| .. | ||

| cookie-bomb.md | ||

| cookie-jar-overflow.md | ||

| cookie-tossing.md | ||

| README.md | ||

Kuvunja Vidakuzi

Jifunze kuvunja AWS kutoka sifuri hadi shujaa na htARTE (Mtaalam wa Timu Nyekundu ya AWS ya HackTricks)!

Njia nyingine za kusaidia HackTricks:

- Ikiwa unataka kuona kampuni yako ikitangazwa kwenye HackTricks au kupakua HackTricks kwa PDF Angalia MIPANGO YA KUJIUNGA!

- Pata swag rasmi wa PEASS & HackTricks

- Gundua Familia ya PEASS, mkusanyiko wetu wa NFTs ya kipekee

- Jiunge na 💬 Kikundi cha Discord au kikundi cha telegram au tufuate kwenye Twitter 🐦 @carlospolopm.

- Shiriki mbinu zako za kuvamia kwa kuwasilisha PRs kwa HackTricks na HackTricks Cloud github repos.

Kikundi cha Usalama cha Kujaribu Kwa Bidii

{% embed url="https://discord.gg/tryhardsecurity" %}

Sifa za Vidakuzi

Vidakuzi huja na sifa kadhaa ambazo hudhibiti tabia yao kwenye kivinjari cha mtumiaji. Hapa kuna muhtasari wa sifa hizi kwa sauti ya kupita:

Muda wa Kufunga na Max-Age

Tarehe ya kufungwa kwa kuki inadhibitiwa na sifa ya Expires. Kinyume chake, sifa ya Max-age inadefini muda kwa sekunde hadi kuki ifutwe. Chagua Max-age kwani inaonyesha mazoea ya kisasa zaidi.

Kikoa

Wenyeji wa kupokea kuki hufafanuliwa na sifa ya Domain. Kwa chaguo-msingi, hii imewekwa kwa mwenyeji aliyeitoa kuki, bila kujumuisha subdomains yake. Walakini, wakati sifa ya Domain inawekwa wazi, inajumuisha pia subdomains. Hii hufanya ufafanuzi wa sifa ya Domain kuwa chaguo lisilokuwa na kizuizi, lenye manufaa kwa hali ambapo kugawana kuki kati ya subdomains ni muhimu. Kwa mfano, kuweka Domain=mozilla.org hufanya vidakuzi kupatikana kwenye subdomains kama developer.mozilla.org.

Njia

Njia maalum ya URL ambayo lazima iwe wazi kwenye URL iliyotakiwa kwa kichwa cha Cookie kutumwa inaonyeshwa na sifa ya Path. Sifa hii inachukulia / kama kipambanua cha saraka, kuruhusu mechi katika vijitengo vya chini pia.

Sheria za Kuagiza

Wakati vidakuzi viwili vinabeba jina sawa, kile kinachochaguliwa kutumwa kinafuata:

- Kuki inayolingana na njia ndefu zaidi kwenye URL iliyotakiwa.

- Kuki iliyowekwa hivi karibuni zaidi ikiwa njia ni sawa.

SameSite

- Sifa ya

SameSiteinadhibiti ikiwa vidakuzi vitatumwa kwenye maombi yanayotoka kwa vikoa vya tatu. Inatoa mipangilio mitatu: - Strict: Inazuia kuki kutotumwa kwenye maombi ya vikoa vya tatu.

- Lax: Inaruhusu kuki kutumwa na maombi ya GET yaliyoanzishwa na tovuti za vikoa vya tatu.

- None: Inaruhusu kuki kutumwa kutoka kwa kikoa chochote cha tatu.

Kumbuka, wakati unakusanya vidakuzi, kuelewa sifa hizi kunaweza kusaidia kuhakikisha vinajitokeza kama ilivyotarajiwa katika hali tofauti.

| Aina ya Ombi | Mfano wa Kanuni | Vidakuzi Vitumwavyo Wakati |

|---|---|---|

| Kiungo | <a href="..."></a> | NotSet*, Lax, None |

| Prerender | <link rel="prerender" href=".."/> | NotSet*, Lax, None |

| Fomu GET | <form method="GET" action="..."> | NotSet*, Lax, None |

| Fomu POST | <form method="POST" action="..."> | NotSet*, None |

| iframe | <iframe src="..."></iframe> | NotSet*, None |

| AJAX | $.get("...") | NotSet*, None |

| Picha | <img src="..."> | NetSet*, None |

Jedwali kutoka Invicti na kubadilishwa kidogo.

Kuki yenye sifa ya SameSite itasaidia kupunguza mashambulizi ya CSRF ambapo kikao kilichosajiliwa kinahitajika.

*Tambua kwamba kutoka Chrome80 (feb/2019) tabia ya chaguo-msingi ya kuki bila sifa ya samesite itakuwa lax (https://www.troyhunt.com/promiscuous-cookies-and-their-impending-death-via-the-samesite-policy/).

Tambua kuwa kwa muda, baada ya kutumia mabadiliko haya, vidakuzi bila sera ya SameSite katika Chrome vitatibiwa kama None wakati wa dakika 2 za kwanza na kisha kama Lax kwa ombi za POST za juu za msingi.

Alama za Vidakuzi

HttpOnly

Hii inazuia mteja kupata kuki (Kupitia Javascript kwa mfano: document.cookie)

Kupita

- Ikiwa ukurasa unatuma vidakuzi kama jibu la maombi (kwa mfano kwenye ukurasa wa PHPinfo), inawezekana kutumia XSS kutuma ombi kwa ukurasa huu na kuiba vidakuzi kutoka kwa jibu (angalia mfano katika https://hackcommander.github.io/posts/2022/11/12/bypass-httponly-via-php-info-page/.

- Hii inaweza Kupitishwa na maombi ya HTTP ya TRACE kama jibu kutoka kwa seva (ikiwa njia hii ya HTTP inapatikana) itaonyesha vidakuzi vilivyotumwa. Mbinu hii inaitwa Cross-Site Tracking.

- Mbinu hii inaepukwa na vivinjari vya kisasa kwa kutokuruhusu kutuma ombi la TRACE kutoka JS. Walakini, baadhi ya njia za kupita hii zimepatikana katika programu maalum kama kutuma

\r\nTRACEbadala yaTRACEkwa IE6.0 SP2. - Njia nyingine ni kutumia mapungufu ya siku sifuri/ya siku moja ya vivinjari.

- Inawezekana kubadilisha vidakuzi vya HttpOnly kwa kufanya shambulio la kujaza Kikapu cha Vidakuzi:

{% content-ref url="cookie-jar-overflow.md" %} cookie-jar-overflow.md {% endcontent-ref %}

- Inawezekana kutumia shambulio la Cookie Smuggling kuvuja vidakuzi hivi

Salama

Ombi litatuma kuki tu katika ombi la HTTP ikiwa ombi linatumwa kupitia kituo salama (kawaida HTTPS).

Vielekezi vya Vidakuzi

Vidakuzi vilivyo na kipimo cha __Secure- vinahitajika kuwekwa pamoja na bendera ya salama kutoka kwenye kurasa zilizolindwa na HTTPS.

Kwa vidakuzi vilivyo na kipimo cha __Host-, hali kadhaa lazima zikutane:

- Lazima ziwekwe na bendera ya

salama. - Lazima zitoke kwenye ukurasa uliolindwa na HTTPS.

- Zimepigwa marufuku kutaja kikoa, kuzuia kutumwa kwao kwa subdomains.

- Njia kwa vidakuzi hivi lazima iwekwe kwa

/.

Ni muhimu kutambua kuwa vidakuzi vilivyo na kipimo cha __Host- hairuhusiwi kutumwa kwa superdomains au subdomains. Kizuizi hiki husaidia katika kuzingatia vidakuzi vya programu. Hivyo, kutumia kipimo cha __Host- kwa vidakuzi vyote vya programu kunaweza kuchukuliwa kama mazoea mazuri ya kuboresha usalama na kujitenga.

Kubadilisha Vidakuzi

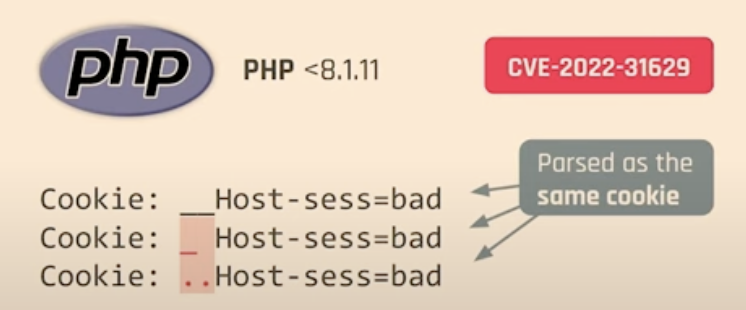

Kwa hivyo, moja ya kinga ya vidakuzi vilivyo na kipimo cha __Host- ni kuzuia kubadilishwa kutoka kwa subdomains. Kuzuia kwa mfano mashambulizi ya Kutupa Vidakuzi. Katika mazungumzo Vidakuzi Vinavyovunjika: Kufunua Udhaifu wa Uadilifu wa Kikao cha Wavuti (karatasi) ilionyeshwa kuwa ilikuwa inawezekana kuweka vidakuzi vilivyo na kipimo cha __HOST- kutoka kwa subdomain, kwa kudanganya parser, kwa mfano, kwa kuongeza "=" mwanzoni au mwanzoni na mwishoni...:

Au katika PHP ilikuwa inawezekana kuongeza herufi nyingine mwanzoni mwa jina la kuki ambazo zingebadilishwa na herufi za chini, kuruhusu kubadilisha vidakuzi vya __HOST-:

Mashambulizi ya Vidakuzi

Ikiwa kuki ya desturi ina data nyeti hakikisha kuichunguza (hasa ikiwa unashiriki CTF), kwani inaweza kuwa na udhaifu.

Kudecode na Kubadilisha Vidakuzi

Data nyeti iliyofichwa katika vidakuzi inapaswa daima kuchunguzwa. Vidakuzi vilivyofichwa kwa Base64 au muundo kama huo mara nyingi vinaweza kudekodiwa. Udhaifu huu huruhusu wachomaji kubadilisha maudhui ya kuki na kujifanya kuwa watumiaji wengine kwa kuweka data yao iliyobadilishwa ndani ya kuki.

Udukuzi wa Kikao

Shambulio hili linahusisha kuiba kuki ya mtumiaji ili kupata ufikiaji usioruhusiwa kwenye akaunti yao ndani ya programu. Kwa kutumia kuki iliyoibiwa, mshambuliaji anaweza kujifanya kuwa mtumiaji halali.

Kufikisha Kikao

Katika hali hii, mshambuliaji anadanganya muathiriwa kutumia kuki maalum kuingia. Ikiwa programu haipangi kuki mpya wakati wa kuingia, mshambuliaji, akiwa na kuki ya awali, anaweza kujifanya kuwa muathiriwa. Mbinu hii inategemea muathiriwa kuingia kwa kuki iliyotolewa na mshambuliaji.

Ikiwa umepata XSS katika subdomain au una udhibiti wa subdomain, soma:

{% content-ref url="cookie-tossing.md" %} cookie-tossing.md {% endcontent-ref %}

Kutoa Kikao

Hapa, mshambuliaji anamshawishi muathiriwa kutumia kuki ya kikao cha mshambuliaji. Muathiriwa, akiamini kuwa wameingia kwenye akaunti yao wenyewe, bila kukusudia watatekeleza vitendo katika muktadha wa akaunti ya mshambuliaji.

Ikiwa umepata XSS katika subdomain au una udhibiti wa subdomain, soma:

{% content-ref url="cookie-tossing.md" %} cookie-tossing.md {% endcontent-ref %}

Vidakuzi vya JWT

Bonyeza kwenye kiungo kilichotangulia kupata ukurasa unaoelezea udhaifu unaowezekana katika JWT.

Vidakuzi vilivyotumia JSON Web Tokens (JWT) pia vinaweza kuwa na udhaifu. Kwa habari kamili juu ya udhaifu unaowezekana na jinsi ya kuvunja, kupata hati iliyounganishwa kwenye kuvunja JWT kunapendekezwa.

Udukuzi wa Ombi la Msalaba wa Tovuti (CSRF)

Shambulio hili lalazimisha mtumiaji aliyeingia kutekeleza vitendo visivyotakiwa kwenye programu ya wavuti ambayo kwa sasa wamehakikiwa. Wachomaji wanaweza kutumia vidakuzi ambavyo huletwa moja kwa moja na kila ombi kwa tovuti yenye udhaifu.

Vidakuzi Tupu

(Angalia maelezo zaidi katika utafiti wa awali) Vivinjari huruhusu uundaji wa vidakuzi bila jina, ambayo inaweza kuonyeshwa kupitia JavaScript kama ifuatavyo:

document.cookie = "a=v1"

document.cookie = "=test value;" // Setting an empty named cookie

document.cookie = "b=v2"

Matokeo katika kichwa cha kidakuzi kilichotumwa ni a=v1; thibitisha thamani; b=v2;. Kwa kushangaza, hii inaruhusu udhibiti wa vidakuzi ikiwa kidakuzi cha jina tupu kimesetwa, hivyo kudhibiti vidakuzi vingine kwa kuweka kidakuzi tupu kwa thamani maalum:

function setCookie(name, value) {

document.cookie = `${name}=${value}`;

}

setCookie("", "a=b"); // Setting the empty cookie modifies another cookie's value

Hii inapelekea kivinjari kutuma kichwa cha cookie kinachotafsiriwa na kila seva ya wavuti kama cookie iliyoitwa a yenye thamani b.

Kosa la Chrome: Shida ya Kipengee cha Kanuni ya Mbegu ya Unicode

Katika Chrome, ikiwa kipengee cha kanuni ya mbegu ya Unicode ni sehemu ya cookie iliyowekwa, document.cookie inaharibika, ikirudisha herufi tupu baadaye:

document.cookie = "\ud800=meep";

Hii inasababisha document.cookie kutoa matokeo ya herufi tupu, ikionyesha uharibifu wa kudumu.

Kupitisha Cookie Kutokana na Matatizo ya Upangaji

( Angalia maelezo zaidi katika utafiti wa awali) Seva kadhaa za wavuti, ikiwa ni pamoja na zile za Java (Jetty, TomCat, Undertow) na Python (Zope, cherrypy, web.py, aiohttp, bottle, webob), zinashughulikia vibaya herufi za cookie kutokana na msaada uliopitwa wa RFC2965. Huzisoma thamani za cookie zilizofungwa kwa alama ya nukta mbili kama thamani moja hata kama ina pamoja na vipande vya nukta-kuu, ambavyo kawaida vinapaswa kutenganisha jozi za funguo-thamani:

RENDER_TEXT="hello world; JSESSIONID=13371337; ASDF=end";

Mapungufu ya Uvujaji wa Cookie

(Angalia maelezo zaidi katika utafiti wa awali) Uchambuzi usio sahihi wa cookies na seva, hasa Undertow, Zope, na wale wanaotumia http.cookie.SimpleCookie na http.cookie.BaseCookie ya Python, hutoa fursa za mashambulizi ya kuingiza cookie. Seva hizi hazifanikiwi kufafanua kwa usahihi mwanzo wa cookies mpya, kuruhusu wachomaji kujifanya kuwa cookies:

- Undertow inatarajia cookie mpya mara moja baada ya thamani iliyonukuliwa bila ya mkato.

- Zope inatafuta comma kuanza kuchambua cookie inayofuata.

- Darasa za cookie za Python huanza kuchambua kwenye herufi ya nafasi.

Mapungufu haya ni hatari hasa katika maombi ya wavuti yanayotegemea ulinzi wa CSRF kulingana na cookies, kwani inaruhusu wachomaji kuingiza cookies za CSRF zilizodanganywa, kwa uwezekano wa kuzidi hatua za usalama. Tatizo hili linazidishwa na jinsi Python inavyoshughulikia majina ya cookies yanayorudiwa, ambapo tukio la mwisho linapuuza yale ya awali. Pia inaleta wasiwasi kwa cookies za __Secure- na __Host- katika muktadha usio salama na inaweza kusababisha upitishaji wa idhini wakati cookies zinapitishwa kwa seva za nyuma zinazoweza kudanganywa.

Ukaguzi wa Ziada wa Cookies Zenye Mapungufu

Uchunguzi wa Msingi

- Cookie ni sawa kila wakati unapojiunga.

- Tolea nje na jaribu kutumia cookie hiyo hiyo.

- Jaribu kuingia kwa kutumia vifaa 2 (au vivinjari) kwenye akaunti moja kwa kutumia cookie hiyo hiyo.

- Angalia kama cookie ina habari yoyote ndani yake na jaribu kuibadilisha.

- Jaribu kuunda akaunti kadhaa zenye majina yanayofanana na uangalie kama unaweza kuona mfanano.

- Angalia chaguo la "kumbuka" ikiwepo kuona jinsi inavyofanya kazi. Ikiwepo na inaweza kuwa na mapungufu, tumia daima cookie ya kumbuka bila cookie nyingine yoyote.

- Angalia kama cookie ya awali inafanya kazi hata baada ya kubadilisha nenosiri.

Mashambulizi ya Cookies ya Juu

Ikiwa cookie inabaki sawa (au karibu) unapojiunga, hii inamaanisha labda cookie hiyo inahusiana na uga fulani wa akaunti yako (labda jina la mtumiaji). Kisha unaweza:

- Jaribu kuunda akaunti nyingi zenye majina ya mtumiaji vinavyofanana sana na jaribu kudhanii jinsi algorithm inavyofanya kazi.

- Jaribu bruteforce jina la mtumiaji. Ikiwa cookie inahifadhi tu kama njia ya uthibitisho kwa jina lako la mtumiaji, basi unaweza kuunda akaunti na jina la mtumiaji "Bmin" na bruteforce kila biti ya cookie yako kwa sababu moja ya cookies utakazozijaribu itakuwa ile inayomilikiwa na "admin".

- Jaribu Padding Oracle (unaweza kufichua maudhui ya cookie). Tumia padbuster.

Padding Oracle - Mifano ya Padbuster

padbuster <URL/path/when/successfully/login/with/cookie> <COOKIE> <PAD[8-16]>

# When cookies and regular Base64

padbuster http://web.com/index.php u7bvLewln6PJPSAbMb5pFfnCHSEd6olf 8 -cookies auth=u7bvLewln6PJPSAbMb5pFfnCHSEd6olf

# If Base64 urlsafe or hex-lowercase or hex-uppercase --encoding parameter is needed, for example:

padBuster http://web.com/home.jsp?UID=7B216A634951170FF851D6CC68FC9537858795A28ED4AAC6

7B216A634951170FF851D6CC68FC9537858795A28ED4AAC6 8 -encoding 2

Padbuster itafanya majaribio kadhaa na itakuuliza ni hali ipi ni hali ya kosa (ile ambayo si sahihi).

Kisha itaanza kufichua cookie (inaweza kuchukua dakika kadhaa)

Ikiwa shambulio limefanikiwa, basi unaweza kujaribu kufichua string ya chaguo lako. Kwa mfano, ikiwa ungependa kuficha mtumiaji=msimamizi

padbuster http://web.com/index.php 1dMjA5hfXh0jenxJQ0iW6QXKkzAGIWsiDAKV3UwJPT2lBP+zAD0D0w== 8 -cookies thecookie=1dMjA5hfXh0jenxJQ0iW6QXKkzAGIWsiDAKV3UwJPT2lBP+zAD0D0w== -plaintext user=administrator

Utekelezaji huu utakupa kuki iliyofichwa na kusimbwa kwa usahihi na kificho cha user=administrator ndani yake.

CBC-MAC

Labda kuki inaweza kuwa na thamani fulani na inaweza kusainiwa kutumia CBC. Kisha, uadilifu wa thamani ni saini iliyoumbwa kwa kutumia CBC na thamani ile ile. Kwa kuwa inapendekezwa kutumia IV kama vector ya sifuri, aina hii ya ukaguzi wa uadilifu inaweza kuwa hatarini.

Shambulio

- Pata saini ya jina la mtumiaji administ = t

- Pata saini ya jina la mtumiaji rator\x00\x00\x00 XOR t = t'

- Weka kwenye kuki thamani administrator+t' (t' itakuwa saini halali ya (rator\x00\x00\x00 XOR t) XOR t = rator\x00\x00\x00

ECB

Ikiwa kuki imefichwa kutumia ECB inaweza kuwa hatarini.

Unapojiingia kwenye kuki unayopokea lazima iwe ile ile daima.

Jinsi ya kugundua na kushambulia:

Unda watumiaji 2 wenye data karibu sawa (jina la mtumiaji, nenosiri, barua pepe, n.k.) na jaribu kugundua mchoro fulani ndani ya kuki iliyotolewa

Unda mtumiaji aitwaye kwa mfano "aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa" na angalia ikiwa kuna mchoro wowote kwenye kuki (kwa kuwa ECB inasimbwa na ufunguo sawa kila kizuizi, herufi zilizosimbwa sawa zinaweza kuonekana ikiwa jina la mtumiaji limewekwa).

Inapaswa kuwepo mchoro (wenye saizi ya kizuizi kilichotumiwa). Kwa hivyo, ukiwa unajua jinsi "a" nyingi zilizosimbwa unaweza kuunda jina la mtumiaji: "a"*(saizi ya kizuizi)+"admin". Kisha, unaweza kufuta mchoro uliosimbwa wa kizuizi cha "a" kutoka kwenye kuki. Na utakuwa na kuki ya jina la mtumiaji "admin".

Marejeo

- https://blog.ankursundara.com/cookie-bugs/

- https://www.linkedin.com/posts/rickey-martin-24533653_100daysofhacking-penetrationtester-ethicalhacking-activity-7016286424526180352-bwDd

Kikundi cha Usalama cha Kujitahidi Kwa Bidii

{% embed url="https://discord.gg/tryhardsecurity" %}

Jifunze kuhusu kuvamia AWS kutoka sifuri hadi shujaa na htARTE (HackTricks AWS Red Team Expert)!

Njia nyingine za kusaidia HackTricks:

- Ikiwa unataka kuona kampuni yako ikitangazwa kwenye HackTricks au kupakua HackTricks kwa PDF Angalia MIPANGO YA KUJIUNGA!

- Pata bidhaa rasmi za PEASS & HackTricks

- Gundua Familia ya PEASS, mkusanyiko wetu wa NFTs za kipekee

- Jiunge na 💬 Kikundi cha Discord au kikundi cha telegram au tufuate kwenye Twitter 🐦 @carlospolopm.

- Shiriki mbinu zako za kuvamia kwa kuwasilisha PRs kwa HackTricks na HackTricks Cloud github repos.