6.1 KiB

Linux Environment Variables

Naučite hakovanje AWS-a od nule do heroja sa htARTE (HackTricks AWS Red Team Expert)!

Drugi načini podrške HackTricks-u:

- Ako želite da vidite svoju kompaniju reklamiranu na HackTricks-u ili preuzmete HackTricks u PDF formatu proverite PLANOVE ZA PRIJATELJSTVO!

- Nabavite zvanični PEASS & HackTricks swag

- Otkrijte Porodicu PEASS, našu kolekciju ekskluzivnih NFT-ova

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitteru 🐦 @hacktricks_live.

- Podelite svoje hakovanje trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Globalne promenljive

Globalne promenljive će biti nasleđene od procesa potomaka.

Možete kreirati globalnu promenljivu za vašu trenutnu sesiju koristeći:

export MYGLOBAL="hello world"

echo $MYGLOBAL #Prints: hello world

Ova promenljiva će biti dostupna vašim trenutnim sesijama i njihovim podprocesima.

Možete ukloniti promenljivu tako što ćete uraditi:

unset MYGLOBAL

Lokalne promenljive

Lokalne promenljive mogu biti pristupljene samo od strane trenutne ljuske/skripte.

LOCAL="my local"

echo $LOCAL

unset LOCAL

Lista trenutnih promenljivih

set

env

printenv

cat /proc/$$/environ

cat /proc/`python -c "import os; print(os.getppid())"`/environ

Zajedničke promenljive

Sa: https://geek-university.com/linux/common-environment-variables/

- DISPLAY – prikaz koji koristi X. Ova promenljiva obično ima vrednost :0.0, što znači prvi prikaz na trenutnom računaru.

- EDITOR – preferirani tekst editor korisnika.

- HISTFILESIZE – maksimalan broj linija sadržanih u datoteci istorije.

- HISTSIZE – Broj linija dodatih u datoteku istorije kada korisnik završi sesiju.

- HOME – vaš matični direktorijum.

- HOSTNAME – ime računara.

- LANG – vaš trenutni jezik.

- MAIL – lokacija poštanskog sandučeta korisnika. Obično /var/spool/mail/USER.

- MANPATH – lista direktorijuma za pretragu stranica priručnika.

- OSTYPE – tip operativnog sistema.

- PS1 – podrazumevani znak za unos u bash-u.

- PATH – čuva putanje svih direktorijuma koji sadrže binarne datoteke koje želite da izvršite samo navođenjem imena datoteke, a ne relativnom ili apsolutnom putanjom.

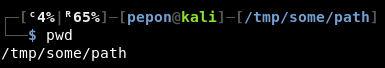

- PWD – trenutni radni direktorijum.

- SHELL – putanja do trenutne komandne ljuske (na primer, /bin/bash).

- TERM – trenutni tip terminala (na primer, xterm).

- TZ – vaša vremenska zona.

- USER – vaše trenutno korisničko ime.

Interesantne promenljive za hakovanje

HISTFILESIZE

Promenite vrednost ove promenljive na 0, tako da kada završite sesiju, datoteka istorije (~/.bash_history) će biti obrisana.

export HISTFILESIZE=0

HISTSIZE

Promenite vrednost ove promenljive na 0, tako da kada završite sesiju, nijedna komanda neće biti dodata u datoteku istorije (~/.bash_history).

export HISTSIZE=0

http_proxy & https_proxy

Procesi će koristiti proxy koji je ovde deklarisan da bi se povezali na internet preko http ili https.

export http_proxy="http://10.10.10.10:8080"

export https_proxy="http://10.10.10.10:8080"

SSL_CERT_FILE & SSL_CERT_DIR

Procesi će verovati sertifikatima navedenim u ovim env promenljivama.

export SSL_CERT_FILE=/path/to/ca-bundle.pem

export SSL_CERT_DIR=/path/to/ca-certificates

PS1

Promenite izgled vašeg prompta.

Root:

Običan korisnik:

Jedan, dva i tri pozadinski poslovi:

Jedan pozadinski posao, jedan zaustavljen i poslednja komanda nije završila ispravno:

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Naučite hakovanje AWS-a od nule do heroja sa htARTE (HackTricks AWS Red Team Expert)!

Drugi načini podrške HackTricks-u:

- Ako želite da vidite vašu kompaniju reklamiranu na HackTricks-u ili preuzmete HackTricks u PDF formatu Proverite PLANOVE ZA PRIJAVU!

- Nabavite zvanični PEASS & HackTricks swag

- Otkrijte The PEASS Family, našu kolekciju ekskluzivnih NFT-ova

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitter-u 🐦 @hacktricks_live.

- Podelite svoje hakovanje trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.