5.4 KiB

Informação Básica

O Terminal Access Controller Access Control System (TACACS) é um protocolo de segurança que fornece validação centralizada de usuários que estão tentando obter acesso a um roteador ou NAS. O TACACS+, uma versão mais recente do protocolo TACACS original, fornece serviços separados de autenticação, autorização e contabilidade (AAA).

PORT STATE SERVICE

49/tcp open tacacs

Porta padrão: 49

Interceptação da chave de autenticação

Se um atacante conseguir se colocar no meio do cliente e do servidor TACACS, ele pode interceptar a chave de autenticação em forma criptografada e, em seguida, fazer uma força bruta local contra ela. Assim, você pode fazer a força bruta na chave e não aparecer nos logs. E se você conseguir fazer a força bruta na chave, você poderá acessar o equipamento de rede e decifrar o tráfego no Wireshark.

MitM

Para realizar um ataque MitM, você pode usar um ataque de spoofing ARP.

Força bruta na chave

Agora você precisa executar o Loki. Esta é uma ferramenta especial projetada para analisar a segurança de protocolos L2/L3. Suas capacidades são tão boas quanto as do popular Yersinia e é um concorrente sério para ele. Loki também pode fazer a força bruta nas chaves TACACS. Se a chave for forçada com sucesso (geralmente em formato criptografado MD5), podemos acessar o equipamento e decifrar o tráfego criptografado do TACACS.

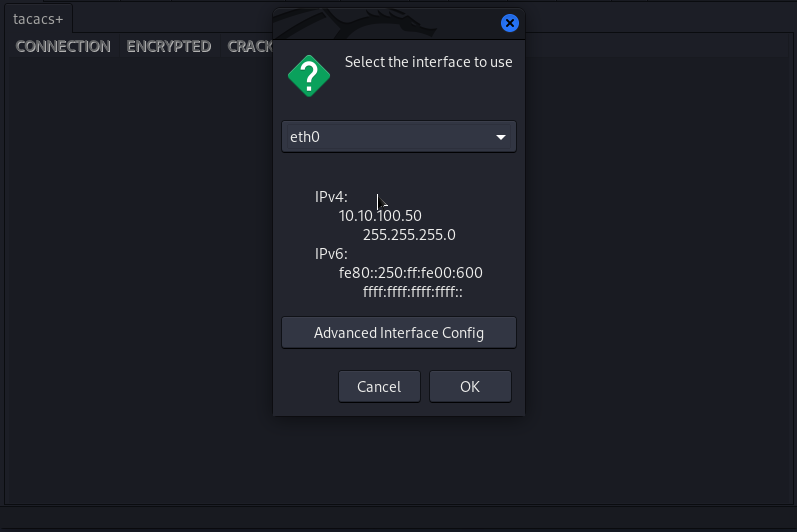

sudo loki_gtk.py

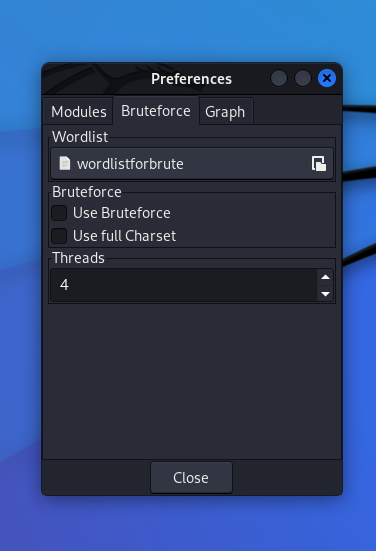

Você também precisa especificar o caminho para o dicionário para fazer a força bruta da chave criptografada. Certifique-se de desmarcar a opção Use Bruteforce, caso contrário, o Loki fará a força bruta da senha sem usar o dicionário.

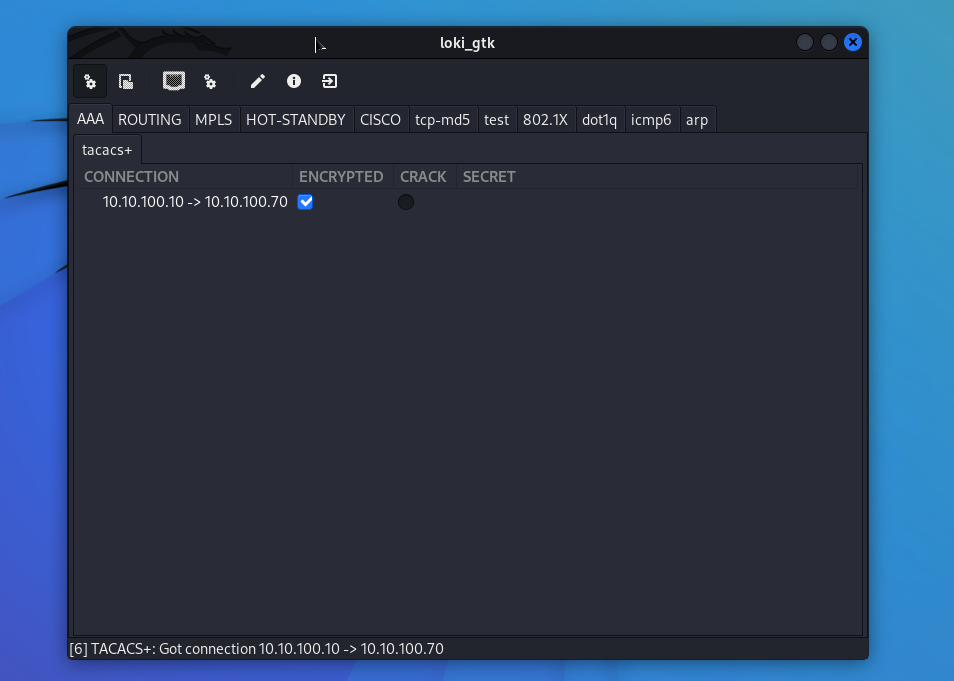

Agora temos que esperar um administrador fazer login no dispositivo através do servidor TACACS. Supõe-se que o administrador de rede já tenha feito login e nós, estando no meio via ARP spoofing, interceptamos o tráfego. E ao fazer isso, os hosts legítimos não percebem que outra pessoa interferiu em sua conexão.

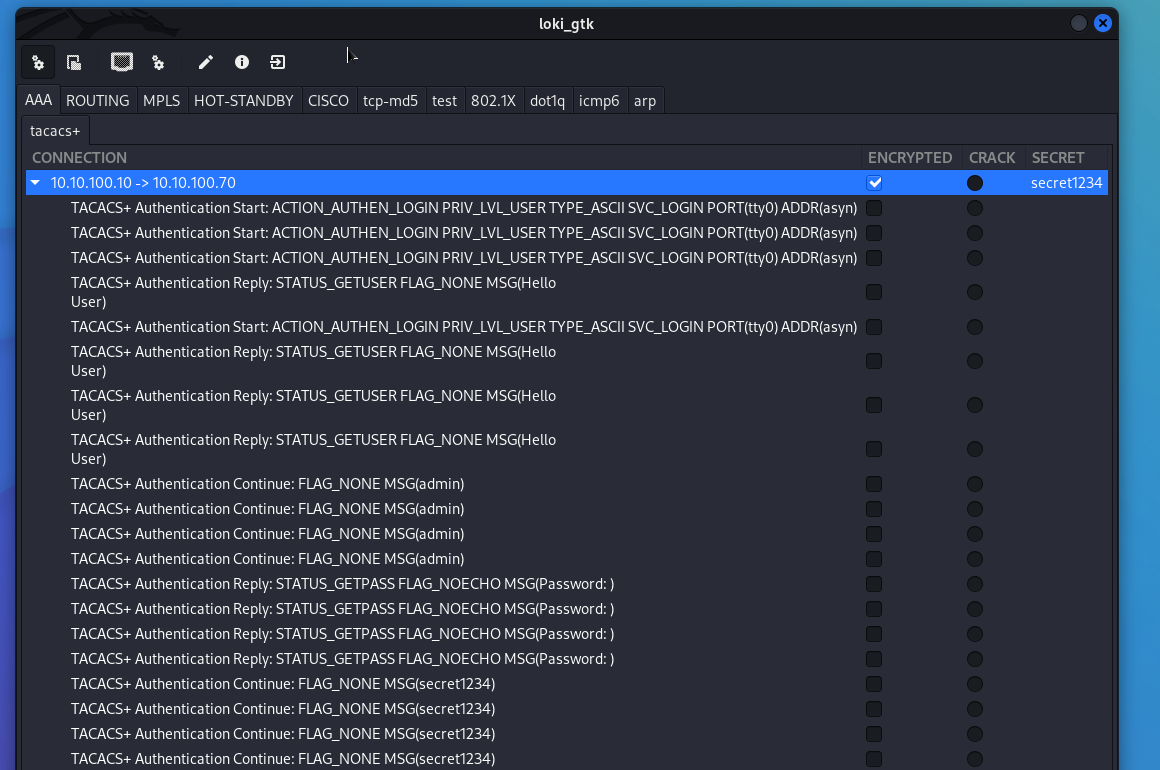

Agora clique no botão CRACK e aguarde o Loki quebrar a senha.

Decrypt Traffic

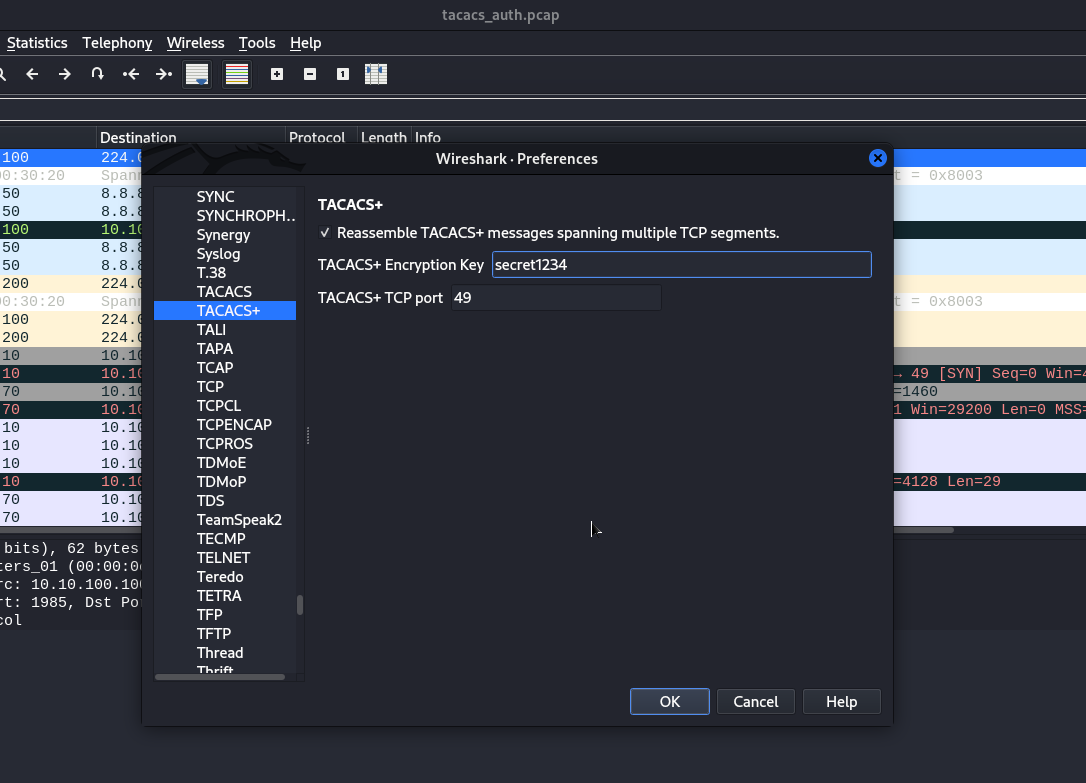

Ótimo, conseguimos desbloquear a chave, agora precisamos descriptografar o tráfego TACACS. Como eu disse, o Wireshark pode lidar com o tráfego TACACS criptografado se a chave estiver presente.

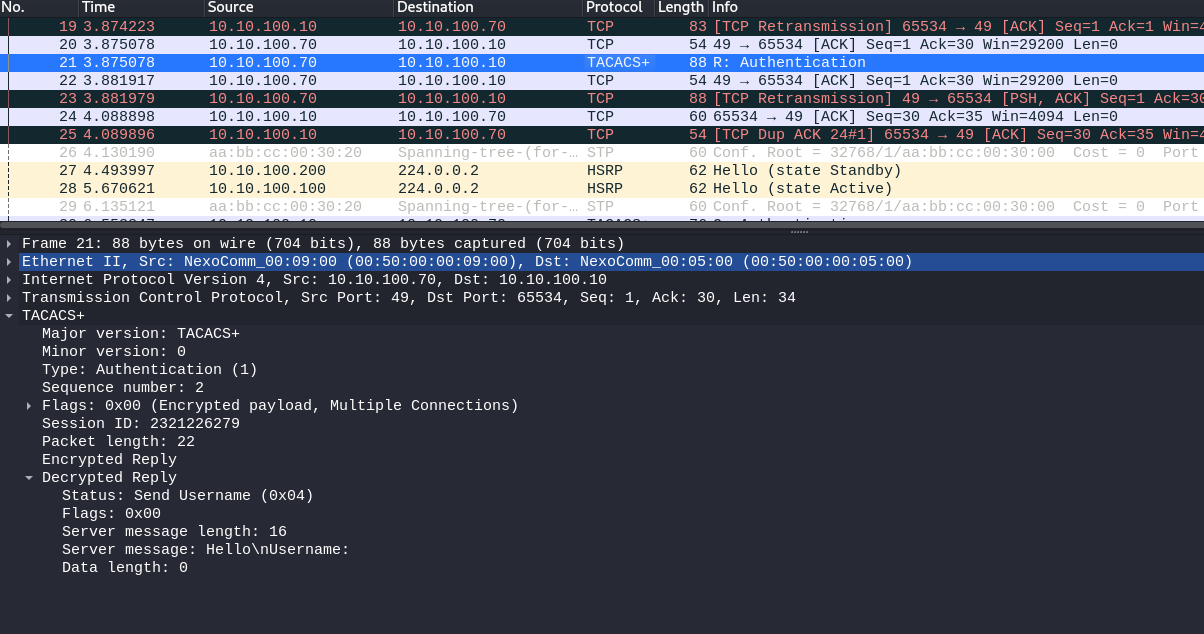

Vemos qual banner foi usado.

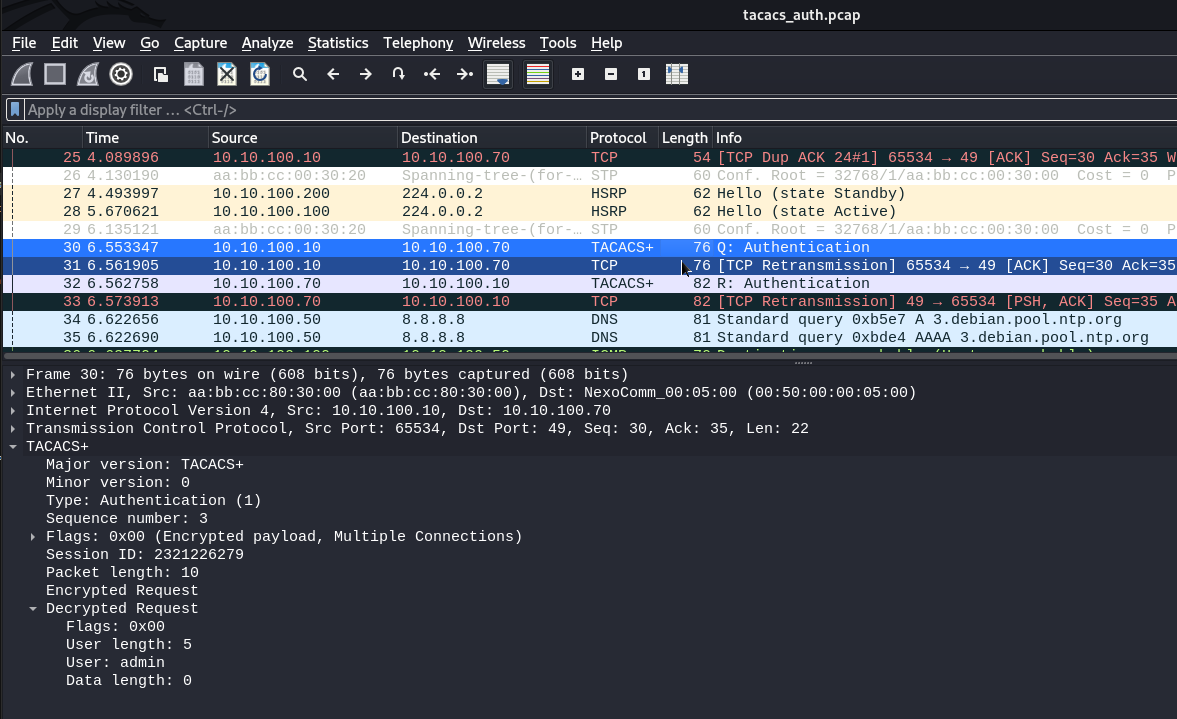

Encontramos o nome de usuário do usuário admin

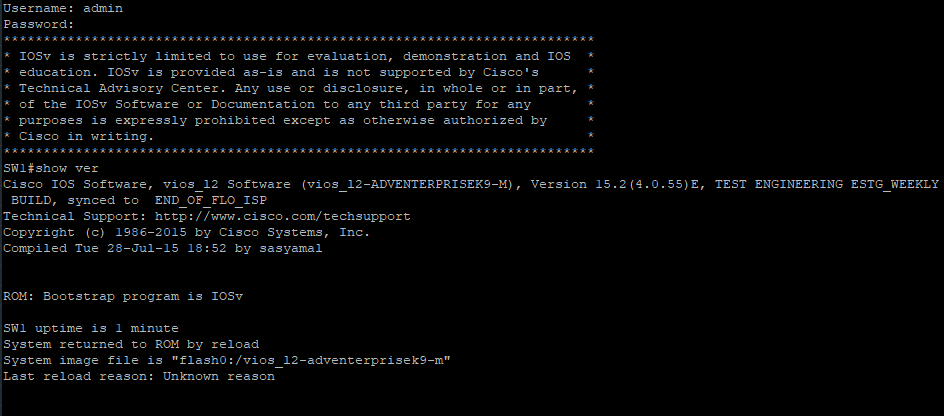

Como resultado, temos as credenciais admin:secret1234, que podem ser usadas para acessar o próprio hardware. Acho que vou verificar sua validade.

É assim que você pode atacar o TACACS+ e ganhar acesso ao painel de controle do equipamento de rede.

Referências

- A seção de chave de interceptação foi copiada de https://medium.com/@in9uz/cisco-nightmare-pentesting-cisco-networks-like-a-devil-f4032eb437b9

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe suas técnicas de hacking enviando PRs para o repositório hacktricks e hacktricks-cloud repo.