| .. | ||

| buckets | ||

| drupal | ||

| electron-desktop-apps | ||

| php-tricks-esp | ||

| tomcat | ||

| 403-and-401-bypasses.md | ||

| aem-adobe-experience-cloud.md | ||

| angular.md | ||

| apache.md | ||

| artifactory-hacking-guide.md | ||

| bolt-cms.md | ||

| cgi.md | ||

| code-review-tools.md | ||

| dotnetnuke-dnn.md | ||

| drupal.md | ||

| flask.md | ||

| git.md | ||

| golang.md | ||

| grafana.md | ||

| graphql.md | ||

| gwt-google-web-toolkit.md | ||

| h2-java-sql-database.md | ||

| iis-internet-information-services.md | ||

| imagemagick-security.md | ||

| jboss.md | ||

| jira.md | ||

| joomla.md | ||

| jsp.md | ||

| laravel.md | ||

| moodle.md | ||

| nginx.md | ||

| nodejs-express.md | ||

| put-method-webdav.md | ||

| python.md | ||

| README.md | ||

| rocket-chat.md | ||

| special-http-headers.md | ||

| spring-actuators.md | ||

| symphony.md | ||

| tomcat.md | ||

| uncovering-cloudflare.md | ||

| vmware-esx-vcenter....md | ||

| waf-bypass.md | ||

| web-api-pentesting.md | ||

| werkzeug.md | ||

| wordpress.md | ||

80,443 - Mbinu ya Pentesting ya Wavuti

Jifunze AWS hacking kutoka sifuri hadi shujaa na htARTE (Mtaalam wa Timu Nyekundu ya AWS ya HackTricks)!

Njia nyingine za kusaidia HackTricks:

- Ikiwa unataka kuona kampuni yako ikitangazwa kwenye HackTricks au kupakua HackTricks kwa PDF Angalia MIPANGO YA USAJILI!

- Pata bidhaa rasmi za PEASS & HackTricks

- Gundua Familia ya PEASS, mkusanyiko wetu wa NFTs ya kipekee

- Jiunge na 💬 Kikundi cha Discord au kikundi cha telegram au tufuate kwenye Twitter 🐦 @carlospolopm.

- Shiriki mbinu zako za kuhack kwa kuwasilisha PRs kwa HackTricks na HackTricks Cloud repos za github.

Ikiwa una nia ya kazi ya kuhack na kuhack mambo yasiyohack - tunakupa kazi! (ujuzi wa Kipolishi ulioandikwa na kuzungumzwa vizuri unahitajika).

{% embed url="https://www.stmcyber.com/careers" %}

Taarifa Msingi

Huduma ya wavuti ni huduma ya kawaida na pana zaidi na kuna aina nyingi za udhaifu.

Bandari ya chaguo: 80 (HTTP), 443(HTTPS)

PORT STATE SERVICE

80/tcp open http

443/tcp open ssl/https

nc -v domain.com 80 # GET / HTTP/1.0

openssl s_client -connect domain.com:443 # GET / HTTP/1.0

Mwongozo wa Web API

{% content-ref url="web-api-pentesting.md" %} web-api-pentesting.md {% endcontent-ref %}

Muhtasari wa Methodology

Katika methodology hii tutadhani kwamba unakwenda kushambulia kikoa (au subdomain) na hiyo tu. Kwa hivyo, unapaswa kutumia methodology hii kwa kila kikoa kilichogunduliwa, subdomain au IP na seva ya wavuti isiyoeleweka ndani ya wigo.

- Anza kwa kuwatambua teknolojia zinazotumiwa na seva ya wavuti. Tafuta mbinu za kuzingatia wakati wa mtihani mwingine ikiwa unaweza kutambua teknolojia kwa mafanikio.

- Kuna mdhaifu anayejulikana wa toleo la teknolojia?

- Kutumia teknolojia inayojulikana? Mbinu yoyote yenye manufaa ya kutoa habari zaidi?

- Kuna skana maalum ya kukimbia (kama wpscan)?

- Anzisha skana za madhumuni ya jumla. Huwezi kujua ikiwa watakuta kitu au ikiwa watakuta habari muhimu.

- Anza na uchunguzi wa awali: robots, sitema, kosa la 404 na uchunguzi wa SSL/TLS (ikiwa ni HTTPS).

- Anza kupiga wavu: Ni wakati wa kupata faili, folda zote zinazowezekana na parameta zinazotumiwa. Pia, angalia ugunduzi maalum.

- Tambua kwamba wakati wowote saraka mpya inagunduliwa wakati wa kufanya nguvu kwa nguvu au kupiga wavu, inapaswa kupigwa wavu.

- Kufanya Nguvu kwa Saraka: Jaribu kufanya nguvu kwa folda zote zilizogunduliwa kutafuta faili na saraka mpya.

- Tambua kwamba wakati wowote saraka mpya inagunduliwa wakati wa kufanya nguvu kwa nguvu au kupiga wavu, inapaswa kufanyiwa Nguvu kwa Nguvu.

- Uchunguzi wa Nakala za Akiba: Jaribu kutafuta nakala za akiba za faili zilizogunduliwa kwa kuongeza nyongeza za nakala za akiba za kawaida.

- Nguvu kwa Parameta: Jaribu kupata parameta zilizofichwa.

- Mara tu unapokuwa umetambua hitimisho zote zinazowezekana zinazokubali matokeo ya mtumiaji, hakikisha kuchunguza aina zote za mdhaifu zinazohusiana nayo.

- Fuata orodha hii ya ukaguzi

Toleo la Seva (Lenye Udhaifu?)

Kutambua

Angalia ikiwa kuna mdhaifu anayejulikana kwa toleo la seva linalotumika.

Vichwa vya HTTP na vidakuzi vya majibu vinaweza kuwa na manufaa sana kwa kutambua teknolojia na/au toleo linalotumiwa. Uchunguzi wa Nmap unaweza kutambua toleo la seva, lakini pia inaweza kuwa na manufaa zana whatweb, webtech au https://builtwith.com/:

whatweb -a 1 <URL> #Stealthy

whatweb -a 3 <URL> #Aggresive

webtech -u <URL>

webanalyze -host https://google.com -crawl 2

Tafuta kwa mapungufu ya toleo la programu ya wavuti

Angalia kama kuna WAF yoyote

- https://github.com/EnableSecurity/wafw00f

- https://github.com/Ekultek/WhatWaf.git

- https://nmap.org/nsedoc/scripts/http-waf-detect.html

Mbinu za kiteknolojia za Wavuti

Baadhi ya mbinu za kutafuta mapungufu katika teknolojia tofauti inayojulikana inayotumiwa:

- AEM - Adobe Experience Cloud

- Apache

- Artifactory

- Buckets

- CGI

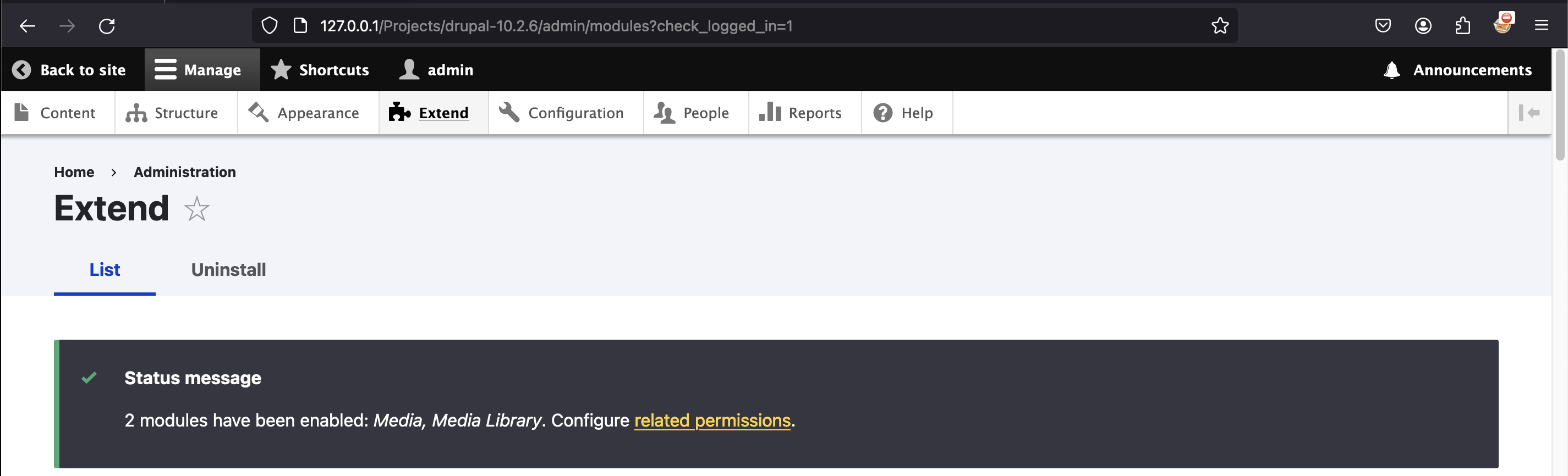

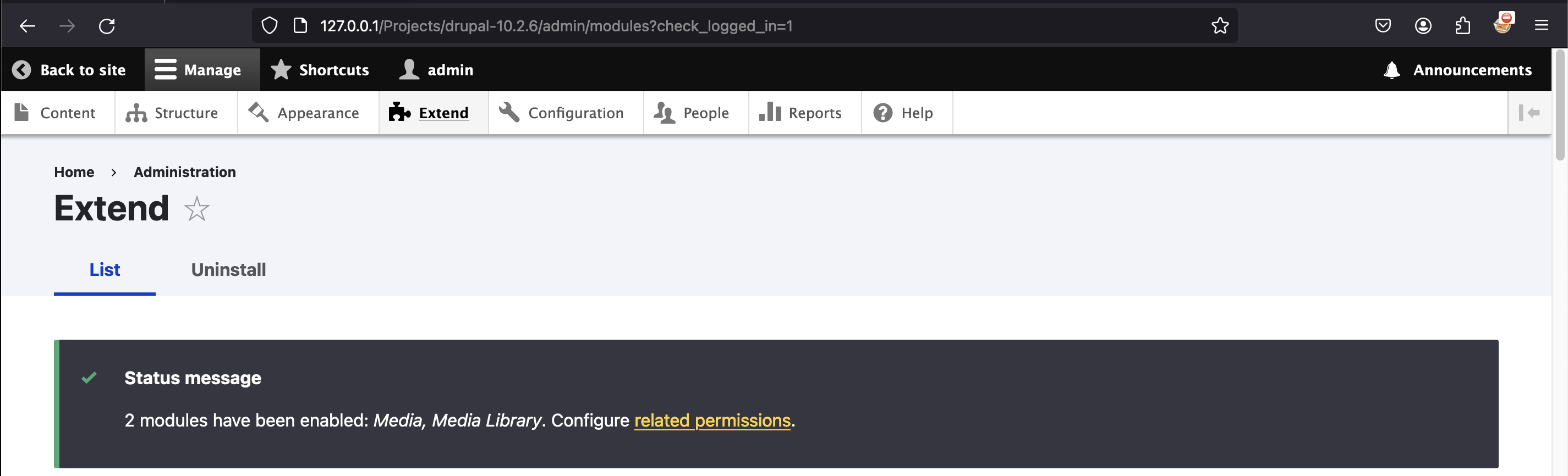

- Drupal

- Flask

- Git

- Golang

- GraphQL

- H2 - Java SQL database

- Mbinu za IIS

- JBOSS

- Jenkins

- Jira

- Joomla

- JSP

- Laravel

- Moodle

- Nginx

- PHP (php ina mbinu nyingi za kuvutia ambazo zinaweza kutumiwa)

- Python

- Spring Actuators

- Symphony

- Tomcat

- VMWare

- Uchunguzi wa Wavuti wa API

- WebDav

- Werkzeug

- Wordpress

- Electron Desktop (XSS hadi RCE)

Chukua kuzingatia kwamba kikoa kimoja kinaweza kutumia teknolojia tofauti kwenye bandari tofauti, folda na subdomains.

Ikiwa programu ya wavuti inatumia teknolojia/jukwaa lililotajwa hapo awali au lingine lolote, usisahau kutafuta kwenye Mtandao mbinu mpya (na niambie!).

Mapitio ya Msimbo wa Chanzo

Ikiwa msimbo wa chanzo wa programu unapatikana kwenye github, mbali na kufanya jaribio la White box test la programu kwa yako mwenyewe, kuna habari fulani ambayo inaweza kuwa ya manufaa kwa jaribio la Black-Box la sasa:

- Je! Kuna Faili ya Mabadiliko au Soma au Toleo au chochote chenye habari ya toleo inayopatikana kupitia wavuti?

- Vipi na wapi vitambulisho vinahifadhiwa? Je! Kuna (inayopatikana?) faili na vitambulisho (majina ya watumiaji au nywila)?

- Je! Nywila ziko kwenye maandishi wazi, zimefichwa au ni algoritimu ya hashing ipi inayotumiwa?

- Inatumia ufunguo wa msingi wowote kwa kufichua kitu? Algoritimu ipi inayotumiwa?

- Je! Unaweza kupata ufikiaji wa faili hizi kwa kutumia kasoro fulani?

- Je! Kuna habari ya kuvutia kwenye github (zilizotatuliwa na zisizotatuliwa) masuala? Au katika historia ya kujitolea (labda nywila iliyoingizwa ndani ya kujitolea cha zamani)?

{% content-ref url="code-review-tools.md" %} code-review-tools.md {% endcontent-ref %}

Skana za Kiotomatiki

Skana za Kiotomatiki za kusudi la jumla

nikto -h <URL>

whatweb -a 4 <URL>

wapiti -u <URL>

W3af

zaproxy #You can use an API

nuclei -ut && nuclei -target <URL>

# https://github.com/ignis-sec/puff (client side vulns fuzzer)

node puff.js -w ./wordlist-examples/xss.txt -u "http://www.xssgame.com/f/m4KKGHi2rVUN/?query=FUZZ"

Skanari za CMS

Ikiwa CMS inatumika usisahau kuendesha skanari, labda kitu cha kuvutia kitapatikana:

Clusterd: JBoss, ColdFusion, WebLogic, Tomcat, Railo, Axis2, Glassfish

CMSScan: WordPress, Drupal, Joomla, vBulletin tovuti kwa ajili ya masuala ya usalama. (GUI)

VulnX: Joomla, Wordpress, Drupal, PrestaShop, Opencart

CMSMap: (W)ordpress, (J)oomla, (D)rupal au (M)oodle

droopscan: Drupal, Joomla, Moodle, Silverstripe, Wordpress

cmsmap [-f W] -F -d <URL>

wpscan --force update -e --url <URL>

joomscan --ec -u <URL>

joomlavs.rb #https://github.com/rastating/joomlavs

Kufikia wakati huu unapaswa tayari kuwa na baadhi ya taarifa kuhusu seva ya wavuti inayotumiwa na mteja (ikiwa kuna data yoyote iliyotolewa) na baadhi ya mbinu za kuzingatia wakati wa jaribio. Ikiwa una bahati, labda umepata hata mfumo wa usimamizi wa yaliyomo (CMS) na kukimbia baadhi ya zana za uchunguzi.

Hatua kwa Hatua Ugunduzi wa Maombi ya Wavuti

Kutoka wakati huu tunaanza kuingiliana na maombi ya wavuti.

Uchunguzi wa Awali

Kurasa za chaguo-msingi zenye habari muhimu:

- /robots.txt

- /sitemap.xml

- /crossdomain.xml

- /clientaccesspolicy.xml

- /.well-known/

- Angalia pia maoni kwenye kurasa kuu na za sekondari.

Kulazimisha makosa

Seva za wavuti zinaweza kutenda kwa njia isiyotarajiwa wakati data isiyotarajiwa inatumwa kwao. Hii inaweza kufunua mapungufu au kufichua taarifa nyeti.

- Fikia kurasa bandia kama /whatever_fake.php (.aspx,.html,.n.k)

- Ongeza "[]", "]]", na "[[" kwenye thamani za vidakuzi na thamani za parameta ili kusababisha makosa

- Zalisha kosa kwa kutoa kuingiza kama

/~randomthing/%smwishoni mwa URL - Jaribu Vidirisha vya HTTP tofauti kama PATCH, DEBUG au visivyo sahihi kama FAKE

Angalia kama unaweza kupakia faili (PUT verb, WebDav)

Ikiwa unagundua kuwa WebDav imewezeshwa lakini huna idhini ya kutosha ya kupakia faili kwenye saraka ya msingi, jaribu:

- Kuvunja Nguvu siri

- Pakia faili kupitia WebDav kwenye mabara mengine yaliyopatikana ndani ya ukurasa wa wavuti. Unaweza kuwa na idhini ya kupakia faili kwenye mabara mengine.

Mapungufu ya SSL/TLS

- Ikiwa maombi hayalazimishi matumizi ya HTTPS kwa sehemu yoyote, basi ni dhaifu kwa MitM

- Ikiwa maombi yanatuma data nyeti (nywila) kwa kutumia HTTP. Basi ni mapungufu makubwa.

Tumia testssl.sh kuchunguza mapungufu (Katika programu za Bug Bounty labda mapungufu kama haya hayatakubalika) na tumia a2sv kuchunguza upya mapungufu:

./testssl.sh [--htmlfile] 10.10.10.10:443

#Use the --htmlfile to save the output inside an htmlfile also

# You can also use other tools, by testssl.sh at this momment is the best one (I think)

sslscan <host:port>

sslyze --regular <ip:port>

Maelezo kuhusu Udhaifu wa SSL/TLS:

- https://www.gracefulsecurity.com/tls-ssl-vulnerabilities/

- https://www.acunetix.com/blog/articles/tls-vulnerabilities-attacks-final-part/

Kupambana na Mtandao

Zindua aina fulani ya buibui ndani ya wavuti. Lengo la buibui ni kupata njia nyingi iwezekanavyo kutoka kwenye programu iliyopimwa. Kwa hivyo, utaftaji wa wavuti na vyanzo vya nje vinapaswa kutumika kupata njia halali kadri iwezekanavyo.

- gospider (go): Buibui wa HTML, LinkFinder katika faili za JS na vyanzo vya nje (Archive.org, CommonCrawl.org, VirusTotal.com, AlienVault.com).

- hakrawler (go): Buibui wa HML, na LinkFider kwa faili za JS na Archive.org kama chanzo cha nje.

- dirhunt (python): Buibui wa HTML, pia inaonyesha "faili zenye thamani".

- evine (go): Buibui wa HTML ya CLI ya kuingiliana. Pia inatafuta kwenye Archive.org

- meg (go): Zana hii sio buibui lakini inaweza kuwa na manufaa. Unaweza tu kuonyesha faili na wenyeji na faili na njia na meg itapata kila njia kwa kila mwenyeji na kuhifadhi majibu.

- urlgrab (go): Buibui wa HTML na uwezo wa kurendera JS. Walakini, inaonekana haijatunzwa, toleo lililopangwa mapema ni la zamani na nambari ya sasa haijatengenezwa

- gau (go): Buibui wa HTML anayetumia watoa huduma wa nje (wayback, otx, commoncrawl)

- ParamSpider: Skripti hii itapata URL na parameta na kuziorodhesha.

- galer (go): Buibui wa HTML na uwezo wa kurendera JS.

- LinkFinder (python): Buibui wa HTML, na uwezo wa urembo wa JS unao uwezo wa kutafuta njia mpya katika faili za JS. Inaweza kuwa na thamani pia kutazama JSScanner, ambayo ni kifuniko cha LinkFinder.

- goLinkFinder (go): Kutoa sehemu za mwisho katika chanzo cha HTML na faili za javascript zilizojumuishwa. Inafaa kwa wawindaji wa mdudu, timu nyekundu, na mahinja wa habari za usalama.

- JSParser (python2.7): Skripti ya python 2.7 ikitumia Tornado na JSBeautifier kuchambua URL za kihusiani kutoka kwenye faili za JavaScript. Inafaa kwa kugundua kwa urahisi maombi ya AJAX. Inaonekana haijatunzwa.

- relative-url-extractor (ruby): Ikiwa imepewa faili (HTML) itaondoa URL kutoka kwake kwa kutumia mbinu ya kawaida ya kutafuta na kutoa URL za kihusiani kutoka kwa faili zenye urembo (minify).

- JSFScan (bash, zana kadhaa): Kusanya habari muhimu kutoka kwa faili za JS kwa kutumia zana kadhaa.

- subjs (go): Pata faili za JS.

- page-fetch (go): Pakia ukurasa katika kivinjari bila kichwa na chapisha URL zote zilizopakiwa kwenye ukurasa.

- Feroxbuster (rust): Zana ya ugunduzi wa maudhui ikichanganya chaguo kadhaa za zana za awali

- Uchambuzi wa JavaScript: Kifuniko cha Burp cha kupata njia na parameta katika faili za JS.

- Sourcemapper: Zana ambayo ikipewa URL ya .js.map itapata nambari ya JS iliyopambwa

- xnLinkFinder: Hii ni zana inayotumiwa kugundua sehemu za mwisho kwa lengo lililopewa.

- waymore: Gudua viungo kutoka kwa mashine ya wayback (pia kupakua majibu katika wayback na kutafuta viungo zaidi

- HTTPLoot (go): Tafuta (hata kwa kujaza fomu) na pia gundua habari nyeti kwa kutumia regex maalum.

- SpiderSuite: Spider Suite ni Buibui ya Usalama wa Wavuti ya GUI yenye vipengele vingi iliyoundwa kwa wataalamu wa usalama wa cyber.

- jsluice (go): Ni pakiti ya Go na zana ya mstari wa amri ya kutoa URL, njia, siri, na data nyingine ya kuvutia kutoka kwa nambari ya chanzo cha JavaScript.

- ParaForge: ParaForge ni kifuniko rahisi cha Burp Suite cha kutoa parameta na sehemu za mwisho kutoka kwa ombi ili kuunda orodha ya maneno ya desturi kwa ajili ya kufanya uchunguzi na kutambua.

- katana (go): Zana nzuri kwa hili.

Kufanya Uvumbuzi wa Daktari na Faili

Anza kufanya uvumbuzi wa daktari kutoka kwenye folda ya msingi na hakikisha kufanya uvumbuzi wa daktari katika directories zote zilizopatikana kwa kutumia njia hii na directories zote zilizogunduliwa na Kupambana na Mtandao (unaweza kufanya uvumbuzi huu wa daktari kwa njia ya mfululizo na kuongeza mwanzoni mwa orodha ya maneno iliyotumiwa majina ya directories zilizopatikana).

Zana:

- Dirb / Dirbuster - Imejumuishwa katika Kali, zamani (na polepole) lakini inafanya kazi. Inaruhusu vyeti vilivyosainiwa kiotomatiki na utaftaji wa mfululizo. Polepole sana ikilinganishwa na chaguo zingine.

- Dirsearch (python): Hauruhusu vyeti vilivyosainiwa kiotomatiki lakini inaruhusu utaftaji wa mfululizo.

- Gobuster (go): Inaruhusu vyeti vilivyosainiwa kiotomatiki, haina utaftaji wa mfululizo.

- Feroxbuster - Haraka, inasaidia utaftaji wa mfululizo.

- wfuzz

wfuzz -w /usr/share/seclists/Discovery/Web-Content/raft-medium-directories.txt https://domain.com/api/FUZZ - ffuf - Haraka:

ffuf -c -w /usr/share/wordlists/dirb/big.txt -u http://10.10.10.10/FUZZ - uro (python): Hii sio buibui bali ni zana ambayo ikipewa orodha ya URL zilizopatikana itafuta kufuta URL "zilizodondolewa".

- Scavenger: Kifuniko cha Burp cha kuunda orodha ya directories kutoka kwa historia ya burp ya kurasa tofauti

- TrashCompactor: Ondoa URL zenye utendaji uliodondolewa (kulingana na uingizaji wa js)

- Chamaleon: Inatumia wapalyzer kugundua teknolojia zilizotumiwa na kuchagua orodha za maneno za kutumia.

Maneno ya kupendekezwa:

- https://github.com/carlospolop/Auto_Wordlists/blob/main/wordlists/bf_directories.txt

- Dirsearch orodha ya maneno iliyomo

- http://gist.github.com/jhaddix/b80ea67d85c13206125806f0828f4d10

- Orodha za maneno za Assetnote

- https://github.com/danielmiessler/SecLists/tree/master/Discovery/Web-Content

- raft-large-directories-lowercase.txt

- directory-list-2.3-medium.txt

- RobotsDisallowed/top10000.txt

- https://github.com/random-robbie/bruteforce-lists

- https://github.com/google/fuzzing/tree/master/dictionaries

- https://github.com/six2dez/OneListForAll

- https://github.com/random-robbie/bruteforce-lists

- https://github.com/ayoubfathi/leaky-paths

- /usr/share/wordlists/dirb/common.txt

- /usr/share/wordlists/dirb/big.txt

- /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

Note kwamba wakati wowote saraka mpya inagunduliwa wakati wa kufanya nguvu-kulazimisha au kufanya spidering, inapaswa kufanyiwa Nguvu-Kulazimishwa.

Mambo ya kuangalia kwenye kila faili inayopatikana

- Mchunguzi wa viungo vilivunjika: Tafuta viungo vilivunjika ndani ya HTML ambavyo vinaweza kuwa rahisi kuchukuliwa

- Nakala za Faili: Mara baada ya kupata faili zote, tafuta nakala za faili zote za kutekelezeka (".php", ".aspx"...). Mabadiliko ya kawaida kwa jina la nakala ni: faili.ext~, #faili.ext#, ~faili.ext, faili.ext.bak, faili.ext.tmp, faili.ext.old, faili.bak, faili.tmp na faili.old. Unaweza pia kutumia zana bfac au backup-gen.

- Gundua vigezo vipya: Unaweza kutumia zana kama Arjun, parameth, x8 na Param Miner kugundua vigezo vilivyofichwa. Ikiwa unaweza, unaweza kujaribu kutafuta vigezo vilivyofichwa kwenye kila faili ya wavuti inayoweza kutekelezeka.

- Arjun orodha za maneno ya msingi: https://github.com/s0md3v/Arjun/tree/master/arjun/db

- Param-miner "params" : https://github.com/PortSwigger/param-miner/blob/master/resources/params

- Assetnote "parameters_top_1m": https://wordlists.assetnote.io/

- nullenc0de "params.txt": https://gist.github.com/nullenc0de/9cb36260207924f8e1787279a05eb773

- Maoni: Angalia maoni ya faili zote, unaweza kupata vyeti au kazi iliyofichwa.

- Ikiwa unacheza CTF, "udanganyifu" wa kawaida ni kuficha habari ndani ya maoni kwenye kulia ya ukurasa (ukiitumia maelfu ya nafasi ili usione data ikiwa unafungua nambari ya chanzo na kivinjari). Uwezekano mwingine ni kutumia mistari mpya kadhaa na kuficha habari katika maoni chini ya ukurasa wa wavuti.

- Vidokezo vya API: Ikiwa unapata funguo yoyote ya API kuna mwongozo unaonyesha jinsi ya kutumia funguo za API za majukwaa tofauti: keyhacks, zile, truffleHog, SecretFinder, RegHex, DumpsterDive, EarlyBird

- Funguo za API za Google: Ikiwa unapata funguo yoyote ya API inayofanana na AIzaSyA-qLheq6xjDiEIRisP_ujUseYLQCHUjik unaweza kutumia mradi gmapapiscanner kuchunguza ni api zipi funguo inaweza kupata.

- S3 Buckets: Wakati wa kufanya spidering angalia ikiwa subdomain au kiungo chochote kina uhusiano na S3 bucket fulani. Katika kesi hiyo, angalia ruhusa za bucket.

Uvumbuzi Maalum

Wakati wa kufanya spidering na nguvu-kulazimisha unaweza kupata vituko vya kuvutia ambavyo unapaswa kuzingatia.

Faili za Kuvutia

- Tafuta viungo kwenye faili zingine ndani ya faili za CSS.

- Ikiwa unapata faili ya .git baadhi ya habari inaweza kuchimbuliwa

- Ikiwa unapata faili ya .env habari kama vile funguo za api, nywila za db na habari nyingine zinaweza kupatikana.

- Ikiwa unapata malengo ya API unapaswa pia kuyajaribu. Hizi sio faili, lakini labda "zitaonekana kama" hizo.

- Faili za JS: Katika sehemu ya spidering zilitajwa zana kadhaa zinazoweza kutoa njia kutoka kwenye faili za JS. Pia, itakuwa ya kuvutia kuangalia kila faili ya JS iliyopatikana, kwani kwa baadhi ya hali, mabadiliko yanaweza kuashiria kuwa udhaifu wa uwezekano uliletwa kwenye nambari. Unaweza kutumia kwa mfano JSMon.

- Pia unapaswa kuangalia faili za JS zilizopatikana na RetireJS au JSHole kujua ikiwa ina udhaifu.

- Deobfuscator na Unpacker wa Javascript: https://lelinhtinh.github.io/de4js/, https://www.dcode.fr/javascript-unobfuscator

- Javascript Beautifier: http://jsbeautifier.org/, http://jsnice.org/

- Ufichuaji wa JsFuck (javascript na herufi:"[]!+" https://ooze.ninja/javascript/poisonjs/)

- TrainFuck:

+72.+29.+7..+3.-67.-12.+55.+24.+3.-6.-8.-67.-23. - Katika hali kadhaa utahitaji kuelewa matumizi ya kanuni za kawaida zilizotumiwa, hii itakuwa muhimu: https://regex101.com/

- Unaweza pia kuangalia faili ambapo fomu ziligunduliwa, kwani mabadiliko katika parameter au kuonekana kwa fomu mpya kunaweza kuashiria uwezekano wa kazi mpya inayoweza kuwa na udhaifu mpya.

403 Imezuiwa/uthibitishaji wa Msingi/401 Hauruhusiwi (kipuuzi)

{% content-ref url="403-and-401-bypasses.md" %} 403-and-401-bypasses.md {% endcontent-ref %}

Kosa la Proksi la 502

Ikiwa ukurasa wowote unajibu na nambari hiyo, labda ni proksi iliyopangwa vibaya. Ikiwa unatuma ombi la HTTP kama: GET https://google.com HTTP/1.1 (na kichwa cha mwenyeji na vichwa vingine vya kawaida), proksi itajaribu kufikia google.com na utakuwa umepata SSRF.

Uthibitishaji wa NTLM - Ufunuo wa habari

Ikiwa seva inayotumika inayouliza uthibitishaji ni Windows au unapata ombi la kuingia linalouliza vyeti vyako (na kuuliza jina la domaini), unaweza kusababisha ufunuo wa habari.

Tuma kichwa: “Authorization: NTLM TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=” na kutokana na jinsi uthibitishaji wa NTLM unavyofanya kazi, seva itajibu na habari za ndani (toleo la IIS, toleo la Windows...) ndani ya kichwa "WWW-Authenticate".

Unaweza kutumia hii kiotomatiki kwa kutumia nmap plugin "http-ntlm-info.nse".

Uelekezaji wa HTTP (CTF)

Inawezekana kuweka maudhui ndani ya Uelekezaji. Maudhui haya hayataonyeshwa kwa mtumiaji (kwa sababu kivinjari kitatekeleza uelekezaji) lakini kitu kinaweza kufichwa ndani yake.

Ukaguzi wa Udhaifu wa Wavuti

Sasa baada ya uchunguzi kamili wa programu ya wavuti umefanywa ni wakati wa kuchunguza udhaifu mwingi uwezekanao. Unaweza kupata orodha ya ukaguzi hapa:

{% content-ref url="../../pentesting-web/web-vulnerabilities-methodology.md" %} web-vulnerabilities-methodology.md {% endcontent-ref %}

Pata habari zaidi kuhusu udhaifu wa wavuti katika:

- https://six2dez.gitbook.io/pentest-book/others/web-checklist

- https://kennel209.gitbooks.io/owasp-testing-guide-v4/content/en/web_application_security_testing/configuration_and_deployment_management_testing.html

- https://owasp-skf.gitbook.io/asvs-write-ups/kbid-111-client-side-template-injection

Fuatilia Kurasa kwa Mabadiliko

Unaweza kutumia zana kama https://github.com/dgtlmoon/changedetection.io kufuatilia kurasa kwa mabadiliko ambayo yanaweza kuweka udhaifu.

Ikiwa una nia katika kazi ya udukuzi na kudukua yasiyoweza kudukuliwa - tunatoa ajira! (inahitajika uwezo wa kuandika na kuzungumza Kipolishi kwa ufasaha).

{% embed url="https://www.stmcyber.com/careers" %}

Amri za Kiotomatiki za HackTricks

Protocol_Name: Web #Protocol Abbreviation if there is one.

Port_Number: 80,443 #Comma separated if there is more than one.

Protocol_Description: Web #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for Web

Note: |

https://book.hacktricks.xyz/pentesting/pentesting-web

Entry_2:

Name: Quick Web Scan

Description: Nikto and GoBuster

Command: nikto -host {Web_Proto}://{IP}:{Web_Port} &&&& gobuster dir -w {Small_Dirlist} -u {Web_Proto}://{IP}:{Web_Port} && gobuster dir -w {Big_Dirlist} -u {Web_Proto}://{IP}:{Web_Port}

Entry_3:

Name: Nikto

Description: Basic Site Info via Nikto

Command: nikto -host {Web_Proto}://{IP}:{Web_Port}

Entry_4:

Name: WhatWeb

Description: General purpose auto scanner

Command: whatweb -a 4 {IP}

Entry_5:

Name: Directory Brute Force Non-Recursive

Description: Non-Recursive Directory Brute Force

Command: gobuster dir -w {Big_Dirlist} -u {Web_Proto}://{IP}:{Web_Port}

Entry_6:

Name: Directory Brute Force Recursive

Description: Recursive Directory Brute Force

Command: python3 {Tool_Dir}dirsearch/dirsearch.py -w {Small_Dirlist} -e php,exe,sh,py,html,pl -f -t 20 -u {Web_Proto}://{IP}:{Web_Port} -r 10

Entry_7:

Name: Directory Brute Force CGI

Description: Common Gateway Interface Brute Force

Command: gobuster dir -u {Web_Proto}://{IP}:{Web_Port}/ -w /usr/share/seclists/Discovery/Web-Content/CGIs.txt -s 200

Entry_8:

Name: Nmap Web Vuln Scan

Description: Tailored Nmap Scan for web Vulnerabilities

Command: nmap -vv --reason -Pn -sV -p {Web_Port} --script=`banner,(http* or ssl*) and not (brute or broadcast or dos or external or http-slowloris* or fuzzer)` {IP}

Entry_9:

Name: Drupal

Description: Drupal Enumeration Notes

Note: |

git clone https://github.com/immunIT/drupwn.git for low hanging fruit and git clone https://github.com/droope/droopescan.git for deeper enumeration

Entry_10:

Name: WordPress

Description: WordPress Enumeration with WPScan

Command: |

?What is the location of the wp-login.php? Example: /Yeet/cannon/wp-login.php

wpscan --url {Web_Proto}://{IP}{1} --enumerate ap,at,cb,dbe && wpscan --url {Web_Proto}://{IP}{1} --enumerate u,tt,t,vp --passwords {Big_Passwordlist} -e

Entry_11:

Name: WordPress Hydra Brute Force

Description: Need User (admin is default)

Command: hydra -l admin -P {Big_Passwordlist} {IP} -V http-form-post '/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log In&testcookie=1:S=Location'

Entry_12:

Name: Ffuf Vhost

Description: Simple Scan with Ffuf for discovering additional vhosts

Command: ffuf -w {Subdomain_List}:FUZZ -u {Web_Proto}://{Domain_Name} -H "Host:FUZZ.{Domain_Name}" -c -mc all {Ffuf_Filters}

Jifunze AWS hacking kutoka sifuri hadi shujaa na htARTE (Mtaalam wa Timu Nyekundu ya AWS ya HackTricks)!

Njia nyingine za kusaidia HackTricks:

- Ikiwa unataka kuona kampuni yako ikitangazwa kwenye HackTricks au kupakua HackTricks kwa PDF Angalia MIPANGO YA KUJIUNGA!

- Pata bidhaa rasmi za PEASS & HackTricks

- Gundua Familia ya PEASS, mkusanyiko wetu wa NFTs ya kipekee

- Jiunge na 💬 Kikundi cha Discord au kikundi cha telegram au tufuate kwenye Twitter 🐦 @carlospolopm.

- Shiriki mbinu zako za kuhack kwa kuwasilisha PRs kwa HackTricks na HackTricks Cloud repos za github.