| .. | ||

| drupal-rce.md | ||

| README.md | ||

Drupal

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Discovery

- Check meta

curl https://www.drupal.org/ | grep 'content="Drupal'

- 노드: Drupal 은 노드를 사용하여 콘텐츠를 인덱싱합니다. 노드는 블로그 게시물, 설문 조사, 기사 등 어떤 것이든 포함할 수 있습니다. 페이지 URI는 일반적으로

/node/<nodeid>형식입니다.

curl drupal-site.com/node/1

Enumeration

Drupal은 기본적으로 세 가지 유형의 사용자를 지원합니다:

Administrator: 이 사용자는 Drupal 웹사이트에 대한 완전한 제어 권한을 가지고 있습니다.Authenticated User: 이 사용자들은 웹사이트에 로그인하고 권한에 따라 기사 추가 및 편집과 같은 작업을 수행할 수 있습니다.Anonymous: 모든 웹사이트 방문자는 익명으로 지정됩니다. 기본적으로 이 사용자들은 게시물을 읽는 것만 허용됩니다.

Version

- Check

/CHANGELOG.txt

curl -s http://drupal-site.local/CHANGELOG.txt | grep -m2 ""

Drupal 7.57, 2018-02-21

{% hint style="info" %}

새로운 Drupal 설치는 기본적으로 CHANGELOG.txt 및 README.txt 파일에 대한 접근을 차단합니다.

{% endhint %}

사용자 이름 열거

등록

_/user/register_에서 사용자 이름을 생성해 보세요. 이름이 이미 사용 중이면 알림이 표시됩니다:

새 비밀번호 요청

기존 사용자 이름에 대해 새 비밀번호를 요청하면:

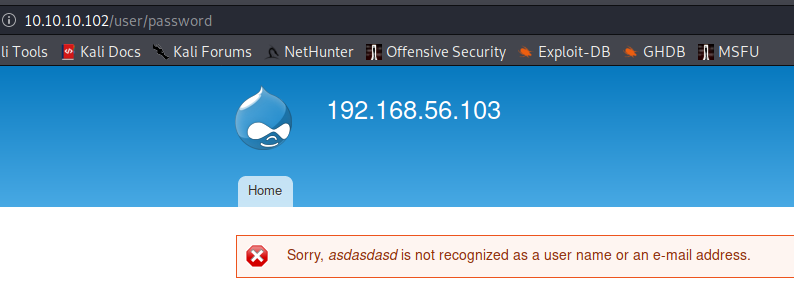

존재하지 않는 사용자 이름에 대해 새 비밀번호를 요청하면:

사용자 수 확인

_/user/<number>_에 접근하면 기존 사용자 수를 확인할 수 있습니다. 이 경우 _/users/3_는 찾을 수 없는 오류를 반환하므로 2명입니다:

숨겨진 페이지

Fuzz /node/$ 여기서 $는 숫자입니다 (예: 1에서 500까지).

검색 엔진에 의해 참조되지 않는 숨겨진 페이지(테스트, 개발)를 찾을 수 있습니다.

설치된 모듈 정보

#From https://twitter.com/intigriti/status/1439192489093644292/photo/1

#Get info on installed modules

curl https://example.com/config/sync/core.extension.yml

curl https://example.com/core/core.services.yml

# Download content from files exposed in the previous step

curl https://example.com/config/sync/swiftmailer.transport.yml

자동화

droopescan scan drupal -u http://drupal-site.local

RCE

Drupal 웹 콘솔에 접근할 수 있다면 RCE를 얻기 위해 다음 옵션을 확인하세요:

{% content-ref url="drupal-rce.md" %} drupal-rce.md {% endcontent-ref %}

Post Exploitation

settings.php 읽기

find / -name settings.php -exec grep "drupal_hash_salt\|'database'\|'username'\|'password'\|'host'\|'port'\|'driver'\|'prefix'" {} \; 2>/dev/null

DB에서 사용자 덤프하기

mysql -u drupaluser --password='2r9u8hu23t532erew' -e 'use drupal; select * from users'

References

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

AWS 해킹 배우기 및 연습하기: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP 해킹 배우기 및 연습하기:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks 지원하기

- 구독 계획 확인하기!

- **💬 Discord 그룹 또는 텔레그램 그룹에 참여하거나 Twitter 🐦 @hacktricks_live를 팔로우하세요.

- HackTricks 및 HackTricks Cloud 깃허브 리포지토리에 PR을 제출하여 해킹 팁을 공유하세요.