| .. | ||

| macos-mdm | ||

| macos-keychain.md | ||

| README.md | ||

Red Teaming en macOS

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de Telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.

Abusando de los MDMs

- JAMF Pro:

jamf checkJSSConnection - Kandji

Si logras comprometer las credenciales de administrador para acceder a la plataforma de gestión, puedes potencialmente comprometer todas las computadoras distribuyendo tu malware en las máquinas.

Para el red teaming en entornos de MacOS, es altamente recomendable tener cierto entendimiento de cómo funcionan los MDMs:

{% content-ref url="macos-mdm/" %} macos-mdm {% endcontent-ref %}

Usando MDM como C2

Un MDM tendrá permiso para instalar, consultar o eliminar perfiles, instalar aplicaciones, crear cuentas de administrador locales, establecer una contraseña de firmware, cambiar la clave de FileVault...

Para ejecutar tu propio MDM, necesitas tu CSR firmado por un proveedor, que podrías intentar obtener con https://mdmcert.download/. Y para ejecutar tu propio MDM para dispositivos Apple, puedes usar MicroMDM.

Sin embargo, para instalar una aplicación en un dispositivo inscrito, aún necesitas que esté firmada por una cuenta de desarrollador... sin embargo, al inscribirse en un MDM, el dispositivo agrega el certificado SSL del MDM como una CA de confianza, por lo que ahora puedes firmar cualquier cosa.

Para inscribir el dispositivo en un MDM, necesitas instalar un archivo mobileconfig como root, que se puede entregar a través de un archivo pkg (puedes comprimirlo en zip y cuando se descargue desde Safari se descomprimirá).

El agente Orthrus de Mythic utiliza esta técnica.

Abusando de JAMF PRO

JAMF puede ejecutar scripts personalizados (scripts desarrollados por el administrador del sistema), cargas útiles nativas (creación de cuentas locales, establecimiento de contraseña EFI, monitoreo de archivos/procesos...) y MDM (configuraciones de dispositivos, certificados de dispositivos...).

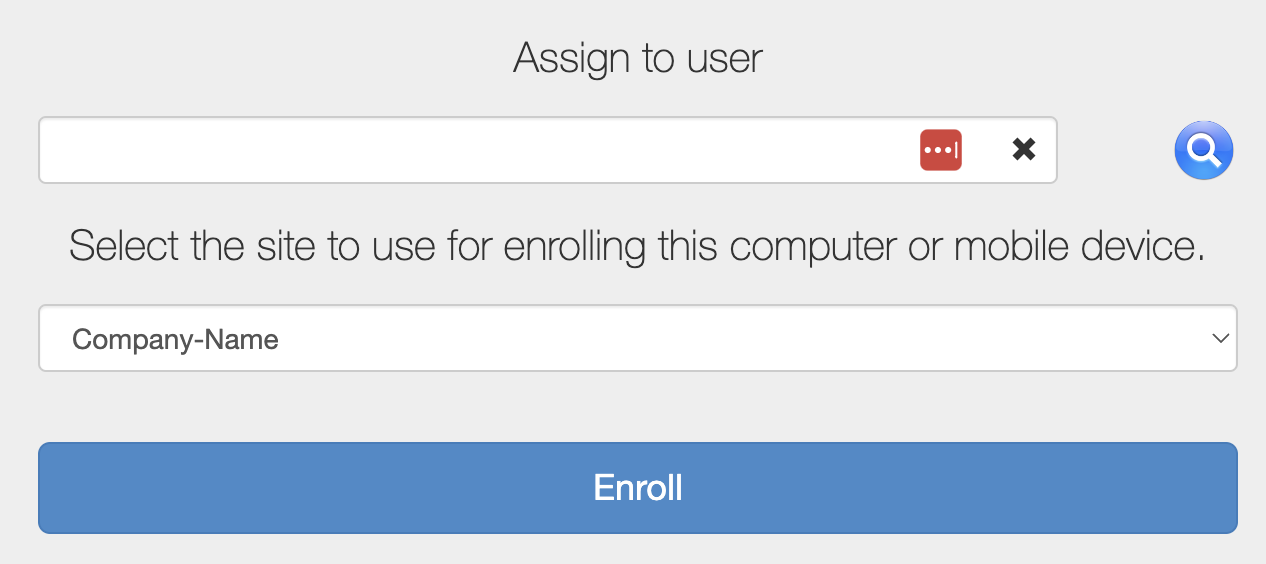

Autoinscripción de JAMF

Ve a una página como https://<nombre-de-la-empresa>.jamfcloud.com/enroll/ para ver si tienen la autoinscripción habilitada. Si la tienen, es posible que solicite credenciales para acceder.

Puedes usar el script JamfSniper.py para realizar un ataque de spraying de contraseñas.

Además, después de encontrar las credenciales adecuadas, podrías ser capaz de realizar un ataque de fuerza bruta a otros nombres de usuario con el siguiente formulario:

Autenticación de dispositivos de JAMF

El binario jamf contenía el secreto para abrir el llavero que en el momento del descubrimiento era compartido entre todos y era: jk23ucnq91jfu9aj.

Además, jamf persiste como un LaunchDaemon en /Library/LaunchAgents/com.jamf.management.agent.plist

Toma de control de dispositivos de JAMF

La URL del JSS (Jamf Software Server) que jamf utilizará se encuentra en /Library/Preferences/com.jamfsoftware.jamf.plist.

Este archivo básicamente contiene la URL:

{% code overflow="wrap" %}

plutil -convert xml1 -o - /Library/Preferences/com.jamfsoftware.jamf.plist

[...]

<key>is_virtual_machine</key>

<false/>

<key>jss_url</key>

<string>https://halbornasd.jamfcloud.com/</string>

<key>last_management_framework_change_id</key>

<integer>4</integer>

[...]

{% endcode %}

Entonces, un atacante podría colocar un paquete malicioso (pkg) que sobrescribe este archivo cuando se instala, estableciendo la URL a un escucha de Mythic C2 desde un agente de Typhon para poder abusar de JAMF como C2.

{% code overflow="wrap" %}

# After changing the URL you could wait for it to be reloaded or execute:

sudo jamf policy -id 0

# TODO: There is an ID, maybe it's possible to have the real jamf connection and another one to the C2

{% endcode %}

Suplantación de JAMF

Para suplantar la comunicación entre un dispositivo y JMF necesitas:

- El UUID del dispositivo:

ioreg -d2 -c IOPlatformExpertDevice | awk -F" '/IOPlatformUUID/{print $(NF-1)}' - El llavero JAMF de:

/Library/Application\ Support/Jamf/JAMF.keychainque contiene el certificado del dispositivo

Con esta información, crea una máquina virtual con el UUID de hardware robado y con SIP desactivado, copia el llavero JAMF, engancha el agente de Jamf y roba su información.

Robo de secretos

a

También puedes monitorear la ubicación /Library/Application Support/Jamf/tmp/ para los scripts personalizados que los administradores puedan querer ejecutar a través de Jamf, ya que se colocan aquí, se ejecutan y se eliminan. Estos scripts pueden contener credenciales.

Sin embargo, las credenciales pueden pasarse a estos scripts como parámetros, por lo que tendrías que monitorear ps aux | grep -i jamf (incluso sin ser root).

El script JamfExplorer.py puede escuchar la adición de nuevos archivos y nuevos argumentos de proceso.

Acceso remoto a macOS

Y también sobre los protocolos de red "especiales" de MacOS:

{% content-ref url="../macos-security-and-privilege-escalation/macos-protocols.md" %} macos-protocols.md {% endcontent-ref %}

Active Directory

En algunas ocasiones te encontrarás con que la computadora MacOS está conectada a un AD. En este escenario, debes intentar enumerar el directorio activo como estás acostumbrado. Encuentra ayuda en las siguientes páginas:

{% content-ref url="../../network-services-pentesting/pentesting-ldap.md" %} pentesting-ldap.md {% endcontent-ref %}

{% content-ref url="../../windows-hardening/active-directory-methodology/" %} active-directory-methodology {% endcontent-ref %}

{% content-ref url="../../network-services-pentesting/pentesting-kerberos-88/" %} pentesting-kerberos-88 {% endcontent-ref %}

Una herramienta local de MacOS que también puede ayudarte es dscl:

dscl "/Active Directory/[Domain]/All Domains" ls /

También hay algunas herramientas preparadas para MacOS para enumerar automáticamente el AD y jugar con Kerberos:

- Machound: MacHound es una extensión de la herramienta de auditoría Bloodhound que permite recopilar e ingestar relaciones de Active Directory en hosts de MacOS.

- Bifrost: Bifrost es un proyecto Objective-C diseñado para interactuar con las API de Heimdal krb5 en macOS. El objetivo del proyecto es permitir una mejor prueba de seguridad en torno a Kerberos en dispositivos macOS utilizando API nativas sin requerir ningún otro marco o paquete en el objetivo.

- Orchard: Herramienta de JavaScript para Automatización (JXA) para enumerar Active Directory.

Información del dominio

echo show com.apple.opendirectoryd.ActiveDirectory | scutil

Usuarios

Los tres tipos de usuarios de MacOS son:

- Usuarios locales - Administrados por el servicio local de OpenDirectory, no están conectados de ninguna manera al Active Directory.

- Usuarios de red - Usuarios volátiles del Active Directory que requieren una conexión al servidor DC para autenticarse.

- Usuarios móviles - Usuarios del Active Directory con una copia de seguridad local de sus credenciales y archivos.

La información local sobre usuarios y grupos se almacena en la carpeta /var/db/dslocal/nodes/Default.

Por ejemplo, la información sobre el usuario llamado mark se almacena en /var/db/dslocal/nodes/Default/users/mark.plist y la información sobre el grupo admin está en /var/db/dslocal/nodes/Default/groups/admin.plist.

Además de utilizar los bordes HasSession y AdminTo, MacHound agrega tres bordes nuevos a la base de datos de Bloodhound:

- CanSSH - entidad permitida para SSH al host

- CanVNC - entidad permitida para VNC al host

- CanAE - entidad permitida para ejecutar scripts de AppleEvent en el host

#User enumeration

dscl . ls /Users

dscl . read /Users/[username]

dscl "/Active Directory/TEST/All Domains" ls /Users

dscl "/Active Directory/TEST/All Domains" read /Users/[username]

dscacheutil -q user

#Computer enumeration

dscl "/Active Directory/TEST/All Domains" ls /Computers

dscl "/Active Directory/TEST/All Domains" read "/Computers/[compname]$"

#Group enumeration

dscl . ls /Groups

dscl . read "/Groups/[groupname]"

dscl "/Active Directory/TEST/All Domains" ls /Groups

dscl "/Active Directory/TEST/All Domains" read "/Groups/[groupname]"

#Domain Information

dsconfigad -show

Más información en https://its-a-feature.github.io/posts/2018/01/Active-Directory-Discovery-with-a-Mac/

Accediendo al Keychain

El Keychain probablemente contiene información sensible que, si se accede sin generar una solicitud, podría ayudar a avanzar en un ejercicio de red teaming:

{% content-ref url="macos-keychain.md" %} macos-keychain.md {% endcontent-ref %}

Servicios externos

El red teaming en MacOS es diferente al red teaming regular de Windows, ya que generalmente MacOS está integrado con varias plataformas externas directamente. Una configuración común de MacOS es acceder a la computadora utilizando credenciales sincronizadas de OneLogin y acceder a varios servicios externos (como github, aws...) a través de OneLogin:

Técnicas de red teaming misceláneas

Safari

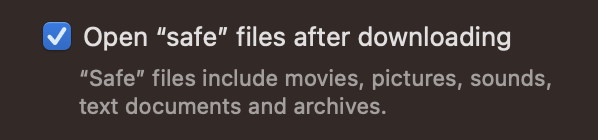

Cuando se descarga un archivo en Safari, si es un archivo "seguro", se abrirá automáticamente. Por ejemplo, si se descarga un archivo zip, se descomprimirá automáticamente:

Referencias

- https://www.youtube.com/watch?v=IiMladUbL6E

- https://medium.com/xm-cyber/introducing-machound-a-solution-to-macos-active-directory-based-attacks-2a425f0a22b6

- https://gist.github.com/its-a-feature/1a34f597fb30985a2742bb16116e74e0

- Come to the Dark Side, We Have Apples: Turning macOS Management Evil

- OBTS v3.0: "An Attackers Perspective on Jamf Configurations" - Luke Roberts / Calum Hall

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PR al repositorio de hacktricks y al repositorio de hacktricks-cloud.