| .. | ||

| drupal-rce.md | ||

| README.md | ||

Drupal

Jifunze AWS hacking kutoka sifuri hadi shujaa na htARTE (Mtaalam wa Timu Nyekundu ya AWS ya HackTricks)!

Njia nyingine za kusaidia HackTricks:

- Ikiwa unataka kuona kampuni yako ikitangazwa kwenye HackTricks au kupakua HackTricks kwa PDF Angalia MIPANGO YA USAJILI!

- Pata bidhaa rasmi za PEASS & HackTricks

- Gundua Familia ya PEASS, mkusanyiko wetu wa kipekee wa NFTs

- Jiunge na 💬 Kikundi cha Discord au kikundi cha telegram au tufuate kwenye Twitter 🐦 @carlospolopm.

- Shiriki mbinu zako za udukuzi kwa kuwasilisha PRs kwa HackTricks na HackTricks Cloud repos za github.

{% embed url="https://websec.nl/" %}

Ugunduzi

- Angalia meta

curl https://www.drupal.org/ | grep 'content="Drupal'

- Node: Drupal huiweka maudhui yake kwa kutumia nodes. Node inaweza kuwa na chochote kama chapisho la blogu, kura, makala, n.k. URI za kurasa kawaida huwa kwa mfano

/node/<nodeid>.

curl drupal-site.com/node/1

Uchambuzi

Drupal inasaidia aina tatu za watumiaji kwa chaguo-msingi:

Msimamizi: Mtumiaji huyu ana udhibiti kamili wa tovuti ya Drupal.Mtumiaji Aliyethibitishwa: Watumiaji hawa wanaweza kuingia kwenye tovuti na kutekeleza shughuli kama vile kuongeza na kuhariri makala kulingana na ruhusa zao.Mgeni: Wageni wote wa tovuti wanachukuliwa kama wageni. Kwa chaguo-msingi, watumiaji hawa wanaruhusiwa tu kusoma machapisho.

Toleo

- Angalia

/CHANGELOG.txt

curl -s http://drupal-site.local/CHANGELOG.txt | grep -m2 ""

Drupal 7.57, 2018-02-21

{% hint style="info" %}

Mipangilio mapya ya Drupal kwa chaguo-msingi huzuia ufikiaji wa faili za CHANGELOG.txt na README.txt.

{% endhint %}

Uainishaji wa Jina la Mtumiaji

Jisajili

Katika /user/register jaribu kuunda jina la mtumiaji na ikiwa jina tayari limetumiwa utaletwa taarifa:

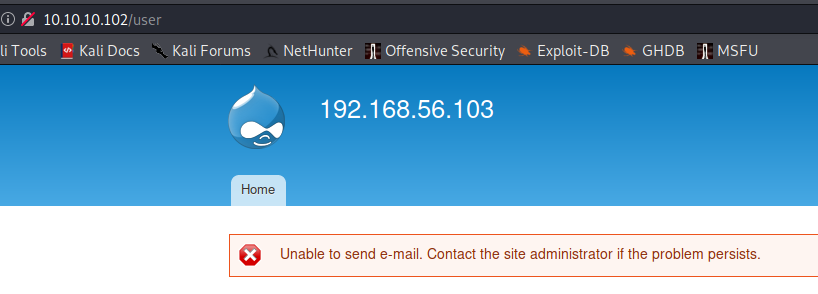

Omba nenosiri jipya

Ikiwa unauliza nenosiri jipya kwa jina la mtumiaji lililopo:

Ikiwa unauliza nenosiri jipya kwa jina la mtumiaji lisilopo:

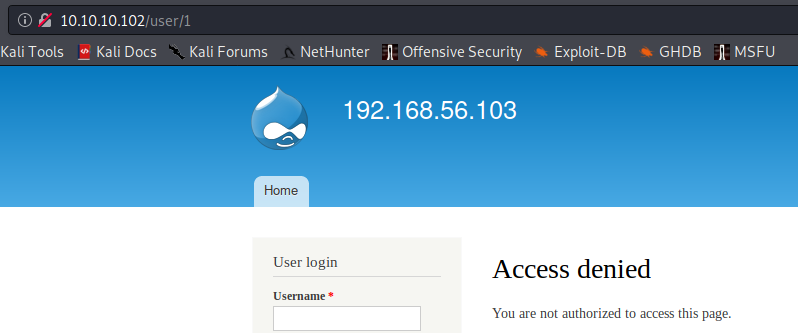

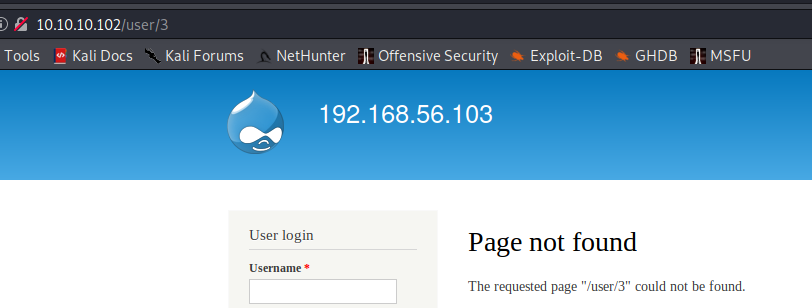

Pata idadi ya watumiaji

Kwa kufikia /user/<number> unaweza kuona idadi ya watumiaji waliopo, kwa mfano hapa ni 2 kwani /users/3 inarudisha kosa la kutopatikana:

Kurasa Zilizofichwa

Fanya Utafutaji /node/$ ambapo $ ni nambari (kutoka 1 hadi 500 kwa mfano).

Unaweza kupata kurasa zilizofichwa (jaribio, maendeleo) ambazo hazitajwi na injini za utaftaji.

Taarifa za Moduli Zilizosanikishwa

#From https://twitter.com/intigriti/status/1439192489093644292/photo/1

#Get info on installed modules

curl https://example.com/config/sync/core.extension.yml

curl https://example.com/core/core.services.yml

# Download content from files exposed in the previous step

curl https://example.com/config/sync/swiftmailer.transport.yml

Moja kwa moja

droopescan scan drupal -u http://drupal-site.local

RCE

Ikiwa una ufikiaji wa konsoli ya wavuti ya Drupal angalia chaguo hizi kupata RCE:

{% content-ref url="drupal-rce.md" %} drupal-rce.md {% endcontent-ref %}

Baada ya Uvamizi

Soma settings.php

find / -name settings.php -exec grep "drupal_hash_salt\|'database'\|'username'\|'password'\|'host'\|'port'\|'driver'\|'prefix'" {} \; 2>/dev/null

Pindua watumiaji kutoka kwenye DB

mysql -u drupaluser --password='2r9u8hu23t532erew' -e 'use drupal; select * from users'

Marejeo

{% embed url="https://websec.nl/" %}

Jifunze AWS hacking kutoka sifuri hadi shujaa na htARTE (Mtaalam wa Timu Nyekundu ya AWS ya HackTricks)!

Njia nyingine za kusaidia HackTricks:

- Ikiwa unataka kuona kampuni yako ikitangazwa kwenye HackTricks au kupakua HackTricks kwa PDF Angalia MIPANGO YA USAJILI!

- Pata bidhaa rasmi za PEASS & HackTricks

- Gundua Familia ya PEASS, mkusanyiko wetu wa NFTs ya kipekee

- Jiunge na 💬 Kikundi cha Discord au kikundi cha telegram au tufuate kwenye Twitter 🐦 @carlospolopm.

- Shiriki mbinu zako za udukuzi kwa kuwasilisha PRs kwa HackTricks na HackTricks Cloud github repos.