15 KiB

9200 - Elasticsearch渗透测试

☁️ HackTricks云 ☁️ -🐦 推特 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

-

你在一家网络安全公司工作吗?你想在HackTricks中看到你的公司广告吗?或者你想获得PEASS的最新版本或下载PDF格式的HackTricks吗?请查看订阅计划!

-

发现我们的独家NFTs收藏品The PEASS Family

-

加入 💬 Discord群组 或 Telegram群组 或 关注我在Twitter上的🐦@carlospolopm。

-

通过向hacktricks仓库和hacktricks-cloud仓库提交PR来分享你的黑客技巧。

基本信息

从主页上可以找到一些有用的描述:

Elasticsearch是一个分布式的、开源的搜索和分析引擎,适用于各种类型的数据,包括文本、数字、地理空间、结构化和非结构化数据。Elasticsearch基于Apache Lucene构建,于2010年首次由Elasticsearch N.V.(现在称为Elastic)发布。Elasticsearch以其简单的REST API、分布式性质、速度和可扩展性而闻名,是Elastic Stack的核心组件,Elastic Stack是一套用于数据摄取、丰富、存储、分析和可视化的开源工具集。通常被称为ELK Stack(源自Elasticsearch、Logstash和Kibana),Elastic Stack现在还包括一系列轻量级的数据传输代理,称为Beats,用于将数据发送到Elasticsearch。

什么是Elasticsearch索引?

Elasticsearch的一个_索引_是一组相关的文档。Elasticsearch将数据存储为JSON文档。每个文档将一组_键_(字段或属性的名称)与其对应的值(字符串、数字、布尔值、日期、值数组、地理位置或其他类型的数据)相关联。

Elasticsearch使用一种称为_倒排索引_的数据结构,旨在实现非常快速的全文搜索。倒排索引列出了出现在任何文档中的每个唯一单词,并标识每个单词出现在的所有文档中。

在索引过程中,Elasticsearch存储文档并构建倒排索引,以使文档数据可以近实时地进行搜索。索引是通过索引API发起的,通过该API可以在特定索引中添加或更新JSON文档。

默认端口:9200/tcp

手动枚举

Banner

访问Elasticsearch的协议是HTTP。当你通过HTTP访问它时,你会发现一些有趣的信息:http://10.10.10.115:9200/

如果你在访问/时没有看到这个响应,请参考下一节。

认证

默认情况下,Elasticsearch没有启用认证,因此默认情况下,你可以在不使用任何凭据的情况下访问数据库中的所有内容。

你可以通过向以下请求验证认证是否已禁用:

curl -X GET "ELASTICSEARCH-SERVER:9200/_xpack/security/user"

{"error":{"root_cause":[{"type":"exception","reason":"Security must be explicitly enabled when using a [basic] license. Enable security by setting [xpack.security.enabled] to [true] in the elasticsearch.yml file and restart the node."}],"type":"exception","reason":"Security must be explicitly enabled when using a [basic] license. Enable security by setting [xpack.security.enabled] to [true] in the elasticsearch.yml file and restart the node."},"status":500}

然而,如果您发送一个请求到/并收到以下类似的响应:

{"error":{"root_cause":[{"type":"security_exception","reason":"missing authentication credentials for REST request [/]","header":{"WWW-Authenticate":"Basic realm=\"security\" charset=\"UTF-8\""}}],"type":"security_exception","reason":"missing authentication credentials for REST request [/]","header":{"WWW-Authenticate":"Basic realm=\"security\" charset=\"UTF-8\""}},"status":401}

这意味着身份验证已配置,您需要有效的凭据才能从Elasticsearch获取任何信息。然后,您可以尝试暴力破解(它使用HTTP基本身份验证,因此可以使用任何支持BF HTTP基本身份验证的工具)。

这里有一个默认用户名列表:elastic(超级用户),remote_monitoring_user,beats_system,logstash_system,kibana,kibana_system,apm_system, _anonymous_._旧版本的Elasticsearch的默认密码为changeme。

curl -X GET http://user:password@IP:9200/

基本用户枚举

Elasticsearch提供了一些方法来枚举系统中的用户。以下是一些常用的方法:

1. 使用API枚举用户

通过发送GET请求到/_cat/indices或/_cat/aliases端点,可以获取有关索引和别名的信息。这些信息可能包含有关用户的线索。

GET /_cat/indices

GET /_cat/aliases

2. 使用插件枚举用户

Elasticsearch有一些插件可以用于枚举用户。例如,kopf插件提供了一个Web界面,可以显示有关集群和索引的信息,包括用户信息。

3. 使用搜索查询枚举用户

通过发送搜索查询,可以尝试枚举用户。以下是一个示例查询,用于查找具有admin角色的用户:

GET /_search

{

"query": {

"match": {

"roles": "admin"

}

}

}

4. 使用Kibana枚举用户

如果目标系统上安装了Kibana,可以使用其界面来枚举用户。登录到Kibana后,导航到"Management"选项卡,然后选择"Security"。在"Users"部分,可以查看已注册的用户。

5. 使用其他工具枚举用户

还有一些第三方工具可以用于枚举Elasticsearch用户。例如,Elasticsearch User Enum是一个Python脚本,可以通过发送请求来枚举用户。

以上是一些基本的用户枚举方法,但请注意,这些方法可能会泄露敏感信息,因此在进行渗透测试时要小心使用。

#List all roles on the system:

curl -X GET "ELASTICSEARCH-SERVER:9200/_security/role"

#List all users on the system:

curl -X GET "ELASTICSEARCH-SERVER:9200/_security/user"

#Get more information about the rights of an user:

curl -X GET "ELASTICSEARCH-SERVER:9200/_security/user/<USERNAME>"

Elastic 信息

以下是一些可以通过 GET 访问以获取有关 Elasticsearch 的一些信息的端点:

| _cat | /_cluster | /_security |

|---|---|---|

| /_cat/segments | /_cluster/allocation/explain | /_security/user |

| /_cat/shards | /_cluster/settings | /_security/privilege |

| /_cat/repositories | /_cluster/health | /_security/role_mapping |

| /_cat/recovery | /_cluster/state | /_security/role |

| /_cat/plugins | /_cluster/stats | /_security/api_key |

| /_cat/pending_tasks | /_cluster/pending_tasks | |

| /_cat/nodes | /_nodes | |

| /_cat/tasks | /_nodes/usage | |

| /_cat/templates | /_nodes/hot_threads | |

| /_cat/thread_pool | /_nodes/stats | |

| /_cat/ml/trained_models | /_tasks | |

| /_cat/transforms/_all | /_remote/info | |

| /_cat/aliases | ||

| /_cat/allocation | ||

| /_cat/ml/anomaly_detectors | ||

| /_cat/count | ||

| /_cat/ml/data_frame/analytics | ||

| /_cat/ml/datafeeds | ||

| /_cat/fielddata | ||

| /_cat/health | ||

| /_cat/indices | ||

| /_cat/master | ||

| /_cat/nodeattrs | ||

| /_cat/nodes |

这些端点是从文档中获取的,您可以在其中找到更多信息。

此外,如果访问 /_cat,响应将包含实例支持的 /_cat/* 端点。

在 /_security/user(如果启用了身份验证),您可以看到具有 superuser 角色的用户。

索引

您可以通过访问 http://10.10.10.115:9200/_cat/indices?v 来收集所有索引。

health status index uuid pri rep docs.count docs.deleted store.size pri.store.size

green open .kibana 6tjAYZrgQ5CwwR0g6VOoRg 1 0 1 0 4kb 4kb

yellow open quotes ZG2D1IqkQNiNZmi2HRImnQ 5 1 253 0 262.7kb 262.7kb

yellow open bank eSVpNfCfREyYoVigNWcrMw 5 1 1000 0 483.2kb 483.2kb

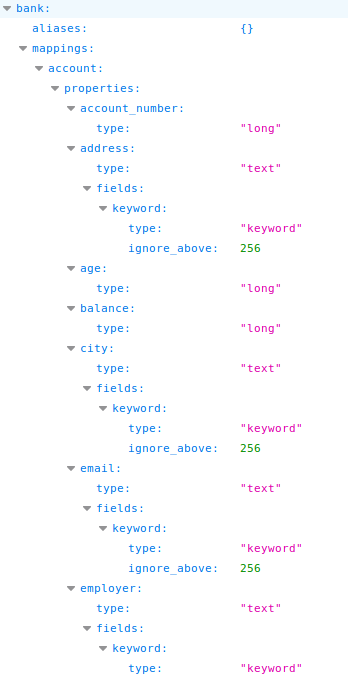

要获取有关索引中保存的数据类型的信息,您可以访问:http://host:9200/<index>,例如在这种情况下是 http://10.10.10.115:9200/bank

转储索引

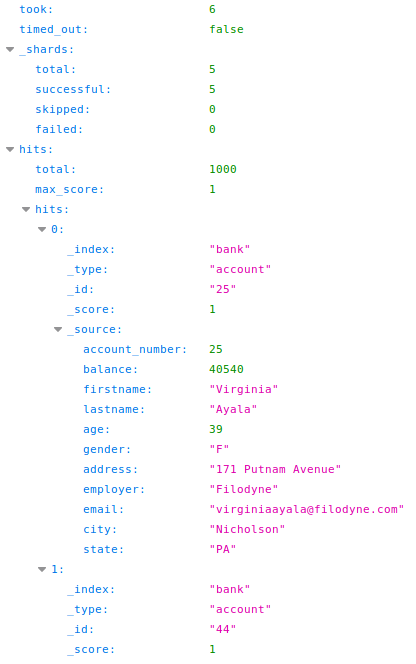

如果您想转储索引的所有内容,可以访问:http://host:9200/<index>/_search?pretty=true,例如 http://10.10.10.115:9200/bank/_search?pretty=true

请花点时间比较银行索引中每个文档(条目)的内容和我们在前一节中看到的该索引的字段。

因此,此时您可能会注意到在“hits”内部有一个名为“total”的字段,它指示在此索引中找到了1000个文档,但只检索到了10个。这是因为默认情况下有一个10个文档的限制。

但是,现在您知道此索引包含1000个文档,您可以通过在**size参数中指定要转储的条目数来转储所有这些文档**:http://10.10.10.115:9200/quotes/_search?pretty=true&size=1000asd

注意:如果您指定更大的数字,所有条目都将被转储,例如您可以指定size=9999,如果有更多条目,这将很奇怪(但您应该检查一下)。

转储全部

为了转储全部内容,您只需转到与之前相同的路径,但不指定任何索引http://host:9200/_search?pretty=true,例如 http://10.10.10.115:9200/_search?pretty=true

请记住,在这种情况下,将应用默认的10个结果限制。您可以使用size参数来转储更多的结果。有关更多信息,请阅读前一节。

搜索

如果您正在寻找某些信息,可以在所有索引上进行原始搜索,转到 http://host:9200/_search?pretty=true&q=<search_term>,例如 http://10.10.10.115:9200/_search?pretty=true&q=Rockwell

如果您只想在一个索引上进行搜索,只需在路径上指定它:http://host:9200/<index>/_search?pretty=true&q=<search_term>

请注意,用于搜索内容的q参数支持正则表达式

您还可以使用类似于https://github.com/misalabs/horuz的工具来模糊搜索elasticsearch服务。

写入权限

您可以通过运行类似以下内容来检查您的写入权限,尝试在新索引中创建新文档:

curl -X POST '10.10.10.115:9200/bookindex/books' -H 'Content-Type: application/json' -d'

{

"bookId" : "A00-3",

"author" : "Sankaran",

"publisher" : "Mcgrahill",

"name" : "how to get a job"

}'

该命令将创建一个名为bookindex的新索引,其中包含一个名为books的文档,该文档具有属性"bookId"、"author"、"publisher"和"name"

请注意新索引现在出现在列表中:

并注意自动创建的属性:

自动枚举

一些工具将获取之前呈现的一些数据:

msf > use auxiliary/scanner/elasticsearch/indices_enum

{% embed url="https://github.com/theMiddleBlue/nmap-elasticsearch-nse" %}

Shodan

port:9200 elasticsearch

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

-

你在一家网络安全公司工作吗?想要在HackTricks中宣传你的公司吗?或者你想要获取PEASS的最新版本或下载PDF格式的HackTricks吗?请查看订阅计划!

-

发现我们的独家NFT收藏品The PEASS Family

-

加入💬 Discord群组 或者 Telegram群组 或者关注我在Twitter上的🐦@carlospolopm.

-

通过向hacktricks repo和hacktricks-cloud repo提交PR来分享你的黑客技巧。