6.1 KiB

Dirottamento dell'attività Android

Impara l'hacking di AWS da zero a eroe con htARTE (Esperto Red Team AWS di HackTricks)!

Altri modi per supportare HackTricks:

- Se vuoi vedere la tua azienda pubblicizzata in HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri La Famiglia PEASS, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repository di GitHub.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Attività, Back Stack e Attività in Primo Piano

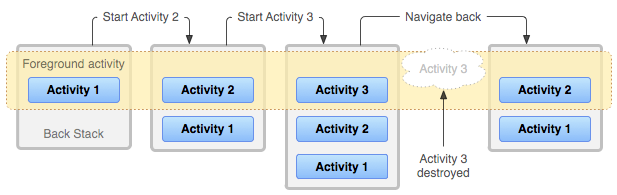

In Android, un task è essenzialmente un insieme di attività con cui gli utenti interagiscono per completare un lavoro specifico, organizzato all'interno di uno stack di retroazione. Questo stack ordina le attività in base a quando sono state aperte, con l'attività più recente visualizzata in alto come attività in primo piano. In ogni momento, solo questa attività è visibile sullo schermo, facendola parte del task in primo piano.

Ecco una rapida panoramica delle transizioni delle attività:

- Attività 1 inizia come unica attività in primo piano.

- Il lancio di Attività 2 spinge Attività 1 nello stack di retroazione, portando Attività 2 in primo piano.

- Avviare Attività 3 sposta Attività 1 e Attività 2 ulteriormente nello stack, con Attività 3 ora davanti.

- Chiudere Attività 3 riporta Attività 2 in primo piano, mostrando il meccanismo di navigazione dei task semplificato di Android.

Attacco all'affinità del task

Panoramica dell'affinità del task e delle modalità di lancio

Nelle applicazioni Android, l'affinità del task specifica il task preferito di un'attività, allineandosi tipicamente con il nome del pacchetto dell'app. Questa configurazione è fondamentale per creare un'app di prova (PoC) per dimostrare l'attacco.

Modalità di lancio

L'attributo launchMode dirige la gestione delle istanze di attività all'interno dei task. La modalità singleTask è fondamentale per questo attacco, che detta tre scenari in base alle istanze di attività esistenti e alle corrispondenze di affinità del task. L'exploit si basa sulla capacità dell'app di un attaccante di imitare l'affinità del task dell'app target, inducendo in errore il sistema Android nel lanciare l'app dell'attaccante invece dell'app target prevista.

Passaggi dettagliati dell'attacco

- Installazione dell'app malevola: La vittima installa l'app dell'attaccante sul proprio dispositivo.

- Attivazione iniziale: La vittima apre per la prima volta l'app malevola, preparando il dispositivo per l'attacco.

- Tentativo di lancio dell'app target: La vittima tenta di aprire l'app target.

- Esecuzione del dirottamento: A causa dell'affinità del task corrispondente, l'app malevola viene lanciata al posto dell'app target.

- Inganno: L'app malevola presenta una schermata di accesso falsa simile all'app target, inducendo l'utente a inserire informazioni sensibili.

Per un'implementazione pratica di questo attacco, fare riferimento al repository Task Hijacking Strandhogg su GitHub: Task Hijacking Strandhogg.

Misure di prevenzione

Per prevenire tali attacchi, gli sviluppatori possono impostare taskAffinity su una stringa vuota e optare per la modalità di lancio singleInstance, garantendo l'isolamento dell'app da altre. Personalizzare la funzione onBackPressed() offre una protezione aggiuntiva contro il dirottamento del task.

Riferimenti

- https://blog.dixitaditya.com/android-task-hijacking/

- https://blog.takemyhand.xyz/2021/02/android-task-hijacking-with.html

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Impara l'hacking di AWS da zero a eroe con htARTE (Esperto Red Team AWS di HackTricks)!

Altri modi per supportare HackTricks:

- Se vuoi vedere la tua azienda pubblicizzata in HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri La Famiglia PEASS, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repository di GitHub.