7.7 KiB

111/TCP/UDP - Pentesting Portmapper

Naučite hakovanje AWS-a od nule do heroja sa htARTE (HackTricks AWS Red Team Expert)!

Drugi načini podrške HackTricks-u:

- Ako želite da vidite svoju kompaniju reklamiranu na HackTricks-u ili preuzmete HackTricks u PDF formatu proverite PLANOVE ZA PRIJATELJSTVO!

- Nabavite zvanični PEASS & HackTricks swag

- Otkrijte Porodičnu PEASS, našu kolekciju ekskluzivnih NFT-ova

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitteru 🐦 @carlospolopm.

- Podelite svoje hakovanje trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.

{% embed url="https://websec.nl/" %}

Osnovne informacije

Portmapper je usluga koja se koristi za mapiranje portova mrežnih usluga na RPC (Remote Procedure Call) programske brojeve. Deluje kao ključna komponenta u Unix baziranim sistemima, olakšavajući razmenu informacija između ovih sistema. Port koji je povezan sa Portmapper-om često se skenira od strane napadača jer može otkriti vredne informacije. Ove informacije uključuju vrstu Unix operativnog sistema (OS) koji se koristi i detalje o uslugama koje su dostupne na sistemu. Dodatno, Portmapper se često koristi u kombinaciji sa NFS (Network File System), NIS (Network Information Service) i drugim RPC baziranim uslugama kako bi se efikasno upravljalo mrežnim uslugama.

Podrazumevani port: 111/TCP/UDP, 32771 u Oracle Solaris

PORT STATE SERVICE

111/tcp open rpcbind

Enumeracija

rpcinfo irked.htb

nmap -sSUC -p111 192.168.10.1

Shodan

port:111 portmap

RPCBind + NFS

Ako pronađete uslugu NFS, verovatno ćete moći da vidite i preuzmete (i možda otpremite) fajlove:

Pročitajte 2049 - Pentesting NFS service da biste saznali više o tome kako testirati ovaj protokol.

NIS

Istraživanje ranjivosti NIS uključuje dvostepeni proces, počevši od identifikacije usluge ypbind. Temelj istraživanja je otkrivanje imenа domena NIS, bez kojeg se napredak zaustavlja.

Putovanje istraživanja počinje instaliranjem neophodnih paketa (apt-get install nis). Sledeći korak zahteva korišćenje ypwhich kako bi se potvrdilo prisustvo NIS servera pingovanjem sa imenom domena i IP adrese servera, uz obezbeđivanje anonimizacije ovih elemenata radi bezbednosti.

Konačni i ključni korak uključuje komandu ypcat za izvlačenje osetljivih podataka, posebno šifrovanih korisničkih lozinki. Ovi heševi, jednom kada se dešifruju korišćenjem alata poput John the Ripper, otkrivaju uvide u pristup sistemu i privilegije.

# Install NIS tools

apt-get install nis

# Ping the NIS server to confirm its presence

ypwhich -d <domain-name> <server-ip>

# Extract user credentials

ypcat –d <domain-name> –h <server-ip> passwd.byname

NIF fajlovi

| Glavni fajl | Mapa(e) | Beleške |

|---|---|---|

| /etc/hosts | hosts.byname, hosts.byaddr | Sadrži imena hostova i IP detalje |

| /etc/passwd | passwd.byname, passwd.byuid | NIS fajl lozinki korisnika |

| /etc/group | group.byname, group.bygid | NIS fajl grupa |

| /usr/lib/aliases | mail.aliases | Detalji mejl aliasa |

RPC Korisnici

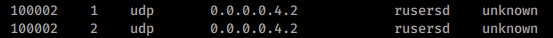

Ako pronađete rusersd servis naveden na ovaj način:

Možete enumerisati korisnike na sistemu. Da saznate kako, pročitajte 1026 - Pentesting Rsusersd.

Zaobiđite filtrirani Portmapper port

Prilikom sprovođenja nmap skeniranja i otkrivanja otvorenih NFS portova sa portom 111 koji je filtriran, direktna eksploatacija ovih portova nije izvodljiva. Međutim, simuliranjem lokalne portmapper usluge i kreiranjem tunela sa vaše mašine ka cilju, eksploatacija postaje moguća korišćenjem standardnih alata. Ova tehnika omogućava zaobilaženje filtriranog stanja porta 111, čime se omogućava pristup NFS servisima. Za detaljno uputstvo o ovoj metodi, pogledajte članak dostupan na ovom linku.

Shodan

Portmap

Vežbe za praksu

- Vežbajte ove tehnike na Irked HTB mašini.

{% embed url="https://websec.nl/" %}

HackTricks Automatske Komande

Protocol_Name: Portmapper #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: PM or RPCBind #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for PortMapper

Note: |

Portmapper is a service that is utilized for mapping network service ports to RPC (Remote Procedure Call) program numbers. It acts as a critical component in Unix-based systems, facilitating the exchange of information between these systems. The port associated with Portmapper is frequently scanned by attackers as it can reveal valuable information. This information includes the type of Unix Operating System (OS) running and details about the services that are available on the system. Additionally, Portmapper is commonly used in conjunction with NFS (Network File System), NIS (Network Information Service), and other RPC-based services to manage network services effectively.

https://book.hacktricks.xyz/pentesting/pentesting-rpcbind

Entry_2:

Name: rpc info

Description: May give netstat-type info

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Entry_3:

Name: nmap

Description: May give netstat-type info

Command: nmap -sSUC -p 111 {IP}

Naučite hakovanje AWS-a od nule do heroja sa htARTE (HackTricks AWS Red Team Expert)!

Drugi načini podrške HackTricks-u:

- Ako želite da vidite svoju kompaniju reklamiranu na HackTricks-u ili da preuzmete HackTricks u PDF formatu proverite PLANOVE ZA PRIJEM!

- Nabavite zvanični PEASS & HackTricks swag

- Otkrijte Porodicu PEASS, našu kolekciju ekskluzivnih NFT-ova

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitteru 🐦 @carlospolopm.

- Podelite svoje hakovanje trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.