| .. | ||

| docker-breakout-privilege-escalation | ||

| namespaces | ||

| abusing-docker-socket-for-privilege-escalation.md | ||

| apparmor.md | ||

| authz-and-authn-docker-access-authorization-plugin.md | ||

| cgroups.md | ||

| docker-privileged.md | ||

| README.md | ||

| seccomp.md | ||

| weaponizing-distroless.md | ||

Docker Güvenliği

htARTE (HackTricks AWS Red Team Expert) ile sıfırdan kahramana kadar AWS hacklemeyi öğrenin!

HackTricks'i desteklemenin diğer yolları:

- Şirketinizi HackTricks'te reklamını görmek istiyorsanız veya HackTricks'i PDF olarak indirmek istiyorsanız ABONELİK PLANLARI'na göz atın!

- Resmi PEASS & HackTricks ürünlerini edinin

- The PEASS Family'yi keşfedin, özel NFT'lerimiz koleksiyonumuzu keşfedin

- 💬 Discord grubuna veya telegram grubuna katılın veya bizi Twitter 🐦 @carlospolopm'da takip edin.

- Hacking püf noktalarınızı paylaşarak PR göndererek HackTricks ve HackTricks Cloud github depolarına katkıda bulunun.

Trickest'i kullanarak dünyanın en gelişmiş topluluk araçları tarafından desteklenen ve otomatikleştirilmiş iş akışları oluşturun.

Bugün Erişim Alın:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

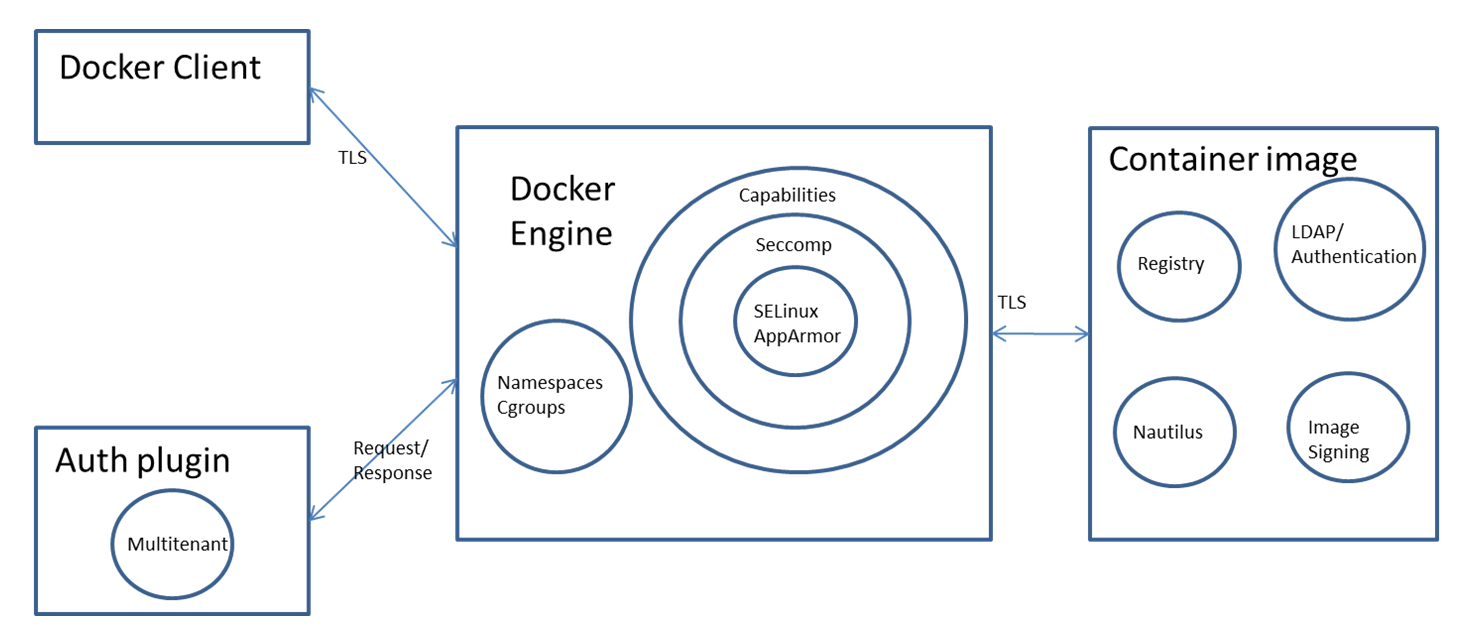

Temel Docker Motoru Güvenliği

Docker motoru, konteynerleri izole etmek için Linux çekirdeğinin Namespaces ve Cgroups'ını kullanır, temel bir güvenlik katmanı sunar. Yeteneklerin düşürülmesi, Seccomp ve SELinux/AppArmor ile ek koruma sağlanır, konteyner izolasyonu artırılır. Bir auth eklentisi kullanıcı işlemlerini daha da kısıtlayabilir.

Docker Motoruna Güvenli Erişim

Docker motoruna yerel olarak Unix soketi aracılığıyla veya uzaktan HTTP kullanılarak erişilebilir. Uzaktan erişim için gizlilik, bütünlük ve kimlik doğrulamasını sağlamak için HTTPS ve TLS kullanmak önemlidir.

Ubuntu sistemlerinde Docker varsayılan olarak unix:///var/run/docker.sock üzerinde dinler. Docker'ın başlangıç seçenekleri /etc/default/docker dosyasında tanımlanmıştır. Docker API ve istemciye uzaktan erişimi etkinleştirmek için Docker daemon'ı HTTP soketi üzerinden açmak için aşağıdaki ayarları ekleyin:

DOCKER_OPTS="-D -H unix:///var/run/docker.sock -H tcp://192.168.56.101:2376"

sudo service docker restart

Ancak, Docker daemon'ını HTTP üzerinden açmak güvenlik endişeleri nedeniyle önerilmez. Bağlantıların HTTPS kullanılarak güvence altına alınması tavsiye edilir. Bağlantıyı güvence altına almanın iki temel yaklaşımı vardır:

- İstemci sunucunun kimliğini doğrular.

- Hem istemci hem de sunucu birbirlerinin kimliğini karşılıklı olarak doğrular.

Sertifikalar, bir sunucunun kimliğini doğrulamak için kullanılır. Her iki yöntemin detaylı örnekleri için bu kılavuza başvurun.

Konteyner Görüntülerinin Güvenliği

Konteyner görüntüleri ya özel ya da genel depolama alanlarında saklanabilir. Docker, konteyner görüntüleri için çeşitli depolama seçenekleri sunar:

- Docker Hub: Docker'dan genel bir kayıt servisi.

- Docker Registry: Kullanıcıların kendi kayıtlarını barındırmasına izin veren açık kaynaklı bir proje.

- Docker Trusted Registry: Rol tabanlı kullanıcı kimlik doğrulaması ve LDAP dizin hizmetleriyle entegrasyon sunan Docker'ın ticari kayıt sunumu.

Görüntü Tarama

Konteynerler, temel görüntü veya temel görüntü üzerine kurulan yazılım nedeniyle güvenlik açıklarına sahip olabilir. Docker, konteynerlerin güvenlik taramasını yaparak ve güvenlik açıklarını listeleyerek çalışan Nautilus adlı bir proje üzerinde çalışmaktadır. Nautilus, her Konteyner görüntü katmanını güvenlik açığı havuzunu karşılaştırarak güvenlik açıklarını belirlemek için tarar.

Daha fazla bilgi için burayı okuyun.

docker scan

docker scan komutu, görüntü adını veya kimliğini kullanarak mevcut Docker görüntülerini taramanıza olanak tanır. Örneğin, hello-world görüntüsünü taramak için aşağıdaki komutu çalıştırın:

docker scan hello-world

Testing hello-world...

Organization: docker-desktop-test

Package manager: linux

Project name: docker-image|hello-world

Docker image: hello-world

Licenses: enabled

✓ Tested 0 dependencies for known issues, no vulnerable paths found.

Note that we do not currently have vulnerability data for your image.

trivy -q -f json <container_name>:<tag>

snyk container test <image> --json-file-output=<output file> --severity-threshold=high

clair-scanner -w example-alpine.yaml --ip YOUR_LOCAL_IP alpine:3.5

Docker İmaj İmzalama

Docker imaj imzalama, konteynerlerde kullanılan imajların güvenliğini ve bütünlüğünü sağlar. İşte özet bir açıklama:

- Docker İçerik Güveni, imza yönetimi için The Update Framework (TUF) tabanlı Notary projesini kullanır. Daha fazla bilgi için Notary ve TUF sayfalarına bakabilirsiniz.

- Docker içerik güvenini etkinleştirmek için

export DOCKER_CONTENT_TRUST=1ayarını yapın. Bu özellik, Docker sürüm 1.10 ve sonrasında varsayılan olarak kapalıdır. - Bu özellik etkinleştirildiğinde, yalnızca imzalı imajlar indirilebilir. İlk imaj yükleme işlemi, kök ve etiketleme anahtarları için parola belirlemeyi gerektirir ve Docker ayrıca artırılmış güvenlik için Yubikey'i de destekler. Daha fazla ayrıntıya buradan ulaşabilirsiniz.

- İçerik güveni etkinleştirilmiş bir imzasız imajı çekmeye çalışmak, "No trust data for latest" hatası ile sonuçlanır.

- İlk imaj yükleme işleminden sonra, Docker, imajı imzalamak için depo anahtarının parolasını ister.

Özel anahtarlarınızı yedeklemek için aşağıdaki komutu kullanın:

tar -zcvf private_keys_backup.tar.gz ~/.docker/trust/private

Docker ana bilgisayarlar arasında geçiş yaparken işlemleri sürdürebilmek için kök ve depo anahtarlarını taşımak gereklidir.

Trickest kullanarak dünyanın en gelişmiş topluluk araçları tarafından desteklenen otomatikleştirilmiş iş akışları oluşturun ve yönetin.

Bugün Erişim Edinin:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Konteyner Güvenlik Özellikleri

Konteyner Güvenlik Özelliklerinin Özeti

Ana İşlem İzolasyon Özellikleri

Konteynerleştirilmiş ortamlarda, projeleri ve işlemleri izole etmek güvenlik ve kaynak yönetimi açısından önemlidir. İşte temel kavramların basitleştirilmiş bir açıklaması:

Ad Alanları (Namespaces)

- Amaç: İşlemler, ağ ve dosya sistemleri gibi kaynakların izolasyonunu sağlamak. Özellikle Docker'da, ad alanları bir konteynerin işlemlerini ana bilgisayardan ve diğer konteynerlerden ayırır.

unshareKullanımı: Yeni ad alanları oluşturmak içinunsharekomutu (veya temel sistem çağrısı) kullanılır ve ek bir izolasyon katmanı sağlar. Ancak, Kubernetes bunu doğal olarak engellemezken, Docker engeller.- Sınırlama: Yeni ad alanları oluşturmak, bir işlemin ana bilgisayarın varsayılan ad alanlarına geri dönmesine izin vermez. Ana bilgisayarın ad alanlarına sızabilmek için genellikle ana bilgisayarın

/procdizinine erişim sağlamak ve giriş içinnsenterkullanmak gerekir.

Kontrol Grupları (CGroups)

- Fonksiyon: İşlemler arasında kaynak tahsisi yapmak için kullanılır.

- Güvenlik Yönü: CGroups kendileri izolasyon güvenliği sunmaz, ancak yanlış yapılandırılmışsa

release_agentözelliği, yetkisiz erişim için potansiyel olarak kötüye kullanılabilir.

Yetenek Düşürme

- Önem: İşlem izolasyonu için kritik bir güvenlik özelliğidir.

- İşlevsellik: Belirli yetenekleri bırakarak kök işlemin gerçekleştirebileceği eylemleri kısıtlar. Bir işlem kök ayrıcalıklarıyla çalışsa bile, gerekli yeteneklere sahip olmaması nedeniyle ayrıcalıklı eylemleri gerçekleştiremez, çünkü sistem çağrıları yetersiz izinler nedeniyle başarısız olur.

Bu, işlem diğerlerini bıraktıktan sonra kalan yeteneklerdir:

{% code overflow="wrap" %}

Current: cap_chown,cap_dac_override,cap_fowner,cap_fsetid,cap_kill,cap_setgid,cap_setuid,cap_setpcap,cap_net_bind_service,cap_net_raw,cap_sys_chroot,cap_mknod,cap_audit_write,cap_setfcap=ep

{% endcode %}

Seccomp

Docker'da varsayılan olarak etkindir. İşlemin çağırabileceği sistem çağrılarını daha da sınırlamaya yardımcı olur.

Varsayılan Docker Seccomp profili, https://github.com/moby/moby/blob/master/profiles/seccomp/default.json adresinde bulunabilir.

AppArmor

Docker'ın etkinleştirebileceğiniz bir şablonu vardır: https://github.com/moby/moby/tree/master/profiles/apparmor

Bu, yetenekleri, sistem çağrılarını, dosya ve klasörlere erişimi azaltmanıza olanak tanır...

Ad Alanları

Ad alanları, Linux çekirdeğinin bir özelliğidir ve çekirdek kaynaklarını bölümlere ayırır, böylece bir işlem kümesi bir küme kaynağı görürken başka bir işlem kümesi farklı bir kaynak kümesi görür. Bu özellik, aynı ad alanına sahip kaynaklar ve işlemler kümesi olmasına rağmen, bu ad alanlarının farklı kaynaklara işaret etmesiyle çalışır. Kaynaklar birden çok alanda bulunabilir.

Docker, Konteyner izolasyonunu sağlamak için aşağıdaki Linux çekirdek Ad Alanlarını kullanır:

- pid ad alanı

- mount ad alanı

- network ad alanı

- ipc ad alanı

- UTS ad alanı

Ad alanları hakkında daha fazla bilgi için aşağıdaki sayfaya bakın:

{% content-ref url="namespaces/" %} namespaces {% endcontent-ref %}

cgroups

Linux çekirdeği özelliği cgroups, bir işlem kümesi arasında cpu, bellek, io, ağ bant genişliği gibi kaynakları kısıtlama yeteneği sağlar. Docker, belirli bir Konteyner için kaynak kontrolü sağlayan cgroup özelliğini kullanarak Konteynerler oluşturmanıza izin verir.

Aşağıda, kullanıcı alanı belleği 500m, çekirdek belleği 50m, cpu payı 512, blkioweight 400 ile sınırlı bir Konteyner oluşturulmuştur. CPU payı, Konteynerin CPU kullanımını kontrol eden bir orandır. Varsayılan değeri 1024'tür ve 0 ile 1024 arasında bir aralığa sahiptir. Üç Konteynerin aynı CPU payına (1024) sahip olduğunu varsayarsak, CPU kaynak çatışması durumunda her Konteyner CPU'nun %33'üne kadar alabilir. blkio-weight, Konteynerin IO'sunu kontrol eden bir orandır. Varsayılan değeri 500'dür ve 10 ile 1000 arasında bir aralığa sahiptir.

docker run -it -m 500M --kernel-memory 50M --cpu-shares 512 --blkio-weight 400 --name ubuntu1 ubuntu bash

Bir konteynerin cgroup'una erişmek için şunu yapabilirsiniz:

docker run -dt --rm denial sleep 1234 #Run a large sleep inside a Debian container

ps -ef | grep 1234 #Get info about the sleep process

ls -l /proc/<PID>/ns #Get the Group and the namespaces (some may be uniq to the hosts and some may be shred with it)

Daha fazla bilgi için kontrol edin:

{% content-ref url="cgroups.md" %} cgroups.md {% endcontent-ref %}

Yetenekler

Yetenekler, kök kullanıcı için izin verilebilecek yetenekler üzerinde daha ince kontrol sağlar. Docker, Kullanıcı türünden bağımsız olarak bir Konteyner içinde yapılabilen işlemleri sınırlamak için Linux çekirdek yetenek özelliğini kullanır.

Bir docker konteyneri çalıştırıldığında, işlem, izolasyondan kaçmak için kullanabileceği hassas yetenekleri bırakır. Bu, işlemin hassas eylemleri gerçekleştiremeyeceğinden ve kaçamayacağından emin olmaya çalışır:

{% content-ref url="../linux-capabilities.md" %} linux-capabilities.md {% endcontent-ref %}

Docker'da Seccomp

Bu, Docker'ın konteyner içinde kullanılabilecek sistem çağrılarını sınırlamasına izin veren bir güvenlik özelliğidir:

{% content-ref url="seccomp.md" %} seccomp.md {% endcontent-ref %}

Docker'da AppArmor

AppArmor, konteynerleri bir dizi sınırlı kaynağa ve program bazlı profillere kısıtlamak için bir çekirdek geliştirmesidir.:

{% content-ref url="apparmor.md" %} apparmor.md {% endcontent-ref %}

Docker'da SELinux

- Etiketleme Sistemi: SELinux, her işlem ve dosya sistemi nesnesine benzersiz bir etiket atar.

- Politika Uygulaması: Bir işlem etiketinin sistem içinde diğer etiketler üzerinde hangi eylemleri gerçekleştirebileceğini tanımlayan güvenlik politikalarını uygular.

- Konteyner İşlem Etiketleri: Konteyner motorları konteyner işlemlerini başlattığında genellikle sınırlı bir SELinux etiketi olan

container_tatanır. - Konteyner İçindeki Dosya Etiketleme: Konteyner içindeki dosyalar genellikle

container_file_tolarak etiketlenir. - Politika Kuralları: SELinux politikası, öncelikle

container_tetiketine sahip işlemlerin yalnızcacontainer_file_tolarak etiketlenmiş dosyalarla etkileşime geçebileceğini sağlar.

Bu mekanizma, bir konteyner içindeki bir işlem bile tehlikeye düşse bile, yalnızca karşılık gelen etiketlere sahip nesnelerle etkileşime gireceğinden, bu tür tehlikelerden kaynaklanabilecek potansiyel hasarı önemli ölçüde sınırlar.

{% content-ref url="../selinux.md" %} selinux.md {% endcontent-ref %}

AuthZ & AuthN

Docker'da bir yetkilendirme eklentisi, Docker daemonuna yapılan istekleri izin verip engellemek için güvenlik açısından kritik bir rol oynar. Bu karar, iki temel bağlamı inceleyerek verilir:

- Kimlik Doğrulama Bağlamı: Bu, kullanıcı hakkında kapsamlı bilgileri içerir, kim oldukları ve nasıl kimlik doğruladıkları gibi.

- Komut Bağlamı: Bu, yapılan isteğe ilişkin tüm ilgili verileri içerir.

Bu bağlamlar, yalnızca kimlik doğrulaması yapılmış kullanıcılardan gelen meşru isteklerin işlenmesini sağlayarak Docker işlemlerinin güvenliğini artırır.

{% content-ref url="authz-and-authn-docker-access-authorization-plugin.md" %} authz-and-authn-docker-access-authorization-plugin.md {% endcontent-ref %}

Bir konteynerden DoS

Bir konteynerin kullanabileceği kaynakları doğru bir şekilde sınırlamazsanız, tehlikeli bir konteyner, çalıştığı ana bilgisayarı DoS'a uğratabilir.

- CPU DoS

# stress-ng

sudo apt-get install -y stress-ng && stress-ng --vm 1 --vm-bytes 1G --verify -t 5m

# While loop

docker run -d --name malicious-container -c 512 busybox sh -c 'while true; do :; done'

- Bant Genişliği DDoS

nc -lvp 4444 >/dev/null & while true; do cat /dev/urandom | nc <target IP> 4444; done

İlginç Docker Bayrakları

--privileged bayrağı

Aşağıdaki sayfada --privileged bayrağının ne anlama geldiğini öğrenebilirsiniz:

{% content-ref url="docker-privileged.md" %} docker-privileged.md {% endcontent-ref %}

--security-opt

no-new-privileges

Eğer bir saldırganın düşük ayrıcalıklı bir kullanıcı olarak erişim sağladığı bir konteyner çalıştırıyorsanız ve hatalı yapılandırılmış suid ikili dosyasına sahipseniz, saldırgan bunu kötüye kullanabilir ve konteynerin içindeki ayrıcalıkları yükseltebilir. Bu da ona kaçma imkanı verebilir.

Konteyneri no-new-privileges seçeneği etkinleştirilmiş olarak çalıştırmak, bu tür ayrıcalık yükseltmelerini engelleyecektir.

docker run -it --security-opt=no-new-privileges:true nonewpriv

Diğer

#You can manually add/drop capabilities with

--cap-add

--cap-drop

# You can manually disable seccomp in docker with

--security-opt seccomp=unconfined

# You can manually disable seccomp in docker with

--security-opt apparmor=unconfined

# You can manually disable selinux in docker with

--security-opt label:disable

Daha fazla --security-opt seçeneği için kontrol edin: https://docs.docker.com/engine/reference/run/#security-configuration

Diğer Güvenlik Düşünceleri

Şifreleri Yönetme: En İyi Uygulamalar

Docker görüntülerine doğrudan şifre gömmek veya çevre değişkenleri kullanmak önemli değildir, çünkü bu yöntemler, docker inspect veya exec gibi komutlar aracılığıyla konteynıra erişimi olan herkese hassas bilgilerinizi açığa çıkarır.

Docker birimleri hassas bilgilere erişim için önerilen daha güvenli bir alternatiftir. Bunlar, riskleri azaltmak için geçici bir bellek dosya sistemi olarak kullanılabilir ve docker inspect ve günlüğe kaydetme ile ilişkili riskleri hafifletir. Ancak, kök kullanıcılar ve konteynıra exec erişimi olanlar hala şifrelere erişebilir.

Docker secrets hassas bilgileri ele almak için daha güvenli bir yöntem sunar. Görüntü oluşturma aşamasında şifreler gerektiren durumlar için, BuildKit ek özellikler sunarak görüntü oluşturma hızını artırır ve şifrelerin kullanımını sağlar.

BuildKit'i kullanmak için üç şekilde etkinleştirilebilir:

- Bir çevre değişkeni aracılığıyla:

export DOCKER_BUILDKIT=1 - Komutlara önek ekleyerek:

DOCKER_BUILDKIT=1 docker build . - Docker yapılandırmasında varsayılan olarak etkinleştirilerek:

{ "features": { "buildkit": true } }, ardından bir Docker yeniden başlatma.

BuildKit, --secret seçeneği ile yapı zamanı şifrelerin kullanımına izin verir, bu sayede bu şifrelerin görüntü oluşturma önbelleğine veya nihai görüntüye dahil edilmediğinden emin olunur, şu şekilde bir komut kullanılarak:

docker build --secret my_key=my_value ,src=path/to/my_secret_file .

Çalışan bir konteyner için gerekli olan sırlar için Docker Compose ve Kubernetes sağlam çözümler sunar. Docker Compose, gizli dosyaları belirtmek için hizmet tanımında bir secrets anahtarını kullanır. Bu, bir docker-compose.yml örneğinde gösterildiği gibi:

version: "3.7"

services:

my_service:

image: centos:7

entrypoint: "cat /run/secrets/my_secret"

secrets:

- my_secret

secrets:

my_secret:

file: ./my_secret_file.txt

Bu yapılandırma, Docker Compose ile hizmetleri başlatırken secrets kullanımına izin verir.

Kubernetes ortamlarında, secrets doğal olarak desteklenir ve Helm-Secrets gibi araçlarla daha fazla yönetilebilir. Kubernetes'in Rol Tabanlı Erişim Kontrolleri (RBAC), Docker Enterprise ile benzer şekilde secret yönetimi güvenliğini artırır.

gVisor

gVisor, Go dilinde yazılmış bir uygulama çekirdeğidir ve Linux sistemi yüzeyinin önemli bir kısmını uygular. Uygulamanın ve ana çekirdek arasında bir izolasyon sınırı sağlayan runsc adında bir Open Container Initiative (OCI) çalışma zamanını içerir. runsc çalışma zamanı, Docker ve Kubernetes ile entegre olup, kum havuzlu konteynerlerin çalıştırılmasını kolaylaştırır.

{% embed url="https://github.com/google/gvisor" %}

Kata Containers

Kata Containers, konteynerlere benzer şekilde hissedip performans gösteren hafif sanal makinelerle güvenli bir konteyner çalışma zamanı oluşturmak için çalışan açık kaynak topluluğudur, ancak ikinci bir savunma katmanı olarak donanım sanallaştırma teknolojisini kullanarak daha güçlü iş yükü izolasyonu sağlar.

{% embed url="https://katacontainers.io/" %}

Özet İpuçları

--privilegedbayrağını kullanmayın veya konteyner içinde bir Docker soketi bağlamayın. Docker soketi, konteynerlerin başlatılmasına izin verir, bu nedenle örneğin,--privilegedbayrağı ile başka bir konteyneri çalıştırarak ana bilgisayarı tam kontrol altına almanın kolay bir yoludur.- Konteyner içinde root olarak çalıştırmayın. Farklı bir kullanıcı ve kullanıcı ad alanları** kullanın.** Konteynerdeki root, kullanıcı ad alanları ile yeniden eşlenene kadar ana bilgisayardakiyle aynıdır. Yalnızca Linux ad alanları, yetenekler ve cgroups tarafından hafifçe kısıtlanır.

- Tüm yetenekleri bırakın (

--cap-drop=all) ve yalnızca gerekli olanları etkinleştirin (--cap-add=...). Birçok iş yükü hiçbir yetenek gerektirmez ve bunları eklemek bir saldırı alanının kapsamını artırır. - "no-new-privileges" güvenlik seçeneğini kullanın , örneğin suid ikili dosyalar aracılığıyla daha fazla ayrıcalık kazanılmasını önlemek için.

- Konteynere sağlanan kaynakları sınırlayın. Kaynak sınırları, makinenin hizmet reddi saldırılarından korunmasına yardımcı olabilir.

- Seccomp, AppArmor (veya SELinux) profillerini ayarlayarak konteyner için kullanılabilir eylemleri ve sistem çağrılarını minimuma indirin.

- Resmi docker görüntülerini kullanın ve imzaları gerektirin veya bunlara dayalı kendi görüntülerinizi oluşturun. Geriye dönük veya arka kapılı görüntülerden miras almayın veya kullanmayın. Ayrıca kök anahtarları, parola güvenli bir yerde saklayın. Docker, anahtarları UCP ile yönetme planları yapmaktadır.

- Güvenlik yamalarını uygulamak için düzenli olarak görüntülerinizi yeniden oluşturun.

- Secret'ları akıllıca yönetin böylece saldırganın bunlara erişmesi zor olur.

- Docker daemon'ı HTTPS ile açıklarsanız, istemci ve sunucu kimlik doğrulaması kullanın.

- Docker dosyanızda, ADD yerine COPY'yi tercih edin. ADD otomatik olarak sıkıştırılmış dosyaları çıkarır ve dosyaları URL'lerden kopyalayabilir. COPY bu yeteneklere sahip değildir. Mümkün olduğunca ADD kullanmaktan kaçının, böylece uzak URL'ler ve Zip dosyaları aracılığıyla yapılan saldırılara karşı savunmasız olmazsınız.

- Her mikro hizmet için ayrı konteynerler kullanın

- Konteynerin içine ssh koymayın, "docker exec" kullanılarak Konteynere ssh yapılabilir.

- Daha küçük konteyner görüntüleri kullanın

Docker Kaçışı / Ayrıcalık Yükseltme

Eğer bir docker konteynerinin içindeyseniz veya docker grubunda bir kullanıcıya erişiminiz varsa, kaçmaya ve ayrıcalıkları yükseltmeye çalışabilirsiniz:

{% content-ref url="docker-breakout-privilege-escalation/" %} docker-breakout-privilege-escalation {% endcontent-ref %}

Docker Kimlik Doğrulama Eklentisi Atlatma

Eğer docker soketine erişiminiz varsa veya docker grubunda bir kullanıcıya erişiminiz varsa ancak eylemleriniz bir docker kimlik doğrulama eklentisi tarafından sınırlanıyorsa, bunu atlayıp atlayamadığınızı kontrol edin:

{% content-ref url="authz-and-authn-docker-access-authorization-plugin.md" %} authz-and-authn-docker-access-authorization-plugin.md {% endcontent-ref %}

Docker Sıkılaştırma

- docker-bench-security aracı, Docker konteynerlerini üretimde dağıtmakla ilgili onlarca yaygın en iyi uygulamayı kontrol eden bir betik. Testlerin hepsi otomatiktir ve CIS Docker Benchmark v1.3.1 temel alınmıştır.

Araç, Docker çalıştıran ana bilgisayardan veya yeterli ayrıcalıklara sahip bir konteynerden çalıştırmanız gerekir. README'de nasıl çalıştırılacağını öğrenin: https://github.com/docker/docker-bench-security.

Referanslar

- https://blog.trailofbits.com/2019/07/19/understanding-docker-container-escapes/

- https://twitter.com/_fel1x/status/1151487051986087936

- https://ajxchapman.github.io/containers/2020/11/19/privileged-container-escape.html

- https://sreeninet.wordpress.com/2016/03/06/docker-security-part-1overview/

- https://sreeninet.wordpress.com/2016/03/06/docker-security-part-2docker-engine/

- https://sreeninet.wordpress.com/2016/03/06/docker-security-part-3engine-access/

- https://sreeninet.wordpress.com/2016/03/06/docker-security-part-4container-image/

- https://en.wikipedia.org/wiki/Linux_namespaces

- https://towardsdatascience.com/top-20-docker-security-tips-81c41dd06f57

- https://www.redhat.com/sysadmin/privileged-flag-container-engines

- https://docs.docker.com/engine/extend/plugins_authorization

- https://towardsdatascience.com/top-20-docker-security-tips-81c41dd06f57

- https://resources.experfy.com/bigdata-cloud/top-20-docker-security-tips/

Dünyanın en gelişmiş topluluk araçları tarafından desteklenen iş akışlarını kolayca oluşturmak ve otomatikleştirmek için Trickest'i kullanın.

Bugün Erişim Alın:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

AWS hacklemeyi sıfırdan kahramana öğrenin htARTE (HackTricks AWS Red Team Expert)!

HackTricks'ı desteklemenin diğer yolları:

- Şirketinizi HackTricks'te reklamını görmek istiyorsanız veya HackTricks'i PDF olarak indirmek istiyorsanız ABONELİK PLANLARI'na göz atın!

- Resmi PEASS & HackTricks ürünlerini alın

- PEASS Ailesi'ni keşfedin, özel NFT'lerimiz koleksiyonumuz

- Katılın 💬 Discord grubuna veya telegram grubuna veya bizi Twitter 🐦 @carlospolopm** takip edin.**

- Hacking püf noktalarınızı paylaşarak PR göndererek HackTricks HackTricks ve HackTricks Cloud github depolarına katkıda bulunun.