8 KiB

1883 - Pentesting MQTT (Mosquitto)

Leer AWS-hacking van nul tot held met htARTE (HackTricks AWS Red Team Expert)!

Ander maniere om HackTricks te ondersteun:

- As jy jou maatskappy geadverteer wil sien in HackTricks of HackTricks in PDF wil aflaai, kyk na die SUBSCRIPTION PLANS!

- Kry die amptelike PEASS & HackTricks swag

- Ontdek The PEASS Family, ons versameling van eksklusiewe NFTs

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg ons op Twitter 🐦 @carlospolopm.

- Deel jou hacktruuks deur PR's in te dien by die HackTricks en HackTricks Cloud github-repos.

Basiese Inligting

MQ Telemetry Transport (MQTT) staan bekend as 'n uitgee/inteken-boodskapprotokol wat uitstaan vir sy buitengewone eenvoud en ligtheid. Hierdie protokol is spesifiek ontwerp vir omgewings waar toestelle beperkte vermoëns het en oor netwerke werk wat gekenmerk word deur lae bandwydte, hoë latentie of onbetroubare verbindinge. Die kerndoelwitte van MQTT sluit in die minimalisering van die gebruik van netwerkbandwydte en die vermindering van die vraag na toestelhulpbronne. Daarbenewens streef dit daarna om betroubare kommunikasie te handhaaf en 'n sekere vlak van afleweringsversekering te bied. Hierdie doelwitte maak MQTT uiters geskik vir die groeiende veld van masjien-tot-masjien (M2M) kommunikasie en die Internet of Things (IoT), waar dit noodsaaklik is om 'n magdom toestelle doeltreffend te koppel. Verder is MQTT baie voordelig vir mobiele toepassings, waar die besparing van bandwydte en batterylewe van kritieke belang is.

Verstekpoort: 1883

PORT STATE SERVICE REASON

1883/tcp open mosquitto version 1.4.8 syn-ack

Inspekteer die verkeer

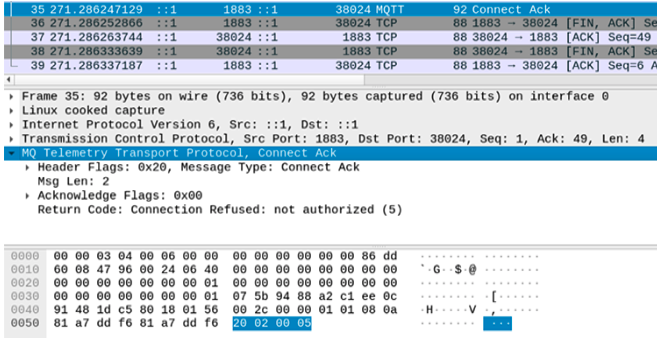

Wanneer 'n CONNECT pakkie ontvang word deur MQTT makelaars, word 'n CONNACK pakkie teruggestuur. Hierdie pakkie bevat 'n terugvoerkode wat noodsaaklik is vir die verstaan van die verbindingsstatus. 'n Terugvoerkode van 0x00 beteken dat die geloofsbriewe aanvaar is, wat 'n suksesvolle verbinding aandui. Aan die ander kant, 'n terugvoerkode van 0x05 dui daarop dat die geloofsbriewe ongeldig is en dus die verbinding verhoed.

Byvoorbeeld, as die makelaar die verbinding verwerp as gevolg van ongeldige geloofsbriewe, sal die scenario soos volg lyk:

{

"returnCode": "0x05",

"description": "Connection Refused, not authorized"

}

Brute-Force MQTT

Pentesting MQTT

Verifikasie is heeltemal opsioneel en selfs as verifikasie uitgevoer word, word versleuteling nie standaard gebruik nie (legitimasie-inligting word in duidelike teks gestuur). MITM-aanvalle kan steeds uitgevoer word om wagwoorde te steel.

Om met 'n MQTT-diens te verbind, kan jy gebruik maak van: https://github.com/bapowell/python-mqtt-client-shell en skryf jouself in vir alle onderwerpe deur die volgende te doen:

> connect (NOTICE that you need to indicate before this the params of the connection, by default 127.0.0.1:1883)

> subscribe "#" 1

> subscribe "$SYS/#"

Jy kan ook gebruik maak van https://github.com/akamai-threat-research/mqtt-pwn

Jy kan ook gebruik maak van:

apt-get install mosquitto mosquitto-clients

mosquitto_sub -t 'test/topic' -v #Subscriribe to 'test/topic'

Of jy kan hierdie kode uitvoer om te probeer om aan te sluit by 'n MQTT-diens sonder verifikasie, inteken op elke onderwerp en na hulle luister:

#This is a modified version of https://github.com/Warflop/IOT-MQTT-Exploit/blob/master/mqtt.py

import paho.mqtt.client as mqtt

import time

import os

HOST = "127.0.0.1"

PORT = 1883

def on_connect(client, userdata, flags, rc):

client.subscribe('#', qos=1)

client.subscribe('$SYS/#')

def on_message(client, userdata, message):

print('Topic: %s | QOS: %s | Message: %s' % (message.topic, message.qos, message.payload))

def main():

client = mqtt.Client()

client.on_connect = on_connect

client.on_message = on_message

client.connect(HOST, PORT)

client.loop_start()

#time.sleep(10)

#client.loop_stop()

if __name__ == "__main__":

main()

Meer inligting

vanaf hier: https://morphuslabs.com/hacking-the-iot-with-mqtt-8edaf0d07b9b

Die Publiseer/Inteken Patroon

Die publiseer/inteken model bestaan uit:

- Uitgewer: publiseer 'n boodskap na een (of baie) onderwerp(e) in die makelaar.

- Intekenaar: teken in op een (of baie) onderwerp(e) in die makelaar en ontvang al die boodskappe wat van die uitgewer gestuur word.

- Makelaar: roeteer al die boodskappe van die uitgewers na die intekenaars.

- Onderwerp: bestaan uit een of meer vlakke wat deur 'n skuinstreep geskei word (bv., /smartshouse/livingroom/temperature).

Pakketformaat

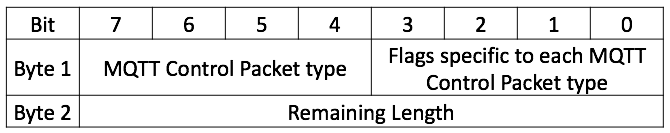

Elke MQTT-pakket bevat 'n vaste kop (Figuur 02).Figuur 02: Vaste Kop

Pakket Tipes

- CONNECT (1): Geinisieer deur die kliënt om 'n verbinding met die bediener aan te vra.

- CONNACK (2): Die bediener se erkenning van 'n suksesvolle verbinding.

- PUBLISH (3): Gebruik om 'n boodskap van die kliënt na die bediener of omgekeerd te stuur.

- PUBACK (4): Erkenning van 'n PUBLISH-pakket.

- PUBREC (5): Deel van 'n boodskap afleweringsprotokol om te verseker dat die boodskap ontvang word.

- PUBREL (6): Verdere versekering in boodskap aflewering, wat 'n boodskap vrystelling aandui.

- PUBCOMP (7): Finale deel van die boodskap afleweringsprotokol, wat voltooiing aandui.

- SUBSCRIBE (8): 'n Kliënt se versoek om na boodskappe van 'n onderwerp te luister.

- SUBACK (9): Die bediener se erkenning van 'n SUBSCRIBE versoek.

- UNSUBSCRIBE (10): 'n Kliënt se versoek om op te hou om boodskappe van 'n onderwerp te ontvang.

- UNSUBACK (11): Die bediener se reaksie op 'n UNSUBSCRIBE versoek.

- PINGREQ (12): 'n Hartklopboodskap wat deur die kliënt gestuur word.

- PINGRESP (13): Die bediener se reaksie op die hartklopboodskap.

- DISCONNECT (14): Geinisieer deur die kliënt om die verbinding te beëindig.

- Twee waardes, 0 en 15, word as voorbehou gemerk en hul gebruik is verbode.

Shodan

port:1883 MQTT

Leer AWS-hacking van nul tot held met htARTE (HackTricks AWS Red Team Expert)!

Ander maniere om HackTricks te ondersteun:

- As jy jou maatskappy geadverteer wil sien in HackTricks of HackTricks in PDF wil aflaai, kyk na die SUBSCRIPTION PLANS!

- Kry die amptelike PEASS & HackTricks swag

- Ontdek The PEASS Family, ons versameling eksklusiewe NFTs

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg ons op Twitter 🐦 @carlospolopm.

- Deel jou haktruuks deur PR's in te dien by die HackTricks en HackTricks Cloud github repos.