| .. | ||

| drozer-tutorial | ||

| frida-tutorial | ||

| adb-commands.md | ||

| android-applications-basics.md | ||

| android-task-hijacking.md | ||

| apk-decompilers.md | ||

| avd-android-virtual-device.md | ||

| bypass-biometric-authentication-android.md | ||

| content-protocol.md | ||

| exploiting-a-debuggeable-applciation.md | ||

| google-ctf-2018-shall-we-play-a-game.md | ||

| install-burp-certificate.md | ||

| intent-injection.md | ||

| make-apk-accept-ca-certificate.md | ||

| manual-deobfuscation.md | ||

| react-native-application.md | ||

| README.md | ||

| reversing-native-libraries.md | ||

| smali-changes.md | ||

| spoofing-your-location-in-play-store.md | ||

| tapjacking.md | ||

| webview-attacks.md | ||

Android Toepassings Pentesting

{% hint style="success" %}

Leer & oefen AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Leer & oefen GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Ondersteun HackTricks

- Kyk na die subskripsie planne!

- Sluit aan by die 💬 Discord groep of die telegram groep of volg ons op Twitter 🐦 @hacktricks_live.

- Deel hacking truuks deur PRs in te dien na die HackTricks en HackTricks Cloud github repos.

Sluit aan by HackenProof Discord bediener om te kommunikeer met ervare hackers en bug bounty jagters!

Hacking Inligting

Betrek met inhoud wat die opwinding en uitdagings van hacking ondersoek

Regstyds Hack Nuus

Bly op hoogte van die vinnig bewegende hacking wêreld deur regstydse nuus en insigte

Laaste Aankondigings

Bly ingelig oor die nuutste bug bounties wat bekendgestel word en belangrike platform opdaterings

Sluit by ons aan op Discord en begin vandag saamwerk met top hackers!

Android Toepassings Basiese Beginsels

Dit word sterk aanbeveel om hierdie bladsy te begin lees om meer te weet oor die belangrikste dele wat verband hou met Android sekuriteit en die gevaarlikste komponente in 'n Android toepassing:

{% content-ref url="android-applications-basics.md" %} android-applications-basics.md {% endcontent-ref %}

ADB (Android Debug Bridge)

Dit is die hoofgereedskap wat jy nodig het om met 'n android toestel (geëmuleer of fisies) te verbind.

ADB laat jou toe om toestelle te beheer of oor USB of Netwerk vanaf 'n rekenaar. Hierdie nut kan die kopieer van lêers in beide rigtings, installasie en verwydering van toepassings, uitvoering van shell-opdragte, rugsteun van data, lees van logs, onder andere funksies, moontlik maak.

Kyk na die volgende lys van ADB Opdragte om te leer hoe om adb te gebruik.

Smali

Soms is dit interessant om die toepassing kode te wysig om toegang te verkry tot verborge inligting (miskien goed obfuskeerde wagwoorde of vlae). Dan kan dit interessant wees om die apk te dekompileer, die kode te wysig en dit weer te compileer.

In hierdie tutoriaal kan jy leer hoe om 'n APK te dekompileer, Smali kode te wysig en die APK met die nuwe funksionaliteit te compileer. Dit kan baie nuttig wees as 'n alternatief vir verskeie toetse tydens die dinamiese analise wat gaan aangebied word. Dan, hou altyd hierdie moontlikheid in gedagte.

Ander interessante truuks

- Spoofing jou ligging in Play Store

- Laai APKs af: https://apps.evozi.com/apk-downloader/, https://apkpure.com/es/, https://www.apkmirror.com/, https://apkcombo.com/es-es/apk-downloader/, https://github.com/kiber-io/apkd

- Trek APK van toestel uit:

adb shell pm list packages

com.android.insecurebankv2

adb shell pm path com.android.insecurebankv2

package:/data/app/com.android.insecurebankv2-Jnf8pNgwy3QA_U5f-n_4jQ==/base.apk

adb pull /data/app/com.android.insecurebankv2-Jnf8pNgwy3QA_U5f-n_4jQ==/base.apk

- Voeg alle splits en basis apks saam met APKEditor:

mkdir splits

adb shell pm path com.android.insecurebankv2 | cut -d ':' -f 2 | xargs -n1 -i adb pull {} splits

java -jar ../APKEditor.jar m -i splits/ -o merged.apk

# after merging, you will need to align and sign the apk, personally, I like to use the uberapksigner

java -jar uber-apk-signer.jar -a merged.apk --allowResign -o merged_signed

Statiese Analise

Eerstens, om 'n APK te analiseer, moet jy kyk na die Java-kode met behulp van 'n decompiler.

Asseblief, lees hier om inligting oor verskillende beskikbare decompilers te vind.

Soek na interessante Inligting

Net deur na die strings van die APK te kyk, kan jy soek na wagwoorde, URL's (https://github.com/ndelphit/apkurlgrep), api sleutels, versleuteling, bluetooth uuids, tokens en enigiets interessant... kyk selfs vir kode-uitvoering backdoors of outentikasie backdoors (hardcoded admin akrediteer aan die app).

Firebase

Gee spesiale aandag aan firebase URL's en kyk of dit sleg gekonfigureer is. Meer inligting oor wat Firebase is en hoe om dit te benut hier.

Basiese begrip van die toepassing - Manifest.xml, strings.xml

Die ondersoek van 'n toepassing se _Manifest.xml** en **strings.xml_** lêers kan potensiële sekuriteitskwesbaarhede onthul**. Hierdie lêers kan toegang verkry word met behulp van decompilers of deur die APK-lêer se uitbreiding na .zip te hernoem en dit dan uit te pak.

Kwesbaarhede wat geïdentifiseer is uit die Manifest.xml sluit in:

- Debugbare Toepassings: Toepassings wat as debuggable (

debuggable="true") in die Manifest.xml lêer gestel is, stel 'n risiko omdat dit verbindings toelaat wat tot uitbuiting kan lei. Vir verdere begrip oor hoe om debuggable toepassings te benut, verwys na 'n tutoriaal oor die vind en benutting van debuggable toepassings op 'n toestel. - Back-up Instellings: Die

android:allowBackup="false"attribuut moet eksplisiet gestel word vir toepassings wat met sensitiewe inligting werk om ongeoorloofde databack-ups via adb te voorkom, veral wanneer usb-debugging geaktiveer is. - Netwerk Sekuriteit: Pasgemaakte netwerk sekuriteit konfigurasies (

android:networkSecurityConfig="@xml/network_security_config") in res/xml/ kan sekuriteitsbesonderhede soos sertifikaat pins en HTTP-verkeer instellings spesifiseer. 'n Voorbeeld is om HTTP-verkeer vir spesifieke domeine toe te laat. - Gedeelde Aktiwiteite en Dienste: Die identifisering van gedeelde aktiwiteite en dienste in die manifest kan komponente uitlig wat misbruik kan word. Verdere analise tydens dinamiese toetsing kan onthul hoe om hierdie komponente te benut.

- Inhoud Verskaffers en LêerVerskaffers: Blootgestelde inhoud verskaffers kan ongeoorloofde toegang of wysiging van data toelaat. Die konfigurasie van LêerVerskaffers moet ook ondersoek word.

- Uitsaai Ontvangers en URL Skemas: Hierdie komponente kan benut word vir uitbuiting, met spesiale aandag aan hoe URL skemas bestuur word vir invoer kwesbaarhede.

- SDK Weergawes: Die

minSdkVersion,targetSDKVersion, enmaxSdkVersionattribuut dui die ondersteunde Android weergawes aan, wat die belangrikheid beklemtoon om nie verouderde, kwesbare Android weergawes vir sekuriteitsredes te ondersteun nie.

Uit die strings.xml lêer kan sensitiewe inligting soos API sleutels, pasgemaakte skemas, en ander ontwikkelaar notas ontdek word, wat die behoefte aan sorgvuldige hersiening van hierdie hulpbronne beklemtoon.

Tapjacking

Tapjacking is 'n aanval waar 'n kwaadwillige toepassing geloods word en homself bo-op 'n slagoffer toepassing posisioneer. Sodra dit die slagoffer app sigbaar obscuur, is sy gebruikerskoppelvlak ontwerp om die gebruiker te mislei om met dit te interaksie, terwyl dit die interaksie aan die slagoffer app oorgedra.

In werklikheid, dit is blind die gebruiker van die kennis dat hulle eintlik aksies op die slagoffer app uitvoer.

Vind meer inligting in:

{% content-ref url="tapjacking.md" %} tapjacking.md {% endcontent-ref %}

Taak Hijacking

'n aktiwiteit met die launchMode gestel op singleTask sonder enige taskAffinity gedefinieer is kwesbaar vir taak hijacking. Dit beteken dat 'n toepassing geïnstalleer kan word en as dit voor die werklike toepassing geloods word, kan dit die taak van die werklike toepassing oorneem (sodat die gebruiker met die kwaadwillige toepassing interaksie het terwyl hy dink hy gebruik die werklike een).

Meer inligting in:

{% content-ref url="android-task-hijacking.md" %} android-task-hijacking.md {% endcontent-ref %}

Onveilige data stoor

Interne Stoor

In Android, lêers gestoor in interne stoor is ontwerp om slegs deur die app wat hulle gecreëer het, toeganklik te wees. Hierdie sekuriteitsmaatreël word afgedwing deur die Android bedryfstelsel en is oor die algemeen voldoende vir die sekuriteitsbehoeftes van die meeste toepassings. Tog gebruik ontwikkelaars soms modi soos MODE_WORLD_READABLE en MODE_WORLD_WRITABLE om toegang tot lêers tussen verskillende toepassings toe te laat. Tog, hierdie modi beperk nie toegang tot hierdie lêers deur ander toepassings nie, insluitend potensieel kwaadwillige.

- Statiese Analise:

- Verseker dat die gebruik van

MODE_WORLD_READABLEenMODE_WORLD_WRITABLEversigtig ondersoek word. Hierdie modi kan potensieel lêers aan onbedoelde of ongeoorloofde toegang blootstel.

- Dinamiese Analise:

- Verifieer die toestemmings wat op lêers wat deur die app geskep is, gestel is. Spesifiek, kyk of enige lêers gestel is om wêreldwyd leesbaar of skryfbaar te wees. Dit kan 'n beduidende sekuriteitsrisiko inhou, aangesien dit enige toepassing wat op die toestel geïnstalleer is, ongeag sy oorsprong of bedoeling, toelaat om hierdie lêers te lees of te wysig.

Eksterne Stoor

Wanneer jy met lêers op eksterne stoor werk, soos SD Kaart, moet sekere voorsorgmaatreëls geneem word:

- Toeganklikheid:

- Lêers op eksterne stoor is globaal leesbaar en skryfbaar. Dit beteken enige toepassing of gebruiker kan toegang tot hierdie lêers hê.

- Sekuriteitskwessies:

- Gegewe die maklike toegang, word dit aanbeveel om nie sensitiewe inligting op eksterne stoor te stoor nie.

- Eksterne stoor kan verwyder of deur enige toepassing benader word, wat dit minder veilig maak.

- Hantering van Data van Eksterne Stoor:

- Voer altyd invoer validasie uit op data wat van eksterne stoor verkry is. Dit is van kardinale belang omdat die data van 'n onbetroubare bron kom.

- Dit word sterk ontmoedig om uitvoerbare lêers of klas lêers op eksterne stoor vir dinamiese laai te stoor.

- As jou toepassing uitvoerbare lêers van eksterne stoor moet verkry, verseker dat hierdie lêers onderteken en kriptografies geverifieer is voordat hulle dinamies gelaai word. Hierdie stap is van kardinale belang om die sekuriteitsintegriteit van jou toepassing te handhaaf.

Eksterne stoor kan toegang verkry in /storage/emulated/0, /sdcard, /mnt/sdcard

{% hint style="info" %} Begin met Android 4.4 (API 17), het die SD kaart 'n gidsstruktuur wat toegang van 'n app tot die gids wat spesifiek vir daardie app is, beperk. Dit voorkom dat kwaadwillige toepassings lees- of skryftoegang tot 'n ander app se lêers verkry. {% endhint %}

Sensitiewe data gestoor in duidelike teks

- Gedeelde voorkeure: Android laat elke toepassing toe om maklik xml lêers in die pad

/data/data/<packagename>/shared_prefs/te stoor en soms is dit moontlik om sensitiewe inligting in duidelike teks in daardie gids te vind. - Databasisse: Android laat elke toepassing toe om maklik sqlite databasisse in die pad

/data/data/<packagename>/databases/te stoor en soms is dit moontlik om sensitiewe inligting in duidelike teks in daardie gids te vind.

Gebroke TLS

Aanvaar Alle Sertifikate

Om een of ander rede aanvaar ontwikkelaars soms al die sertifikate, selfs al stem die hostname nie ooreen met lyne kode soos die volgende nie:

SSLSocketFactory sf = new cc(trustStore);

sf.setHostnameVerifier(SSLSocketFactory.ALLOW_ALL_HOSTNAME_VERIFIER);

A good way to test this is to try to capture the traffic using some proxy like Burp without authorising Burp CA inside the device. Also, you can generate with Burp a certificate for a different hostname and use it.

Broken Cryptography

Swak Sleutelbestuurproses

Some developers save sensitive data in the local storage and encrypt it with a key hardcoded/predictable in the code. This shouldn't be done as some reversing could allow attackers to extract the confidential information.

Gebruik van Onveilige en/of Verouderde Algoritmes

Developers shouldn't use verouderde algoritmes to perform authorisation checks, store or send data. Some of these algorithms are: RC4, MD4, MD5, SHA1... If hashes are used to store passwords for example, hashes brute-force resistant should be used with salt.

Other checks

- It's recommended to obfuscate the APK to difficult the reverse engineer labour to attackers.

- If the app is sensitive (like bank apps), it should perform it's own checks to see if the mobile is rooted and act in consequence.

- If the app is sensitive (like bank apps), it should check if an emulator is being used.

- If the app is sensitive (like bank apps), it should check it's own integrity before executing it to check if it was modified.

- Use APKiD to check which compiler/packer/obfuscator was used to build the APK

React Native Application

Read the following page to learn how to easily access javascript code of React applications:

{% content-ref url="react-native-application.md" %} react-native-application.md {% endcontent-ref %}

Xamarin Applications

Read the following page to learn how to easily access C# code of a xamarin applications:

{% content-ref url="../xamarin-apps.md" %} xamarin-apps.md {% endcontent-ref %}

Superpacked Applications

According to this blog post superpacked is a Meta algorithm that compress the content of an application into a single file. The blog talks about the possibility of creating an app that decompress these kind of apps... and a faster way which involves to execute the application and gather the decompressed files from the filesystem.

Automated Static Code Analysis

The tool mariana-trench is capable of finding vulnerabilities by scanning the code of the application. This tool contains a series of known sources (that indicates to the tool the places where the input is controlled by the user), sinks (which indicates to the tool dangerous places where malicious user input could cause damages) and rules. These rules indicates the combination of sources-sinks that indicates a vulnerability.

With this knowledge, mariana-trench will review the code and find possible vulnerabilities on it.

Secrets leaked

An application may contain secrets (API keys, passwords, hidden urls, subdomains...) inside of it that you might be able to discover. You could us a tool such as https://github.com/dwisiswant0/apkleaks

Bypass Biometric Authentication

{% content-ref url="bypass-biometric-authentication-android.md" %} bypass-biometric-authentication-android.md {% endcontent-ref %}

Other interesting functions

- Kode-uitvoering:

Runtime.exec(), ProcessBuilder(), native code:system() - Stuur SMS's:

sendTextMessage, sendMultipartTestMessage - Natuurlike funksies verklaar as

native:public native, System.loadLibrary, System.load - Read this to learn how to reverse native functions

Other tricks

{% content-ref url="content-protocol.md" %} content-protocol.md {% endcontent-ref %}

Join HackenProof Discord server to communicate with experienced hackers and bug bounty hunters!

Hacking Insights

Engage with content that delves into the thrill and challenges of hacking

Real-Time Hack News

Keep up-to-date with fast-paced hacking world through real-time news and insights

Latest Announcements

Stay informed with the newest bug bounties launching and crucial platform updates

Join us on Discord and start collaborating with top hackers today!

Dynamic Analysis

First of all, you need an environment where you can install the application and all the environment (Burp CA cert, Drozer and Frida mainly). Therefore, a rooted device (emulated or not) is extremely recommended.

Online Dynamic analysis

You can create a gratis rekening in: https://appetize.io/. This platform allows you to upload and execute APKs, so it is useful to see how an apk is behaving.

You can even see the logs of your application in the web and connect through adb.

Thanks to the ADB connection you can use Drozer and Frida inside the emulators.

Local Dynamic Analysis

Using an emulator

- Android Studio (You can create x86 and arm devices, and according to this latest x86 versions support ARM libraries without needing an slow arm emulator).

- Learn to set it up in this page:

{% content-ref url="avd-android-virtual-device.md" %} avd-android-virtual-device.md {% endcontent-ref %}

- Genymotion (Gratis weergawe: Persoonlike Uitgawe, you need to create an account. It's recommend to download the version WITH VirtualBox to avoid potential errors.)

- Nox (Gratis, but it doesn't support Frida or Drozer).

{% hint style="info" %} When creating a new emulator on any platform remember that the bigger the screen is, the slower the emulator will run. So select small screens if possible. {% endhint %}

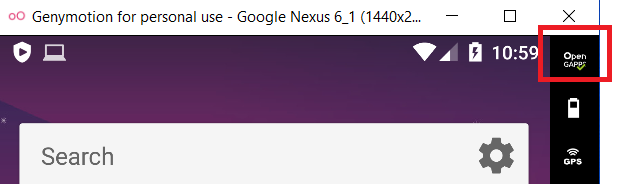

To install google services (like AppStore) in Genymotion you need to click on the red marked button of the following image:

Also, notice that in the configuration of the Android VM in Genymotion you can select Bridge Network mode (this will be useful if you will be connecting to the Android VM from a different VM with the tools).

Use a physical device

You need to activate the debugging options and it will be cool if you can root it:

- Instellings.

- (FromAndroid 8.0) Select Stelsel.

- Select Oor telefoon.

- Press Bou nommer 7 times.

- Go back and you will find the Ontwikkelaarsopsies.

Once you have installed the application, the first thing you should do is to try it and investigate what does it do, how does it work and get comfortable with it.

I will suggest to perform this initial dynamic analysis using MobSF dynamic analysis + pidcat, so we will be able to learn how the application works while MobSF captures a lot of interesting data you can review later on.

Unintended Data Leakage

Logging

Developers should be cautious of exposing debugging information publicly, as it can lead to sensitive data leaks. The tools pidcat and adb logcat are recommended for monitoring application logs to identify and protect sensitive information. Pidcat is favored for its ease of use and readability.

{% hint style="warning" %}

Note that from later newer than Android 4.0, applications are only able to access their own logs. So applications cannot access other apps logs.

Anyway, it's still recommended to not log sensitive information.

{% endhint %}

Copy/Paste Buffer Caching

Android's clipboard-based framework enables copy-paste functionality in apps, yet poses a risk as other applications can access the clipboard, potentially exposing sensitive data. It's crucial to disable copy/paste functions for sensitive sections of an application, like credit card details, to prevent data leaks.

Crash Logs

If an application crashes and saves logs, these logs can assist attackers, particularly when the application cannot be reverse-engineered. To mitigate this risk, avoid logging on crashes, and if logs must be transmitted over the network, ensure they are sent via an SSL channel for security.

As pentester, try to take a look to these logs.

Analytics Data Sent To 3rd Parties

Applications often integrate services like Google Adsense, which can inadvertently leak sensitive data due to improper implementation by developers. To identify potential data leaks, it's advisable to intercept the application's traffic and check for any sensitive information being sent to third-party services.

SQLite DBs

Most of the applications will use internal SQLite databases to save information. During the pentest take a look to the databases created, the names of tables and columns and all the data saved because you could find sensitive information (which would be a vulnerability).

Databases should be located in /data/data/the.package.name/databases like /data/data/com.mwr.example.sieve/databases

If the database is saving confidential information and is encrypted but you can find the password inside the application it's still a vulnerability.

Enumerate the tables using .tables and enumerate the columns of the tables doing .schema <table_name>

Drozer (Exploit Activities, Content Providers and Services)

From Drozer Docs: Drozer allows you to assume the role of an Android app and interact with other apps. It can do anything that an installed application can do, such as make use of Android’s Inter-Process Communication (IPC) mechanism and interact with the underlying operating system. .

Drozer is s useful tool to exploit exported activities, exported services and Content Providers as you will learn in the following sections.

Exploiting exported Activities

Read this if you want to refresh what is an Android Activity.

Also remember that the code of an activity starts in the onCreate method.

Authorisation bypass

When an Activity is exported you can invoke its screen from an external app. Therefore, if an activity with sensitive information is exported you could bypass the authentication mechanisms to access it.

Learn how to exploit exported activities with Drozer.

You can also start an exported activity from adb:

- PackageName is com.example.demo

- Exported ActivityName is com.example.test.MainActivity

adb shell am start -n com.example.demo/com.example.test.MainActivity

NOTE: MobSF sal die gebruik van singleTask/singleInstance as android:launchMode in 'n aktiwiteit as kwaadwillig beskou, maar weens dit, blyk dit dat dit slegs gevaarlik is op ouer weergawes (API weergawes < 21).

{% hint style="info" %} Let daarop dat 'n magtiging omseiling nie altyd 'n kwesbaarheid is nie, dit sal afhang van hoe die omseiling werk en watter inligting blootgestel word. {% endhint %}

Sensitiewe inligting lekkasie

Aktiwiteite kan ook resultate teruggee. As jy daarin slaag om 'n geexporteerde en onbeveiligde aktiwiteit te vind wat die setResult metode aanroep en sensitiewe inligting teruggee, is daar 'n sensitiewe inligting lekkasie.

Tapjacking

As tapjacking nie voorkom word nie, kan jy die geexporteerde aktiwiteit misbruik om die gebruiker onvoorsiene aksies te laat uitvoer. Vir meer inligting oor wat is Tapjacking volg die skakel.

Exploiting Content Providers - Toegang tot en manipulasie van sensitiewe inligting

Lees dit as jy wil opfris wat 'n Content Provider is.

Content providers word basies gebruik om data te deel. As 'n app beskikbare content providers het, mag jy in staat wees om sensitiewe data daaruit te onttrek. Dit is ook interessant om moontlike SQL-inspuitings en Path Traversals te toets aangesien hulle kwesbaar kan wees.

Leer hoe om Content Providers met Drozer te exploiteer.

Exploiting Services

Lees dit as jy wil opfris wat 'n Service is.

Onthou dat die aksies van 'n Service begin in die metode onStartCommand.

'n Service is basies iets wat data kan ontvang, dit verwerk en gee (of nie) 'n antwoord terug. As 'n toepassing sekere dienste geexporteer het, moet jy die kode nagaan om te verstaan wat dit doen en dit dynamies toets om vertroulike inligting te onttrek, magtiging maatreëls te omseil...

Leer hoe om Services met Drozer te exploiteer.

Exploiting Broadcast Receivers

Lees dit as jy wil opfris wat 'n Broadcast Receiver is.

Onthou dat die aksies van 'n Broadcast Receiver begin in die metode onReceive.

'n Broadcast receiver sal wag vir 'n tipe boodskap. Afhangende van hoe die receiver die boodskap hanteer, kan dit kwesbaar wees.

Leer hoe om Broadcast Receivers met Drozer te exploiteer.

Exploiting Schemes / Deep links

Jy kan handmatig na deep links soek, met behulp van gereedskap soos MobSF of skripte soos hierdie een.

Jy kan 'n verklaarde skema met adb of 'n blaaier oopmaak:

{% code overflow="wrap" %}

adb shell am start -a android.intent.action.VIEW -d "scheme://hostname/path?param=value" [your.package.name]

{% endcode %}

Neem kennis dat jy die pakkie naam kan weglat en die mobiele toestel sal outomaties die app oproep wat daardie skakel moet oopmaak.

{% code overflow="wrap" %}

<!-- Browser regular link -->

<a href="scheme://hostname/path?param=value">Click me</a>

<!-- fallback in your url you could try the intent url -->

<a href="intent://hostname#Intent;scheme=scheme;package=your.package.name;S.browser_fallback_url=http%3A%2F%2Fwww.example.com;end">with alternative</a>

{% endcode %}

Kode uitgevoer

Om die kode wat in die App uitgevoer sal word te vind, gaan na die aktiwiteit wat deur die deeplink aangeroep word en soek die funksie onNewIntent.

Sensitiewe inligting

Elke keer as jy 'n diep skakel vind, moet jy seker maak dat dit nie sensitiewe data (soos wagwoorde) via URL parameters ontvang nie, want enige ander toepassing kan die diep skakel naboots en daardie data steel!

Parameters in pad

Jy moet ook nagaan of enige diep skakel 'n parameter binne die pad van die URL gebruik, soos: https://api.example.com/v1/users/{username}, in daardie geval kan jy 'n pad traversie afdwing deur iets soos: example://app/users?username=../../unwanted-endpoint%3fparam=value te benader.

Let daarop dat as jy die korrekte eindpunte binne die toepassing vind, jy dalk 'n Open Redirect kan veroorsaak (as 'n deel van die pad as domeinnaam gebruik word), rekening oorname (as jy gebruikersbesonderhede kan wysig sonder 'n CSRF-token en die kwesbare eindpunt die korrekte metode gebruik) en enige ander kwesbaarheid. Meer inligting hieroor.

Meer voorbeelde

'n interessante bug bounty verslag oor skakels (/.well-known/assetlinks.json).

Vervoerlaag Inspeksie en Verifikasiefoute

- Sertifikate word nie altyd behoorlik ondersoek nie deur Android-toepassings. Dit is algemeen dat hierdie toepassings waarskuwings oor die hoof sien en self-onderteken sertifikate aanvaar of, in sommige gevalle, terugkeer na die gebruik van HTTP-verbindinge.

- Onderhandelinge tydens die SSL/TLS handdruk is soms swak, wat onveilige cipher suites gebruik. Hierdie kwesbaarheid maak die verbinding kwesbaar vir man-in-the-middle (MITM) aanvalle, wat aanvallers in staat stel om die data te ontsleutel.

- Lek van private inligting is 'n risiko wanneer toepassings outentiseer met behulp van veilige kanale, maar dan oor nie-veilige kanale vir ander transaksies kommunikeer. Hierdie benadering slaag nie daarin om sensitiewe data, soos sessiekoekies of gebruikersbesonderhede, teen onderskep deur kwaadwillige entiteite te beskerm nie.

Sertifikaat Verifikasie

Ons sal fokus op sertifikaat verifikasie. Die integriteit van die bediener se sertifikaat moet geverifieer word om sekuriteit te verbeter. Dit is van kardinale belang omdat onveilige TLS-konfigurasies en die oordrag van sensitiewe data oor nie-enkripteerde kanale beduidende risiko's kan inhou. Vir gedetailleerde stappe oor die verifikasie van bedienersertifikate en die aanspreek van kwesbaarhede, bied hierdie hulpbron omvattende leiding.

SSL Pinning

SSL Pinning is 'n sekuriteitsmaatreël waar die toepassing die bediener se sertifikaat teen 'n bekende kopie wat binne die toepassing self gestoor is, verifieer. Hierdie metode is noodsaaklik om MITM-aanvalle te voorkom. Die implementering van SSL Pinning word sterk aanbeveel vir toepassings wat sensitiewe inligting hanteer.

Verkeersinspeksie

Om HTTP-verkeer te inspekteer, is dit nodig om die proxy-gereedskap se sertifikaat (bv. Burp) te installeer. Sonder om hierdie sertifikaat te installeer, mag versleutelde verkeer nie deur die proxy sigbaar wees nie. Vir 'n gids oor die installering van 'n aangepaste CA-sertifikaat, klik hier.

Toepassings wat API-vlak 24 en hoër teiken, vereis wysigings aan die Netwerk Sekuriteitskonfigurasie om die proxy se CA-sertifikaat te aanvaar. Hierdie stap is krities vir die inspeksie van versleutelde verkeer. Vir instruksies oor die wysiging van die Netwerk Sekuriteitskonfigurasie, verwys na hierdie tutoriaal.

Omseiling van SSL Pinning

Wanneer SSL Pinning geïmplementeer is, word dit noodsaaklik om dit te omseil om HTTPS-verkeer te inspekteer. Verskeie metodes is beskikbaar vir hierdie doel:

- Outomaties wysig die apk om SSL Pinning te omseil met apk-mitm. Die beste voordeel van hierdie opsie is dat jy nie root nodig het om die SSL Pinning te omseil nie, maar jy sal die toepassing moet verwyder en die nuwe een moet herinstalleer, en dit sal nie altyd werk nie.

- Jy kan Frida gebruik (hieronder bespreek) om hierdie beskerming te omseil. Hier is 'n gids om Burp+Frida+Genymotion te gebruik: https://spenkk.github.io/bugbounty/Configuring-Frida-with-Burp-and-GenyMotion-to-bypass-SSL-Pinning/

- Jy kan ook probeer om automaties SSL Pinning te omseil met objection:

objection --gadget com.package.app explore --startup-command "android sslpinning disable" - Jy kan ook probeer om automaties SSL Pinning te omseil met MobSF dinamiese analise (hieronder verduidelik)

- As jy steeds dink dat daar enige verkeer is wat jy nie opneem nie, kan jy probeer om die verkeer na burp te stuur met iptables. Lees hierdie blog: https://infosecwriteups.com/bypass-ssl-pinning-with-ip-forwarding-iptables-568171b52b62

Soek na Algemene Web Kwesbaarhede

Dit is belangrik om ook te soek na algemene web kwesbaarhede binne die toepassing. Gedetailleerde inligting oor die identifisering en mitigering van hierdie kwesbaarhede is buite die omvang van hierdie opsomming, maar word elders uitgebreid behandel.

Frida

Frida is 'n dinamiese instrumentasie-gereedskapstel vir ontwikkelaars, omgekeerde ingenieurs, en sekuriteitsnavorsers.

Jy kan lopende toepassings toegang verkry en metodes op tydstip aanroep om die gedrag te verander, waardes te verander, waardes te onttrek, verskillende kode te loop...

As jy Android-toepassings wil pentest, moet jy weet hoe om Frida te gebruik.

- Leer hoe om Frida te gebruik: Frida tutoriaal

- Sommige "GUI" vir aksies met Frida: https://github.com/m0bilesecurity/RMS-Runtime-Mobile-Security

- Ojection is wonderlik om die gebruik van Frida te outomatiseer: https://github.com/sensepost/objection , https://github.com/dpnishant/appmon

- Jy kan 'n paar wonderlike Frida-skripte hier vind: https://codeshare.frida.re/

- Probeer om anti-debugging / anti-frida meganismes te omseil deur Frida te laai soos aangedui in https://erfur.github.io/blog/dev/code-injection-without-ptrace (gereedskap linjector)

Dump Geheue - Fridump

Kontroleer of die toepassing sensitiewe inligting binne die geheue stoor wat dit nie moet stoor nie, soos wagwoorde of mnemonics.

Met Fridump3 kan jy die geheue van die app dump met:

# With PID

python3 fridump3.py -u <PID>

# With name

frida-ps -Uai

python3 fridump3.py -u "<Name>"

Dit sal die geheue in die ./dump gids stort, en daarin kan jy met iets soos grep:

strings * | grep -E "^[a-z]+ [a-z]+ [a-z]+ [a-z]+ [a-z]+ [a-z]+ [a-z]+ [a-z]+ [a-z]+ [a-z]+ [a-z]+ [a-z]+$"

{% endcode %}

Sensitiewe data in Keystore

In Android is die Keystore die beste plek om sensitiewe data te stoor, egter, met genoeg bevoegdhede is dit steeds moontlik om toegang te verkry. Aangesien toepassings geneig is om hier sensitiewe data in duidelike teks te stoor, moet die pentests dit nagaan as 'n root-gebruiker of iemand met fisiese toegang tot die toestel in staat kan wees om hierdie data te steel.

Selfs al het 'n app data in die keystore gestoor, moet die data geënkripteer wees.

Om toegang tot die data binne die keystore te verkry, kan jy hierdie Frida-skrip gebruik: https://github.com/WithSecureLabs/android-keystore-audit/blob/master/frida-scripts/tracer-cipher.js

frida -U -f com.example.app -l frida-scripts/tracer-cipher.js

Vingerafdruk/Biometriese Omseiling

Met behulp van die volgende Frida-skrip kan dit moontlik wees om vingerafdrukverifikasie te omseil wat Android-toepassings mag uitvoer om sekere sensitiewe areas te beskerm:

{% code overflow="wrap" %}

frida --codeshare krapgras/android-biometric-bypass-update-android-11 -U -f <app.package>

{% endcode %}

Agtergrond Beelde

Wanneer jy 'n toepassing in die agtergrond plaas, stoor Android 'n snapshot van die toepassing sodat wanneer dit herstel word na die voorgrond, dit begin om die beeld te laai voordat die app, sodat dit lyk asof die app vinniger gelaai is.

As hierdie snapshot egter sensitiewe inligting bevat, kan iemand met toegang tot die snapshot daardie inligting steel (let daarop dat jy root nodig het om toegang te verkry).

Die snapshots word gewoonlik gestoor rondom: /data/system_ce/0/snapshots

Android bied 'n manier om die skermskootvangs te voorkom deur die FLAG_SECURE uitlegparameter in te stel. Deur hierdie vlag te gebruik, word die vensterinhoud as veilig beskou, wat voorkom dat dit in skermskote verskyn of op nie-veilige skerms gesien kan word.

getWindow().setFlags(LayoutParams.FLAG_SECURE, LayoutParams.FLAG_SECURE);

Android Toepassing Analiseerder

Hierdie hulpmiddel kan jou help om verskillende hulpmiddels te bestuur tydens die dinamiese analise: https://github.com/NotSoSecure/android_application_analyzer

Intent Inspuiting

Ontwikkelaars skep dikwels proxy-komponente soos aktiwiteite, dienste en uitsendingsontvangers wat hierdie Intents hanteer en dit aan metodes soos startActivity(...) of sendBroadcast(...) oorplaas, wat riskant kan wees.

Die gevaar lê in die toelaat van aanvallers om nie-geëksporteerde app-komponente te aktiveer of toegang tot sensitiewe inhoudverskaffers te verkry deur hierdie Intents verkeerd te lei. 'n Opmerkelijke voorbeeld is die WebView komponent wat URL's na Intent objektes omskakel via Intent.parseUri(...) en dit dan uitvoer, wat moontlik kan lei tot kwaadwillige Intent inspuitings.

Essensiële Afleidings

- Intent Inspuiting is soortgelyk aan die web se Open Redirect probleem.

- Exploits behels die oorplasing van

Intentobjektes as ekstra, wat herlei kan word om onveilige operasies uit te voer. - Dit kan nie-geëksporteerde komponente en inhoudverskaffers aan aanvallers blootstel.

WebView’s URL naIntentomskakeling kan onbedoelde aksies fasiliteer.

Android Kliëntkant Inspuitings en ander

Waarskynlik weet jy van hierdie soort kwesbaarhede van die Web. Jy moet spesiaal versigtig wees met hierdie kwesbaarhede in 'n Android-toepassing:

- SQL Inspuiting: Wanneer jy met dinamiese navrae of Inhoud-Verskaffers werk, verseker dat jy geparametriseerde navrae gebruik.

- JavaScript Inspuiting (XSS): Verifieer dat JavaScript en Plugin ondersteuning gedeaktiveer is vir enige WebViews (standaard gedeaktiveer). Meer inligting hier.

- Plaaslike Lêer Insluiting: WebViews moet toegang tot die lêerstelsel gedeaktiveer hê (standaard geaktiveer) -

(webview.getSettings().setAllowFileAccess(false);). Meer inligting hier. - Ewige koekies: In verskeie gevalle wanneer die android-toepassing die sessie beëindig, word die koekie nie herroep nie of dit kan selfs op skyf gestoor word.

- Veilige Vlag in koekies

Sluit aan by HackenProof Discord bediener om met ervare hackers en bug bounty jagters te kommunikeer!

Hacking Inligting

Betrek jouself met inhoud wat die opwinding en uitdagings van hacking ondersoek

Regte Tyd Hack Nuus

Bly op hoogte van die vinnig bewegende hacking wêreld deur middel van regte tyd nuus en insigte

Laaste Aankondigings

Bly ingelig oor die nuutste bug bounties wat bekendgestel word en belangrike platform opdaterings

Sluit by ons aan op Discord en begin vandag saamwerk met top hackers!

Outomatiese Analise

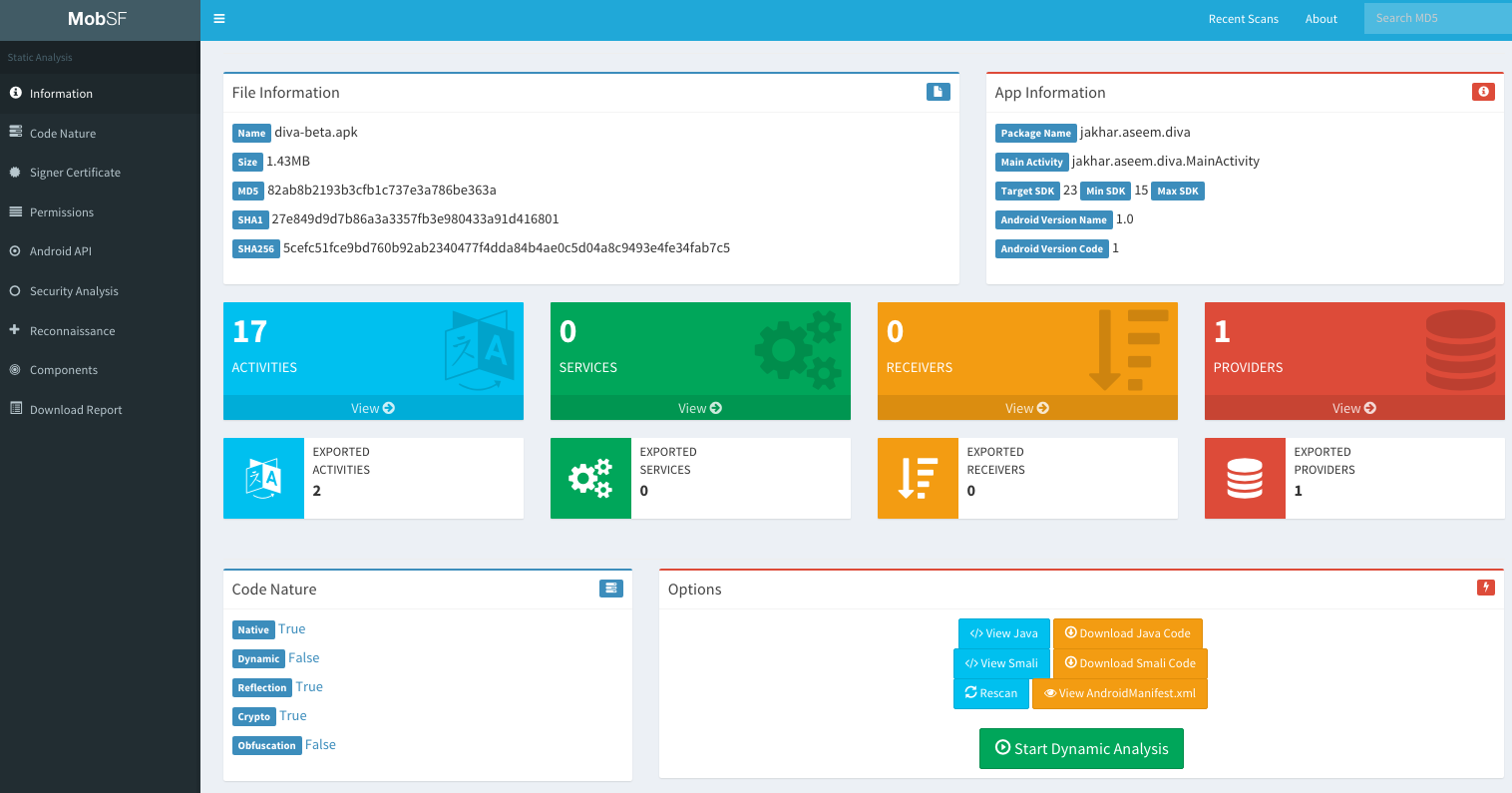

MobSF

Statische analise

Kwetsbaarheidsevaluasie van die toepassing met 'n pragtige web-gebaseerde frontend. Jy kan ook dinamiese analise uitvoer (maar jy moet die omgewing voorberei).

docker pull opensecurity/mobile-security-framework-mobsf

docker run -it -p 8000:8000 opensecurity/mobile-security-framework-mobsf:latest

Notice that MobSF can analyse Android(apk), IOS(ipa) and Windows(apx) applications (Windows-toepassings moet geanaliseer word vanaf 'n MobSF wat op 'n Windows-gasheer geïnstalleer is).

Also, if you create a ZIP file with the source code if an Android or an IOS app (go to the root folder of the application, select everything and create a ZIPfile), it will be able to analyse it also.

MobSF also allows you to diff/Compare analysis and to integrate VirusTotal (you will need to set your API key in MobSF/settings.py and enable it: VT_ENABLED = TRUE VT_API_KEY = <Your API key> VT_UPLOAD = TRUE). You can also set VT_UPLOAD to False, then the hash will be upload instead of the file.

Assisted Dynamic analysis with MobSF

MobSF can also be very helpful for dynamic analysis in Android, but in that case you will need to install MobSF and genymotion in your host (a VM or Docker won't work). Note: You need to start first a VM in genymotion and then MobSF.

The MobSF dynamic analyser can:

- Dump application data (URLs, logs, clipboard, screenshots made by you, screenshots made by "Exported Activity Tester", emails, SQLite databases, XML files, and other created files). All of this is done automatically except for the screenshots, you need to press when you want a screenshot or you need to press "Exported Activity Tester" to obtain screenshots of all the exported activities.

- Capture HTTPS traffic

- Use Frida to obtain runtime information

From android versions > 5, it will automatically start Frida and will set global proxy settings to capture traffic. It will only capture traffic from the tested application.

Frida

By default, it will also use some Frida Scripts to bypass SSL pinning, root detection and debugger detection and to monitor interesting APIs.

MobSF can also invoke exported activities, grab screenshots of them and save them for the report.

To start the dynamic testing press the green bottom: "Start Instrumentation". Press the "Frida Live Logs" to see the logs generated by the Frida scripts and "Live API Monitor" to see all the invocation to hooked methods, arguments passed and returned values (this will appear after pressing "Start Instrumentation").

MobSF also allows you to load your own Frida scripts (to send the results of your Friday scripts to MobSF use the function send()). It also has several pre-written scripts you can load (you can add more in MobSF/DynamicAnalyzer/tools/frida_scripts/others/), just select them, press "Load" and press "Start Instrumentation" (you will be able to see the logs of that scripts inside "Frida Live Logs").

Moreover, you have some Auxiliary Frida functionalities:

- Enumerate Loaded Classes: Dit sal al die gelaaide klasse druk

- Capture Strings: Dit sal al die gevangen strings druk terwyl die toepassing gebruik word (baie lawaaierig)

- Capture String Comparisons: Kan baie nuttig wees. Dit sal die 2 strings wat vergelyk word wys en of die resultaat Waar of Vals was.

- Enumerate Class Methods: Sit die klasnaam (soos "java.io.File") en dit sal al die metodes van die klas druk.

- Search Class Pattern: Soek klasse volgens patroon

- Trace Class Methods: Trace 'n hele klas (sien insette en uitsette van al die metodes van die klas). Onthou dat MobSF standaard verskeie interessante Android API metodes trace.

Once you have selected the auxiliary module you want to use you need to press "Start Intrumentation" and you will see all the outputs in "Frida Live Logs".

Shell

Mobsf also brings you a shell with some adb commands, MobSF commands, and common shell commands at the bottom of the dynamic analysis page. Some interesting commands:

help

shell ls

activities

exported_activities

services

receivers

HTTP tools

Wanneer http-verkeer gevang word, kan jy 'n lelike weergawe van die gevange verkeer op "HTTP(S) Traffic" onderaan sien of 'n mooi weergawe in "Start HTTPTools" groen knoppie. Van die tweede opsie kan jy stuur die gevange versoeke na proxies soos Burp of Owasp ZAP.

Om dit te doen, skakel Burp aan --> skakel Intercept af --> in MobSB HTTPTools kies die versoek --> druk "Send to Fuzzer" --> kies die proxy adres (http://127.0.0.1:8080\).

Sodra jy die dinamiese analise met MobSF voltooi het, kan jy druk op "Start Web API Fuzzer" om fuzz http versoeke en soek na kwesbaarhede.

{% hint style="info" %} Na die uitvoering van 'n dinamiese analise met MobSF mag die proxy-instellings verkeerd geconfigureer wees en jy sal nie in staat wees om dit vanaf die GUI reg te stel nie. Jy kan die proxy-instellings regstel deur:

adb shell settings put global http_proxy :0

{% endhint %}

Geassisteerde Dinamiese Analise met Inspeckage

Jy kan die hulpmiddel van Inspeckage kry.

Hierdie hulpmiddel sal Hooks gebruik om jou te laat weet wat in die toepassing gebeur terwyl jy 'n dinamiese analise uitvoer.

Yaazhini

Dit is 'n geweldige hulpmiddel om statiese analise met 'n GUI uit te voer.

Qark

Hierdie hulpmiddel is ontwerp om na verskeie veiligheidsverwante Android-toepassing kwesbaarhede te soek, hetsy in bronkode of gepakte APKs. Die hulpmiddel is ook in staat om 'n "Bewys-van-Konsep" ontploembare APK en ADB-opdragte te skep, om sommige van die gevonde kwesbaarhede (Blootgestelde aktiwiteite, intents, tapjacking...) te benut. Soos met Drozer, is daar geen behoefte om die toets toestel te root nie.

pip3 install --user qark # --user is only needed if not using a virtualenv

qark --apk path/to/my.apk

qark --java path/to/parent/java/folder

qark --java path/to/specific/java/file.java

ReverseAPK

- Vertoon alle onttrokken lêers vir maklike verwysing

- Decompileer APK-lêers outomaties na Java en Smali-formaat

- Analiseer AndroidManifest.xml vir algemene kwesbaarhede en gedrag

- Statiese bronne-kode analise vir algemene kwesbaarhede en gedrag

- Toestelinligting

- en meer

reverse-apk relative/path/to/APP.apk

SUPER Android Analyzer

SUPER is 'n opdraglyn-toepassing wat gebruik kan word in Windows, MacOS X en Linux, wat .apk lêers analiseer op soek na kwesbaarhede. Dit doen dit deur APK's te dekomprimeer en 'n reeks reëls toe te pas om daardie kwesbaarhede te ontdek.

Alle reëls is gesentreer in 'n rules.json lêer, en elke maatskappy of toetsers kan sy eie reëls skep om te analiseer wat hulle nodig het.

Laai die nuutste binêre af van die aflaai bladsy

super-analyzer {apk_file}

StaCoAn

StaCoAn is 'n crossplatform hulpmiddel wat ontwikkelaars, bugbounty jagters en etiese hackers help om statische kode analise op mobiele toepassings uit te voer.

Die konsep is dat jy jou mobiele toepassingslêer (n .apk of .ipa-lêer) op die StaCoAn-toepassing sleep en dit sal 'n visuele en draagbare verslag vir jou genereer. Jy kan die instellings en woordlyste aanpas om 'n gepersonaliseerde ervaring te kry.

Laai nuutste vrystelling:

./stacoan

AndroBugs

AndroBugs Framework is 'n Android kwesbaarheid analise stelsel wat ontwikkelaars of hackers help om potensiële sekuriteits kwesbaarhede in Android toepassings te vind.

Windows vrylatinge

python androbugs.py -f [APK file]

androbugs.exe -f [APK file]

Androwarn

Androwarn is 'n hulpmiddel wat as hoofdoel het om die gebruiker te detecteer en te waarsku oor potensiële kwaadwillige gedrag wat deur 'n Android-toepassing ontwikkel is.

Die detectie word uitgevoer met die statische analise van die toepassing se Dalvik bytecode, voorgestel as Smali, met die androguard biblioteek.

Hierdie hulpmiddel soek na gewone gedrag van "slegte" toepassings soos: Telefoonidentifiseerders eksfiltrasie, Klank/video vloei onderskepping, PIM data wysiging, Willekeurige kode uitvoering...

python androwarn.py -i my_application_to_be_analyzed.apk -r html -v 3

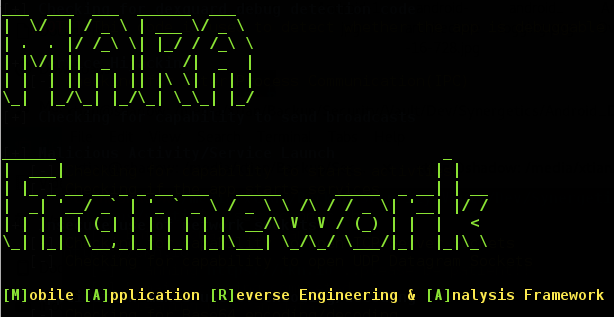

MARA Framework

MARA is 'n Mobiele Applicatie Reverse engineering en Analise Framework. Dit is 'n hulpmiddel wat algemeen gebruikte mobiele toepassings reverse engineering en analise hulpmiddels saamvoeg, om te help met die toetsing van mobiele toepassings teen die OWASP mobiele sekuriteitsbedreigings. Die doel is om hierdie taak makliker en vriendeliker te maak vir mobiele toepassings ontwikkelaars en sekuriteitsprofessionals.

Dit is in staat om:

- Java en Smali kode te onttrek met behulp van verskillende hulpmiddels

- APK's te analiseer met behulp van: smalisca, ClassyShark, androbugs, androwarn, APKiD

- Privaat inligting uit die APK te onttrek met behulp van regexps.

- Die Manifest te analiseer.

- Gevonde domeine te analiseer met behulp van: pyssltest, testssl en whatweb

- APK te deobfuskeer via apk-deguard.com

Koodous

Nuttig om malware te detecteer: https://koodous.com/

Obfuscating/Deobfuscating code

Let daarop dat dit afhang van die diens en konfigurasie wat jy gebruik om die kode te obfuskeer. Geheime mag of mag nie obfuskeer wees nie.

ProGuard

Van Wikipedia: ProGuard is 'n oopbron-opdraglyn hulpmiddel wat Java kode verklein, optimaliseer en obfuskeer. Dit is in staat om bytecode te optimaliseer sowel as om ongebruikte instruksies te identifiseer en te verwyder. ProGuard is gratis sagteware en word versprei onder die GNU Algemene Publieke Lisensie, weergawe 2.

ProGuard word versprei as deel van die Android SDK en loop wanneer die toepassing in vrystellingmodus gebou word.

DexGuard

Vind 'n stap-vir-stap gids om die apk te deobfuskeer in https://blog.lexfo.fr/dexguard.html

(Van daardie gids) Laas keer wat ons gekyk het, was die Dexguard werksmodus:

- laai 'n hulpbron as 'n InputStream;

- voer die resultaat aan 'n klas wat van FilterInputStream erf om dit te ontsleutel;

- doen 'n paar nuttelose obfuskerings om 'n paar minute se tyd van 'n omkeerder te mors;

- voer die ontsleutelde resultaat aan 'n ZipInputStream om 'n DEX-lêer te kry;

- laastens laai die resulterende DEX as 'n Hulpbron met behulp van die

loadDexmetode.

DeGuard

DeGuard keer die proses van obfuskerings wat deur Android obfuskeringshulpmiddels uitgevoer word, om. Dit stel talle sekuriteitsanalises in staat, insluitend kode-inspeksie en die voorspellings van biblioteke.

Jy kan 'n obfuskeer APK na hul platform oplaai.

Simplify

Dit is 'n generiese android deobfuscator. Simplify voortvirtueel 'n app om sy gedrag te verstaan en dan probeer om die kode te optimaliseer sodat dit identies optree maar makliker vir 'n mens om te verstaan. Elke optimalisering tipe is eenvoudig en generies, so dit maak nie saak wat die spesifieke tipe obfuskerings is nie.

APKiD

APKiD gee jou inligting oor hoe 'n APK gemaak is. Dit identifiseer baie kompilers, packers, obfuscators, en ander vreemde goed. Dit is PEiD vir Android.

Manual

Lees hierdie tutoriaal om 'n paar truuks te leer oor hoe om pasgemaakte obfuskerings te reverseer

Labs

Androl4b

AndroL4b is 'n Android sekuriteits virtuele masjien gebaseer op ubuntu-mate wat die versameling van die nuutste raamwerk, tutoriaal en laboratoriums van verskillende sekuriteitsgeeks en navorsers vir reverse engineering en malware analise insluit.

References

- https://owasp.org/www-project-mobile-app-security/

- https://appsecwiki.com/#/ Dit is 'n wonderlike lys van hulpbronne

- https://maddiestone.github.io/AndroidAppRE/ Android vinnige kursus

- https://manifestsecurity.com/android-application-security/

- https://github.com/Ralireza/Android-Security-Teryaagh

- https://www.youtube.com/watch?v=PMKnPaGWxtg&feature=youtu.be&ab_channel=B3nacSec

Yet to try

Join HackenProof Discord bediener om met ervare hackers en bug bounty jagters te kommunikeer!

Hacking Insights

Betrek met inhoud wat die opwinding en uitdagings van hacking ondersoek

Real-Time Hack News

Hou op hoogte met die vinnige wêreld van hacking deur middel van real-time nuus en insigte

Latest Announcements

Bly ingelig oor die nuutste bug bounties wat bekendgestel word en belangrike platform opdaterings

Join us on Discord en begin vandag saamwerk met top hackers!

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.