| .. | ||

| browext-clickjacking.md | ||

| browext-permissions-and-host_permissions.md | ||

| browext-xss-example.md | ||

| README.md | ||

Tarayıcı Eklentisi Pentesting Metodolojisi

{% hint style="success" %}

AWS Hacking'i öğrenin ve pratik yapın: HackTricks Eğitim AWS Kırmızı Takım Uzmanı (ARTE)

HackTricks Eğitim AWS Kırmızı Takım Uzmanı (ARTE)

GCP Hacking'i öğrenin ve pratik yapın:  HackTricks Eğitim GCP Kırmızı Takım Uzmanı (GRTE)

HackTricks Eğitim GCP Kırmızı Takım Uzmanı (GRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter'da 🐦 @hacktricks_live bizi takip edin.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.

Temel Bilgiler

Tarayıcı eklentileri JavaScript ile yazılır ve tarayıcı tarafından arka planda yüklenir. Kendi DOM yapısına sahiptir ancak diğer sitelerin DOM'larıyla etkileşimde bulunabilir. Bu, diğer sitelerin gizliliğini, bütünlüğünü ve erişilebilirliğini (CIA) tehlikeye atabileceği anlamına gelir.

Ana Bileşenler

Eklenti düzenleri en iyi şekilde görselleştirildiğinde görünür ve üç bileşenden oluşur. Her bir bileşeni derinlemesine inceleyelim.

İçerik Scriptleri

Her içerik scripti, tek bir web sayfasının DOM'una doğrudan erişime sahiptir ve bu nedenle potansiyel olarak kötü niyetli girdilere maruz kalır. Ancak, içerik scriptinin eklenti çekirdeğine mesaj göndermenin dışında başka bir izni yoktur.

Eklenti Çekirdeği

Eklenti çekirdeği, eklentinin çoğu ayrıcalıklarını/erişimini içerir, ancak eklenti çekirdeği yalnızca XMLHttpRequest ve içerik scriptleri aracılığıyla web içeriğiyle etkileşimde bulunabilir. Ayrıca, eklenti çekirdeğinin ana makineye doğrudan erişimi yoktur.

Yerel İkili

Eklenti, kullanıcının tam ayrıcalıklarıyla ana makineye erişebilen bir yerel ikiliyi destekler. Yerel ikili, Flash ve diğer tarayıcı eklentileri tarafından kullanılan standart Netscape Eklenti Uygulama Programlama Arayüzü (NPAPI) aracılığıyla eklenti çekirdeği ile etkileşimde bulunur.

Sınırlar

{% hint style="danger" %} Kullanıcının tam ayrıcalıklarını elde etmek için, bir saldırganın eklentiyi kötü niyetli girdileri içerik scriptinden eklentinin çekirdeğine ve eklentinin çekirdeğinden yerel ikiliye geçirmesi için ikna etmesi gerekir. {% endhint %}

Eklentinin her bir bileşeni, güçlü koruyucu sınırlarla birbirinden ayrılmıştır. Her bir bileşen, ayrı bir işletim sistemi sürecinde çalışır. İçerik scriptleri ve eklenti çekirdekleri, çoğu işletim sistemi hizmetine kapalı olan sandbox süreçlerinde çalışır.

Ayrıca, içerik scriptleri, ilişkili web sayfalarından ayrı bir JavaScript yığını içinde çalışarak ayrılır. İçerik scripti ve web sayfası, aynı temel DOM'a erişime sahiptir, ancak ikisi asla JavaScript işaretçilerini değiş tokuş etmez, bu da JavaScript işlevselliğinin sızmasını önler.

manifest.json

Bir Chrome eklentisi, .crx dosya uzantısına sahip bir ZIP klasörüdür. Eklentinin çekirdeği, klasörün kökünde bulunan manifest.json dosyasıdır ve bu dosya düzen, izinler ve diğer yapılandırma seçeneklerini belirtir.

Örnek:

{

"manifest_version": 2,

"name": "My extension",

"version": "1.0",

"permissions": [

"storage"

],

"content_scripts": [

{

"js": [

"script.js"

],

"matches": [

"https://example.com/*",

"https://www.example.com/*"

],

"exclude_matches": ["*://*/*business*"],

}

],

"background": {

"scripts": [

"background.js"

]

},

"options_ui": {

"page": "options.html"

}

}

content_scripts

İçerik betikleri, kullanıcı eşleşen bir sayfaya gittiğinde yüklenir, bu durumda https://example.com/* ifadesine uyan ve *://*/*/business* regex'ine uymayan herhangi bir sayfa. Sayfanın Belge Nesne Modeli (DOM) üzerinde keyfi erişime sahip olarak sayfanın kendi betikleri gibi çalışırlar.

"content_scripts": [

{

"js": [

"script.js"

],

"matches": [

"https://example.com/*",

"https://www.example.com/*"

],

"exclude_matches": ["*://*/*business*"],

}

],

Daha fazla URL eklemek veya çıkarmak için include_globs ve exclude_globs kullanmak da mümkündür.

Bu, uzantının depolama alanından message değerini almak için depolama API'sini kullanan bir açıklama butonu ekleyecek örnek bir içerik betiğidir.

chrome.storage.local.get("message", result =>

{

let div = document.createElement("div");

div.innerHTML = result.message + " <button>Explain</button>";

div.querySelector("button").addEventListener("click", () =>

{

chrome.runtime.sendMessage("explain");

});

document.body.appendChild(div);

});

Bu butona tıklandığında, içerik betiği tarafından uzantı sayfalarına bir mesaj gönderilir; bu, runtime.sendMessage() API kullanılarak gerçekleştirilir. Bu, içerik betiğinin API'lere doğrudan erişimindeki sınırlamadan kaynaklanmaktadır; storage bu istisnalardan biridir. Bu istisnaların ötesindeki işlevler için, içerik betiklerinin iletişim kurabileceği uzantı sayfalarına mesajlar gönderilir.

{% hint style="warning" %}

Tarayıcıya bağlı olarak, içerik betiğinin yetenekleri biraz farklılık gösterebilir. Chromium tabanlı tarayıcılar için yetenekler listesi Chrome Geliştiricileri belgelerinde mevcuttur; Firefox için ise MDN ana kaynak olarak hizmet etmektedir.

Ayrıca, içerik betiklerinin arka plan betikleriyle iletişim kurma yeteneğine sahip olduğu ve bu sayede eylemler gerçekleştirebildiği ve yanıtları iletebildiği de dikkate değerdir.

{% endhint %}

Chrome'da içerik betiklerini görüntülemek ve hata ayıklamak için, Chrome geliştirici araçları menüsüne Seçenekler > Daha fazla araç > Geliştirici araçları üzerinden veya Ctrl + Shift + I tuşlarına basarak erişilebilir.

Geliştirici araçları görüntülendikten sonra, Kaynak sekmesine tıklanmalı ve ardından İçerik Betikleri sekmesi seçilmelidir. Bu, çeşitli uzantılardan çalışan içerik betiklerinin gözlemlenmesini ve yürütme akışını izlemek için kesme noktaları ayarlamayı sağlar.

Enjekte Edilmiş İçerik Betikleri

{% hint style="success" %}

İçerik Betikleri zorunlu değildir; ayrıca dinamik olarak enjekte etmek ve web sayfalarına programatik olarak enjekte etmek de mümkündür; bu, tabs.executeScript aracılığıyla gerçekleştirilir. Bu, aslında daha detaylı kontroller sağlar.

{% endhint %}

Bir içerik betiğinin programatik olarak enjekte edilmesi için, uzantının betiklerin enjekte edileceği sayfa için host izinlerine sahip olması gerekmektedir. Bu izinler, uzantının manifestosunda talep edilerek veya geçici olarak activeTab aracılığıyla güvence altına alınabilir.

Örnek activeTab tabanlı uzantı

{% code title="manifest.json" %}

{

"name": "My extension",

...

"permissions": [

"activeTab",

"scripting"

],

"background": {

"service_worker": "background.js"

},

"action": {

"default_title": "Action Button"

}

}

{% endcode %}

- Tıklama ile bir JS dosyası enjekte et:

// content-script.js

document.body.style.backgroundColor = "orange";

//service-worker.js - Inject the JS file

chrome.action.onClicked.addListener((tab) => {

chrome.scripting.executeScript({

target: { tabId: tab.id },

files: ["content-script.js"]

});

});

- Tıklamada bir fonksiyon enjekte et:

//service-worker.js - Inject a function

function injectedFunction() {

document.body.style.backgroundColor = "orange";

}

chrome.action.onClicked.addListener((tab) => {

chrome.scripting.executeScript({

target : {tabId : tab.id},

func : injectedFunction,

});

});

Scripting izinleri ile örnek

// service-workser.js

chrome.scripting.registerContentScripts([{

id : "test",

matches : [ "https://*.example.com/*" ],

excludeMatches : [ "*://*/*business*" ],

js : [ "contentScript.js" ],

}]);

// Another example

chrome.tabs.executeScript(tabId, { file: "content_script.js" });

Daha fazla URL'yi dahil etmek veya hariç tutmak için include_globs ve exclude_globs kullanmak da mümkündür.

İçerik Scriptleri run_at

run_at alanı JavaScript dosyalarının web sayfasına ne zaman enjekte edileceğini kontrol eder. Tercih edilen ve varsayılan değer "document_idle"'dır.

Olası değerler şunlardır:

document_idle: Mümkün olduğundadocument_start:css'den herhangi bir dosya yüklendikten sonra, ancak başka bir DOM oluşturulmadan veya başka bir script çalıştırılmadan önce.document_end: DOM tamamlandıktan hemen sonra, ancak resimler ve çerçeveler gibi alt kaynaklar yüklenmeden önce.

manifest.json aracılığıyla

{

"name": "My extension",

...

"content_scripts": [

{

"matches": ["https://*.example.com/*"],

"run_at": "document_idle",

"js": ["contentScript.js"]

}

],

...

}

service-worker.js aracılığıyla

chrome.scripting.registerContentScripts([{

id : "test",

matches : [ "https://*.example.com/*" ],

runAt : "document_idle",

js : [ "contentScript.js" ],

}]);

background

İçerik betikleri tarafından gönderilen mesajlar, uzantının bileşenlerini koordine eden merkezi bir rol üstlenen arka plan sayfası tarafından alınır. Özellikle, arka plan sayfası uzantının ömrü boyunca devam eder, doğrudan kullanıcı etkileşimi olmadan gizlice çalışır. Kendi Belge Nesne Modeli (DOM) vardır, bu da karmaşık etkileşimler ve durum yönetimi sağlar.

Ana Noktalar:

- Arka Plan Sayfası Rolü: Uzantının sinir merkezi olarak hareket eder, uzantının çeşitli parçaları arasında iletişim ve koordinasyonu sağlar.

- Süreklilik: Kullanıcıya görünmez, ancak uzantının işlevselliği için hayati bir öneme sahip sürekli bir varlıktır.

- Otomatik Oluşturma: Açıkça tanımlanmadığı takdirde, tarayıcı otomatik olarak bir arka plan sayfası oluşturur. Bu otomatik oluşturulan sayfa, uzantının manifestosunda belirtilen tüm arka plan betiklerini içerecek şekilde, uzantının arka plan görevlerinin kesintisiz çalışmasını sağlar.

{% hint style="success" %} Tarayıcının açıkça belirtilmediğinde otomatik olarak bir arka plan sayfası oluşturma kolaylığı, gerekli tüm arka plan betiklerinin entegre edilmesini ve çalışmasını sağlar, uzantının kurulum sürecini kolaylaştırır. {% endhint %}

Örnek arka plan betiği:

chrome.runtime.onMessage.addListener((request, sender, sendResponse) =>

{

if (request == "explain")

{

chrome.tabs.create({ url: "https://example.net/explanation" });

}

})

It uses runtime.onMessage API to listen to messages. When an "explain" message is received, it uses tabs API to open a page in a new tab.

To debug the background script you could go to the extension details and inspect the service worker, this will open the developer tools with the background script:

Options pages and other

Tarayıcı uzantıları çeşitli türde sayfalar içerebilir:

- Eylem sayfaları, uzantı simgesine tıklandığında açılır.

- Uzantının yeni bir sekmede yükleyeceği sayfalar.

- Seçenek Sayfaları: Bu sayfa tıklandığında uzantının üstünde görüntülenir. Önceki manifestte benim durumumda bu sayfaya

chrome://extensions/?options=fadlhnelkbeojnebcbkacjilhnbjfjcaadresinden veya tıklayarak erişebildim:

Bu sayfaların arka plan sayfaları gibi kalıcı olmadığını, ihtiyaç üzerine dinamik içerik yüklediklerini unutmayın. Bununla birlikte, arka plan sayfasıyla belirli yetenekleri paylaşırlar:

- İçerik Betikleri ile İletişim: Arka plan sayfasına benzer şekilde, bu sayfalar içerik betiklerinden mesaj alabilir, uzantı içinde etkileşimi kolaylaştırır.

- Uzantıya Özgü API'lere Erişim: Bu sayfalar, uzantı için tanımlanan izinlere tabi olarak uzantıya özgü API'lere kapsamlı erişim sağlar.

permissions & host_permissions

permissions ve host_permissions manifest.json dosyasındaki girişlerdir ve tarayıcı uzantısının hangi izinlere sahip olduğunu (depolama, konum...) ve hangi web sayfalarında geçerli olduğunu gösterir.

Tarayıcı uzantıları bu kadar ayrıcalıklı olabileceğinden, kötü niyetli bir uzantı veya ele geçirilmiş bir uzantı, saldırgana hassas bilgileri çalmak ve kullanıcıyı gözetlemek için farklı yollar sağlayabilir.

Bu ayarların nasıl çalıştığını ve nasıl kötüye kullanılabileceğini kontrol edin:

{% content-ref url="browext-permissions-and-host_permissions.md" %} browext-permissions-and-host_permissions.md {% endcontent-ref %}

content_security_policy

Bir içerik güvenlik politikası, manifest.json içinde de tanımlanabilir. Eğer tanımlıysa, açık olabilir.

Tarayıcı uzantı sayfaları için varsayılan ayar oldukça kısıtlayıcıdır:

script-src 'self'; object-src 'self';

Daha fazla bilgi için CSP ve potansiyel bypass'lar hakkında kontrol edin:

{% content-ref url="../content-security-policy-csp-bypass/" %} content-security-policy-csp-bypass {% endcontent-ref %}

web_accessible_resources

Bir web sayfasının bir Tarayıcı Uzantısının sayfasına, örneğin bir .html sayfasına erişebilmesi için, bu sayfanın manifest.json dosyasındaki web_accessible_resources alanında belirtilmesi gerekir.

Örneğin:

{

...

"web_accessible_resources": [

{

"resources": [ "images/*.png" ],

"matches": [ "https://example.com/*" ]

},

{

"resources": [ "fonts/*.woff" ],

"matches": [ "https://example.com/*" ]

}

],

...

}

Bu sayfalara şu URL'ler üzerinden erişilebilir:

chrome-extension://<extension-id>/message.html

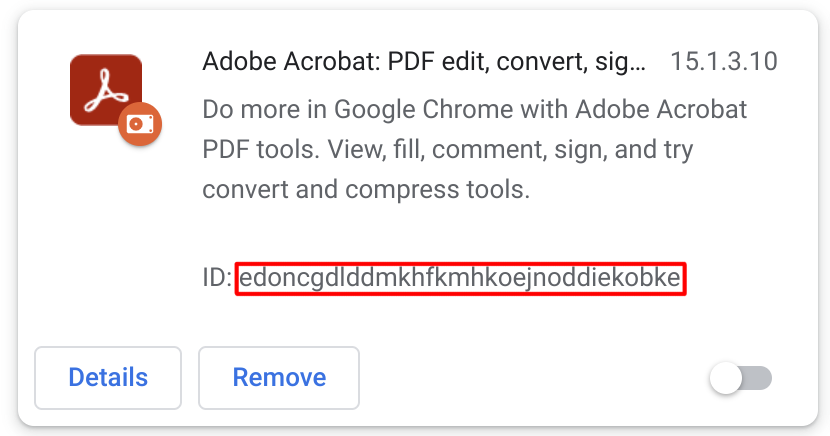

Kamu uzantılarında extension-id erişilebilir:

Ancak, manifest.json parametresi use_dynamic_url kullanılıyorsa, bu id dinamik olabilir.

{% hint style="success" %} Burada bir sayfa belirtilse bile, Content Security Policy sayesinde ClickJacking'e karşı korunmuş olabilir. Bu nedenle, bir ClickJacking saldırısının mümkün olduğunu onaylamadan önce bunu (frame-ancestors bölümü) kontrol etmeniz gerekir. {% endhint %}

Bu sayfalara erişim izni verilmesi, bu sayfaları potansiyel olarak savunmasız ClickJacking hale getirir:

{% content-ref url="browext-clickjacking.md" %} browext-clickjacking.md {% endcontent-ref %}

{% hint style="success" %} Bu sayfaların yalnızca uzantı tarafından yüklenmesine izin vermek ve rastgele URL'ler tarafından yüklenmesine izin vermemek, ClickJacking saldırılarını önleyebilir. {% endhint %}

{% hint style="danger" %}

web_accessible_resources ve uzantının diğer sayfaları da arka plan betikleriyle iletişim kurma yeteneğine sahiptir. Bu nedenle, bu sayfalardan biri XSS'ye karşı savunmasızsa, daha büyük bir güvenlik açığı açabilir.

Ayrıca, yalnızca web_accessible_resources içinde belirtilen sayfaları iframe'ler içinde açabileceğinizi, ancak yeni bir sekmeden uzantının ID'sini bilerek herhangi bir sayfaya erişmenin mümkün olduğunu unutmayın. Bu nedenle, aynı parametreleri kötüye kullanan bir XSS bulunursa, sayfa web_accessible_resources içinde yapılandırılmamış olsa bile kötüye kullanılabilir.

{% endhint %}

externally_connectable

docs gereği, "externally_connectable" manifest özelliği, hangi uzantıların ve web sayfalarının uzantınıza runtime.connect ve runtime.sendMessage aracılığıyla bağlanabileceğini belirtir.

- Eğer

externally_connectableanahtarı uzantınızın manifestosunda belirtilmemişse veya"ids": ["*"]olarak belirtilmişse, tüm uzantılar bağlanabilir, ancak hiçbir web sayfası bağlanamaz. - Eğer belirli ID'ler belirtilmişse, örneğin

"ids": ["aaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa"], yalnızca o uygulamalar bağlanabilir. - Eğer eşleşmeler belirtilirse, o web uygulamaları bağlanabilecektir:

"matches": [

"https://*.google.com/*",

"*://*.chromium.org/*",

- Eğer boş olarak belirtilmişse:

"externally_connectable": {}, hiçbir uygulama veya web bağlantı kuramayacaktır.

Burada belirtilen daha az uzantı ve URL, saldırı yüzeyinin daha küçük olacağı anlamına gelir.

{% hint style="danger" %}

Eğer bir web sayfası XSS veya ele geçirme için externally_connectable içinde belirtilmişse, bir saldırgan arka plan betiğine doğrudan mesaj gönderebilir, İçerik Betiğini ve CSP'yi tamamen atlayarak.

Bu nedenle, bu çok güçlü bir atlatmadır.

Ayrıca, eğer istemci kötü niyetli bir uzantı yüklerse, bu uzantının savunmasız uzantıyla iletişim kurmasına izin verilse bile, izin verilen bir web sayfasına XSS verisi enjekte edebilir veya WebRequest veya DeclarativeNetRequest API'lerini kötüye kullanarak hedef bir alan üzerindeki istekleri manipüle edebilir ve bir sayfanın JavaScript dosyası isteğini değiştirebilir. (Hedef sayfadaki CSP'nin bu saldırıları önleyebileceğini unutmayın). Bu fikir bu yazıdan gelmektedir.

{% endhint %}

İletişim özeti

Uzantı <--> Web Uygulaması

İçerik betiği ile web sayfası arasında iletişim kurmak için genellikle post mesajları kullanılır. Bu nedenle, web uygulamasında genellikle window.postMessage fonksiyonuna yapılan çağrıları ve içerik betiğinde window.addEventListener gibi dinleyicileri bulacaksınız. Ancak, uzantının da bir Post Mesajı göndererek web uygulamasıyla iletişim kurabileceğini (bu nedenle webin bunu beklemesi gerektiğini) veya sadece webin yeni bir betik yüklemesini sağlayabileceğini unutmayın.

Uzantının içinde

Genellikle uzantı içinde bir mesaj göndermek için chrome.runtime.sendMessage fonksiyonu kullanılır (genellikle background betiği tarafından işlenir) ve bunu almak ve işlemek için bir dinleyici chrome.runtime.onMessage.addListener çağrısı ile tanımlanır.

Ayrıca, tekil mesajlar göndermek yerine sürekli bir bağlantı kurmak için chrome.runtime.connect() kullanmak da mümkündür, bu, aşağıdaki örnekte olduğu gibi mesajlar göndermek ve almak için kullanılabilir:

chrome.runtime.connect() örneği

```javascript

var port = chrome.runtime.connect();

// Listen for messages from the web page window.addEventListener("message", (event) => { // Only accept messages from the same window if (event.source !== window) { return; }

// Check if the message type is "FROM_PAGE" if (event.data.type && (event.data.type === "FROM_PAGE")) { console.log("Content script received: " + event.data.text); // Forward the message to the background script port.postMessage({ type: 'FROM_PAGE', text: event.data.text }); } }, false);

// Listen for messages from the background script port.onMessage.addListener(function(msg) { console.log("Content script received message from background script:", msg); // Handle the response message from the background script });

</details>

Arka plan betiğinden belirli bir sekmede bulunan içerik betiğine mesaj göndermek de mümkündür; bu, mesajı göndermek için **`chrome.tabs.sendMessage`** çağrısını yaparak **sekmenin ID'sini** belirtmeniz gerektiği anlamına gelir.

### İzin verilen `externally_connectable`'dan uzantıya

`externally_connectable` yapılandırmasında izin verilen **Web uygulamaları ve harici tarayıcı uzantıları**, istek gönderebilir:

```javascript

chrome.runtime.sendMessage(extensionId, ...

Gerekli yerlerde uzantı kimliği belirtilmelidir.

Yerel Mesajlaşma

Arka plan betikleri, sistem içindeki ikili dosyalarla iletişim kurabilir; bu iletişim düzgün bir şekilde güvence altına alınmazsa RCE'ler gibi kritik güvenlik açıklarına karşı hassas olabilir. Bununla ilgili daha fazla bilgi.

chrome.runtime.sendNativeMessage(

'com.my_company.my_application',

{text: 'Hello'},

function (response) {

console.log('Received ' + response);

}

);

Web ↔︎ İçerik Scripti İletişimi

İçerik scriptlerinin çalıştığı ortamlar ve ana sayfaların bulunduğu yerler ayrıdır, bu da izolasyon sağlar. Bu izolasyona rağmen, her ikisi de sayfanın Belge Nesne Modeli (DOM) ile etkileşimde bulunma yeteneğine sahiptir, bu da paylaşılan bir kaynaktır. Ana sayfanın içerik scripti ile veya içerik scripti aracılığıyla uzantıyla dolaylı olarak iletişim kurabilmesi için, her iki tarafın da erişebileceği DOM'u iletişim kanalı olarak kullanması gerekmektedir.

Post Mesajları

{% code title="content-script.js" %}

// This is like "chrome.runtime.sendMessage" but to maintain the connection

var port = chrome.runtime.connect();

window.addEventListener("message", (event) => {

// We only accept messages from ourselves

if (event.source !== window) {

return;

}

if (event.data.type && (event.data.type === "FROM_PAGE")) {

console.log("Content script received: " + event.data.text);

// Forward the message to the background script

port.postMessage(event.data.text);

}

}, false);

{% endcode %}

{% code title="example.js" %}

document.getElementById("theButton").addEventListener("click", () => {

window.postMessage(

{type : "FROM_PAGE", text : "Hello from the webpage!"}, "*");

}, false);

{% endcode %}

Güvenli bir Post Message iletişimi, alınan mesajın doğruluğunu kontrol etmelidir, bu şu şekilde yapılabilir:

event.isTrusted: Bu, yalnızca olayın bir kullanıcı eylemi tarafından tetiklendiği durumlarda Doğru'dur.- İçerik betiği, yalnızca kullanıcı bir eylem gerçekleştirdiğinde bir mesaj bekliyor olabilir.

- origin domain: yalnızca izin verilen alanlar listesinden bir mesaj bekliyor olabilir.

- Bir regex kullanılıyorsa, çok dikkatli olun.

- Source:

received_message.source !== window, mesajın İçerik Betiği'nin dinlediği aynı pencereden gelip gelmediğini kontrol etmek için kullanılabilir.

Önceki kontroller, yapılsa bile, savunmasız olabilir, bu nedenle aşağıdaki sayfada potansiyel Post Message atlatmalarını kontrol edin:

{% content-ref url="../postmessage-vulnerabilities/" %} postmessage-vulnerabilities {% endcontent-ref %}

Iframe

İletişim için başka bir olası yol Iframe URL'leri aracılığıyla olabilir, bir örneği burada bulabilirsiniz:

{% content-ref url="browext-xss-example.md" %} browext-xss-example.md {% endcontent-ref %}

DOM

Bu "tam olarak" bir iletişim yolu değildir, ancak web ve içerik betiği web DOM'una erişime sahip olacaktır. Yani, eğer içerik betiği buradan bazı bilgileri okuyorsa, web DOM'una güveniyorsa, web bu veriyi değiştirebilir (çünkü web'e güvenilmemelidir veya web XSS'e karşı savunmasızdır) ve İçerik Betiği'ni tehlikeye atabilir.

Ayrıca, bir tarayıcı uzantısını tehlikeye atmak için DOM tabanlı bir XSS örneğini burada bulabilirsiniz:

{% content-ref url="browext-xss-example.md" %} browext-xss-example.md {% endcontent-ref %}

İçerik Betiği ↔︎ Arka Plan Betiği İletişimi

Bir İçerik Betiği, runtime.sendMessage() veya tabs.sendMessage() fonksiyonlarını kullanarak bir kerelik JSON-serializable bir mesaj gönderebilir.

Yanıtı işlemek için, döndürülen Promise'i kullanın. Ancak, geriye dönük uyumluluk için, son argüman olarak hala bir callback geçebilirsiniz.

Bir içerik betiğinden bir istek göndermek şöyle görünür:

(async () => {

const response = await chrome.runtime.sendMessage({greeting: "hello"});

// do something with response here, not outside the function

console.log(response);

})();

Bir uzantıdan (genellikle bir arka plan betiği) istek gönderme. Seçilen sekmedeki içerik betiğine mesaj göndermenin bir örneği:

// From https://stackoverflow.com/questions/36153999/how-to-send-a-message-between-chrome-extension-popup-and-content-script

(async () => {

const [tab] = await chrome.tabs.query({active: true, lastFocusedWindow: true});

const response = await chrome.tabs.sendMessage(tab.id, {greeting: "hello"});

// do something with response here, not outside the function

console.log(response);

})();

Alıcı tarafında, mesajı işlemek için bir runtime.onMessage olay dinleyicisi kurmanız gerekir. Bu, bir içerik betiği veya uzantı sayfasından aynı görünür.

// From https://stackoverflow.com/questions/70406787/javascript-send-message-from-content-js-to-background-js

chrome.runtime.onMessage.addListener(

function(request, sender, sendResponse) {

console.log(sender.tab ?

"from a content script:" + sender.tab.url :

"from the extension");

if (request.greeting === "hello")

sendResponse({farewell: "goodbye"});

}

);

Öne çıkan örnekte, sendResponse() senkron bir şekilde yürütüldü. sendResponse()'nin asenkron yürütülmesi için onMessage olay işleyicisini değiştirmek, return true; eklemeyi gerektirir.

Önemli bir husus, birden fazla sayfanın onMessage olaylarını alacak şekilde ayarlandığı senaryolarda, belirli bir olay için sendResponse()'yi yürüten ilk sayfa yanıtı etkili bir şekilde iletebilecek tek sayfa olacaktır. Aynı olaya yönelik sonraki yanıtlar dikkate alınmayacaktır.

Yeni uzantılar oluştururken, geri çağırmalara kıyasla sözleşmelere yönelmek tercih edilmelidir. Geri çağırmaların kullanımıyla ilgili olarak, sendResponse() fonksiyonu yalnızca senkron bağlamda doğrudan yürütüldüğünde veya olay işleyicisi true döndürerek asenkron bir işlemi belirttiğinde geçerli kabul edilir. Hiçbir işleyici true döndürmezse veya sendResponse() fonksiyonu bellekten kaldırılırsa (çöp toplayıcı tarafından), sendMessage() fonksiyonu ile ilişkili geri çağırma varsayılan olarak tetiklenecektir.

Native Messaging

Tarayıcı uzantıları ayrıca sistemdeki ikili dosyalarla stdin üzerinden iletişim kurmaya da olanak tanır. Uygulama, bunu belirten bir json yüklemelidir:

{

"name": "com.my_company.my_application",

"description": "My Application",

"path": "C:\\Program Files\\My Application\\chrome_native_messaging_host.exe",

"type": "stdio",

"allowed_origins": ["chrome-extension://knldjmfmopnpolahpmmgbagdohdnhkik/"]

}

name değişkeni, tarayıcı uzantısının arka plan betiklerinden uygulama ile iletişim kurmak için runtime.connectNative() veya runtime.sendNativeMessage() fonksiyonuna geçirilen dizedir. path, ikili dosyanın yoludur, geçerli olan tek type stdio'dur (stdin ve stdout kullanın) ve allowed_origins, buna erişebilecek uzantıları belirtir (wildcard olamaz).

Chrome/Chromium, bu json'u bazı Windows kayıt defterlerinde ve macOS ile Linux'taki bazı yollarda arayacaktır (daha fazla bilgi için docs bölümüne bakın).

{% hint style="success" %}

Tarayıcı uzantısının bu iletişimi kullanabilmesi için nativeMessaing izninin de tanımlanması gerekir.

{% endhint %}

Bu, bir arka plan betiği kodunun yerel bir uygulamaya mesaj göndermesinin nasıl göründüğüdür:

chrome.runtime.sendNativeMessage(

'com.my_company.my_application',

{text: 'Hello'},

function (response) {

console.log('Received ' + response);

}

);

In bu blog yazısında, yerel mesajları kötüye kullanan bir zayıf desen önerilmektedir:

- Tarayıcı uzantısı içerik betiği için bir joker karakter deseni vardır.

- İçerik betiği

postMessagemesajlarını arka plan betiğinesendMessagekullanarak iletir. - Arka plan betiği mesajı yerel uygulamaya

sendNativeMessagekullanarak iletir. - Yerel uygulama mesajı tehlikeli bir şekilde işler, bu da kod yürütmeye yol açar.

Ve bunun içinde herhangi bir sayfadan RCE'ye geçiş yapma örneği bir tarayıcı uzantısını kötüye kullanarak açıklanmaktadır.

Bellekte/Kodda/Panoda Hassas Bilgiler

Eğer bir Tarayıcı Uzantısı hassas bilgileri belleğinde saklıyorsa, bu dökülebilir (özellikle Windows makinelerinde) ve bu bilgiler için arama yapılabilir.

Bu nedenle, Tarayıcı Uzantısının belleği güvenli olarak kabul edilmemelidir ve hassas bilgiler (kimlik bilgileri veya mnemonik ifadeler gibi) saklanmamalıdır.

Elbette, hassas bilgileri kodda saklamayın, çünkü bu kamusal olacaktır.

Tarayıcıdan bellek dökmek için işlem belleğini dökebilir veya tarayıcı uzantısının ayarlarına gitmek için Inspect pop-up üzerine tıklayın -> Memory bölümünde -> Take a snaphost ve hassas bilgileri bulmak için CTRL+F ile anlık görüntü içinde arama yapın.

Ayrıca, mnemonik anahtarlar veya şifreler gibi son derece hassas bilgilerin panoya kopyalanmasına izin verilmemelidir (veya en azından birkaç saniye içinde panodan kaldırılmalıdır) çünkü bu durumda panoyu izleyen işlemler bunları alabilecektir.

Tarayıcıda Bir Uzantı Yükleme

- Tarayıcı Uzantısını indirin ve açın

chrome://extensions/adresine gidin veGeliştirici Modunu etkinleştirinYüklenmemişbutonuna tıklayın

Firefox'ta about:debugging#/runtime/this-firefox adresine gidin ve Geçici Eklenti Yükle butonuna tıklayın.

Mağazadan kaynak kodunu alma

Bir Chrome uzantısının kaynak kodu çeşitli yöntemlerle elde edilebilir. Aşağıda her seçenek için ayrıntılı açıklamalar ve talimatlar bulunmaktadır.

Komut Satırı ile ZIP Olarak Uzantıyı İndirme

Bir Chrome uzantısının kaynak kodu, komut satırı kullanılarak ZIP dosyası olarak indirilebilir. Bu, belirli bir URL'den ZIP dosyasını almak için curl kullanmayı ve ardından ZIP dosyasının içeriğini bir dizine çıkarmayı içerir. İşte adımlar:

"extension_id"kısmını uzantının gerçek ID'si ile değiştirin.- Aşağıdaki komutları çalıştırın:

extension_id=your_extension_id # Replace with the actual extension ID

curl -L -o "$extension_id.zip" "https://clients2.google.com/service/update2/crx?response=redirect&os=mac&arch=x86-64&nacl_arch=x86-64&prod=chromecrx&prodchannel=stable&prodversion=44.0.2403.130&x=id%3D$extension_id%26uc"

unzip -d "$extension_id-source" "$extension_id.zip"

CRX Viewer web sitesini kullanın

CRX Viewer uzantısını kullanın

Başka bir pratik yöntem, açık kaynaklı bir proje olan Chrome Extension Source Viewer'ı kullanmaktır. Chrome Web Store üzerinden yüklenebilir. Görüntüleyicinin kaynak kodu GitHub deposunda mevcuttur.

Yerel olarak yüklenmiş uzantının kaynağını görüntüleyin

Yerel olarak yüklenmiş Chrome uzantıları da incelenebilir. İşte nasıl:

chrome://version/adresine giderek Chrome yerel profil dizininize erişin ve "Profil Yolu" alanını bulun.- Profil dizinindeki

Extensions/alt klasörüne gidin. - Bu klasör, genellikle okunabilir formatta kaynak kodlarıyla birlikte tüm yüklenmiş uzantıları içerir.

Uzantıları tanımlamak için, kimliklerini isimlerle eşleştirebilirsiniz:

- Her uzantının kimliklerini görmek için

about:extensionssayfasında Geliştirici Modu'nu etkinleştirin. - Her uzantının klasöründe,

manifest.jsondosyası okunabilir birnamealanı içerir ve bu, uzantıyı tanımlamanıza yardımcı olur.

Bir Dosya Arşivleyici veya Açıcı Kullanın

Chrome Web Store'a gidin ve uzantıyı indirin. Dosya .crx uzantısına sahip olacaktır. Dosya uzantısını .crx'den .zip'e değiştirin. ZIP dosyasının içeriğini çıkarmak için herhangi bir dosya arşivleyici (WinRAR, 7-Zip vb.) kullanın.

Chrome'da Geliştirici Modunu Kullanın

Chrome'u açın ve chrome://extensions/ adresine gidin. Sağ üstte "Geliştirici modunu" etkinleştirin. "Paketlenmemiş uzantıyı yükle..." seçeneğine tıklayın. Uzantınızın dizinine gidin. Bu, kaynak kodunu indirmez, ancak zaten indirilmiş veya geliştirilmiş bir uzantının kodunu görüntülemek ve değiştirmek için faydalıdır.

Chrome uzantı manifest veri seti

Zayıf tarayıcı uzantılarını tespit etmeye çalışmak için https://github.com/palant/chrome-extension-manifests-dataset adresini kullanabilir ve manifest dosyalarını potansiyel zayıf işaretler için kontrol edebilirsiniz. Örneğin, 25000'den fazla kullanıcısı olan, content_scripts ve nativeMessaing iznine sahip uzantıları kontrol etmek için:

{% code overflow="wrap" %}

# Query example from https://spaceraccoon.dev/universal-code-execution-browser-extensions/

node query.js -f "metadata.user_count > 250000" "manifest.content_scripts?.length > 0 && manifest.permissions?.includes('nativeMessaging')"

{% endcode %}

Güvenlik Denetim Kontrol Listesi

Tarayıcı Uzantıları sınırlı bir saldırı yüzeyine sahip olsalar da, bazıları zayıflıklar veya potansiyel güçlendirme iyileştirmeleri içerebilir. Aşağıdakiler en yaygın olanlardır:

- İzinleri mümkün olduğunca sınırlayın

host_permissions'ı mümkün olduğunca sınırlayın- Güçlü bir

content_security_policykullanın externally_connectable'ı mümkün olduğunca sınırlayın, eğer gerek yoksa ve mümkünse varsayılan olarak bırakmayın,{}belirtin- Eğer burada XSS veya ele geçirme için savunmasız bir URL belirtilmişse, bir saldırgan arka plan betiklerine doğrudan mesaj gönderebilir. Çok güçlü bir atlatma.

web_accessible_resources'ı mümkün olduğunca sınırlayın, mümkünse boş bırakın.- Eğer

web_accessible_resourcesyoksa, ClickJacking için kontrol edin - Eğer herhangi bir iletişim uzantıdan web sayfasına gerçekleşiyorsa, iletişimde oluşan XSS zayıflıklarını kontrol edin.

- Eğer Post Mesajları kullanılıyorsa, Post Mesaj zayıflıkları** için kontrol edin.**

- Eğer İçerik Betiği DOM detaylarına erişiyorsa, web tarafından değiştirilirse XSS girişine neden olmadıklarını kontrol edin

- Bu iletişimin İçerik Betiği -> Arka Plan betiği iletişimi ile de ilgili olduğuna özel bir vurgu yapın

- Eğer arka plan betiği yerel mesajlaşma aracılığıyla iletişim kuruyorsa, iletişimin güvenli ve temizlendiğini kontrol edin

- Hassas bilgiler Tarayıcı Uzantısı kodunun içinde saklanmamalıdır

- Hassas bilgiler Tarayıcı Uzantısı belleğinin içinde saklanmamalıdır

- Hassas bilgiler dosya sisteminde korumasız olarak saklanmamalıdır

Araçlar

Tarnish

- Sağlanan bir Chrome web mağazası bağlantısından herhangi bir Chrome uzantısını çeker.

- manifest.json görüntüleyici: uzantının manifestosunun JSON formatında düzenlenmiş bir versiyonunu basitçe görüntüler.

- Parmak İzi Analizi: web_accessible_resources tespiti ve Chrome uzantısı parmak izini oluşturmak için otomatik JavaScript üretimi.

- Potansiyel Clickjacking Analizi: web_accessible_resources direktifi ayarlanmış uzantı HTML sayfalarının tespiti. Bu sayfaların amacı doğrultusunda clickjacking'e karşı potansiyel olarak savunmasızdır.

- İzin Uyarısı görüntüleyici: uzantıyı yüklemeye çalışan bir kullanıcıya gösterilecek tüm Chrome izin istem uyarılarının listesini gösterir.

- Tehlikeli Fonksiyon(lar): bir saldırgan tarafından potansiyel olarak istismar edilebilecek tehlikeli fonksiyonların yerini gösterir (örneğin, innerHTML, chrome.tabs.executeScript gibi fonksiyonlar).

- Giriş Noktası(ları): uzantının kullanıcı/dış girdi aldığı yerleri gösterir. Bu, bir uzantının yüzey alanını anlamak ve kötü niyetli olarak hazırlanmış verileri uzantıya göndermek için potansiyel noktaları aramak için faydalıdır.

- Hem Tehlikeli Fonksiyon(lar) hem de Giriş Noktası(ları) tarayıcıları, ürettikleri uyarılar için aşağıdakileri içerir:

- Uyarıya neden olan ilgili kod parçası ve satır.

- Sorunun açıklaması.

- Kodu içeren tam kaynak dosyasını görüntülemek için bir "Dosyayı Görüntüle" butonu.

- Uyarılan dosyanın yolu.

- Uyarılan dosyanın tam Chrome uzantısı URI'si.

- Arka Plan Sayfası betiği, İçerik Betiği, Tarayıcı Eylemi vb. gibi dosyanın türü.

- Eğer savunmasız satır bir JavaScript dosyasındaysa, dahil edildiği tüm sayfaların yolları ile bu sayfaların türü ve web_accessible_resource durumu.

- İçerik Güvenlik Politikası (CSP) analizörü ve atlatma kontrolörü: Bu, uzantınızın CSP'sindeki zayıflıkları belirtecek ve beyaz listeye alınmış CDN'ler gibi CSP'nizi atlatmanın potansiyel yollarını aydınlatacaktır.

- Bilinen Savunmasız Kütüphaneler: Bu, bilinen savunmasız JavaScript kütüphanelerinin herhangi bir kullanımını kontrol etmek için Retire.js kullanır.

- Uzantıyı ve biçimlendirilmiş versiyonlarını indirin.

- Orijinal uzantıyı indirin.

- Uzantının güzelleştirilmiş bir versiyonunu indirin (otomatik olarak düzenlenmiş HTML ve JavaScript).

- Tarama sonuçlarının otomatik önbelleğe alınması, bir uzantı taraması çalıştırmak, ilk kez çalıştırdığınızda iyi bir zaman alacaktır. Ancak ikinci kez, uzantı güncellenmemişse, sonuçların önbelleğe alınması nedeniyle neredeyse anında olacaktır.

- Bağlantılı Rapor URL'leri, başkalarına tarnish tarafından üretilen bir uzantı raporuna kolayca bağlantı vermenizi sağlar.

Neto

Neto Projesi, Firefox ve Chrome gibi tanınmış tarayıcılar için tarayıcı eklentilerinin ve uzantılarının gizli özelliklerini analiz etmek ve çözmek için tasarlanmış bir Python 3 paketidir. Bu, ilgili kaynaklardan bu özellikleri çıkarmak için paketlenmiş dosyaların açılmasını otomatikleştirir, örneğin manifest.json, yerelleştirme klasörleri veya JavaScript ve HTML kaynak dosyaları.

Referanslar

- Bu metodoloji için yardımları için @naivenom'a teşekkürler

- https://www.cobalt.io/blog/introduction-to-chrome-browser-extension-security-testing

- https://palant.info/2022/08/10/anatomy-of-a-basic-extension/

- https://palant.info/2022/08/24/attack-surface-of-extension-pages/

- https://palant.info/2022/08/31/when-extension-pages-are-web-accessible/

- https://help.passbolt.com/assets/files/PBL-02-report.pdf

- https://developer.chrome.com/docs/extensions/develop/concepts/content-scripts

- https://developer.chrome.com/docs/extensions/mv2/background-pages

- https://thehackerblog.com/kicking-the-rims-a-guide-for-securely-writing-and-auditing-chrome-extensions/

- https://gist.github.com/LongJohnCoder/9ddf5735df3a4f2e9559665fb864eac0

{% hint style="success" %}

AWS Hacking'i öğrenin ve pratik yapın: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking'i öğrenin ve pratik yapın:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter'da 🐦 @hacktricks_live'i takip edin.**

- HackTricks ve HackTricks Cloud github reposuna PR göndererek hacking ipuçlarını paylaşın.