| .. | ||

| README.md | ||

Ανάλυση μνήμης

{% hint style="success" %}

Μάθετε & εξασκηθείτε στο AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Μάθετε & εξασκηθείτε στο GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Υποστήριξη HackTricks

- Ελέγξτε τα σχέδια συνδρομής!

- Εγγραφείτε στην 💬 ομάδα Discord ή στην ομάδα telegram ή ακολουθήστε μας στο Twitter 🐦 @hacktricks_live.

- Μοιραστείτε κόλπα hacking υποβάλλοντας PRs στα HackTricks και HackTricks Cloud github repos.

RootedCON είναι η πιο σχετική εκδήλωση κυβερνοασφάλειας στην Ισπανία και μία από τις πιο σημαντικές στην Ευρώπη. Με αποστολή την προώθηση της τεχνικής γνώσης, αυτό το συνέδριο είναι ένα καυτό σημείο συνάντησης για επαγγελματίες τεχνολογίας και κυβερνοασφάλειας σε κάθε πειθαρχία.

{% embed url="https://www.rootedcon.com/" %}

Ξεκινήστε

Ξεκινήστε αναζητώντας malware μέσα στο pcap. Χρησιμοποιήστε τα εργαλεία που αναφέρονται στην Ανάλυση Malware.

Volatility

Το Volatility είναι το κύριο ανοιχτού κώδικα πλαίσιο για την ανάλυση μνήμης. Αυτό το εργαλείο Python αναλύει dumps από εξωτερικές πηγές ή VMware VMs, αναγνωρίζοντας δεδομένα όπως διαδικασίες και κωδικούς πρόσβασης με βάση το προφίλ OS του dump. Είναι επεκτάσιμο με plugins, καθιστώντας το εξαιρετικά ευέλικτο για εγκληματολογικές έρευνες.

Αναφορά κρασάρισματος mini dump

Όταν το dump είναι μικρό (μόνο μερικά KB, ίσως μερικά MB) τότε πιθανότατα είναι μια αναφορά κρασάρισματος mini dump και όχι ένα memory dump.

Αν έχετε εγκατεστημένο το Visual Studio, μπορείτε να ανοίξετε αυτό το αρχείο και να συνδέσετε κάποιες βασικές πληροφορίες όπως το όνομα διαδικασίας, αρχιτεκτονική, πληροφορίες εξαίρεσης και modules που εκτελούνται:

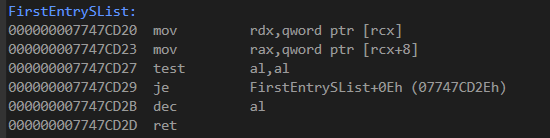

Μπορείτε επίσης να φορτώσετε την εξαίρεση και να δείτε τις αποσυμπιεσμένες εντολές

Ούτως ή άλλως, το Visual Studio δεν είναι το καλύτερο εργαλείο για να εκτελέσετε μια ανάλυση βάθους του dump.

Πρέπει να το ανοίξετε χρησιμοποιώντας IDA ή Radare για να το επιθεωρήσετε σε βάθος.