{% hint style="success" %}

Learn & practice AWS Hacking: [**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte)

[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte) \

Learn & practice GCP Hacking:

\

Learn & practice GCP Hacking:  [**HackTricks Training GCP Red Team Expert (GRTE)**

[**HackTricks Training GCP Red Team Expert (GRTE)** ](https://training.hacktricks.xyz/courses/grte)

](https://training.hacktricks.xyz/courses/grte)

Support HackTricks

* Check the [**subscription plans**](https://github.com/sponsors/carlospolop)!

* **Join the** 💬 [**Discord group**](https://discord.gg/hRep4RUj7f) or the [**telegram group**](https://t.me/peass) or **follow** us on **Twitter** 🐦 [**@hacktricks\_live**](https://twitter.com/hacktricks\_live)**.**

* **Share hacking tricks by submitting PRs to the** [**HackTricks**](https://github.com/carlospolop/hacktricks) and [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) github repos.

{% endhint %}

Alcune applicazioni non gradiscono i certificati scaricati dagli utenti, quindi per ispezionare il traffico web per alcune app dobbiamo effettivamente decompilare l'applicazione, aggiungere alcune cose e ricompilarla.

# Automatico

Lo strumento [**https://github.com/shroudedcode/apk-mitm**](https://github.com/shroudedcode/apk-mitm) **effettuerà automaticamente** le modifiche necessarie all'applicazione per iniziare a catturare le richieste e disabiliterà anche il certificate pinning (se presente).

# Manuale

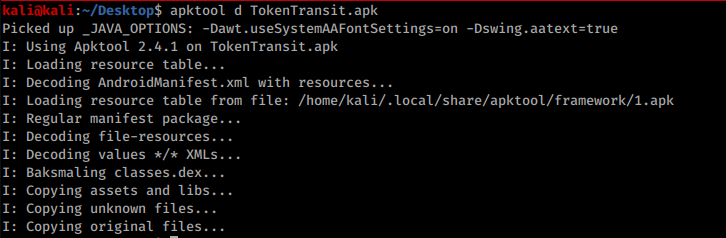

Prima decompiliamo l'app: `apktool d *file-name*.apk`

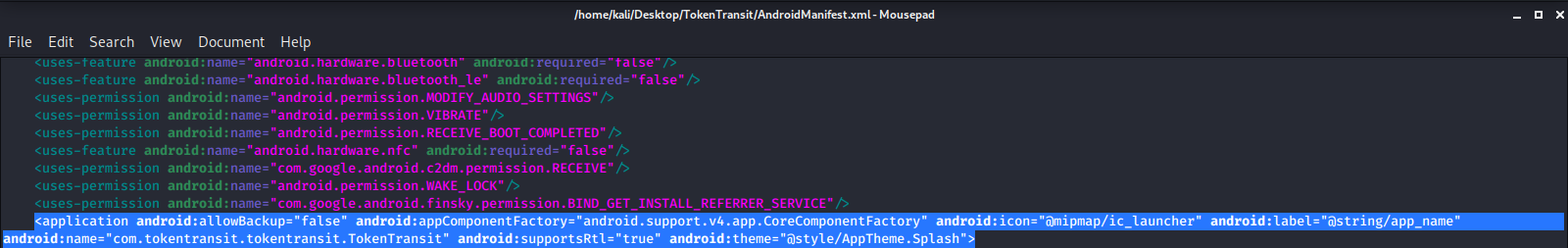

Poi andiamo nel file **Manifest.xml** e scorriamo fino al tag `<\application android>` e aggiungiamo la seguente riga se non è già presente:

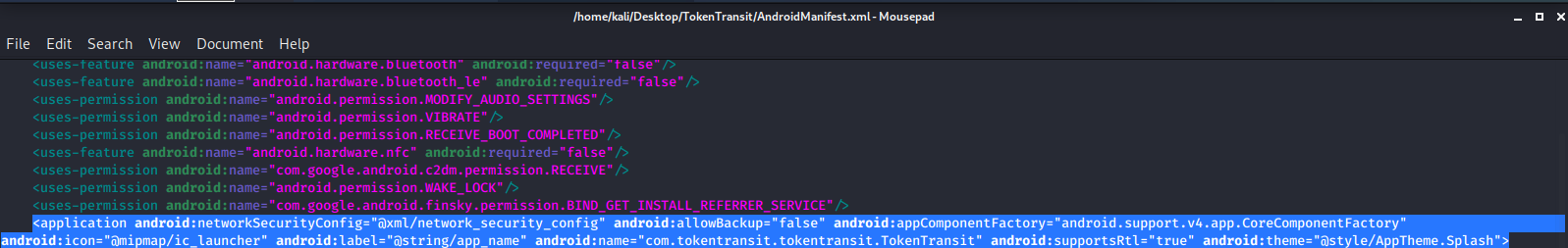

`android:networkSecurityConfig="@xml/network_security_config"`

Prima di aggiungere:

Dopo aver aggiunto:

Ora andiamo nella cartella **res/xml** e creiamo/modifichiamo un file chiamato network\_security\_config.xml con i seguenti contenuti:

```markup

```

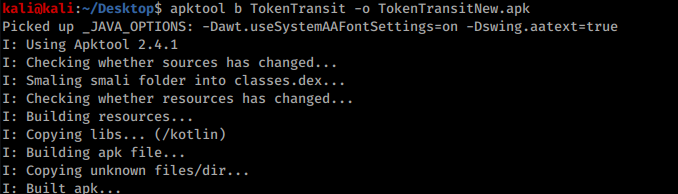

Poi salva il file e esci da tutte le directory e ricostruisci l'apk con il seguente comando: `apktool b *folder-name/* -o *output-file.apk*`

Infine, devi solo **firmare la nuova applicazione**. [Leggi questa sezione della pagina Smali - Decompiling/\[Modifying\]/Compiling per imparare come firmarla](smali-changes.md#sing-the-new-apk).

{% hint style="success" %}

Impara e pratica AWS Hacking: [**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte)

[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte) \

Impara e pratica GCP Hacking:

\

Impara e pratica GCP Hacking:  [**HackTricks Training GCP Red Team Expert (GRTE)**

[**HackTricks Training GCP Red Team Expert (GRTE)** ](https://training.hacktricks.xyz/courses/grte)

](https://training.hacktricks.xyz/courses/grte)

Supporta HackTricks

* Controlla i [**piani di abbonamento**](https://github.com/sponsors/carlospolop)!

* **Unisciti al** 💬 [**gruppo Discord**](https://discord.gg/hRep4RUj7f) o al [**gruppo telegram**](https://t.me/peass) o **seguici** su **Twitter** 🐦 [**@hacktricks\_live**](https://twitter.com/hacktricks\_live)**.**

* **Condividi trucchi di hacking inviando PR ai** [**HackTricks**](https://github.com/carlospolop/hacktricks) e [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) repos su github.

{% endhint %}

[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte)

[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte) \

Learn & practice GCP Hacking:

\

Learn & practice GCP Hacking:  [**HackTricks Training GCP Red Team Expert (GRTE)**

[**HackTricks Training GCP Red Team Expert (GRTE)** ](https://training.hacktricks.xyz/courses/grte)

](https://training.hacktricks.xyz/courses/grte)

[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte)

[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte) \

Impara e pratica GCP Hacking:

\

Impara e pratica GCP Hacking:  [**HackTricks Training GCP Red Team Expert (GRTE)**

[**HackTricks Training GCP Red Team Expert (GRTE)** ](https://training.hacktricks.xyz/courses/grte)

](https://training.hacktricks.xyz/courses/grte)