# 27017,27018 - MongoDBのペンテスト

ゼロからヒーローまでAWSハッキングを学ぶ htARTE(HackTricks AWS Red Team Expert)!

HackTricksをサポートする他の方法:

* **HackTricksで企業を宣伝したい**または**HackTricksをPDFでダウンロードしたい**場合は、[**サブスクリプションプラン**](https://github.com/sponsors/carlospolop)をチェックしてください!

* [**公式PEASS&HackTricksスワッグ**](https://peass.creator-spring.com)を入手する

* [**The PEASS Family**](https://opensea.io/collection/the-peass-family)を発見し、独占的な[**NFT**](https://opensea.io/collection/the-peass-family)コレクションを見つける

* **💬 [**Discordグループ**](https://discord.gg/hRep4RUj7f)に参加するか、[**telegramグループ**](https://t.me/peass)に参加するか、**Twitter** 🐦 [**@carlospolopm**](https://twitter.com/hacktricks\_live)**をフォロー**してください。

* **ハッキングトリックを共有するには、** [**HackTricks**](https://github.com/carlospolop/hacktricks)と[**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud)のGitHubリポジトリにPRを提出してください。

.png) 経験豊富なハッカーやバグバウンティハンターとコミュニケーションを取るために[**HackenProof Discord**](https://discord.com/invite/N3FrSbmwdy)サーバーに参加しましょう!

**ハッキングの洞察**\

ハッキングのスリルとチャレンジに深く入り込むコンテンツに参加する

**リアルタイムハックニュース**\

リアルタイムのニュースと洞察を通じて、迅速なハッキングワールドを最新情報で追いかける

**最新の発表**\

最新のバグバウンティの開始や重要なプラットフォームのアップデートに関する情報を入手する

**[**Discord**](https://discord.com/invite/N3FrSbmwdy)に参加して、今日からトップハッカーと協力を始めましょう!

```

PORT STATE SERVICE VERSION

27017/tcp open mongodb MongoDB 2.6.9 2.6.9

```

## 列挙

### マニュアル

```python

from pymongo import MongoClient

client = MongoClient(host, port, username=username, password=password)

client.server_info() #Basic info

#If you have admin access you can obtain more info

admin = client.admin

admin_info = admin.command("serverStatus")

cursor = client.list_databases()

for db in cursor:

print(db)

print(client[db["name"]].list_collection_names())

#If admin access, you could dump the database also

```

**いくつかのMongoDBコマンド:**

```bash

show dbs

use

show collections

db..find() #Dump the collection

db..count() #Number of records of the collection

db.current.find({"username":"admin"}) #Find in current db the username admin

```

### 自動

```bash

nmap -sV --script "mongo* and default" -p 27017 #By default all the nmap mongo enumerate scripts are used

```

### Shodan

* すべてのmongodb: `"mongodb server information"`

* 完全に公開されたmongodbサーバーを検索: `"mongodb server information" -"partially enabled"`

* 認証を部分的に有効にする場合: `"mongodb server information" "partially enabled"`

## ログイン

デフォルトではmongoはパスワードを必要としません。\

**Admin** は一般的なmongoデータベースです。

```bash

mongo

mongo :

mongo :/

mongo -u -p ''

```

nmapスクリプト: _**mongodb-brute**_ は、認証情報が必要かどうかをチェックします。

```bash

nmap -n -sV --script mongodb-brute -p 27017

```

### [**Brute force**](../generic-methodologies-and-resources/brute-force.md#mongo)

`/opt/bitnami/mongodb/mongodb.conf`を見て、資格情報が必要かどうかを確認します。

```bash

grep "noauth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#" #Not needed

grep "auth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#\|noauth" #Not needed

```

## Mongo Objectid Predict

例は[こちら](https://techkranti.com/idor-through-mongodb-object-ids-prediction/)から。

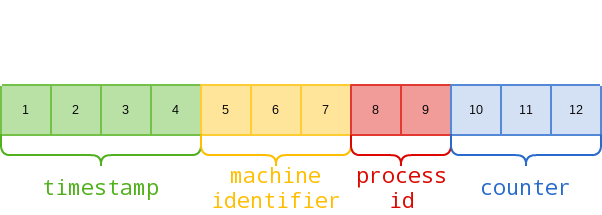

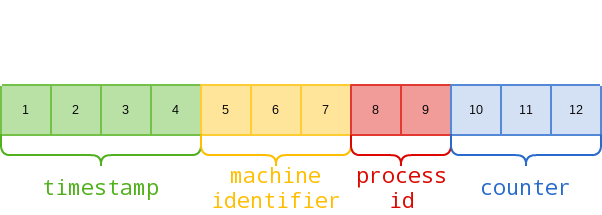

Mongo Object IDsは**12バイトの16進数**文字列です:

例えば、アプリケーションによって返された実際のObject IDを分解する方法は次のとおりです:5f2459ac9fa6dc2500314019

1. 5f2459ac: 1596217772を10進数で表すと、2020年7月31日金曜日17:49:32

2. 9fa6dc: マシン識別子

3. 2500: プロセスID

4. 314019: 増分カウンタ

上記の要素のうち、マシン識別子はデータベースが同じ物理/仮想マシンで実行されている限り同じままです。プロセスIDは、MongoDBプロセスが再起動された場合にのみ変更されます。タイムスタンプは毎秒更新されます。カウンタとタイムスタンプの値を単純に増分させてObject IDを推測する唯一の課題は、Mongo DBがObject IDを生成し、システムレベルでObject IDを割り当てるという事実です。

ツール[https://github.com/andresriancho/mongo-objectid-predict](https://github.com/andresriancho/mongo-objectid-predict)は、開始Object ID(アカウントを作成して開始IDを取得できます)を指定すると、次のオブジェクトに割り当てられた可能性のある約1000のObject IDを返します。そのため、単にブルートフォースで推測する必要があります。

## Post

rootユーザーであれば、**mongodb.conf**ファイルを**変更**して認証情報が不要になるようにできます(_noauth = true_)そして**認証情報なしでログイン**できます。

経験豊富なハッカーやバグバウンティハンターとコミュニケーションを取るために[**HackenProof Discord**](https://discord.com/invite/N3FrSbmwdy)サーバーに参加しましょう!

**ハッキングの洞察**\

ハッキングのスリルとチャレンジに深く入り込むコンテンツに参加する

**リアルタイムハックニュース**\

リアルタイムのニュースと洞察を通じて、迅速なハッキングワールドを最新情報で追いかける

**最新の発表**\

最新のバグバウンティの開始や重要なプラットフォームのアップデートに関する情報を入手する

**[**Discord**](https://discord.com/invite/N3FrSbmwdy)に参加して、今日からトップハッカーと協力を始めましょう!

```

PORT STATE SERVICE VERSION

27017/tcp open mongodb MongoDB 2.6.9 2.6.9

```

## 列挙

### マニュアル

```python

from pymongo import MongoClient

client = MongoClient(host, port, username=username, password=password)

client.server_info() #Basic info

#If you have admin access you can obtain more info

admin = client.admin

admin_info = admin.command("serverStatus")

cursor = client.list_databases()

for db in cursor:

print(db)

print(client[db["name"]].list_collection_names())

#If admin access, you could dump the database also

```

**いくつかのMongoDBコマンド:**

```bash

show dbs

use

show collections

db..find() #Dump the collection

db..count() #Number of records of the collection

db.current.find({"username":"admin"}) #Find in current db the username admin

```

### 自動

```bash

nmap -sV --script "mongo* and default" -p 27017 #By default all the nmap mongo enumerate scripts are used

```

### Shodan

* すべてのmongodb: `"mongodb server information"`

* 完全に公開されたmongodbサーバーを検索: `"mongodb server information" -"partially enabled"`

* 認証を部分的に有効にする場合: `"mongodb server information" "partially enabled"`

## ログイン

デフォルトではmongoはパスワードを必要としません。\

**Admin** は一般的なmongoデータベースです。

```bash

mongo

mongo :

mongo :/

mongo -u -p ''

```

nmapスクリプト: _**mongodb-brute**_ は、認証情報が必要かどうかをチェックします。

```bash

nmap -n -sV --script mongodb-brute -p 27017

```

### [**Brute force**](../generic-methodologies-and-resources/brute-force.md#mongo)

`/opt/bitnami/mongodb/mongodb.conf`を見て、資格情報が必要かどうかを確認します。

```bash

grep "noauth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#" #Not needed

grep "auth.*true" /opt/bitnami/mongodb/mongodb.conf | grep -v "^#\|noauth" #Not needed

```

## Mongo Objectid Predict

例は[こちら](https://techkranti.com/idor-through-mongodb-object-ids-prediction/)から。

Mongo Object IDsは**12バイトの16進数**文字列です:

例えば、アプリケーションによって返された実際のObject IDを分解する方法は次のとおりです:5f2459ac9fa6dc2500314019

1. 5f2459ac: 1596217772を10進数で表すと、2020年7月31日金曜日17:49:32

2. 9fa6dc: マシン識別子

3. 2500: プロセスID

4. 314019: 増分カウンタ

上記の要素のうち、マシン識別子はデータベースが同じ物理/仮想マシンで実行されている限り同じままです。プロセスIDは、MongoDBプロセスが再起動された場合にのみ変更されます。タイムスタンプは毎秒更新されます。カウンタとタイムスタンプの値を単純に増分させてObject IDを推測する唯一の課題は、Mongo DBがObject IDを生成し、システムレベルでObject IDを割り当てるという事実です。

ツール[https://github.com/andresriancho/mongo-objectid-predict](https://github.com/andresriancho/mongo-objectid-predict)は、開始Object ID(アカウントを作成して開始IDを取得できます)を指定すると、次のオブジェクトに割り当てられた可能性のある約1000のObject IDを返します。そのため、単にブルートフォースで推測する必要があります。

## Post

rootユーザーであれば、**mongodb.conf**ファイルを**変更**して認証情報が不要になるようにできます(_noauth = true_)そして**認証情報なしでログイン**できます。

.png)

.png)